Аннотация

Функция пропуска уязвимость при Windows неправильно Приостанавливает шифрование BitLocker устройства. Злоумышленник, имеющий физический доступ к питание выход системы может воспользоваться этой уязвимостью, чтобы получить доступ к зашифрованным данным.

Чтобы воспользоваться уязвимостью, злоумышленник должен получить физический доступ к целевой системе до следующей перезагрузки системы.

Обновление для системы безопасности устраняет уязвимость, обеспечивая резюме Windows устройство шифрования BitLocker.

Для получения дополнительных сведений об уязвимости, перейдите к CVE-2018-8566.

Как получить это обновление

Метод 1. Центр обновления Windows

Это обновление будет загружено и установлено автоматически.

Примечание. Это обновление также доступно через cлужбы Windows Server Update Services (WSUS).

Метод 2: Каталог Центра обновления Майкрософт

Для получения отдельного пакета для данного обновления перейдите на веб-сайт каталога Центра обновления Майкрософт.

Сведения о развертывании

Корпорация Майкрософт рекомендует установить последние обслуживания обновление стека (SSU) для операционной системы перед установкой последней версии накопительного обновления (LCU). SSU повышают надежность процесса обновления для устранения потенциальных проблем при установке LCU и применение исправления для системы безопасности Microsoft. Для получения дополнительных сведений см. служебного стека.

Дополнительные сведения о развертывании данного обновления для системы безопасности следующей статье Microsoft Knowledge Base:

Сведения о развертывании обновления безопасности: 13 ноября 2018 г.

Дополнительная информация

Предварительные условия

Обслуживания обновление стека (SSU) (KB4132216) должны быть установлены перед установкой данного обновления безопасности.

Необходимость перезагрузки

Необходимо перезагрузить компьютер после установки этого обновления.

Сведения о замене обновлений

Это обновление заменяет обновление обновление служебного стека для 1607 версии Windows 10: 17 мая 2018 г. (4132216).

Ссылки

Дополнительные сведения о терминологии , которую корпорация Майкрософт использует для описания обновлений программного обеспечения.

Сведения о файлеАнглийского языка (США) версия данного обновления программного обеспечения устанавливает файлы, атрибуты которых указаны в приведенных ниже таблицах. Дата и время для файлов указаны в формате UTC. Дата и время для файлов на локальном компьютере отображаются в местном времени с вашим текущим смещением летнего времени (DST). Кроме того, даты и время могут изменяться при выполнении определенных операций с файлами.Сведения о файле Windows 10

Сведения о файлах

Сведения о хэше файлов

|

Имя файла |

Хэш SHA1 |

Хэш SHA256 |

|---|---|---|

|

Windows10.0-KB4465659-x64.msu |

AF8E00C5BA5117880CBC346278C7742A6EFA6DB1 |

9707DA073612E9D169CF3D47CF26CBD083E63B909D86A5F2557424202188D6F3 |

|

Windows10.0-KB4465659-x86.msu |

7A2B6ECCAB414862C96702CF6092C67ED540E7F3 |

C0955BD6DC0DBE6C649F1134A42D774F8B7EA9A28C1EBEDB22BDD2A1DA2C785A |

Для всех поддерживаемых версий на базе x64

|

Имя файла |

Версия файла |

Размер |

Дата |

Время |

Платформа |

|

Appxprovisionpackage.dll |

10.0.14393.693 |

86,880 |

21-Dec-2016 |

08:08 |

x64 |

|

Appxreg.dll |

10.0.14393.693 |

42,848 |

21-Dec-2016 |

07:45 |

x64 |

|

Cmifw.dll |

10.0.14393.693 |

101,728 |

21-Dec-2016 |

07:46 |

x64 |

|

Cntrtextinstaller.dll |

10.0.14393.693 |

163,168 |

21-Dec-2016 |

07:45 |

x64 |

|

Eventsinstaller.dll |

10.0.14393.693 |

222,560 |

21-Dec-2016 |

08:08 |

x64 |

|

Firewallofflineapi.dll |

10.0.14393.2602 |

184,568 |

16-Oct-2018 |

04:49 |

x64 |

|

Grouptrusteeai.dll |

10.0.14393.693 |

43,872 |

21-Dec-2016 |

08:08 |

x64 |

|

Httpai.dll |

10.0.14393.693 |

31,072 |

21-Dec-2016 |

07:46 |

x64 |

|

Implatsetup.dll |

10.0.14393.2602 |

136,144 |

16-Oct-2018 |

05:00 |

x64 |

|

Luainstall.dll |

10.0.14393.693 |

60,256 |

21-Dec-2016 |

07:45 |

x64 |

|

Netsetupai.dll |

10.0.14393.2602 |

132,344 |

16-Oct-2018 |

04:49 |

x64 |

|

Netsetupapi.dll |

10.0.14393.2602 |

148,728 |

16-Oct-2018 |

04:49 |

x64 |

|

Netsetupengine.dll |

10.0.14393.2602 |

858,360 |

16-Oct-2018 |

04:49 |

x64 |

|

Sppinst.dll |

10.0.14393.2602 |

42,232 |

16-Oct-2018 |

04:49 |

x64 |

|

Timezoneai.dll |

10.0.14393.2602 |

70,392 |

16-Oct-2018 |

04:49 |

x64 |

|

Winsockai.dll |

10.0.14393.693 |

82,272 |

21-Dec-2016 |

07:46 |

x64 |

|

Wmicmiplugin.dll |

10.0.14393.2602 |

394,488 |

16-Oct-2018 |

04:49 |

x64 |

|

Ws2_helper.dll |

10.0.14393.693 |

94,560 |

21-Dec-2016 |

07:46 |

x64 |

|

Offlinelsa.dll |

10.0.14393.693 |

123,232 |

21-Dec-2016 |

08:08 |

x64 |

|

Offlinesam.dll |

10.0.14393.693 |

245,600 |

21-Dec-2016 |

08:08 |

x64 |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:37 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:30 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:30 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:30 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

09:17 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:31 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:36 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:31 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:29 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:29 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:33 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:41 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:36 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:37 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:31 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:30 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:31 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:32 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:40 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:40 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:33 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

14:33 |

Not applicable |

|

Esscli.dll |

10.0.14393.2602 |

397,560 |

16-Oct-2018 |

04:49 |

x64 |

|

Fastprox.dll |

10.0.14393.2602 |

855,288 |

16-Oct-2018 |

04:49 |

x64 |

|

Mofd.dll |

10.0.14393.2602 |

244,472 |

16-Oct-2018 |

04:49 |

x64 |

|

Mofinstall.dll |

10.0.14393.2602 |

73,464 |

16-Oct-2018 |

04:49 |

x64 |

|

Repdrvfs.dll |

10.0.14393.2602 |

352,504 |

16-Oct-2018 |

04:49 |

x64 |

|

Wbemcomn.dll |

10.0.14393.2602 |

451,320 |

16-Oct-2018 |

04:49 |

x64 |

|

Wbemcore.dll |

10.0.14393.2602 |

1,229,048 |

16-Oct-2018 |

04:49 |

x64 |

|

Wbemprox.dll |

10.0.14393.2602 |

42,744 |

16-Oct-2018 |

04:49 |

x64 |

|

Wmiutils.dll |

10.0.14393.2602 |

119,032 |

16-Oct-2018 |

04:49 |

x64 |

|

Shtransform.dll |

10.0.14393.693 |

38,752 |

21-Dec-2016 |

08:08 |

x64 |

|

Bfsvc.dll |

10.0.14393.2602 |

187,128 |

16-Oct-2018 |

04:49 |

x64 |

|

Fveupdateai.dll |

10.0.14393.693 |

32,608 |

21-Dec-2016 |

07:45 |

x64 |

|

Securebootai.dll |

10.0.14393.693 |

32,608 |

21-Dec-2016 |

07:45 |

x64 |

|

Cmitrust.dll |

10.0.14393.2602 |

399,608 |

16-Oct-2018 |

04:49 |

x64 |

|

Bcdeditai.dll |

10.0.14393.2602 |

296,184 |

16-Oct-2018 |

04:49 |

x64 |

|

Configureieoptionalcomponentsai.dll |

10.0.14393.693 |

53,600 |

21-Dec-2016 |

07:37 |

x64 |

|

Featuresettingsoverride.dll |

10.0.14393.693 |

39,776 |

21-Dec-2016 |

08:08 |

x64 |

|

Iefileinstallai.dll |

10.0.14393.693 |

37,216 |

21-Dec-2016 |

07:37 |

Not applicable |

|

Msdtcadvancedinstaller.dll |

10.0.14393.2602 |

64,760 |

16-Oct-2018 |

04:46 |

x64 |

|

Netfxconfig.dll |

10.0.14393.693 |

30,048 |

21-Dec-2016 |

07:37 |

x64 |

|

Peerdistai.dll |

10.0.14393.693 |

38,232 |

21-Dec-2016 |

07:37 |

x64 |

|

Printadvancedinstaller.dll |

10.0.14393.2602 |

102,648 |

16-Oct-2018 |

04:46 |

x64 |

|

Servicemodelregai.dll |

10.0.14393.693 |

88,416 |

21-Dec-2016 |

07:37 |

x64 |

|

Setieinstalleddateai.dll |

10.0.14393.693 |

24,416 |

21-Dec-2016 |

07:37 |

x64 |

|

Supplementalservicingai.dll |

10.0.14393.2602 |

16,896 |

16-Oct-2018 |

04:15 |

x64 |

|

Primitivetransformers.dll |

10.0.14393.693 |

65,888 |

21-Dec-2016 |

08:08 |

x64 |

|

Grouptrusteeai.dll |

10.0.14393.693 |

43,872 |

21-Dec-2016 |

08:08 |

x64 |

|

Aritransformer.dll |

10.0.14393.693 |

56,672 |

21-Dec-2016 |

08:08 |

x64 |

|

Wpndatatransformer.dll |

10.0.14393.693 |

37,216 |

21-Dec-2016 |

08:08 |

x64 |

|

Mqcmiplugin.dll |

5.0.1.1 |

153,848 |

16-Oct-2018 |

04:48 |

x64 |

|

Appserverai.dll |

10.0.14393.693 |

114,016 |

21-Dec-2016 |

07:43 |

x64 |

|

Rdwebai.dll |

10.0.14393.693 |

119,648 |

21-Dec-2016 |

07:43 |

x64 |

|

Tssdisai.dll |

10.0.14393.693 |

121,696 |

21-Dec-2016 |

07:43 |

x64 |

|

Vmhostai.dll |

10.0.14393.693 |

100,192 |

21-Dec-2016 |

07:43 |

x64 |

|

Iissetupai.dll |

10.0.14393.693 |

122,720 |

21-Dec-2016 |

08:08 |

x64 |

|

Cleanupai.dll |

10.0.14393.693 |

23,904 |

21-Dec-2016 |

07:46 |

x64 |

|

Cbscore.dll |

10.0.14393.2602 |

2,038,248 |

16-Oct-2018 |

05:00 |

x64 |

|

Cbsmsg.dll |

10.0.14393.693 |

50,528 |

21-Dec-2016 |

07:45 |

x64 |

|

Cmiadapter.dll |

10.0.14393.693 |

84,832 |

21-Dec-2016 |

07:45 |

x64 |

|

Cmiaisupport.dll |

10.0.14393.2602 |

2,913,528 |

16-Oct-2018 |

04:49 |

x64 |

|

Dpx.dll |

5.0.1.1 |

504,568 |

16-Oct-2018 |

04:49 |

x64 |

|

Drupdate.dll |

10.0.14393.2602 |

335,608 |

16-Oct-2018 |

04:49 |

x64 |

|

Drvstore.dll |

10.0.14393.2602 |

908,024 |

16-Oct-2018 |

04:49 |

x64 |

|

Globalinstallorder.xml |

Not applicable |

1,247,706 |

06-Aug-2016 |

00:52 |

Not applicable |

|

Msdelta.dll |

5.0.1.1 |

514,808 |

16-Oct-2018 |

04:49 |

x64 |

|

Mspatcha.dll |

5.0.1.1 |

54,008 |

16-Oct-2018 |

04:49 |

x64 |

|

Poqexec.exe |

10.0.14393.693 |

142,848 |

21-Dec-2016 |

07:08 |

x64 |

|

Smiengine.dll |

10.0.14393.2602 |

862,968 |

16-Oct-2018 |

04:49 |

x64 |

|

Smipi.dll |

10.0.14393.693 |

36,704 |

21-Dec-2016 |

07:45 |

x64 |

|

Tifilefetcher.exe |

10.0.14393.2602 |

289,016 |

16-Oct-2018 |

04:49 |

x64 |

|

Tiworker.exe |

10.0.14393.2602 |

199,680 |

16-Oct-2018 |

04:08 |

x64 |

|

Wcmtypes.xsd |

Not applicable |

1,047 |

29-May-2016 |

18:43 |

Not applicable |

|

Wcp.dll |

10.0.14393.2602 |

3,199,440 |

16-Oct-2018 |

05:01 |

x64 |

|

Wdscore.dll |

10.0.14393.2602 |

267,000 |

16-Oct-2018 |

04:53 |

x64 |

|

Wrpint.dll |

10.0.14393.2602 |

76,536 |

16-Oct-2018 |

04:49 |

x64 |

|

Appxprovisionpackage.dll |

10.0.14393.693 |

77,664 |

21-Dec-2016 |

05:59 |

x86 |

|

Appxreg.dll |

10.0.14393.693 |

36,704 |

21-Dec-2016 |

05:04 |

x86 |

|

Cmifw.dll |

10.0.14393.693 |

89,952 |

21-Dec-2016 |

05:05 |

x86 |

|

Cntrtextinstaller.dll |

10.0.14393.693 |

140,128 |

21-Dec-2016 |

05:04 |

x86 |

|

Eventsinstaller.dll |

10.0.14393.2602 |

176,888 |

16-Oct-2018 |

05:43 |

x86 |

|

Firewallofflineapi.dll |

10.0.14393.2602 |

161,728 |

16-Oct-2018 |

05:19 |

x86 |

|

Grouptrusteeai.dll |

10.0.14393.693 |

38,752 |

21-Dec-2016 |

05:23 |

x86 |

|

Httpai.dll |

10.0.14393.693 |

28 000 |

21-Dec-2016 |

05:04 |

x86 |

|

Implatsetup.dll |

10.0.14393.2602 |

101,312 |

16-Oct-2018 |

05:43 |

x86 |

|

Luainstall.dll |

10.0.14393.693 |

51,552 |

21-Dec-2016 |

05:04 |

x86 |

|

Netsetupai.dll |

10.0.14393.2602 |

103,872 |

16-Oct-2018 |

05:19 |

x86 |

|

Netsetupapi.dll |

10.0.14393.2602 |

111,864 |

16-Oct-2018 |

05:18 |

x86 |

|

Netsetupengine.dll |

10.0.14393.2602 |

606,456 |

16-Oct-2018 |

05:18 |

x86 |

|

Sppinst.dll |

10.0.14393.2602 |

37,312 |

16-Oct-2018 |

05:19 |

x86 |

|

Timezoneai.dll |

10.0.14393.2602 |

59,128 |

16-Oct-2018 |

05:18 |

x86 |

|

Winsockai.dll |

10.0.14393.693 |

73,568 |

21-Dec-2016 |

05:04 |

x86 |

|

Wmicmiplugin.dll |

10.0.14393.2602 |

273,344 |

16-Oct-2018 |

05:19 |

x86 |

|

Ws2_helper.dll |

10.0.14393.693 |

78,688 |

21-Dec-2016 |

05:04 |

x86 |

|

Esscli.dll |

10.0.14393.2602 |

299,968 |

16-Oct-2018 |

05:19 |

x86 |

|

Fastprox.dll |

10.0.14393.2602 |

670,144 |

16-Oct-2018 |

05:19 |

x86 |

|

Mofd.dll |

10.0.14393.2602 |

206,272 |

16-Oct-2018 |

05:19 |

x86 |

|

Mofinstall.dll |

10.0.14393.2602 |

72,640 |

16-Oct-2018 |

05:19 |

x86 |

|

Repdrvfs.dll |

10.0.14393.2602 |

282,560 |

16-Oct-2018 |

05:19 |

x86 |

|

Wbemcomn.dll |

10.0.14393.2602 |

387,832 |

16-Oct-2018 |

05:19 |

x86 |

|

Wbemcore.dll |

10.0.14393.2602 |

984,000 |

16-Oct-2018 |

05:19 |

x86 |

|

Wbemprox.dll |

10.0.14393.2602 |

36,600 |

16-Oct-2018 |

05:19 |

x86 |

|

Wmiutils.dll |

10.0.14393.2602 |

98,752 |

16-Oct-2018 |

05:19 |

x86 |

|

Shtransform.dll |

10.0.14393.693 |

33,120 |

21-Dec-2016 |

05:59 |

x86 |

|

Bfsvc.dll |

10.0.14393.2602 |

161,216 |

16-Oct-2018 |

05:19 |

x86 |

|

Fveupdateai.dll |

10.0.14393.693 |

28 000 |

21-Dec-2016 |

05:04 |

x86 |

|

Securebootai.dll |

10.0.14393.693 |

29,536 |

21-Dec-2016 |

05:04 |

x86 |

|

Cmitrust.dll |

10.0.14393.2602 |

275,392 |

16-Oct-2018 |

05:19 |

x86 |

|

Bcdeditai.dll |

10.0.14393.2602 |

272,320 |

16-Oct-2018 |

05:19 |

x86 |

|

Configureieoptionalcomponentsai.dll |

10.0.14393.693 |

46,944 |

21-Dec-2016 |

04:56 |

x86 |

|

Featuresettingsoverride.dll |

10.0.14393.693 |

34,656 |

21-Dec-2016 |

05:59 |

x86 |

|

Iefileinstallai.dll |

10.0.14393.693 |

35,168 |

21-Dec-2016 |

04:56 |

x86 |

|

Msdtcadvancedinstaller.dll |

10.0.14393.2602 |

55,032 |

16-Oct-2018 |

05:15 |

x86 |

|

Netfxconfig.dll |

10.0.14393.693 |

27,488 |

21-Dec-2016 |

04:56 |

x86 |

|

Peerdistai.dll |

10.0.14393.693 |

32,608 |

21-Dec-2016 |

04:56 |

x86 |

|

Printadvancedinstaller.dll |

10.0.14393.2602 |

92,920 |

16-Oct-2018 |

05:15 |

x86 |

|

Servicemodelregai.dll |

10.0.14393.693 |

73,056 |

21-Dec-2016 |

04:56 |

x86 |

|

Setieinstalleddateai.dll |

10.0.14393.693 |

22,880 |

21-Dec-2016 |

04:57 |

x86 |

|

Supplementalservicingai.dll |

10.0.14393.2602 |

15 872 |

16-Oct-2018 |

04:55 |

x86 |

|

Primitivetransformers.dll |

10.0.14393.693 |

51,552 |

21-Dec-2016 |

05:59 |

x86 |

|

Grouptrusteeai.dll |

10.0.14393.693 |

38,752 |

21-Dec-2016 |

05:23 |

x86 |

|

Aritransformer.dll |

10.0.14393.693 |

50,016 |

21-Dec-2016 |

05:59 |

x86 |

|

Wpndatatransformer.dll |

10.0.14393.693 |

30,560 |

21-Dec-2016 |

05:59 |

x86 |

|

Appserverai.dll |

10.0.14393.693 |

93,536 |

21-Dec-2016 |

05:02 |

x86 |

|

Rdwebai.dll |

10.0.14393.693 |

103,776 |

21-Dec-2016 |

05:02 |

x86 |

|

Tssdisai.dll |

10.0.14393.693 |

102,240 |

21-Dec-2016 |

05:02 |

x86 |

|

Vmhostai.dll |

10.0.14393.693 |

83,296 |

21-Dec-2016 |

05:02 |

x86 |

|

Cleanupai.dll |

10.0.14393.693 |

21,856 |

21-Dec-2016 |

05:04 |

x86 |

|

Cbscore.dll |

10.0.14393.2602 |

1,785,792 |

16-Oct-2018 |

05:44 |

x86 |

|

Cbsmsg.dll |

10.0.14393.693 |

49,504 |

21-Dec-2016 |

05:04 |

x86 |

|

Cmiadapter.dll |

10.0.14393.693 |

72,544 |

21-Dec-2016 |

05:04 |

x86 |

|

Cmiaisupport.dll |

10.0.14393.2602 |

1,905,912 |

16-Oct-2018 |

05:18 |

x86 |

|

Dpx.dll |

5.0.1.1 |

379,128 |

16-Oct-2018 |

05:18 |

x86 |

|

Drupdate.dll |

10.0.14393.2602 |

285,120 |

16-Oct-2018 |

05:19 |

x86 |

|

Drvstore.dll |

10.0.14393.2602 |

749,816 |

16-Oct-2018 |

05:18 |

x86 |

|

Globalinstallorder.xml |

Not applicable |

1,247,706 |

12-Aug-2016 |

03:06 |

Not applicable |

|

Msdelta.dll |

5.0.1.1 |

406,776 |

16-Oct-2018 |

05:18 |

x86 |

|

Mspatcha.dll |

5.0.1.1 |

44,992 |

16-Oct-2018 |

05:19 |

x86 |

|

Poqexec.exe |

10.0.14393.2602 |

120,320 |

16-Oct-2018 |

04:51 |

x86 |

|

Smiengine.dll |

10.0.14393.2602 |

747,256 |

16-Oct-2018 |

05:18 |

x86 |

|

Smipi.dll |

10.0.14393.2602 |

31,992 |

16-Oct-2018 |

05:18 |

x86 |

|

Tifilefetcher.exe |

10.0.14393.2602 |

246,520 |

16-Oct-2018 |

05:18 |

x86 |

|

Tiworker.exe |

10.0.14393.2602 |

197,120 |

16-Oct-2018 |

04:51 |

x86 |

|

Wcmtypes.xsd |

Not applicable |

1,047 |

29-Jun-2016 |

18:53 |

Not applicable |

|

Wcp.dll |

10.0.14393.2602 |

2,736,064 |

16-Oct-2018 |

05:44 |

x86 |

|

Wdscore.dll |

10.0.14393.2602 |

220,096 |

16-Oct-2018 |

05:24 |

x86 |

|

Wrpint.dll |

10.0.14393.2602 |

67,008 |

16-Oct-2018 |

05:19 |

x86 |

Для всех поддерживаемых 32-разрядных версий

|

Имя файла |

Версия файла |

Размер |

Дата |

Время |

Платформа |

|

Appxprovisionpackage.dll |

10.0.14393.693 |

77,664 |

21-Dec-2016 |

05:59 |

x86 |

|

Appxreg.dll |

10.0.14393.693 |

36,704 |

21-Dec-2016 |

05:04 |

x86 |

|

Cmifw.dll |

10.0.14393.693 |

89,952 |

21-Dec-2016 |

05:05 |

x86 |

|

Cntrtextinstaller.dll |

10.0.14393.693 |

140,128 |

21-Dec-2016 |

05:04 |

x86 |

|

Eventsinstaller.dll |

10.0.14393.2602 |

176,888 |

16-Oct-2018 |

05:43 |

x86 |

|

Firewallofflineapi.dll |

10.0.14393.2602 |

161,728 |

16-Oct-2018 |

05:19 |

x86 |

|

Grouptrusteeai.dll |

10.0.14393.693 |

38,752 |

21-Dec-2016 |

05:23 |

x86 |

|

Httpai.dll |

10.0.14393.693 |

28 000 |

21-Dec-2016 |

05:04 |

x86 |

|

Implatsetup.dll |

10.0.14393.2602 |

101,312 |

16-Oct-2018 |

05:43 |

x86 |

|

Luainstall.dll |

10.0.14393.693 |

51,552 |

21-Dec-2016 |

05:04 |

x86 |

|

Netsetupai.dll |

10.0.14393.2602 |

103,872 |

16-Oct-2018 |

05:19 |

x86 |

|

Netsetupapi.dll |

10.0.14393.2602 |

111,864 |

16-Oct-2018 |

05:18 |

x86 |

|

Netsetupengine.dll |

10.0.14393.2602 |

606,456 |

16-Oct-2018 |

05:18 |

x86 |

|

Sppinst.dll |

10.0.14393.2602 |

37,312 |

16-Oct-2018 |

05:19 |

x86 |

|

Timezoneai.dll |

10.0.14393.2602 |

59,128 |

16-Oct-2018 |

05:18 |

x86 |

|

Winsockai.dll |

10.0.14393.693 |

73,568 |

21-Dec-2016 |

05:04 |

x86 |

|

Wmicmiplugin.dll |

10.0.14393.2602 |

273,344 |

16-Oct-2018 |

05:19 |

x86 |

|

Ws2_helper.dll |

10.0.14393.693 |

78,688 |

21-Dec-2016 |

05:04 |

x86 |

|

Offlinelsa.dll |

10.0.14393.693 |

110,944 |

21-Dec-2016 |

05:59 |

x86 |

|

Offlinesam.dll |

10.0.14393.693 |

218,976 |

21-Dec-2016 |

05:59 |

x86 |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:06 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:06 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:05 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:06 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

06:22 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:01 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:04 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:01 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:08 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:08 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:10 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:06 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:05 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:05 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:06 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:05 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:05 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:06 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:06 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:07 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:07 |

Not applicable |

|

Poqexec.exe.mui |

10.0.14393.0 |

3,072 |

16-Jul-2016 |

11:07 |

Not applicable |

|

Esscli.dll |

10.0.14393.2602 |

299,968 |

16-Oct-2018 |

05:19 |

x86 |

|

Fastprox.dll |

10.0.14393.2602 |

670,144 |

16-Oct-2018 |

05:19 |

x86 |

|

Mofd.dll |

10.0.14393.2602 |

206,272 |

16-Oct-2018 |

05:19 |

x86 |

|

Mofinstall.dll |

10.0.14393.2602 |

72,640 |

16-Oct-2018 |

05:19 |

x86 |

|

Repdrvfs.dll |

10.0.14393.2602 |

282,560 |

16-Oct-2018 |

05:19 |

x86 |

|

Wbemcomn.dll |

10.0.14393.2602 |

387,832 |

16-Oct-2018 |

05:19 |

x86 |

|

Wbemcore.dll |

10.0.14393.2602 |

984,000 |

16-Oct-2018 |

05:19 |

x86 |

|

Wbemprox.dll |

10.0.14393.2602 |

36,600 |

16-Oct-2018 |

05:19 |

x86 |

|

Wmiutils.dll |

10.0.14393.2602 |

98,752 |

16-Oct-2018 |

05:19 |

x86 |

|

Shtransform.dll |

10.0.14393.693 |

33,120 |

21-Dec-2016 |

05:59 |

x86 |

|

Bfsvc.dll |

10.0.14393.2602 |

161,216 |

16-Oct-2018 |

05:19 |

x86 |

|

Fveupdateai.dll |

10.0.14393.693 |

28 000 |

21-Dec-2016 |

05:04 |

x86 |

|

Securebootai.dll |

10.0.14393.693 |

29,536 |

21-Dec-2016 |

05:04 |

x86 |

|

Cmitrust.dll |

10.0.14393.2602 |

275,392 |

16-Oct-2018 |

05:19 |

x86 |

|

Bcdeditai.dll |

10.0.14393.2602 |

272,320 |

16-Oct-2018 |

05:19 |

x86 |

|

Configureieoptionalcomponentsai.dll |

10.0.14393.693 |

46,944 |

21-Dec-2016 |

04:56 |

x86 |

|

Featuresettingsoverride.dll |

10.0.14393.693 |

34,656 |

21-Dec-2016 |

05:59 |

x86 |

|

Iefileinstallai.dll |

10.0.14393.693 |

35,168 |

21-Dec-2016 |

04:56 |

x86 |

|

Msdtcadvancedinstaller.dll |

10.0.14393.2602 |

55,032 |

16-Oct-2018 |

05:15 |

x86 |

|

Netfxconfig.dll |

10.0.14393.693 |

27,488 |

21-Dec-2016 |

04:56 |

x86 |

|

Peerdistai.dll |

10.0.14393.693 |

32,608 |

21-Dec-2016 |

04:56 |

x86 |

|

Printadvancedinstaller.dll |

10.0.14393.2602 |

92,920 |

16-Oct-2018 |

05:15 |

x86 |

|

Servicemodelregai.dll |

10.0.14393.693 |

73,056 |

21-Dec-2016 |

04:56 |

x86 |

|

Setieinstalleddateai.dll |

10.0.14393.693 |

22,880 |

21-Dec-2016 |

04:57 |

x86 |

|

Supplementalservicingai.dll |

10.0.14393.2602 |

15 872 |

16-Oct-2018 |

04:55 |

x86 |

|

Primitivetransformers.dll |

10.0.14393.693 |

51,552 |

21-Dec-2016 |

05:59 |

x86 |

|

Grouptrusteeai.dll |

10.0.14393.693 |

38,752 |

21-Dec-2016 |

05:23 |

x86 |

|

Aritransformer.dll |

10.0.14393.693 |

50,016 |

21-Dec-2016 |

05:59 |

x86 |

|

Wpndatatransformer.dll |

10.0.14393.693 |

30,560 |

21-Dec-2016 |

05:59 |

x86 |

|

Mqcmiplugin.dll |

5.0.1.1 |

130,808 |

16-Oct-2018 |

05:17 |

x86 |

|

Iissetupai.dll |

10.0.14393.693 |

98,656 |

21-Dec-2016 |

05:59 |

x86 |

|

Cleanupai.dll |

10.0.14393.693 |

21,856 |

21-Dec-2016 |

05:04 |

x86 |

|

Cbscore.dll |

10.0.14393.2602 |

1,785,792 |

16-Oct-2018 |

05:44 |

x86 |

|

Cbsmsg.dll |

10.0.14393.693 |

49,504 |

21-Dec-2016 |

05:04 |

x86 |

|

Cmiadapter.dll |

10.0.14393.693 |

72,544 |

21-Dec-2016 |

05:04 |

x86 |

|

Cmiaisupport.dll |

10.0.14393.2602 |

1,905,912 |

16-Oct-2018 |

05:18 |

x86 |

|

Dpx.dll |

5.0.1.1 |

379,128 |

16-Oct-2018 |

05:18 |

x86 |

|

Drupdate.dll |

10.0.14393.2602 |

285,120 |

16-Oct-2018 |

05:19 |

x86 |

|

Drvstore.dll |

10.0.14393.2602 |

749,816 |

16-Oct-2018 |

05:18 |

x86 |

|

Globalinstallorder.xml |

Not applicable |

1,247,706 |

12-Aug-2016 |

03:06 |

Not applicable |

|

Msdelta.dll |

5.0.1.1 |

406,776 |

16-Oct-2018 |

05:18 |

x86 |

|

Mspatcha.dll |

5.0.1.1 |

44,992 |

16-Oct-2018 |

05:19 |

x86 |

|

Poqexec.exe |

10.0.14393.2602 |

120,320 |

16-Oct-2018 |

04:51 |

x86 |

|

Smiengine.dll |

10.0.14393.2602 |

747,256 |

16-Oct-2018 |

05:18 |

x86 |

|

Smipi.dll |

10.0.14393.2602 |

31,992 |

16-Oct-2018 |

05:18 |

x86 |

|

Tifilefetcher.exe |

10.0.14393.2602 |

246,520 |

16-Oct-2018 |

05:18 |

x86 |

|

Tiworker.exe |

10.0.14393.2602 |

197,120 |

16-Oct-2018 |

04:51 |

x86 |

|

Wcmtypes.xsd |

Not applicable |

1,047 |

29-Jun-2016 |

18:53 |

Not applicable |

|

Wcp.dll |

10.0.14393.2602 |

2,736,064 |

16-Oct-2018 |

05:44 |

x86 |

|

Wdscore.dll |

10.0.14393.2602 |

220,096 |

16-Oct-2018 |

05:24 |

x86 |

|

Wrpint.dll |

10.0.14393.2602 |

67,008 |

16-Oct-2018 |

05:19 |

x86 |

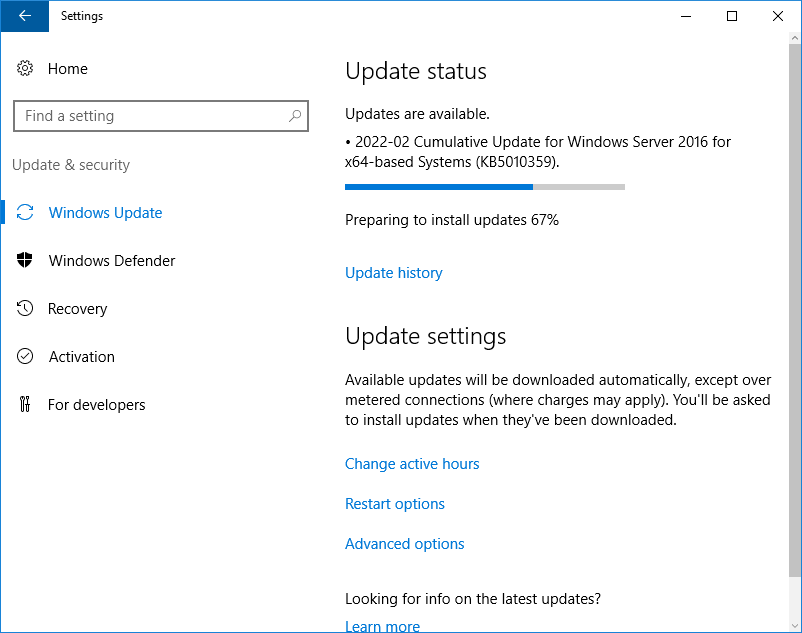

Перейдите в Настройки> Обновление и безопасность> Обновления Windows. Щелкните Проверить наличие обновлений. Windows загрузит и установит все доступные обновления. Статусы обновления: «Загрузка», «Ожидающая установка» и «Ожидающий перезапуск».

Windows Server 2016

- Щелкните значок Windows, чтобы открыть меню «Пуск».

- Щелкните значок «Настройки» (он выглядит как шестеренка и находится чуть выше значка питания)

- Нажмите «Обновление и безопасность».

- Нажмите кнопку «Проверить наличие обновлений».

- Windows проверит наличие обновлений и установит все необходимые.

- При появлении запроса перезагрузите сервер.

Как заставить Windows 2016 проверять наличие обновлений?

Веб –конференции

- Откройте Центр обновления Windows, нажав клавишу Windows, набрав «Центр обновления Windows» и щелкнув по нему.

- Откройте командную строку, нажав клавишу Windows и набрав cmd. …

- Введите (но пока не вводите) «wuauclt.exe / updatenow» — это команда, заставляющая Центр обновления Windows проверять наличие обновлений.

Где находятся настройки Центра обновления Windows в Server 2016?

Настройки находятся под ‘Политика локального компьютера> Конфигурация компьютера> Административные шаблоны> Компоненты Windows> Центр обновления Windows».

Как заставить сервер Windows проверять наличие обновлений?

Нажмите «Пуск», тип обновления в поле поиска в списке результатов щелкните Центр обновления Windows. В области сведений щелкните Проверить наличие обновлений, а затем подождите, пока Windows выполнит поиск последних обновлений для вашего компьютера.

Какая последняя версия Server 2016?

Windows Server 2016

| Общая доступность | 12 октября 2016 |

| Последний релиз | 1607 (10.0.14393.4046) / 10 ноября 2020 г. |

| Маркетинговая цель | Бизнес |

| Метод обновления | Центр обновления Windows, службы обновления Windows Server, SCCM |

| Статус поддержки |

|---|

Как запустить Центр обновления Windows?

Откройте Центр обновления Windows, нажав кнопку «Пуск» в нижнем левом углу. В поле поиска введите «Обновить», а затем в списке результатов щелкните «Центр обновления Windows» или «Проверить наличие обновлений». Нажмите кнопку Проверить наличие обновлений и подождите, пока Windows выполнит поиск последних обновлений для вашего компьютера.

Как вручную запустить обновления Windows?

Чтобы вручную проверить наличие последних рекомендованных обновлений, выберите Пуск> Параметры> Обновление и безопасность> Центр обновления Windows> Центр обновления Windows.

Как заставить Windows обновиться?

Как принудительно обновить Windows 10?

- Переместите курсор и найдите диск «C» на «C: WindowsSoftwareDistributionDownload. …

- Нажмите клавишу Windows и откройте меню командной строки. …

- Введите фразу «wuauclt.exe / updatenow». …

- Вернитесь в окно обновления и нажмите «Проверить наличие обновлений».

Как установить обновления Windows Server 2016 вручную?

Чтобы установить последние обновления на Windows Server 2016, выполните следующие действия:

- Войдите в Windows Server 2016 с учетной записью администратора.

- Откройте диспетчер серверов.

- Нажмите «Загружать обновления только с помощью Центра обновления Майкрософт».

Как сделать так, чтобы Windows 2016 не проверяла наличие обновлений?

Как отключить автоматические обновления на сервере 2016.

- Откройте окно командной строки с повышенными привилегиями или сеанс PowerShell.

- Введите sconfig и нажмите Enter.

- Выберите вариант 5.

- Теперь выберите «A» для автоматической загрузки и установки обновлений, «D» только для загрузки или «M» для обновлений вручную.

Как очистить кеш загрузок Центра обновления Windows?

Чтобы удалить кеш обновлений, перейдите в — C: Папка WindowsSoftwareDistributionDownload. Нажмите CTRL + A и нажмите Delete, чтобы удалить все файлы и папки.

Как исправить поврежденный Центр обновления Windows?

Как сбросить Центр обновления Windows с помощью инструмента устранения неполадок

- Загрузите средство устранения неполадок Центра обновления Windows от Microsoft.

- Дважды щелкните файл WindowsUpdateDiagnostic. …

- Выберите опцию Windows Update.

- Щелкните кнопку Далее. …

- Нажмите «Попытаться устранить неполадки от имени администратора» (если применимо). …

- Нажмите кнопку Закрыть.

Как обновить командную строку?

Перейти к Выполнить -> cmd

- Зайдите в Выполнить -> cmd.

- Выполните следующую команду, чтобы проверить наличие новых обновлений: wuauclt / detectnow.

- Выполните следующую команду, чтобы установить новые обновления. wuauclt / updatenow.

Как открыть Центр обновления Windows в Панели управления?

Чтобы проверить наличие обновлений вручную, откройте Панель управления, нажмите «Система и безопасность», затем «Центр обновления Windows».. На левой панели нажмите «Проверить наличие обновлений». Установите все обновления и перезагрузите компьютер, если будет предложено.

Microsoft выпускает новые обновления безопасности для своих продуктов как минимум один раз в месяц. В большинстве случаев служба Windows Update прекрасно справляется с автоматическим получением и установкой обновлений Windows. Также вы можете вручную найти, скачать и установить актуальное кумулятивное обновление безопасности для вашей редакции и версии Windows. Например, на компьютерах с отключенной службой wususerv, в изолированных от интернета сетях (если у вас не используется WSUS сервер, где можно вручную управлять тестированием и одобрением обновлений Windows), в локальной сети с лимитным подключением (metered connection) и т.д.

Содержание:

- Узнать дату установки последних обновлений Windows

- Как найти и скачать последние обновления безопасности для вашей версии Windows?

- Ручная установка кумулятивных обновлений в Windows

- Ручное обновление билда Windows 10 (Feature Update)

Каждый второй вторник месяца Microsoft выпускает новые обновления для всех поддерживаемых редакций Windows (исправления для особо критичных уязвимостей могут выпускаться быстрее, не дожидаясь этой даты. Также имейте в виду, что в Windows используется кумулятивная модель обновлений. Это означает, что для обновления Windows достаточно установить только один, последний, кумулятивный пакет безопасности.

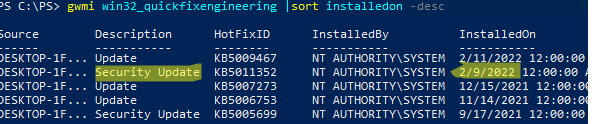

Узнать дату установки последних обновлений Windows

Проверьте дату установки последних обновлений на вашем компьютере с помощью PowerShell команды:

gwmi win32_quickfixengineering |sort installedon -desc

Source Description HotFixID InstalledBy InstalledOn PCname1 Security Update KB5011352 NT AUTHORITYSYSTEM 2/9/2022 12:00:00 AMН

В данном случае видно, что последний раз на этом компьютере обновление безопасности устанавливалось 9 февраля 2022 года.

Так же вы можете вывести историю установки обновлений с помощью командлета

Get-WUHistory

из модуля PSWindowsUpdate:

Get-WUHistory|Where-Object {$_.Title -match "KB*"} |Sort-Object date -desc

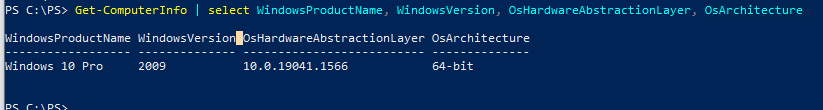

Затем вам нужно узнать версию и номер билда вашей Windows. Воспользуйтесь командой:

Get-ComputerInfo | select WindowsProductName, WindowsVersion, OsHardwareAbstractionLayer, OsArchitecture

WindowsProductName WindowsVersion OsHardwareAbstractionLayer, OsArchitecture Windows 10 Pro 2009 10.0.19041.1566 64-bit

В моем случае мне нужно скачать последние обновления безопасности для Windows 10 20H2 x64.

Как найти и скачать последние обновления безопасности для вашей версии Windows?

Вы можете вручную скачать последние обновления для продуктов Microsoft из каталога обновлений Microsoft Update Catalog — https://www.catalog.update.microsoft.com/Home.aspx. В каталоге вы можете найти обновления для всех поддерживаемых версий Windows (также поддерживается прямой импорт обновлений через консоль WSUS). Главная проблема, что в каталоге отсутствует удобная система поиска. Если вы не знаете номер KB, который вам нужно установить, найти и скачать пакет с обновлением довольно трудно.

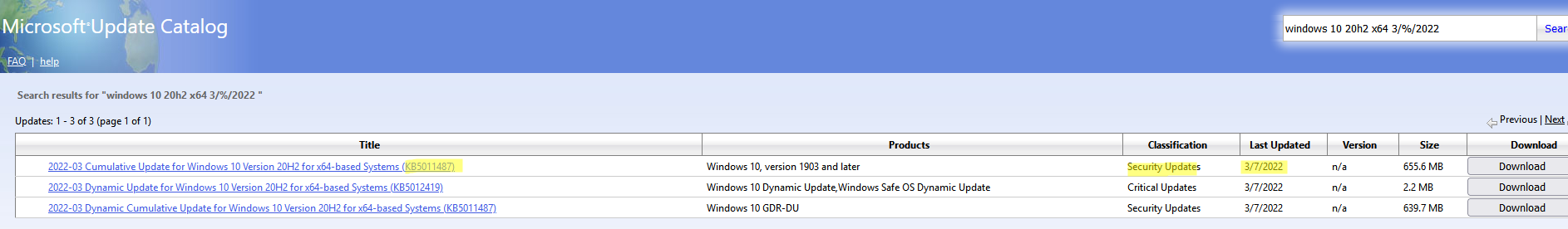

Рассмотрим, как сформировать правильный запрос для поиска обновлений для вашей редакции Windows в каталоге обновлений Microsoft. Статья пишется 9 марта 2022 года, соответственно последние обновления безопасности были выпушены вчера, 8 марта (второй вторник месяца). Для поиска обновлений безопасности для Windows 10 20H2 x64 за март 2022 года, воспользуйтесь таким поисковым запросом, который нужно вставить в поисковую строку в верхнем правом углу:

windows 10 20h2 x64 3/%/2022

Каталог Microsoft Update вернул список из 3 обновлений.

Как решить какие из этих обновлений нужно скачать и установить? Конечно, можно скачать и установить вручную все эти обновления, но можно сэкономить время. Т.к. Microsoft перешла на кумулятивные обновления, вам достаточно скачать и установить последнее Cumulative Update для вашей системы.

В моем случае доступно одно большое кумулятивное обновление для Windows 10:

- 2022-03 Cumulative Update for Windows 10 Version 20H2 for x64-based Systems (KB5011487), Windows 10 version 1903 and later, Security Updates, 3/7/2022 — 655.6 MB

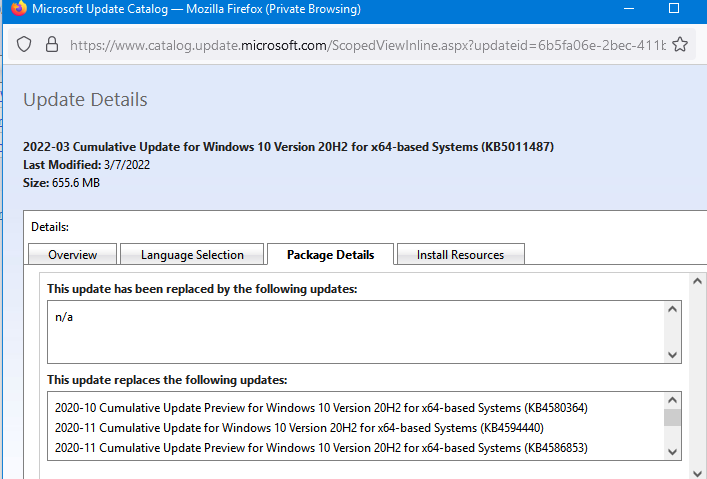

Щелкните по названию обновления безопасности KB5011487. В открывшемся окне с информацией об обновлении перейдите на вкладку Package Details. На этой вкладке видно какие обновления заменяет данное обновление (This update replaces the following updates:), и каким обновлением заменяется в свою очередь оно (This update has been replaced by the following updates).

Как вы это обновление ничем не заменяется: This update has been replaced by the following updates: n/a. Значит это самое последнее и актуальное кумулятивное обновление безопасности для вашей версии Windows 10.

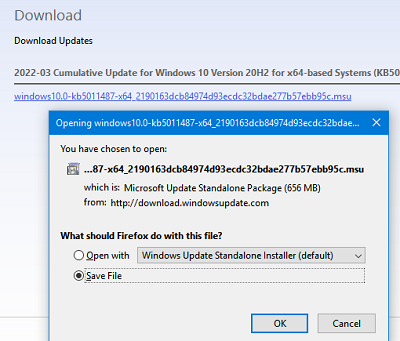

Нажмите на кнопку Download, в открывшемся окне появится прямая ссылка на загрузку MSU файла обновлений. Скачайте файл и сохраните его на диск.

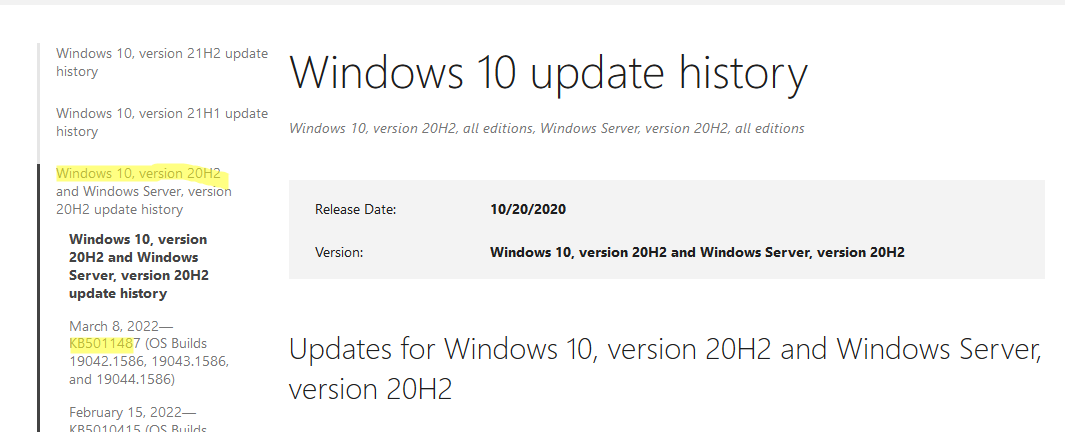

Также вы можете найти номер KB актуального кумулятивного обновления для вашей версии Windows 10 с помощью страницы https://support.microsoft.com/en-us/topic/windows-10-update-history-7dd3071a-3906-fa2c-c342-f7f86728a6e3.

В списке слева выберите вашу версию Windows 10 (в моем примере это Windows 10 20H2), затем обратите внимание на список In this release. Самая первая запись ссылается на статью базы знаний для последнего кумулятивного обновления Windows этой редакции. В нашем примере это March 8, 2022—KB5011487 (OS Builds 19042.1586, 19043.1586, and 19044.1586). Именно это обновление мы и скачали согласно методике выше.

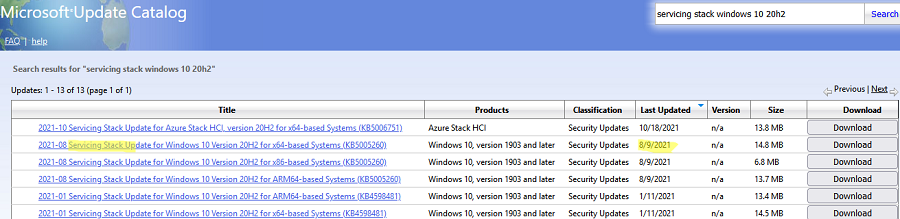

Затем скачайте последнее доступное обновление служебного стека Windows 10 (SSU — Servicing Stack Updates). Это обновление также можно найти в Windows Update Catalog по ключевой фразе:

servicing stack windows 10 20h2

Обязательно установите Servicing Stack Update до установки накопительного обнолвения безопасности Windows.

C марта 2021 года, Microsoft перестала выпускать отдельные обновления SSU для билдов Windows 10 2004 и старше. Теперь они интегрируются в последнее кумулятивное обновление LCU (Latest Cumulative Update).

Скачать файлы обновлений Windows с помощью PowerShell

Для скачивания файлов MSU обновлений из Microsoft Update Catalog можно использовать командлет Save-KBFile из модуля KBUpdate (KB Viewer, Saver, Installer and Uninstaller) — https://github.com/potatoqualitee/kbupdate

Установите модуль из PowerShell Gallery:

Install-Module kbupdate -Scope CurrentUser

Для загрузки определенных файлов обновлений выполните команду PowerShell:

Save-KBFile -Name KB5011487, 5005260 -Architecture x64 -Path C:Updates

Ручная установка кумулятивных обновлений в Windows

После того, как вы скачали MSU файл с актуальным кумулятивным обновлением для вашей редакции Windows 10, вы можете его установить.

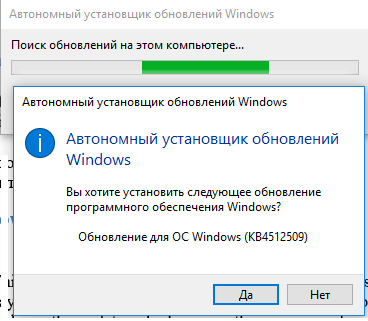

Щелкните дважды по скачанному msu файлу и следуйте шагам мастера автономного установщика обновлений Windwows.

После окончания установки пакета обновлений нужно перезагрузить компьютер (если после установки обновления вы наблюдаете проблемы с работой ОС или приложений, вы можете удалить его).

Также вы можете установить обновление Windows из командной строки в тихом режиме с помощью утилиты wusa.exe (Windows Update Standalone Installer). Следующая команда установит указанное обновление в тихом режиме и отложит автоматическую перезагрузку системы после завершения установки:

wusa C:updateswindows10.0-kb5011487-x64_2190163dcb84974d93ecdc32bdae277b57ebb95c.msu /quiet /norestart

Ручное обновление сигнатур Windows Defender

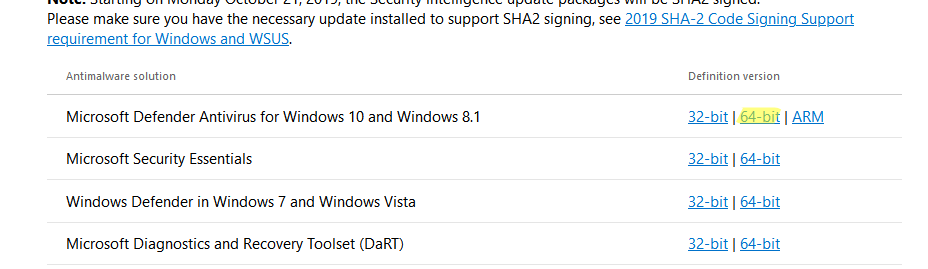

Если на вашем устройстве Windows включен встроенный Windows Defender Antivirus, вы можете вручную обновить его сигнатуры. Обновление с новым набором сигнатур можно скачать с Microsoft Update Catalog, либо (проще) со страницы https://www.microsoft.com/en-us/wdsi/defenderupdates#manual.

Скачайте файл офлайн установки для вашей версии Window. Например, Microsoft Defender Antivirus for Windows 10 and Windows 8.1 64-bit.

Запустите и установите файл

fpam-fe.exe

для обновления антивирусных баз.

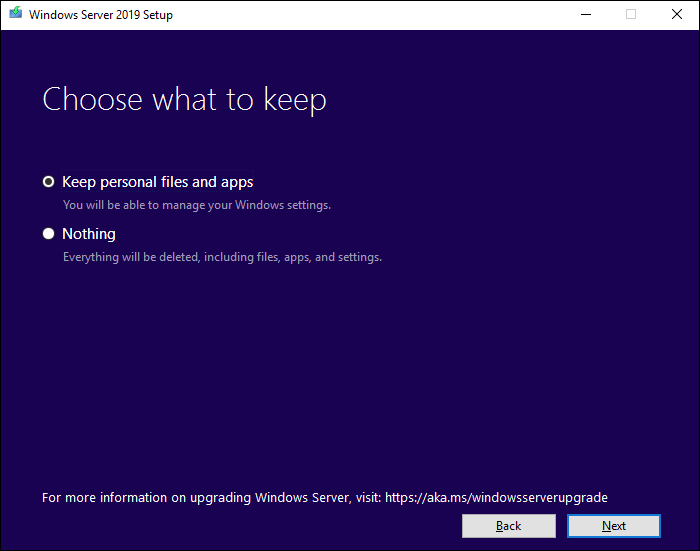

Ручное обновление билда Windows 10 (Feature Update)

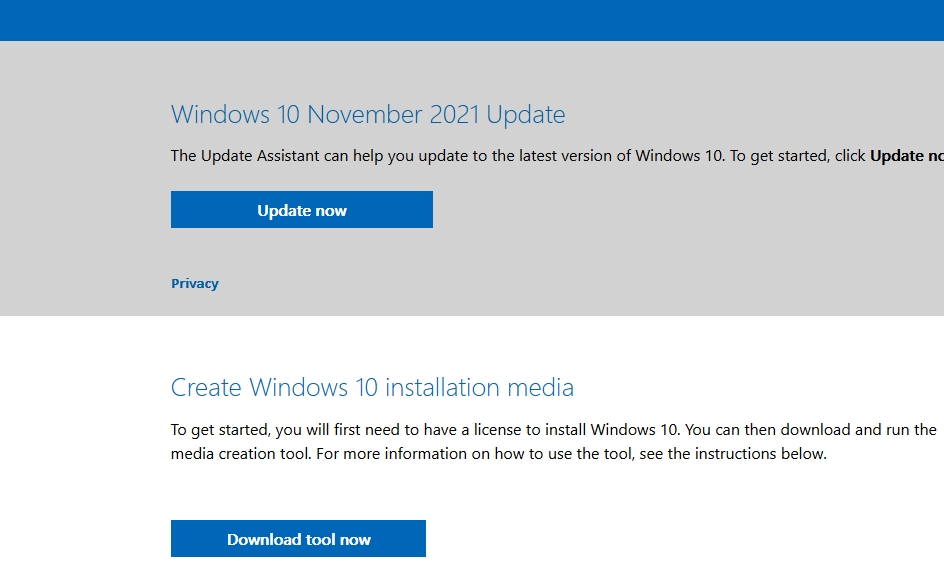

Также вы можете вручную обновить билд Windows 10 (Feature Update). Например, вы хотите вручную обновить билд Windows 10 на своем компьютере с 20H2 (окончание поддержки 10 мая 2022) на 21H2.

Для этого перейдите на страницу https://www.microsoft.com/en-us/software-download/windows10 и нажмите кнопку Update Now.

Скачайте и запустите файл Windows 10 Update Assistant (

Windows10Upgrade9252.exe)

.

Мастер предложит вам обновится до последней версии Windows 10 (Windows 10 November 2021 Update). Для такого обновления требуется подключение к интернету.

Чтобы выполнить оффлайн обновление билда Windows 10, сформируйте установочный ISO образ с новый билдом Windows 10 с помощью Media Citation Tool (позволяет создать iso образ или загрузочную флешку с Windows 10).

Затем смонтируйте ISO образ в виртуальный привод и запустите файл setup.exe. Следуйте шагам мастера обновления Windows. Подробнее это описано в статье про обновление билда Windows 10 из командной строки.

Службы обновления Windows Server ( WSUS ) — это программа, разработанная Microsoft, которая является эффективным инструментом для администраторов обновлений Windows.

Содержание

- Что такое Windows Update

- Введение в службы обновления Windows Server

- Системные требования для WSUS

- Настройка лаборатории WSUS

- Порты/исключения брандмауэра WSUS

- Установка роли WSUS на Windows Server 2016

- Роли сервера — Windows Server Update Services

- Тип базы данных WSUS — службы ролей

- Расположение содержимого WSUS

- Конфигурируем IIS

- Настройка служб обновления Windows Server (WSUS)

- Выберите вышестоящий сервер WSUS

- Прокси сервер

- Выберите языки для обновлений

- Выберите продукты

- Выберите Обновить классификации

- Настройка расписания синхронизации WSUS

- Установка Microsoft Report Viewer

- Настройка WSUS

- Классификация обновлений

- Настройка групп компьютеров WSUS

- Настройка ПК на получение обновлений WSUS через GPO

- Политика установки обновлений WSUS для рабочих станций

- Назначаем политики WSUS на OU Active Directory

Что такое Windows Update

Давайте начнем с некоторых основ. Когда вы устанавливаете операционную систему или создаете образ машины, вы всегда следите за тем, чтобы на нее были установлены последние обновления. Не только операционная система, но и почти каждое программное обеспечение, которое мы используем, нуждается в постоянном обновлении.

Обновления Windows выпускаются для исправления ошибок, устранения проблем безопасности в ОС и добавления новых функций в операционную систему. Обновления Windows полагаются на службу Центра обновления Windows, которая по умолчанию настроена на автоматический запуск.

Служба Windows Update автоматически загружает и устанавливает рекомендуемые и важные обновления.

Обновления Microsoft можно разделить на следующие категории:

- Критические обновления

- Обновления безопасности

- Обновления определений

- Драйверы

- Накопительные пакеты обновлений

- Пакеты услуг

- Инструменты

- Пакеты функций

- Обновления

Если вы перешли с Windows 7 на Windows 10, вы заметите множество новых опций в Центре обновления Windows. Вы получаете несколько интересных опций, таких как приостановка обновлений на 7 дней, изменение активных часов для установки обновлений. В дополнение к этому есть много полезных опций в разделе «Дополнительные параметры».

Введение в службы обновления Windows Server

Службы Windows Server Update Services (WSUS) позволяют администраторам развертывать последние обновления продуктов Microsoft. WSUS — это роль сервера Windows Server, и при ее установке вы можете эффективно управлять обновлениями и развертывать их.

Одной из наиболее важных задач системных администраторов является постоянное обновление клиентских и серверных компьютеров с помощью последних исправлений программного обеспечения и обновлений безопасности. Без WSUS было бы очень сложно управлять развертыванием обновлений.

Если в вашей установке есть один сервер WSUS, обновления загружаются непосредственно из Центра обновления Майкрософт. Однако, если вы устанавливаете несколько серверов WSUS, вы можете настроить сервер WSUS для работы в качестве источника обновлений, который также известен как вышестоящий сервер.

Вместо того, чтобы позволять нескольким компьютерам загружать обновления непосредственно из Интернета, вы можете настроить сервер WSUS и указать клиентам загружать все обновления с сервера WSUS. При этом вы экономите пропускную способность интернета, а также ускоряете процесс обновления Windows.

Системные требования для WSUS

Минимум требования к оборудованию для WSUS

| Процессор | Процессор x64 1,4 ГГц (2 ГГц или выше повторно рекомендуется) |

| Память | Дополнительные 2 ГБ ОЗУ больше, чем требуется серверу |

| Доступное место на диске | 10 ГБ (рекомендуется 40 ГБ или больше) |

| Сетевой адаптер | 100 Мбит/с или больше |

В этом примере рассматривается процедура установки служб обновления Windows Server с использованием внутренней базы данных Windows (WID).

Настройка лаборатории WSUS

| Имя сервера | Операционная система | Роли | ip Адрес |

| server1.pentagon.loc | Server 2016 Standart | WSUS | 10.0.0.3 |

| dc1.pentagon.loc | Server 2016 Standart | AD,DNS | 10.0.0.1 |

Порты/исключения брандмауэра WSUS

При настройке сервера WSUS важно, чтобы сервер подключался к обновлению Microsoft для загрузки обновлений. Если между WSUS и Интернетом есть корпоративный брандмауэр, возможно, вам придется настроить этот брандмауэр, чтобы WSUS мог получать обновления.

Для получения обновлений из Центра обновления Майкрософт сервер WSUS использует порт 443 для протокола HTTPS. Вы должны разрешить доступ в Интернет из WSUS к следующему списку URL-адресов:

- http://windowsupdate.microsoft.com

- http://*.windowsupdate.microsoft.com

- https://*.windowsupdate.microsoft.com

- http://*.update.microsoft.com

- https://*.update.microsoft.com

- http://*.windowsupdate.com

- http://download.windowsupdate.com

- https://download.microsoft.com

- http://*.download.windowsupdate.com

- http://wustat.windows.com

- http://ntservicepack.microsoft.com

- http://go.microsoft.com

- http://dl.delivery.mp.microsoft.com

- https://dl.delivery.mp.microsoft.com

Установка роли WSUS на Windows Server 2016

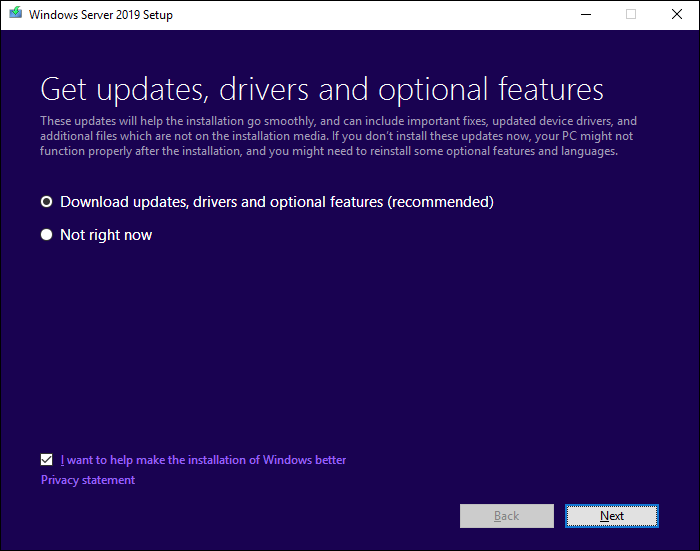

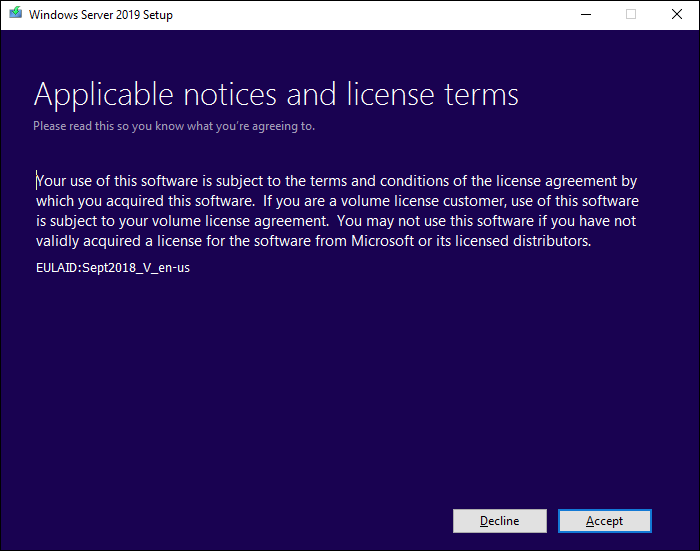

Шаги по установке роли служб обновления Windows Server (WSUS) в Windows Server 2019 включают:

- Войдите на сервер Windows 2016, на котором вы планируете установить роль сервера WSUS, используя учетную запись, которая является членом группы локальных администраторов.

- В диспетчере серверов нажмите «Manage» и нажмите «Add Roles and Features » .

- На странице «Before you begin» нажмите « Next» .

- На странице выбора типа установки выберите вариант Role-based or feature-based installation . Нажмите «Next» .

На странице «Выбор сервера» проверьте имя сервера и нажмите « Next» .

Роли сервера — Windows Server Update Services

На странице «Роли сервера» выберите роль « Windows Server Update Services ». Вы должны увидеть поле Add Features, необходимые для служб Windows Server Update Services. Нажмите « Add Features» и нажмите «Next» .

На странице «Select features» оставьте параметры по умолчанию и нажмите « Next» .

На странице Службы обновления Windows Server нажмите кнопку Далее .

Тип базы данных WSUS — службы ролей

Необходимо выбрать службы ролей/тип базы данных для установки служб Windows Server Update. Выберите «WID Connectivity» и «WSUS Services» . Нажмите «Next» .

Расположение содержимого WSUS

Укажите расположение содержимого для хранения обновлений. Я бы рекомендовал хранить обновления на другом диске, а не на диске C:. Размер этой папки со временем может увеличиться, и вы не хотите, чтобы эта папка находилась на диске C:. Поэтому выберите либо отдельный диск, либо храните обновления на удаленном сервере.

Нажмите «Далее» .

Далее у вас будет настройка роли Web Server Role(IIS) , нажмите пару раз next

Окончательное подтверждение перед установкой WSUS. Проверьте настройки и нажмите « Install» .

После завершения установки WSUS щелкните Launch Post-Installation tasks после установки .

Либо сделайте это тут

Дождитесь окончания процесса

Конфигурируем IIS

При большом количестве клиентов WSUS (более 1500) вы можете столкнутся с существенным снижением производительность пула IIS WsusPoll, который раздает обновления клиентам. Может появляться ошибка 0x80244022 на клиентах, или при запуске консоль WSUS падать с ошибкой Error: Unexpected Error + Event ID 7053 в Event Viewer (The WSUS administration console has encountered an unexpected error. This may be a transient error; try restarting the administration console. If this error persists).

Queue Length = 2000 (up from default of 1000)

Idle Time-out (minutes) = 0 (down from the default of 20)

Ping Enabled = False (from default of True)

Private Memory Limit (KB) = 0 (unlimited, up from the default of 1843200 KB)

Regular Time Interval (minutes) = 0 (to prevent a recycle, and modified from the default of 1740)Настройка служб обновления Windows Server (WSUS)

После установки WSUS вы можете настроить сервер WSUS с помощью мастера настройки сервера WSUS. Это одноразовая конфигурация, в которой вы настроите некоторые важные параметры WSUS.

Если вы не видите мастер настройки сервера WSUS или пропустили его по ошибке, не беспокойтесь. Вы можете запустить его, открыв WSUS Console > Options > WSUS Server Configuration wizard.

Примечание. Прежде чем приступить к настройке WSUS, несколько важных моментов.

- Убедитесь, что брандмауэр сервера разрешает клиентам доступ к серверу WSUS. Если у клиентов возникают проблемы с подключением к серверу WSUS, обновления не будут загружаться с сервера.

- WSUS загружает обновления с вышестоящего сервера, которым в нашем случае являются сервера обновления Microsoft. Поэтому убедитесь, что брандмауэр разрешает серверу WSUS подключаться к Центру обновления Майкрософт.

- Если в вашей настройке есть прокси-сервер, вы должны ввести учетные данные для прокси-сервера при настройке WSUS. Имейте их под рукой, поскольку они необходимы.

На странице «Перед началом» нажмите « Далее » .

Нажмите «Далее» .

Выберите вышестоящий сервер WSUS

Это важный раздел, в котором вы выбираете вышестоящий сервер. Вы получаете два варианта.

- Синхронизировать из Центра обновления Майкрософт — при выборе этого параметра обновления будут загружаться из Центра обновления Майкрософт.

- Синхронизировать с другого сервера служб обновления Windows Server — выберите этот параметр, если хотите, чтобы этот сервер WSUS загружал обновления с уже существующего сервера WSUS. Вы должны указать имя сервера и номер порта (8530) по умолчанию. Если вы выбираете вариант использования SSL во время синхронизации обновлений, убедитесь, что вышестоящий сервер WSUS также настроен на поддержку SSL.

Поскольку это будет мой единственный сервер WSUS, я выберу Synchronize from Microsoft Update . Нажмите «Далее» .

Прокси сервер

Укажите информацию о прокси-сервере, если он у вас есть. Если выбран этот параметр, убедитесь, что вы указали имя прокси-сервера и номер порта. В дополнение к этому укажите учетные данные для подключения к прокси-серверу. Если вы хотите включить базовую аутентификацию для пользователя, подключающегося к прокси-серверу, нажмите Разрешить базовую аутентификацию (пароль в открытом виде) .

Нажмите «Далее» .

На странице «Connect to upstream server» нажмите кнопку « Начать подключение » . Подключение может быть не быстрым, у меня оно было около часу, в любом случае дождитесь ответа , это будет либо ошибка либо даст возможность продолжить далее настроивать сервер

Выберите языки для обновлений

На странице «Выбор языков» у вас есть возможность выбрать языки из обновлений. Если вы выберете загрузку обновлений на всех языках, вы найдете обновления на всех языках в консоли WSUS.

Однако, если вы хотите получать обновления только для определенных языков, выберите Загружать обновления только на этих языках . Выберите языки, для которых вы хотите получать обновления.

Нажмите «Далее» .

Выберите продукты

На этой странице вы выбираете продукты, для которых хотите получать обновления. Продукт — это конкретная версия операционной системы или приложения.

Из списка продуктов вы можете выбрать отдельные продукты или семейства продуктов, для которых вы хотите, чтобы ваш сервер синхронизировал обновления. В этом случае в качестве продуктов я выбрал , все, но вы можете выбрать отдельно к примеру Windows Server 2016, windows 10, windows 7-8-9-xp-11

Например, если вы уверены, что в вашей сети не осталось компьютеров с Windows 7 или Windows 8, не выбирайте эти опции.

Нажмите «Далее» .

Выберите Обновить классификации

В начале поста я перечислил типы обновлений. На странице Choose Classifications выберите нужные классификации. Я выбрал критические обновления , обновления безопасности и накопительные пакеты обновлений .

Нажмите «Далее» .

Настройка расписания синхронизации WSUS

Вы должны решить, как вы хотите выполнять синхронизацию WSUS. На странице Set Sync Schedule (Установить расписание синхронизации) можно выбрать, выполнять ли синхронизацию вручную или автоматически.

Если вы выберете Синхронизировать вручную , вы должны вручную запустить процесс синхронизации из Консоли администрирования WSUS. Если выбран этот параметр, вам придется каждый раз выполнять синхронизацию вручную. Поэтому не выбирайте этот параметр, если вы настраиваете WSUS в рабочей среде.

Если вы выберете « Синхронизировать автоматически », сервер WSUS будет синхронизироваться через заданные промежутки времени. Вы можете установить время первой синхронизации. Затем установите количество синхронизаций в день. В раскрывающемся списке вы можете выбрать значение от 1 до 24.

Нажмите «Далее» .

Щелкните Начать первоначальную синхронизацию . Нажмите «Далее» .

Наконец, на последней странице нажмите « Готово » . На этом шаги по настройке WSUS завершены.

Установка Microsoft Report Viewer

Открываем консоль Windows Server Update Services, в разделе Reports выбираем любой из пунктов и видим сообщение что необходима установка Microsoft Report Viewer

Переходим по ссылке и скачиваем

Запускаем инсталляцию ReportViever и получаем следующее сообщение.

Установка Microsoft System CLR Types for SQL Server

Скачиваем и устанавливаем

после установки при нажатии на репорт ошибка осталась,закройте консоль WSUS и откройте заново.

Теперь при нажатии на любой из репортов должно открываться новое окно, для проверки открываем Update Status Summary

Настройка WSUS

Открываем раздел Options.

Здесь можно изменить те данные, которые вносились при первичной настройке WSUS, либо запустить настройку заново.

Открываем Update files and Languages и задаем скачивание обновлений после утверждения.

Тем самым с Microsoft не будут загружаться не нужные обновления и захламлять место на диске. Минус данного способа в том, что если пользователь ПК решил обновить свой Windows, а обновления еще не были утверждены и закачены на сервер, то это вызовет ошибку в обновлении на ПК пользователя.

Если галочка убрана, то все обновления нужные и не нужные после синхронизации с Microsoft будут загружаться на сервер.

Что следует понимать под не нужными обновлениями. Предположим вы не давно обновили версию Windows на Windows 10 и на всех компьютерах у вас версия 1909. Соответственно обновления для всех остальных версий вам не нужны.

Определить версию операционной системы Windows

В командной строке выполним systeminfo, получаем:

Windows 10 (2004) 19041.423

Windows 10 (1909) 18363.997

Windows 10 (1903) 18362.997

Windows 10 (1809) 10.0.17763

Windows 10 (1803) 10.0.17134

Windows 10 (1709) 10.0.16299

Windows 10 (1703) 10.0.15063

Windows 10 (1607) 10.0.14393

Windows 10 (1511) 10.0.10586

Windows 10 10.0.10240

Windows Server 2016 (Long-Term Servicing Channel) 1607 14393.0Классификация обновлений

На этом этапе мы разделим обновления по классификации.

Выбираем Updates и правой кнопкой, выбираем New Update View.

1. Устанавливаем галочки

2. Выбираем классификацию обновления

3. Выбираем продукт

4. Задаем имя.

В нашем примере мы создаем более мелкие классификации обновлений.

Если этот вариант Вам не нравится, Вы можете объединить в один

Update View все обновления, например, для Windows 10 или один тип обновлений для нескольких ОС.

Для Windows Defender выбираем Definition Updates.

Windows Defender проверяет наличие обновлений через клиента автоматического обновления.

Настройка групп компьютеров WSUS

Создавая группы компьютеров, вы можете сначала тестировать и нацеливать обновления на определенные компьютеры. Когда вы откроете консоль WSUS, вы найдете две группы компьютеров по умолчанию — « All Computers » и «Unassigned Computers» .

Вы можете создавать настраиваемые группы компьютеров для управления обновлениями в вашей организации. Согласно Microsoft, вы должны создать хотя бы одну группу компьютеров в консоли WSUS. Тестируйте обновления, прежде чем развертывать их на других компьютерах в вашей организации.

Чтобы создать новую группу компьютеров в консоли WSUS

В консоли администрирования WSUS в разделе «Службы обновления» разверните сервер WSUS. Разверните компьютеры, щелкните правой кнопкой мыши All Computers и выберите Add Computer Group .

В диалоговом окне «Добавить группу компьютеров» укажите имя новой группы и нажмите « Add» .

Созданим 2 группы — WorkStation , Servers

Данное условие не касается обновлений например для Windows Defender, которое можно установить на автоматическое обновление без утверждений, но об этом поговорим позже.

Распределение компьютеров по группам может происходить двумя разными способами. Можно заполнить вручную с помощью консоли администрирования WSUS или автоматически с использованием групповой политики. Во вкладке Options выбираем Computers и выбираем нужный способ распределения компьютеров.

В нашем случае установим через Group Policy. Все новые компьютеры будут появляться в каталоге Unassigned Computers откуда мы их будем разносить по нужным группам и применять к ним обновления. Опция Use group Policy or registry settings on computers — Это выбор через групповые политики.

Настройка ПК на получение обновлений WSUS через GPO

Групповые политики AD позволяют администратору автоматически назначить компьютеры в различные группы WSUS, избавляя его от необходимости ручного перемещения компьютеров между группами в консоли WSUS и поддержки этих групп в актуальном состоянии. Назначение клиентов к различным целевым группам WSUS основывается на метке в реестре на клиенте (метки задаются групповой политикой или прямым редактированием реестра). Такой тип соотнесения клиентов к группам WSUS называется client side targeting (Таргетинг на стороне клиента).

Предполагается, что в нашей сети будут использоваться две различные политики обновления — отдельная политика установки обновлений для серверов (Servers) и для рабочих станций (Workstations). Эти две группы нужно создать в консоли WSUS в секции All Computers.

Политика использования сервера обновлений WSUS клиентами во многом зависит от организационной структуры OU в Active Directory и правил установки обновлении в организации. Это всего лишь частный вариант, позволяющий понять базовые принципы использования политик AD для установки обновлений Windows.

В первую очередь необходимо указать правило группировки компьютеров в консоли WSUS (targeting). По умолчанию в консоли WSUS компьютеры распределяются администратором по группам вручную (server side targeting). Нас это не устраивает, поэтому укажем, что компьютеры распределяются в группы на основе client side targeting (по определенному ключу в реестре клиента). Для этого в консоли WSUS перейдите в раздел Options и откройте параметр Computers. Поменяйте значение на Use Group Policy or registry setting on computers (Использовать на компьютерах групповую политику или параметры реестра).

Теперь можно создать GPO для настройки клиентов WSUS. Откройте доменную консоль управления групповыми политиками (Group Policy Management) и создайте две новые групповые политики: ServerWSUSPolicy и WorkstationWSUSPolicy.

Теперь можно создать GPO для настройки клиентов WSUS. Откройте доменную консоль управления групповыми политиками (Group Policy Management) и создайте две новые групповые политики: ServerWSUSPolicy и WorkstationWSUSPolicy.

Для запуска консоли групповых политик можно установить дополнительно пакет Grop Policy Management либо настроивать через контроллер домена и пакет модуля RSAT для работы с AD

Создадим две OU в AD , под компьютеры

После запускаем gpmc.msc — Group Policy Manager

Выдяляем OU Servers и создаем в нем груповую политику и именуем ее в ServerWSUSPolicy

Начнем с описания серверной политики ServerWSUSPolicy.

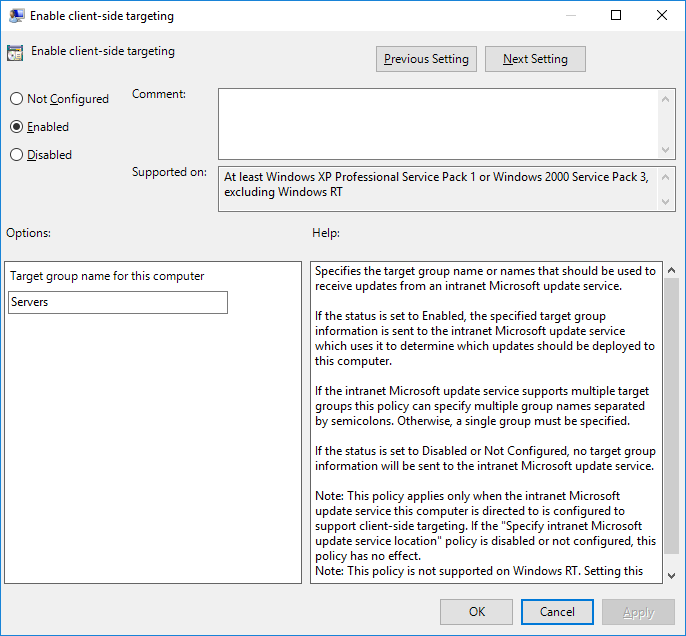

Настройки групповых политик, отвечающих за работу службы обновлений Windows, находятся в разделе GPO: Computer Configuration -> Policies-> Administrative templates-> Windows Component-> Windows Update (Конфигурация компьютера -> Административные шаблоны -> Компоненты Windows -> Центр обновления Windows > Разрешить клиенту присоединится к целевой группе). По английски будет Enable client-side targeting

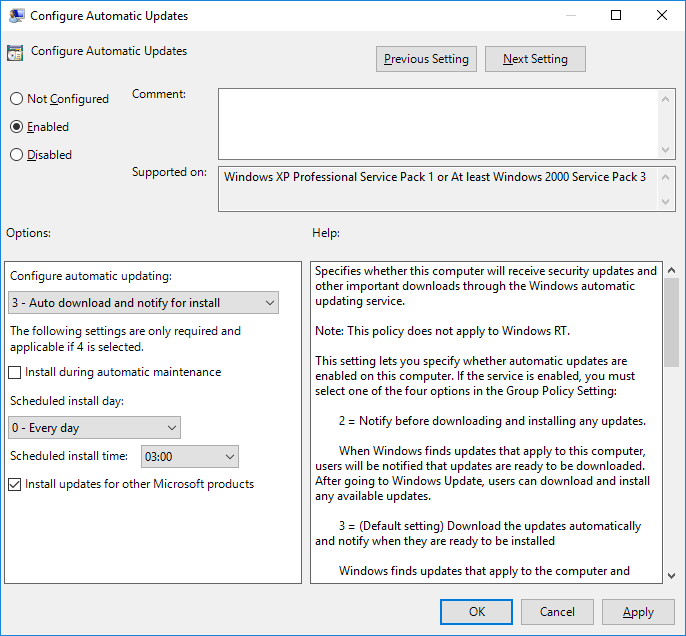

В нашей организации мы предполагаем использовать данную политику для установки обновлений WSUS на сервера Windows. Предполагается, что все попадающие под эту политику компьютеры будут отнесены к группе Servers в консоли WSUS. Кроме того, мы хотим запретить автоматическую установку обновлений на серверах при их получении. Это значит, что продуктивные сервера не будут автоматически устанавливать обновления и перезагружаться без подтверждения администратора (обычно эти работы выполняются системным администратором в рамках ежемесячных плановых регламентных работ). Для реализации такой схемы зададим следующие политики:

- Configure Automatic Updates (Настройка автоматического обновления): Enable. 3 – Auto download and notify for install (Автоматически загружать обновления и уведомлять об их готовности к установке) – клиент автоматически скачивает новые обновлений и оповещает об их появлении;

- Specify Intranet Microsoft update service location (Указать размещение службы обновлений Майкрософт в интрасети): Enable. Set the intranet update service for detecting updates (Укажите службу обновлений в интрасети для поиска обновлений): http://server1:8530, Set the intranet statistics server (Укажите сервер статистики в интрасети): http://server1:8530 – здесь нужно указать адрес вашего сервера WSUS и сервера статистики (обычно они совпадают);

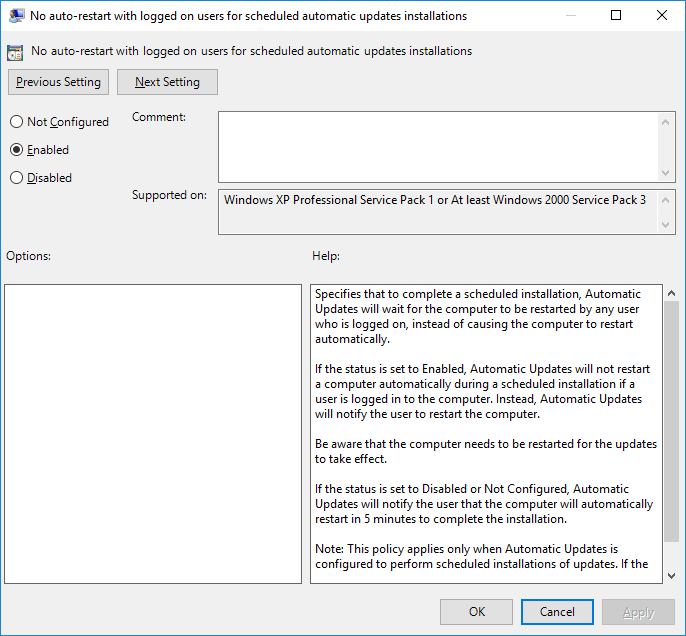

- No auto-restart with logged on users for scheduled automatic updates installations (Не выполнять автоматическую перезагрузку при автоматической установке обновлений, если в системе работают пользователя): Enable – запретить автоматическую перезагрузку при наличии сессии пользователя;

- Enable client-side targeting (Разрешить клиенту присоединение к целевой группе): Enable. Target group name for this computer (Имя целевой группу для данного компьютера): Servers – в консоли WSUS отнести клиенты к группе Servers.

Включим в этой же политике принудительный запуск обновлений windows

Для этого в разделе Computer Configuration -> Policies-> Windows Setings -> Security Settings -> System Services найдите службу Windows Update и задайте для нее автоматический запуск (Automatic).

Политика установки обновлений WSUS для рабочих станций

Выдяляем OU Workstation и создаем в нем груповую политику и именуем ее в WorkstationWSUSPolicy

Мы предполагаем, что обновления на клиентские рабочие станции, в отличии от серверной политики, будут устанавливаться автоматически ночью сразу после получения обновлений. Компьютеры после установки обновлений должны перезагружаться автоматически (предупреждая пользователя за 5 минут).

В данной GPO (WorkstationWSUSPolicy) мы указываем:

Computer Configuration -> Policies-> Administrative templates-> Windows Component-> Windows Update

- Allow Automatic Updates immediate installation (Разрешить немедленную установку автоматических обновлений): Disabled — запрет на немедленную установку обновлений при их получении;

- Allow non-administrators to receive update notifications (Разрешить пользователям, не являющимся администраторами, получать уведомления об обновлениях): Enabled — отображать не-администраторам предупреждение о появлении новых обновлений и разрешить их ручную установку;

- Configure Automatic Updates: Enabled. Configure automatic updating: 4 — Auto download and schedule the install. Scheduled install day: 0 — Every day. Scheduled install time: 05:00 – при получении новых обновлений клиент скачивает в локлаьный кэш и планирует их автоматическую установку на 5:00 утра;

- Enable client-side targeting: Workstation – в консоли WSUS отнести клиента к группе Workstation;

- No auto-restart with logged on users for scheduled automatic updates installations: Disabled — система автоматически перезагрузится через 5 минут после окончания установки обновлений;

- Specify Intranet Microsoft update service location: Enable. Set the intranet update service for detecting updates: http://server1:8530, Set the intranet statistics server: http://server1:8530 –адрес корпоративного WSUS сервера.

- Do not allow update deferral policies to cause scans against Windows Update — Отключение обновления из интернета , если не доступен wsus

Включим в этой же политике принудительный запуск обновлений windows

Для этого в разделе Computer Configuration -> Policies-> Windows Setings -> Security Settings -> System Services найдите службу Windows Update и задайте для нее автоматический запуск (Automatic).

Назначаем политики WSUS на OU Active Directory

Следующий шаг – назначить созданные политики на соответствующие контейнеры (OU) Active Directory. В нашем примере структура OU в домене AD максимально простая: имеются два контейнера – Servers (в нем содержаться все сервера организации, помимо контроллеров домена) и Workstation (Workstations –компьютеры пользователей).

Чтобы назначить политику на OU, щелкните в консоли управления групповыми политиками по нужному OU, выберите пункт меню Link as Existing GPO и выберите соответствующую политику.

Осталось обновить групповые политики на клиентах для привязки клиента к серверу WSUS:

gpupdate /force

и получить обновления на клиенте , после они появятся в списке

Last updated on: 2021-05-24

Authored by: Karoline Mills

This article explains how to check for new Windows® updates without installing

them. This guide applies to Windows Server 2016 and 2019.

Check, download, and install new Windows updates

- Navigate to Settings > Update & Security > Windows Updates.

- Click Check for Updates. Windows downloads and installs all

available updates. - The update statuses are Downloading, Pending Install, and Pending

Restart. - The server reboots outside of the active hours, 8:00 AM to 5:00 PM, unless

otherwise specified. You also have the option to schedule the reboot.

Check for new Windows updates without downloading

You can check for Windows updates without downloading or installing them by

using one of the following methods:

SCONFIG

- Open PowerShell® and type sconfig.

- Type 6 to open the Windows Updates menu.

- Type a to look for all available updates or r to search for only

recommended updates. - All available updates now display in the list.

- Type n to close the menu without installing any updates.

PowerShell cmdlet: PSWindowsUpdate

-

Open PowerShell and use the following command, which requires Administrator permissions:

Install-Module -Name PSWindowsUpdate -RequiredVersion 2.1.1.2` -

Confirm that you want to install the cmdlet by typing Y.

-

After the installation finishes, type

get-windowsupdateto see a list of

all available updates.

©2020 Rackspace US, Inc.

Except where otherwise noted, content on this site is licensed under a Creative Commons Attribution-NonCommercial-NoDerivs 3.0 Unported License

See license specifics and DISCLAIMER

Есть у меня сервер с операционной системой Windows Server 2016, который находится не в домене. Остальные сервера в домене и обновляются через WSUS. Естественно, службой информационной безопасности доступ к внешнему миру закрыт, в том числе к серверам Microsoft. Вопрос, как устанавливать обновления на такой сервер?

Ничего сложного, настроим Windows Server 2016 через локальные групповые политики таким образом, чтобы он качал обновления с доменного WSUS.

gpedit.mscПереходим в раздел Computer Configuration → Policies → Administrative templates → Windows Component → Windows Update (Конфигурация компьютера → Административные шаблоны → Компоненты Windows → Центр обновления Windows).

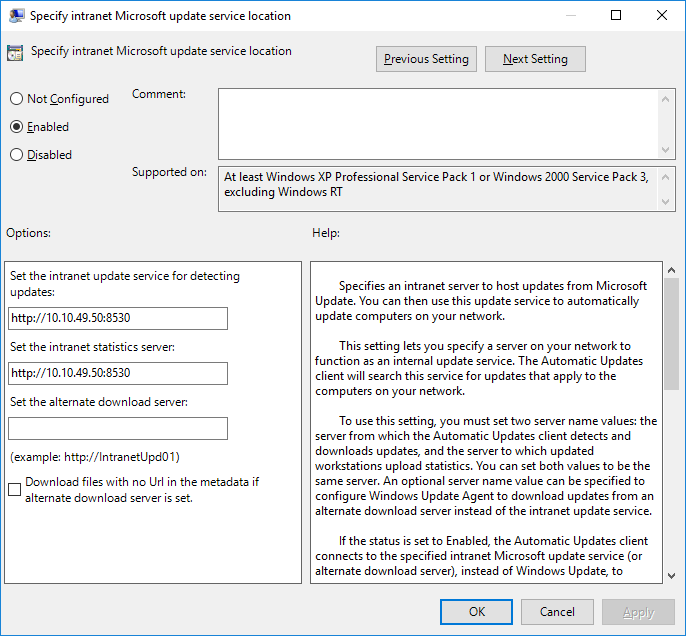

Настраиваем политику Specify Intranet Microsoft update service location (Указать размещение службы обновлений Майкрософт в интрасети).

- Enabled: включаем политику.

- Set the intranet update service for detecting updates (Укажите службу обновлений в интрасети для поиска обновлений): указываем URL с портом на WSUS, например, http://10.10.49.50:8530. Поскольку я не использую на данном сервере доменный DNS, то указываю IP адрес.

- Set the intranet statistics server (Укажите сервер статистики в интрасети): http://10.10.49.50:8530. Сервер статистики обычно совпадает с сервером WSUS.

Настраиваем политику No auto-restart with logged on users for scheduled automatic updates installations (Не выполнять автоматическую перезагрузку при автоматической установке обновлений, если в системе работают пользователя).

- Enabled: включаем политику.

Настраиваем политику Enable client-side targeting (Разрешить клиенту присоединение к целевой группе).

- Enabled: включаем политику.

- Target group name for this computer (Имя целевой группу для данного компьютера): Servers. Относим наш сервер к группе Servers.

Настраиваем политику Configure Automatic Updates (Настройка автоматического обновления).

- Enabled: включаем политику.