В данной статье мы продолжаем рассказывать про работу с Windows Server Core 2019. В прошлых постах мы рассказали как готовим клиентские виртуальные машины на примере нашего нового тарифа VDS Ultralight с Server Core за 99 рублей. Затем показали как работать с Windows Server 2019 Core и как установить на него GUI. Сегодня мы поговорим про управление с помощью Windows Admin Center.

Головной болью было, наверное, по соображениям безопасности, разделять роли серверов. Заводить несколько машин, чтобы физически разделить контроллер домена и файловый сервер.

Благо нам на помощь пришла виртуализация, и теперь изолированно друг от друга могут работать несколько служб, которые из соображений безопасности не могут работать на том же сервере. Виртуализация принесла массу удобства, развертывание виртуальных машин из одного шаблона экономит время специалистам, и физически, все в одной коробке с мощным железом.

Машин все меньше, а серверов все больше, даже у меня, для «просто посмотреть» образовалось два контроллера домена, файловый сервер, сервер под Java приложения и еще пачка веб серверов, поэтому давайте поговорим о том, как можно эффективно управлять серверами на Windows, не отрывая левой руки от кофе.

— С помощью Powershell!

Конечно да, но… нет. Продукт позиционируется как удобный инструмент управления гигантской инфраструктурой. Понятно, что это не совсем так, для таких случаев есть Powershell ISE и скрипты, поэтому хотелось бы рассмотреть действительно полезные юзкейсы. Если у вас есть свой опыт, которым вы вы хотели поделиться, мы можем добавить его в эту статью.

TL;DR

Windows Admin Center лучше подходит для управления стоковыми компонентами. На текущий момент только RSAT может управлять установленными ролями.

Используя WAC, можно улучшить безопасность вашей инфраструктуры, если будете использовать его как шлюз.

Сводная таблица того, он умеет и не умеет:

Управление системой

Управление ролями

Превью — установка бета версий компонентов для WAC, не входит в состав сборки. Перечислять все не нужно, потому что буквально все компоненты управляются только с помощью RSAT.

Нюансы

Powershell в Windows Admin Center не имеет своей среды сценариев аналогичной Powershell ISE.

Windows Admin Center не поддерживает Powershell ниже 5.0, на старых машинах обязательно нужно ставить новый Powershell, если хотите использовать его.

Главным минусом Windows Admin Center в микро инстансах является потребление оперативной памяти сервера. Он создает четыре сессии по 50-60 мегабайт каждая, и каждая эта сессия остается даже после закрытия Windows Admin Center.

Та же самая проблема и с Powershell через Enter-PSSession, он так же создает новую сессию, и если просто закрыть окно терминала, сессия весом и 70 мегабайт так и останется на удалённом сервере, если её не закрыть её перед выходом с помощью Exit-PSSession или Remove-Pssession.

При использовании Windows Admin Center с этим придется мириться, он отнимет около 170 мегабайт ОЗУ, RSAT таким не страдает.

(См. wsmprovhost.exe)

Упрощаем работу

Максимальное удобство управления достигается если ваша рабочая станция, на которой установлен WAC находится в домене. Он берет учетные данные пользователя, который зашел в систему, подключение к серверам осуществляется по одному щелчку мыши.

Импортировать список серверов можно с помощью txt файла, перечислив имена серверов переносом строки, как и в RSAT.

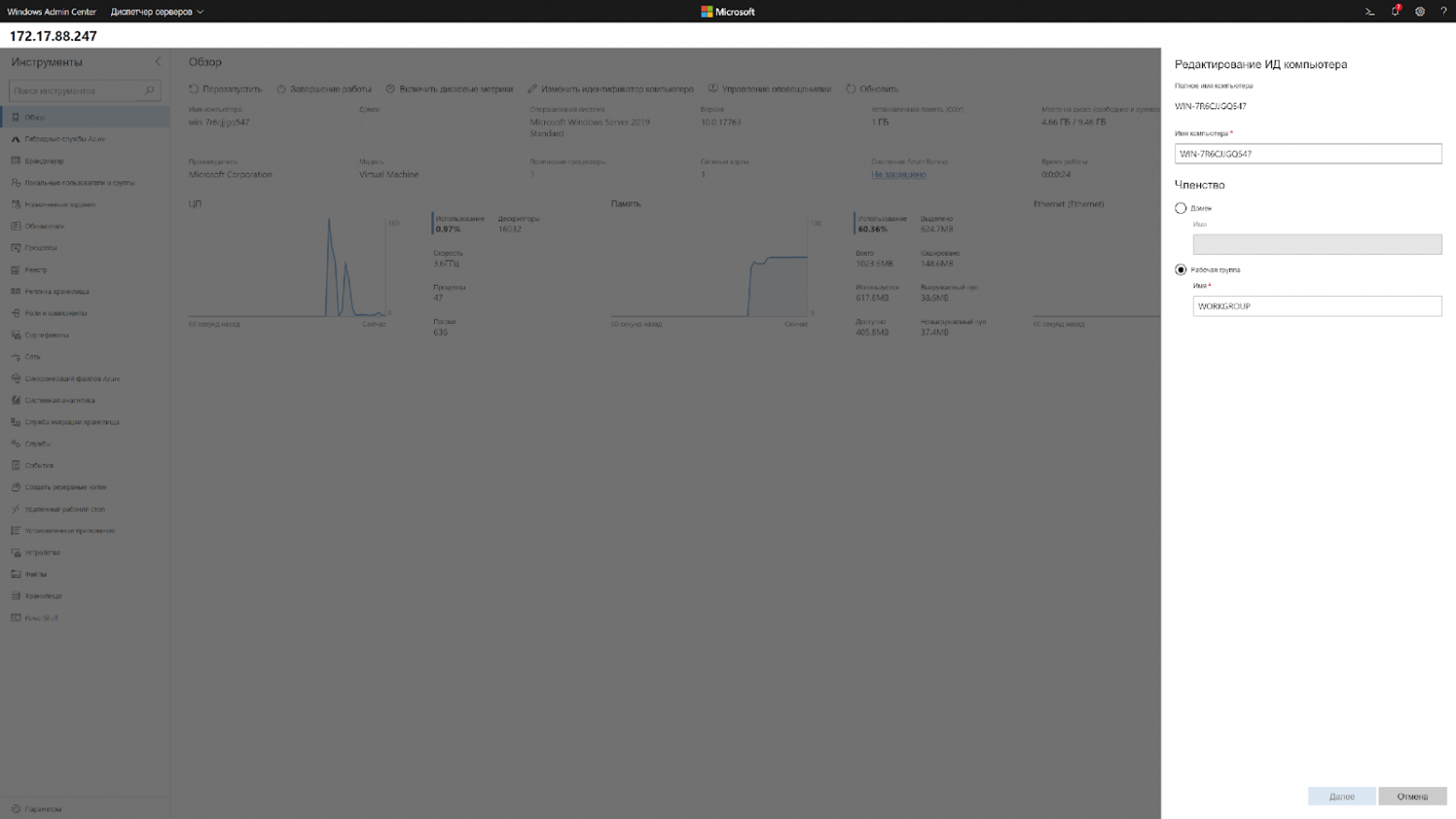

Что тоже радует, ранее, чтобы интегрировать в AD виртуальную машину на Server Core, приходилось делать это через sconfig, а это значит нужен прямой доступ к его экрану. В случае с хостингами приходилось делать все это через VNC. Теперь, при переходе на главную страницу можно нажать «Изменить идентификатор компьютера» и ввести в домен.

Кстати, чтобы ввести в домен Windows Server 2019, больше не требуется делать Sysprep, потому что Sysprep тоже нужно было завершать через VNC.

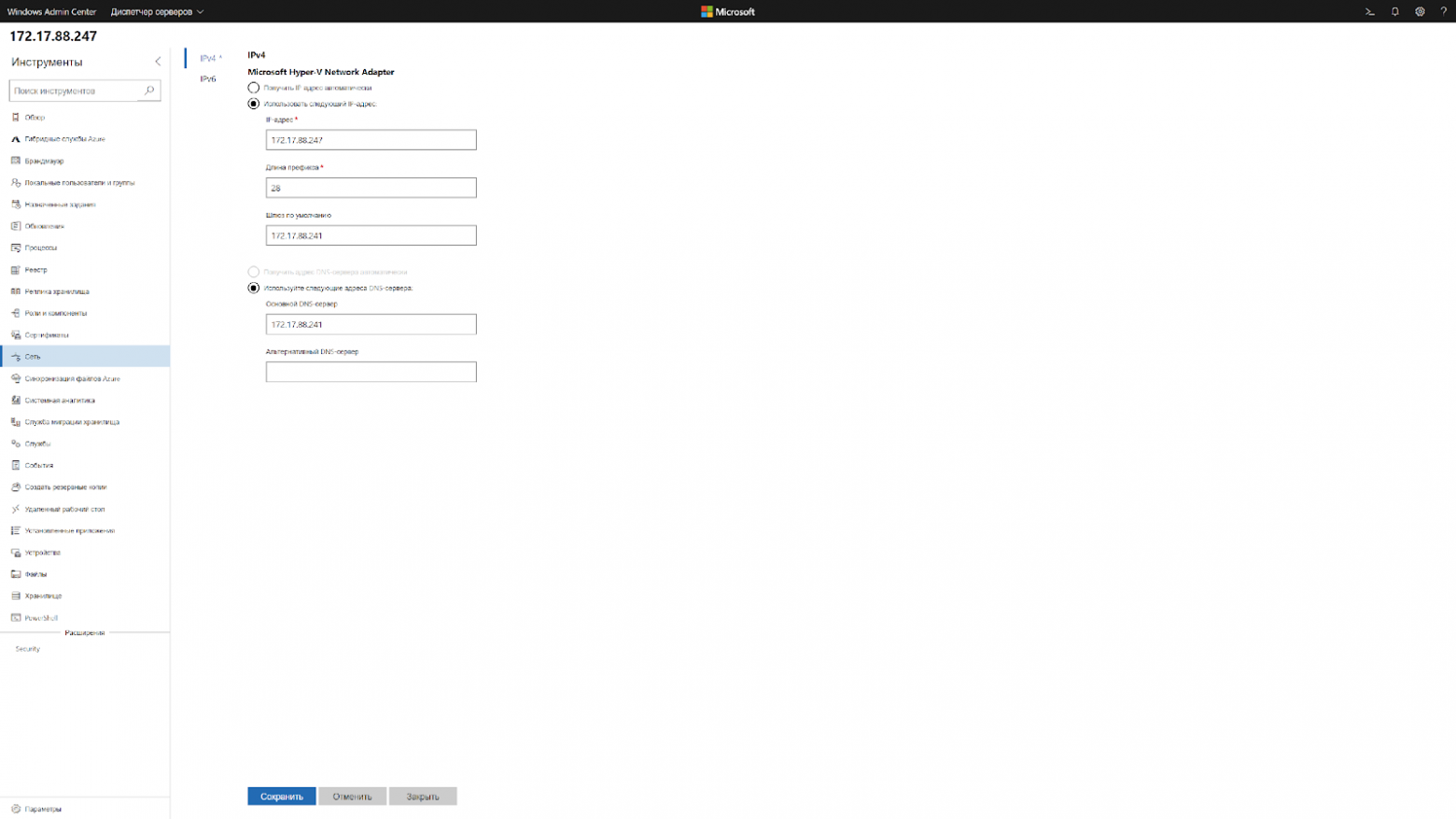

Чтобы изменить сетевые настройки теперь нужно сделать два клика. Подключаешься к серверу и меняешь.

Это выходит так же быстро, как и через WinRM, только одной рукой.

Повышаем безопасность

На текущий момент есть четыре типа развертывания. Локальный, в качестве шлюза, установка на один из продакшн серверов и в составе кластера.

*Картинка с сайта майкрософт

Установка в качестве шлюза, на отдельный сервер, наиболее безопасный и рекомендуемый вариант. Это аналог схемы с VPN, когда доступ к управлению имеется только с определенного IP адреса или участка сети.

Согласитесь, гораздо удобнее держать на одной вкладке видосы и мемасы, а на другой Windows Admin Center, нежели целиком терять подключение к ютубу из-за входа в защищенную сеть.

Как же обезопасить все свои N серверов? С помощью следующего скрипта:

## Список серверов через запятую ##

$servers = Get-Content -Path .Servers.txt

## Список правил через перенос строки ##

$rules = Get-Content -Path .Rules.txt

## IP адрес нашего гейта с установленным WAC ##

$gate = "1.1.1.1"

$MySecureCreds = Get-Credential

foreach ($server in $servers.Split("`n")) {

foreach ($line in $rules.Split("`n")) {

Invoke-Command -ComputerName $server -ScriptBlock {

Set-NetFirewallRule -Name $Using:line -RemoteAddress $Using:gate

} -Credential $MySecureCreds

}

}

# список правил, RULES.txt#

RemoteDesktop-UserMode-In-TCP

RemoteDesktop-UserMode-In-UDP

WINRM-HTTP-In-TCP

WINRM-HTTP-In-TCP-PUBLIC

# список ваших серверов, SERVERS.txt#

1.1.1.1, 1.1.1.2, 1.1.1.3Этот скрипт изменит стандартные правила брандмауэра таким образом, что вы сможете использовать RDP и WinRM только с определенного IP адреса, понадобится для организации безопасного доступа к инфраструктуре.

Powershell в Windows Admin Center не имеет своей среды сценариев аналогичной Powershell ISE, можно только вызывать готовые скрипты.

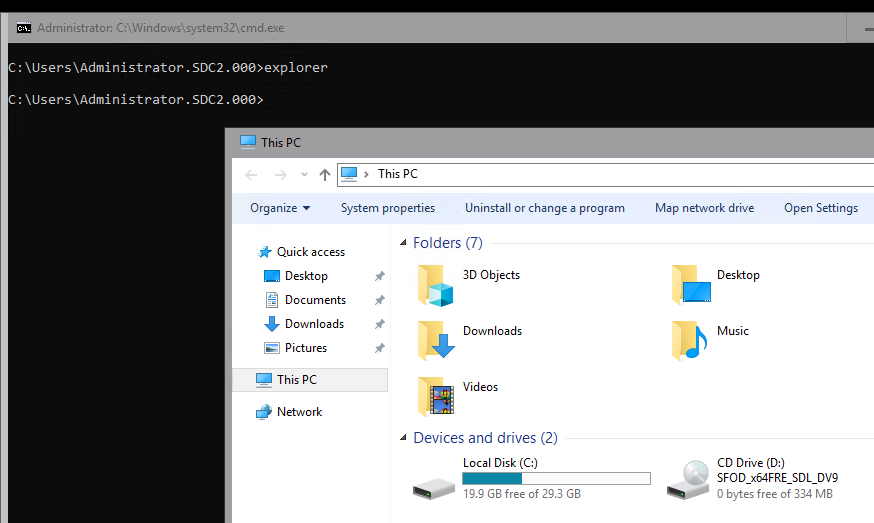

Кстати, вот так выглядит RDP на Windows Server Core.

Выводы

На текущий момент Windows Admin Center не способен заменить RSAT, однако в нём уже присутствуют функции, которых нет у RSAT. Добавляются старые оснастки, которые не так удобны для управления через браузер.

Странным является приоритет разработки, наиболее активно добавляются функции интегрированные с Azure, хостингом от Майкрософт, вместо реально полезных функций.

К сожалению, пока что, управлять всеми функциями Windows Server с удобствами можно только подключившись к нему по RDP.

Не смотря на все минусы, у Windows Admin Center есть свой SDK, с помощью которого можно писать свои собственные модули и управлять своим собственным ПО через него, что однажды сделает его лучше RSAT.

Содержание

- Управляем Windows Server из Windows Admin Center

- Нюансы

- Упрощаем работу

- Повышаем безопасность

- Выводы

- Windows server 2019 core удаленное управление

- Для чего устанавливать Windows Server 2019 Core версию

- Неоспоримый плюс Core версии

- Установка Windows Server 2019 Core

- Настройка Windows Server 2019 Core

- Активация Windows Server 2019 Core

- Средства удаленного администрирования сервера

- Средства удаленного администрирования сервера для Windows 10

- Служебные программы, доступные в данной версии

- Требования к системе

- Установка, удаление и отключение средств удаленного администрирования сервера

- Чтобы установить определенные средства удаленного администрирования сервера в Windows 10 с обновлением Windows 10 за октябрь 2018 г. или более поздней версии, можно использовать компоненты по запросу.

- Удаление отдельных средств удаленного администрирования сервера в Windows 10 с обновлением за октябрь 2018 г. или более поздней версии (после установки компонентов по запросу)

- Когда следует использовать ту или иную версию средства удаленного администрирования сервера

- Скачивание пакета средств удаленного администрирования сервера для установки средств для Windows 10

- Запуск средств администрирования удаленного сервера

- Известные проблемы

- Проблема. Сбой установки компонентов по запросу для средств удаленного администрирования сервера с кодом ошибки 0x800f0954.

- Проблема. Не отображается состояние и ход установки компонентов по запросу для средств удаленного администрирования сервера при установке с помощью приложения «Параметры».

- Проблема. Удаление компонентов по запросу для средств удаленного администрирования сервера с помощью приложения «Параметры» завершилось сбоем.

- Проблема. Операция удаления компонентов по запросу для средств удаленного администрирования сервера кажется успешно завершившейся, хотя средство по-прежнему установлено.

Управляем Windows Server из Windows Admin Center

В данной статье мы продолжаем рассказывать про работу с Windows Server Core 2019. В прошлых постах мы рассказали как готовим клиентские виртуальные машины на примере нашего нового тарифа VDS Ultralight с Server Core за 99 рублей. Затем показали как работать с Windows Server 2019 Core и как установить на него GUI. Сегодня мы поговорим про управление с помощью Windows Admin Center.

Головной болью было, наверное, по соображениям безопасности, разделять роли серверов. Заводить несколько машин, чтобы физически разделить контроллер домена и файловый сервер.

Благо нам на помощь пришла виртуализация, и теперь изолированно друг от друга могут работать несколько служб, которые из соображений безопасности не могут работать на том же сервере. Виртуализация принесла массу удобства, развертывание виртуальных машин из одного шаблона экономит время специалистам, и физически, все в одной коробке с мощным железом.

Машин все меньше, а серверов все больше, даже у меня, для «просто посмотреть» образовалось два контроллера домена, файловый сервер, сервер под Java приложения и еще пачка веб серверов, поэтому давайте поговорим о том, как можно эффективно управлять серверами на Windows, не отрывая левой руки от кофе.

— С помощью Powershell!

Конечно да, но… нет. Продукт позиционируется как удобный инструмент управления гигантской инфраструктурой. Понятно, что это не совсем так, для таких случаев есть Powershell ISE и скрипты, поэтому хотелось бы рассмотреть действительно полезные юзкейсы. Если у вас есть свой опыт, которым вы вы хотели поделиться, мы можем добавить его в эту статью.

Windows Admin Center лучше подходит для управления стоковыми компонентами. На текущий момент только RSAT может управлять установленными ролями.

Используя WAC, можно улучшить безопасность вашей инфраструктуры, если будете использовать его как шлюз.

Сводная таблица того, он умеет и не умеет:

| WAC | RSAT | |

|---|---|---|

| Управление компонентами | Да | Да |

| Редактор реестра | Да | Нет |

| Управление сетью | Да | Да |

| Просмотр событий | Да | Да |

| Общие папки | Да | Да |

| Управление дисками | Да | Только для серверов с GUI |

| Планировщик заданий | Да | Да |

| Управление устройствами | Да | Только для серверов с GUI |

| Управление файлами | Да | Нет |

| Управление пользователями | Да | Да |

| Управление группами | Да | Да |

| Управление сертификатами | Да | Да |

| Обновления | Да | Нет |

| Удаление программ | Да | Нет |

| Системный монитор | Да | Да |

| WAC | RSAT | |

|---|---|---|

| Advanced Thread Protection | ПРЕВЬЮ | Нет |

| Windows Defender | ПРЕВЬЮ | Да |

| Контейнеры | ПРЕВЬЮ | Да |

| AD Administrativ Center | ПРЕВЬЮ | Да |

| AD Domain and Trusts | Нет | Да |

| AD sites and services | Нет | Да |

| DHCP | ПРЕВЬЮ | Да |

| DNS | ПРЕВЬЮ | Да |

| Диспетчер DFS | Нет | Да |

| Диспетчер GPO | Нет | Да |

| Диспетчер IIS | Нет | Да |

Превью — установка бета версий компонентов для WAC, не входит в состав сборки. Перечислять все не нужно, потому что буквально все компоненты управляются только с помощью RSAT.

Нюансы

Powershell в Windows Admin Center не имеет своей среды сценариев аналогичной Powershell ISE.

Windows Admin Center не поддерживает Powershell ниже 5.0, на старых машинах обязательно нужно ставить новый Powershell, если хотите использовать его.

Главным минусом Windows Admin Center в микро инстансах является потребление оперативной памяти сервера. Он создает четыре сессии по 50-60 мегабайт каждая, и каждая эта сессия остается даже после закрытия Windows Admin Center.

Та же самая проблема и с Powershell через Enter-PSSession, он так же создает новую сессию, и если просто закрыть окно терминала, сессия весом и 70 мегабайт так и останется на удалённом сервере, если её не закрыть её перед выходом с помощью Exit-PSSession или Remove-Pssession.

При использовании Windows Admin Center с этим придется мириться, он отнимет около 170 мегабайт ОЗУ, RSAT таким не страдает.

Упрощаем работу

Максимальное удобство управления достигается если ваша рабочая станция, на которой установлен WAC находится в домене. Он берет учетные данные пользователя, который зашел в систему, подключение к серверам осуществляется по одному щелчку мыши.

Импортировать список серверов можно с помощью txt файла, перечислив имена серверов переносом строки, как и в RSAT.

Что тоже радует, ранее, чтобы интегрировать в AD виртуальную машину на Server Core, приходилось делать это через sconfig, а это значит нужен прямой доступ к его экрану. В случае с хостингами приходилось делать все это через VNC. Теперь, при переходе на главную страницу можно нажать «Изменить идентификатор компьютера» и ввести в домен.

Кстати, чтобы ввести в домен Windows Server 2019, больше не требуется делать Sysprep, потому что Sysprep тоже нужно было завершать через VNC.

Чтобы изменить сетевые настройки теперь нужно сделать два клика. Подключаешься к серверу и меняешь.

Это выходит так же быстро, как и через WinRM, только одной рукой.

Повышаем безопасность

На текущий момент есть четыре типа развертывания. Локальный, в качестве шлюза, установка на один из продакшн серверов и в составе кластера.

*Картинка с сайта майкрософт

Установка в качестве шлюза, на отдельный сервер, наиболее безопасный и рекомендуемый вариант. Это аналог схемы с VPN, когда доступ к управлению имеется только с определенного IP адреса или участка сети.

Согласитесь, гораздо удобнее держать на одной вкладке видосы и мемасы, а на другой Windows Admin Center, нежели целиком терять подключение к ютубу из-за входа в защищенную сеть.

Как же обезопасить все свои N серверов? С помощью следующего скрипта:

Этот скрипт изменит стандартные правила брандмауэра таким образом, что вы сможете использовать RDP и WinRM только с определенного IP адреса, понадобится для организации безопасного доступа к инфраструктуре.

Powershell в Windows Admin Center не имеет своей среды сценариев аналогичной Powershell ISE, можно только вызывать готовые скрипты.

Кстати, вот так выглядит RDP на Windows Server Core.

Выводы

На текущий момент Windows Admin Center не способен заменить RSAT, однако в нём уже присутствуют функции, которых нет у RSAT. Добавляются старые оснастки, которые не так удобны для управления через браузер.

Странным является приоритет разработки, наиболее активно добавляются функции интегрированные с Azure, хостингом от Майкрософт, вместо реально полезных функций.

К сожалению, пока что, управлять всеми функциями Windows Server с удобствами можно только подключившись к нему по RDP.

Не смотря на все минусы, у Windows Admin Center есть свой SDK, с помощью которого можно писать свои собственные модули и управлять своим собственным ПО через него, что однажды сделает его лучше RSAT.

Источник

Windows server 2019 core удаленное управление

Для чего устанавливать Windows Server 2019 Core версию

И так небольшая справка из истории, существует два режима работы операционной системы Windows Server:

Неоспоримый плюс Core версии

Установка Windows Server 2019 Core

Несколько лет назад я вам рассказывал, про тот же процесс, но в Windows Server 2012 R2. И так у вас есть несколько вариантов развертывания:

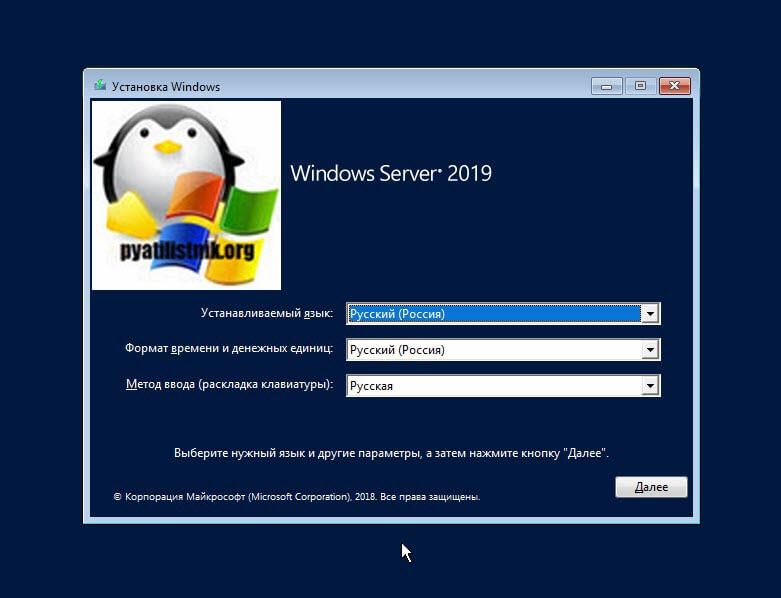

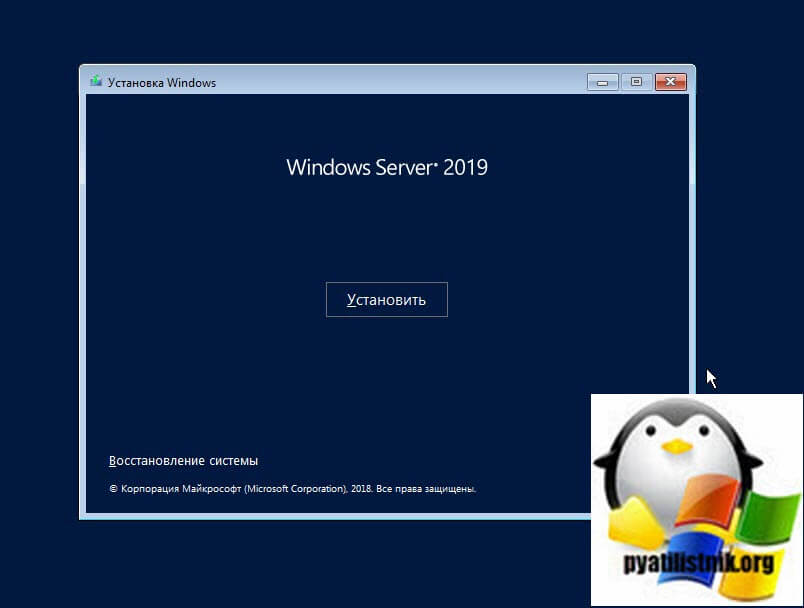

Выбрав удобный для вас механизм развертывания операционной системы, вы загружаете дистрибутив. На первом экране инсталляции выбираете если есть возможность язык интерфейса мастера установки, это ни как не влияет на сам язык Windows Server.

Далее, так как нам не требуется восстановление системы, то мы нажимаем по центру, кнопку «Установить«.

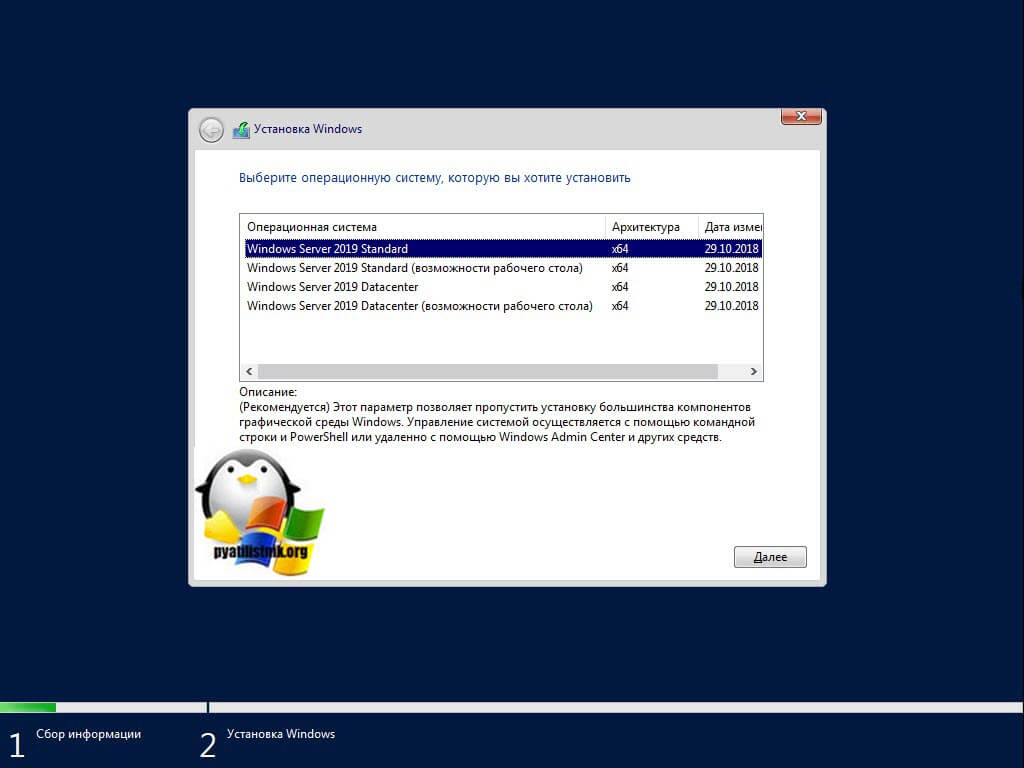

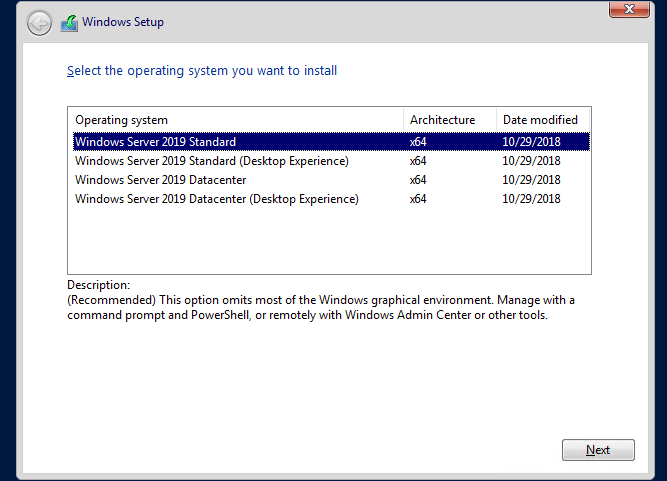

На следующем этапе, вам и нужно выбрать режим установки Windows Server 2019 Core, который не имеет возможностей рабочего стола, это и есть графический интерфейс. Я выберу версию Standard.

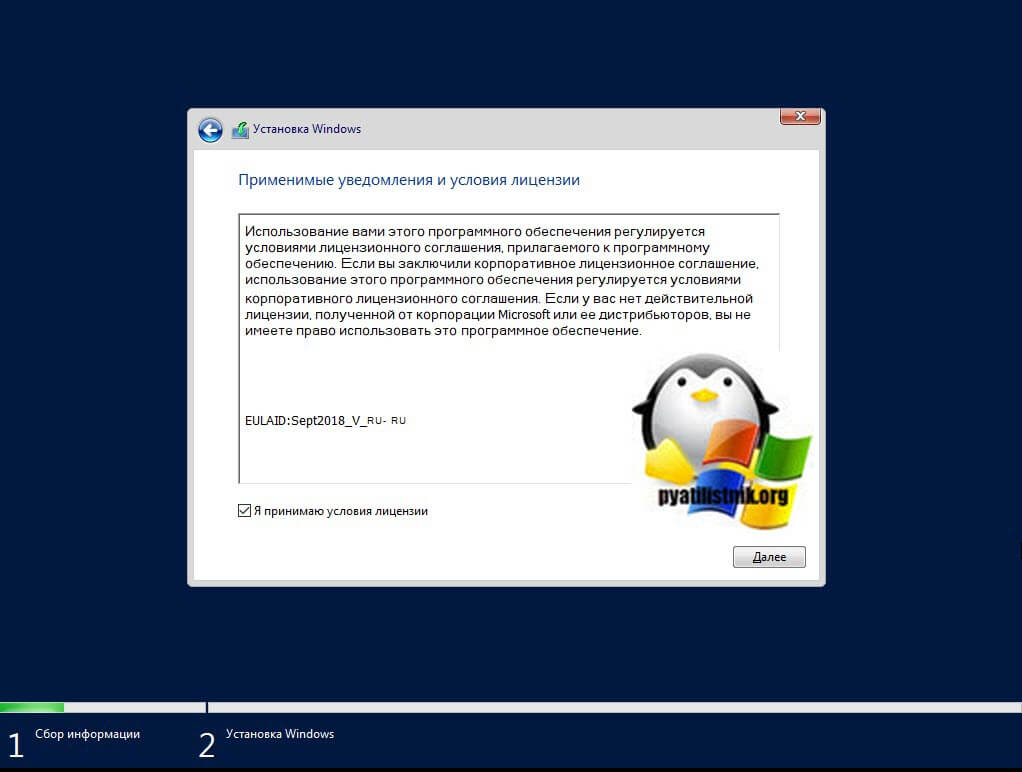

Принимаете лицензионное соглашения и делаем шаг вперед.

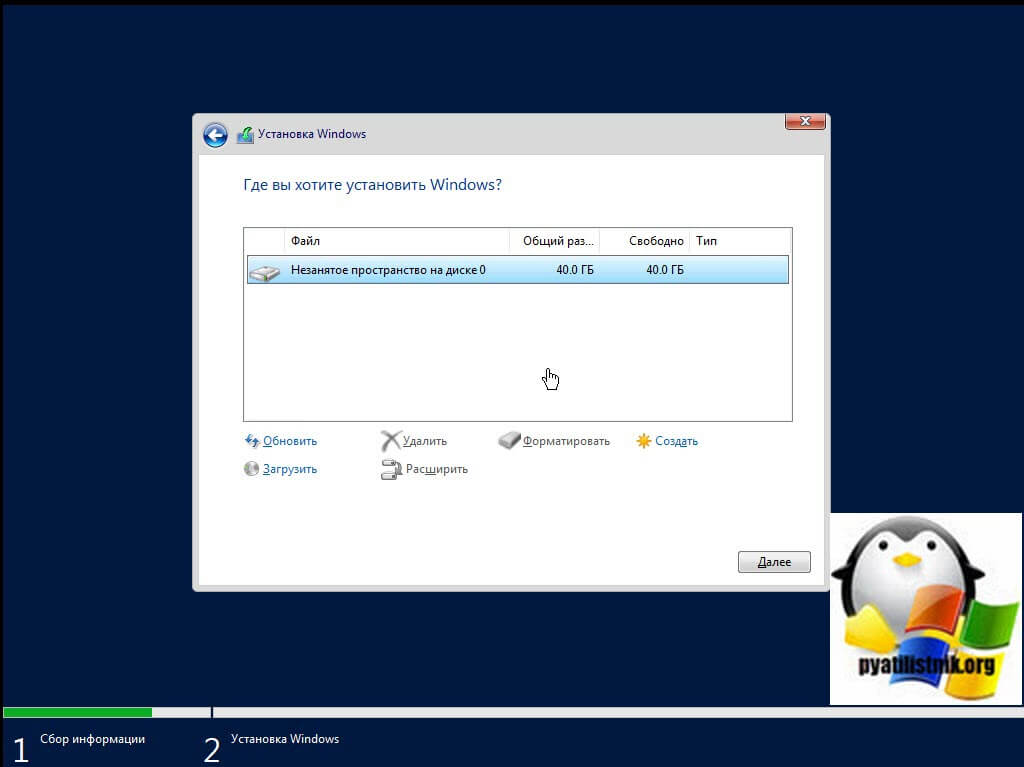

Остается только произвести разметку диска и продолжить инсталляцию Core версии. В моем случае, это один диск, объемом 40 ГБ, мне этого будет достаточно, более чем.

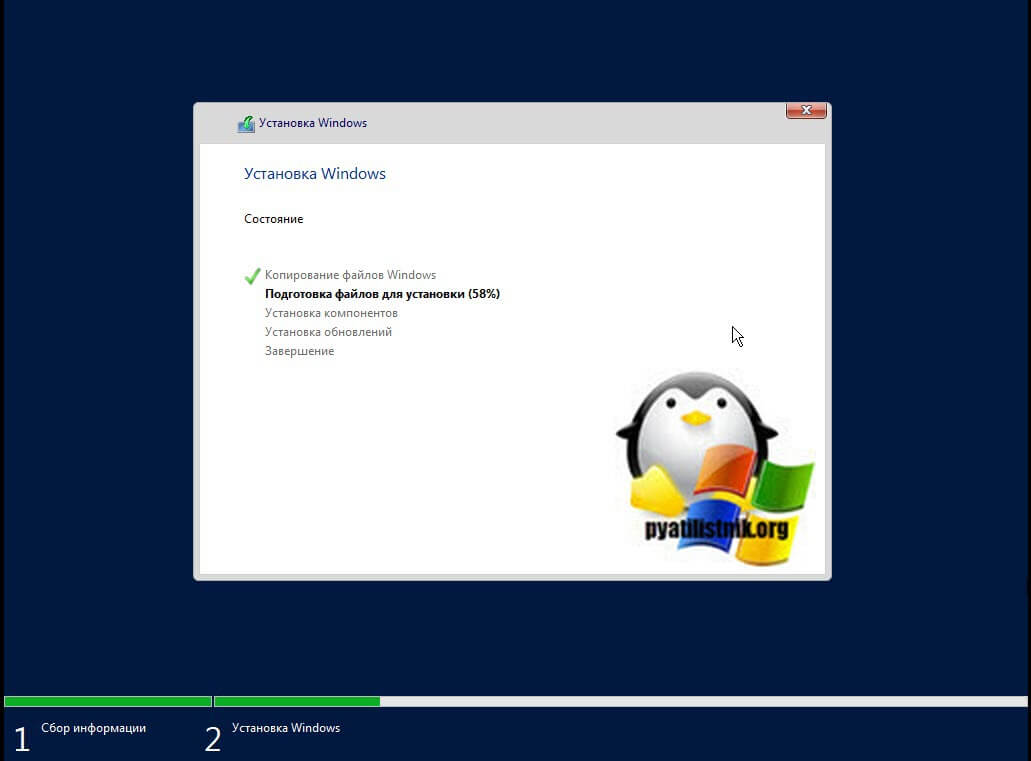

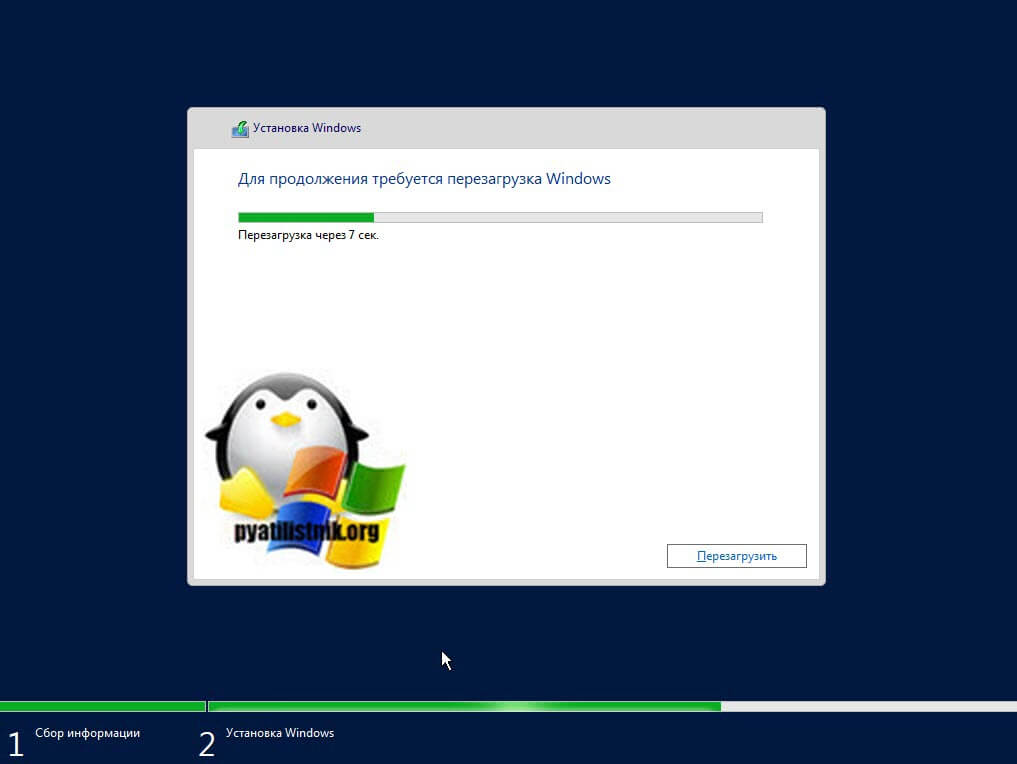

Начинается процесс копирования файлов Windows, затем идет подготовительный этап по установке файлов. Вам остается его дождаться, система уйдет в перезагрузку.

Далее начинается этап установки драйверов на ваше оборудование, установка обновлений.

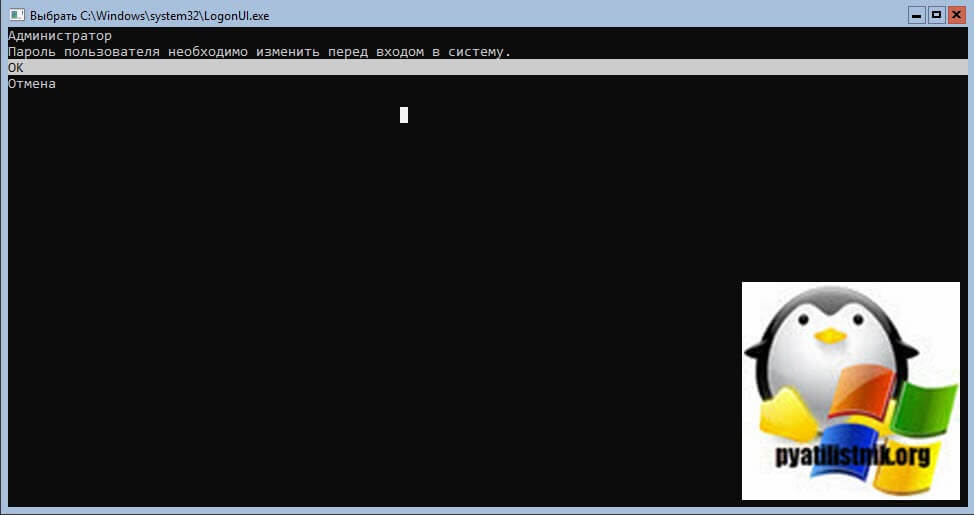

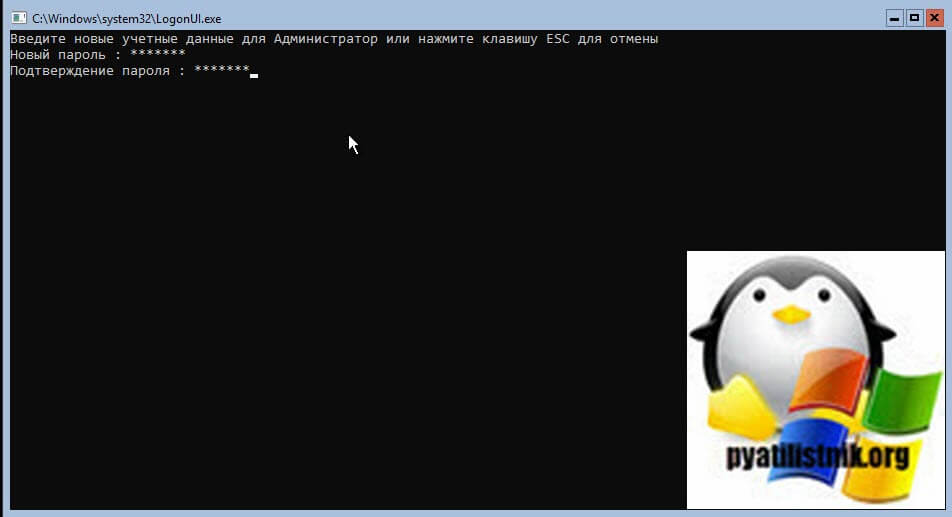

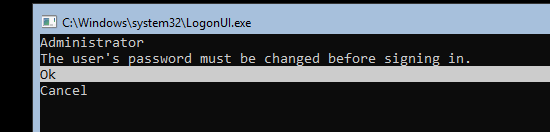

После очередной перезагрузки Windows Server 2019 у вас появится окно командной строки в котором вам необходимо изменить пароль администратора.

Задаем два раза ваш пароль на вход.

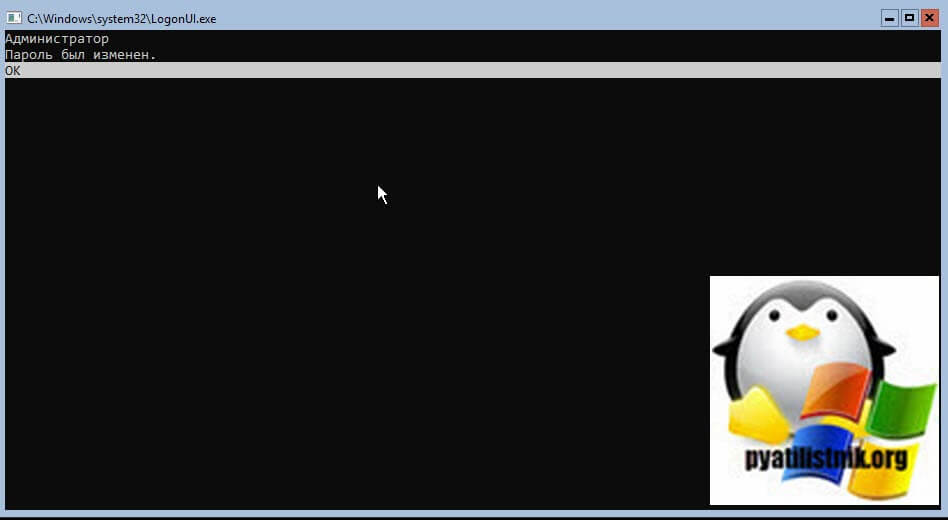

Если вы все ввели верно, то вам покажут, что пароль успешно изменен, на этом установку Windows Server 2019 Core можно считать оконченной и можно приступать к настройке.

Настройка Windows Server 2019 Core

Чтобы ввести такой сервер в эксплуатацию, вам необходимо произвести базовую настройку вашего Windows Server 2019, напомню, это:

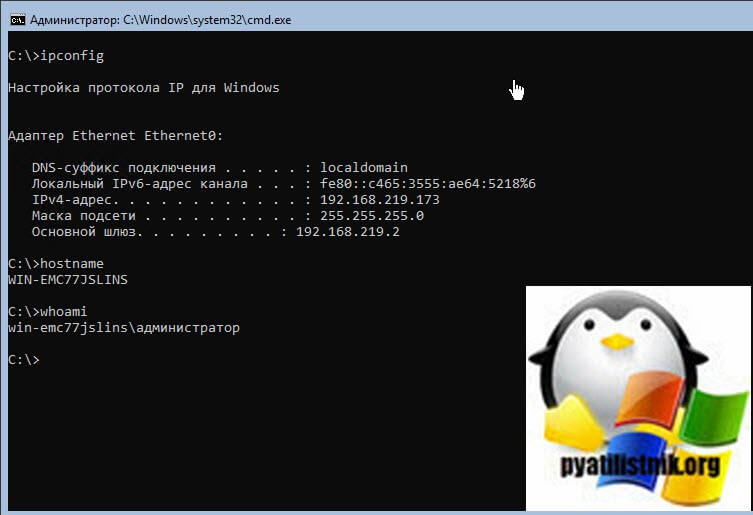

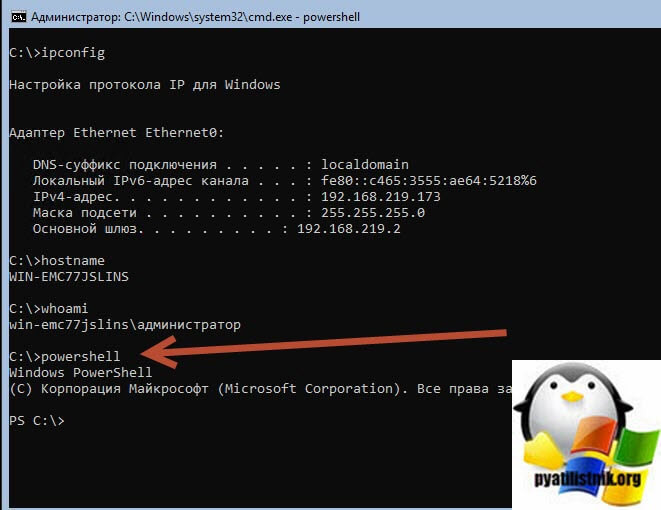

Все эти команды вы как администратор желательно должны знать, но так как на дворе 2019 год, то логично, что большее внимание нужно уделять PowerShell, который вы легко можете открыть в текущем cmd, но это путь более долгий.

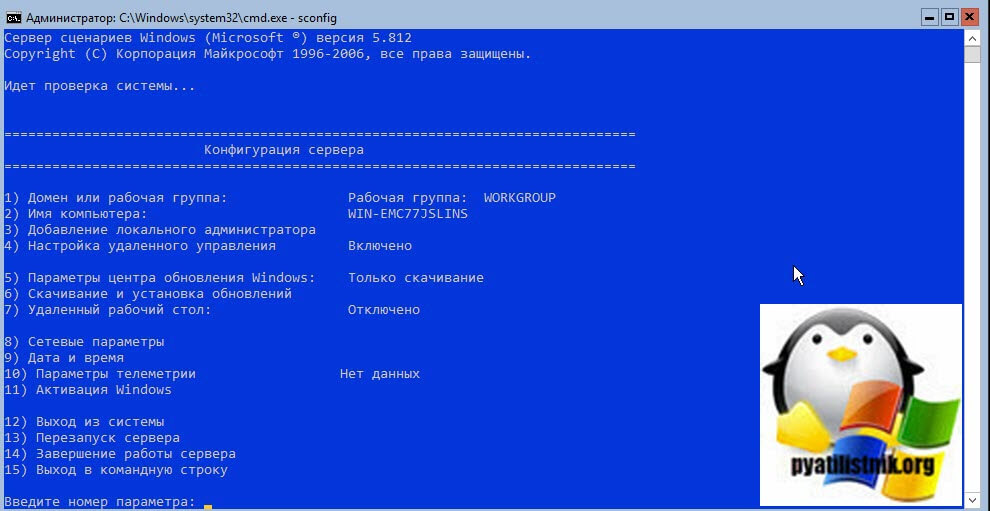

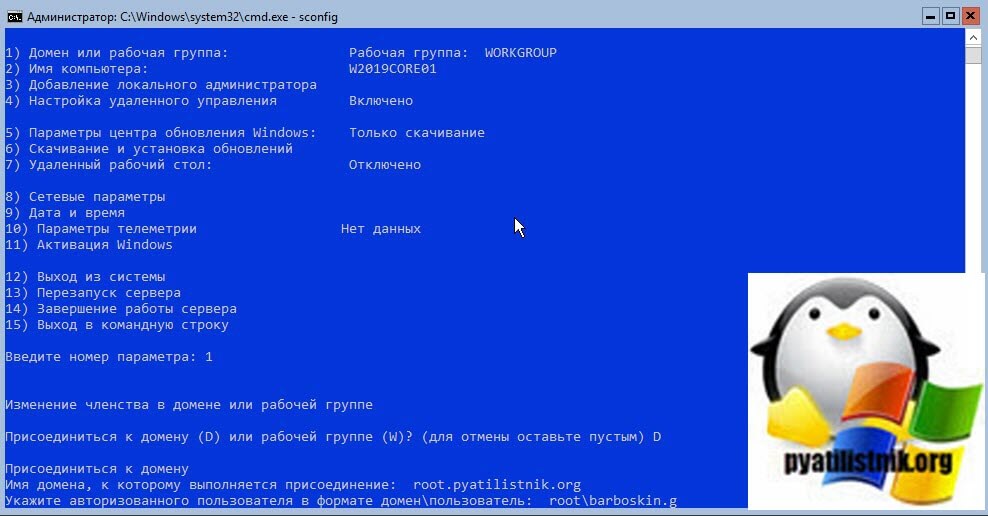

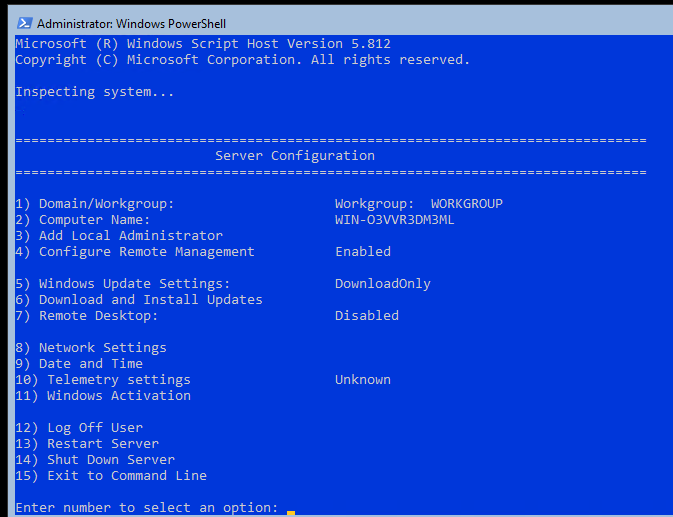

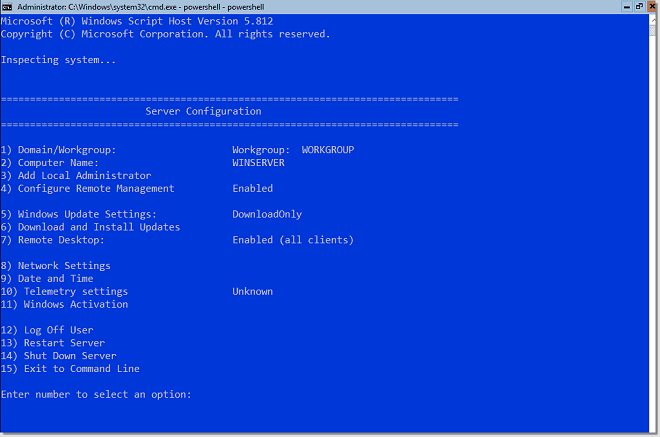

Разработчики еще начиная с версии Windows Server 2012, а может и раньше, вшили замечательный скрипт sconfig, который буквально в считанные минуты позволит вам выполнить поставленные задачи по настройке. В командной строке введите:

В результате у вас появится голубое окно с 15-ю пунктами:

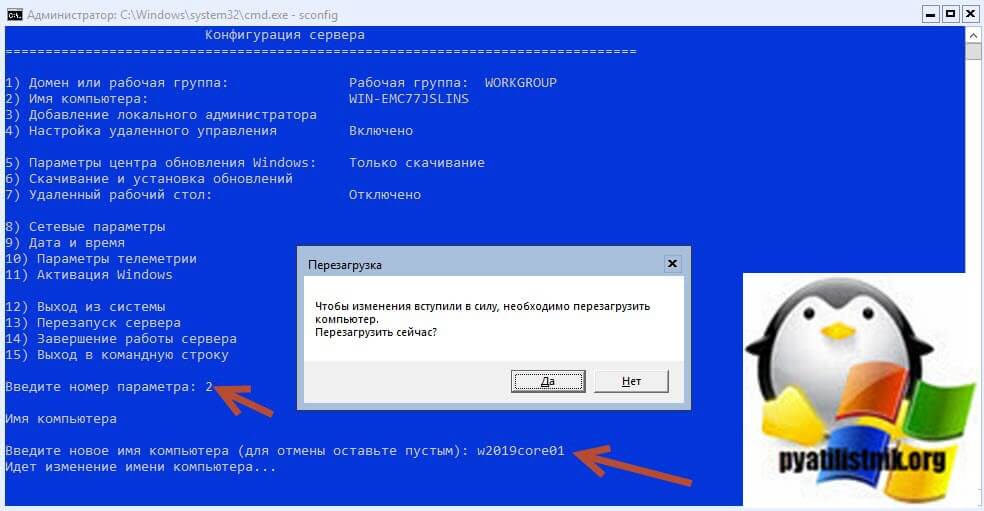

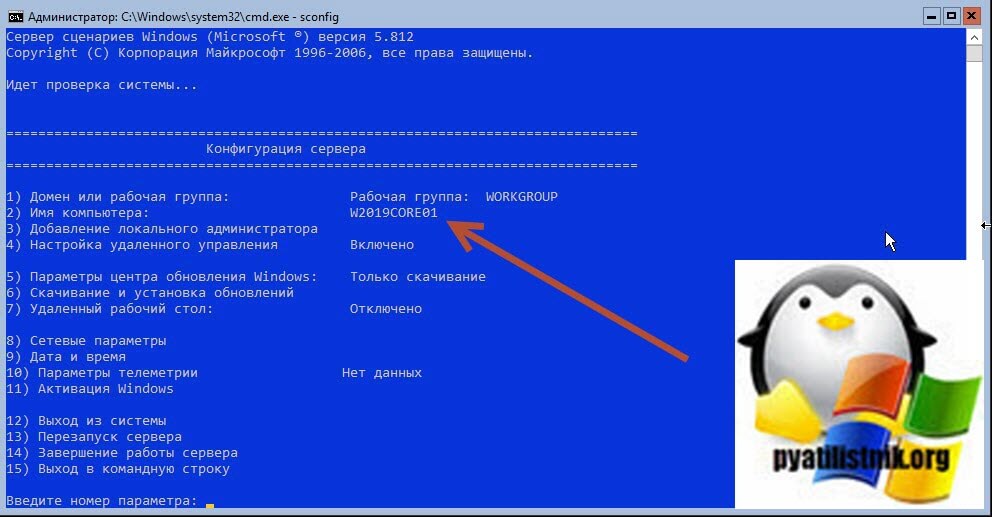

Давайте для начала зададим нужное имя нашему серверу Windows Server 2019 Core. Выбираем пункт 2 и нажимаем Enter. Как видим у меня сейчас не очень красивое имя WIN-EMC77JSLINS. Задаем новое имя сервера, у меня это будет w2019core01. Когда согласитесь сохранить изменения, вас попросят перезагрузить сервер, соглашаемся.

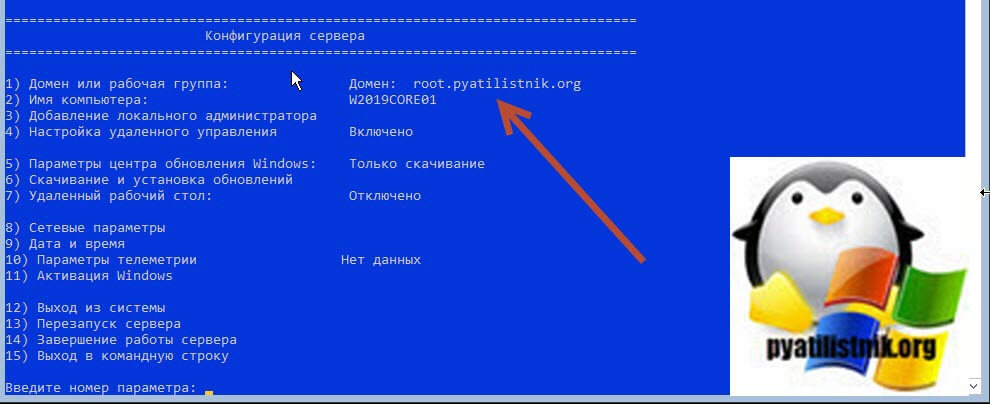

Как видим сервер после перезагрузки изменил имя.

Далее я вам предлагаю ввести наш Windows Server 2019 Core в домен Active Directory. Для этого выбираем первый пункт. Вас спросят, что вы хотите сделать, так как мы хотим сделать сервер частью нашего предприятия, то нажимаем букву «D«. Укажем имя домена и имя пользователя от имени которого мы выполним присоединение, напоминаю, что по умолчанию, это может сделать даже любой пользователь Active Directory, как минимум 10 раз.

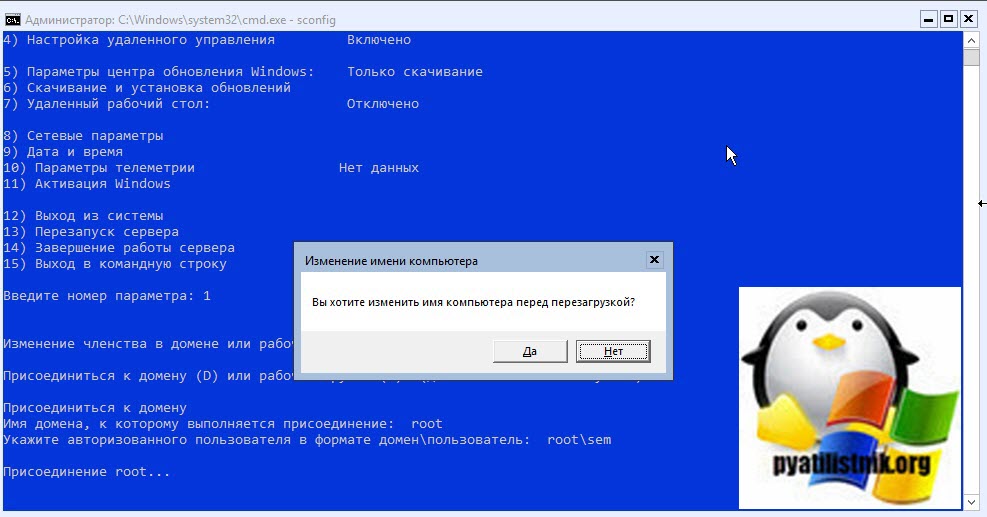

Вводим пароль от учетной записи два раза, если все хорошо, то вам выскочит окно, где вы можете изменить имя компьютера, мне это не нужно.

В результате у меня уже в статусе домен, видится нужное мне значение. На контроллере домена запись уже должна появиться, но я вам рекомендую все же перезагрузиться.

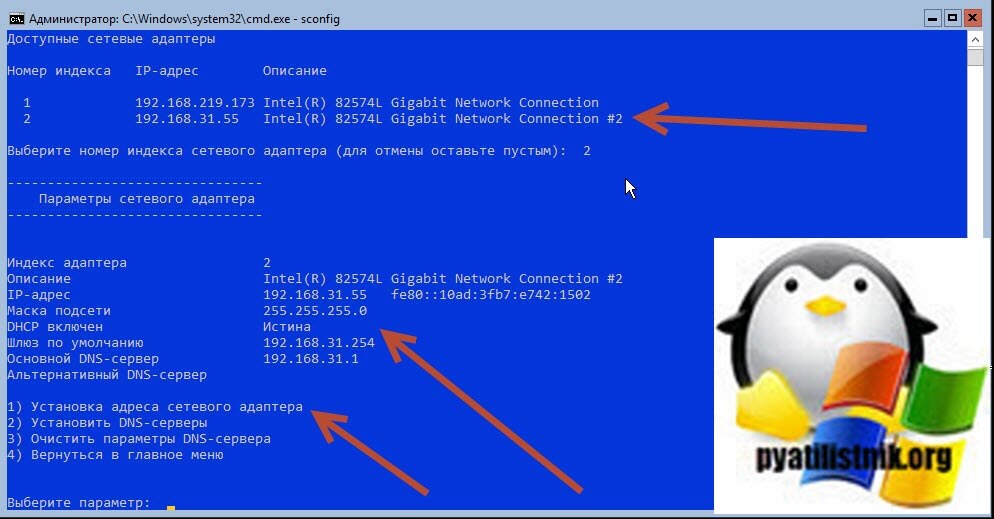

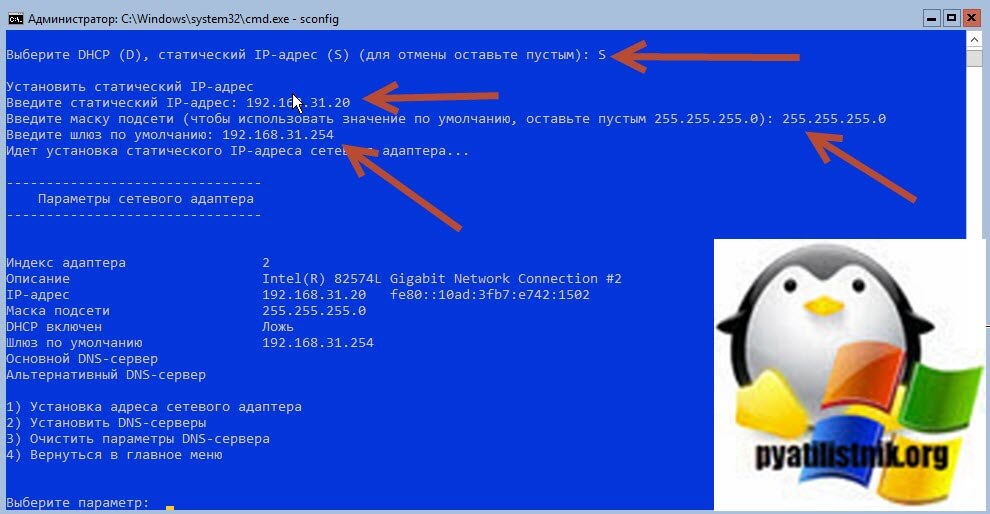

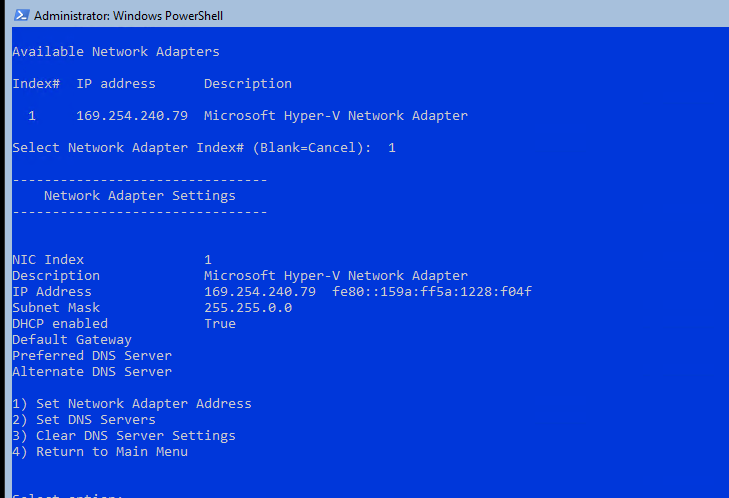

Следующим шагом я вам предлагаю настроить статический ip-адрес. Выбираем в sconfig 8-й пункт сетевые параметры. В моем примере у меня есть два сетевых интерфейса, я буду настраивать второй, имеющий выход во внутреннюю, доменную сеть. Выбираю второй пункт.

Как видим у вас четыре пункта:

Выбираем первый пункт и зададим статический ip-адрес. На первом шаге вас спросят выбрать динамическое получение адреса с DHCP сервера, клавиша «D» или же статическое получение, выбираем «S«. Указываем ip адрес, в моем случае, это 192.168.31.20, задаем маску сети и основной шлюз. Ваши настройки сохранятся.

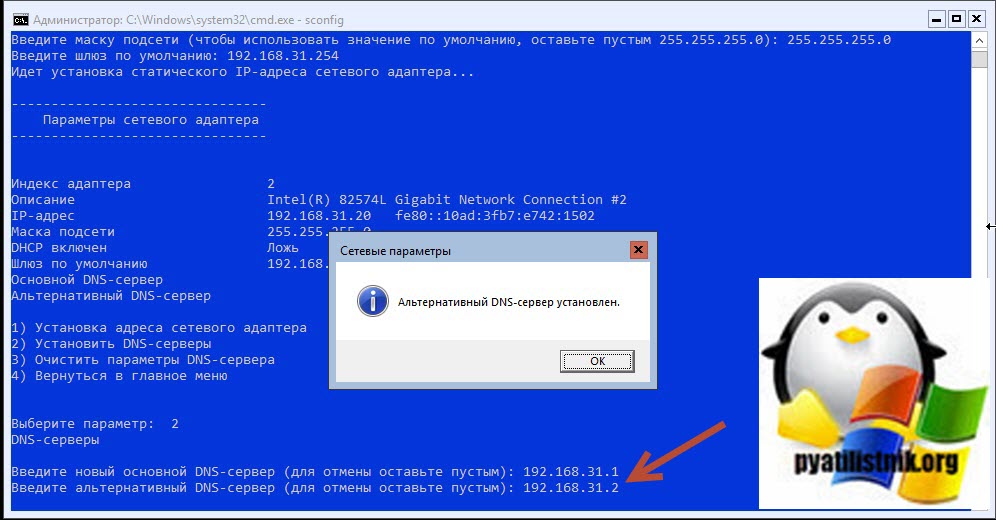

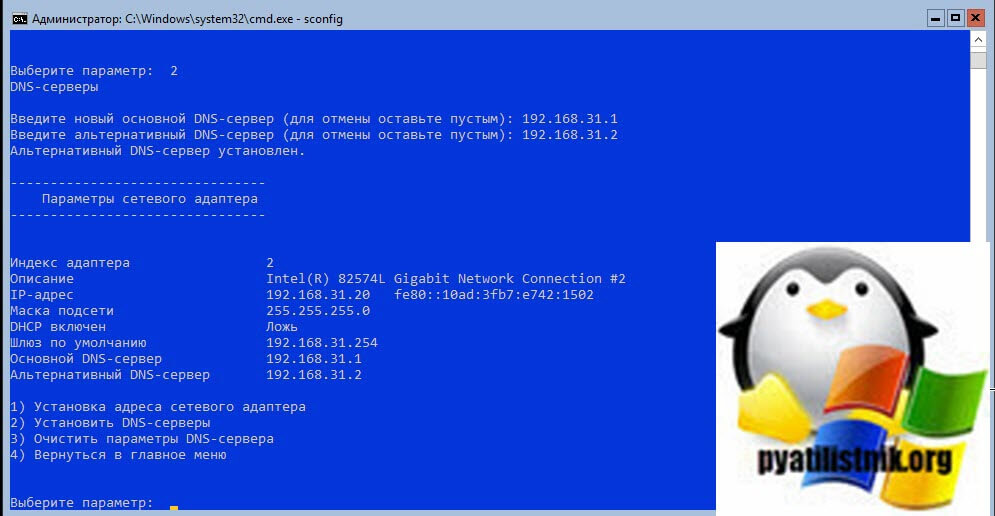

Теперь выбираем второй пункт и укажем DNS серверы. Лучше указывать два, для отказоустойчивости.

Проверяем наши сетевые настройки и возвращаемся в главное меню.

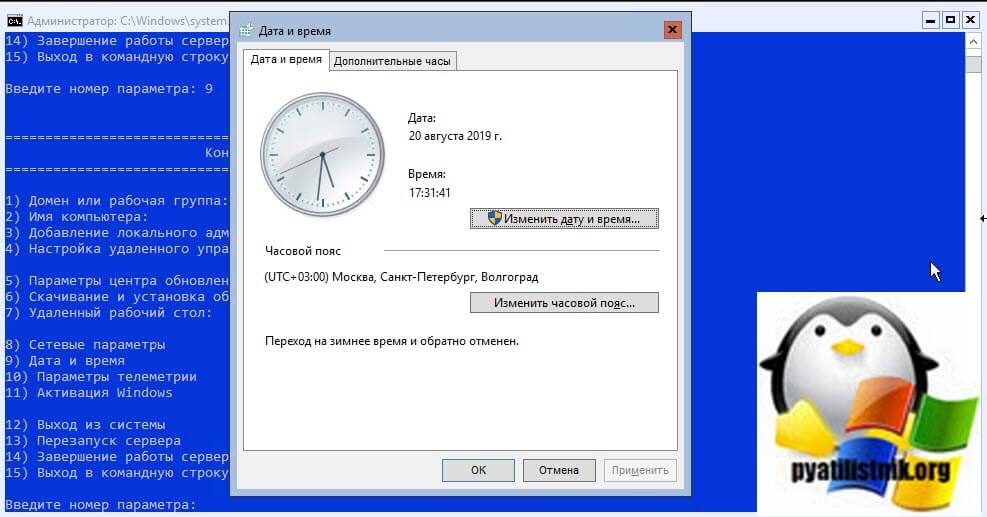

Далее я вам советую проверить дату и время, а так же часовой пояс, это очень важно. Выбираем пункт 9 «Дата и время». И о чудо в Windows Server 2019 Core есть графическое окно, да не удивляйтесь.

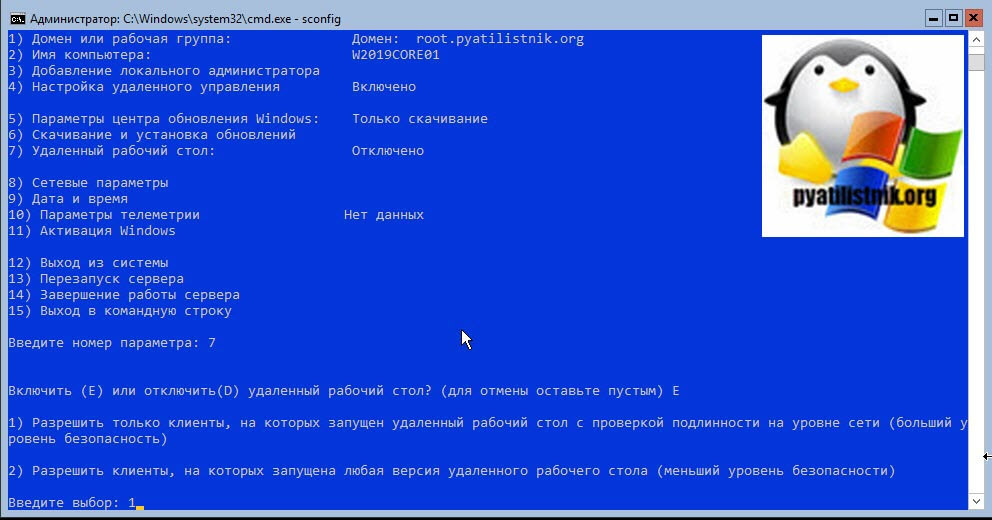

Давайте включим удаленный рабочий стол, чтобы была возможность подключаться при необходимости по RDP, хотя уверен, что это будет очень редко, так как есть более удобный механизм WinRM. Выбираем 7-й пункт.Тут будет два варианта, буква «E» включить или буква «D» отключить. Далее нужно выбрать будите ли вы использовать NLA или нет, я советую использовать, поэтому выбираем первый пункт:

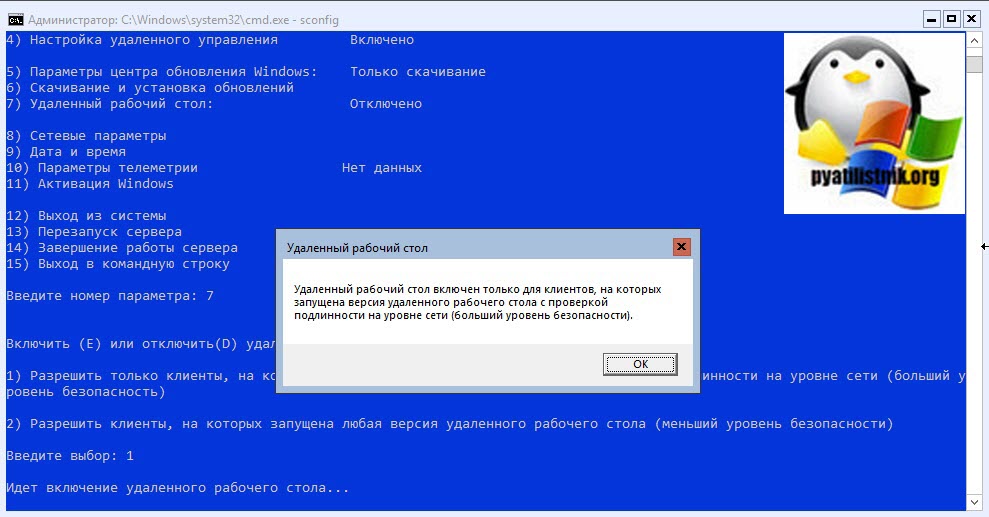

Вас уведомят, что удаленный рабочий стол включен.

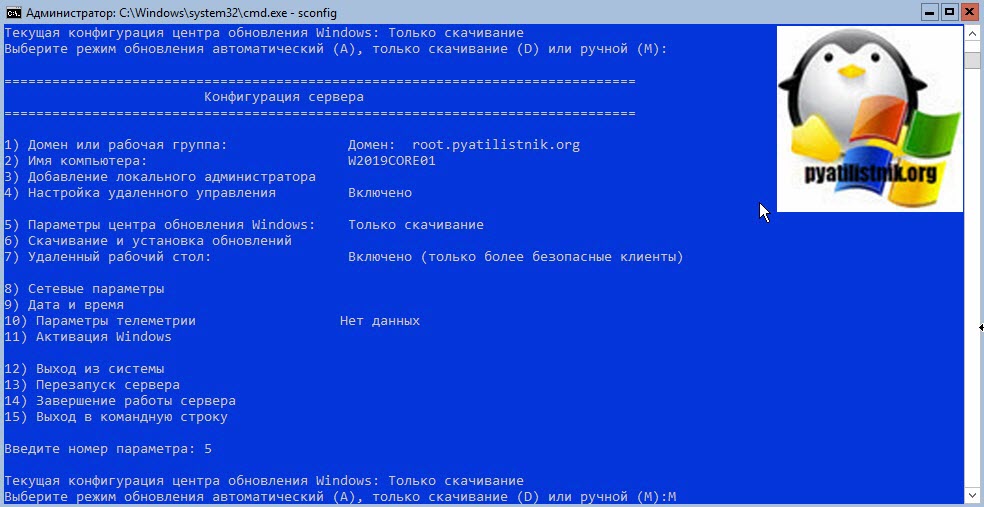

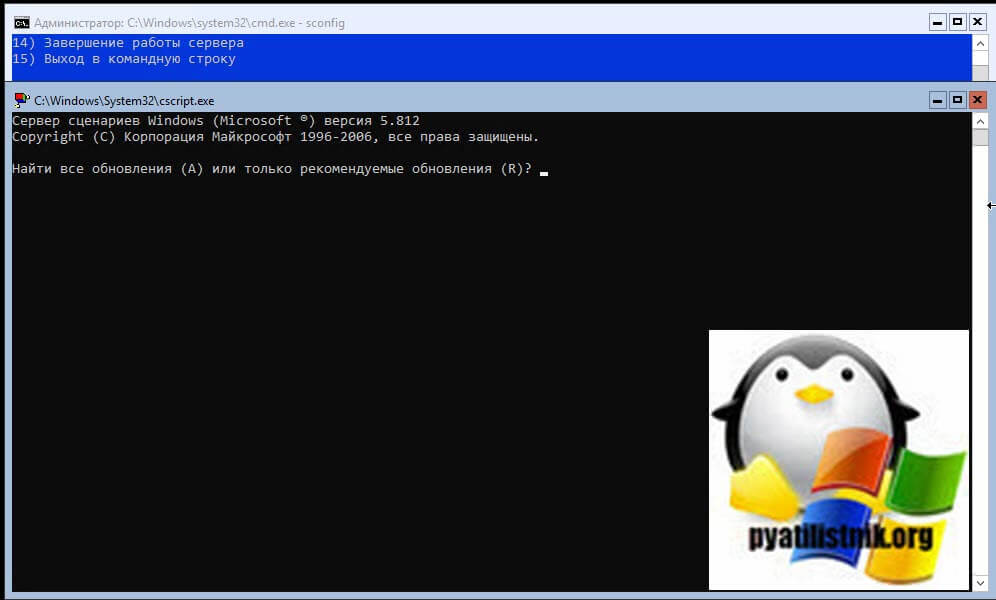

Остается не решенным еще вопрос по обновлению Windows Server 2019 Core. Для этого у нас есть два пункта 5 и 6. Выбираем пункт 5, вас спросят, как будут находится обновления, в каком режиме. На выбор будут автоматический, буква «A«, скачивание, буква «D» или ручной режим, буква «M«. Я выберу «M», так как я привык перепроверять получаемые обновления.

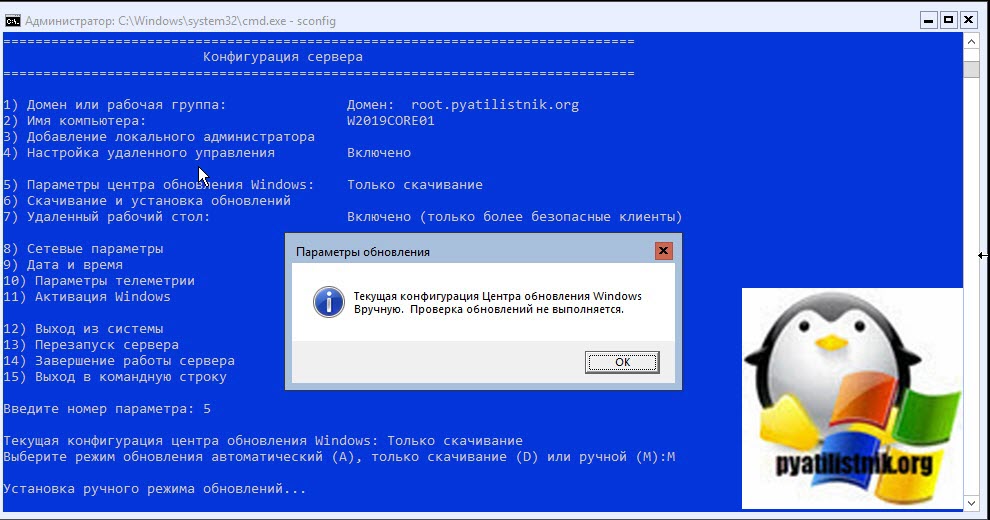

Вас уведомят, что настройки к центру обновления Windows применены.

Выбираем 6 пункт и скачаем обновления. Вас спросят найти для всех продуктов или только рекомендуемые. я вам советую закрывать все, что можно, поэтому я выбираю пункт «A«.

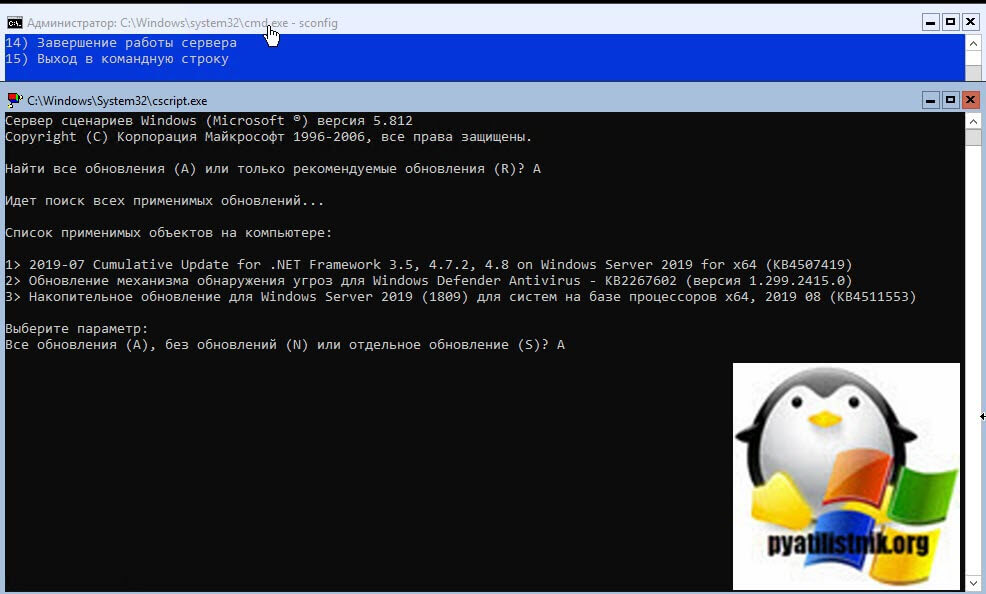

Начинается поиск обновлений, видим у меня нашлось 3 обновления, я могу поставить их все сразу или поодиночке. Я выберу все сразу, пишем «A«.

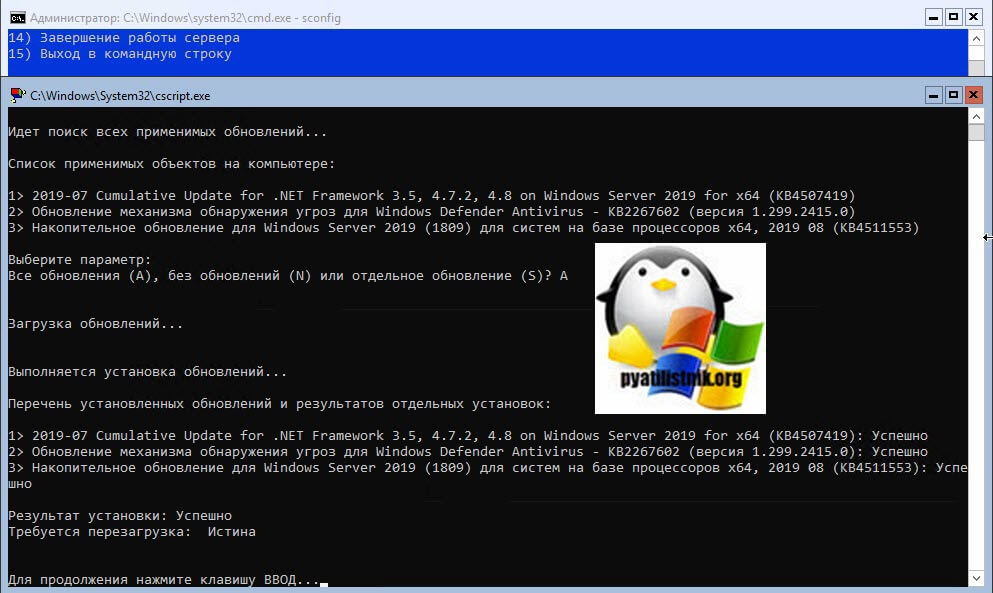

Производится загрузка обновлений. их установка через некоторое время вы увидите их статус.

Активация Windows Server 2019 Core

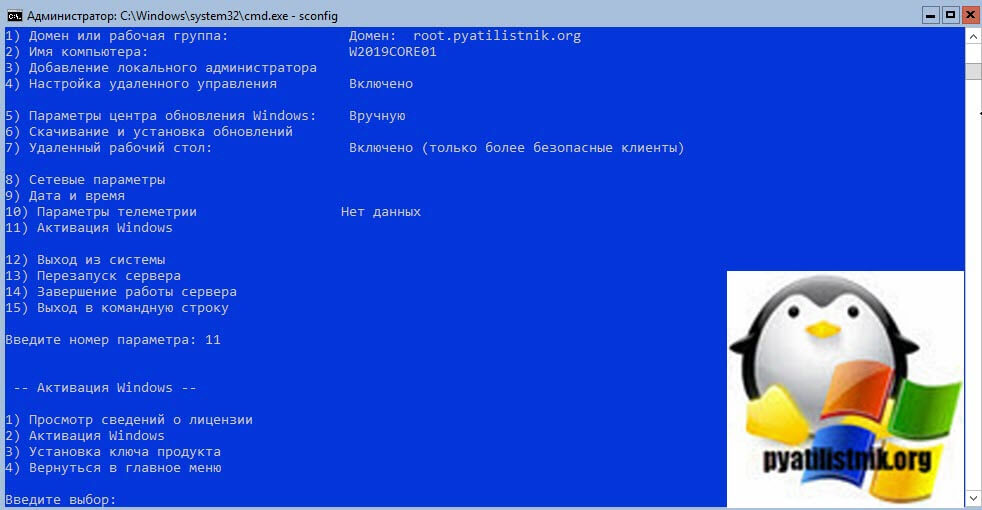

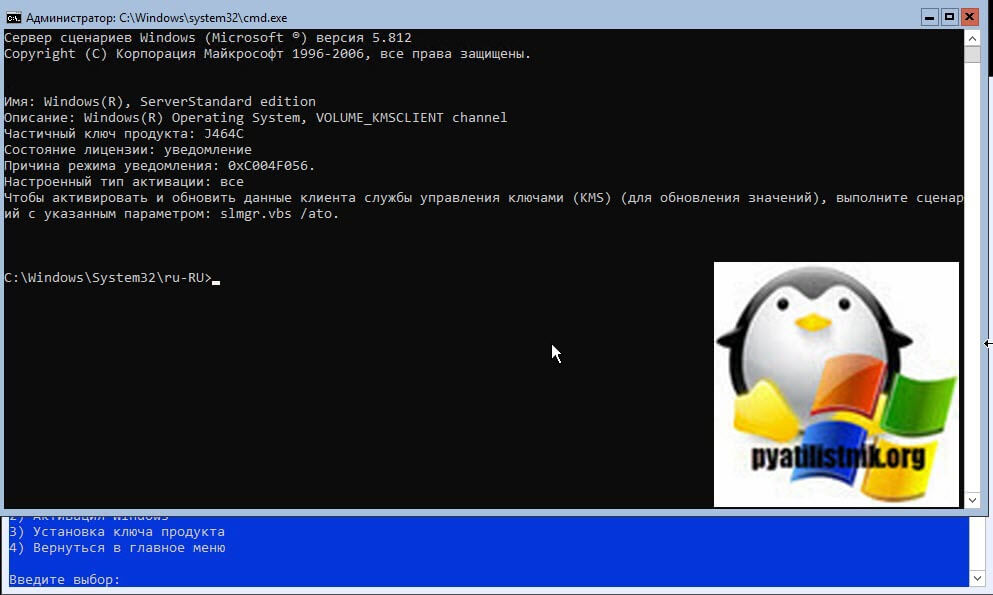

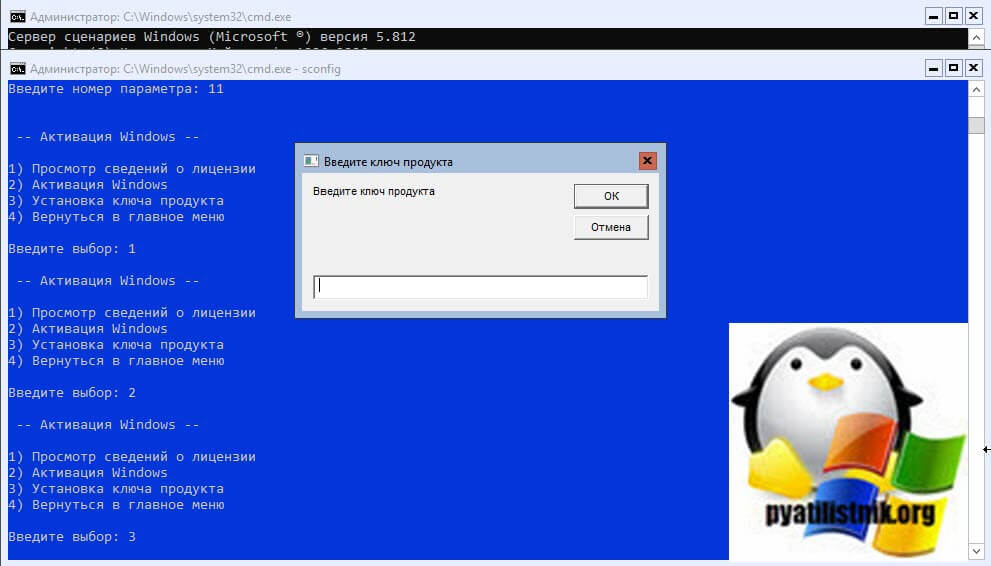

Остается еще активировать ваш сервер, надеюсь, что у вас в локальной сети развернут и настроен KMS сервер. Выбираем 11 пункт. В параметрах активации Windows, у вас будут пункты:

Просмотрим текущее состояние активации Windows Server 2019 Core. Выбираем пункт 1. У вас откроется окно командной строки, вы увидите работу скрипта slmgr. В моем примере я вижу редакцию ОС, ее тип Volume и то, что активация не выполнена, ошибка 0x0C004F056.

Если нужно поменять ключ продукта, то выберите пункт 3, и у вас откроется еще одно графическое окошко.

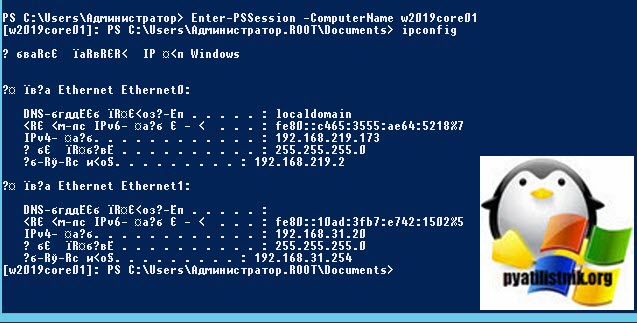

В Windows Server 2019 Core по умолчанию уже включена служба удаленно управления WinRM, поэтому дополнительно ее настраивать не нужно. В окне PowerShell введите:

В итоге я спокойно подключился и ввел команду ipconfig, где вижу ранее настроенный ip-адрес.

Источник

Средства удаленного администрирования сервера

Область применения: Windows Server 2022, Windows Server 2019, Windows Server 2016, Windows Server 2012 R2, Windows Server 2012

В этой статье описаны средства удаленного администрирования сервера для Windows 10.

Начиная с обновления Windows 10 за октябрь 2018 г., средства удаленного администрирования сервера входят в состав набора компонентов по запросу в Windows 10. Инструкции по установке см. в разделе Когда следует использовать версию RSAT ниже.

Средства удаленного администрирования сервера позволяют ИТ-администраторам управлять ролями и компонентами Windows Server с компьютера Windows 10.

Средства удаленного администрирования сервера объединяют в себе диспетчер сервера, оснастки консоли управления (MMC), консоли, командлеты и поставщики Windows PowerShell, а также программы командной строки для управления ролями и компонентами в Windows Server.

Средства удаленного администрирования сервера включают в себя модули командлетов Windows PowerShell, которые могут использоваться для управления ролями и компонентами, выполняющимися на удаленных серверах. Хотя удаленное управление Windows PowerShell включено в Windows Server 2016 по умолчанию, оно не включено по умолчанию в Windows 10. Чтобы выполнять командлеты, которые являются частью средств удаленного администрирования сервера, для удаленного сервера, запустите Enable-PSremoting в сеансе Windows PowerShell с повышенными правами пользователя (т. е. с параметром «Запуск от имени администратора») на клиентском компьютере Windows после установки средств удаленного администрирования сервера.

Средства удаленного администрирования сервера для Windows 10

используйте средства удаленного администрирования сервера для Windows 10 для управления конкретными технологиями на компьютерах под управлением Windows Server 2019, Windows Server 2016, Windows Server 2012 R2 и в ограниченных случаях, Windows Server 2012 или Windows Server 2008 R2.

средства удаленного администрирования сервера для Windows 10 включает в себя поддержку удаленного управления компьютерами, на которых выполняется вариант установки server Core или минимальная конфигурация интерфейса сервера Windows Server 2016, Windows Server 2012 R2 и в ограниченных случаях — варианты установки основных серверных компонентов Windows Server 2012. Но средства удаленного администрирования сервера для Windows 10 невозможно установить ни в одной версии операционной системы Windows Server.

Служебные программы, доступные в данной версии

Список инструментов, доступных в средствах удаленного администрирования сервера для Windows 10, см. в таблице в статье Remote Server Administration Tools (RSAT) for Windows operating systems (Средства удаленного администрирования сервера (RSAT) для Windows).

Требования к системе

Средства удаленного администрирования сервера для Windows 10 можно установить только на компьютеры, работающие под управлением Windows 10. Эти средства нельзя установить на компьютерах, работающих под управлением Windows RT 8.1, или на других устройствах с однокристальной системой.

Средства удаленного администрирования сервера для Windows 10 работают в Windows 10 с архитектурами x86 и x64.

средства удаленного администрирования сервера для Windows 10 не следует устанавливать на компьютере, на котором выполняются пакеты средств администрирования для Windows 8.1, Windows 8, Windows server 2008 R2, Windows server 2008, Windows server 2003 или Windows 2000 server. Перед установкой средств удаленного администрирования сервера для Windows 10 удалите с компьютера все старые версии пакета средств администрирования или средств удаленного администрирования сервера, в том числе предварительные версии, а также версии служебных программ для разных языков и локалей.

чтобы использовать этот выпуск диспетчер сервера для доступа к удаленным серверам, работающим под управлением Windows Server 2012 r2, Windows Server 2012 или Windows Server 2008 r2, и управления ими, необходимо установить несколько обновлений, чтобы обеспечить управляемость старых серверных операционных систем Windows с помощью диспетчер сервера. подробные сведения о подготовке Windows Server 2012 r2, Windows Server 2012 и Windows Server 2008 r2 для управления с помощью диспетчер сервера в средства удаленного администрирования сервера для Windows 10 см. в разделе управление несколькими удаленными серверами с помощью диспетчер сервера.

На удаленных серверах должно быть включено удаленное управление Windows PowerShell и диспетчером сервера, чтобы ими можно было управлять с помощью средств удаленного администрирования сервера для Windows 10. удаленное управление включено по умолчанию на серверах под управлением Windows Server 2016, Windows Server 2012 R2 и Windows Server 2012. Дополнительные сведения о том, как включить удаленное управление, если оно отключено, см. в разделе Управление несколькими удаленными серверами с помощью диспетчера серверов.

Установка, удаление и отключение средств удаленного администрирования сервера

Чтобы установить определенные средства удаленного администрирования сервера в Windows 10 с обновлением Windows 10 за октябрь 2018 г. или более поздней версии, можно использовать компоненты по запросу.

Начиная с обновления Windows 10 за октябрь 2018 г., средства удаленного администрирования сервера входят в состав набора компонентов по запросу непосредственно в Windows 10. Теперь, вместо скачивания пакета средств удаленного администрирования сервера, можно перейти на страницу Управление дополнительными компонентами в разделе Параметры и щелкнуть Добавить компонент, чтобы просмотреть список доступных средств. Выберите и установите нужные средства удаленного администрирования сервера. Чтобы просмотреть ход установки, нажмите кнопку Назад и просмотрите состояние на странице Управление дополнительными компонентами.

См. список средств удаленного администрирования сервера, доступных с помощью компонентов по запросу. Помимо установки с помощью графического приложения Параметры, можно также установить определенные средства удаленного администрирования сервера с помощью командной строки или службы автоматизации, используя командлет DISM /Add-Capability.

Одно из преимуществ использования компонентов по запросу заключается в том, что установленные компоненты сохраняются в обновлениях Windows 10.

Удаление отдельных средств удаленного администрирования сервера в Windows 10 с обновлением за октябрь 2018 г. или более поздней версии (после установки компонентов по запросу)

В Windows 10 откройте приложение Параметры, перейдите на страницу Управление дополнительными компонентами, а затем выберите и удалите необходимые средства. Обратите внимание, что в некоторых случаях необходимо вручную удалить зависимости. В частности, если средству удаленного администрирования сервера Б требуется средство А, то при выборе удаления средства A произойдет сбой, если средство Б также не будет удалено. В этом случае сначала удалите средство Б, а затем средство А. Кроме того, обратите внимание, что в некоторых случаях может показаться, что средство удаленного администрирования сервера успешно удалено, даже если оно по-прежнему установлено. В этом случае при перезагрузке компьютера будет завершено удаление средства.

См. список средств удаленного администрирования сервера с зависимостями. Помимо удаления с помощью графического приложения «Параметры», можно также удалить определенные средства удаленного администрирования сервера с помощью командной строки или службы автоматизации, используя командлет DISM /Remove-Capability.

Когда следует использовать ту или иную версию средства удаленного администрирования сервера

Если у вас установлена версия Windows 10, предшествующая обновлению за октябрь 2018 г. (1809), вы не сможете использовать компоненты по запросу. Необходимо скачать и установить пакет средств удаленного администрирования сервера.

установите RSAT фодс непосредственно из Windows 10, как описано выше: при установке на обновление Windows 10 за октябрь 2018 г. (1809) или более поздней версии для управления Windows Server 2019 или предыдущими версиями.

Скачайте и установите WS_1803 пакет RSAT, как описано ниже. при установке на Windows 10 обновление 2018 (1803) или более ранней версии для управления сервером Windows, версией 1803 или Windows server версии 1709.

Скачайте и установите пакет WS2016 RSAT, как описано ниже. при установке на Windows 10 обновлением 2018 (1803) или более ранней версии для управления Windows Server 2016 или предыдущими версиями.

Скачивание пакета средств удаленного администрирования сервера для установки средств для Windows 10

Скачайте пакет средств удаленного администрирования сервера для Windows 10 из Центра загрузки Майкрософт. Вы можете запустить программу установки непосредственно с веб-узла Центра загрузки или сохранить загружаемый пакет на локальный компьютер или общий ресурс.

Средства удаленного администрирования сервера для Windows 10 можно устанавливать только на компьютерах, работающих под управлением Windows 10. Средства удаленного администрирования сервера нельзя установить на компьютерах, работающих под управлением Windows RT 8.1, или на других устройствах с однокристальной системой.

Если вы сохранили загружаемый пакет на локальный компьютер или общий ресурс, двойным щелчком запустите программу установки WindowsTH-KB2693643-x64.msu или WindowsTH-KB2693643-x86.msuв зависимости от архитектуры компьютера, на который вы хотите установить служебные программы.

Прочтите и примите условия лицензии. Щелкните Принимаю.

Установка может занять несколько минут.

Удаление средств удаленного администрирования сервера для Windows 10 после установки пакета средств

На рабочем столе нажмите кнопку Пуск, щелкните Все программы, выберите раздел Система Windowsи щелкните пункт Панель управления.

В разделе Программыщелкните Удаление программы.

Щелкните Просмотр установленных обновлений.

Когда система запросит подтверждение удаления, нажмите кнопку Да. S

Отключение отдельных средств (после установки пакета средств удаленного администрирования сервера)

На рабочем столе нажмите кнопку Пуск, щелкните Все программы, выберите раздел Система Windowsи щелкните пункт Панель управления.

Щелкните Программы, а затем в разделе Программы и компоненты выберите Включение или отключение компонентов Windows.

В диалоговом окне Компоненты Windows разверните Средства удаленного администрирования сервера, а затем разверните Средства администрирования ролей или Средства администрирования компонентов.

Снимите флажки рядом с теми средствами, которые вы хотите отключить.

Если вы отключаете диспетчер сервера, необходимо перезагрузить компьютер, а средства, которые были доступны в меню Инструменты, должны открываться из папки Администрирование.

Когда отключение средств, которые вы не планируете использовать, будет завершено, нажмите кнопку ОК.

Запуск средств администрирования удаленного сервера

После установки средств удаленного администрирования сервера для Windows 10 в меню Пуск появляется папка Администрирование. Вы можете получить доступ к этим средствам из следующих расположений.

Инструменты, установленные в составе средств удаленного администрирования сервера для Windows 10, нельзя использовать для управления локальным компьютером. Для каждого запускаемого средства необходимо указать один или несколько удаленных серверов, на которых оно должно выполняться. Большинство инструментов объединено с диспетчером сервера, поэтому удаленные серверы, которые будут администрироваться, необходимо предварительно добавить в пул серверов диспетчера в меню Инструменты. Дополнительные сведения о добавлении серверов в пул серверов и о создании настраиваемых групп серверов см. в разделах Добавление серверов в диспетчер серверов и Создание групп серверов и управление ими.

В средствах удаленного администрирования сервера для Windows 10 все графические средства администрирования сервера, такие как оснастки MMC и диалоговые окна, доступны в меню Инструменты в консоли диспетчера сервера. Хотя компьютер с установленными средствами удаленного администрирования сервера для Windows 10 работает под управлением клиентской операционной системы, после установки этих средств диспетчер сервера, входящий в состав средств удаленного администрирования сервера для Windows 10, по умолчанию открывается автоматически на клиентском компьютере. Обратите внимание, что страница Локальный сервер отсутствует в консоли диспетчера сервера, которая работает на клиентском компьютере.

Чтобы запустить диспетчер серверов на клиентском компьютере:

В меню Пуск щелкните Все приложения, а затем выберите Администрирование.

В папке Администрирование щелкните Диспетчер серверов.

Запуск Windows PowerShell с повышенными правами пользователя (запуск от имени администратора)

В меню Пуск щелкните Все приложения, выберите раздел Система Windowsи щелкните пункт Windows PowerShell.

Чтобы запустить Windows PowerShell от имени администратора с рабочего стола, щелкните правой кнопкой мыши ярлык Windows PowerShell, а затем выберите пункт Запуск от имени администратора.

Вы также можете открыть сеанс Windows PowerShell для конкретного сервера, щелкнув правой кнопкой мыши управляемый сервер на странице роли или группы в диспетчере сервера, а затем щелкнув Windows PowerShell.

Известные проблемы

Проблема. Сбой установки компонентов по запросу для средств удаленного администрирования сервера с кодом ошибки 0x800f0954.

Влияние. Компоненты по запросу для средств удаленного администрирования сервера в Windows 10 1809 (обновлении за октябрь 2018 г.) в средах Windows Server Update Services (WSUS) и диспетчера конфигураций.

Разрешение. Чтобы установить компоненты по запросу на компьютере, присоединенном к домену, который получает обновления с помощью WSUS или диспетчера конфигураций, необходимо изменить параметр групповой политики и включить скачивание компонентов напрямую из Центра обновления Windows или из локальной общей папки. Дополнительные сведения и инструкции по изменению этого параметра см. в статье How to make Features on Demand and language packs available when you’re using WSUS/SCCM (Как сделать возможности по запросу и языковым пакетам доступными при использовании WSUS или SCCM).

Проблема. Не отображается состояние и ход установки компонентов по запросу для средств удаленного администрирования сервера при установке с помощью приложения «Параметры».

Влияние. Компоненты по запросу для средств удаленного администрирования сервера в Windows 10 1809 (обновлении за октябрь 2018 г.).

Разрешение. Чтобы просмотреть ход установки, нажмите кнопку Назад и просмотрите состояние на странице Управление дополнительными компонентами.

Проблема. Удаление компонентов по запросу для средств удаленного администрирования сервера с помощью приложения «Параметры» завершилось сбоем.

Влияние. Компоненты по запросу для средств удаленного администрирования сервера в Windows 10 1809 (обновлении за октябрь 2018 г.).

Разрешение. В некоторых случаях причиной сбоев при удалении является необходимость удаления зависимостей вручную. В частности, если средству удаленного администрирования сервера Б требуется средство А, то при выборе удаления средства A произойдет сбой, если средство Б также не будет удалено. В этом случае сначала удалите средство Б, а затем удалите средство А. См. список компонентов по запросу для средств удаленного администрирования с зависимостями.

Проблема. Операция удаления компонентов по запросу для средств удаленного администрирования сервера кажется успешно завершившейся, хотя средство по-прежнему установлено.

Влияние. Компоненты по запросу для средств удаленного администрирования сервера в Windows 10 1809 (обновлении за октябрь 2018 г.).

Разрешение. При перезагрузке компьютера будет завершено удаление средства.

Источник

Обновлено 20.08.2019

Для чего устанавливать Windows Server 2019 Core версию

И так небольшая справка из истории, существует два режима работы операционной системы Windows Server:

- Это классическая установка с графическим интерфейсом, где пользователь имеет возможность взаимодействовать с большим количеством различных окон с настройками и 99% всех действий выполняется с помощью мышки. Это безусловно удобно, но менее безопасно.

- Второй вариант, это использование режима не имеющего графической оболочки, ну почти, это так называемый режим Core или Nano. Тут из операционной системы Windows Server 2019 Core выпилены все графические составляющие, за исключением некоторых исключений. Администратору предоставляется командная строка и оболочка PowerShell, через которую он может взаимодействовать в систему.

Неоспоримый плюс Core версии

- Операционная система Windows Server 2019 в режиме Core работает на порядок быстрее, чем ее графическая версия

- Уменьшается объем необходимого дискового пространства для системы, очень актуально в инфраструктурах, где есть нехватка HDD или SSD пространства.

- Уменьшается периметр возможной атаки на операционную систему, так как в ней меньше компонентов, меньше библиотек и возможных точек проникновения

- Требуется меньшее количество обновлений

- У вас все так же остается возможность удаленного. графического управления

Установка Windows Server 2019 Core

Несколько лет назад я вам рассказывал, про тот же процесс, но в Windows Server 2012 R2. И так у вас есть несколько вариантов развертывания:

- Вы будите, это делать на физический сервер, для это у вас может быть загрузка с WDS сервера или же вы можете создать загрузочную флешку с Windows Server 2019.

- Второй вариант, это подготовка сервера в виде виртуальной машины на разных гипервизорах, например Vmware ESXI 6.5 или Hyper-V.

Выбрав удобный для вас механизм развертывания операционной системы, вы загружаете дистрибутив. На первом экране инсталляции выбираете если есть возможность язык интерфейса мастера установки, это ни как не влияет на сам язык Windows Server.

Далее, так как нам не требуется восстановление системы, то мы нажимаем по центру, кнопку «Установить«.

На следующем этапе, вам и нужно выбрать режим установки Windows Server 2019 Core, который не имеет возможностей рабочего стола, это и есть графический интерфейс. Я выберу версию Standard.

Принимаете лицензионное соглашения и делаем шаг вперед.

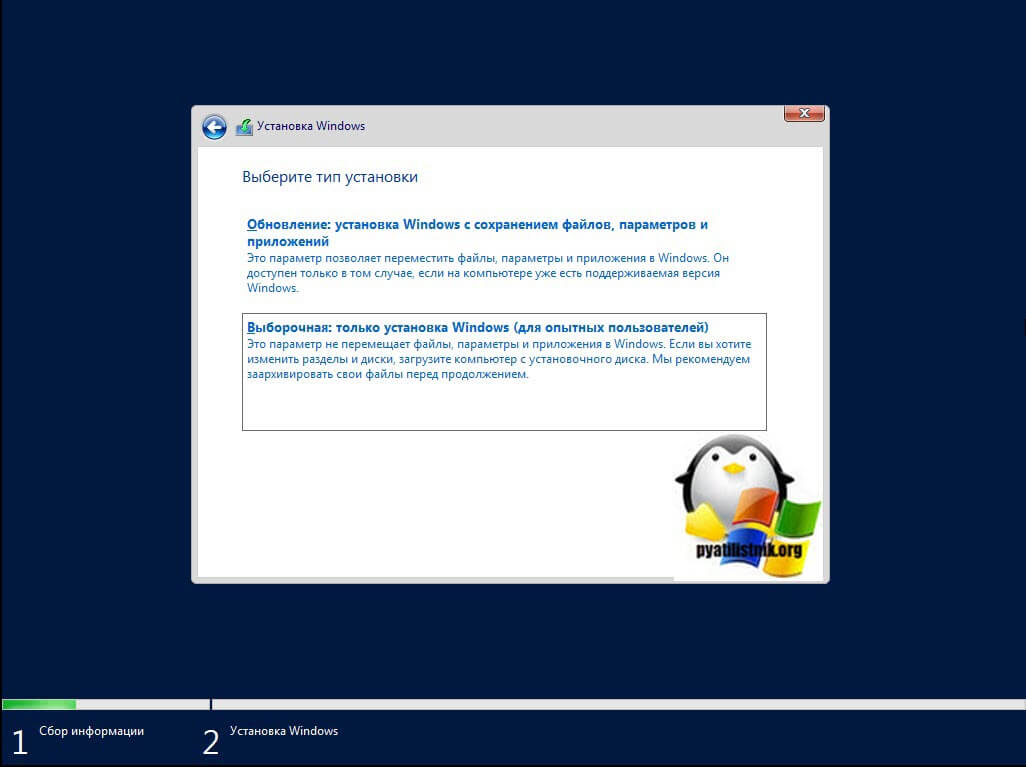

Так как нас не интересует обновление устаревшей системы ,то мы выбираем второй пункт «Выборочная установка, для опытных пользователей»

Остается только произвести разметку диска и продолжить инсталляцию Core версии. В моем случае, это один диск, объемом 40 ГБ, мне этого будет достаточно, более чем.

Начинается процесс копирования файлов Windows, затем идет подготовительный этап по установке файлов. Вам остается его дождаться, система уйдет в перезагрузку.

Далее начинается этап установки драйверов на ваше оборудование, установка обновлений.

После очередной перезагрузки Windows Server 2019 у вас появится окно командной строки в котором вам необходимо изменить пароль администратора.

Задаем два раза ваш пароль на вход.

Если вы все ввели верно, то вам покажут, что пароль успешно изменен, на этом установку Windows Server 2019 Core можно считать оконченной и можно приступать к настройке.

Настройка Windows Server 2019 Core

Чтобы ввести такой сервер в эксплуатацию, вам необходимо произвести базовую настройку вашего Windows Server 2019, напомню, это:

- Правильно его назвать по стандартам вашей компании

- Задать статический IP-адрес

- Установить обновления

- Настроить удаленное управление

- Настроить фаэрвол

Напоминаю, что в командной строке вы легко можете использовать знакомые вам команды, например netsh, hostname, ipconfig, dir, cd и многое другое

Все эти команды вы как администратор желательно должны знать, но так как на дворе 2019 год, то логично, что большее внимание нужно уделять PowerShell, который вы легко можете открыть в текущем cmd, но это путь более долгий.

Разработчики еще начиная с версии Windows Server 2012, а может и раньше, вшили замечательный скрипт sconfig, который буквально в считанные минуты позволит вам выполнить поставленные задачи по настройке. В командной строке введите:

В результате у вас появится голубое окно с 15-ю пунктами:

-

- Домен или рабочая группа — тут вы можете присоединить сервер к домену или рабочей группе

- Имя компьютера — позволяет вам изменить имя системы

- Добавление локального администратора

- Настройка удаленного управления (WinRM), по умолчанию служба включена

- Параметры центра обновления Windows — установка последних фиксов и заплаток безопасности.

- Скачивание и установка обновлений

- Удаленный рабочий стол — включение RDP

- Сетевые параметры — настройка сети (Статические или DHCP)

- Дата и время

- Параметры телеметрии

- Активация Windows

- Выход из системы

- Перезапуск сервера

- Завершение работы сервера

- Выход в командную строку

Давайте для начала зададим нужное имя нашему серверу Windows Server 2019 Core. Выбираем пункт 2 и нажимаем Enter. Как видим у меня сейчас не очень красивое имя WIN-EMC77JSLINS. Задаем новое имя сервера, у меня это будет w2019core01. Когда согласитесь сохранить изменения, вас попросят перезагрузить сервер, соглашаемся.

Как видим сервер после перезагрузки изменил имя.

Далее я вам предлагаю ввести наш Windows Server 2019 Core в домен Active Directory. Для этого выбираем первый пункт. Вас спросят, что вы хотите сделать, так как мы хотим сделать сервер частью нашего предприятия, то нажимаем букву «D«. Укажем имя домена и имя пользователя от имени которого мы выполним присоединение, напоминаю, что по умолчанию, это может сделать даже любой пользователь Active Directory, как минимум 10 раз.

Вводим пароль от учетной записи два раза, если все хорошо, то вам выскочит окно, где вы можете изменить имя компьютера, мне это не нужно.

В результате у меня уже в статусе домен, видится нужное мне значение. На контроллере домена запись уже должна появиться, но я вам рекомендую все же перезагрузиться.

Следующим шагом я вам предлагаю настроить статический ip-адрес. Выбираем в sconfig 8-й пункт сетевые параметры. В моем примере у меня есть два сетевых интерфейса, я буду настраивать второй, имеющий выход во внутреннюю, доменную сеть. Выбираю второй пункт.

Как видим у вас четыре пункта:

- Установка адреса сетевого адаптера

- Установить DNS-серверы

- Очистить параметры DNS-сервера

- Вернуться в главное меню

Выбираем первый пункт и зададим статический ip-адрес. На первом шаге вас спросят выбрать динамическое получение адреса с DHCP сервера, клавиша «D» или же статическое получение, выбираем «S«. Указываем ip адрес, в моем случае, это 192.168.31.20, задаем маску сети и основной шлюз. Ваши настройки сохранятся.

Теперь выбираем второй пункт и укажем DNS серверы. Лучше указывать два, для отказоустойчивости.

Проверяем наши сетевые настройки и возвращаемся в главное меню.

Далее я вам советую проверить дату и время, а так же часовой пояс, это очень важно. Выбираем пункт 9 «Дата и время». И о чудо в Windows Server 2019 Core есть графическое окно, да не удивляйтесь.

Давайте включим удаленный рабочий стол, чтобы была возможность подключаться при необходимости по RDP, хотя уверен, что это будет очень редко, так как есть более удобный механизм WinRM. Выбираем 7-й пункт.Тут будет два варианта, буква «E» включить или буква «D» отключить. Далее нужно выбрать будите ли вы использовать NLA или нет, я советую использовать, поэтому выбираем первый пункт:

- Разрешить только клиенты, на которых запущен удаленный рабочий стол с проверкой подлинности на уровне сети (Больший уровень безопасности)

- Разрешить клиенты, на которых запущена любая версия удаленного рабочего стола (Меньший уровень безопасности)

Вас уведомят, что удаленный рабочий стол включен.

Остается не решенным еще вопрос по обновлению Windows Server 2019 Core. Для этого у нас есть два пункта 5 и 6. Выбираем пункт 5, вас спросят, как будут находится обновления, в каком режиме. На выбор будут автоматический, буква «A«, скачивание, буква «D» или ручной режим, буква «M«. Я выберу «M», так как я привык перепроверять получаемые обновления.

Вас уведомят, что настройки к центру обновления Windows применены.

Выбираем 6 пункт и скачаем обновления. Вас спросят найти для всех продуктов или только рекомендуемые. я вам советую закрывать все, что можно, поэтому я выбираю пункт «A«.

Начинается поиск обновлений, видим у меня нашлось 3 обновления, я могу поставить их все сразу или поодиночке. Я выберу все сразу, пишем «A«.

Производится загрузка обновлений. их установка через некоторое время вы увидите их статус.

Активация Windows Server 2019 Core

Остается еще активировать ваш сервер, надеюсь, что у вас в локальной сети развернут и настроен KMS сервер. Выбираем 11 пункт. В параметрах активации Windows, у вас будут пункты:

- Просмотр сведений о лицензии

- Активация Windows

- Установка ключа продукта

- Вернуться в главное меню

Просмотрим текущее состояние активации Windows Server 2019 Core. Выбираем пункт 1. У вас откроется окно командной строки, вы увидите работу скрипта slmgr. В моем примере я вижу редакцию ОС, ее тип Volume и то, что активация не выполнена, ошибка 0x0C004F056.

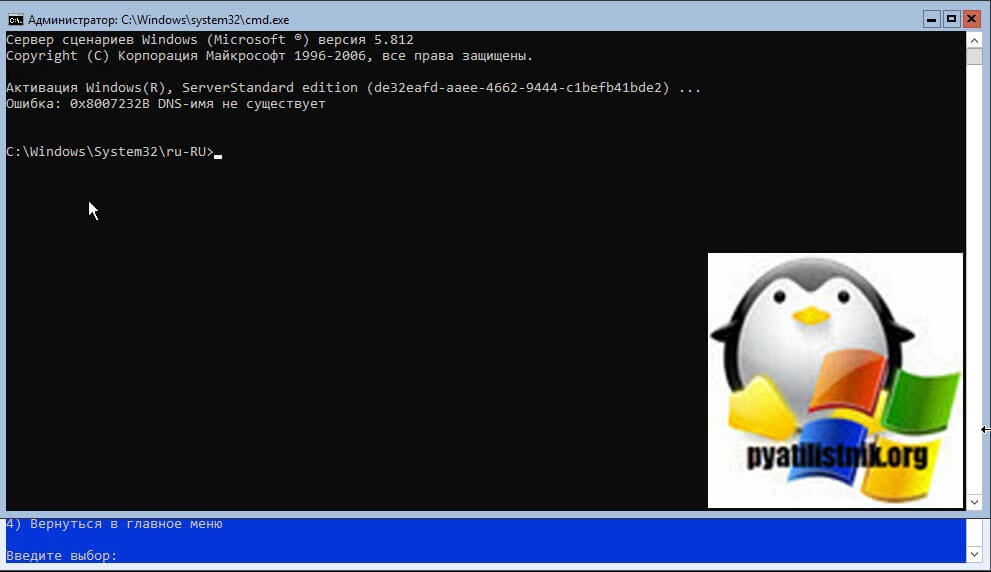

Попробуем активировать сервер, выбираем пункт 2. Если KMS есть, то все отработает, если его нет ,то получите ошибку «0x8007232B DNS-имя не существует».

Если нужно поменять ключ продукта, то выберите пункт 3, и у вас откроется еще одно графическое окошко.

В Windows Server 2019 Core по умолчанию уже включена служба удаленно управления WinRM, поэтому дополнительно ее настраивать не нужно. В окне PowerShell введите:

Enter-PSSession -ComputerName w2019core01

В итоге я спокойно подключился и ввел команду ipconfig, где вижу ранее настроенный ip-адрес.

На этом я хочу закончить базовую установку и настройку Windows Server 2019 Core. В будущих статьях я вам расскажу ,как включать «Удаленное управление» через оснастку, научу настраивать правила брандмауэра. С вами был Иван Семин .автор и создать IT портала Pyatilistnik.org.

February 19, 2020

| by Dominique St-Amand

|

2 min read

If you’re familiar with the Microsoft offering, Windows Server 2019 Datacenter Core does not have a UI. My goal was to be able to connect to it remotely, without having to remote desktop on it (the remote desktop is only a command line prompt).

There’s plenty of articles around the internet about WinRM, but I wanted demonstrate here a quick way of getting started without researching too much. Thanks to Scott Sutherland WinRM cheatsheet and Matt Wrock post on understand and troubleshooting WinRM.

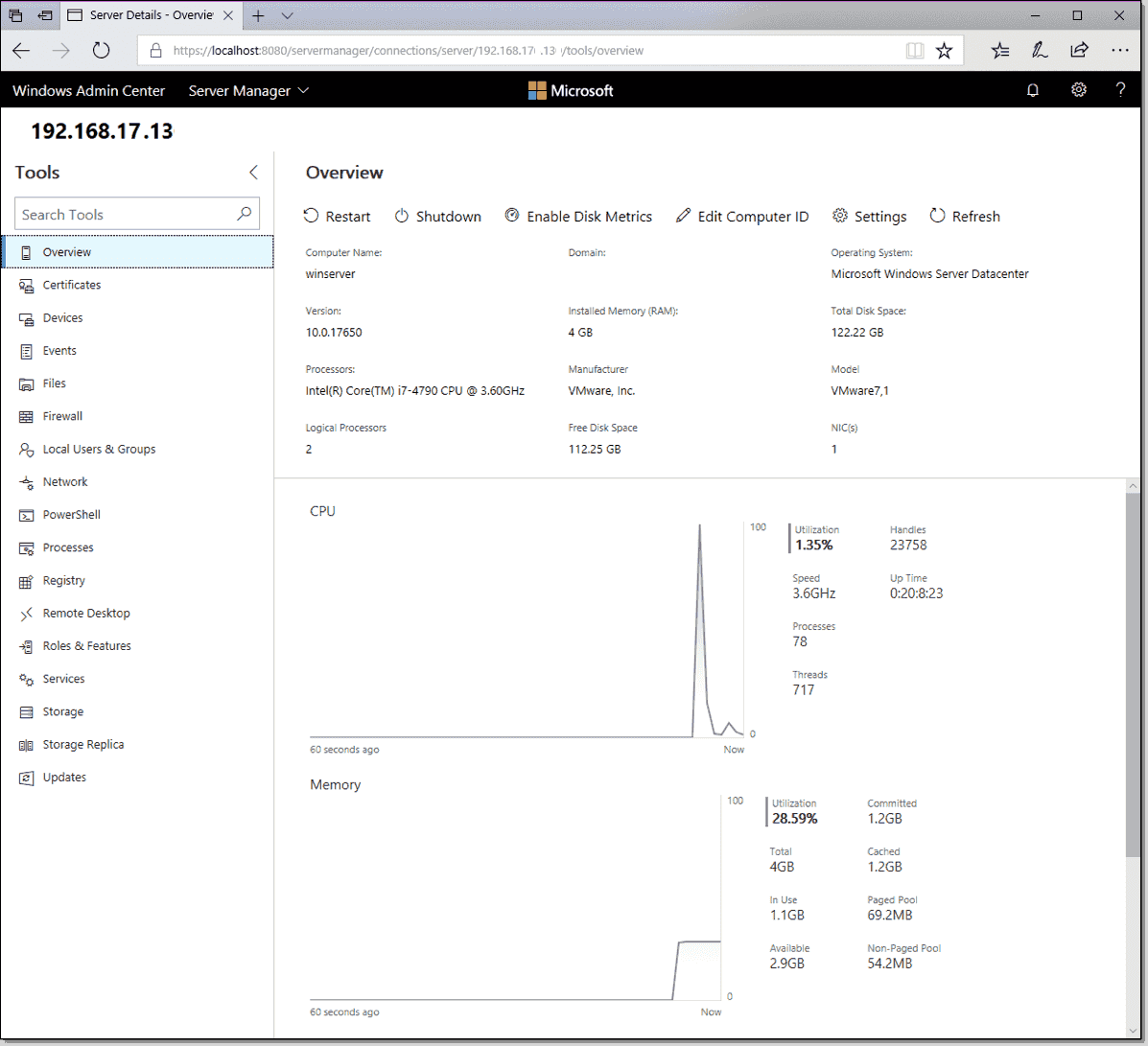

For this demo I provisioned a VM on Azure, using the Windows Server 2019 Datacenter Core Image. I also installed the Windows Admin Center, which you can download from here.

TL;DR

- Open PowerShell

- Enable WinRM:

Enable-PsRemoting -Force - Make sure the WinRM service is setup to start automatically

- Trust all the hosts in WinRM

- Open the WinRM HTTP port in the Firewall:

netsh advfirewall firewall add rule name=«WinRM-HTTP» dir=in localport=5985 protocol=TCP action=allow - Open the port 5985 in the NSG (inbound)

- Add a DNS label to your Public IP DNS (if you’re not using you’re own DNS)

- Configure Windows Admin Center to connect to your DNS label and specify the credentials to use another account for this connection

How to

After you provisioned the VM, login to it using Remote Desktop.

Get into PowerShell session by typing PowerShell.

Once in PowerShell, enable WinRM by typing

Enable-PsRemoting -Force

Make sure the WinRM service is setup to start automatically

|

Set-Service WinRM -StartMode Automatic # Verify start mode and state — it should be running Get-WmiObject -Class win32_service | Where-Object {$_.name -like «WinRM»} |

Trust all the hosts in WinRM. Note, in a Production environment, you do not want to do this.

|

Set—Item WSMan:localhostclienttrustedhosts —Value * |

Check that all the hosts are trusted

|

Get-Item WSMan:localhostClientTrustedHosts |

Open the WinRM HTTP port in the Firewall

netsh advfirewall firewall add rule name=«WinRM-HTTP» dir=in localport=5985 protocol=TCP action=allow

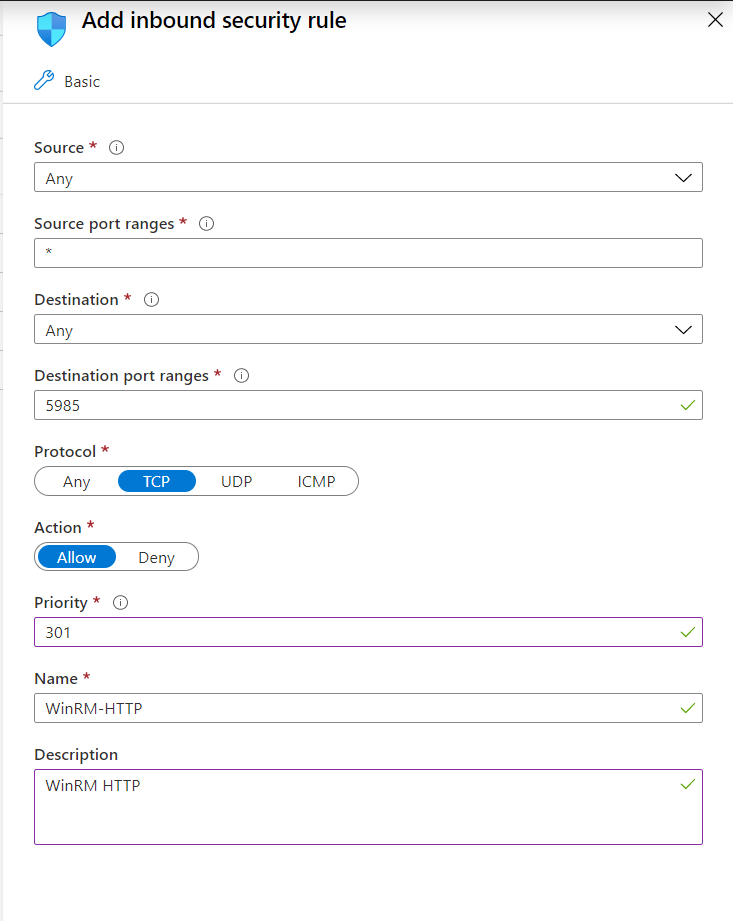

Open the port 5985 in the NSG (inbound)

WinRM NSG

Again, in a production environment, you will need to secure this.

Add a DNS label to your Public IP DNS (if you’re not using you’re own DNS)

Test that the connection works

In a *nix/osx environment, use the following command

|

nc -z -w1 <IP or host name> 5985;echo $? |

If you’re using Windows, you can use Test-WSMan

Test-WSMan -ComputerName <IP or host name>

Configure Windows Admin Center

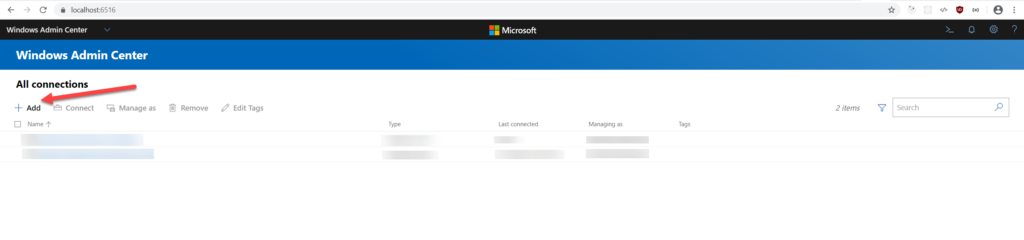

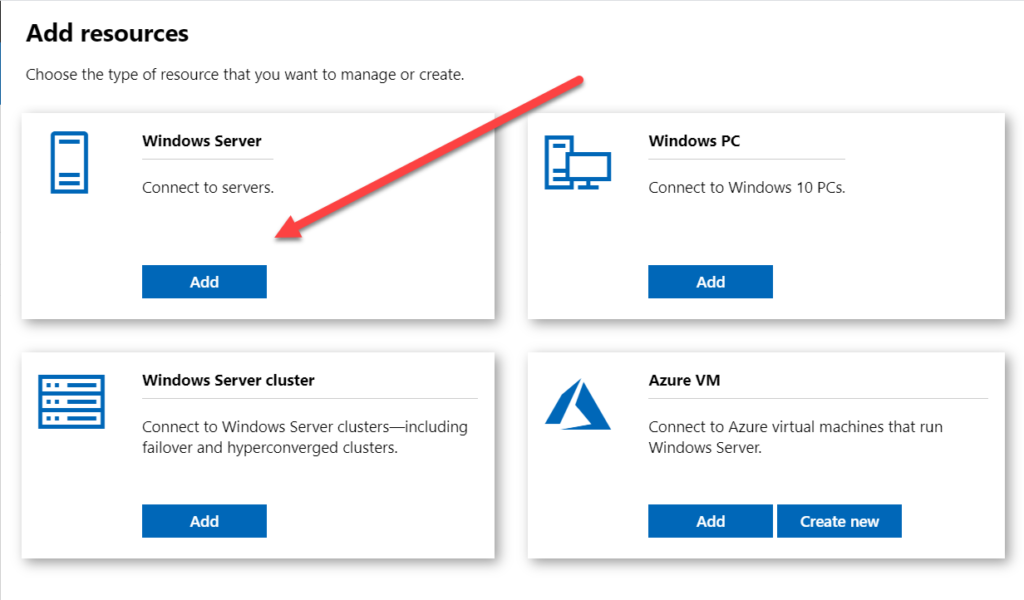

In Windows Admin Center, click the Add button

Then select Windows Server

Note you can also connect to an Azure Virtual Machine, but you will need to sign in to your Azure account

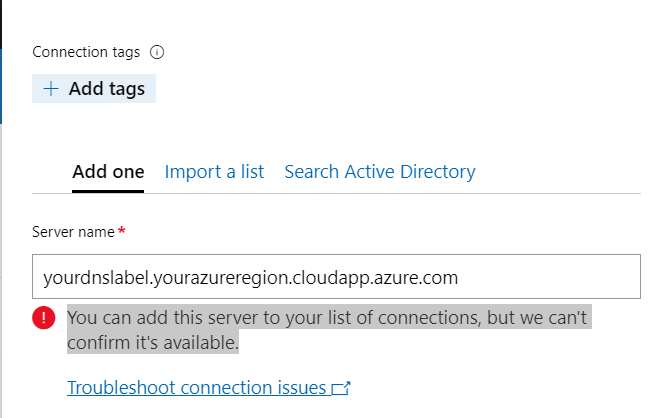

Enter your DNS label name associated to your public ip

When adding your server name, the tool may tell you You can add this server to your list of connections, but we can’t confirm it’s available. You can discard the warning.

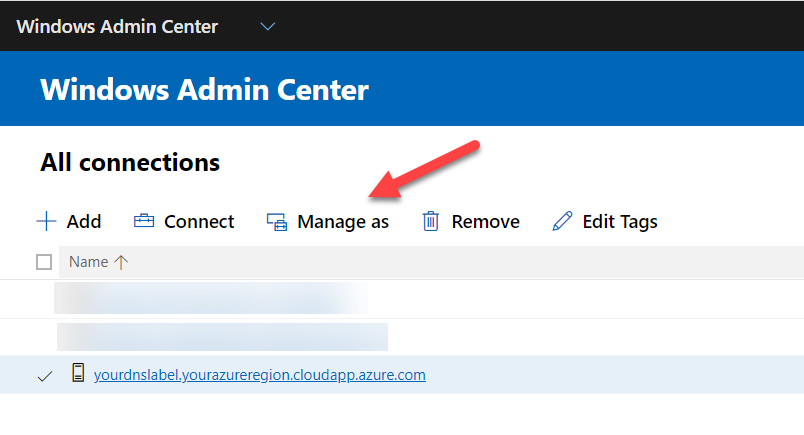

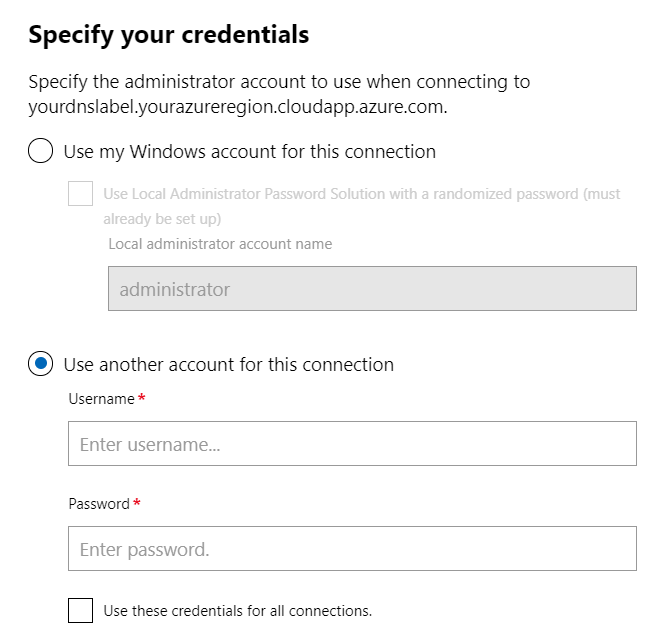

Select your server and click Manage as

Then specify your credentials and select Use another account for this connection

Views: 19,737

powershell-remotingpsremotingwindowswinrm

В этой статье я постарался собрать в одном месте основные команды cmd и PowerShell, которые полезны при настройке и управлении Windows Server Core. Думаю, этот гайд будет полезен как новичкам, так и опытным системным администраторам, как справочник по базовым командам Server Core.

Содержание:

- Настройка Windows Server Core с помощью SCONFIG

- Основные команды PowerShell для настройки Server Core

- Установка обновлений в Server Core

- Часто используемые команды в Server Core

Напомним, что Server Core это особый режим установки Windows Server без большинства графических инструментов и оболочек. Управление таким сервером выполняется из командной строки или удаленно.

Преимущества Windows Serve Core:

- Меньшие требования к ресурсам;

- Повышенная стабильность, безопасность, требует установки меньшего количества обновлений (за счет меньшего количества кода и используемых компонентов);

- Идеально подходит для использования в качестве сервера для инфраструктурных ролей (контроллер домена Active Directory, DHCP сервер, Hyper-V сервер, файловый сервер и т.д.).

Server Core лицензируется как обычный физический или виртуальный экземпляр Windows Server (в отличии от Hyper-V Server, который полностью бесплатен).

Для установки Windows Server 2016/2019 в режиме Core нужно выбрать обычную установку. Если вы выберите Windows Server (Desktop Experience), будет установлен GUI версия операционной системы (в предыдущих версиях Windows Server она называлась Server with a GUI).

После установки Windows Server Core перед вами появляется командная строка, где нужно задать пароль локального администратора.

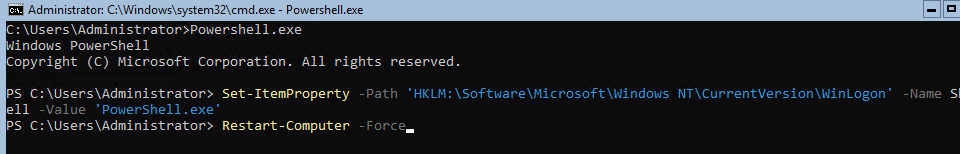

При входе на Server Core открывается командная строка (cmd.exe). Чтобы вместо командной строки у вас всегда открывалась консоль PowerShell.exe, нужно внести изменения в реестр. Выполните команды:

Powershell.exe

Set-ItemProperty -Path 'HKLM:SoftwareMicrosoftWindows NTCurrentVersionWinLogon' -Name Shell -Value 'PowerShell.exe'

И перезагрузите сервер:

Restart-Computer -Force

Если вы случайно закрыли окно командной строки, нажмите сочетание клавиш Ctrl+Alt+Delete, запустите Task Manager -> File -> Run -> выполните

cmd.exe

(или

PowerShell.exe

).

Настройка Windows Server Core с помощью SCONFIG

Для базовой настройки Server Core можно использовать встроенный скрипт sconfig. Просто выполните команду sconfig в консоли. Перед вами появиться меню с несколькими пунктами:

С помощью меню Server Configuration можно настроить:

- Добавить компьютер в домен или рабочую группу;

- Изменить имя компьютера (hostname);

- Добавить локального администратора;

- Разрешить/запретить удаленное управления и ответы на icmp;

- Настроить параметры обновления через Windows Update;

- Установить обновления Windows;

- Включить/отключить RDP;

- Настроить параметры сетевых адаптеров (IP адрес, шлюз, DNS сервера);

- Настроить дату и время;

- Изменить параметры телеметрии;

- Выполнить logoff, перезагрузить или выключить сервер.

Все пункт в меню

sconfig

пронумерованы. Чтобы перейти в определенное меню наберите его номер и Enter.

В некоторых пунктах меню настройки sconfig есть вложенные пункты. Там также, чтобы перейти к определенной настройке, нужно сделать выбор цифры пункта меню.

Не будем подробно рассматривать все пункты настройки sconfig, т.к. там все достаточно просто и очевидно. Однако в большинстве случаев администраторы предпочитают использовать для настройки новых хостов с Server Core различные PowerShell скрипты. Это намного проще и быстрее, особенно при массовых развёртываниях.

Основные команды PowerShell для настройки Server Core

Рассмотрим основные команды PowerShell, которые можно использовать для настройки Server Core.

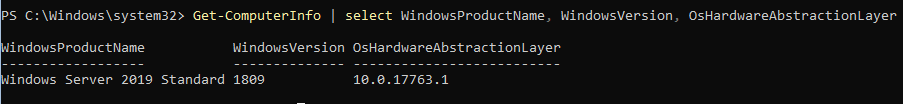

Узнать информацию о версии Windows Server и версии PowerShell:

Get-ComputerInfo | select WindowsProductName, WindowsVersion, OsHardwareAbstractionLayer

$PSVersionTable

Для перезагрузки Server Core нужно выполнить команду PowerShell :

Restart-Computer

Чтобы выполнить выход из консоли Server Core, наберите:

logoff

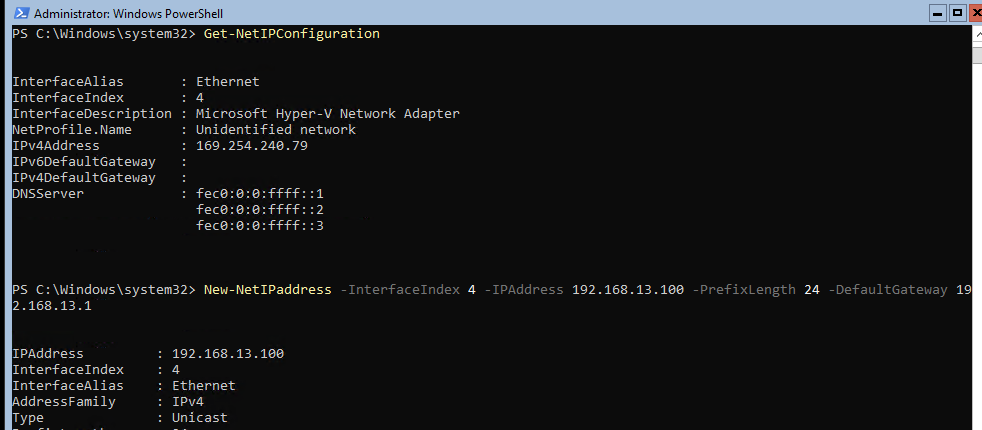

Настройка параметров сети

Теперь нужно из PowerShell нужно настроить параметры сети (по умолчанию Windows настроена на получение адреса от DHCP). Выведите список сетевых подключений:

Get-NetIPConfiguration

Теперь укажите индекс интерфейса сетевого адаптера (InterfaceIndex), который нужно изменить и задайте новый IP адрес:

New-NetIPaddress -InterfaceIndex 4 -IPAddress 192.168.13.100 -PrefixLength 24 -DefaultGateway 192.168.13.1

Set-DNSClientServerAddress –InterfaceIndex 4 -ServerAddresses 192.168.13.11,192.168.13.

111

Проверьте текущие настройки:

Get-NetIPConfiguration

Если нужно сбросить IP адрес и вернуться к получению адреса от DHCP, выполните:

Set-DnsClientServerAddress –InterfaceIndex 4 –ResetServerAddresses

Set-NetIPInterface –InterfaceIndex 4 -Dhcp Enabled

Включить/отключить сетевой адаптер:

Disable-NetAdapter -Name “Ethernet0”

Enable-NetAdapter -Name “Ethernet 0”

Включить, отключить, проверить статус поддержки IPv6 для сетевого адаптера:

Disable-NetAdapterBinding -Name "Ethernet0" -ComponentID ms_tcpip6

Enable-NetAdapterBinding -Name "Ethernet0" -ComponentID ms_tcpip6

Get-NetAdapterBinding -ComponentID ms_tcpip6

Настроить winhttp прокси сервер для PowerShell и системных подключений:

netsh Winhttp set proxy <servername>:<port number>

Настройка времени/даты

Вы можете настроить дату, время, часовой пояс с помощью графической утилиты

intl.cpl

или с помощью PowerShell:

Set-Date -Date "09/03/2022 09:00"

Set-TimeZone "Russia Time Zone 3

Задать имя компьютера, добавить в домен, активация

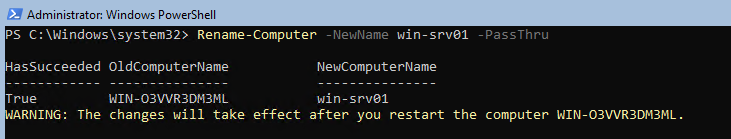

Чтобы изменить имя компьютера:

Rename-Computer -NewName win-srv01 -PassThru

Добавить сервер в домен Active Directory:

Add-Computer -DomainName "corp.winitpro.ru " -Restart

Если нужно добавить дополнительных пользователей в администраторы, можно настроить групповую политику или добавить вручную:

Add-LocalGroupMember -Group "Administrators" -Member "corpanovikov"

Для активации Windows Server нужно указать ваш ключ:

slmgr.vbs –ipk <productkey>

slmgr.vbs –ato

Или можно активировать хост на KMS сервере (например, для Windows Server 2019):

slmgr /ipk N69G4-B89J2-4G8F4-WWYCC-J464C

slmgr /skms kms-server.winitpro.ru:1688

slmgr /ato

Разрешить удаленный доступ

Разрешить удаленный доступ к Server Core через RDP:

cscript C:WindowsSystem32Scregedit.wsf /ar 0

Разрешить удаленное управление:

Configure-SMRemoting.exe –Enable

Enable-NetFirewallRule -DisplayGroup “Windows Remote Management”

Текущие настройки:

Configure-SMRemoting.exe -Get

Разрешить Win-Rm PowerShell Remoting:

Enable-PSRemoting –force

Сервером с Windows Server можно управлять удаленно c другого сервера (с помощью ServerManager.exe), через браузер с помощью Windows Admin Center (WAC), с любой рабочей станции с помощью инструментов администрирования RSAT, подключаться к нему по RDP, PowerShell Remoting или SSH (в современных версиях Windows есть встроенный SSH сервер).

Настройка Windows Firewall

Информация о настройке Windows Firewall есть в статье по ссылке. Здесь оставлю несколько базовых команд.

Включить Windows Defender Firewall для всех профилей:

Set-NetFirewallProfile -Profile Domain,Public,Private -Enabled True

Изменить тип сети с Public на Private:

Get-NetConnectionProfile | Set-NetConnectionProfile -NetworkCategory Private

Полностью отключить Windows Firewall (не рекомендуется):

Get-NetFirewallProfile | Set-NetFirewallProfile -enabled false

Разрешить подключение через инструменты удаленного управления:

Enable-NetFireWallRule -DisplayName “Windows Management Instrumentation (DCOM-In)”

Enable-NetFireWallRule -DisplayGroup “Remote Event Log Management”

Enable-NetFireWallRule -DisplayGroup “Remote Service Management”

Enable-NetFireWallRule -DisplayGroup “Remote Volume Management”

Enable-NetFireWallRule -DisplayGroup “Remote Scheduled Tasks Management”

Enable-NetFireWallRule -DisplayGroup “Windows Firewall Remote Management”

Enable-NetFirewallRule -DisplayGroup "Remote Administration"

Установка обновлений в Server Core

Для управления параметрами обновлений предпочтительно использовать групповые политики Windows Update, но можно задать параметры и вручную.

Отключить автоматическое обновление:

Set-ItemProperty -Path HKLM:SoftwarePoliciesMicrosoftWindowsWindowsUpdateAU -Name AUOptions -Value 1

Автоматически скачивать доступные обновления:

Set-ItemProperty -Path HKLM:SoftwarePoliciesMicrosoftWindowsWindowsUpdateAU -Name AUOptions -Value 3

Получить список установленных обновлений:

Get-Hotfix

Или

wmic qfe list

Для ручной установки обновлений Windows можно использовать утилиту wusa:

Wusa update_name.msu /quiet

Также для установки и управления обновлениями из командной строки удобно использовать PowerShell модуль PSWindowsUpdate.

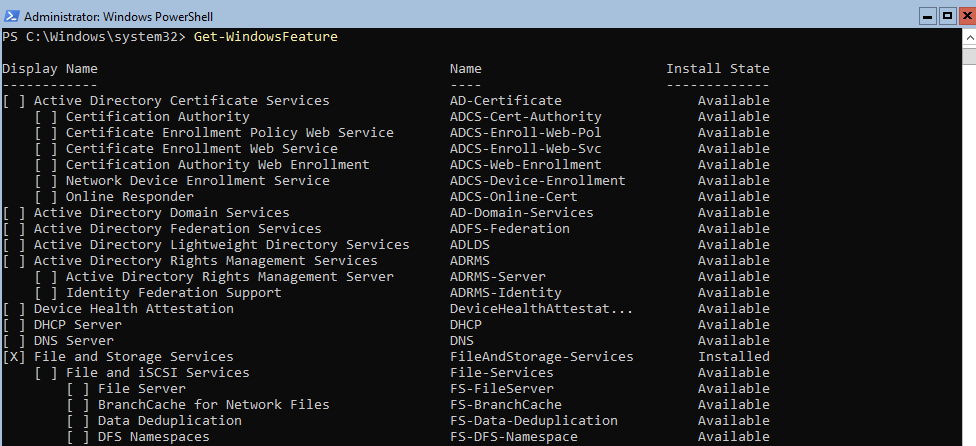

Управление ролями, службами и процессами Windows

Для получения списка всех доступных ролей в Windows Server Core выполните команду PowerShell:

Get-WindowsFeature

Получить список всех установленных ролей и компонентов в Windows Server(можно быстро понять, для чего используется сервер):

Get-WindowsFeature | Where-Object {$_. installstate -eq "installed"} | ft Name,Installstate

Например, для установки службы DNS воспользуйтесь такой командой:

Install-WindowsFeature DNS -IncludeManagementTools

Список всех служб в Windows:

Get-Service

Список остановленных служб:

Get-Service | Where-Object {$_.status -eq “stopped”}

Перезапустить службу:

Restart-Service -Name spooler

Для управление процессами можно использовать стандартный диспетчер задач (taskmgr.exe) или PowerShell модуль Processes:

Get-Process cmd, proc1* | Select-Object ProcessName, StartTime, MainWindowTitle, Path, Company|ft

Часто используемые команды в Server Core

Ну и наконец, приведу список различных полезных мне команд, которые я периодически использую в Server Core.

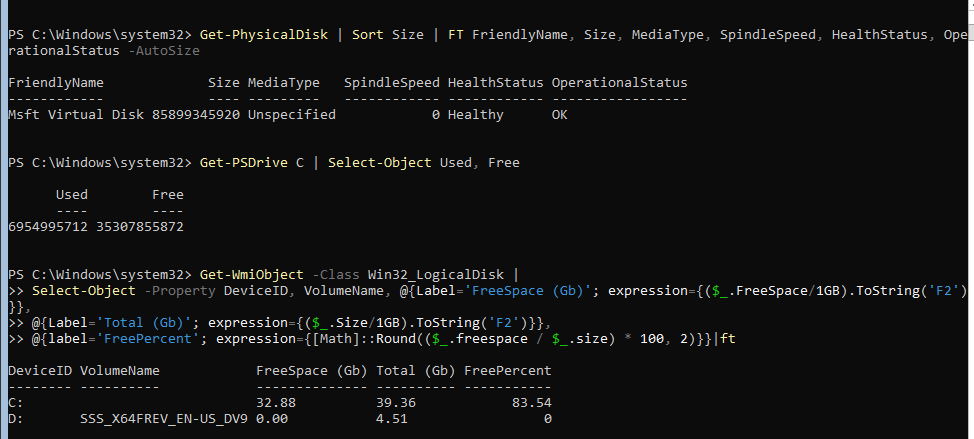

Информация о статусе и здоровье физических дисков (используется стандартный модуль управления дисками Storage):

Get-PhysicalDisk | Sort Size | FT FriendlyName, Size, MediaType, SpindleSpeed, HealthStatus, OperationalStatus -AutoSize

Информация о свободном месте на диске:

Get-WmiObject -Class Win32_LogicalDisk |

Select-Object -Property DeviceID, VolumeName, @{Label='FreeSpace (Gb)'; expression={($_.FreeSpace/1GB).ToString('F2')}},

@{Label='Total (Gb)'; expression={($_.Size/1GB).ToString('F2')}},

@{label='FreePercent'; expression={[Math]::Round(($_.freespace / $_.size) * 100, 2)}}|ft

Информация о времени последних 10 перезагрузок сервера:

Get-EventLog system | where-object {$_.eventid -eq 6006} | select -last 10

Список установленных программ:

Get-ItemProperty HKLM:SoftwareWow6432NodeMicrosoftWindowsCurrentVersionUninstall* | Select-Object DisplayName, DisplayVersion, Publisher, InstallDate | Format-Table –AutoSize

Скачать и распаковать zip файл с внешнего сайта:

Invoke-WebRequest https://contoso/test.zip -outfile test.zip

Expand-Archive -path '.test.zip' -DestinationPath C:UsersAdministratorDocuments

Чтобы скопировать все файлы из каталога на удаленный компьютер по сети можно использовать Copy-Item:

$session = New-PSSession -ComputerName remotsnode1

Copy-Item -Path "C:Logs*" -ToSession $session -Destination "C:Logs" -Recurse -Force

Для установки драйвера можно использовать стандартную утилиту:

Pnputil –i –a c:distrhpdp.inf

Также Microsoft предлагает специальный пакет Server Core App Compatibility Feature on Demand (FOD), который позволяет установить в Windows Server 2019 некоторые графические инструменты и консоли (MMC, Eventvwr, Hyper-V Manager, PerfMon, Resmon, Explorer.exe, Device Manager, Powershell ISE). Этот FOD доступен для загрузки в виде ISO при наличии активной подписки. Установка выполняется командой:

Add-WindowsCapability -Online -Name ServerCore.AppCompatibility~~~~0.0.1.0

Установка Server Core App Compatibility Feature on Demand будет использовать дополнительно около 200 Мб оперативной памяти в Server Core.

В этой статье я постарался собрать самые нужные команды, которые нужно постоянно держать под рукой при работе с Windows Server Core. Время от времени я буду обновлять статью и добавлять новые команды, которые покажутся мне нужными для повседневной работы.

Windows Server Core installation option is good enough such that Windows administrators should standardize all of their servers to run as Core. It makes sense that the fewer operating systems you have present, the better your performance and the smaller your system attack surface. As of the 1709 update,Windows Server 2016 (semi-annual update channel) no longer allows you to add the GUI layer to a Server Core installation.

This tutorial will show you how to manage your Windows Server 2019 using Admin Center, PowerShell Core and sconfig utility.

Sconfig Utility

Windows 2019 Server Core does not have a Desktop GUI, so you need to navigate using command-line tools. After you log into the server, type sconfig to open the sconfig.cmd configuration utility, as shown in image below.

With sconfig, you use the numbered menu to configure the most important server properties, including:

Hostname

Time, time zone, and date

Domain membership

IP addressing

Remote access

While we’re at it, we should ensure WinRM-based PowerShell remoting is enabled. Type 15 to exit to a command line, type powershell to start PowerShell, and run the following command:

Enable-PSRemoting -SkipNetworkProfileCheck -Force

Install PowerShell Core

On your Windows 10 administrative workstation, open up an administrative PowerShell console and run the following command to ensure we can perform remote management of our Windows 2019 Server Core:

Set-Item -Path WSMan:localhostClientTrustedHosts -Value * -Force

Download the latest x64 PowerShell Core release from Microsoft’s GitHub releases page. Next, let’s define a persistent PowerShell remoting session with the Server Core box (substituting your own server’s IPv4 address) and copy the .msi to the root of its drive C:

$session = New-PSSession -ComputerName 192.168.17.13 -Credential (Get-Credential)

Copy-Item PowerShell-6.1.0-preview.1-win-x64.msi C: -ToSession $session

To install PowerShell Core, run the following commands directly on the Windows Server 2019 server:

cmd

msiexec /i C: PowerShell-6.1.0-preview.1-win-x64.msi

exit

Install Windows Admin Center

Windows Admin Center, formerly called Project Honolulu, has been a long time coming in Windows Server. We’ll install Windows Admin Center in Desktop mode on our Windows 10 administrative workstation.

Download the software, run the .msi installer, and select a management port.

Windows Admin Center can manage Windows Server 2019, Windows Server 2016, Windows Server 2012 R2, and Windows 10 hosts from a central web console. On first launch, be sure to accept the self-signed management certificate as shown in the image below.

Logging in takes you to the All Connections list by default. Windows Admin is a modular web application comes with the following features:

Server Manager (to manage Windows Servers)

Computer Management (to manage Windows 10 hosts)

Failover Cluster Manager

Hyper-Converged Cluster Manager

Click Add, select Add Server Connection, specify the DNS name or IP address of your new Windows Server 2019 host, and click Submit.

Click Connect to authenticate to the remote server, your options include:

Your current credentials, with or without Local Administrator Password Solution (LAPS)

Alternate credentials

Finally, you reach the Server Manager installed solution as shown in image below.

Wrapping up

I am sure, once you go-ahead with browser based Windows Admin Center, you will never use the Desktop GUI with Windows Server ever again.

In first two parts, we explained how to install Hyper-V 2019 Core Server on the physical server machine and how to do an initial configuration, so that Hyper-V 2019 Core Server can host virtual machines and communicate with other network devices. If you have missed these articles, please check the following articles: Part 1: How to install Hyper-V 2019 Server Core? and Part 2: Hyper-V 2019 Core Server – Initial Configuration

In this article, we will walk you through the process of doing remote management of your Hyper-V 2019 Core Server from Windows 10 machine.

In order to manage Hyper-V 2019 from Windows 10, there are few requirements that have to be in place, including Windows 10 Professional or Enterprise edition, x64 CPU that supports SLAT (Second Level Address Translation), minimum 4 GB RAM memory and Virtualization Support. If all of these requirements are fulfilled, we can step up to enabling Hyper-V Client within the Windows 10. We already covered all the steps that are necessary to enable Hyper-V Client. Please refer to the article “How to Create and Run a Virtual Machine With Hyper-V”.

In case that you would like to manage Hyper-V 2019 Core Server from the virtual machine, you will need to enable nested virtualization by following instructions on the article How to run Hyper-V in a Virtual Machine with Nested Virtualization?

After we have successfully completed previous steps, the next step includes adding Hyper-V 2019 Server to Hyper-V Manager on Windows 10. In order to do so, please follow the instruction below.

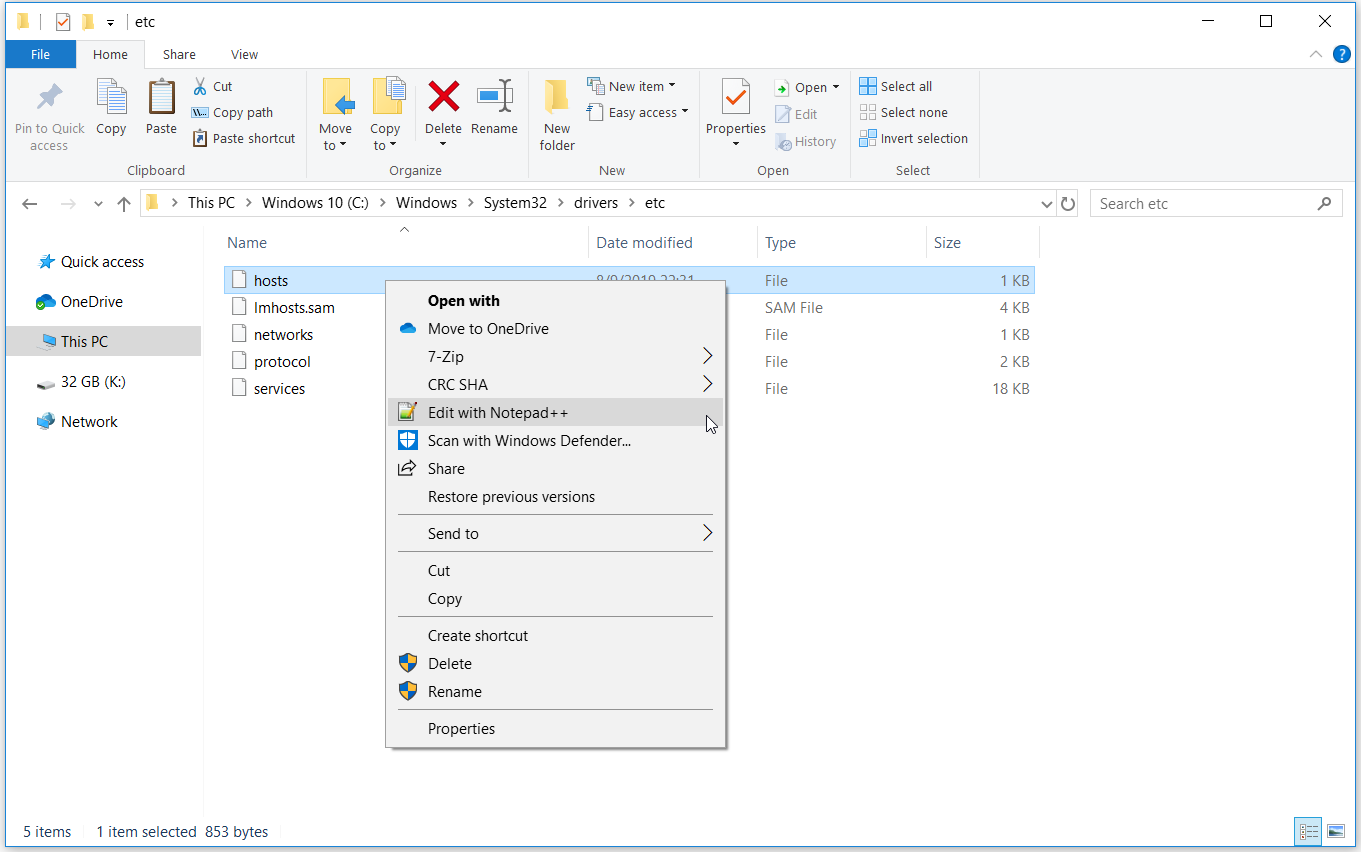

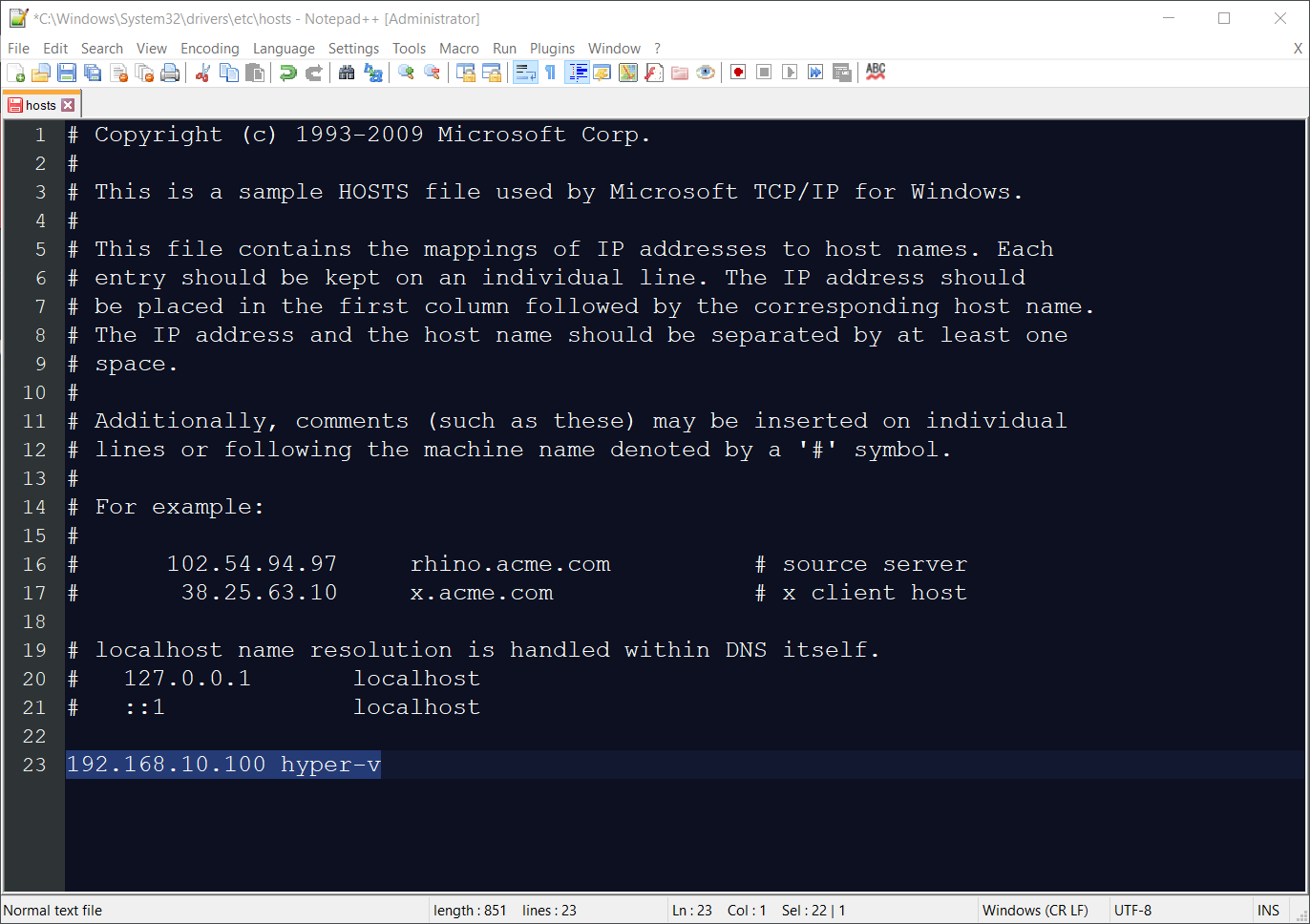

Step 1: Edit hosts file (Optional if you don’t have DNS server in the network)

As we don’t have DNS server in our lab, we will edit the host file on the machine from which we are trying to connect to Hyper-V 2019 Core Server. In our case, we will edit the host file on Windows 10 Pro machine.

- Open File Explorer

- Navigate to following location C:WindowsSystem32driversetc

- Right click on file hosts and edit it by using any of Text Editors. In our case, we are using Notepad++

- Type the IP address and computer/server name associated with that IP address. In our case, the IP address of Hyper-V 2019 Core Server is 168.10.100 and computer/server name is hyper-v. According to this, we will need to add 192.168.10.100 hyper-v, as shown in the screenshot below.

- Save the file. In case you are using Notepad++ it will ask you to save the file in Administrator mode. Please confirm it by clicking OK.

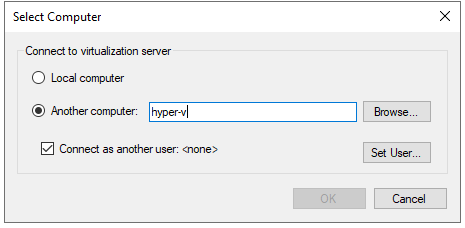

Step 2: Add Hyper-V 2019 Server to Hyper-V Manager in Windows 10

This step explains the procedure of adding Hyper-V 2019 Server to Hyper-V Manager in Windows 10. The same procedure is compatible with Windows 8, Windows 8.1, Windows Server Edition 2012 R2, Windows Server 2016 and Windows Server 2019.

- Click on Start Menu and type Hyper-V Manager

- Open Hyper-V Manager

- Click on Connect to Server… on the right side of the window

- Select Another computer and type Hyper-V 2019 name. In our case it is hyper-v

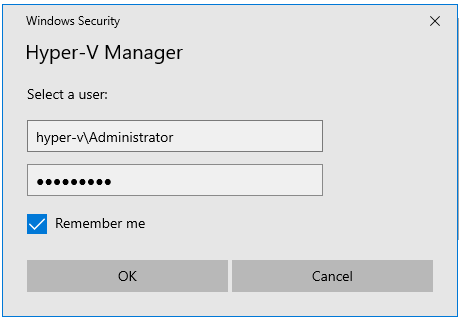

- Click on Connect as another user: <none> and then click Set User…

- Type username and password. The username has to be in a format Computer NameUser. In our case the username is hyper-vAdministrator

- Select Remember me and then click OK

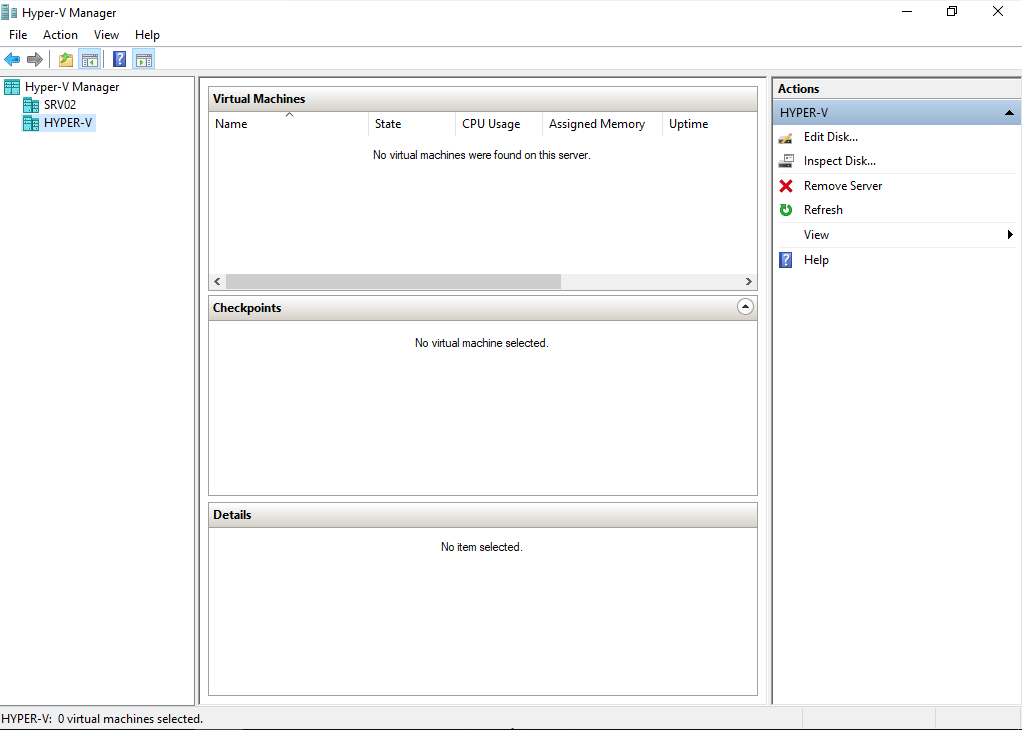

- Congratulations. Your Hyper-V 2019 Core Server is successfully added to Hyper-V Manager.

In the next article, we will show you how to install and configure your first virtual machine.

Jasmin Kahriman

Jasmin is a certified Senior Systems Engineer with over 15 years in IT Infrastructure. Jasmin holds multiple IT certifications which include CNIP, MTA, MCP, MCSA, MCT, Server+, and Network+.

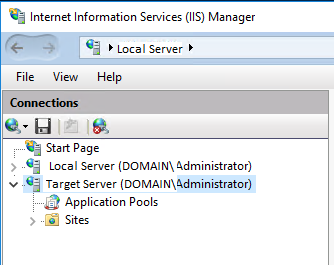

So you have a Windows Server 2019 running Server Core with no GUI installed, and you have installed and are using the IIS (Internet Information Services) role and would like to manage or modify IIS configuration.

Because Windows Server Core doesn’t have a full GUI, you cannot install or use the Internet Information Services (IIS) Manager on this server.

I originally had to figure this out so I could modify the “WsusPool” Application Pool on IIS on a Windows Server Core install that was hosting a WSUS Server to increase the Private Memory Maximum setting.

To manage, modify, or edit IIS configuration, you’ll need to use the IIS Manager on a different server/computer, and remotely connect to the IIS instance on Server Core. From here you will be able to edit/modify the server as much as you require.

Requirements

To do this, you’ll need the following:

- Target: Windows Server with IIS role installed

- Remote System with IIS Manager installed to connect to target

In my case the target is running Windows Server 2019 Server Core, however you can also use the instructions to enable access on the fully blown Windows Server installs as well.

Instructions

Follow these instructions to enable remote IIS management.

- Log on to the target server.

- Open PowerShell (by typing “powershell” at the command prompt) and install the Web Management Service with the following command.

Install-WindowsFeature Web-Mgmt-Service

- Create a firewall exception (if needed) by running the following command in PowerShell.

netsh advfirewall firewall add rule name=”IIS Remote Management” dir=in action=allow service=WMSVC

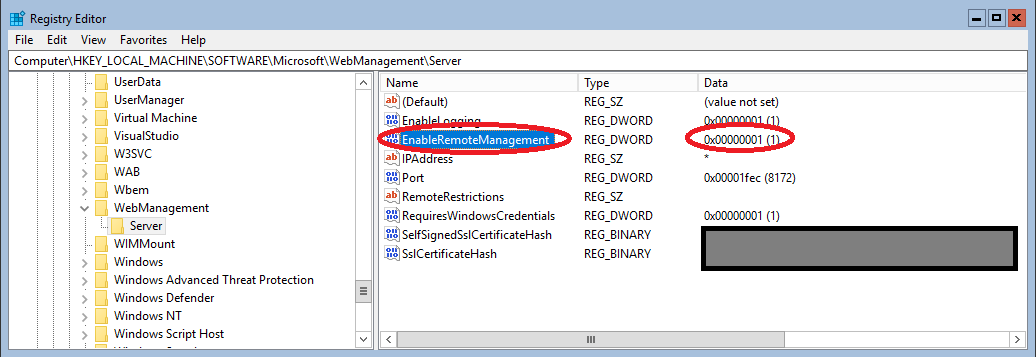

- Open the Registry Editor by running “regedit”.

- Do either of the following:

Navigate to the following key:HKEY_LOCAL_MACHINESOFTWAREMicrosoftWebManagementServer

Then set “EnableRemoteManagement” to “1” as shown:

Or save the below as a file.reg:Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINESOFTWAREMicrosoftWebManagementServer] "EnableRemoteManagement"=dword:00000001

And then import it using command prompt with the command:

reg import file.reg

- Configure the Web Management Service to run on boot by running the following command in command prompt.

sc config WMSVC start= auto

- Start the Web Management Service by running the following command in command prompt.

net start WMSVC

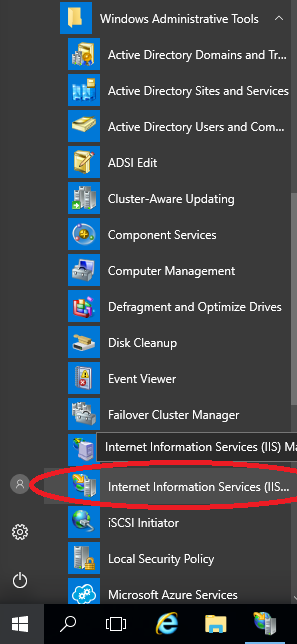

- Open the “Internet Information Services (IIS) Manager” on the remote machine.

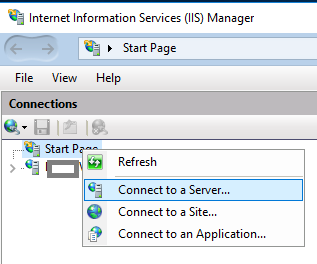

- On the left pane, right click on “Start Page”, and select “Connect to a Server”.

- Enter the server name or IP and click “Next”.

- Enter the credentials and click “Next”.

- Give the Connection a friendly name (I usually just leave it), and click “Finish”.

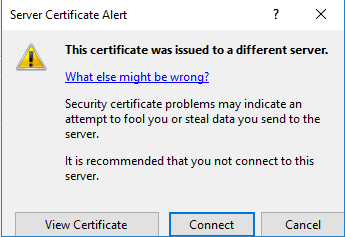

- You may be prompted with a “Server Certificate Alert”. Click “Connect” to bypass it.

- You now have the remote target IIS instance listed in the “Connections” pane. You can now manage the server.

Congratulations, you can now remotely manage your IIS instance running on Windows Server Core.