Содержание

- Установка и настройка DHCP на Windows Server 2019

- Установка роли DHCP-сервер

- Настройка DHCP-сервера

- Репликация dhcp windows server 2019

- Установка и настройка Active Directory, DNS, DHCP

- Переименование сервера

- Настройка сетевого интерфейса

- Установка на сервера ролей: DNS-сервер, Доменные службы Active Directory, DHCP-сервер

- Повышение роли сервера до уровня контроллера домена

- Настройка обратной зоны DNS

- Настройка DHCP-сервера

- Установка и настройка DHCP сервера на Windows Server 2019/2016

- Установка роли DHCP сервера в Windows Server 2019/2016

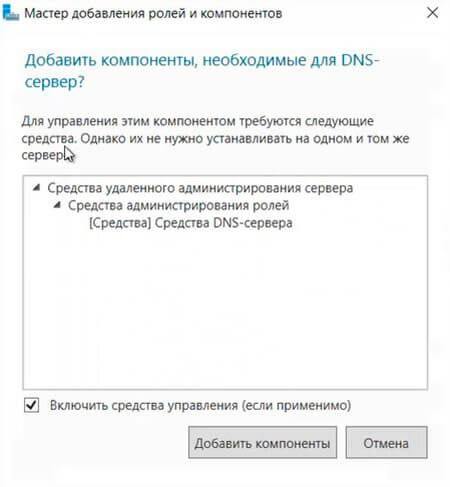

- Настройка DHCP областей в Windows Server

- Резервация IP адресов на DHCP сервере

- Настройка и управление DHCP сервером с помощью PowerShell

Установка и настройка DHCP на Windows Server 2019

Для установки и настройки роли DHCP-сервера имеем подготовленный сервер с операционной системой Windows Server 2019.

Установка роли DHCP-сервер

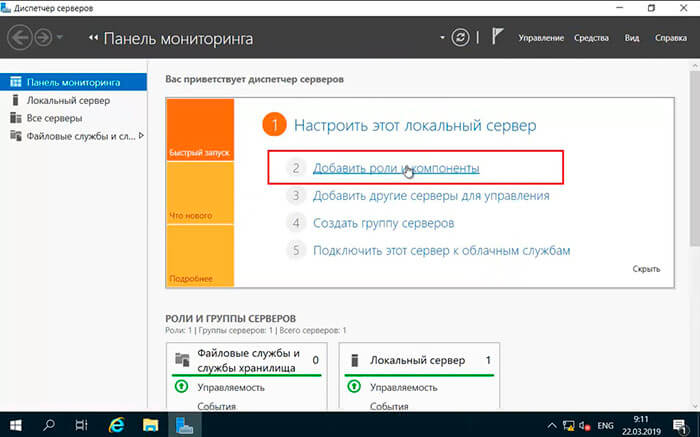

Шаг 1. На первом этапе установим роль DHCP-сервера, для этого в окне “Диспетчер серверов” выбираем «Добавить роли и компоненты».

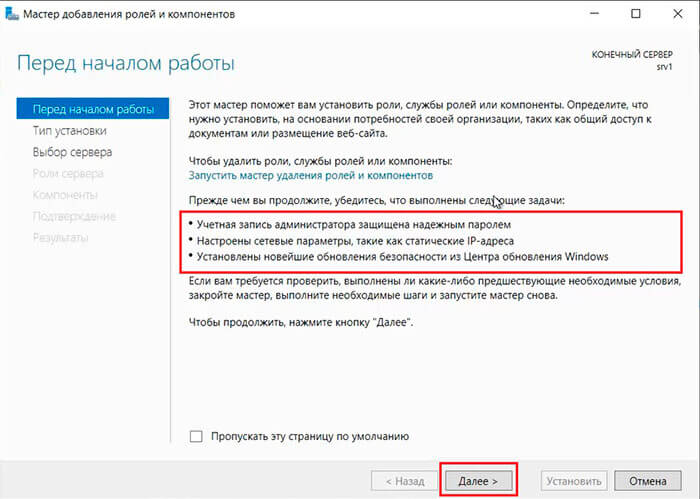

Шаг 2. Обращаем внимание перед установкой роли на предупреждение, затем нажимаем «Далее».

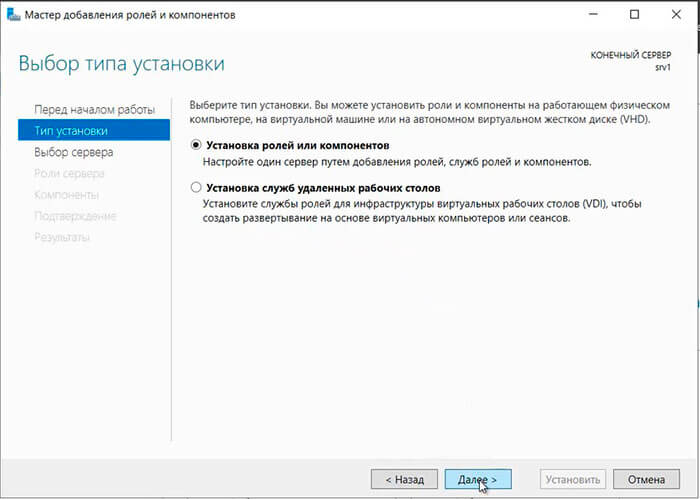

Шаг 3. Устанавливаем чекбокс «Установка ролей или компонентов», затем нажимаем «Далее».

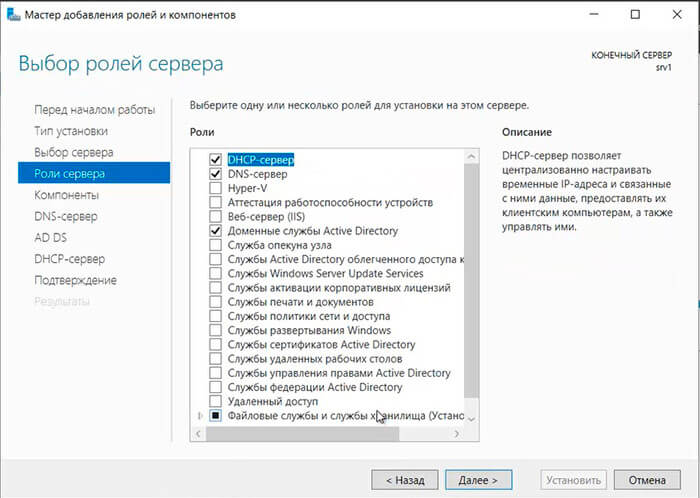

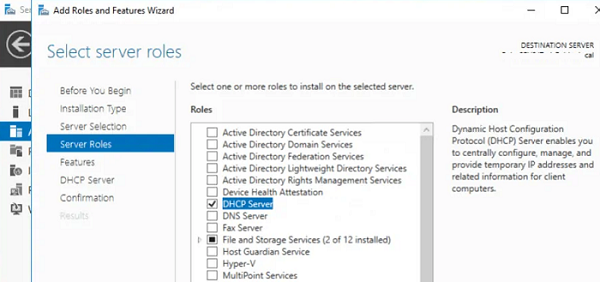

Шаг 5. Выбираем роль сервера, в нашем случае DHCP-сервер. Нажимаем «Далее».

Шаг 6. Выбрав роль DHCP” появится “Мастер добавления ролей и компонентов” для выбранных ролей сервера. Нажимаем «Добавить компоненты».

Шаг 7. Требуемая роль и компоненты были выбраны ранее, Нажимаем «Далее».

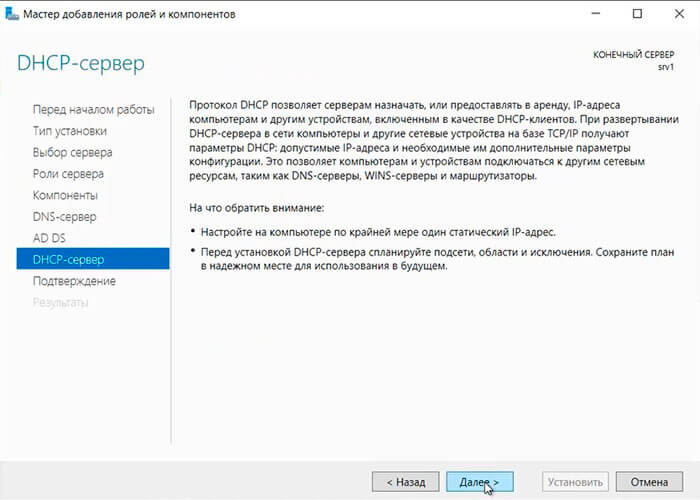

Шаг 8. Обращаем внимание на предупреждение DHCP-сервера, затем «Далее».

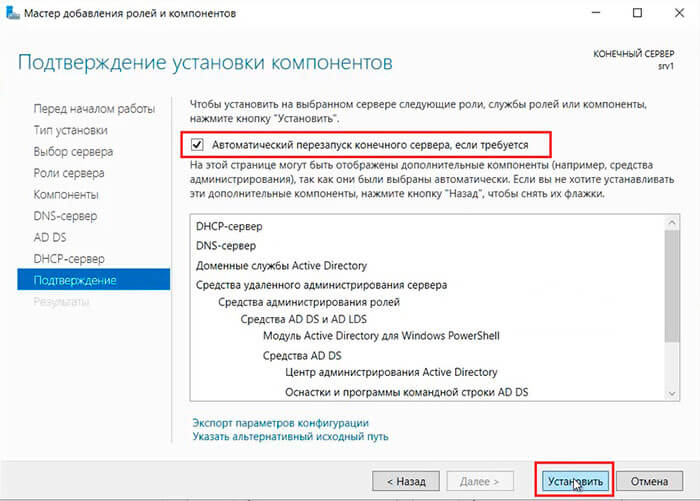

Шаг 9. Ставим «чекбокс» напротив «Автоматический перезапуск конечного сервера, если требуется», нажимаем «Установить». В результате произойдет установка выбранных ролей сервера.

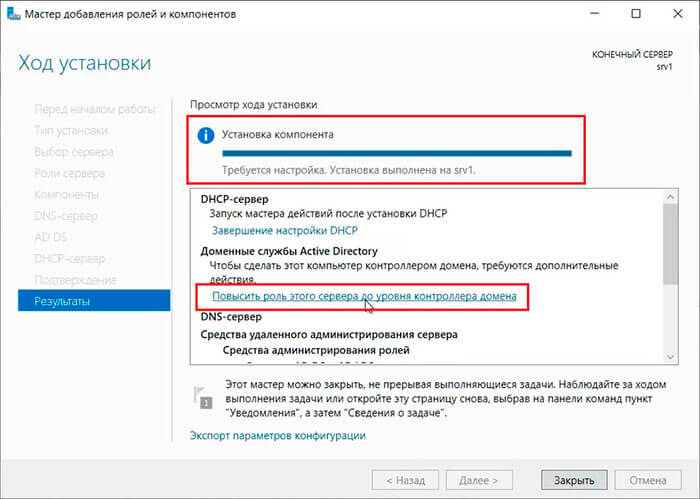

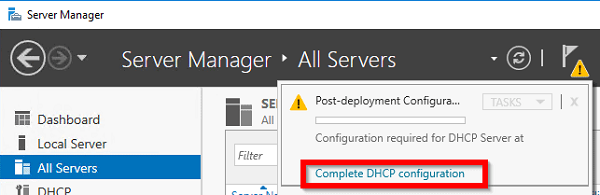

Шаг 10. Далее после установки компонента наживаем «Завершение настройки DHCP».

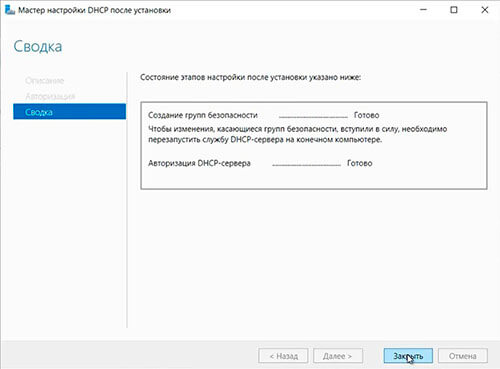

Шаг 11. Обращаем внимание на требования после завершения настройки DHCP-сервера, жмем «Далее».

Шаг 12. На данном этапе нажимаем «Закрыть».Установка роли завершена.

Настройка DHCP-сервера

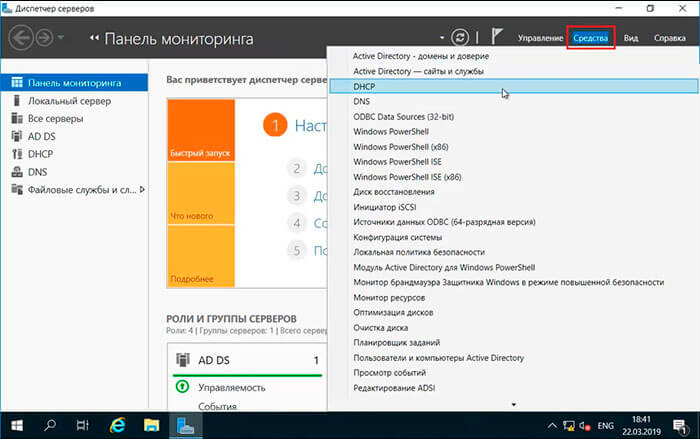

На этом этапе приступим непосредственно к настройке роли DHCP.

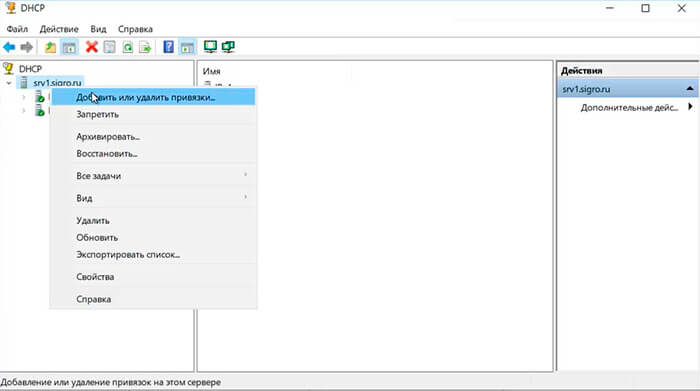

Шаг 2. Правой клавишей мыши нажимаем на сервер, в появившемся окне выбираем «Добавить или удалить привязки. «.

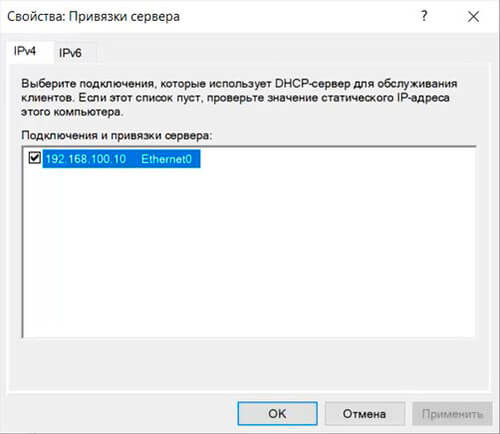

Шаг 3. Выбираем сетевой интерфейс, который будет использовать DHCP-сервер. Далее «ОК».

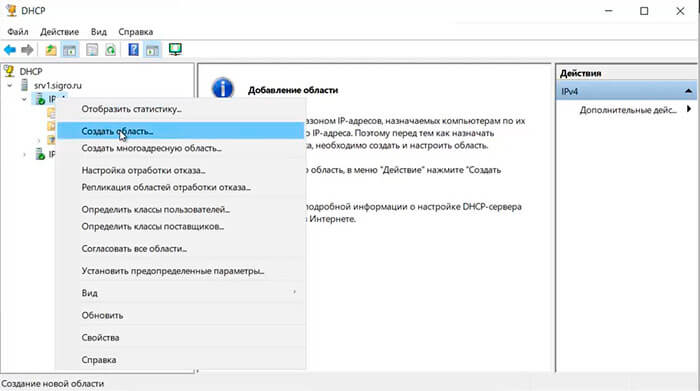

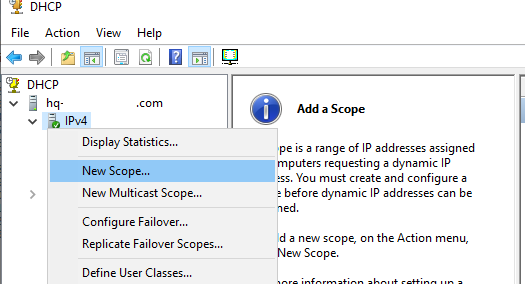

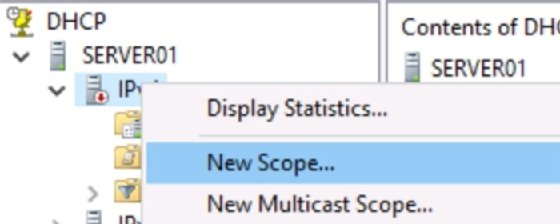

Шаг 4. Далее правой клавишей нажимаем на IPv4 и выбираем «Создать область. «.

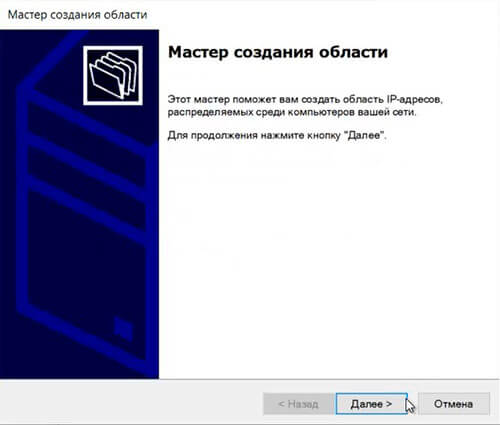

Шаг 5. Откроется окно для создания области IP-адресов. Нажимаем «Далее».

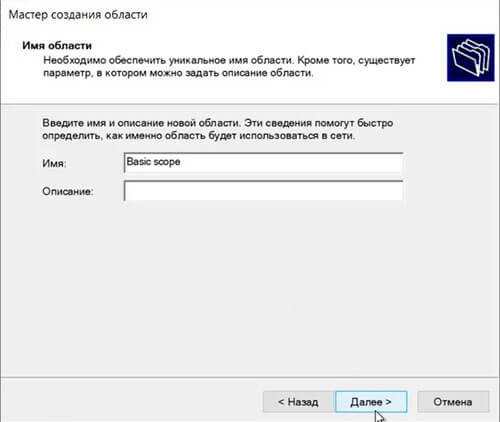

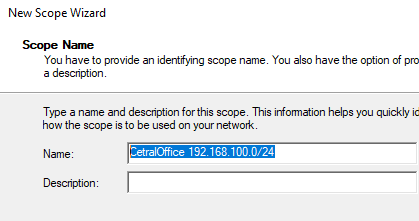

Шаг 6. Вводим имя области и если требуется описание, затем «Далее».

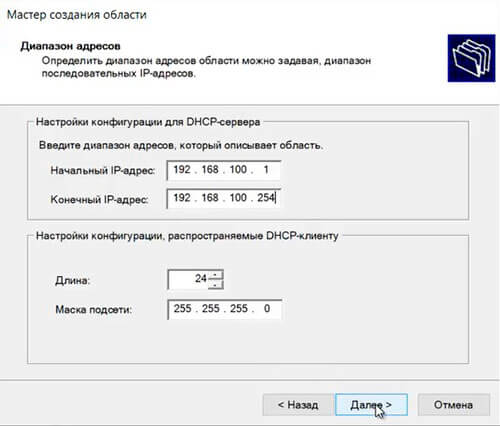

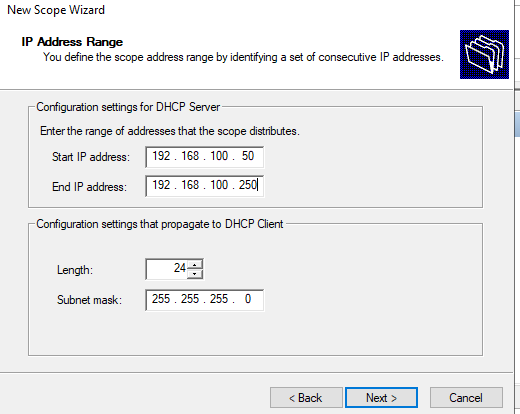

Шаг 7. Теперь введем диапазон адресов, который которые будет отдавать DHCP-сервер, а также маску подсети. Нажимаем «Далее».

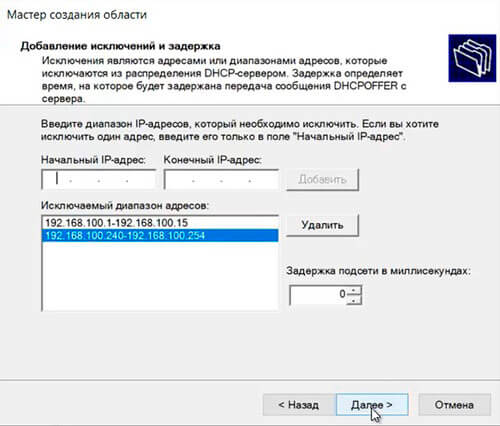

Шаг 8. Затем вводим один адрес или диапазон IP-адресов, необходимые исключить из области. Нажимаем «Добавить», после нажимаем «Далее».

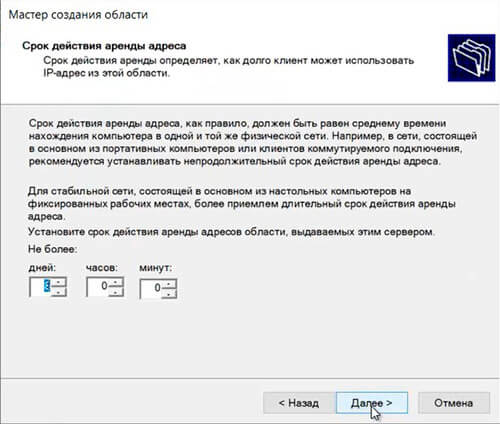

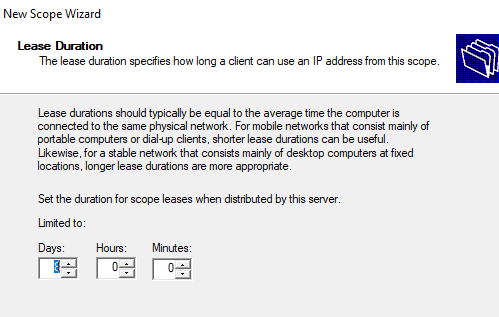

Шаг 9. Выбираем срок действия аренды адресов области. Снова «Далее».

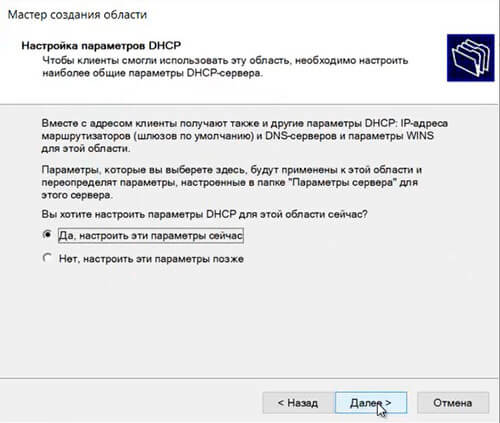

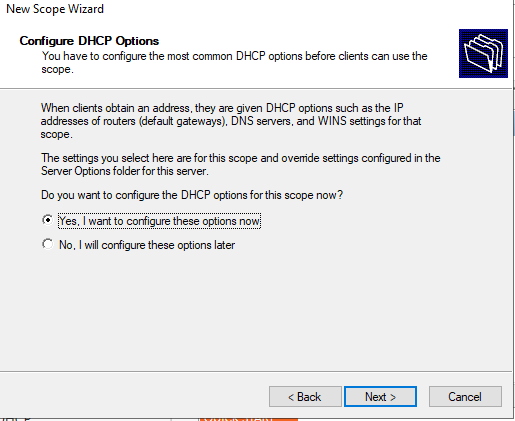

Шаг 10. Для настройки других параметров DHCP выбираем «Да, настроить эти параметры сейчас», мы же выполняем базовую настройку, следовательно выбираем “Нет, настроить эти параметры позже” затем «Далее».

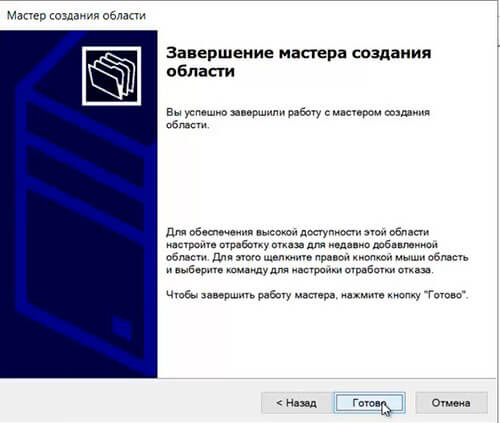

Шаг 11. В окне появится «Вы успешно завершили работу с мастером создания области», нажимаем «Готово».

Шаг 12. Правой кнопкой нажимаем на “Область” и выбираем «Активировать».

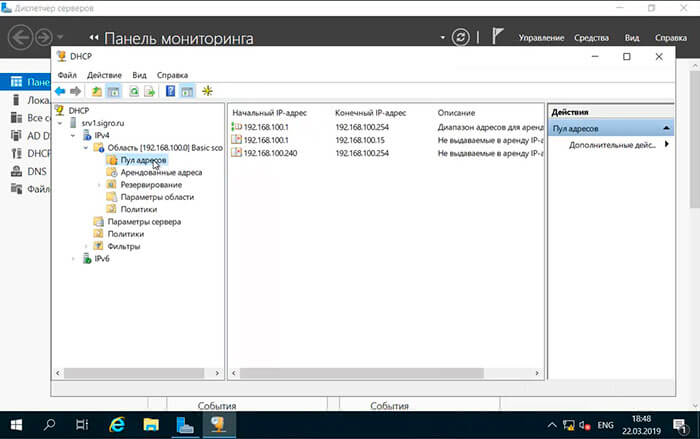

Шаг 13. Открываем «Пул адресов» и видим наш диапазон адресов для аренды.На этом настройка DHCP сервера окончена.

Источник

Репликация dhcp windows server 2019

Установка и настройка Active Directory, DNS, DHCP

Переименование сервера

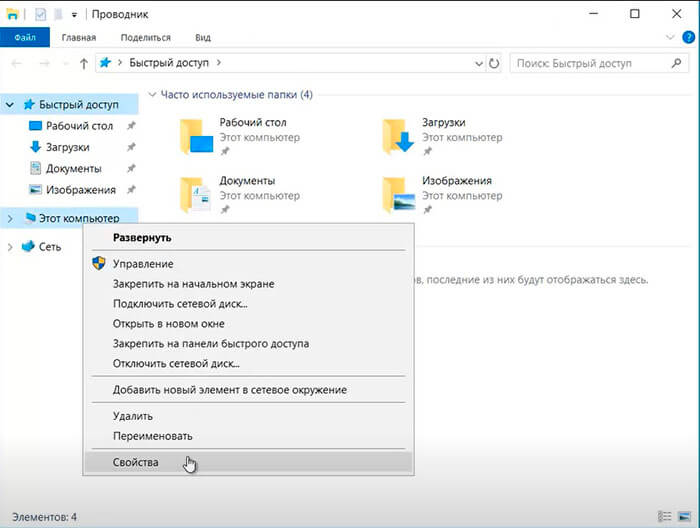

1. Для изменения имени сервера нажимаем правой клавишей мыши на «Этот компьютер«, в появившемся меню выбираем «Свойства«.

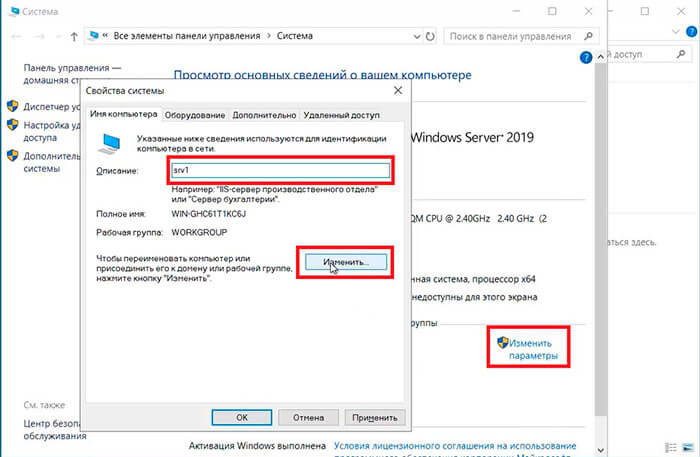

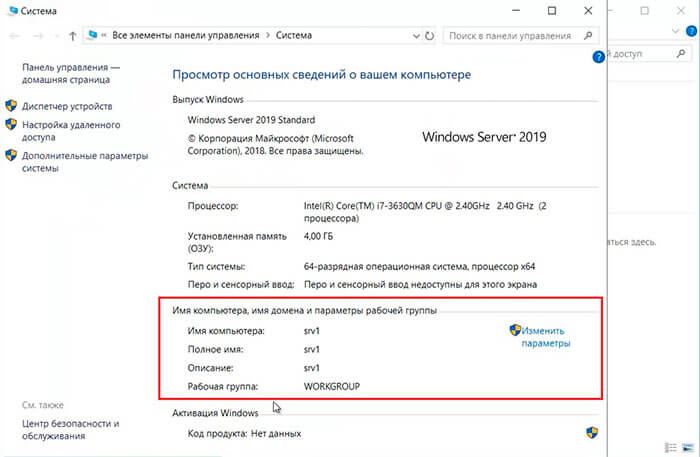

2. Далее нажимаем «Изменить параметры«. В открывшемся окне добавляем описание сервера, далее выбираем «Изменить«.

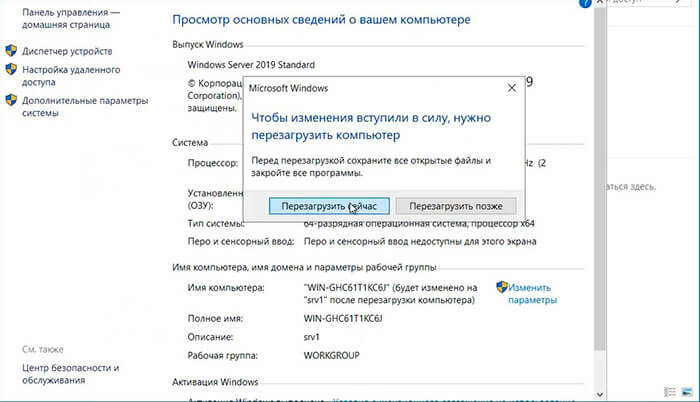

4. Нажимаем «Перезагрузить сейчас» и ожидаем перезагрузки сервера.

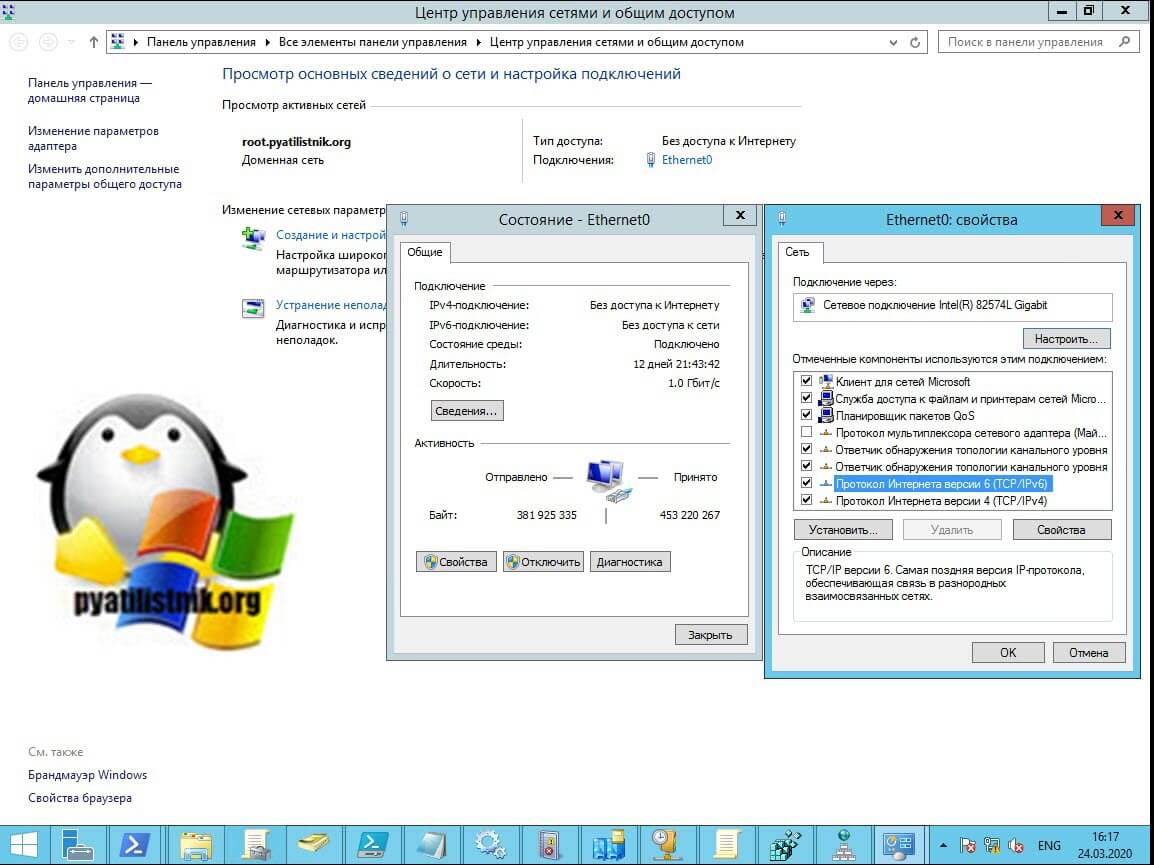

Настройка сетевого интерфейса

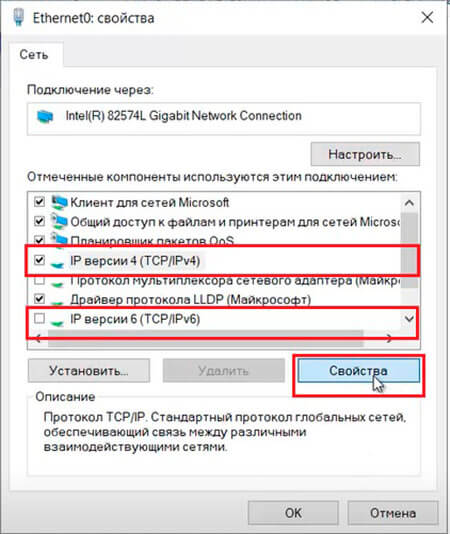

6. Для настройки сетевого интерфейса в поиске набираем ncpa.cpl, далее «Enter«. Снимаем чекбокс «IP версии 6«, далее выбираем «IP версии 4«, далее «Свойства«.

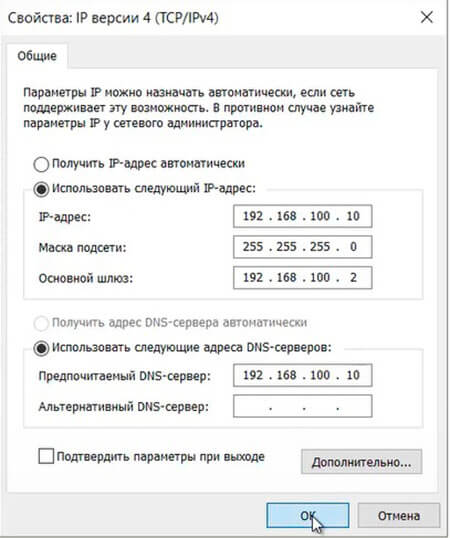

7. Выбираем «Использовать следующий IP-адрес» и задаём статический IP-адрес сервера, маску подсети, основной шлюз (если есть), и предпочитаемый DNS-сервер. Нажимаем «ОК«. На этом настройка сетевого интерфейса закончена.

Установка на сервера ролей: DNS-сервер, Доменные службы Active Directory, DHCP-сервер

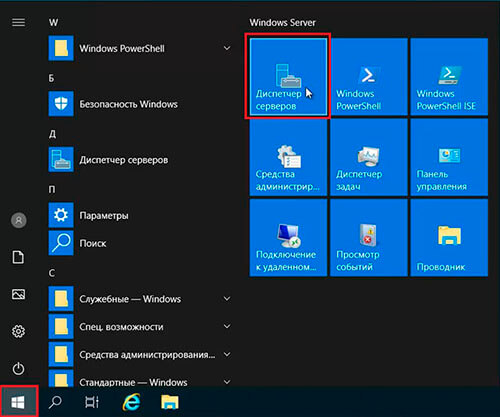

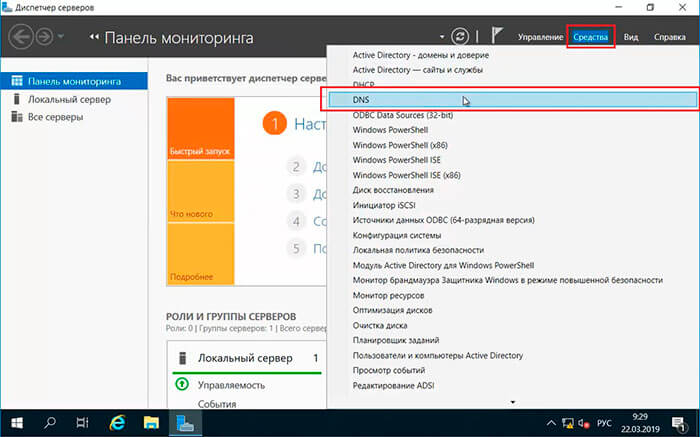

8. Нажимаем «Пуск«, далее «Диспетчер серверов«.

9. В новом окне выбираем «Добавить роли и компоненты«.

10. Читаем предупреждение сервера «Перед началом работы«, не забываем защитить учетную запись администратора надежным паролем, затем «Далее«.

11. Проверяем, что чекбокс стоит на «Установка ролей или компонентов«, затем «Далее«.

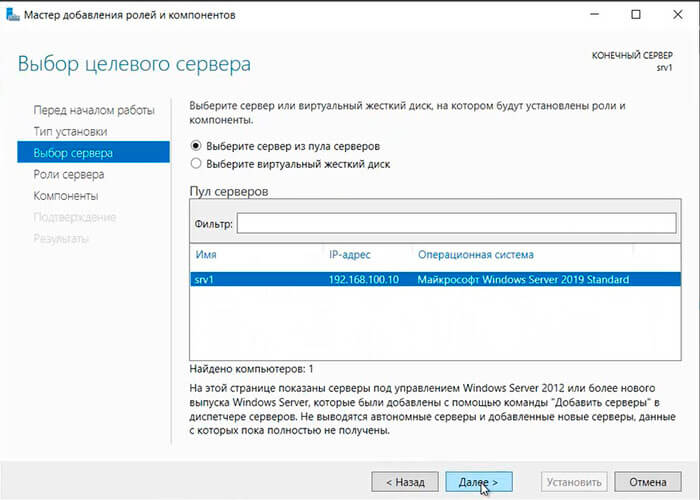

12. Выбираем сервер, на который будут установлены роли и компоненты. Снова «Далее«.

13. Устанавливаем чекбоксы напротив выбранных ролей сервера, в данном случае это DNS-сервер, Доменные службы Active Directory, DHCP-сервер. Нажимаем «Далее«.

14. При каждом выборе роли будет появляться «Мастер добавление ролей и компонентов«, который будет спрашивать о добавлении компонентов для выбранных ролей сервера. Нажимаем «Добавить компоненты«.

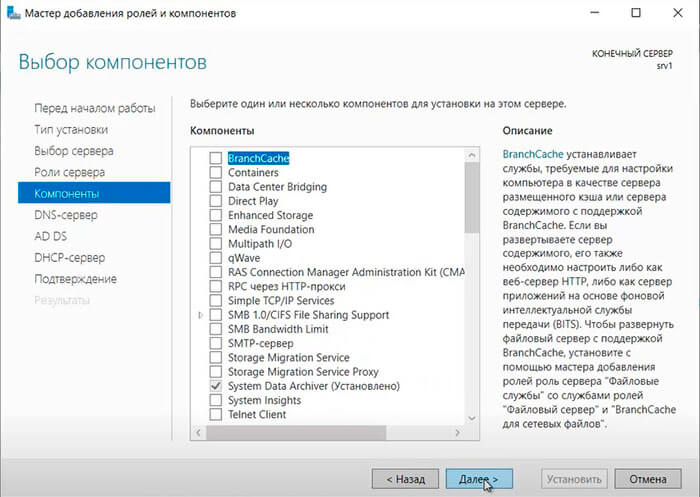

15. Нажимаем «Далее«, необходимые компоненты были выбраны в предыдущем шаге.

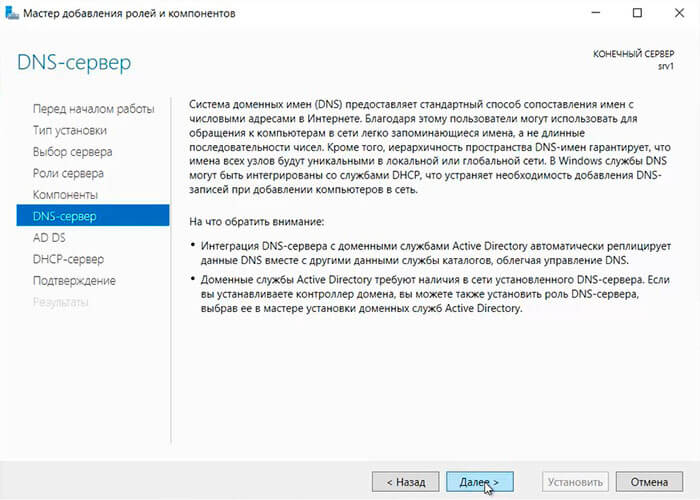

16. Читаем предупреждение DNS-сервера на что обратить внимание, затем «Далее«.

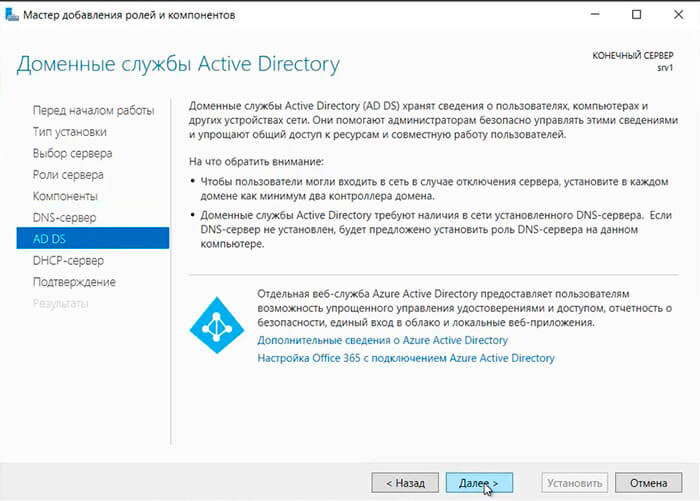

17. Читаем предупреждение AD DS, нажимаем «Далее«.

18. Читаем предупреждение DHCP-сервера, снова «Далее«.

19. Ставим «чекбокс» напротив «Автоматический перезапуск конечного сервера, если требуется«, нажимаем «Установить«.

В результате произойдет установка выбранных ролей сервера.

Повышение роли сервера до уровня контроллера домена

20. Нажимаем «Повысить роль этого сервера до уровня контроллера домена«.

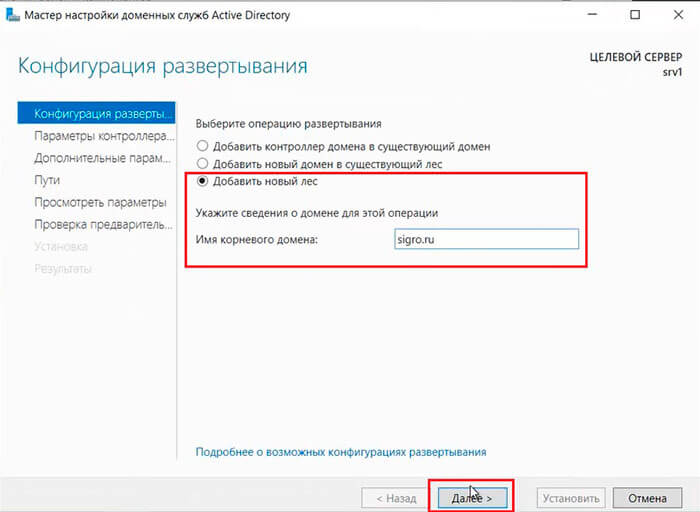

21. Далее выбираем «Добавить новый лес» и задаем «Имя корневого домена«.

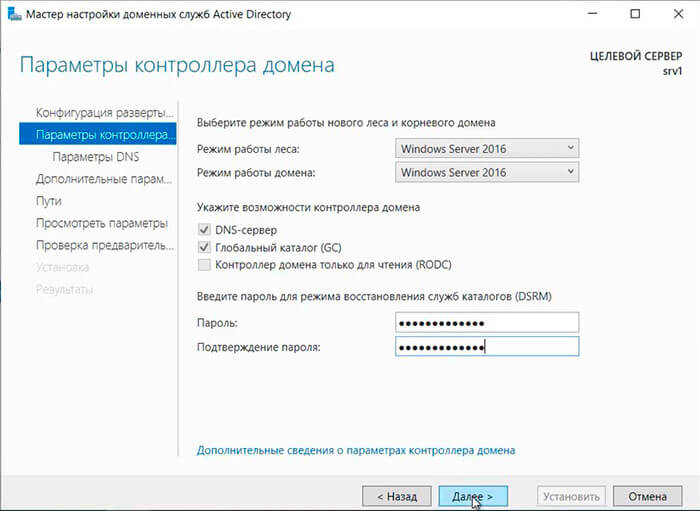

22. В следующем окне дважды вводим пароль для режима восстановления служб каталогов (DSRM), затем «Далее«.

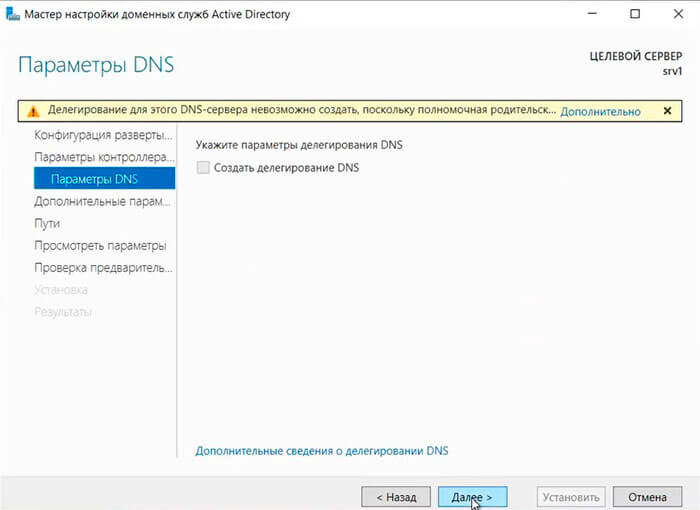

23. В следующем окне снова «Далее«.

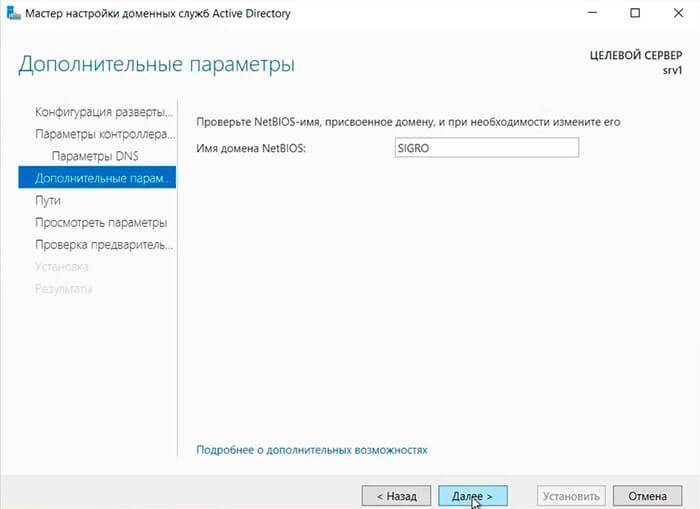

24. Проверяем NetBIOS-имя, присвоенное домену, и при необходимости меняем его. Затем «Далее«.

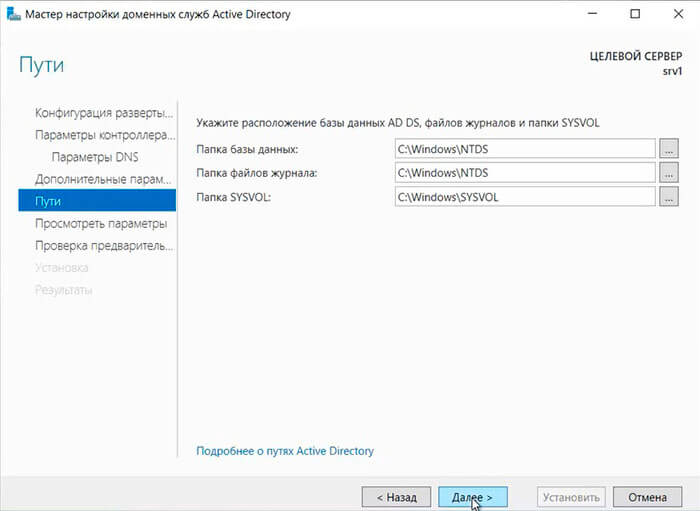

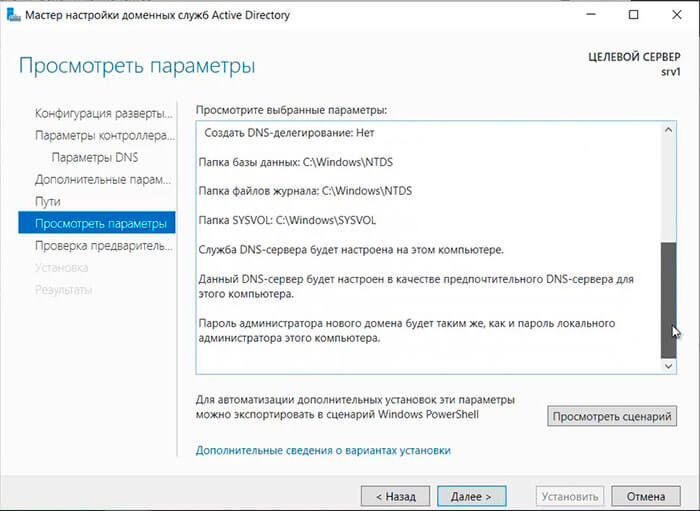

25. Оставляем по умолчанию расположение базы данных AD DS, файлов журналов и папки SYSVOL, снова «Далее«.

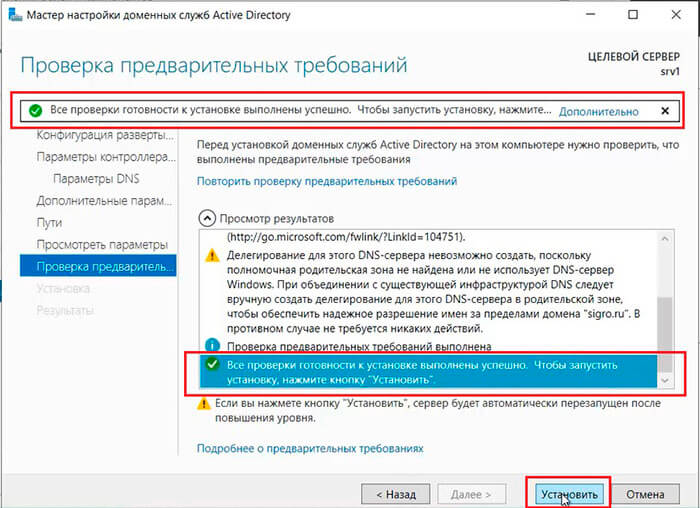

26. После просмотра выбранных параметров и их одобрения нажимаем «Далее«.

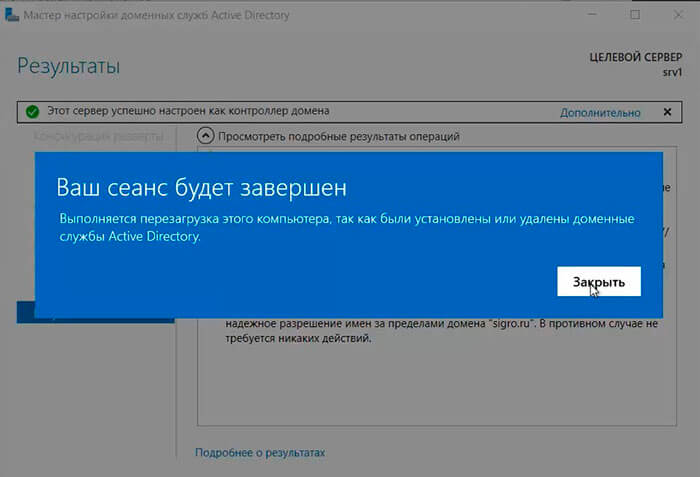

28. По завершению установки произойдет перезагрузка сервера.

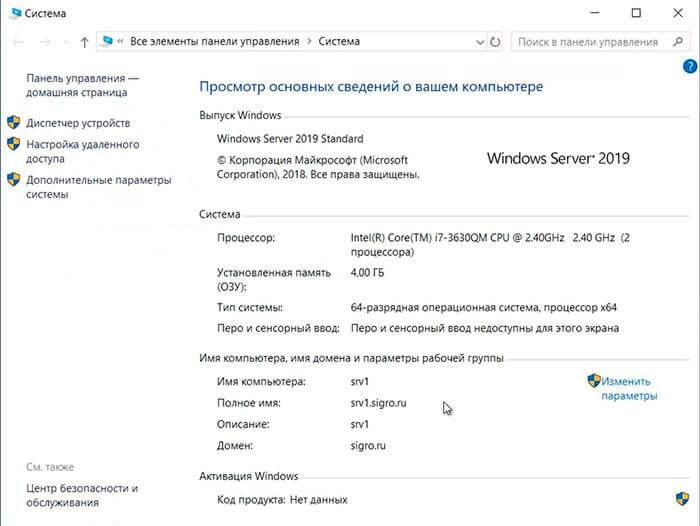

29. После перезагрузки полное имя компьютера изменится, к имени сервера добавиться доменное имя. Active Directory можно использовать.

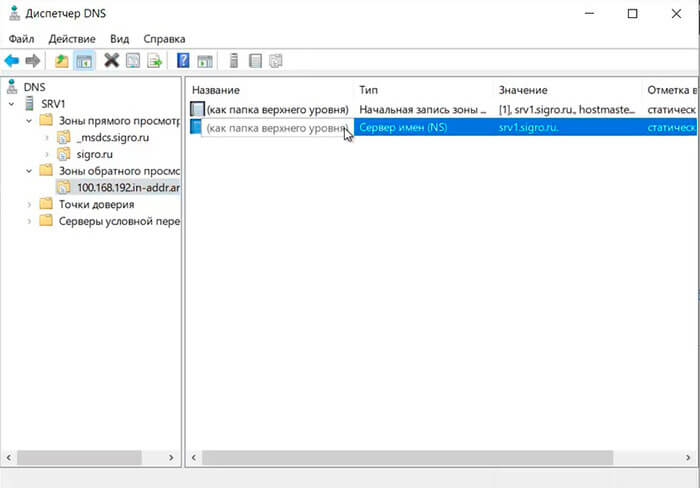

Настройка обратной зоны DNS

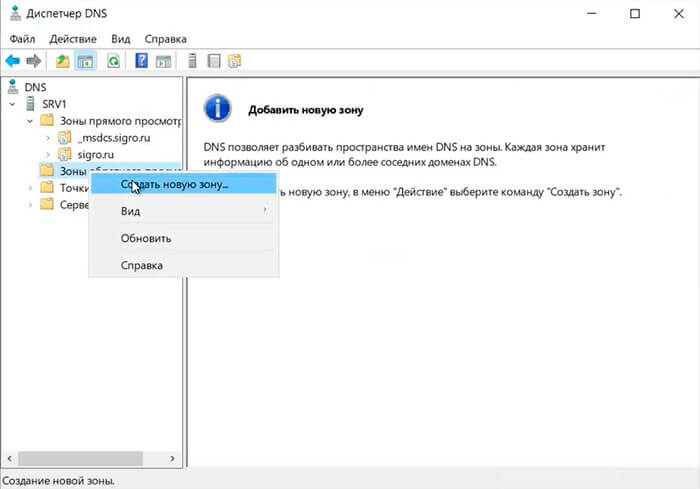

31. Раскрываем дерево DNS, нажимаем правой клавишей мыши на «Зоны обратного просмотра«, в появившемся меню «Создать новую зону. «.

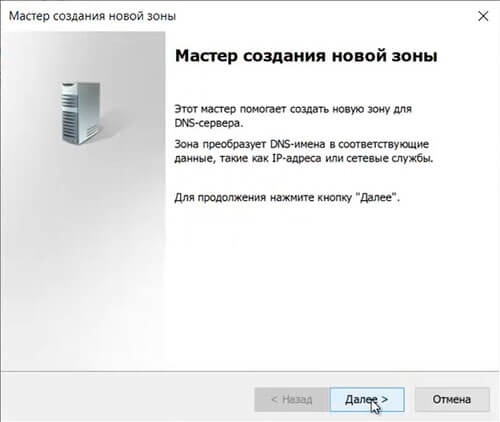

32. В появившемся мастере создания новой зоны нажимаем «Далее«.

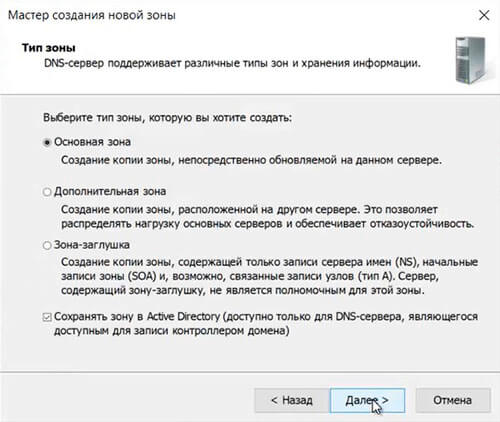

33. Выбираем «Основная зона«, затем «Далее«.

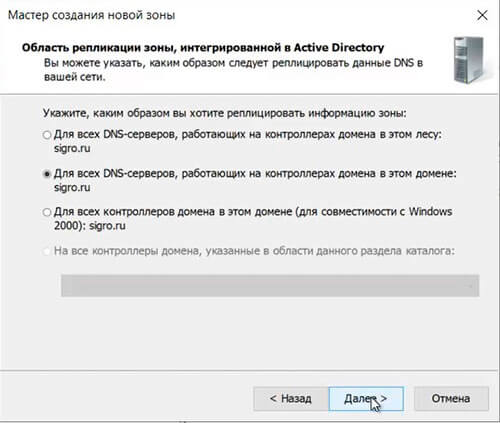

34. Оставляем по умолчанию область репликации зоны, интегрированной в Active Directory, нажимаем «Далее«.

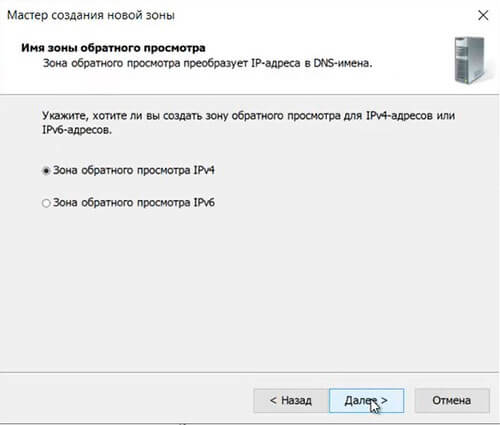

35. Оставляем «Зона обратного просмотра IPv4», просто «Далее«.

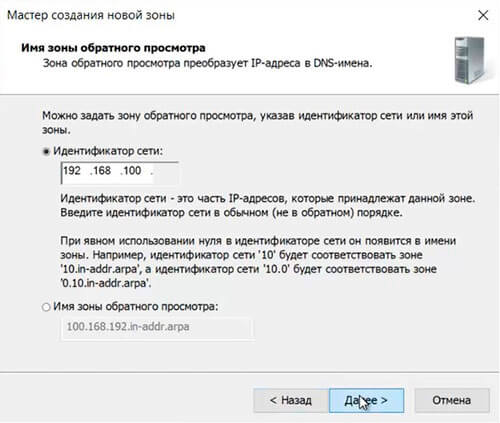

36. В следующем окне задаем Зону обратного просмотра, которая преобразует IP-адреса в DNS-имена. В идентификатор сети забиваем три актета своей сети, затем «Далее«.

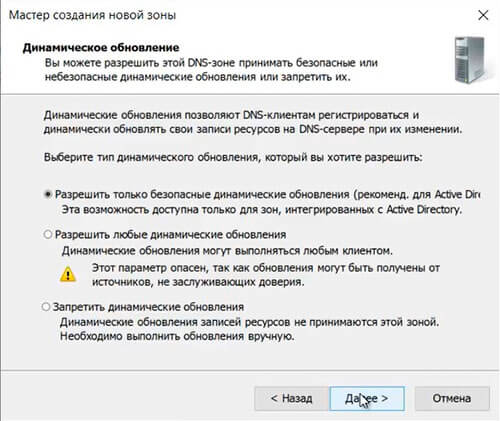

37. Разрешаем только безопасные динамические обновления, снова «Далее«.

38. Зона обратного просмотра создана.

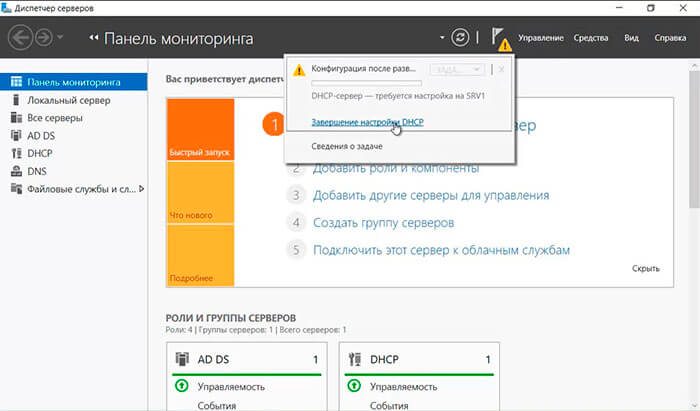

Настройка DHCP-сервера

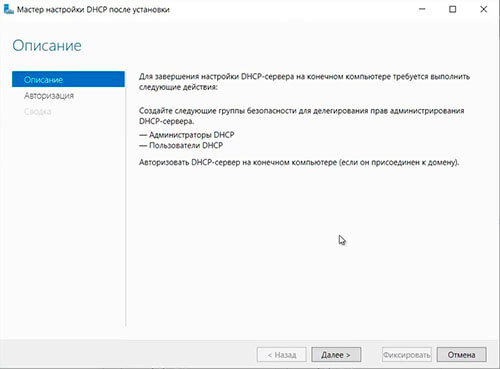

39. После установки роли DHCP-сервера в Диспетчере серверов нажимаем на желтый треугольник, в появившемся окне выбираем «Завершение настройки DHCP«.

40. В следующем окне читаем описание завершения настройки DHCP-сервера на конечном компьютере, затем «Далее«.

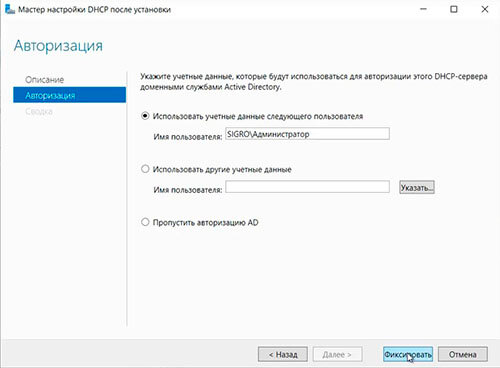

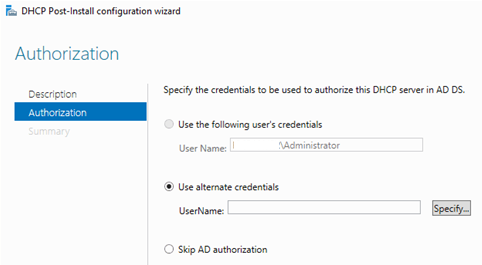

41. Оставляем по умолчанию учетные данные, которые будут использоваться для авторизации DHCP-сервера доменными службами Active Directory. Нажимаем «Фиксировать«.

42. В следующем окне нажимаем «Закрыть«.

44. В открывшемся окне открываем дерево DHCP. Правой клавишей мыши нажимаем на домен, в появившемся окне выбираем «Добавить или удалить привязки. «.

45. Проверяем сетевой интерфейс, который будет использовать DHCP-сервер для обслуживания клиентов. Далее «ОК«.

46. Затем правой клавишей нажимаем на IPv4, в появившемся меню выбираем «Создать область. «.

47. Откроется мастер создания область, который помогает создать область IP-адресов, распределяемых среди компьютеров вашей сети. Нажимаем «Далее«.

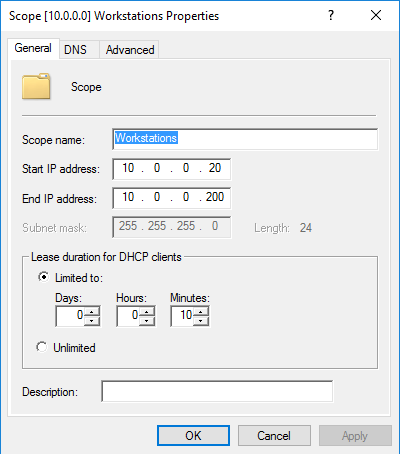

48. Задаем имя новой области, если необходимо, задаем также описание новой области. Снова «Далее«.

49. Вводим диапазон адресов, который описывает создаваемую область, маску подсети. Нажимаем «Далее«.

50. В следующем окне вводим с помощью кнопки «Добавить» один адрес или диапазон IP-адресов, который необходимо исключить. После ввода всех адресов или диапазонов нажимаем «Далее«.

51. Оставляем по умолчанию срок действия аренды адресов области, выдаваемых сервером. Снова «Далее«.

52. Для настройки других параметров DHCP выбираем «Да, настроить эти параметры сейчас«, затем «Далее«.

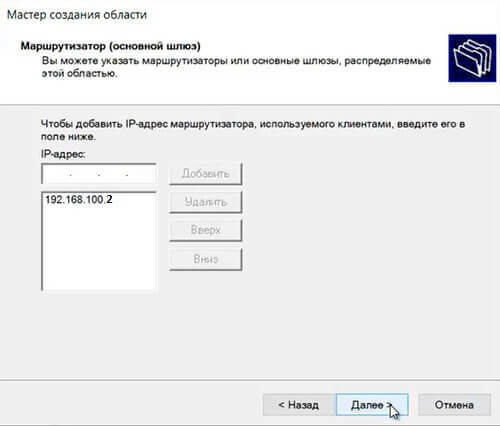

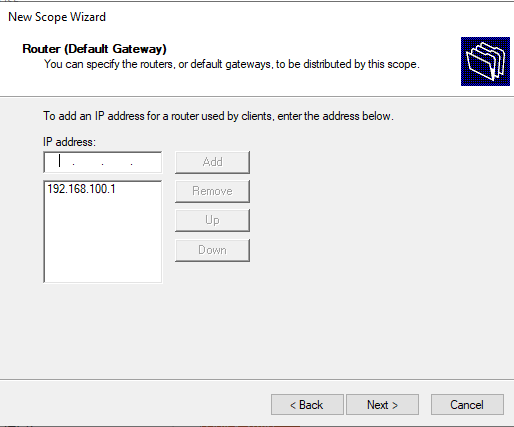

53. Добавляем с помощью кнопки «Добавить» IP-адрес маршрутизатора, снова «Далее«.

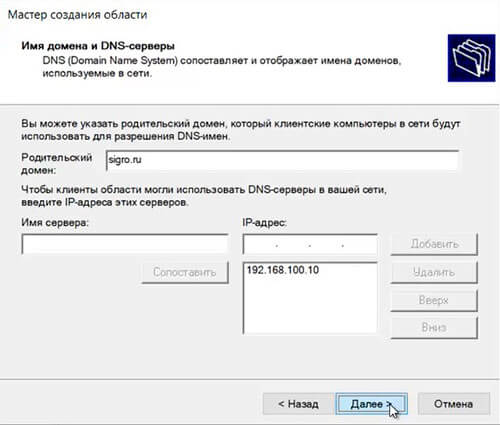

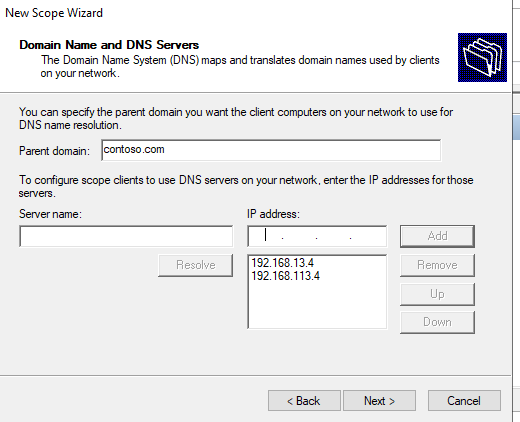

54. Оставляем по умолчанию родительский домен, который клиентские компьютеры в сести будут использовать для разрешения DNS-имен. Затем «Далее«.

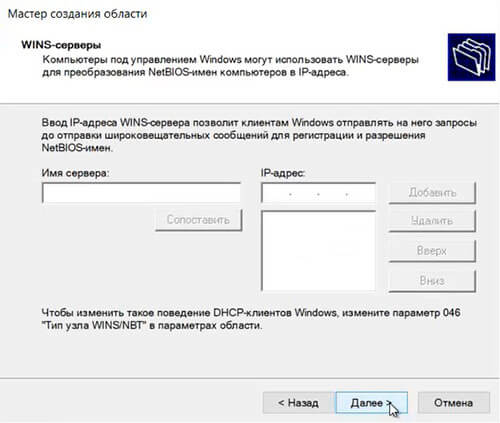

55. Вводим IP-адреса WINS-сервера, или нажимаем просто «Далее«.

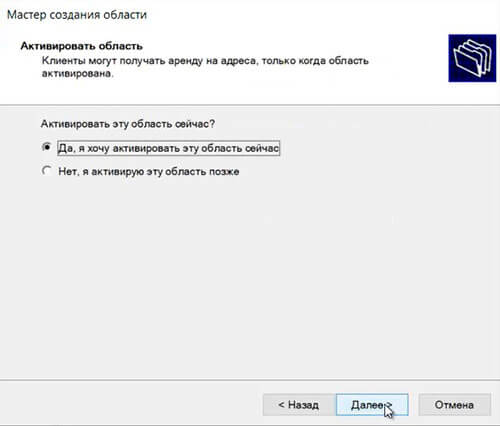

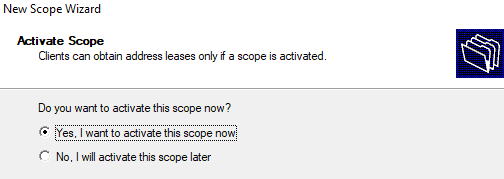

56. Выбираем «Да, я хочу активировать эту область сейчас«, затем «Далее«.

57. В следующем окне появится «Вы успешно завершили работу с мастером создания области», нажимаем «Готово».

58. Вновь созданный диапазон появится в «Пул адресов«.

Посмотреть видео можно здесь:

Источник

Установка и настройка DHCP сервера на Windows Server 2019/2016

Данная статья описывает процедуру установки и настройки DHCP сервера на базе Windows Server 2019. В статье описаны особенности установки и настройки DHCP роли, создания областей DHCP, настройки их параметров и резервации статических адресов. Мы рассмотрим как привычный способ настройки параметров DHCP сервера через графическую консоль, так и настройку DHCP из командной строки PowerShell.

Установка роли DHCP сервера в Windows Server 2019/2016

В этом примере мы установим DHCP сервер на хосте с Windows Server 2019 и IP адресом 192.168.13.4. Вы можете использовать как Server Core версию, так и Full GUI. В маленькой инфраструктуре допустимо устанавливать DHCP сервер на сервер с ролью контроллера домена Active Directory.

После установки роли DHCP роли нужно выполнить Post-Deployment Configuration. Для этого в консоли Server Manager щелкните по уведомлению и выберите Complete DHCP configuration.

Вам будет предложено аутентифицировать новый DHCP сервер в Active Directory (экран Authorization). Для авторизации DHCP сервера в AD учетная запись должна состоять в доменной группе Enterprise Admins.

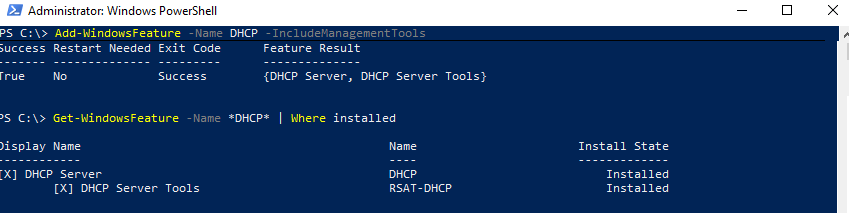

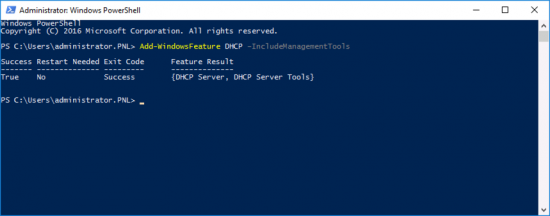

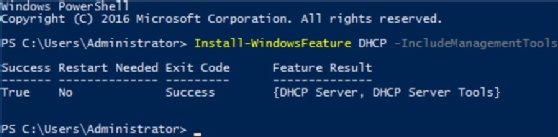

Также вы можете установить и настроить DHCP роль в Windows Server из консоли PowerShell.

Установка роли DHCP:

Install-WindowsFeature DHCP –IncludeManagementTools

Проверьте, что роль и инструменты управления RSAT-DHCP установлены:

Авторизуйте DHCP сервер в Active Directory (укажите DNS имя сервера и IP адрес, который будет использоваться DHCP клиентами):

Создайте локальные группы безопасности DHCP сервера:

Чтобы Server Manager перестал показывать уведомление о том, что DHCP роль требует настройки, выполните команду:

Настройка DHCP областей в Windows Server

После установки роли DHCP вам нужно создать DHCP области (Scopes), которые описывают диапазоны IP адресов и другие настройки, выдающиеся сервером клиентам.

Чтобы создать новую область выберите New Scope.

Укажите название DHCP области.

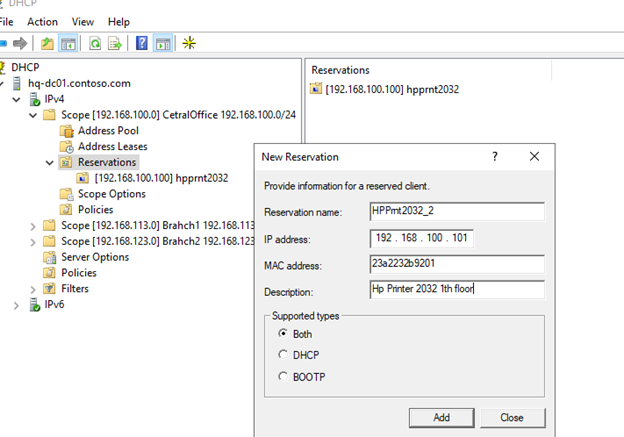

Укажите диапазон IP адресов, который будет выдаваться этой областью и маску сети. В этом примере я хочу использовать эту DHCP область для обслуживания подсети 192.168.100.0/24. В рамках этой сети DHCP сервером будет назначаться динамические IP адреса из диапазона 192.168.100.50 — 192.168.100.250. В следующем окне можно добавить исключения в этот диапазон (Add Exclusions and Delay).

Далее нужно указать длительность аренды (Lease Duration) IP адреса DHCP клиентом (по умолчанию 8 дней, менять без особой необходимости не нужно).

Укажите, что вы хотите настроить дополнительный параметры DHCP области.

Укажите IP адрес шлюза в подсети, который должен назначаться клиентам (в нашем примере это 192.168.100.1).

Затем укажите имя домена и адреса DNS серверов, которые будут назначены клиентам DHCP.

Осталось активировать DHCP область (разрешить ей обслуживать клиентов).

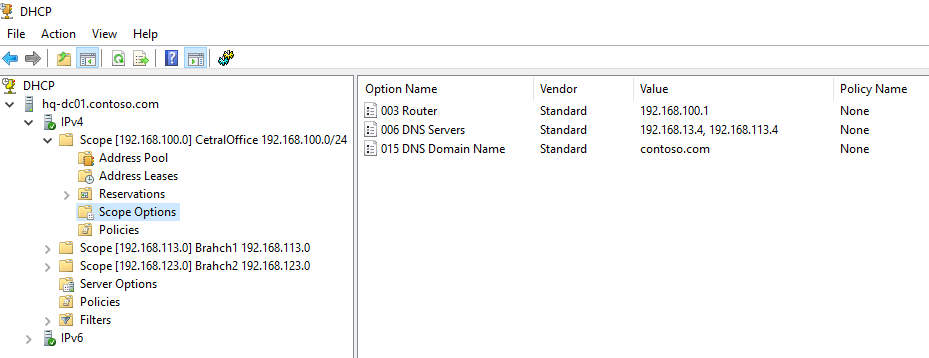

DHCP сервер может выдавать клиентам различный настройки (кроме IP адреса). Для этого используются Scope Options.

В Windows Server DHCP можно настроить глобальные настройки области или Scope Options для каждой области.

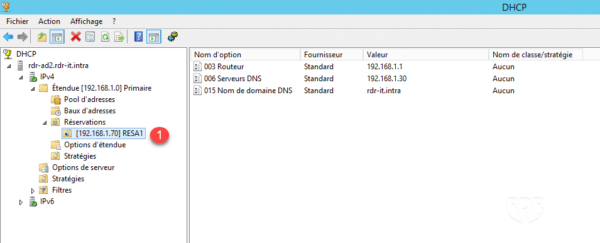

Ранее мы уже настроили три опции области:

Можно добавить и другие опции (NTP сервера, PXE и т.д.).

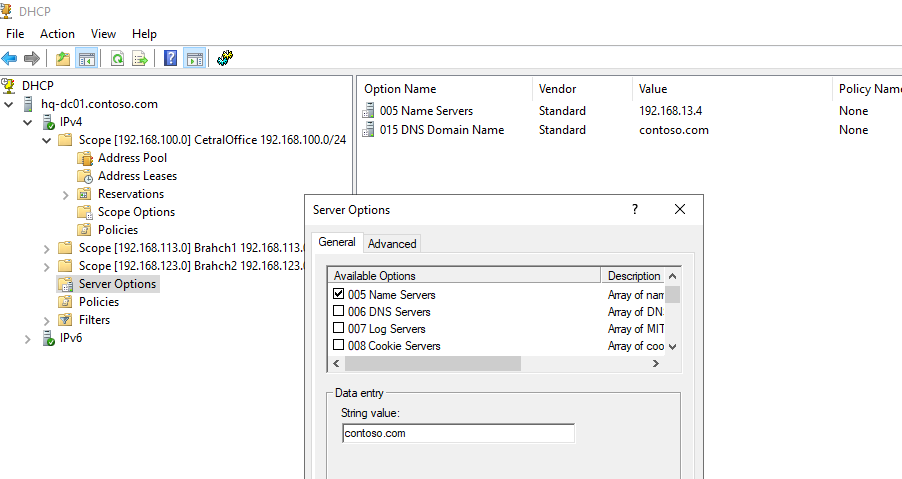

В разделе Server Options DHCP сервера можно настроить глобальные опции, которые будут наследуются всеми областями. Но вы можете переопределить глобальные настройки в настройках каждой области (опции области имеют приоритет над опциями сервера).

Один DHCP сервер может обслуживать сотни удаленных подсетей и VLAN. Поэтому вы можете создать на нем несколько областей. Главное, чтобы в каждой из подсетей был настроен ретранслятор (DHCP relay agent), который пересылает широковещательные DHCP-запросы на указанный DHCP сервер. В терминах Cisco DHCP ретранслятор называется ip helper. Вы можете настроить DHCP Relay даже на Windows Server.

Резервация IP адресов на DHCP сервере

По умолчанию DCHP сервер выдает клиентам динамические адреса. Это означает что IP адрес у любого клиента может меняться. Если вы хотите, чтобы определенные устройства всегда получали от DHCP сервера один и тот же адрес, вы можете его зарезервировать (например, для сетевых принтеров, которые настроены у пользователей).

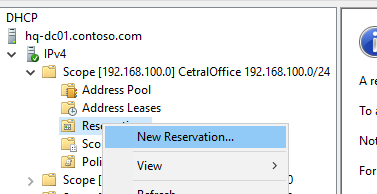

Для DHCP резервации выберите область и перейдите в секции Reservation. В меню выберите New Reservation.

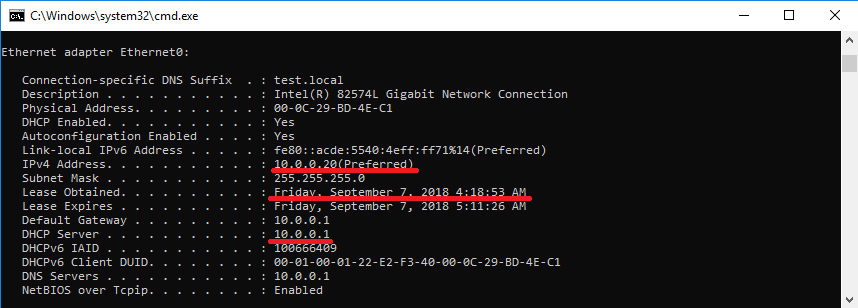

При создании резервации нужно указать IP адрес, который нужно сохранить за клиентом и его MAC адрес (уникальное значение). MAC адрес в Windows можно получить из результатов команды ipconfig /all или с помощью PowerShell get-netadapter|select name,macaddress ). Опционально можно указать имя и описание устройства.

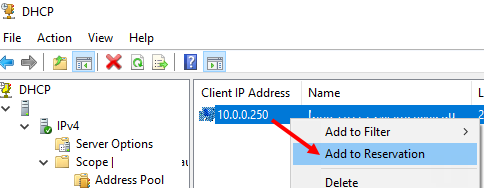

Также вы можете зарезервировать текущий динамический адрес за устройством, найдя его в разделе Address Leases. Щелкните по устройству и выберите Add to Reservation.

Настройка и управление DHCP сервером с помощью PowerShell

Все операции по настройке и управлению DHCP сервером на Windows Server 2019/2016 можно выполнять из консоли PowerShell. Рассмотрим основные команды управления DHCP. Для этого используется модуль DHCPServer. Импортируйте модуль в сессию:

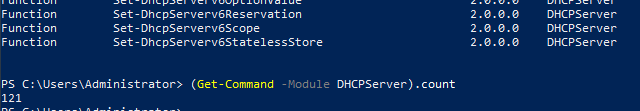

Вывести полный список командлетов в моделе DHCP можно так:

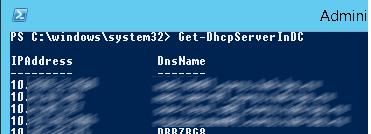

Следующая команда выведет список авторизованных DHCP серверов в Active Directory:

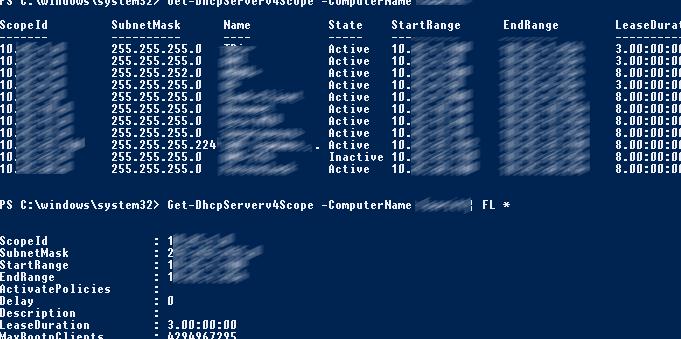

Вывести список DHCP областей на указанном сервере:

Get-DhcpServerv4Scope –ComputerName msk-dhcp1

Если нужно показать все параметры области (Delay, Description, Name и т.д.):

Get-DhcpServerv4Scope –ComputerName msk-dhcp1| FL *

Если нужно отобразить данные о IPv6 областях:

Получить настройки для конкретной области:

Get-DhcpServerv4Scope –ComputerName msk-dhcp1 –ScopeID 10.10.1.0

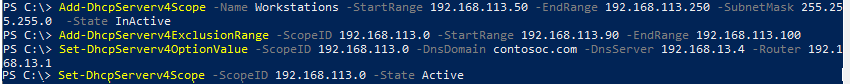

Создадим новую (неактивную) область с диапазоном адресов с 192.168.113.50 до 192.168.113.250:

Настроить следующие параметры DHCP сервера: DNS сервер, домен и адрес шлюза по-умолчанию:

Добавить исключения в DHCP область:

Активировать DHCP область:

Для удобства можно использовать такую команду PowerShell при создании новой области:

$HashArgs = @<

‘Name’ = ‘EKB Office Scope’;

‘Description’ = ‘workstations’;

‘StartRange’ = ‘192.168.140.10’;

‘EndRange’ = ‘192.168.140.200’;

‘SubnetMask’ = ‘255.255.255.0’;

‘State’ = ‘Active’;

‘LeaseDuration’ = ‘1.00:00:00’;

>

Add-DhcpServerv4Scope @HashArgs

Опции для DHCP сервера добавляется так (к примеру, WPAD):

Вывести список настроенных опций DHCP сервера можно так:

Выведем список настроенных параметров зоны:

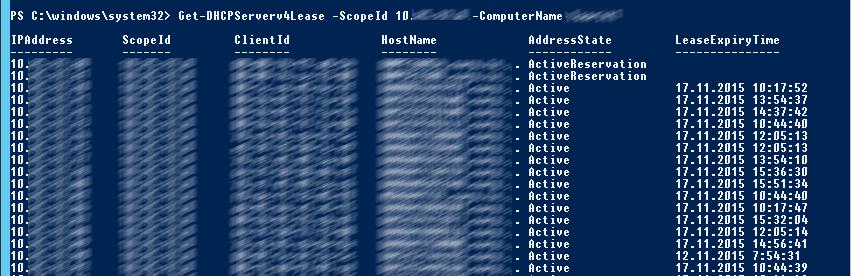

Показать текущий список арендованных адресов для области 10.10.1.0:

Создать DHCP резервацию для клиента, которому назначен динамический IP адрес 10.10.1.88 (конвертировать выданный адрес в зарезервированный):

Можно массово зарезервировать IP адреса для компьютеров по списку из csv файла. Для этого создайте текстовый файл в формате:

Сохраните файл с именем c:dhcpDHCPReservations.csv и запустите следующую команду, которая импортирует данные из csv файла и создаст DHCP резервации для клиентов:

Отключить область на DHCP сервере:

Удалить область с DHCP сервера:

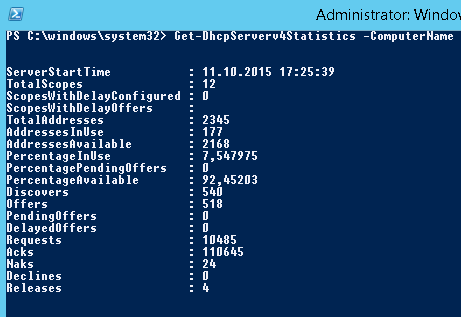

Возможно получить статистику DHCP сервера (количество областей, резерваций, процент использования адресов и пр.).

Аналогичная информация для конкретной области может быть получена с помощью командлета Get-DhcpServerv4ScopeStatistics.

Конфигурацию DHCP сервера можно экспортировать в указанный XML файл с помощью команды:

В дальнейшем эти настройки DHCP сервера можно импортировать (перенести) на другой DHCP сервер:

Источник

Windows Server DHCP Failover & Load Balancing

DHCP Failover KB ID 0001488

Problem

Applicable to: Server 2012/2016/2019/2022

Even though we have had this functionality for a while, I’m still seeing people deploy DHCP scopes (split 80/20) across two servers?

You can deploy multiple DHCP servers to serve the SAME DHCP scopes, in either load balanced, or hot standby deployment.

Solution: DHCP Failover

I’m assuming you already have one DHCP server setup and, with a working DHCP scope. On the new server, install the DHCP server role;

Install-WindowsFeature DHCP -IncludeManagementTools

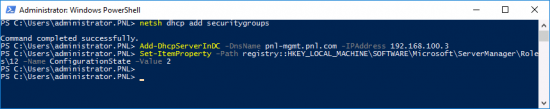

You normally have to go to Server Manager and run the configuration wizard, but as were are already in PowerShell lets do that here 🙂 (That’s three commands if the last one wraps!)

netsh dhcp add securitygroups

Add-DhcpServerInDC -DnsName pnl-mgmt.pnl.com -IPAddress 192.168.100.3

Set-ItemProperty –Path registry::HKEY_LOCAL_MACHINESOFTWAREMicrosoftServerManagerRoles12 –Name ConfigurationState –Value 2

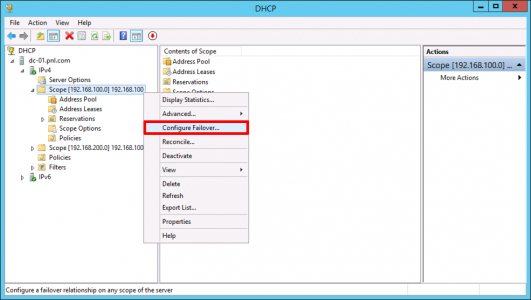

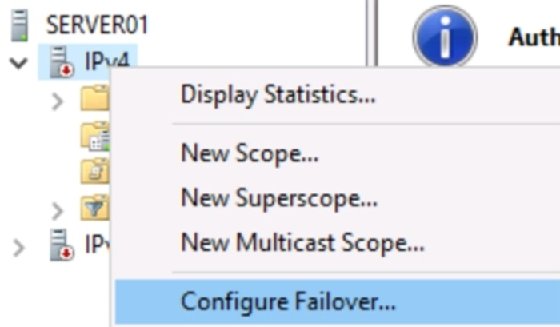

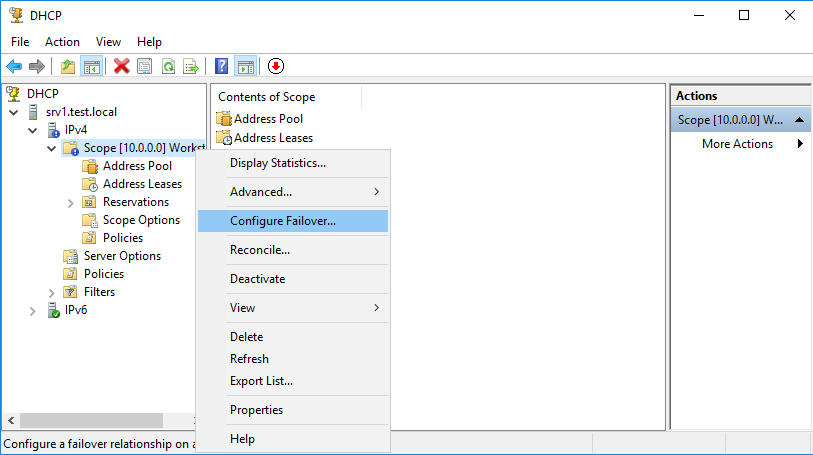

On the original, (already working,) DHCP server, right click the scope you want to replicate > Configure Failover. Note: If you have multiple scopes you can right click at the IPv4 or IPv6 level, and run the same wizard to replicate multiple scopes at once).

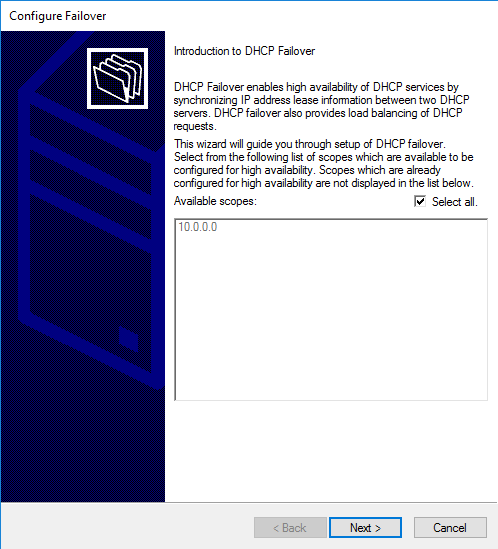

Next.

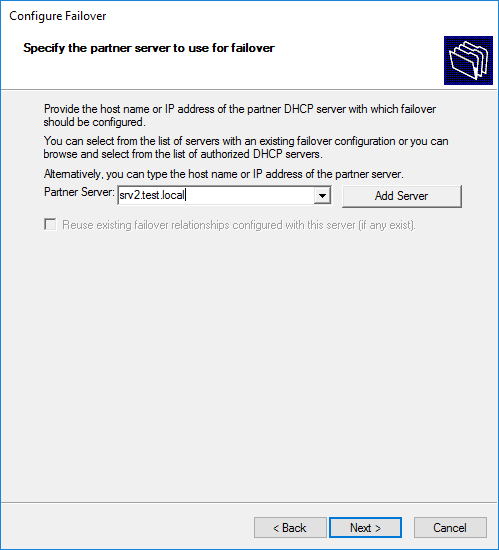

Browse to, and select the target (new DHCP server) > Next.

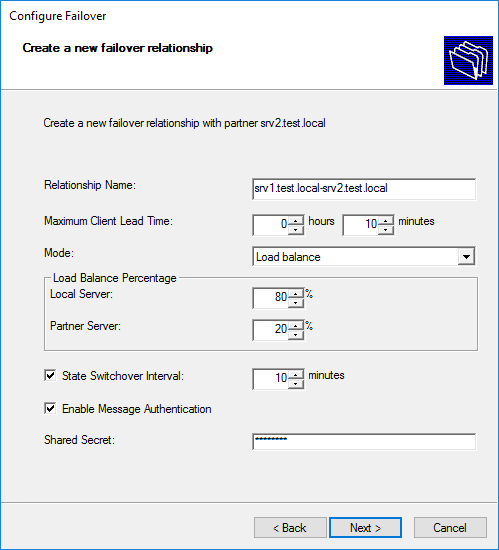

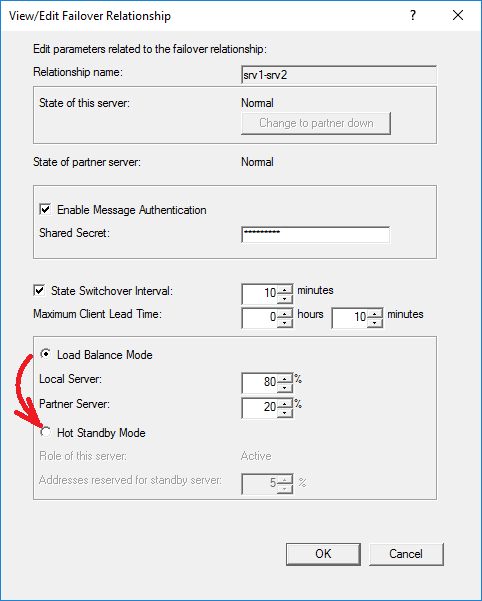

Select Load Balancing or Hot Standby (as required) > Enter a shared secret password > Next.

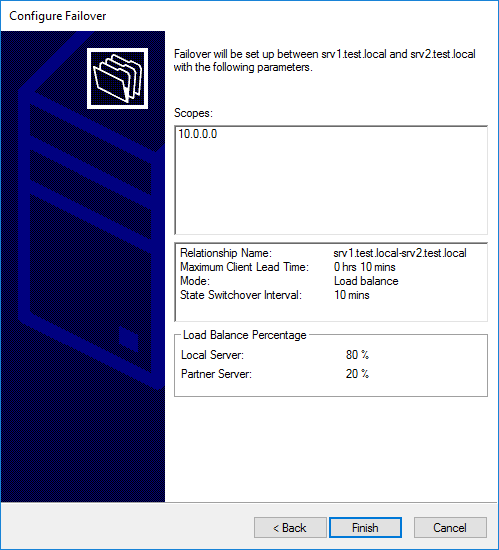

Review the Settings and click Finish.

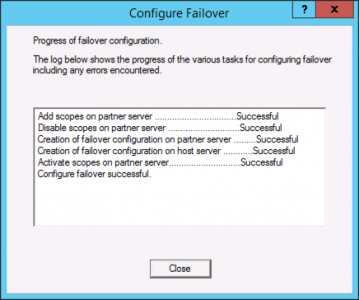

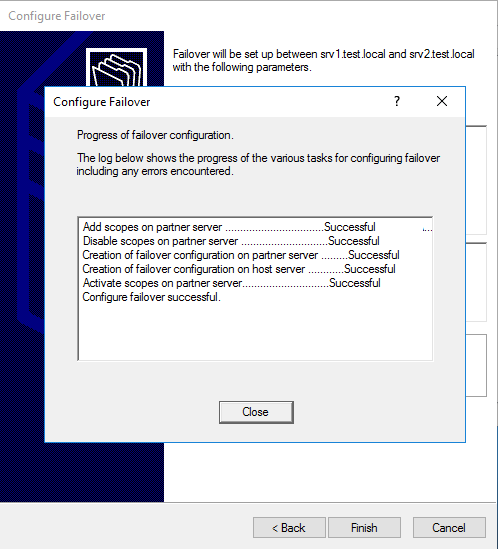

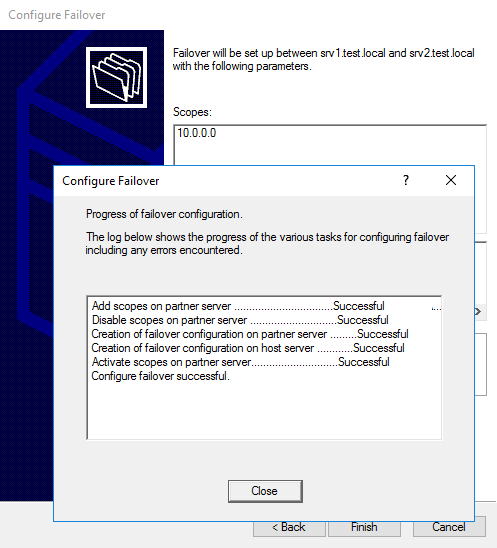

Hopefully you should see the following.

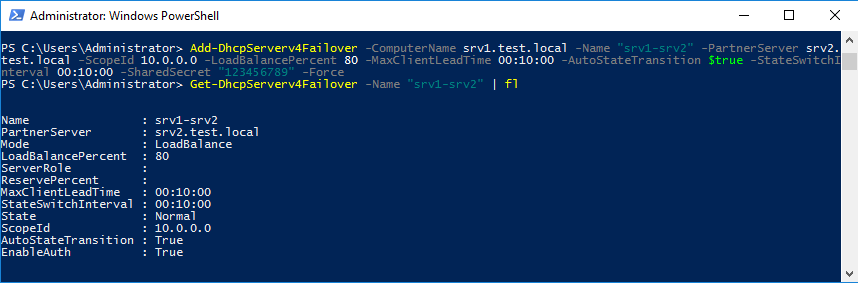

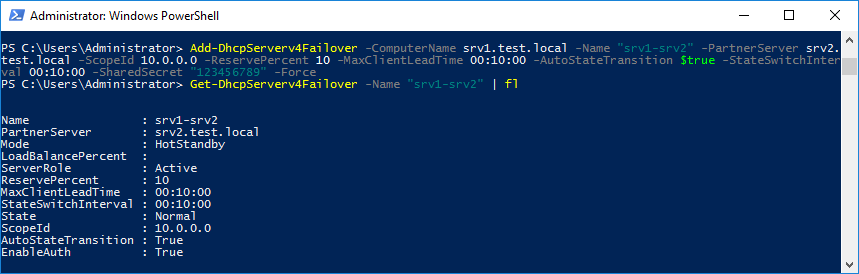

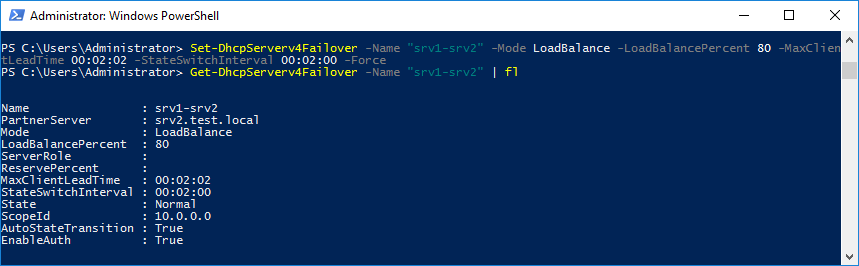

Configure DHCP Failover via PowerShell

To do the same from PowerShell.

PowerShell DHCP Load Balancing

Note: Where DC-01 is the source DHCP server and PNL-MGMT is the new one.

Add-DhcpServerv4Failover –ComputerName “DC-01” –PartnerServer “PNL-MGMT” –Name “DHCP_DC01_PNLMGMT_LoadBalance” –LoadBalancePercent 50 -MaxClientLeadTime 1:00:00 -StateSwitchInterval 00:45:00 -ScopeId 192.168.200.0 -SharedSecret “Password123“

PowerShell DHCP Hot Standby

Note: Where DC-01 is the source DHCP server and PNL-MGMT is the new one.

Add-DhcpServerv4Failover -ComputerName “DC-01” –PartnerServer “PNL-MGMT” -Name “DHCP_DC01_PNLMGMT_Hot_standby” -ServerRole Active -ReservePercent 10 -MaxClientLeadTime 1:00:00 -StateSwitchInterval 00:45:00 -ScopeId 192.168.200.0 -SharedSecret “Password123“

Related Articles, References, Credits, or External Links

NA

I have two Windows Server 2019 DHCP servers configured in a failover group. I created a bunch of DHCP reservations on one of them, but the reservation entries were not replicated to the other DHCP server.

Does anyone know if this is by design, or if I have something setup incorrectly? If it is by design, how are others working around it?

Read these next…

Merging two domains with the same name?

Windows

It seems that a possible company merger is coming down the pipeline, but as luck would have it, the active directory domains have the same name (ie, domain.local)The domain I maintain is running server 2019 at a 2016/2019 functional level.The other domain…

How can I track changes to network adapter configuration

Windows

Ok, so we have a site where most of the users have local admin and they have a small group of users who «know about computers». The site runs pretty smoothly but we’re seeing a bunch of users who are able to function on the wired network but aren’t able …

Snap! — Cooling in Antarctica, Back to the Moon, Biological Clothing, AI Sci-Fi

Spiceworks Originals

Your daily dose of tech news, in brief.

Welcome to the Snap!

Flashback: February 3, 1986: The term “vaporware” is first used by Philip Elmer-DeWitt in a TIME magazine article (Read more HERE.)

Bonus Flashback: February 3, 1966: Luna 9 Lan…

Safety Glasses with Glasses

Networking

I’m going to be pulling some new wire soon through some dirty drop ceilings, and without fail, at some point I always get a piece of something in my eye at some point during the job.I’d like to avoid that this time.I have struggled to find safety glasses …

AD on-premise courses

IT & Tech Careers

Hello!We have a predominantly on-prem AD environment. Whilst we will be moving to M365 that will be in a while.We have a number of junior staff that need basic instruction in Active Directory and file/folder permissions. I recall many years ago the MC…

Sommaire

- Presentation

- Prerequisites

- Configuring DHCP High Availability

- Validate DHCP failover configuration

- DHCP Scope Statistics

- Replication of reservations

Presentation

Since Windows 2012, the DHCP role includes a high availability feature: DHCP failover.

DHCP failover can be configured in two ways: active / active or active / passive. In the first case, the two servers operate simultaneously and share the load between them, in the second case the second will take over in case of failure of the “master” server.

In this tutorial we will see how to set up a high availability DHCP service.

Prerequisites

- At least two Windows 2012 servers in an Active Directory domain with the DHCP role installed.

- Both DHCP servers must be authorized in the Active Directory.

- Scope must be configured

Configuring DHCP High Availability

The manipulations below are to be done on the server that has the configured range.

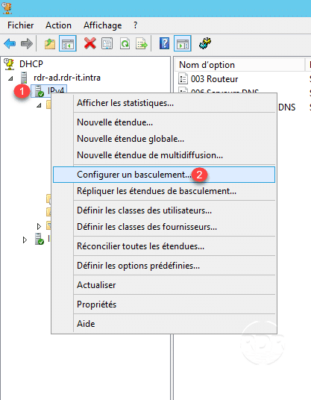

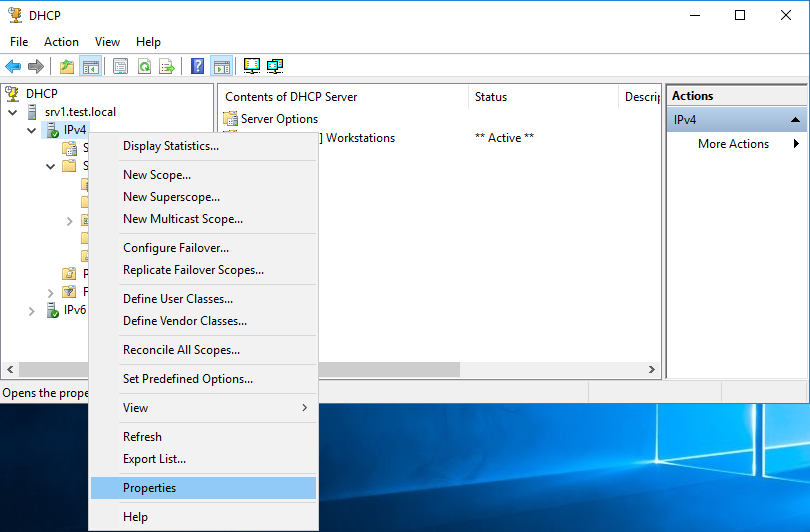

From the DHCP console, right click on IPv4 1 and click on Configure failover 2 to launch the wizard.

Select the scopes 1 and click on Next 2.

Select the partner server for the failover 1 then click on the Next button 2.

Configure the mode 1, activate / deactivate the authentication of the message 2 and click on Next 3.

Load balancing: both servers are active.

Backup server: the second server takes over in the event of failure of the first.

Click on Finish 1 to configure the switchover.

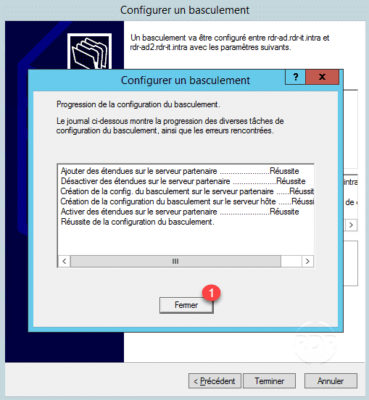

A confirmation window appears, click on Close 1.

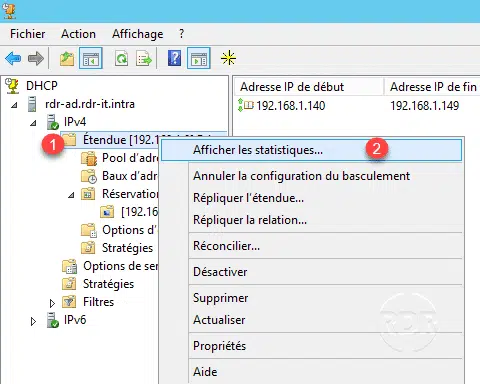

Back on the console, right click on IPv4 1 and click on Replicate failover ranges… 2.

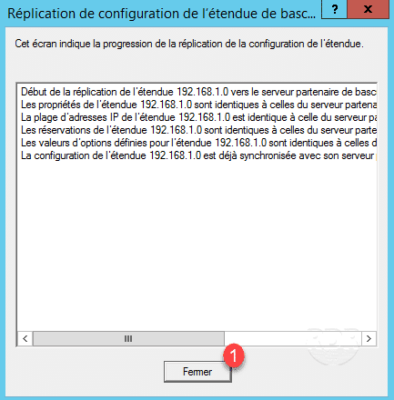

A window appears with the result of the replication, click on Close 1.

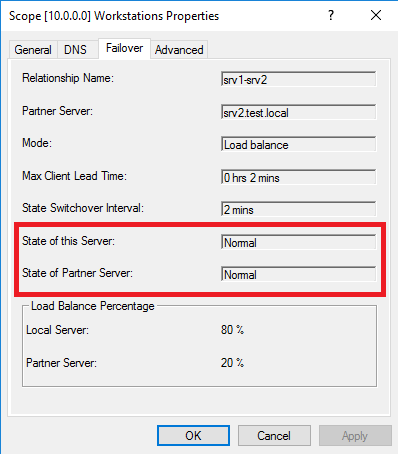

DHCP Scope Statistics

It is possible to see the distribution using range statistics.

Right click on the range 1 and click on Show statistics … 2.

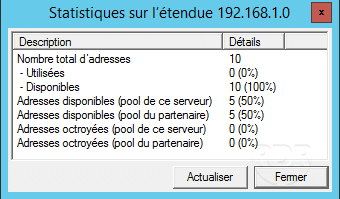

Statistics are available for both servers.

Replication of reservations

Open the DHCP console on the partner server and check for the presence of reservations 1.

Network nodes require an IP address configuration that usually comprises the IP address, subnet mask, default gateway IP for the router, name servers and other values.

Administrators can manually set this information, resulting in a static configuration. A Dynamic Host Configuration Protocol (DHCP) server can also dynamically provide the information.

Generally, servers, routers, network printers and other such devices have a static configuration. Workstations, laptops, phones, tablets and other end-user devices receive their configuration via DHCP.

Client devices lease their IP address configuration by using the following four-step DORA process:

- Discover. The client broadcasts an attempt to discover a DHCP server.

- Offer. DHCP servers that receive the client broadcast offer an IP address configuration.

- Request. The client formally requests the IP configuration from the first DHCP server to respond.

- Acknowledge. The DHCP server acknowledges the lease and doesn’t offer that same address to another client.

The lease must be renewed by the client periodically.

Now that we’ve briefly reviewed how IP addresses are allocated and the lease generation process, let’s delve into more detail about how to configure the Windows Server DHCP service.

1. Install DHCP on Windows Server 2019

The DHCP service is not automatically installed on Windows Server 2019. It is easy to add, however, using either Server Manager or Windows PowerShell.

To add DHCP using Server Manager, select Add Roles and Features, and then select DHCP in the Roles list.

To add the DHCP role using the command line, open Windows PowerShell (Admin), and type the following:

Install-WindowsFeature DHCP -IncludeManagementTools

The installation takes about one minute to complete.

Once admins install the DHCP service, they can manage it by selecting Tools > DHCP.

2. Authorize DHCP in Active Directory

Windows-based DHCP servers must be registered with Active Directory (AD) before they begin offering IP address configurations to clients.

Right-click on the server node in the DHCP console, and select Authorize to accomplish this authorization. You need Enterprise Admin privileges to authorize DHCP.

3. Create a scope

Before building the first pool of available IP addresses, it’s critical to plan the deployment. Devices, such as servers, routers and even printers, may have static IP address configuration. Make sure you have identified these addresses and that you allow for them in scope. Many administrators place all statically assigned IP addresses at the front of the scope.

Here is a simple example design:

- Scope address range: 192.168.2.0/24

- Static IP addresses: 192.168.2.1 through 192.168.2.25 (be sure to leave some room for additional devices)

- Dynamic IP addresses: 192.168.2.26 through 192.168.2.254

You also need to gather additional configuration details, including the following:

- Name and description. The scope name and an optional description.

- Default gateway value. The IP address of the network interface card in the router attached to this network.

- Name resolution servers. The IP address of one or more DNS servers.

- Reservations. Any IP addresses that are dynamically allocated to specific clients, enabling those clients to acquire a consistent IP configuration from DHCP.

- Lease time. The time the IP address lease is valid. It needs to be renewed at the halfway point of the lease. The Windows Server DHCP default is eight days.

4. Configure and activate the scope

Once you have documented the above values, you can configure the scope. Right-click the server node in the DHCP console, and then select New Scope. A wizard prompts you for the information you collected above. These settings can be changed later.

Once activated, the DHCP server begins responding to DHCP client discover messages by offering IP addresses. The scope can be deactivated, the DHCP service can be stopped or restarted, and the DHCP server can be deauthorized in AD.

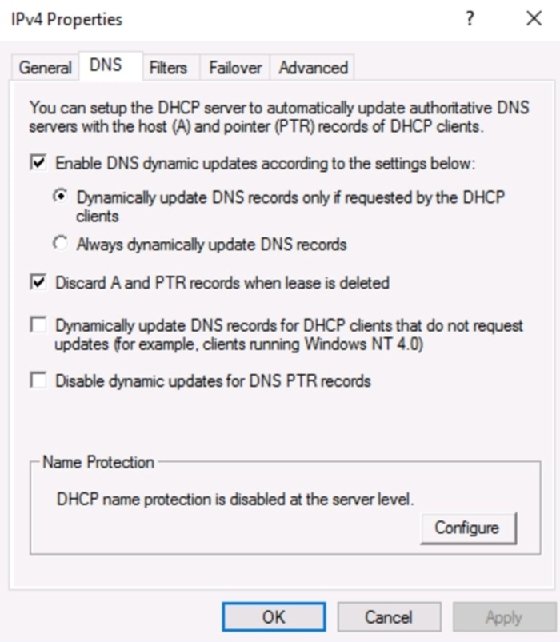

5. DNS registration

DNS relates easy-to-remember hostnames with difficult-to-remember IP addresses. This database can be populated in several ways.

One method is to configure the DHCP server to create resource records for the client. The DHCP server can be set to create A records (hostname to IP address), pointer (PTR) records (IP to hostname) or both.

The default is for DHCP to create the PTR record, while the client itself registers its record with DNS.

Administrative DHCP tasks

The DHCP service is simple to configure. But sys admins often find some additional settings to be useful.

Create reservation

In some cases, it’s useful to allow a client machine to maintain a consistent IP address. While you could set the IP address configuration statically, it’s often better to reserve the IP address for the client in DHCP. The client goes through the DORA process to receive its settings, so values, such as router and name resolution servers, can still be updated via DHCP.

DHCP failover

With Windows Server 2012, Microsoft introduced DHCP failover. It seems many administrators are unaware of this capability. Configuration is straightforward and requires no special software.

To configure DHCP failover, use the following steps:

- Ensure the DHCP role is installed on both DHCP servers and that they have network connectivity with each other.

- Configure a DHCP scope on one of the servers.

- Right-click the scope, and select DHCP Failover from the context menu.

- Complete the wizard.

- Select the second DHCP server, and observe that the new scope appears.

Logs

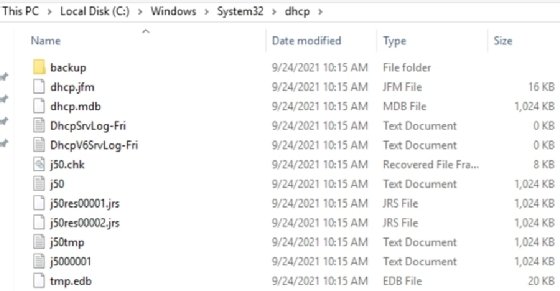

Managing service log files is a standard function for sys admins. DHCP writes messages to Event Viewer and to text files.

Sys admins can check the system log for general DHCP and network messages. They can find DHCP entries by drilling down to Applications and Services > Microsoft > Windows > DHCP-Server > Microsoft-Windows-DHCP-Server-Events > Operational.

DHCP also generates text-based log files stored at C:WindowsSystem32dhcp. These logs are extremely useful for troubleshooting. They can display information for why the server was unable to lease configurations to clients.

Note that the text file logs are named based on days of the week and are overwritten weekly. If you want to retain these logs, you must rename them before the upcoming day of the week can overwrite them.

The DHCP role is not installed by default, so the first step is to add it. From there, create a new scope based on your plan.

Be careful of conflicting scopes

As more subnets — and, therefore, more DHCP scopes — are added to the network, it’s imperative that sys admins accurately document the IP address ranges. Overlapping scopes, where two DHCP servers are offering the same IP addresses to clients, result in a variety of network communications issues.

This is part of the reason why Microsoft requires DHCP servers to be authorized in AD. That authorization can only be implemented by Enterprise Admins, who should have enough broad knowledge of network configuration to prevent conflicting scopes.

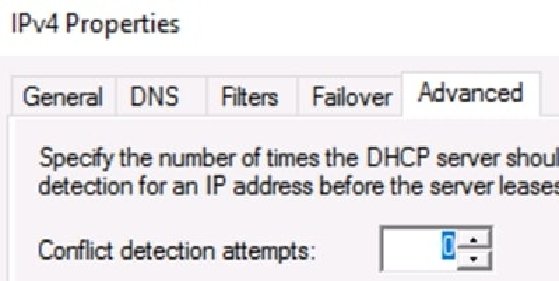

Avoid duplicate IP address offers

One of the most serious misconfigurations is a client computer configured with a static IP address that falls within the DHCP server’s scope. In that case, the server can offer the IP address to a client because it is unaware of the static IP. This results in an IP address conflict.

The Windows DHCP service can be configured to ping an IP address before offering it to a client. If the ping returns a response, the DHCP server knows the address is already in use and should not be offered. The server offers a different address to the client.

The ping request occurs between the Discover and Offer steps of the lease generation process. It introduces a significant delay, so only configure this setting if you have a real concern about undocumented static IP addresses on client devices.

Conclusion

Microsoft has made the configuration of a DHCP server straightforward. Make sure you have a solid understanding of the entire network’s IP address configurations before you begin and plan your scope around both dynamic and static IP address assignments.

The DHCP role is not installed by default, so the first step is to add it. From there, create a new scope based on your plan. Add any options, such as DNS and reserved addresses. Review log files regularly. DHCP is simple but critical for network communication.

KB ID 0001488

Problem

Applicable to: Server 2008/2012/2016/2019

Even though we have had this functionality for a while, I’m still seeing people deploy DHCP scopes (split 80/20) across two servers?

You can deploy multiple DHCP servers to serve the SAME DHCP scopes, in either load balanced, or hot standby deployment.

Solution

I’m assuming you already have one DHCP server setup and, with a working DHCP scope. Here mine’s a 2012R2 server and Im adding a new 2016 DHCP server.

On the new server, install the DHCP server role;

You normally have to go to Server Manager and run the configuration wizard, but as were are already in PowerShell lets do that here рџ™‚ (That’s three commands if the last one wraps!)

netsh dhcp add securitygroups

Set-ItemProperty –Path registry::HKEY_LOCAL_MACHINESOFTWAREMicrosoftServerManagerRoles12 –Name ConfigurationState –Value 2

On the original, (already working,) DHCP server, right click the scope you want to replicate > Configure Failover.

Browse to, and select the target (new DHCP server) > Next.

Select Load Balancing or Hot Standby (as required) > Enter a shared secret password > Next.

Review the Settings and click Finish.

Hopefully you should see the following.

Configure DHCP Failover via PowerShell

To do the same from PowerShell.

PowerShell DHCP Load Balancing

Note: Where DC-01 is the source DHCP server and PNL-MGMT is the new one.

PowerShell DHCP Hot Standby

Note: Where DC-01 is the source DHCP server and PNL-MGMT is the new one.

Источник

Установка и настройка DHCP сервера на Windows Server 2019/2016

Данная статья описывает процедуру установки и настройки DHCP сервера на базе Windows Server 2019. В статье описаны особенности установки и настройки DHCP роли, создания областей DHCP, настройки их параметров и резервации статических адресов. Мы рассмотрим как привычный способ настройки параметров DHCP сервера через графическую консоль, так и настройку DHCP из командной строки PowerShell.

Установка роли DHCP сервера в Windows Server 2019/2016

В этом примере мы установим DHCP сервер на хосте с Windows Server 2019 и IP адресом 192.168.13.4. Вы можете использовать как Server Core версию, так и Full GUI. В маленькой инфраструктуре допустимо устанавливать DHCP сервер на сервер с ролью контроллера домена Active Directory.

После установки роли DHCP роли нужно выполнить Post-Deployment Configuration. Для этого в консоли Server Manager щелкните по уведомлению и выберите Complete DHCP configuration.

Вам будет предложено аутентифицировать новый DHCP сервер в Active Directory (экран Authorization). Для авторизации DHCP сервера в AD учетная запись должна состоять в доменной группе Enterprise Admins.

Также вы можете установить и настроить DHCP роль в Windows Server из консоли PowerShell.

Установка роли DHCP:

Install-WindowsFeature DHCP –IncludeManagementTools

Проверьте, что роль и инструменты управления RSAT-DHCP установлены:

Авторизуйте DHCP сервер в Active Directory (укажите DNS имя сервера и IP адрес, который будет использоваться DHCP клиентами):

Создайте локальные группы безопасности DHCP сервера:

Чтобы Server Manager перестал показывать уведомление о том, что DHCP роль требует настройки, выполните команду:

Настройка DHCP областей в Windows Server

После установки роли DHCP вам нужно создать DHCP области (Scopes), которые описывают диапазоны IP адресов и другие настройки, выдающиеся сервером клиентам.

Чтобы создать новую область выберите New Scope.

Укажите название DHCP области.

Укажите диапазон IP адресов, который будет выдаваться этой областью и маску сети. В этом примере я хочу использовать эту DHCP область для обслуживания подсети 192.168.100.0/24. В рамках этой сети DHCP сервером будет назначаться динамические IP адреса из диапазона 192.168.100.50 — 192.168.100.250. В следующем окне можно добавить исключения в этот диапазон (Add Exclusions and Delay).

Далее нужно указать длительность аренды (Lease Duration) IP адреса DHCP клиентом (по умолчанию 8 дней, менять без особой необходимости не нужно).

Укажите, что вы хотите настроить дополнительный параметры DHCP области.

Укажите IP адрес шлюза в подсети, который должен назначаться клиентам (в нашем примере это 192.168.100.1).

Затем укажите имя домена и адреса DNS серверов, которые будут назначены клиентам DHCP.

Осталось активировать DHCP область (разрешить ей обслуживать клиентов).

DHCP сервер может выдавать клиентам различный настройки (кроме IP адреса). Для этого используются Scope Options.

В Windows Server DHCP можно настроить глобальные настройки области или Scope Options для каждой области.

Ранее мы уже настроили три опции области:

Можно добавить и другие опции (NTP сервера, PXE и т.д.).

В разделе Server Options DHCP сервера можно настроить глобальные опции, которые будут наследуются всеми областями. Но вы можете переопределить глобальные настройки в настройках каждой области (опции области имеют приоритет над опциями сервера).

Один DHCP сервер может обслуживать сотни удаленных подсетей и VLAN. Поэтому вы можете создать на нем несколько областей. Главное, чтобы в каждой из подсетей был настроен ретранслятор (DHCP relay agent), который пересылает широковещательные DHCP-запросы на указанный DHCP сервер. В терминах Cisco DHCP ретранслятор называется ip helper. Вы можете настроить DHCP Relay даже на Windows Server.

Резервация IP адресов на DHCP сервере

По умолчанию DCHP сервер выдает клиентам динамические адреса. Это означает что IP адрес у любого клиента может меняться. Если вы хотите, чтобы определенные устройства всегда получали от DHCP сервера один и тот же адрес, вы можете его зарезервировать (например, для сетевых принтеров, которые настроены у пользователей).

Для DHCP резервации выберите область и перейдите в секции Reservation. В меню выберите New Reservation.

При создании резервации нужно указать IP адрес, который нужно сохранить за клиентом и его MAC адрес (уникальное значение). MAC адрес в Windows можно получить из результатов команды ipconfig /all или с помощью PowerShell get-netadapter|select name,macaddress ). Опционально можно указать имя и описание устройства.

Также вы можете зарезервировать текущий динамический адрес за устройством, найдя его в разделе Address Leases. Щелкните по устройству и выберите Add to Reservation.

Настройка и управление DHCP сервером с помощью PowerShell

Все операции по настройке и управлению DHCP сервером на Windows Server 2019/2016 можно выполнять из консоли PowerShell. Рассмотрим основные команды управления DHCP. Для этого используется модуль DHCPServer. Импортируйте модуль в сессию:

Вывести полный список командлетов в моделе DHCP можно так:

Следующая команда выведет список авторизованных DHCP серверов в Active Directory:

Вывести список DHCP областей на указанном сервере:

Get-DhcpServerv4Scope –ComputerName msk-dhcp1

Если нужно показать все параметры области (Delay, Description, Name и т.д.):

Get-DhcpServerv4Scope –ComputerName msk-dhcp1| FL *

Если нужно отобразить данные о IPv6 областях:

Получить настройки для конкретной области:

Get-DhcpServerv4Scope –ComputerName msk-dhcp1 –ScopeID 10.10.1.0

Создадим новую (неактивную) область с диапазоном адресов с 192.168.113.50 до 192.168.113.250:

Настроить следующие параметры DHCP сервера: DNS сервер, домен и адрес шлюза по-умолчанию:

Добавить исключения в DHCP область:

Активировать DHCP область:

Для удобства можно использовать такую команду PowerShell при создании новой области:

$HashArgs = @<

‘Name’ = ‘EKB Office Scope’;

‘Description’ = ‘workstations’;

‘StartRange’ = ‘192.168.140.10’;

‘EndRange’ = ‘192.168.140.200’;

‘SubnetMask’ = ‘255.255.255.0’;

‘State’ = ‘Active’;

‘LeaseDuration’ = ‘1.00:00:00’;

>

Add-DhcpServerv4Scope @HashArgs

Опции для DHCP сервера добавляется так (к примеру, WPAD):

Вывести список настроенных опций DHCP сервера можно так:

Выведем список настроенных параметров зоны:

Показать текущий список арендованных адресов для области 10.10.1.0:

Создать DHCP резервацию для клиента, которому назначен динамический IP адрес 10.10.1.88 (конвертировать выданный адрес в зарезервированный):

Можно массово зарезервировать IP адреса для компьютеров по списку из csv файла. Для этого создайте текстовый файл в формате:

Сохраните файл с именем c:dhcpDHCPReservations.csv и запустите следующую команду, которая импортирует данные из csv файла и создаст DHCP резервации для клиентов:

Отключить область на DHCP сервере:

Удалить область с DHCP сервера:

Возможно получить статистику DHCP сервера (количество областей, резерваций, процент использования адресов и пр.).

Аналогичная информация для конкретной области может быть получена с помощью командлета Get-DhcpServerv4ScopeStatistics.

Конфигурацию DHCP сервера можно экспортировать в указанный XML файл с помощью команды:

В дальнейшем эти настройки DHCP сервера можно импортировать (перенести) на другой DHCP сервер:

Источник

Установка и настройка DHCP на Windows Server 2019

Для установки и настройки роли DHCP-сервера имеем подготовленный сервер с операционной системой Windows Server 2019.

Установка роли DHCP-сервер

Шаг 1. На первом этапе установим роль DHCP-сервера, для этого в окне “Диспетчер серверов” выбираем «Добавить роли и компоненты».

Шаг 2. Обращаем внимание перед установкой роли на предупреждение, затем нажимаем «Далее».

Шаг 3. Устанавливаем чекбокс «Установка ролей или компонентов», затем нажимаем «Далее».

Шаг 5. Выбираем роль сервера, в нашем случае DHCP-сервер. Нажимаем «Далее».

Шаг 6. Выбрав роль DHCP” появится “Мастер добавления ролей и компонентов” для выбранных ролей сервера. Нажимаем «Добавить компоненты».

Шаг 7. Требуемая роль и компоненты были выбраны ранее, Нажимаем «Далее».

Шаг 8. Обращаем внимание на предупреждение DHCP-сервера, затем «Далее».

Шаг 9. Ставим «чекбокс» напротив «Автоматический перезапуск конечного сервера, если требуется», нажимаем «Установить». В результате произойдет установка выбранных ролей сервера.

Шаг 10. Далее после установки компонента наживаем «Завершение настройки DHCP».

Шаг 11. Обращаем внимание на требования после завершения настройки DHCP-сервера, жмем «Далее».

Шаг 12. На данном этапе нажимаем «Закрыть».Установка роли завершена.

Настройка DHCP-сервера

На этом этапе приступим непосредственно к настройке роли DHCP.

Шаг 2. Правой клавишей мыши нажимаем на сервер, в появившемся окне выбираем «Добавить или удалить привязки. «.

Шаг 3. Выбираем сетевой интерфейс, который будет использовать DHCP-сервер. Далее «ОК».

Шаг 4. Далее правой клавишей нажимаем на IPv4 и выбираем «Создать область. «.

Шаг 5. Откроется окно для создания области IP-адресов. Нажимаем «Далее».

Шаг 6. Вводим имя области и если требуется описание, затем «Далее».

Шаг 7. Теперь введем диапазон адресов, который которые будет отдавать DHCP-сервер, а также маску подсети. Нажимаем «Далее».

Шаг 8. Затем вводим один адрес или диапазон IP-адресов, необходимые исключить из области. Нажимаем «Добавить», после нажимаем «Далее».

Шаг 9. Выбираем срок действия аренды адресов области. Снова «Далее».

Шаг 10. Для настройки других параметров DHCP выбираем «Да, настроить эти параметры сейчас», мы же выполняем базовую настройку, следовательно выбираем “Нет, настроить эти параметры позже” затем «Далее».

Шаг 11. В окне появится «Вы успешно завершили работу с мастером создания области», нажимаем «Готово».

Шаг 12. Правой кнопкой нажимаем на “Область” и выбираем «Активировать».

Шаг 13. Открываем «Пул адресов» и видим наш диапазон адресов для аренды.На этом настройка DHCP сервера окончена.

Источник

ITСooky

IT-рецепты съедобные и не очень!

[не]Развертываем офисную сеть на Windows Server 2019

Вот тут качаю Windows Server 2019 в нем 180 дней на попробовать, и не важно что напишешь в полях твое имя и название твоей фирмы

https://www.microsoft.com/en-us/evalcenter/evaluate-windows-server-2019

А тут качаю Wibdows 10 Enterprise, именно Интерпрайз только у него есть 90 дней на попробовать

https://www.microsoft.com/en-us/evalcenter/evaluate-windows-10-enterprise

Одно из сомнительных преимуществ Интерпрайз над Про… обновления сначала поступают на Про, а если криков ужаса не поднимается то идет потом на Интерпрайз! И их там можно отключить, совсем, по честному, чтобы никогда, но для этого нужно особую версию покупать!

ОСТОРОЖНО: Эта статья примечательно тем что, то что у меня работало на Windows Server 2012 с Windows 8.1 не заработало на Windows 2019 с Windows 10

Ставим Windows Server 2019

Ставлю себе VirtualBox и там делаю пустую виртуалку с настройками «прочие Windows 64», остальные настройки такие, в сети два адаптера один внешний в реальную сеть, другой в вирутальную

Вставляем в виртуальный оптический привод ISO и понеслась, выбираем сервер с Десктопом

И дальше как обычно… а ну только с паролем смешно получилось! Я сначала установил версию без Десктопа и там надо было вводить пароль. Смени пароль пжаста, выбираю ОК нажимаю энтер, ввожу пароль нажимаю энтер, энтер, ЭНТЕР неее надо нажать стрелочка вниз. Оно хоть и без Десктопа, и как бы консоль, но ввод пароля работает как на Десктопе, чтобы ввести пароль второй раз нужно нажать стрелочку… по-моему очень смешно! Консольный юмор! Пароль кстати должен быть сложным поэтому традиционно будет QWErty123

Установилось и ААААААААААААААА! «Спокойно, Маша, это» Сервер, хоть и выглядит как десятка!

Ставим контролер домена

Устанавливает совершенно банально выбираем роль Active Directory Domain Services в Add roles and features в Server Manager Dashboard

вот тут иногда местами будет красненько, это потому что это окошко раньше сервисов иногда(всегда) стартует!

Все стандартно ставится Next > Next, после чтобы уже начать настраивать DC надо вот сюда в оповещательные сообщения нажать

Здесь вводим имя домена и выбираем новый лес

Тут узнаем что Windows server 2019 нифига не 2019 а все еще 2016

Перезагрузился и запустил, ну и забуду пока про него! Пропишу айпишники на двух интерфейсах, казалосьбы можно это сделать там где видны подключения, но нет надо искать тоже самое место но в старом дизайне только там можно

Первый будет внешний 192.168.1.99 смотрит в реальную сеть, второй будет внутренний 10.20.30.1 смотрит в виртуальную!

Навастриваем DNS

А он установился вместе с AD DC. Идем в него с окна Server Manager > tools > DNS нажимаю на имя свервера и в Properties и делаю чтобы слушал DNS только на внутреннем интерфейсе.

Там же зайду в Forwarders тут нажму Edit и увижу кто реально из DNS работает

Удаляю неработающие и добавляю dns google 8.8.8.8 и 8.8.4.4. Пока всё, с зонами потом будем хулиганить!

Настраиваю DHCP и Routing

Надо установить две роли DHCP иииии Remote access под этим именем прячется то что нужно, жмем Next и когда дойжет до Role servers(под Remote access) ставим галочку на Routing, он не установится без VPN, а VPN не установится без майкрасофтского вебсервера — нашли все таки как впарить свой никем не используемый вебсервер.

Дозакончить установку DHCP надо опять через выплывающие предупреждение, там тоже next

В Tools выбираем DHCP. На IPv4 жмем правой мышью и выбираем добавить область New scope

Тут только задаю диапазон

Далее нажимаем на нашу область правой мышью и выбираем Activate

в разделе Scope Options прописываю в Router и DNS Servers 10.20.30.1 их и будет выдавать

незабываем нажимать Add

Настраиваю Routing

В Tools и выбираем Remote Access тут ничего не настроено, предлагает настроить, на странице выбираем последнее Custom configuration на следующей NAT. Пока всё

Устанавливаю Windows 10

На вируталке все по умолчанию, только в Network будет один адаптер Internal network под темже имянем что и у сервера intnet — это значит что они оба на виртуальном свиче intnet

Десятка получает IP и интернет сайты тоже открываются, но только удивительно медленно… хотя почему удивительно…

Блокируем нежелательные сайты в DNS

Да можно технически, но это неудобно, так что это должен быть ну очень нежелательный сайт, например vk.com! Прежде всего убираем из DHCP из основного интервала для раздачи гуглевские DNS! Потом добавляем на нашем DNS сервер Forward lookup zone > Add new zone все по умолчанию до Zone name тут пишем домен второго уровня блокируемого сайт (имя.ком).

Добавляем в эту новую зону новую A запись New Host вот так, правой мышкой на vk.com и там есть добавить A или AAAAAA. Если этого не сделать будет просто ошибка соединения, а если сделать то хотя бы по http вместо vk будет открываться сайт IIS (не знаете что это? Да никто не знает — это вебсервер майкрасофт)

Но что делать если после отключения vk.com завхоз перестал с нами делиться неучтенкой и бизнес критическими слухами. Выход есть. В DHCP в нашем первом интервале создаем Reservations

Тут прописывам IP который сейчас свободен и MAC адресс завхоза!

Потом кликаем на эту запись и редактируем DNS который выдает, делать это надо нажав правой мышкой на запись слева, если тыкать на запсиь DNS справа ничего не даст отредактировать!

Оставляем только ДНС гуггля!

Проверяем на завхозе

Ну вот, коммуникация с завхозом налажена, это будет способствовать увеличению продуктивности решения бизнес задач ням!… с локальными хостами, только надо будет что-то решать, можно их на его компе в hosts прописать если вдруг понадабятся!

Устанавливаем второй Windows Server 2019

Просто устанавливаем, прописываем статический IP, и вводим в домен! Перезагружаемся и на первом сервере добавляем его в Server Manager через Manage > Add Servers

Это позвалит с первого сервера ставить роли на второй! Вот так его выбираем на установке ролей

Отказоустойчивый DHCP

Ставим на первом сервере, для второго DHCP роль, и на сообщение о конфигурирование DHCP на втором сервере тоже жмем на первом… круто!

На первом сервере идем в настройки DHCP и правой мышкой нажимаем на диапазоне и там Configure Failover

Далее, выбираем второй сервер вот так

Настройки, как на картинке, внизу ввожу кодовое слово(при таких настройках оно как бы не нужно, а при других нужно для управления другими серверами). Диапазон поделится на 50% и каждый сервер будет отдавать свою часть.

ОСТРОЖНО: Я думал что теперь достаточно Scope Options отредактировать на одном сервере и он поменяется на втором — НЕТ не поменяется!

Интересный факт, если отключить Failover то диапазон останется на том сервере на котором отключил Failover, а с другого удалится… я просто ожидал обратного!

Вводим компьютеры в домен и GPO

Сначала GPO, в Server Manager > Tools > Group Policy Management правой мышкой на Group Policy Objects>New придумываем свое имя, у меня ITCAllUsers

Затем жмем на имя своего сервера и выбираем Link an existing GPO указываем тут свое новое GPO. Это важно потому что GPO будет применятся с приоритетом, еще раз нажмем на имя своего сервера и справа увидим какие политики примянется, поднимем свою новую выше

Потом уже на этом имяни правой мышкой Edit

И тут можно чего-нибудь…

Добавляю пользователя

В Server Manager > Tools > Active Directory Users and Computers жмем как на картинке

Добавляю там же группу Office Users

Добавляю в него этого пользователя

А так же добавляю в эту группу компьютер(важно, он появится в компьютерах после ввода оного в домен)… GPO состоит из двух частей, одна применяет к ПК другая к Юзеру, и уменя получилось так что если Юзер в группе на которую действует GPO, а ПК нет, то GPO вообще не срабатывает… сам понимаю что так не должно быть, но вот так оно!

Все ухожу отсюда

В Server Manager > Tools > Group Policy Management оставляю только Office Users а Authenticated Users убираю

На сервере делаю

gpupdate /force

На клиенте тоже можно так сделать, но ниразу не помогло, лучше ребут, или релогин!

Добавляю через GPO сетевой диск

У меня уже есть шара на сервере которая поделена с группой Office Users

Поэтому залезаю в свой GPO под имяни ITCAllUsers и делаю как на картинках, в тех же самых местах

Даже можно сказать что сразу заработало, после перезагрузки клиента, после пары часов угробленных на расследование почему вообще новое GPO не срабатывало!

Добавляю через GPO сетевое обнаружение

Не работает! Вот есть долгая и мутерная инструкция www.technig.com/enable-network-discovery-via-group-policy/ а все равно не работает! Двигаю дальше, дальше будет понятно в каком месте не сработало, но непонятно как заставить работать!

Добавляю всем через GPO сетевой принтер

Сначала скачиваю на другом компьюетер драйверы, и кладу его на шару на севрере. Устанавливаю сетевой принтер на серевере. Через новое меню неработает

Через старое место работает — принтер сетевой из другой сети, ройтинг работает нормально! Сразу расшарю его, при установки

В свойствах принтера, во вкладке Share > Additional drivers добавляю какие есть, чтобы клиентам было удобнее ставится

Тут же в Security добавляем группу Office Users чтобы эта группа печатала

Идем свое GPO и там в GPO User Configuration > Preference > Control Panel… > жмем правой мышь на Printer и New > Заполняем — тут важно везде писать ХОСТ сервера а не доменное имя, а то совсем работать не будет

Так же надо разрешить юзерам подключатся к серверу идем в User Configuration > Policies > Administrative Templates > Control Panel > Printers и доводим Point and Print Restrictions до вида

Сделал обновление GPO и на сервере и клиенте. И смотрю на клиенте в Event viewer принтер пытается накатиться с GPO но какаято неадекватная ошибка с драйверами, говорит не те… хотя они под windows 10 одни других нет

У меня этот принтер с Winndows Server 2019 и Windows 10 не заработал, работал отлично на Windows Server 2012 и Windows 8.1 — но инструкция правильная!

Не ставлю DFS

На самом деле поставил, даже процесс описал, а потом стало понятная что нафиг оно не нужно. Distributed File System — красивое название, я даже подумал что это типа одна сетевая шара которая живет на нескольких серверах в сети по типу RAID — нет вообще не так. DFS просто реплицируют одну папку на Windows Servere вдругую, и делает это фигово (по отзывам), сетевыми возможностями для шаринга не обладает, в качестве бекапа тоже не пригодна… за чем она, не понятно! Вообще то я взялся за эту фичу, потому что думал она как то связана с хранением всех папок пользователей на сервере, чтобы он садился за любой комп и получал все свое… и она как-то связана, но совсем не очевидно…

Ставлю WSUS

Вот это полезный сервис. Будет выкачивать апдейты и отдавать компам в локальной сети на которых по GPO будет прописано брать их только у этого сервера — плюс в экономии трафика, и надежда побороть всегда не вовремя вылезающие обновления. Ставить буду на второй сервер(который в домене, важно потому что DNS), через Add roles and features в Server Manager Dashboard добавляю роль Windows Server Update Services

Далее поумолчанию. Если есть старые Windows 7 или 8 надо еще поставить Net framework 3.5. На странице где спрашивают куда качать вводим путь существующий папки, вручную, браузить нельзя!

После установки, в уведомлениях надо нажать на новое сообщене о настройки нового сервиса, и он сам что-то еще донастраивает. Долго.

Чтобы все было по модному, надо наш WSUS пользовать через https, для этого сделаем SSL сетификат. Для этого запустим Server Manager > Tools > Internet Information Services (IIS) Manager там выберем Server Certificates и с правого бока Create Self-Signed Certificate — имя свое, тип Web Hosting

Теперь там же в Internet Information Services (IIS) Manager нажимаем слева на Sites > WSUS Administrations и с права на Bindings

Выбираем https и жмем edit, тут снизу выбираем наш новый сертификат, его можно посмотреть тут же View и перепечатать от туда хост нейм

Там же Sites > WSUS Administrations жму на SSL Settings и ставлю галочку чтобы всегда

Все теперь полное SSL

Идем теперь в Server Manager > Tools > Windows Server Updates Service коннектимся к нашему WSUS серверу

При первом запуске начинается настройка — далее поумолчанию и по желанию. После того как удаться подконектится(долго, очень долго) к севрверу Майкрософт можно выбрать язык и для чего качать апдейты и какого типа аптдейты. Выбираю все где есть Windows 10 а это моного пунктов, и только важные апдейты вот эти

В конце соглашаюсь на первую синхронизацию… это еще более долгий процесс!

Тут же основном окне слева, добавляю групуп в Computers > All Computers правой мышкой

Теперь иду на первый сервер и редактирую GPO в Server Manager > Tools > Group Policy Management которая у меня называется ITCAllUsers. В Computer Configuration > Administrative Templates > Windows Components > Windows Update довожу следующие записи до вида

Configure Automatic Updates

Обновления будут ставиться каждый четверг в 10:00

Specify intranet Microsoft update service location

Тут указываем наш WSUS сервер

Do not connect to any Windows UPdate Internet locations

Это просто включаем, говорят это даже отключает магазин Майкрософт

Enable client-side targeting

Тут прописывает в какую группу апдейта будут попадать эта группа, ранее во WSUS делал группу Windows10

Ииии… должно бы было уже работать, но нет — дальше будет полезная информация по диагностики проблемы, но не по её решению!

Сначала ядумал что проблема в SSL сертификете, и действительно захожу на

https://winserver2019-2.itcooky.server:8531

И edge ругается что не доверяет! Но это лечится!

На втором сервере на котором делале сертификат экспортируем его

И закидываем на первом серевре в основое новое GPO в место Computer Configuration > Policies > Windows Settings > Security Settings > Public Key Policies > Trusted Root Certification Authorities и после этого доменные виндовс компы перестают ругаться на недоверие к сайту…

и это странно, потому что часть этого GPO в разделе Computer Configuration вообще не срабатывает.

В прошлом Windows Servere была команда посмотреть что там с WSUS, но майкрософт её выпилила, но теперь понятно что проблема то в GPO так что буду смотреть в него!

На Windows 10 в консоле исполняем

gpresult /h gptest.html

В папке юзера появляется это файл, открываем его и в поле Computers Details пусто, а вполе Users Details все правила которые прописывались ранее.

можно еще проще посмотреть

gpresult /r

Если есть в вводе Computer Settings то они применились, если нет то нет

Оказалось это широко известная проблема, лечится фразой «You need to link the GPO to the OU that contains the workstations» пихал в одно OU, потом в другое OU, не, не помогает.

Однако прописал WSUS правила в Local Computer Policy на Windows 10 компе. WSUS — работает! Комп хоть и не появляется в группу Windows 10, как должен был бы, ну хоть просто появился!

До кучи всего WSUS накачал, если одобрить апдейты должен в четверг ставить

Источник

Обновлено 18.11.2022

Описание ошибок ID 20291 и ID 20292

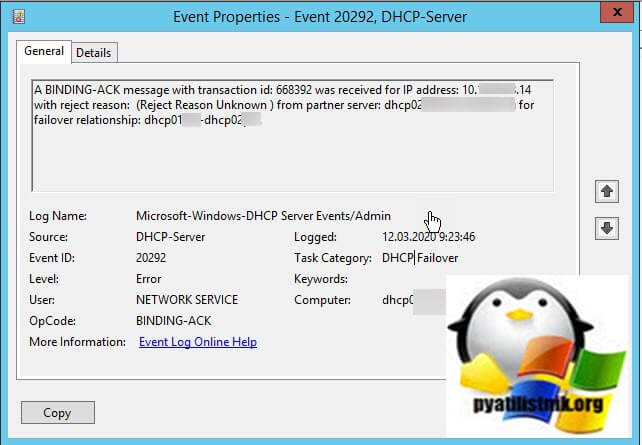

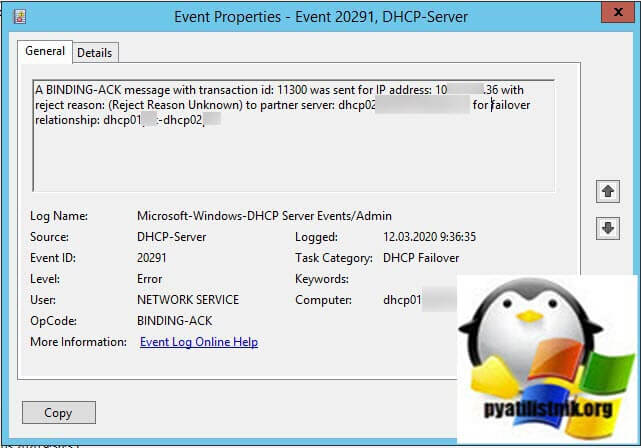

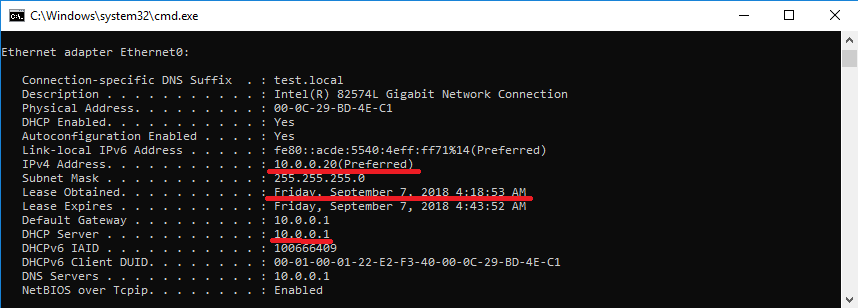

И так у меня есть домен Active Directory root.pyatilistnik.org. В домене я развернул отказоустойчивый DHCP сервер на двух серверах Windows Server 2012 R2 и Windows Server 2019. Настроил балансировку 50% на 50% и оба сервера находятся в активном режиме. В какой-то момент в журналах Windows стали фиксироваться вот такие ошибки:

Ошибка с ID 20292: A BINDING-ACK message with transaction id: 1017818 was received for IP address: 192.168.31.111 with reject reason: (Reject Reason Unknown ) from partner server: dhcp02.root.pyatilistnik.org for failover relationship: dhcp01-dhcp02.

или

Ошибка с ID 20291: A BINDING-ACK message with transaction id: 172671 was sent for IP address: 192.168.31.180 with reject reason: (Outdated binding information) to partner server: dhcp02.root.pyatilistnik.org for failover relationship: dhcp01-dhcp02.

Сама Microsoft подтвердила, что была выявлена данная проблема и объяснила при каких ситуациях, она может возникать:

- У вас есть два DHCP-сервера под управлением Windows Server 2012 R2 или выше

- Вы настраиваете серверы как отказоустойчивый кластер

- Вы создаете несколько областей DHCP и несколько IP-сетей

- Вы помещаете клиентский компьютер в одну из IP-сетей и подтверждаете, что он получает IP-адрес от одной из областей

- Вы перемещаете клиентский компьютер в другую IP-сеть

- Настройка задержки IPDT на оборудовании Cisco

Самый простой пример, когда компьютер перемещается из одной подсети в другую, это при переключении ноутбука с проводного интернета на WiFi

Еще вы можете получать ошибки ID 20291 и 20292, когда ваш отказоустойчивый сервер DHCP выдает зарезервированный IP-адрес клиенту с другим MAC-адресом.

Эта проблема относится к случаю, когда область DHCP, которая является частью отношения отработки отказа, имеет диапазон исключения, и в области существует резервирование для одного из IP-адресов в диапазоне исключения. Последовательность событий, приводящих к этой проблеме, следующая:

- Зарезервированный IP-адрес сдается в аренду зарезервированному клиенту.

- Этот клиент высвобождает IP-адрес (сообщение DHCP RELEASE), отправляя сообщения об освобождении DHCP. Это заставляет сервер DHCP отмечать IP-адреса как доступные.

- Другой клиент отправляет пакет DISCOVER на сервер DHCP. DHCP-сервер ПРЕДЛАГАЕТ зарезервированный IP-адрес этому клиенту, хотя MAC-адрес клиента не совпадает с указанным в резервировании.

- Теперь клиент отправляет пакет REQUEST на сервер.

- DHCP-сервер теперь отправляет обратно сообщение NAK, принимая во внимание, что это зарезервированный IP-адрес.

- Клиент снова запускает последовательность DORA (ACK REQUEST OFFER REQUEST), что приводит к тем же последствиям.

- Клиент постоянно зацикливается на цикле DISCOVER-OFFER-REQUEST-NAK и никогда не получает IP-адрес.

- Со временем это может привести к тому, что многие клиенты застрянут в цикле DISCOVER-OFFER-REQUEST-NAK и потеряют сетевое соединение.

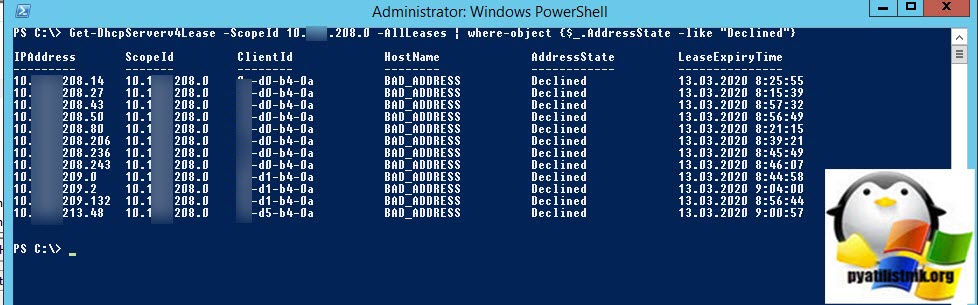

Еще одна проблема, это когда некоторые IP-адреса постоянно застревают в состоянии BAD ADDRESS на одном из серверов отработки отказа DHCP, в то время как в активном состоянии на другом сервере, этого нет. Канал администрирования DHCP-сервера содержит события отклонения BINDING ACK 20291 и 20292 для этих IP-адресов. Последовательность событий, которая приводит к этой проблеме, следующая:

- DHCP-сервер переносится на DHCP-сервер 2012 R2 и выше без переноса записей аренды. Новый DHCP-сервер не имеет аренды в своей базе данных.

- Сервер настроен на аварийное переключение, приводящее к состоянию, когда ни у одного из отказоустойчивых партнеров нет записей аренды.

- Новый клиент запрашивает IP-адрес. Один из партнеров по отказоустойчивости сдает в аренду первый бесплатный IP-адрес в своей базе данных. Этот IP-адрес уже используется другим клиентом, который получил его с сервера DHCP перед миграцией.

- Клиент выполняет тест на обнаружение дублированного адреса, который не проходит. Клиент отклоняет аренду (DHCP DECLINE), и, следовательно, адрес помечается как BAD_ADDRESS на сервере DHCP.

- Такое же обновление отправляется на партнерский сервер, и этот сервер также помечает этот IP-адрес как BAD_ADDRESS.

- Когда клиент, которому был выдан IP-адрес, первоначально отправляет запрос RENEW одному из партнеров по восстановлению после сбоя, сервер отправляет ACK и помечает IP-адрес как активный.

- Теперь, когда обновление BAD_ADDRESS в активное состояние отправляется на партнерский сервер, обновление BINDING отклоняется, что приводит к несогласованности между двумя DHCP-серверами.

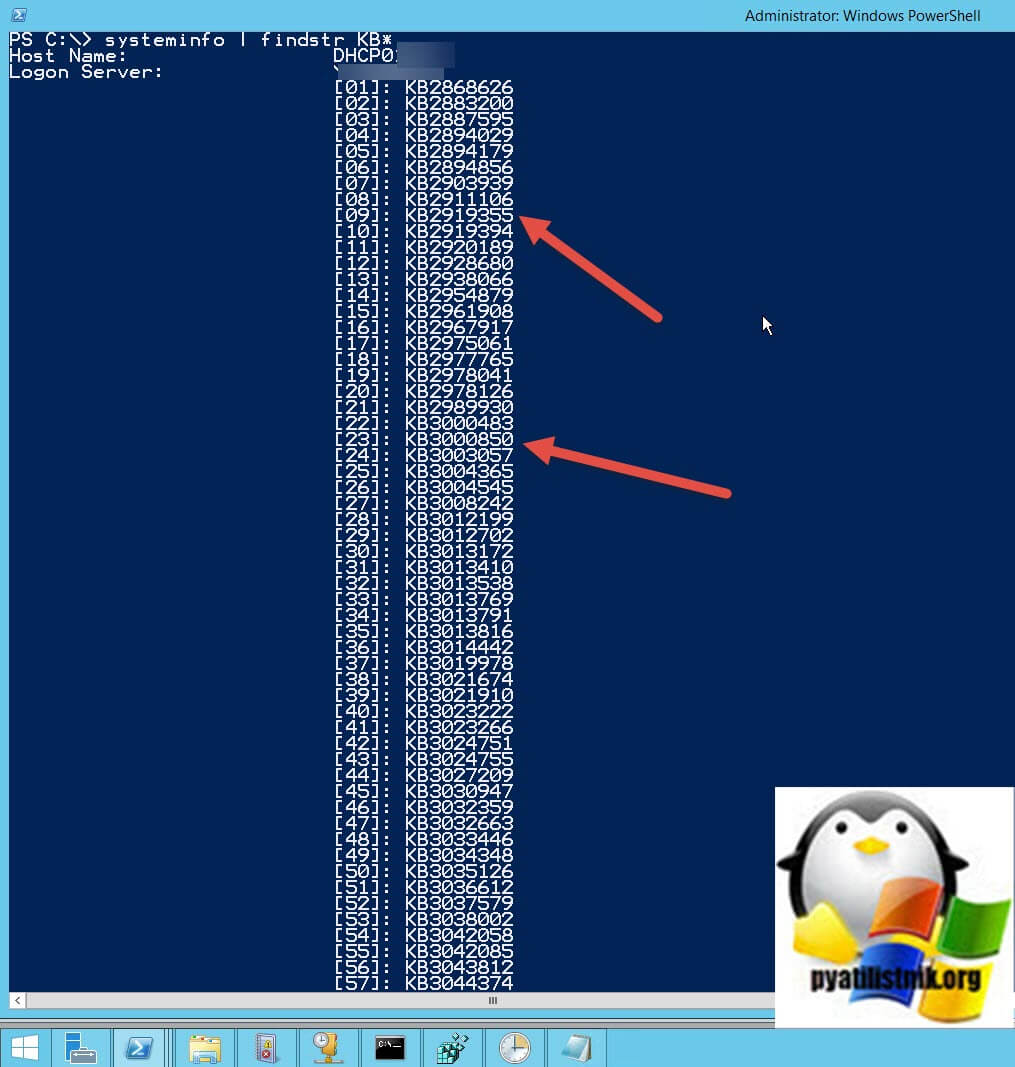

Обе эти проблемы были исправлены в накопительном обновлении для Windows Server 2012 в КБ 2919393, а для Windows Server 2012 R2 — KB2919355, а так же в KB3000850.

Методы устранения ошибок ID 20291 и ID 20292

- Установка обновлений KB2919355 и KB3000850 для Windows Server 2012 R2

- Удостовериться, что у вас включены ipv6

- Удостовериться, что все настройки сервера

- Пересоздание отработки отказа на области DHCP (Deconfigure failover)

- Отключение UAC

- Обновление прошивок и драйверов на конечных устройствах

Установка и проверка наличия обновлений KB2919355 и KB3000850

Первое, что вы должны сделать, это на каждом из DHCP серверов проверить наличие установленного обновления KB2919355 и KB3000850, эти обновления обязаны быть в Windows Server 2012 R2. Прочитать про обновления вы можете по этим ссылкам:

- https://support.microsoft.com/en-us/help/2955135/event-id-20291-is-logged-in-the-system-log-when-a-client-computer-is-m

- https://docs.microsoft.com/ru-ru/archive/blogs/teamdhcp/dhcp-failover-fixes-in-kb-2919393-for-windows-server-2012-and-kb-2919355-for-windows-server-2012-r2

На серверах DHCP откройте командную строку или оболочку PowerShell и введите команду:

В результате у вас появится список ваших установленных обновлений, как видим в моем примере KB2919355 и KB3000850 установлены.

Если же у вас нет нужного обновления, то скачать его можно по ссылке:

Скачать KB3000850 https://www.microsoft.com/en-us/download/details.aspx?id=44975

Перед установкой обновления вам необходимо разорвать отношения отработки отказа на всех областях, как это делать я покажу ниже. Далее установить обновление, перезагрузиться и уже только потом вновь настраивать отработку отказа на области ip-адресов.

Хочу отметить, что на многих форумах Microsoft советуют произвести переустановку данных обновлений, сразу скажу, что эффекта это не дает, не тратьте свое время

Проверьте, что у вас активны IPv6

У Microsoft есть интересная статья «Почему вы отключаете IPv6«, где автор приводит ряд доводов, в пользу того, что лучше не отключать в стеке TCP/IP протокол 6 версии.

https://blogs.technet.microsoft.com/yongrhee/2018/02/28/stop-hurting-yourself-by-disabling-ipv6-why-do-you-really-do-it-2/

Так, что обязательно убедитесь, что у вас активен на контроллерах домена, DNS, DHCP серверах протокол IPv6.

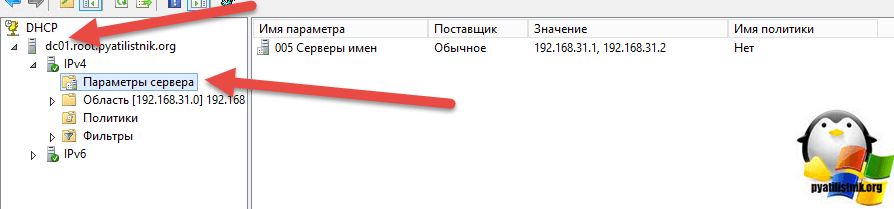

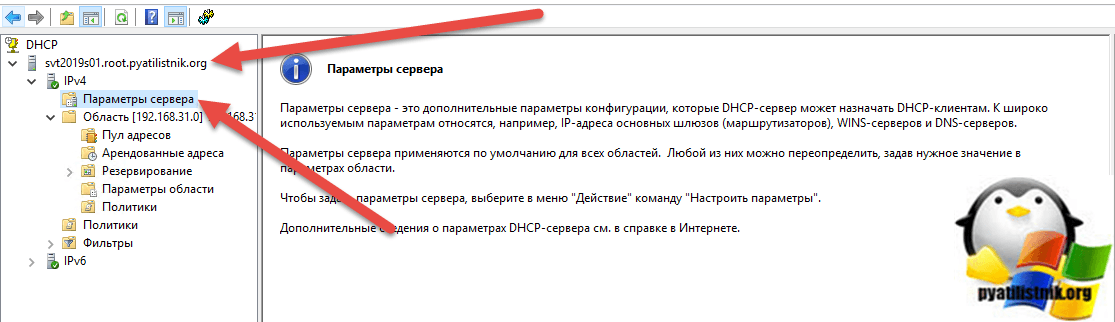

Проверка настроек на узлах отказоустойчивого DHCP

Как ни странно, но ошибки с конфликтом IP-адресов в виде BAD_ADDRESS и появляющихся событий ID 20291-20292 могут возникать из-за отсутствия каких-то параметром на одном из DHCP партнеров Failover Relationship. Простой пример на одном сервере у вас прилетают одни DNS сервера, а на другом их может и не быть. Обязательно проведите проверку параметров DHCP сервера на обоих серверах.

Вот пример сервера DC01.root.pyatilistnik.org

и сервер svt2019s01.root.pyatilistnik.org

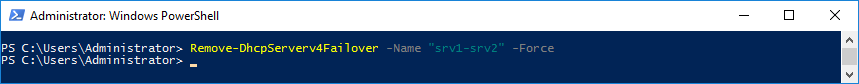

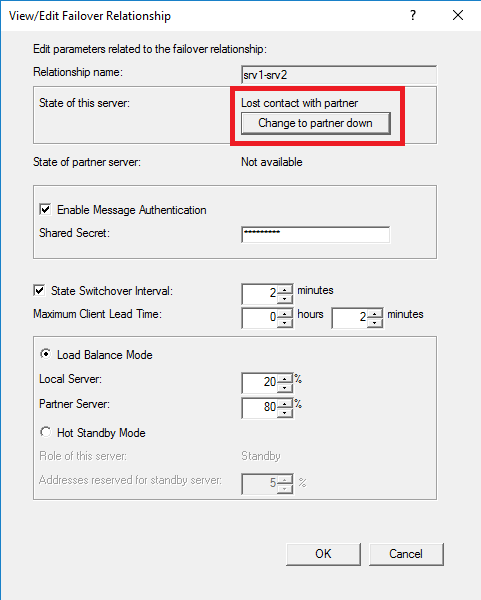

Пересоздание отработки отказа на области DHCP

Данное действие в большинстве случаев может полностью исправить появление ошибок ID 20291 и ID 20292, но как показала практика не на 100%. Исправление, о котором упоминает Microsoft, относится к ноябрю 2014 года и уже очень давно установлено на моем сервере. Я никогда не замечали эту ошибку еще в 2014 году, когда было установлено исправление, поэтому я не смог сначала удалить отношения отработки отказа, а уже потом установить обновление на обоих узлах DHCP и перезапустить их, а затем восстановить отношения отработки отказа, согласно статье Microsoft. Но как показала практика достаточно просто пересоздать отказоустойчивость.

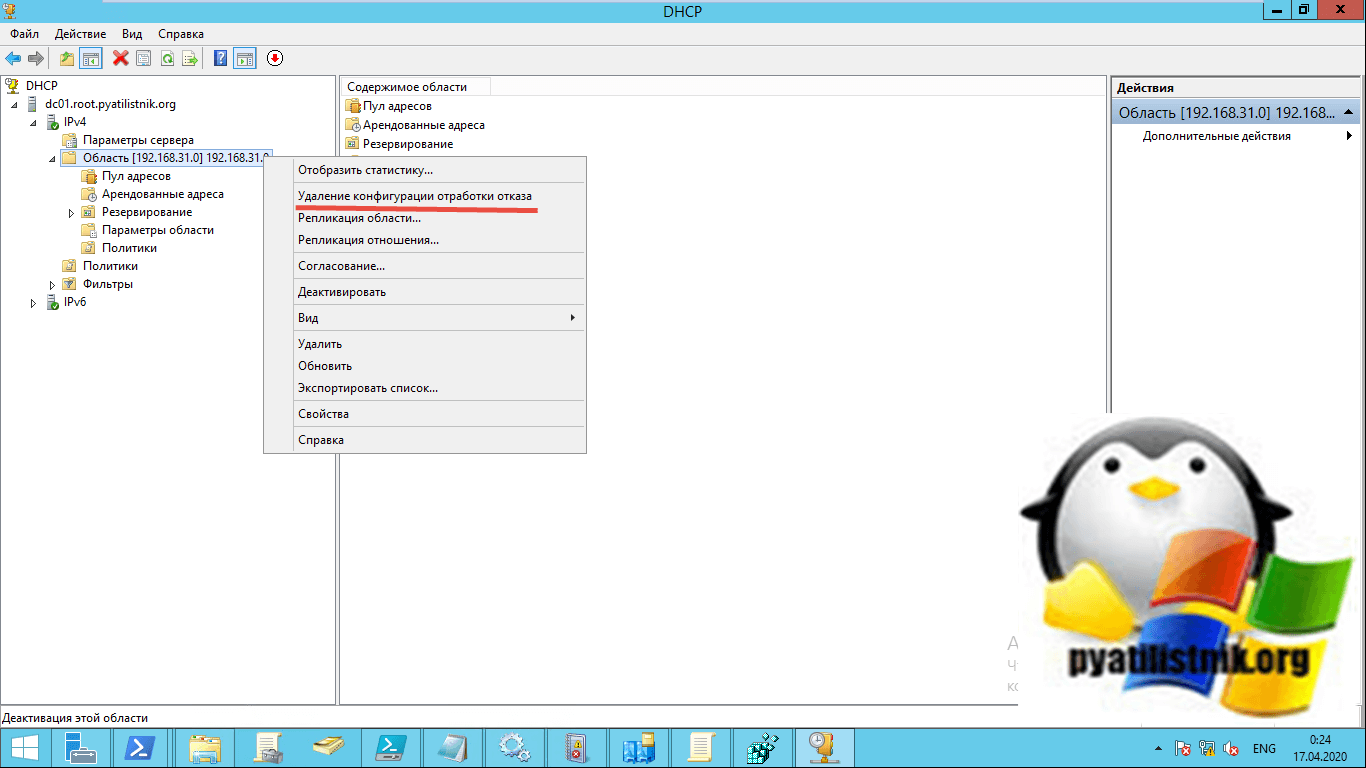

В моем примере сервера DHCP dc01.root.pyatilistnik.org и svt2019s01.root.pyatilistnik.org. Разрывать конфигурацию отработки отказа я буду на первом сервере DHCP (dc01.root.pyatilistnik.org). Откройте оснастку dhcp, сделать это можно через диспетчер серверов или через окно «Выполнить», введя там dhcpmgmt.msc.

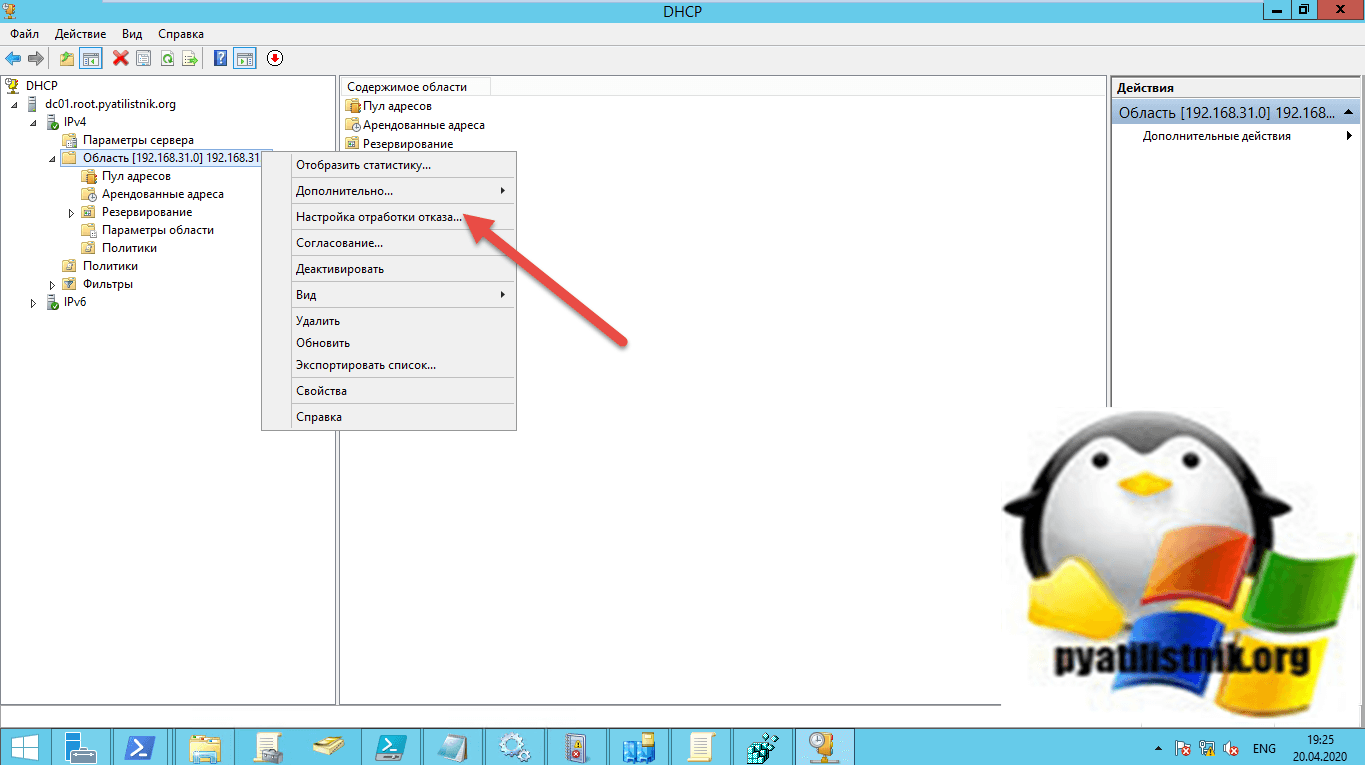

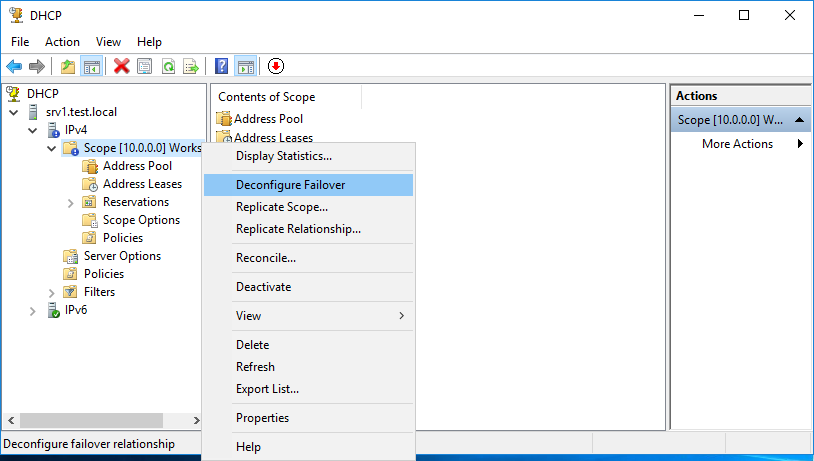

В оснастке вам необходимо для каждой области, что у вас есть выполнить вот такое действие. Щелкните правым кликом по области и из контекстного меню выберите пункт «Удаление конфигурации отработки отказа (Deconfigure failover)«.

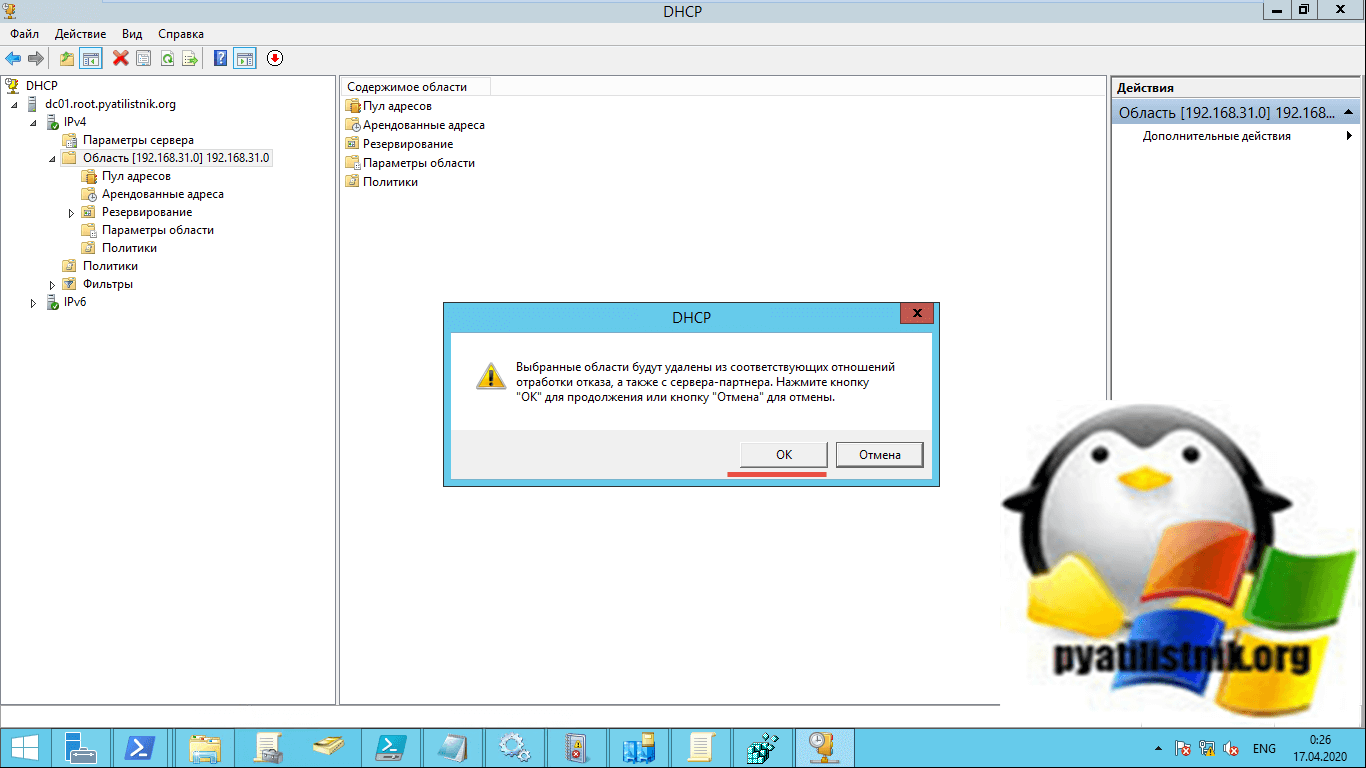

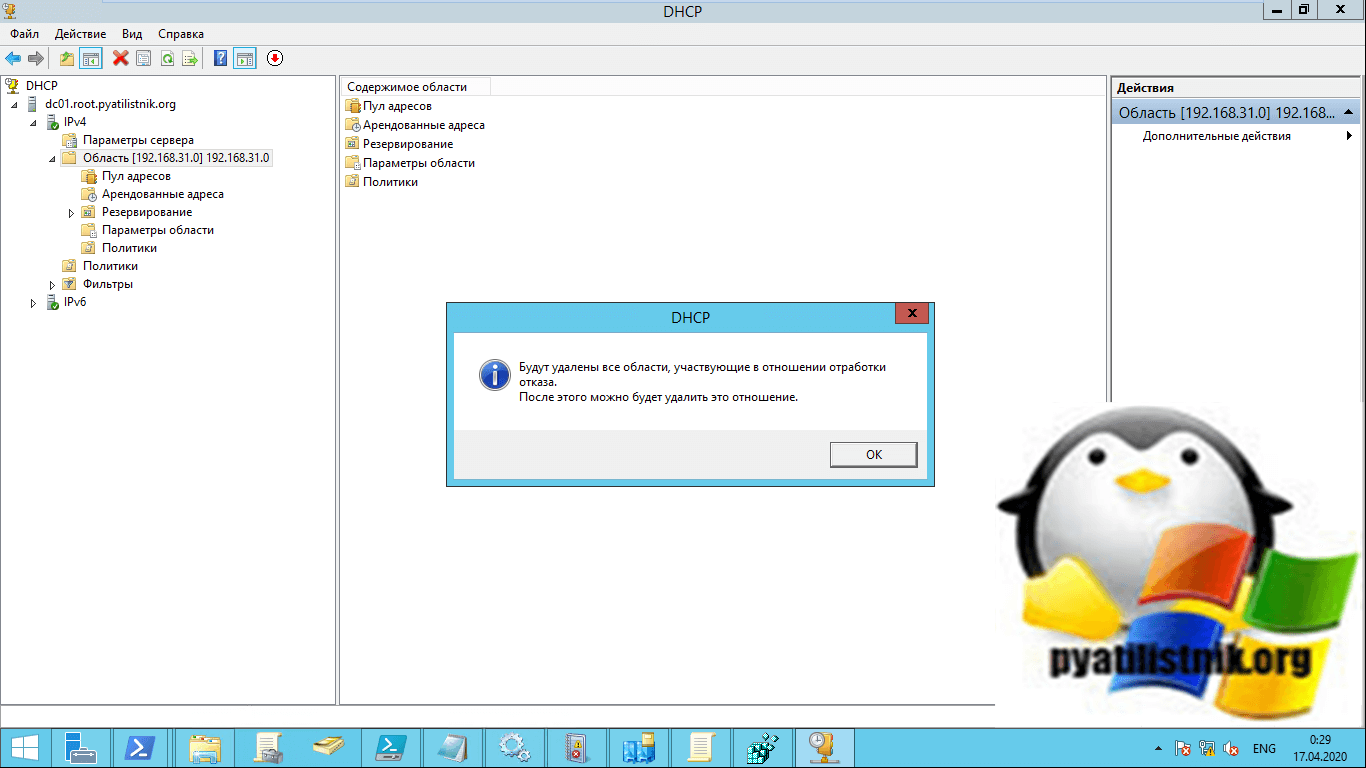

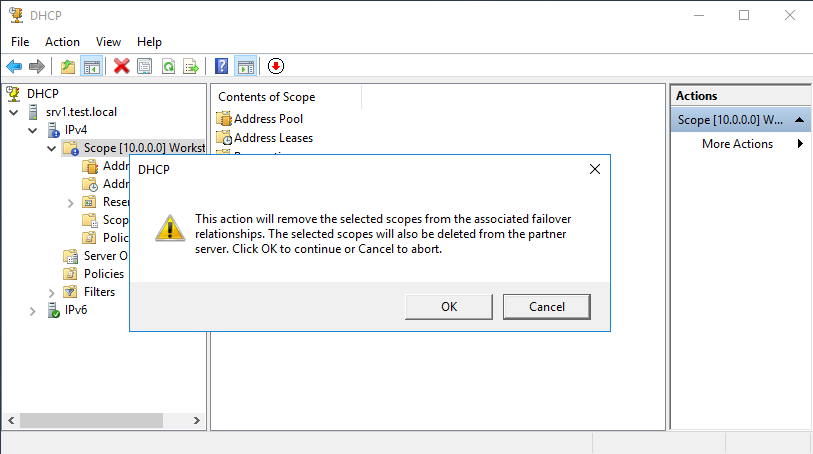

Подтверждаем, что мы понимаем, что делаем и успешно разрываем вашу отказоустойчивую связь между серверами DHCP.

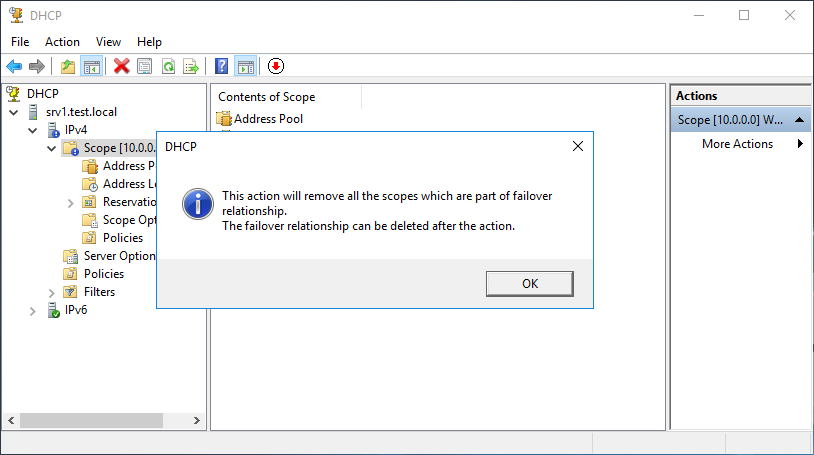

Вам подтвердят, что вы успешно разорвали конфигурацию отработки отказа (Deconfigure failover).

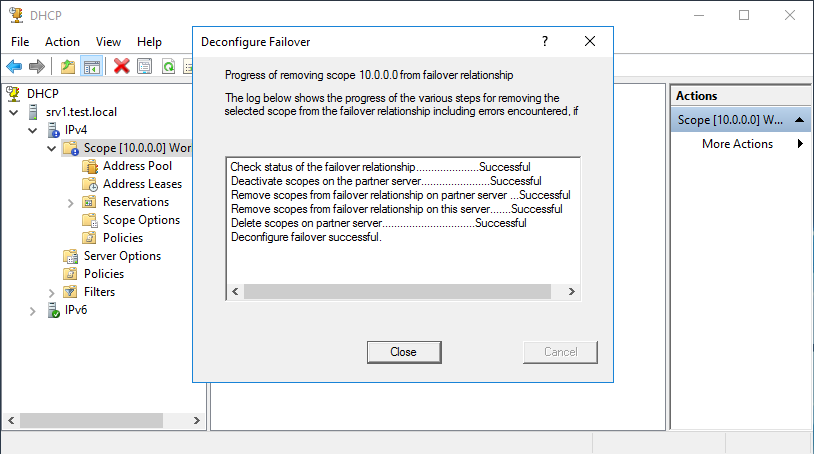

Так же вам покажут журнал удаления отказоустойчивой конфигурации области DHCP.

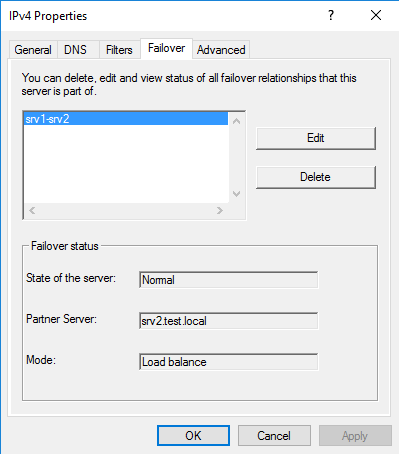

Хочу отметить, что данный подход хоть и разрывает конфигурацию отработки отказа, но не удаляет кэш и настройки отказоустойчивости между серверами, а так же позволяет удалять только по одному отношению. Так, что я вам для массового удаления и чтобы было максимально приближено к рекомендациям Microsoft, советую пройти в свойства IPv4 на DHCP сервере и пройти на вкладку «Отработка отказа». Найдите нужные отношения между DHCP серверами и удалите эту связь. Так вы очистите все старые настройки DHCP и так же удалите отношения для всех областей.

Тут вам заново придется настроить секретный ключ, пропорции ip адресов которые раздает DHCP сервер и так далее

После разрыва, я все же советую перезагрузить второго участника DHCP, тем более он сейчас уже не несет на себе полезной функции

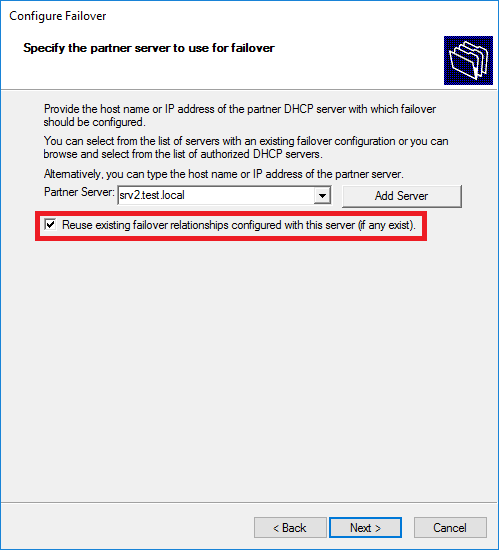

Теперь создаем отказоустойчивые отношения заново. Для этого щелкаем по нужной области правым кликом и выберите пункт «Настройка отработки отказа (Configure failover)«.

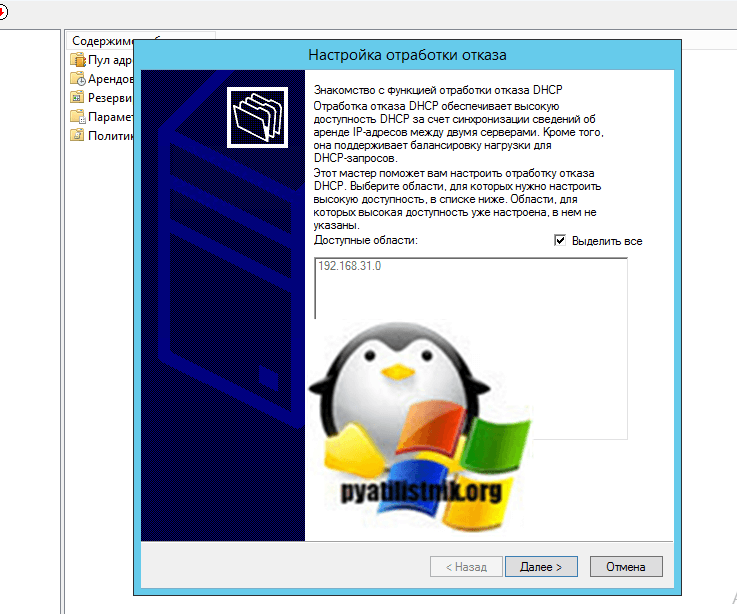

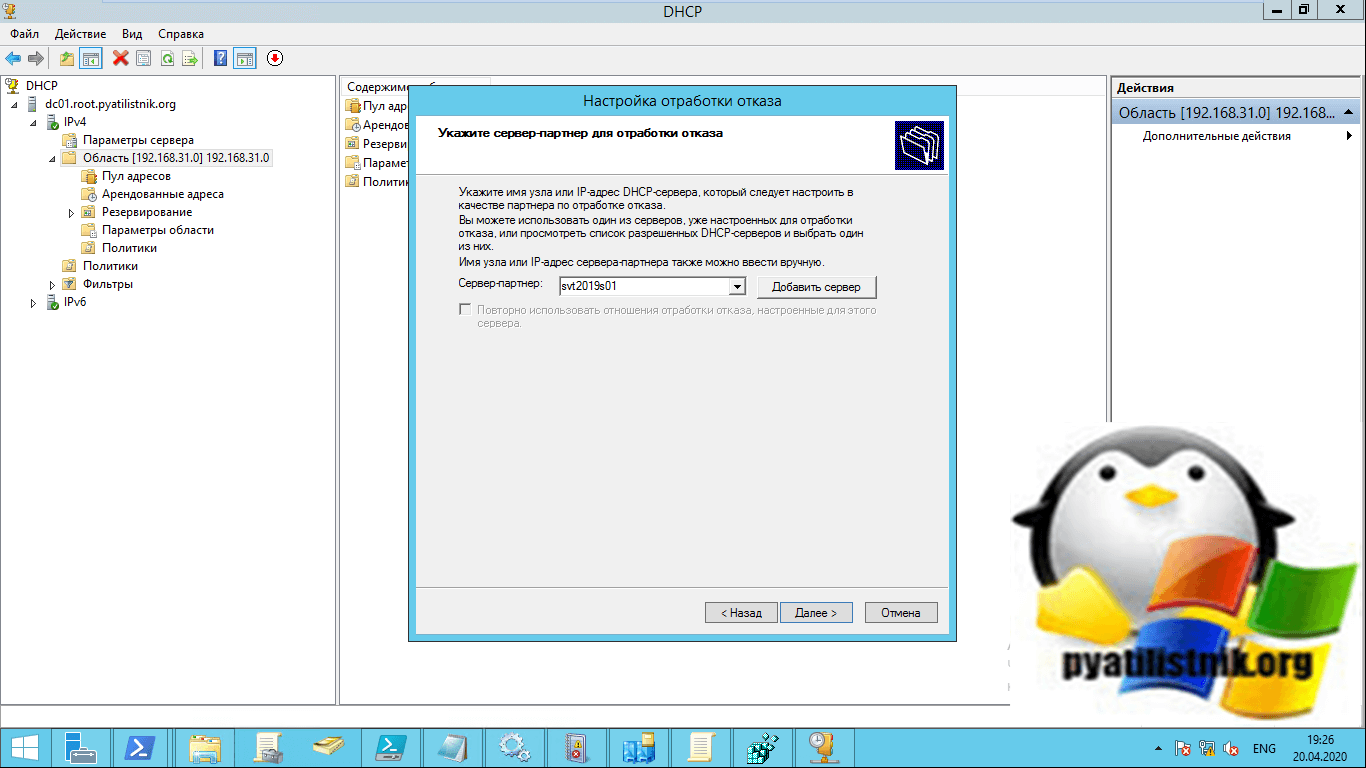

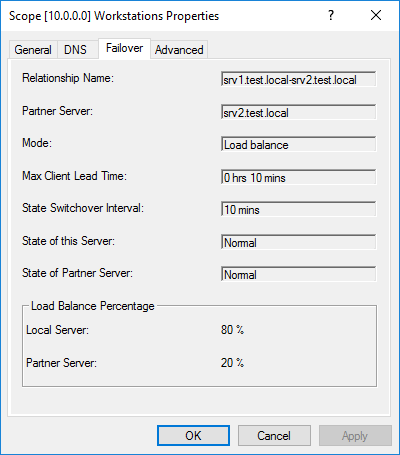

У вас откроется мастер настройки отработки отказа и будет список доступных областей, если вы хотите вы можете включить настройку сразу хоть для 10-ти подсетей.

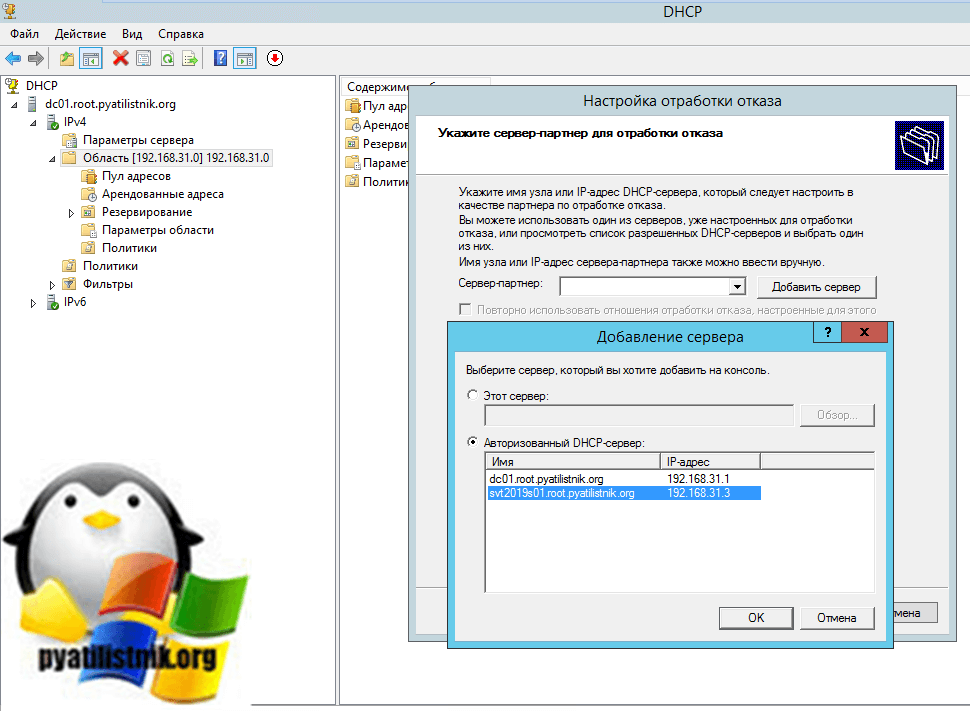

При необходимости выберите сервер-партнера из списка авторизованных DHCP серверов.

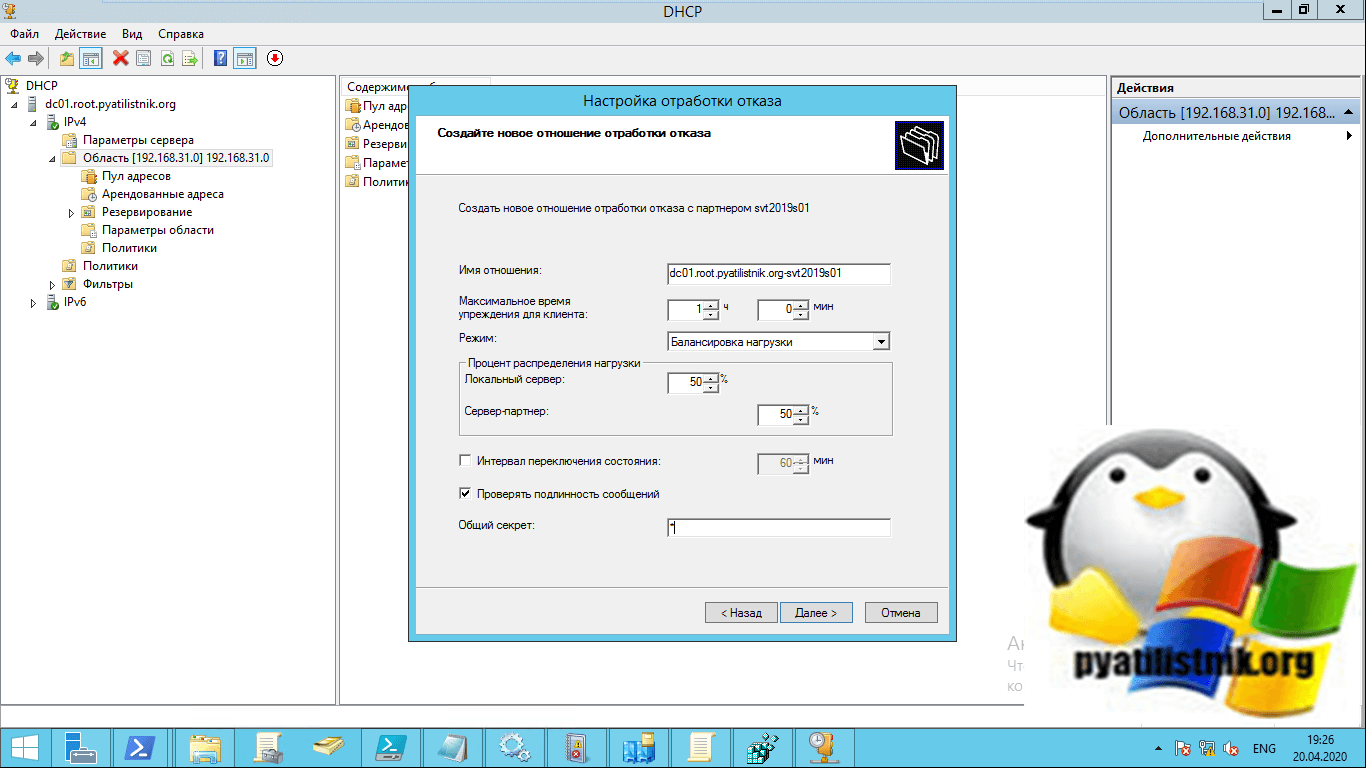

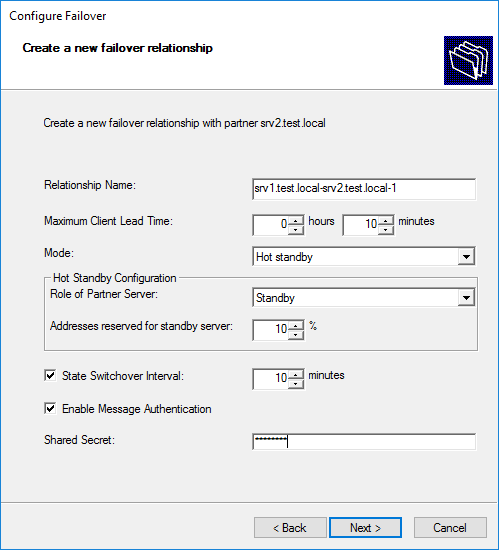

Продолжаем настройку в мастере.

Далее вам необходимо произвести более тонкие настройки, среди них:

- Максимальное время упреждения клиента

- Режим

- Процент распределения нагрузки

- Сервер-партнер

- Секретный ключ

- Интервал переключения состояния

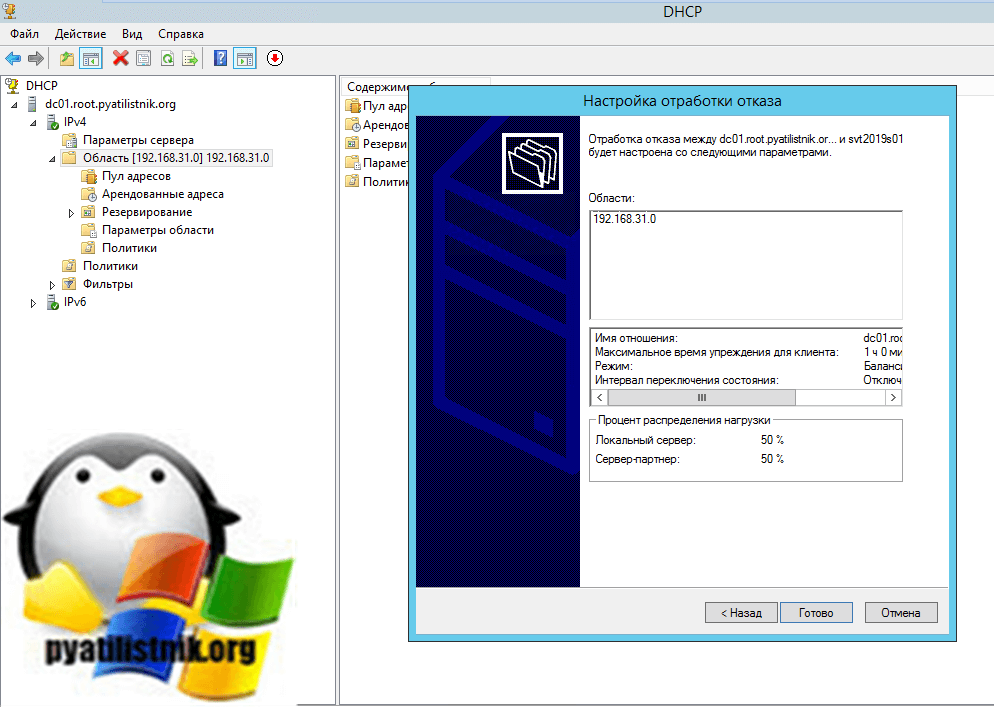

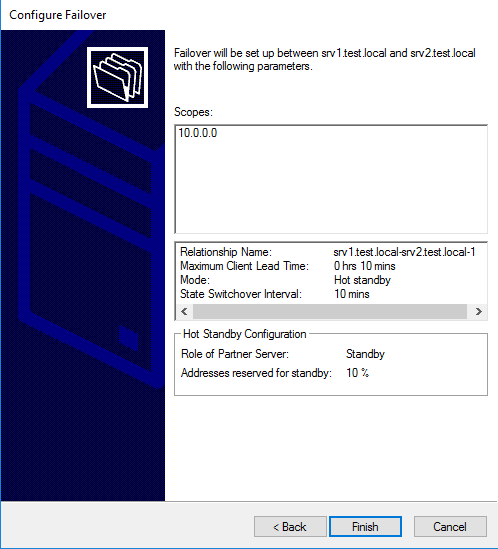

Завершаем настройку отработки отказа

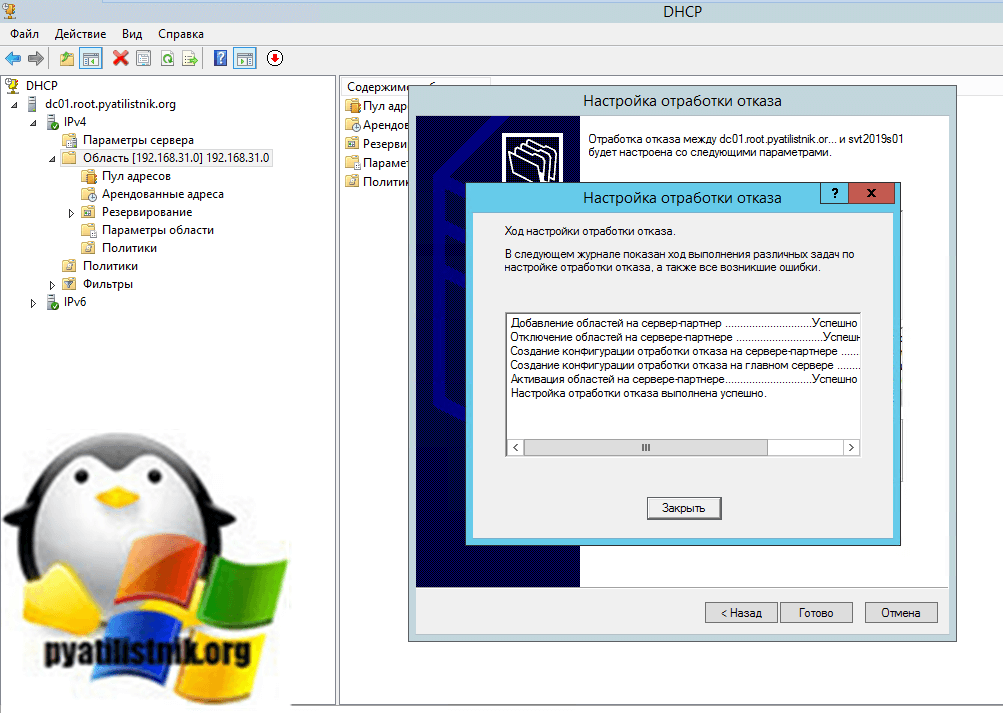

После этих действий на серверах DHCP у вас должны пропасть ошибки ID20291 и ID20292.

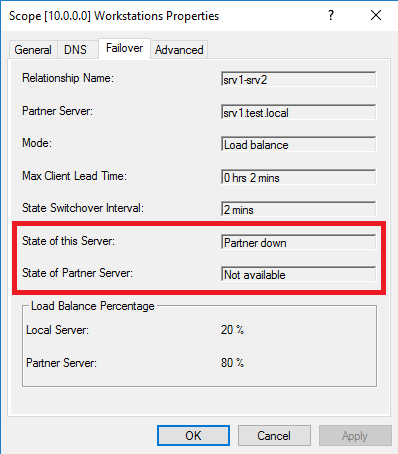

Хочу отметить, что даже устранив ошибки ID20291 и ID20292 вам необходимо вручную реплицировать зарезервированные IP-адреса на вторичный DHCP сервер в режиме балансировки нагрузки либо в режиме горячей замены, так как обновленные данные, автоматически не реплицируются на вторичный сервер.

Из этого два вывода, первый это делать все настройки исключительно на первом сервере, как советует Microsoft, а второе автоматически их реплицировать на второй сервер

Автоматическая репликация областей отказоустойчивого DHCP сервера Windows Server

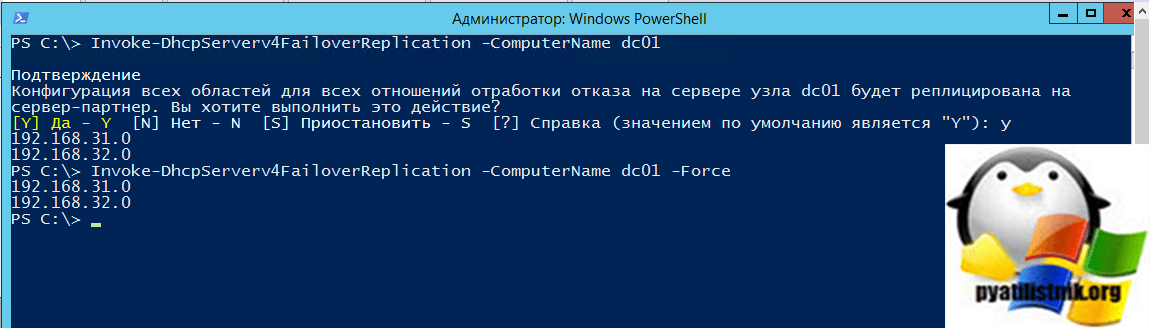

Как я написал выше, Microsoft до сих пор не решило проблему автоматической репликации данных, о зарезервированных IP-адресах, даже в Windows Server 2019. Тут у вас два варианта, первый самый топорный, это ручной запуск на сервере, где были изменены настройки. Для этого запустите PowerShell и введите команду:

Invoke-DhcpServerv4FailoverReplication -ComputerName dc01.root.pyatilistnik.org

- dc01.root.pyatilistnik.org — сервер с которого мы будем реплицировать настройки (DHCP сервер-партнер)

В этом примере реплицируются все области отработки отказа службы DHCP-сервера, работающей на компьютере с именем dc01.root.pyatilistnik.org, в одну или несколько соответствующих партнерских служб DHCP-сервера на основе одного или нескольких отношений отработки отказа, в которых включены службы DHCP-сервера. Обратите внимание, что у вас появится запрос на подтверждение данного действия. Если хотите его пропускать, то необходимо добавить ключ -Force.

Invoke-DhcpServerv4FailoverReplication -ComputerName dc01.root.pyatilistnik.org -Force

Если вам необходимо произвести репликацию настроек отработки отказа относительно одной группы, то команда будет выглядеть вот так:

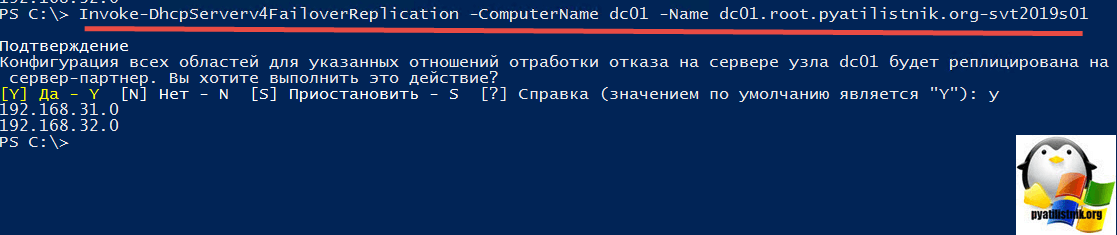

Invoke-DhcpServerv4FailoverReplication -ComputerName dc01.root.pyatilistnik.org -Name dc01.root.pyatilistnik.org-svt2019s01

В этом примере реплицируется конфигурация всех областей, которые являются частью отношения отработки отказа с именем dc01.root.pyatilistnik.org-svt2019s01 в службе DHCP-сервера, работающей на компьютере с именем dc01.root.pyatilistnik.org, в службу DHCP-сервера партнера.

Предположим, что вам необходимо выполнить репликацию отработки отказа, только для определенных областей, для этого есть параметр -ScopeId, вот пример для моих областей:

Invoke-DhcpServerv4FailoverReplication -ComputerName dc01.root.pyatilistnik.org -ScopeId 192.168.31.0,192.168.32.0 -Force

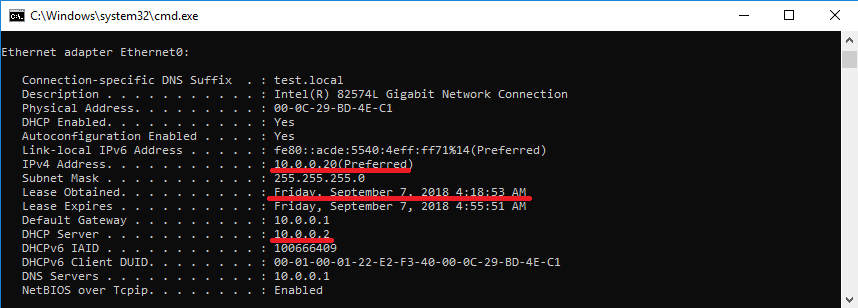

Зная теперь основные команды, вы можете создать для себя автоматический сценарий при котором у вас будет происходить репликация. Тут все просто на поможет сценарий PowerShell и планировщик заданий, который будет срабатывать на определенное событие в журналах Windows.

Хочу отметить, что я и сама Microsoft настоятельно рекомендует, всем администраторам делать изменение настроек исключительно на одном из серверов партнеров, а уже потом реплицировать на второй, так можно гарантировать, что все реплики будут корректны и минимизировано количество потерь ваших изменений

Алгоритм действий:

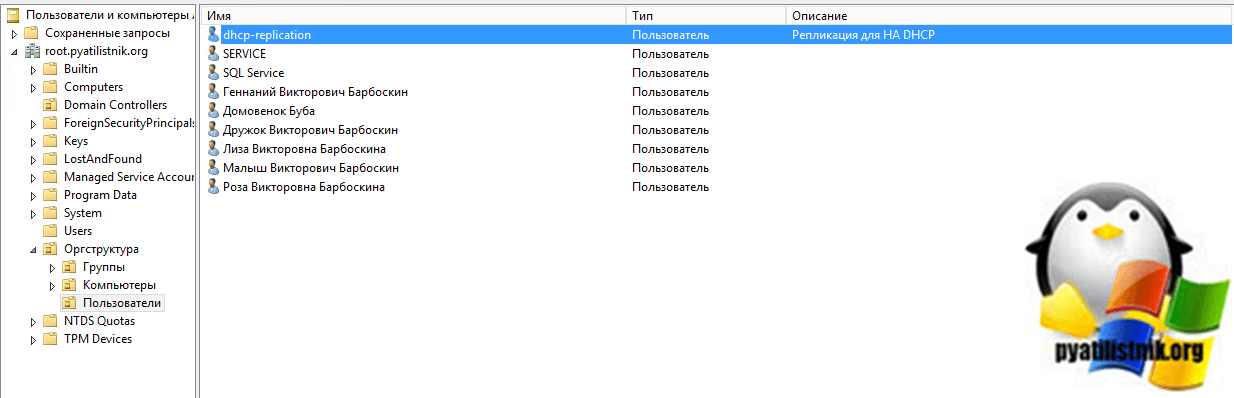

- Создаете в Active Directory новую учетную запись, например dhcp-replication и делаете ее администратором на обоих DHCP серверах, кто входит в группу репликации. Как дать права на DHCP читайте по ссылке.

- Создаем небольшой скрипт dhcp-replication.ps1. Для этого вам просто нужно открыть PowerShell ISE и ввести там команду:

Invoke-DhcpServerv4FailoverReplication -ComputerName dc01.root.pyatilistnik.org -Force#dc01.root.pyatilistnik.org — сервер с которого мы будем реплицировать настройки (DHCP сервер-партнер)

Далее вам просто нужно сохранить его в формате ps1.

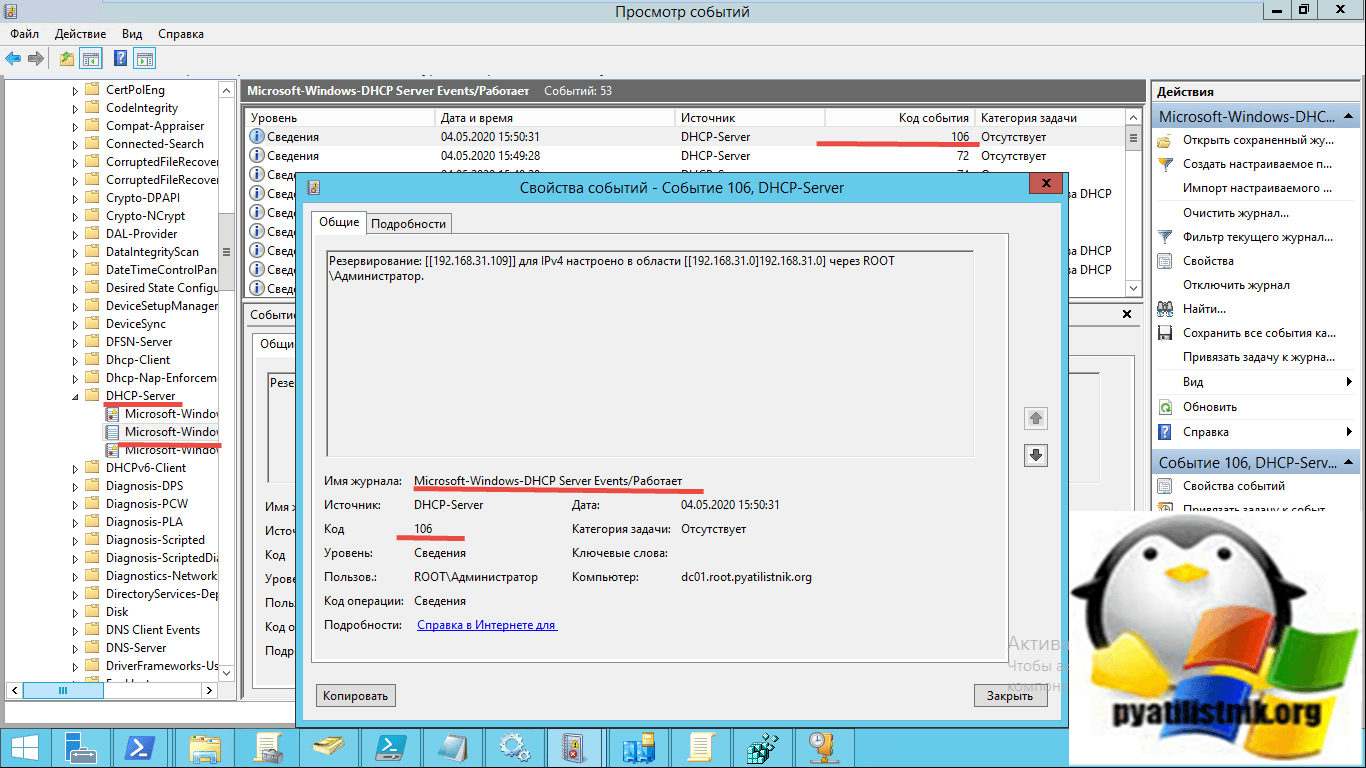

- Создаем задание в планировщике Windows, которое по событию будет запускать ваш скрипт. Почему именно по событию, все просто, чтобы уменьшить количество бесполезного трафика и нагрузку на ваш сервер.

Когда вы производите новое резервирование IP-адреса на вашем DHCP сервере, у вас генерируется событие ID 106.

ID 106: Резервирование: [[192.168.31.109]] для IPv4 настроено в области [[192.168.31.0]192.168.31.0] через ROOTАдминистратор.

Генерируется оно журналом Microsoft-Windows-DHCP Server Events.

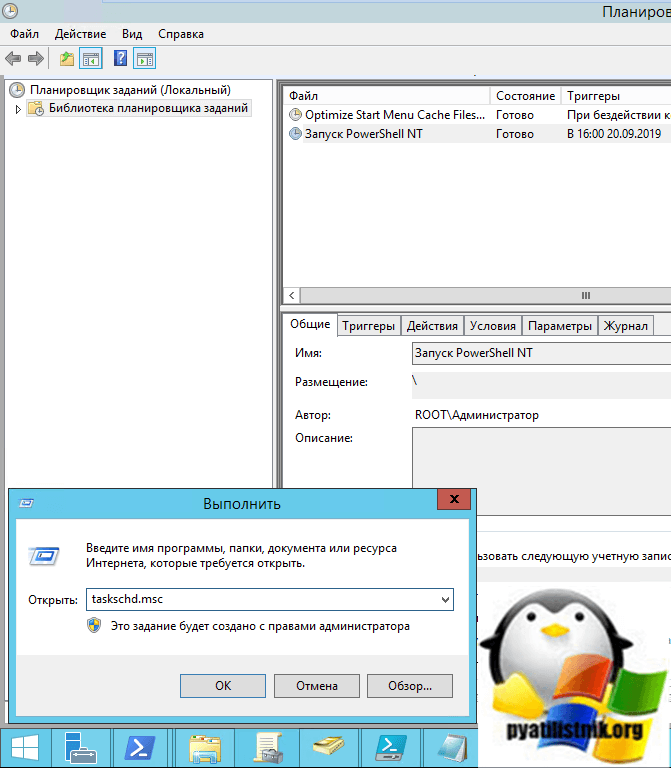

И так, откройте планировщик событий, самый быстрый способ, это в окне «Выполнить«, ввести taskschd.msc.

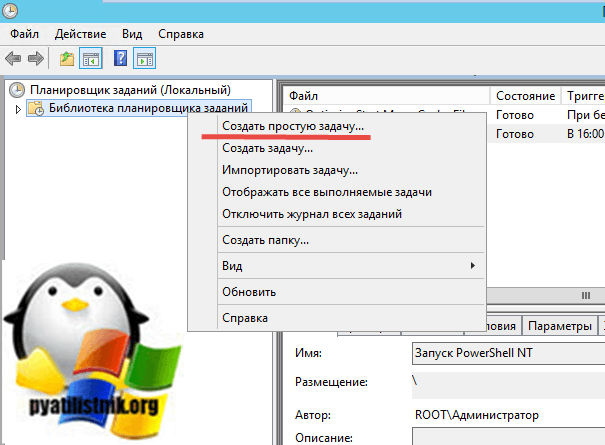

Щелкаем правым кликом и создаем новую, простую задачу.

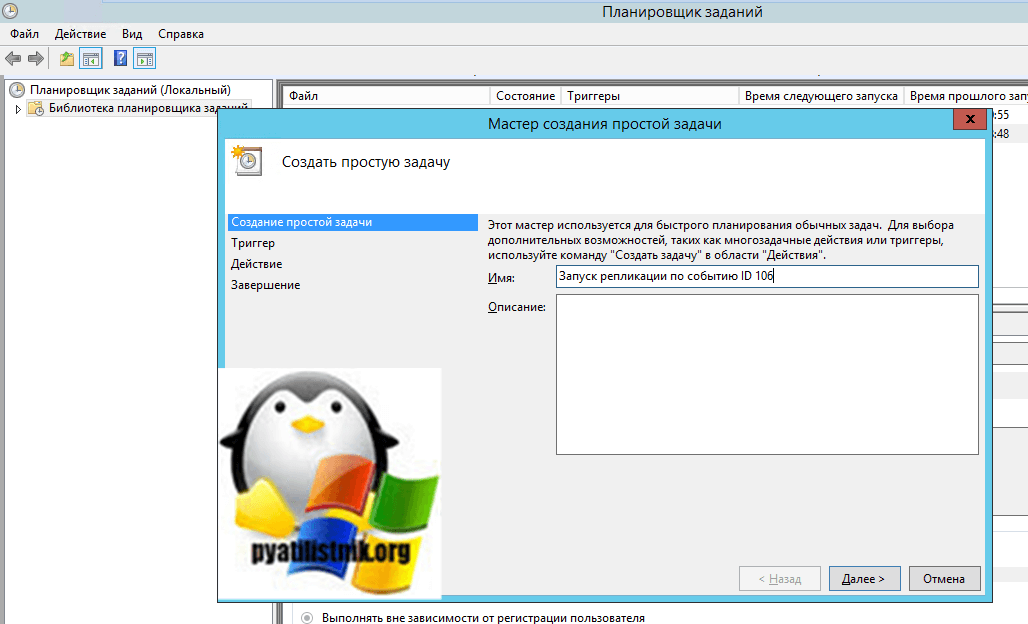

На первом шаге, вам необходимо придумать имя для вашей задачи, можно написать, что угодно, главное, чтобы вам было понятно.

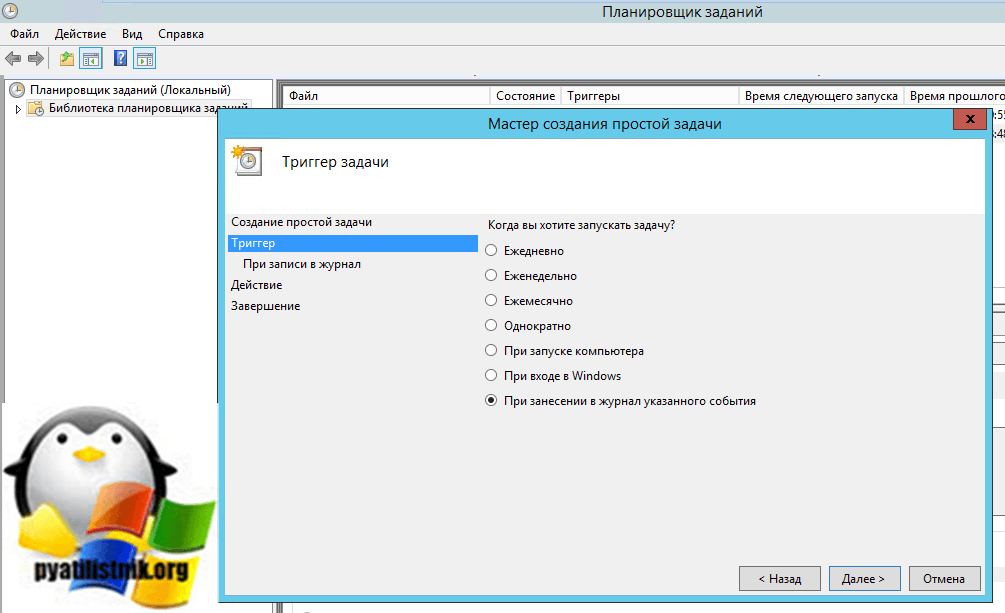

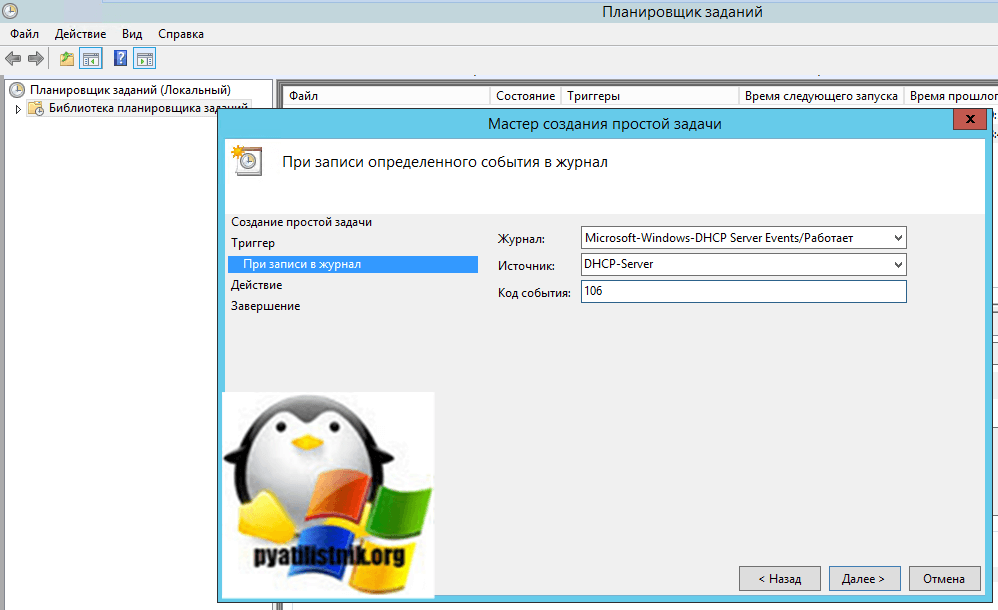

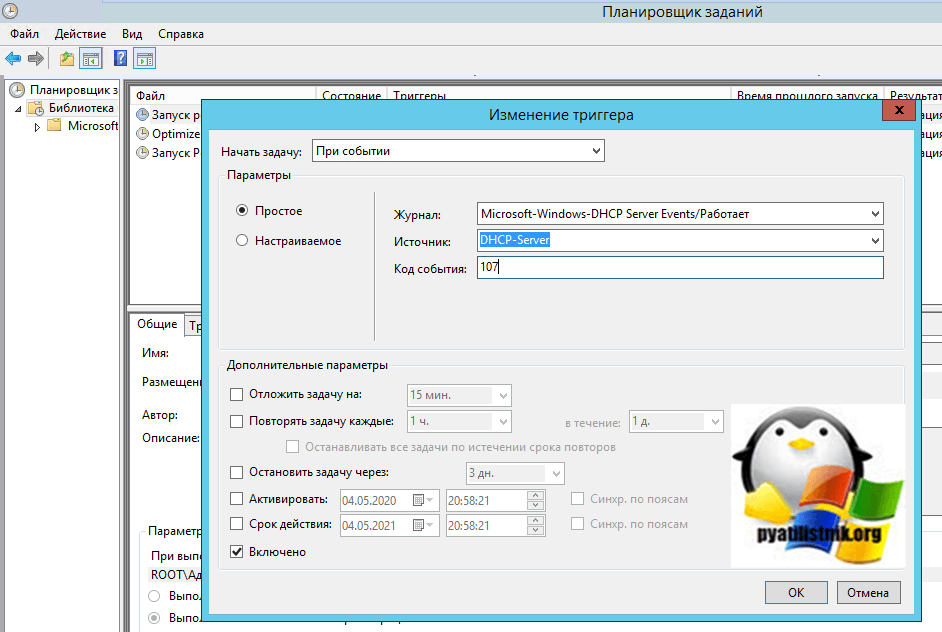

Выбираем пункт «При занесении в журнал указанного события«.

Далее заполняем три пункта:

- Журнал — Microsoft-Windows-DHCP Server Events/Работает

- DHCP-Server

- Код события 106

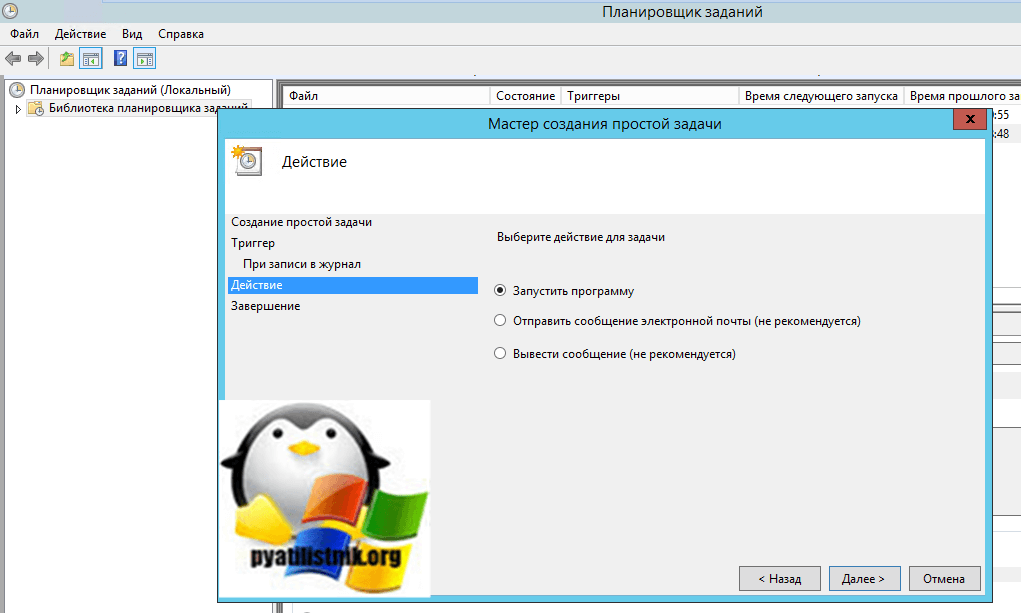

Оставляем пункт «Запустить программу«.

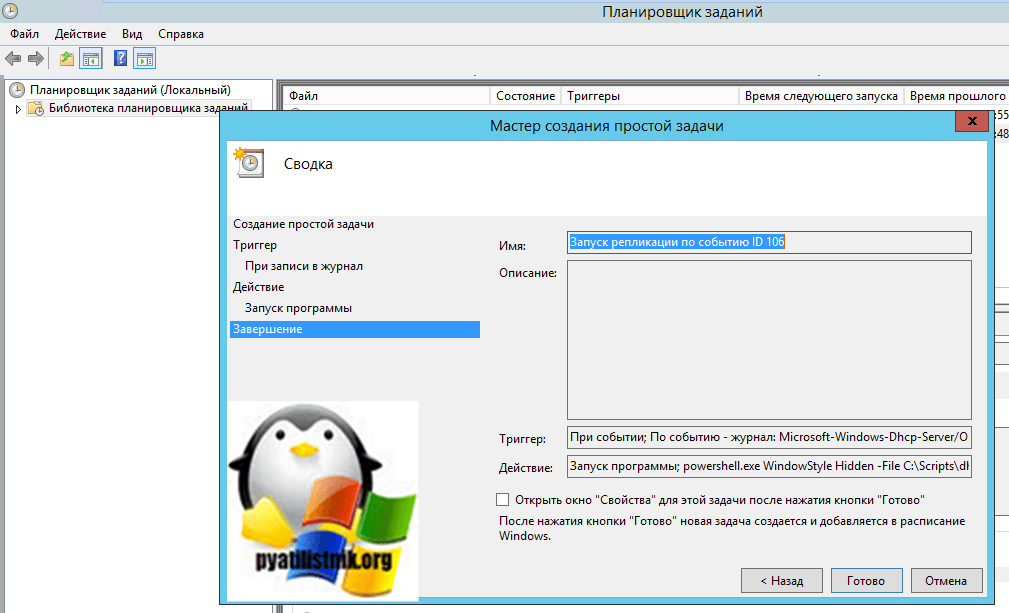

Далее в поле:

- Программа или сценарий, вы указываете powershell.exe

- В поле «Добавить аргументы» введите текст -WindowStyle Hidden -File «C:Scriptsdhcp-replication.ps1». Где WindowStyle — это указание не показывать диалоговое окно, а атрибут —File указывает путь до вашего скрипта PowerShell. Мы такое уже разбирали в методах запуска скрипта PowerShell.

Смотрим сводную информацию и закрываем мастер настройки простого задания.

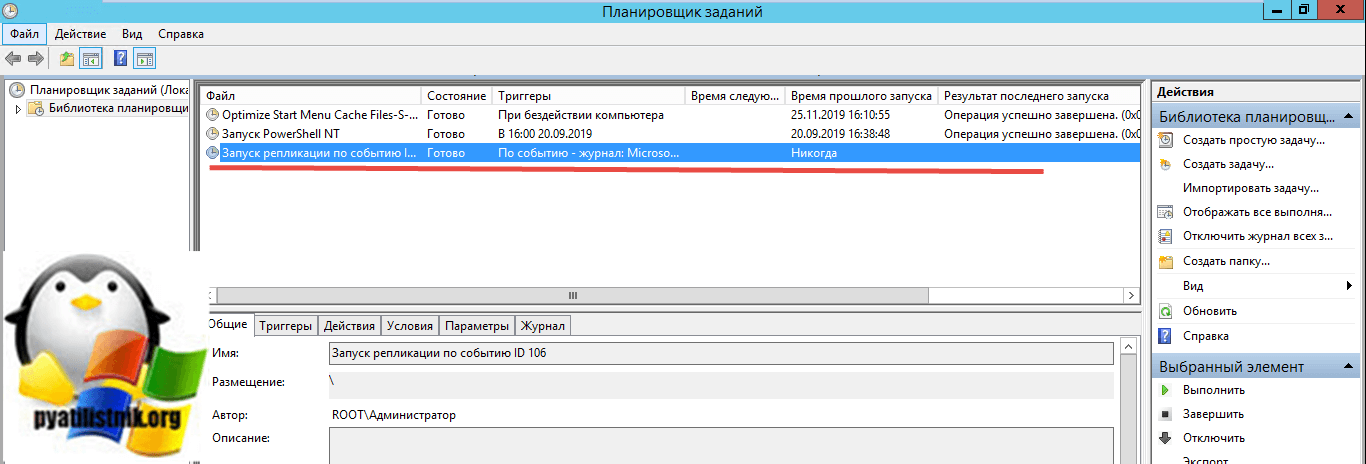

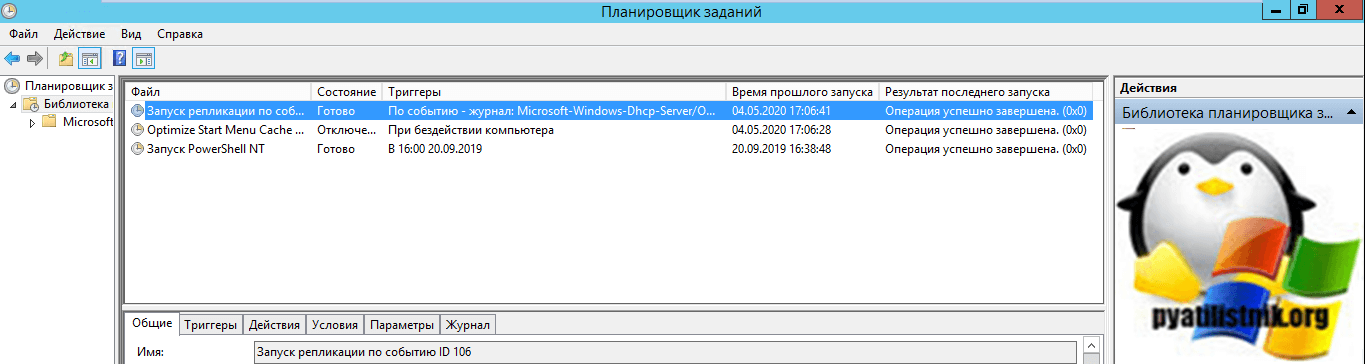

В результате ваше новое задание появится в списке.

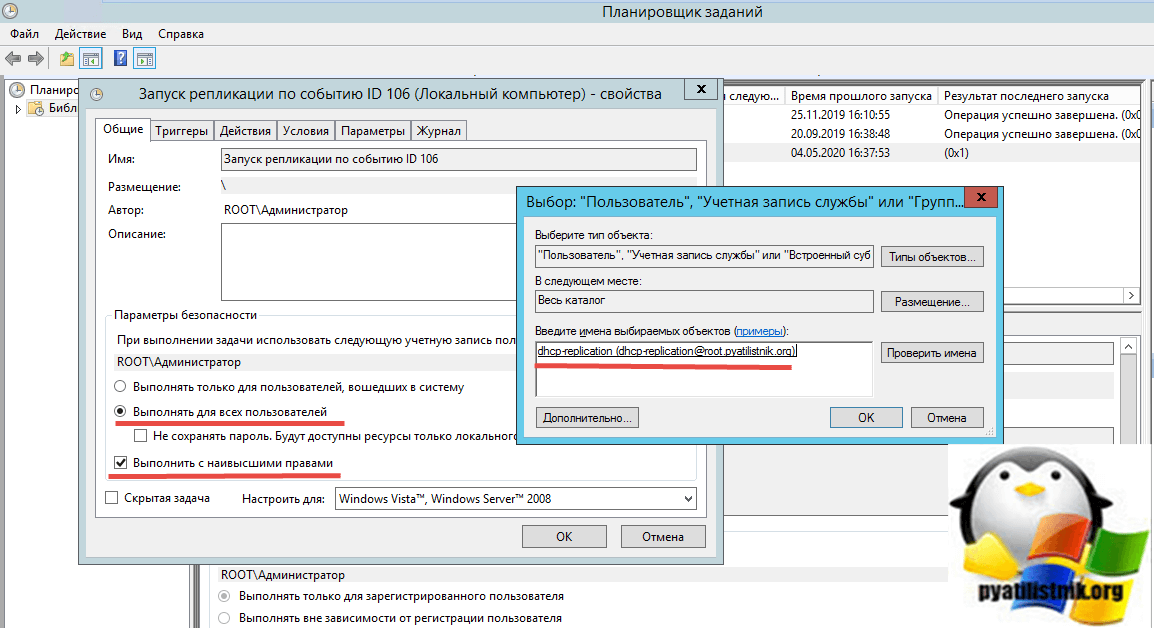

Далее нам необходимо открыть свойства вашего задания и в параметрах безопасности выбрать созданного ранее пользователя, от имени которого будет запускаться задание, далее выставить опцию «Выполнить для всех пользователей» и поставить галку «Выполнить с наивысшими правами«.

Все теперь ждем появления события ID 106, вы его сами можете вызвать, путем резервирования IP-адреса. Как видим у меня успешно отработало мое задание и все резервированные IP-адреса на текущем сервере, благополучно отреплецировались на DHCP-партнера.

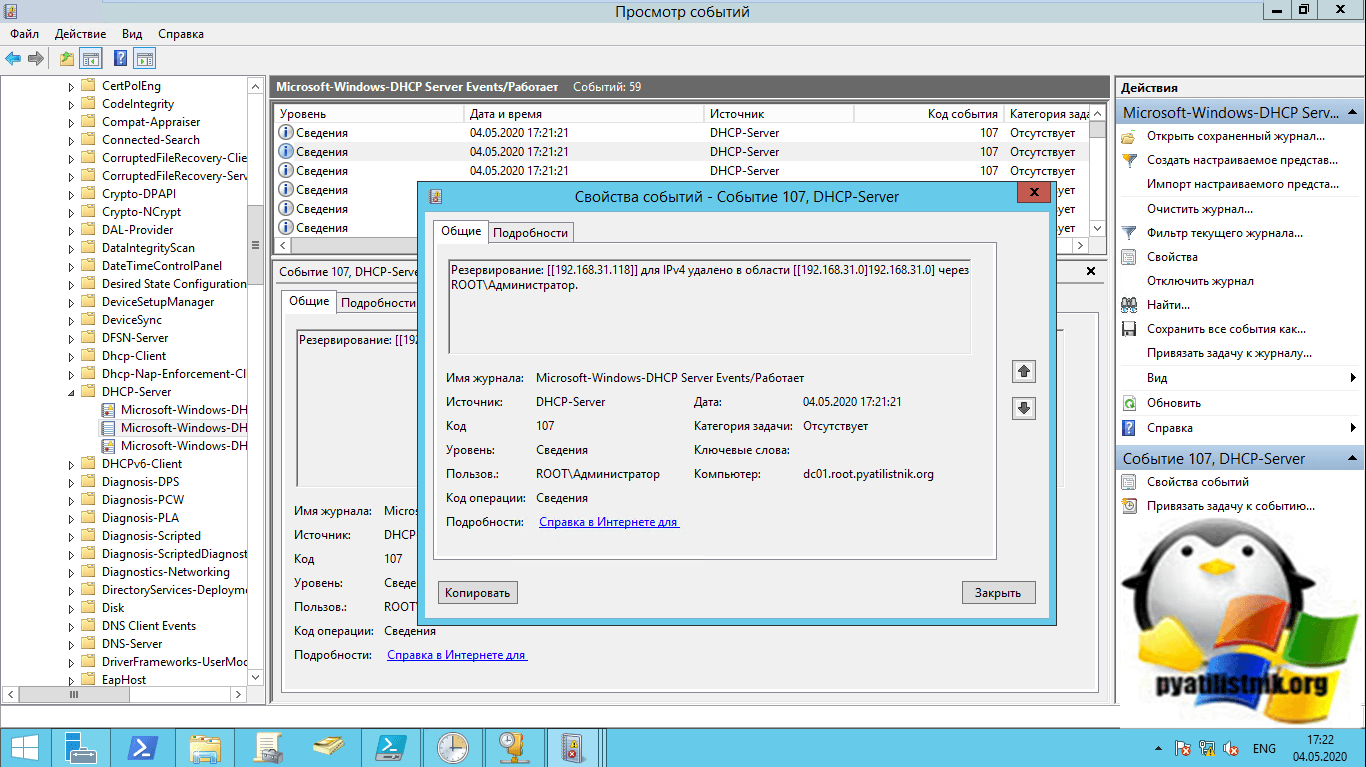

С событием установки резервирования (ID 106) мы разобрались, но еще есть и обратная операция, это удаление резервирования IP-адреса за определенным компьютером, и тут генерируется событие ID 107.

ID 107: Резервирование: [[192.168.31.118]] для IPv4 удалено в области [[192.168.31.0]192.168.31.0] через ROOTАдминистратор.

- Журнал Microsoft-Windows-DHCP Server Events/Работает

- Источник DHCP-Server

В итоге вам нужно создать такое же задание, как и в случае с ID 106, но сделать для ID 107 некоторые изменения. Теперь при включении и выключении аренды IP адреса, все области отработки будут автоматически согласованы и ошибок с ID 202091 и ID 20292 не должно быть.

Обновление прошивок и драйверов на конечных устройствах

Еще бывают случаи, когда у вас может быть старое оборудование, которое долго не обновлялись, например случай с Thinstation. Там в логах фигурировала ошибка, что тонкие клиенты запрашивали IP-адрес с ошибкой и вот установив свежий PoniX, созданного на базе TS 5.1, полностью решило проблему.

http://e1fer.blogspot.com/2016/08/20291-binding-ack-dhcp-failover-windows.html

Настройка задержки IPDT на оборудовании Cisco

В моем случае, все проделанные выше действия мне не помогли, и я обратился за помощью к своим коллегам из сетевого отдела и попросил посмотреть были ли какие-то работы с их стороны за последнее время, они подтвердили, что работы были, и мы начали совместно разбираться в итоге нашли вот такую вещь. Оказывается Cisco знает известную проблему «Duplicate IP Address 0.0.0.0«.

Инженеры Cisco очень часто получали сообщение, о дублированных IP адресах, напомню в терминалогии Windows DHCP, это Bad address, а в терминалогии Cisco, это «Duplicate IP Address 0.0.0.0″.

В Microsoft Windows Vista и более поздних версиях Microsoft представила новый механизм, который используется для обнаружения дублирующих адресов в сети, когда происходит процесс DHCP. Этот новый механизм обнаружения описан в RFC 5227 .

http://tools.ietf.org/html/rfc5227

В разделе 2.1.1 есть интересное описание, что