Администратор DNS сервера на Windows для управления сервером, DNS зонами и записями может использовать старую добрую утилиту

Dnscmd

, или воспользоваться возможностями PowerShell модуля DNSServer. В этой статье мы рассмотрим основные операцию по массовому созданию, модификации и удалению различных DNS записей и зон с помощью PowerShell.

Содержание:

- Модуль PowerShell — DNSServer

- Управление DNS зонами из PowerShell

- Управление DNS записиями с помошью модуля DNSServer

- Как добавить сразу несколько A / PTR записей в DNS зону с помощью PowerShell?

Модуль PowerShell — DNSServer

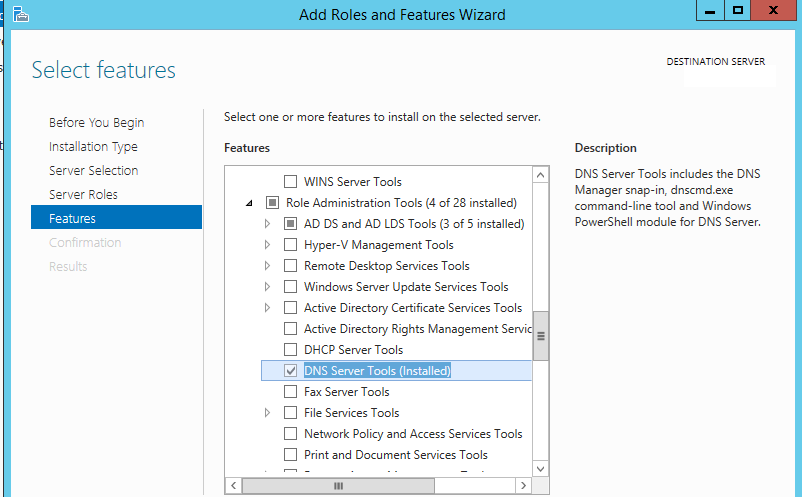

PowerShell модуль DNSServer входит в состав RSAT. В Windows 10 RSAT устаналивается отдельно, а в Windows Server вы можете установить модуль через Server Manager (Role Administration Tools -> Dns Server Tools).

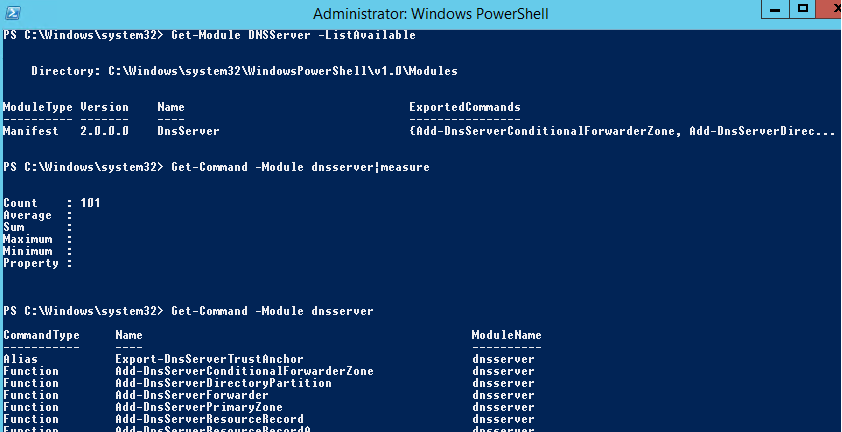

Проверим, что в системе имеется модуль PoSh DNSServer:

Get-Module DNSServer –ListAvailable

Можно вывести список команд в нем (в версии модуля на Windows Server 2012 R2 доступно более 100 команд):

Get-Module DNSServer

Управление DNS зонами из PowerShell

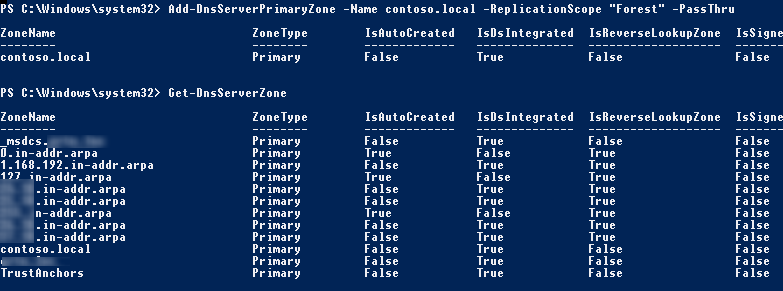

Выведем список зон на DNS сервере (в нашем случае это контроллер домен):

Get-DnsServerZone –ComputerName dc01

Чтобы добавить новую первичную DNS зону с именем contoso.local, выполните команду:

Add-DnsServerPrimaryZone -Name contoso.local -ReplicationScope "Forest" –PassThru

Как вы видите, была создана первичная DNS зона, интегрированная в Active Directory (isDsIntegrated=True).

Можно создать зону обратного просмотра (Lockup Zone):

Add-DnsServerPrimaryZone -NetworkId "192.168.1.0/24" -ReplicationScope Domain

Чтобы синхронизировать новую зону с другими DC в домене, выполните команду:

Sync-DnsServerZone –passthru

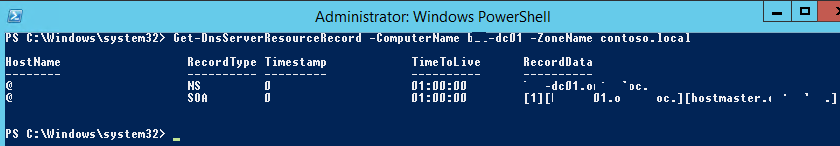

Выведем список записей в новой DNS зоне (она пуста):

Get-DnsServerResourceRecord -ComputerName dc01 -ZoneName contoso.local

Для удаления зоны воспользуйтесь командой:

Remove-DnsServerZone -Name contoso.local -ComputerName dc01

Эта команда также удалит все существующие DNS записи в зоне.

Управление DNS записиями с помошью модуля DNSServer

Чтобы создать новую A запись в указнаной DNS зоне, воспользуемся командой:

Add-DnsServerResourceRecordA -Name rds1 -IPv4Address 192.168.1.30 -ZoneName contoso.local -TimeToLive 01:00:00

Чтобы добавить PTR запись в обратной зоне, в предыдущей команде можно добавить параметр –CreatePtr или создать указатель вручную командлетом Add-DNSServerResourceRecordPTR:

Add-DNSServerResourceRecordPTR -ZoneName 1.168.192.in-addr.arpa -Name 30 -PTRDomainName rds1.contoso.local

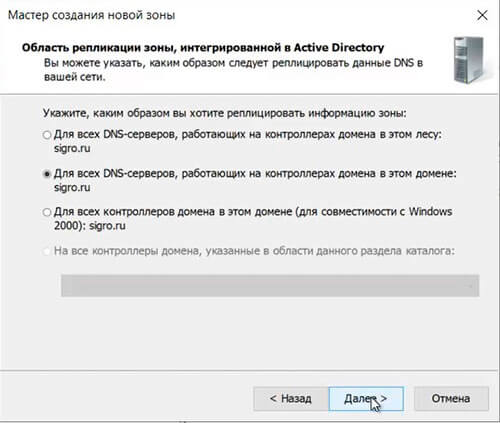

Для добавления алиаса (CNAME) для определенной A записи, воспользуйтесь командой:

Add-DnsServerResourceRecordCName -ZoneName contoso.local -Name RDSFarm -HostNameAlias rds1.contoso.local

Чтобы изменить IP адрес данной A записи нужно воспользоваться довольно сложной схемой, т.к. вы не можете напрямую изменить IP адрес у DNS записи.

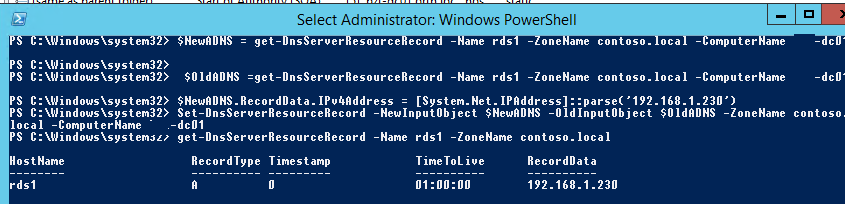

$NewADNS = get-DnsServerResourceRecord -Name rds1 -ZoneName contoso.local -ComputerName dc01

$OldADNS =get-DnsServerResourceRecord -Name rds1 -ZoneName contoso.local -ComputerName dc01

Теперь изменим свойство IPV4Address у объекта $NewADNS

$NewADNS.RecordData.IPv4Address = [System.Net.IPAddress]::parse('192.168.1.230')

Теперь изменим IP адрес A записи с помощью Set-DnsServerResourceRecord:

Set-DnsServerResourceRecord -NewInputObject $NewADNS -OldInputObject $OldADNS -ZoneName contoso.local -ComputerName dc01

Проверим, что IP адрес A записи изменился:

get-DnsServerResourceRecord -Name rds1 -ZoneName contoso.local

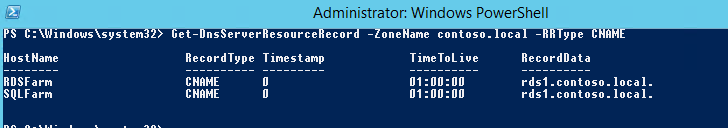

Можно вывести список DNS записей одного типа, указав тип в аргументе –RRType. Выведем список записей CNAME в зоне:

Get-DnsServerResourceRecord -ComputerName DC01 -ZoneName contoso.local -RRType CNAME

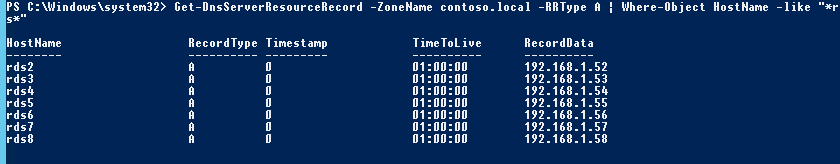

Также вы можете использовать фильтр по различным параметрам DNS записей с помощью Where-Object. Например, выведем список A записей, у которых в имени есть фраза rds.

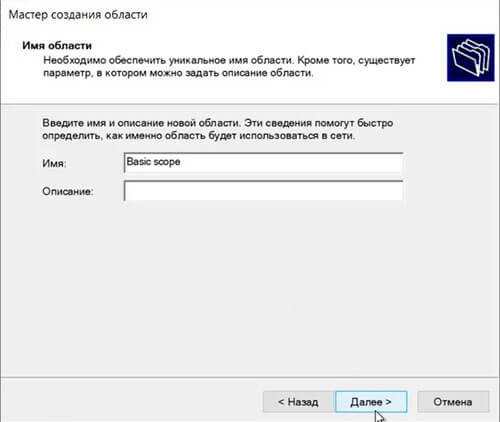

Get-DnsServerResourceRecord -ZoneName contoso.local -RRType A | Where-Object HostName -like "*rds*"

Для удаления записей в DNS используется командлет Remove-DnsServerResourceRecord.

Например, для удаления CNAME записи, выполните:

Remove-DnsServerResourceRecord -ZoneName contoso.local -RRType CName -Name RDSFarm

Для удаления A записи:

Remove-DnsServerResourceRecord -ZoneName contoso.local -RRType A -Name rds1 –Force

Для удаления PTR записи в обратной зоне:

Remove-DnsServerResourceRecord -ZoneName “1.168.192.in-addr.arpa” -RRType “PTR” -Name “30”

Как добавить сразу несколько A / PTR записей в DNS зону с помощью PowerShell?

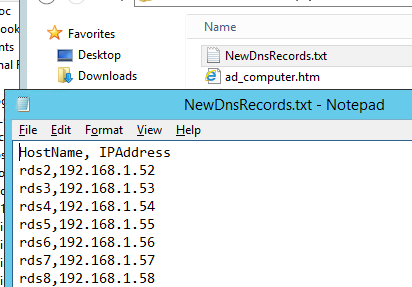

Допустим, вам нужно создать сразу множество A записей в определенной DNS зоне прямого просмотра. Вы можете завести их по-одной с помощью команды Add-DnsServerResourceRecordA, но гораздол проще и быстрее массово завести A записи по списку из файла.

Создайте текстовый файл NewDnsRecords.txt ч именами и IP адресами, которые вы хотите завести. Формат файла такой:

HostName, IPAddress

Чтобы завести A записи в зоне contoso.local по данным из TXT/CSV файла, воспользуйтесь следующим скриптом PowerShell:

Import-CSV "C:PSNewDnsRecords.txt" | %{

Add-DNSServerResourceRecordA -ZoneName contoso.local -Name $_."HostName" -IPv4Address $_."IPAddress"

}

Если нужно сразу завести записи в обратной зоне, добавьте в команду Add-DNSServerResourceRecordA параметр –CreatePtr.

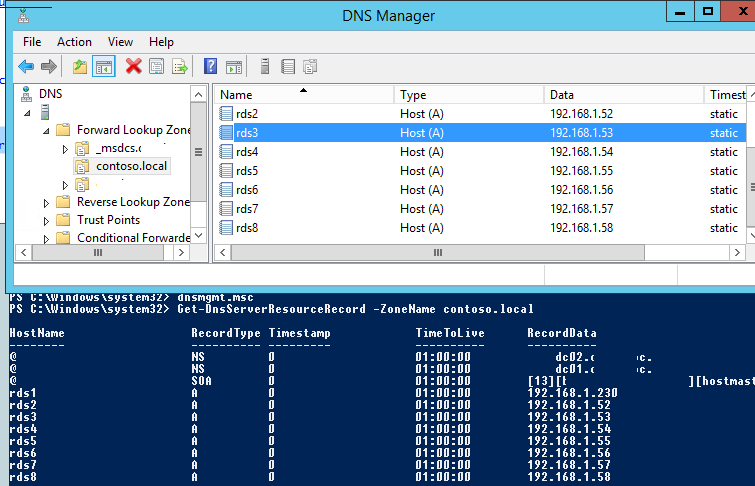

Теперь с помощью консоли DNS Manager (dnsmgmt.msc) или команнды

Get-DnsServerResourceRecord -ZoneName contoso.local

убедитесь, что все A записи успешно созданы.

Если нужно массово завести PTR записи в зоне обратного просмотра создайте текстовый/csv файл со следующей структурой

octet,hostName,zoneName 65,rds5.contoso.local,1.168.192.in-addr.arpa 66,rds6.contoso.local,1.168.192.in-addr.arpa 67,rds7.contoso.local,1.168.192.in-addr.arpa.

Затем запустите такой скрипт:

Import-CSV "C:PSNewDnsPTRRecords.txt" | %{

Add-DNSServerResourceRecordPTR -ZoneName $_."zoneName" -Name $_."octet" -PTRDomainName $_."hostName"

}

Убедитесь, что PTR записи появились в указанной Reverse зоне DNS.

Установка и настройка DNS-сервера и Active Directory, DHCP-сервера в Windows Server 2019 не отличается от предыдущих выпусков серверов компании Microsoft, таких как Windows Server 2016, 2012. Пройдя несколько шагов несложно устанавить следующие роли: DNS-сервер и Доменные службы Active Directory, DHCP-сервер.

- Переименование сервера

- Настройка сетевого интерфейса

- Установка на сервера ролей: DNS-сервер, Доменные службы Active Directory, DHCP-сервер

- Повышение роли сервера до уровня контроллера домена

- Настройка обратной зоны DNS

- Настройка DHCP-сервера

Переименование сервера

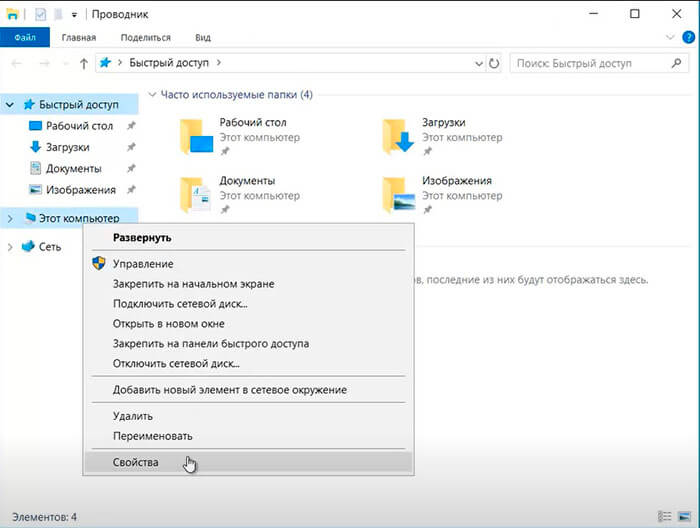

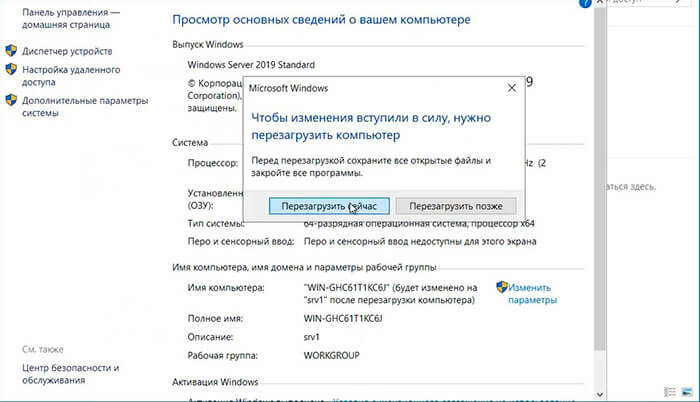

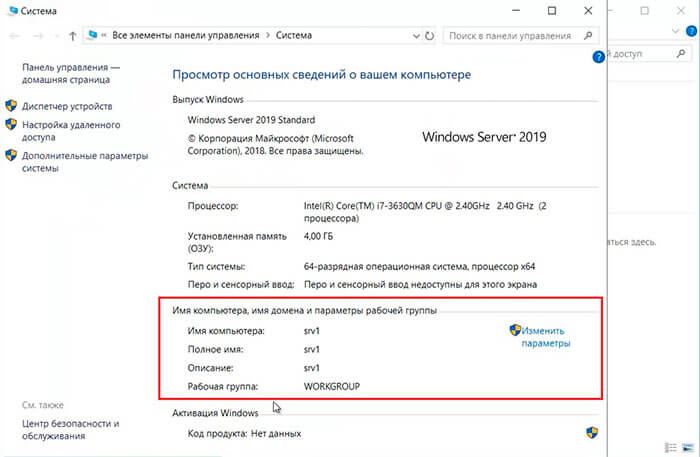

1. Для изменения имени сервера нажимаем правой клавишей мыши на «Этот компьютер«, в появившемся меню выбираем «Свойства«.

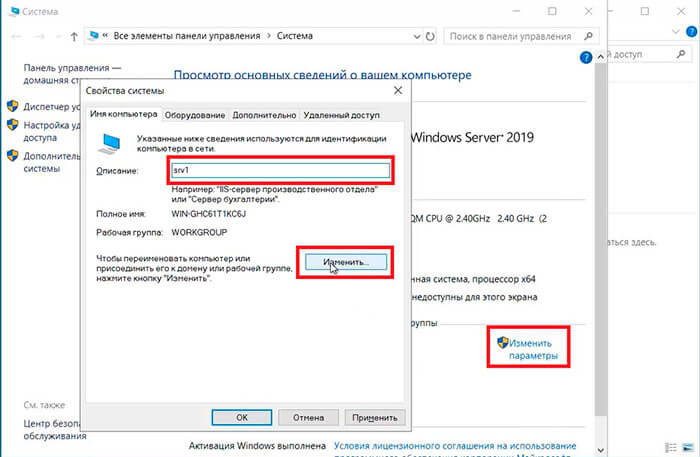

2. Далее нажимаем «Изменить параметры«. В открывшемся окне добавляем описание сервера, далее выбираем «Изменить«.

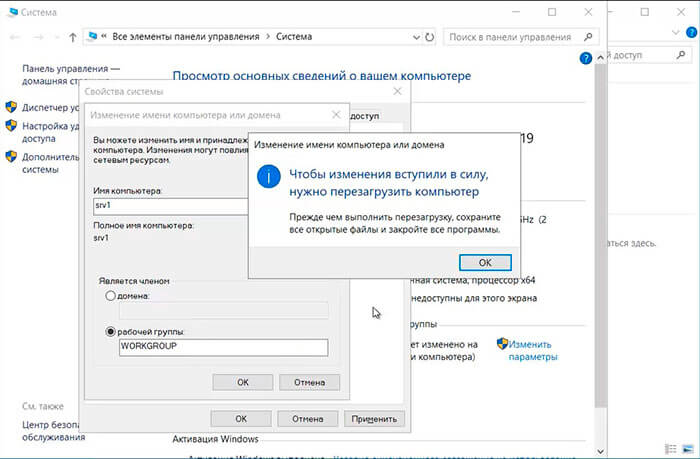

3. Задаём «Имя компьютера«, нажимаем «ОК«. Появится предупреждение о том, что изменения вступят в силу после перезагрузки компьютера. Подтверждаем — «ОК«

4. Нажимаем «Перезагрузить сейчас» и ожидаем перезагрузки сервера.

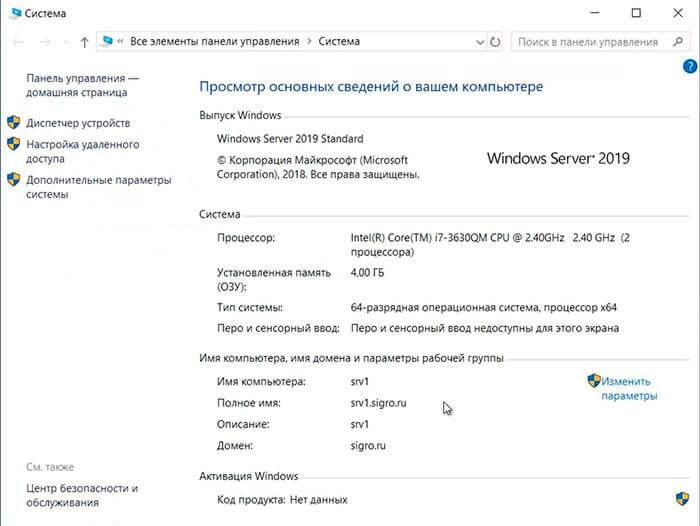

5. После перезагрузки компьютера проверяем имя сервера («Мой компьютер» — правой клавишей мыши — «Свойства«).

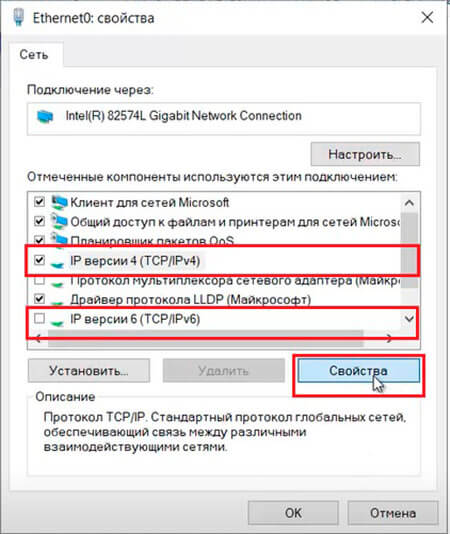

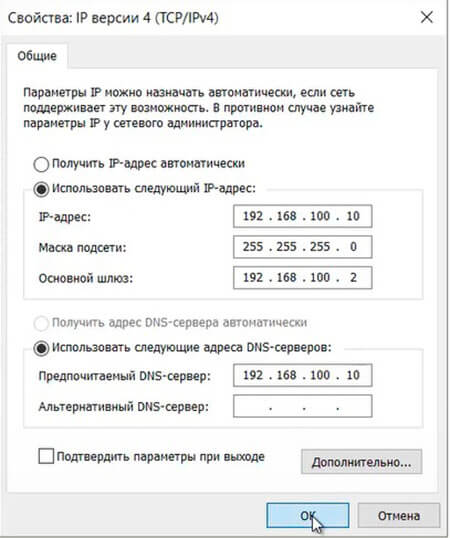

Настройка сетевого интерфейса

6. Для настройки сетевого интерфейса в поиске набираем ncpa.cpl, далее «Enter«. Снимаем чекбокс «IP версии 6«, далее выбираем «IP версии 4«, далее «Свойства«.

7. Выбираем «Использовать следующий IP-адрес» и задаём статический IP-адрес сервера, маску подсети, основной шлюз (если есть), и предпочитаемый DNS-сервер. Нажимаем «ОК«. На этом настройка сетевого интерфейса закончена.

Установка на сервера ролей: DNS-сервер, Доменные службы Active Directory, DHCP-сервер

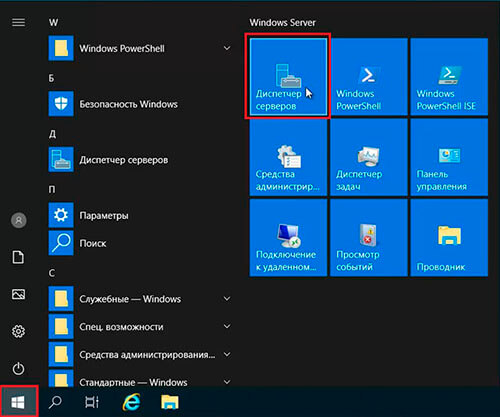

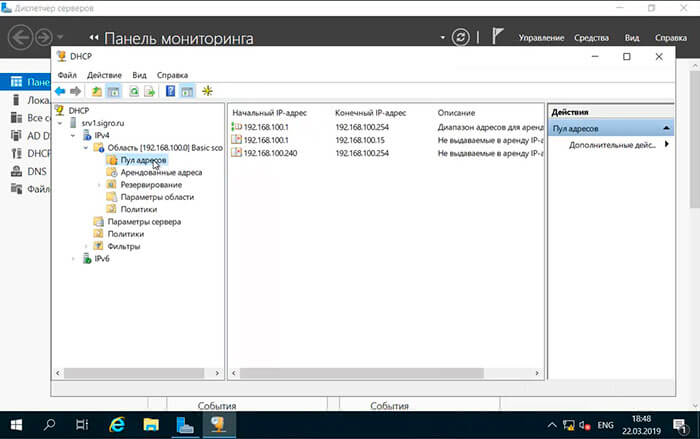

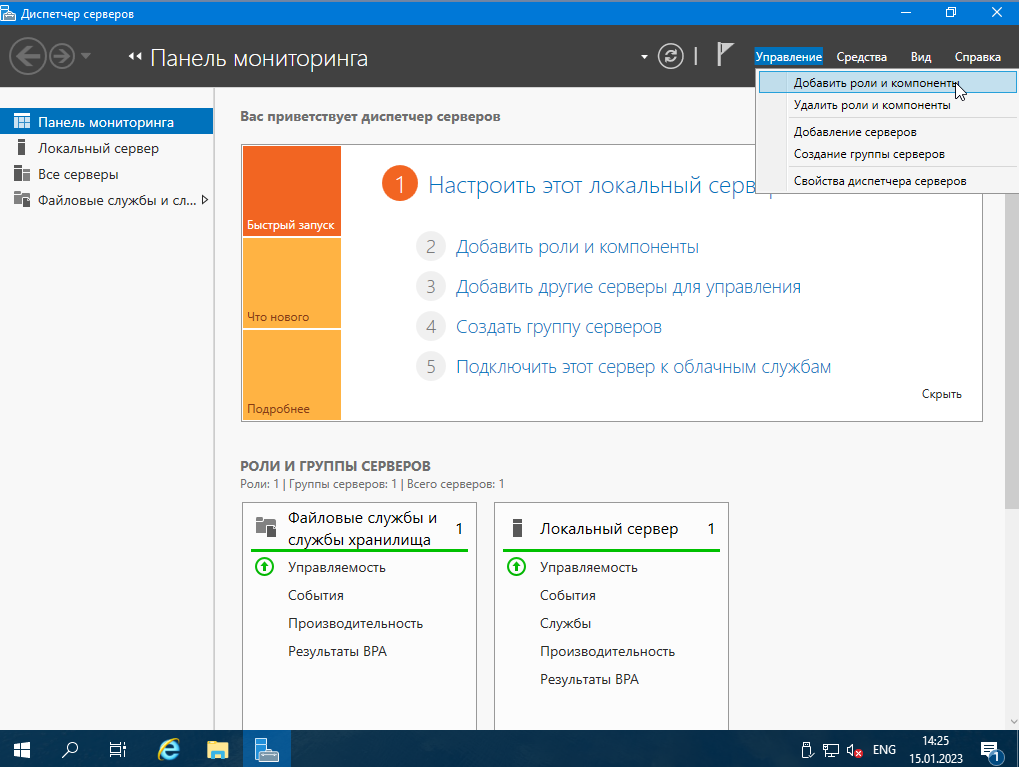

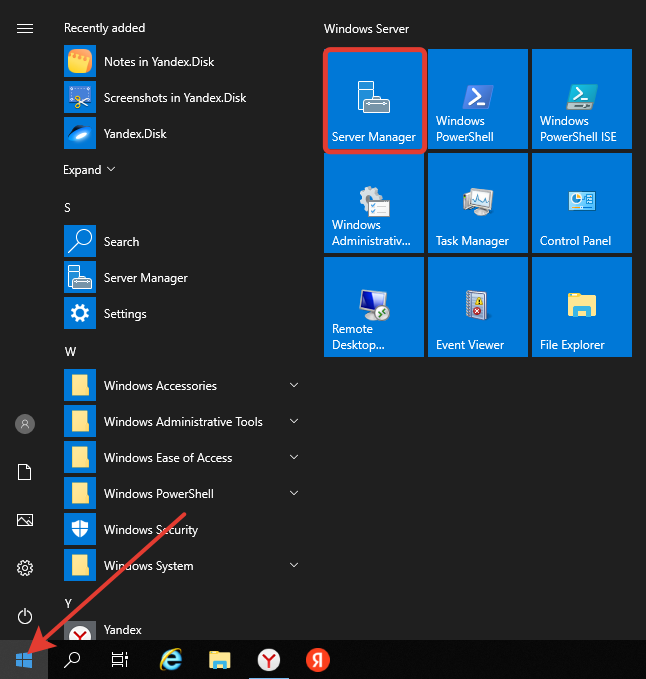

8. Нажимаем «Пуск«, далее «Диспетчер серверов«.

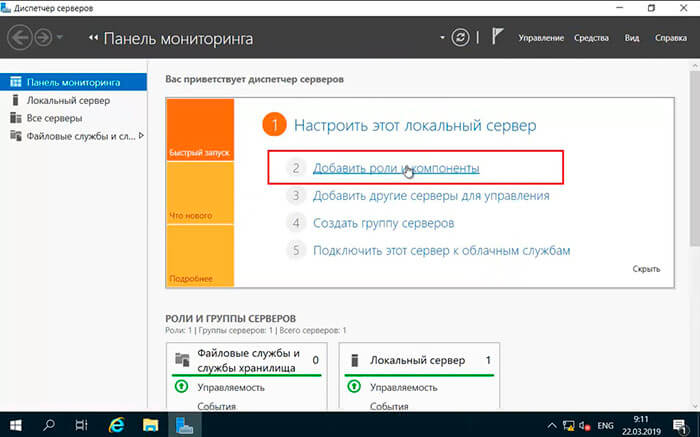

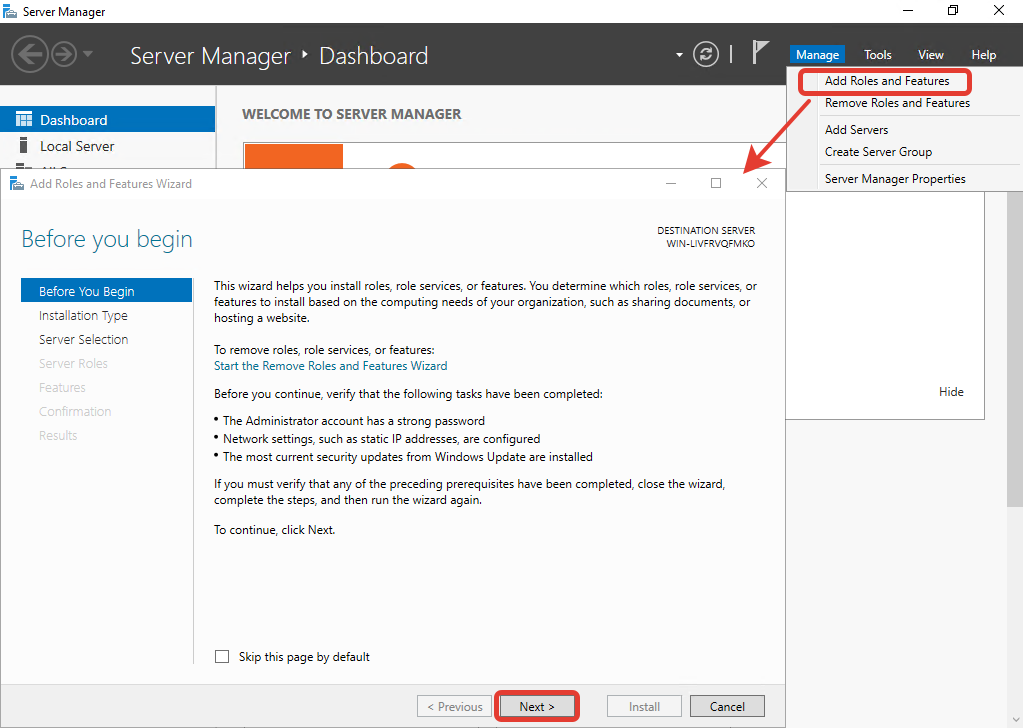

9. В новом окне выбираем «Добавить роли и компоненты«.

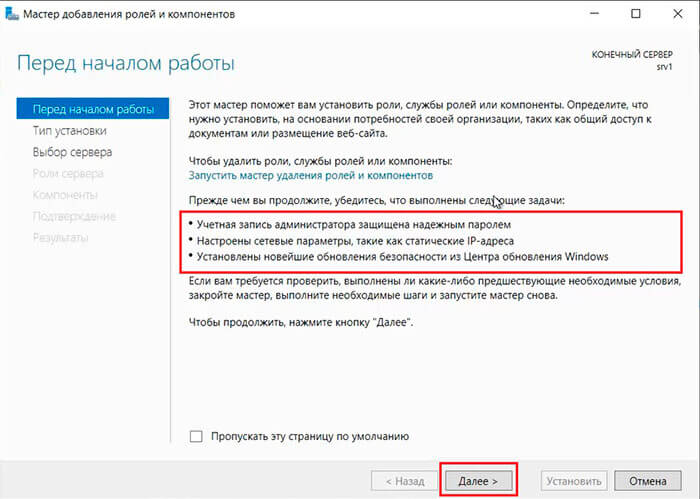

10. Читаем предупреждение сервера «Перед началом работы«, не забываем защитить учетную запись администратора надежным паролем, затем «Далее«.

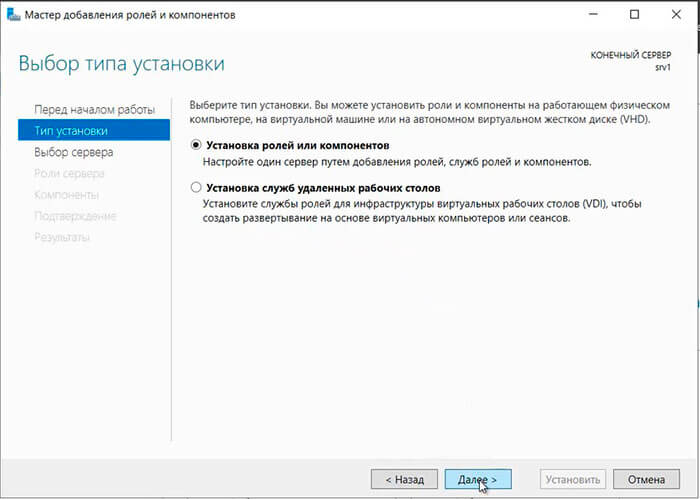

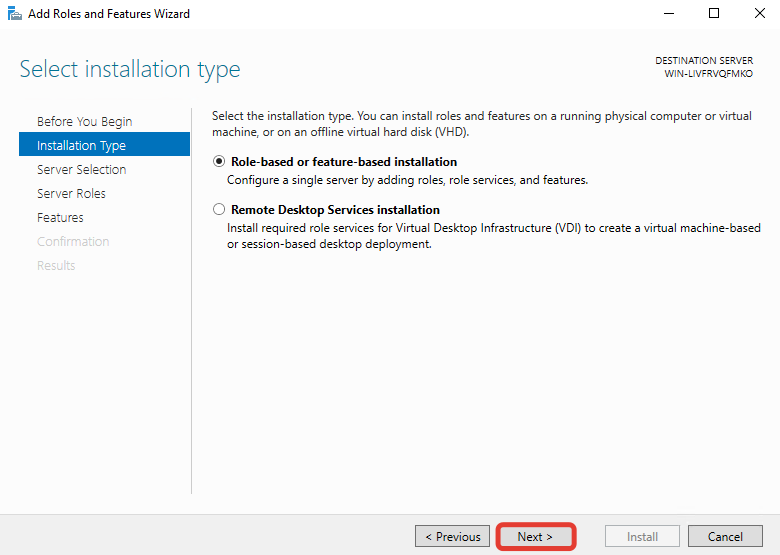

11. Проверяем, что чекбокс стоит на «Установка ролей или компонентов«, затем «Далее«.

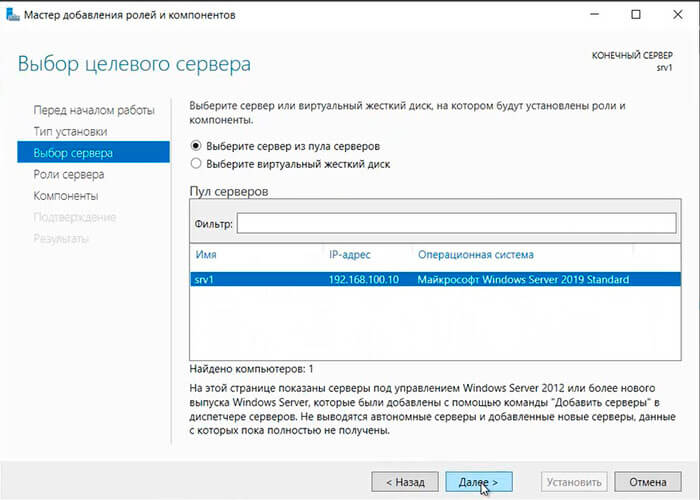

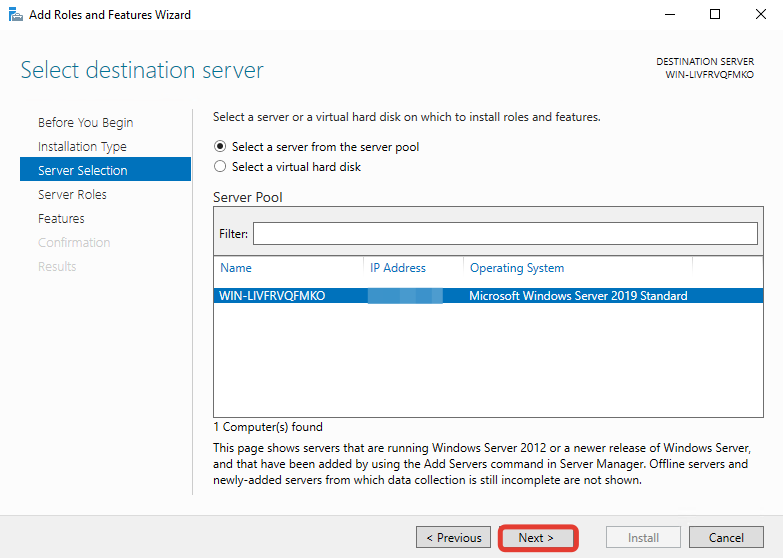

12. Выбираем сервер, на который будут установлены роли и компоненты. Снова «Далее«.

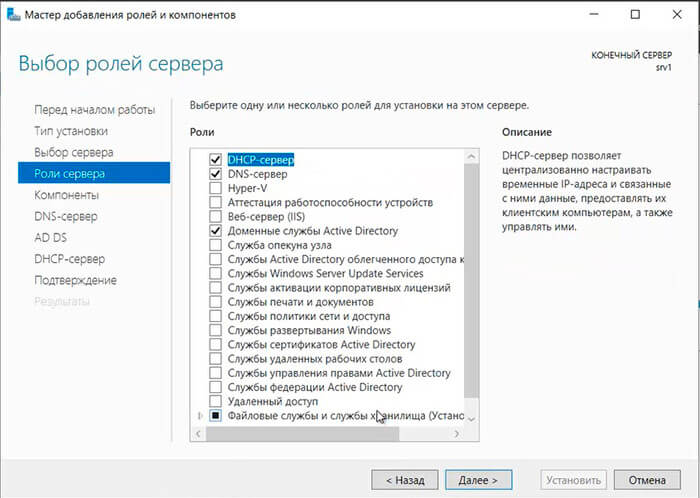

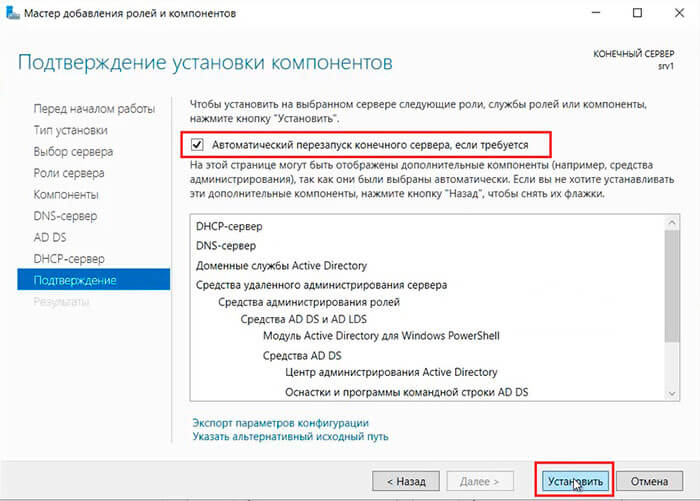

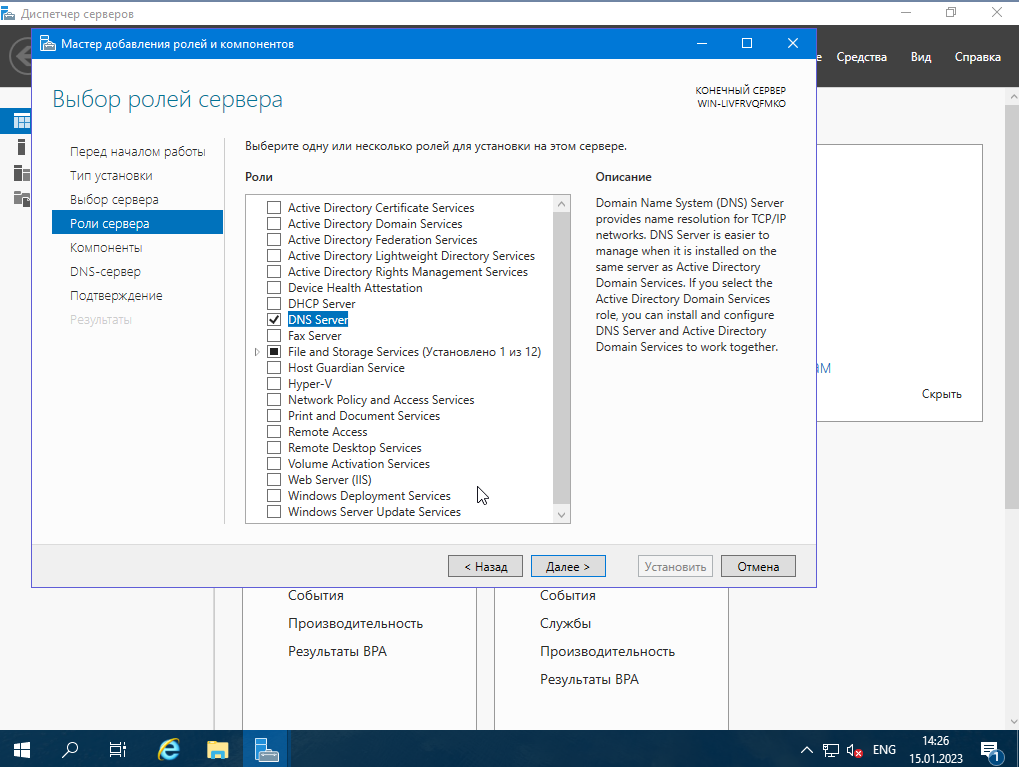

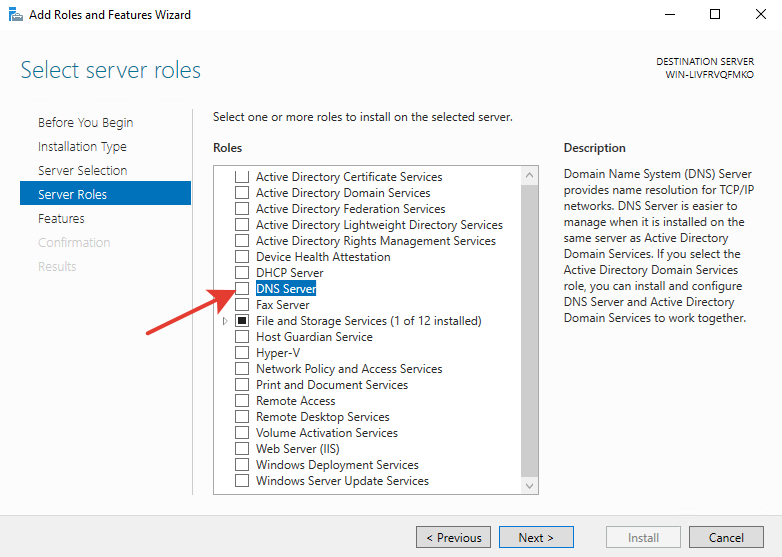

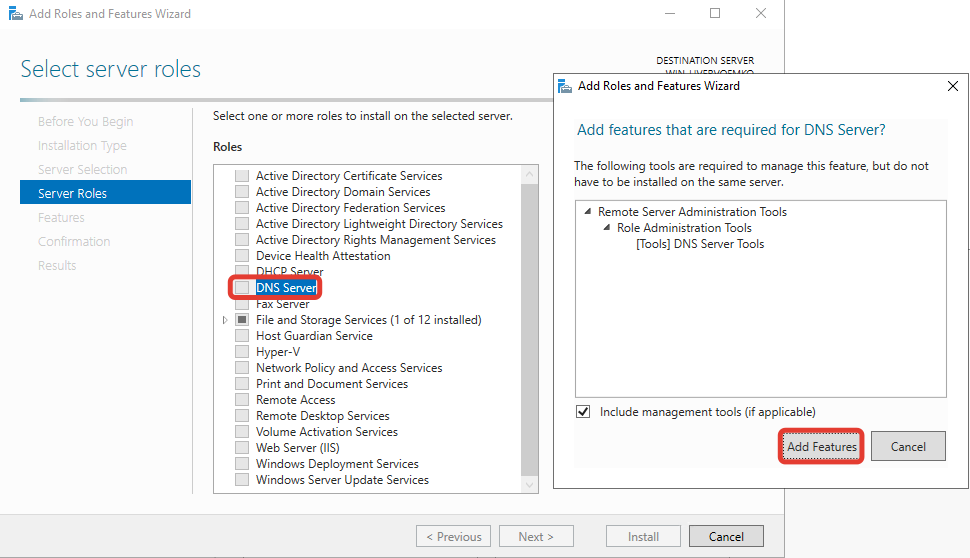

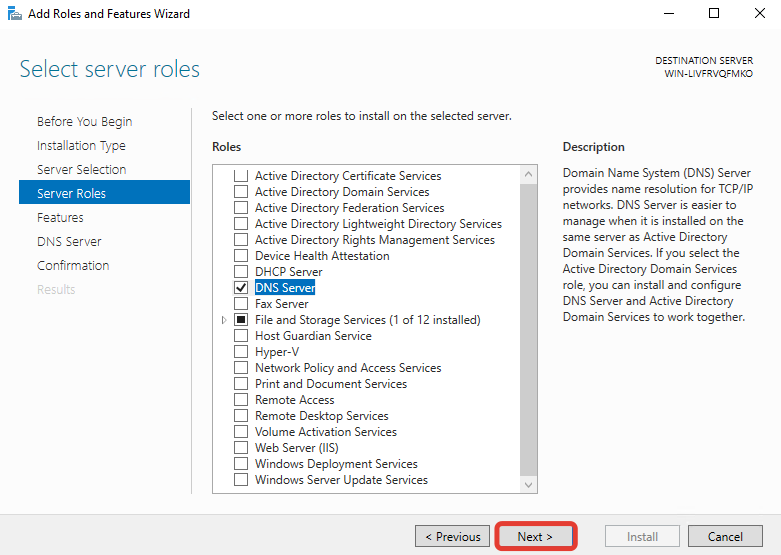

13. Устанавливаем чекбоксы напротив выбранных ролей сервера, в данном случае это DNS-сервер, Доменные службы Active Directory, DHCP-сервер. Нажимаем «Далее«.

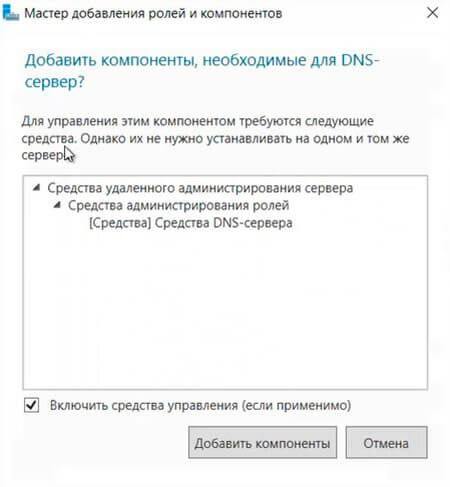

14. При каждом выборе роли будет появляться «Мастер добавление ролей и компонентов«, который будет спрашивать о добавлении компонентов для выбранных ролей сервера. Нажимаем «Добавить компоненты«.

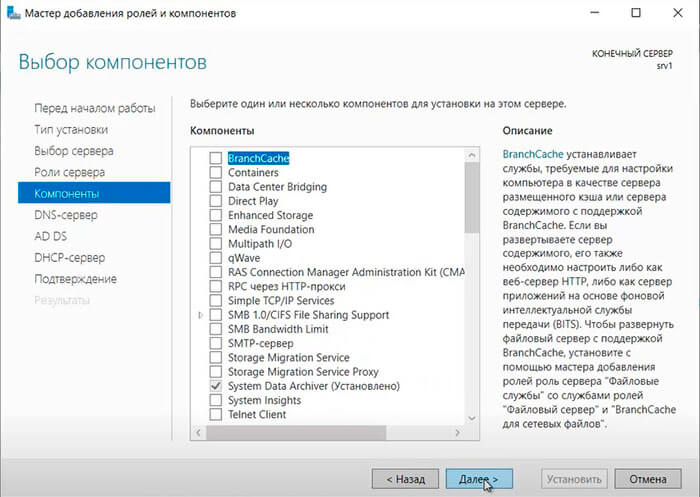

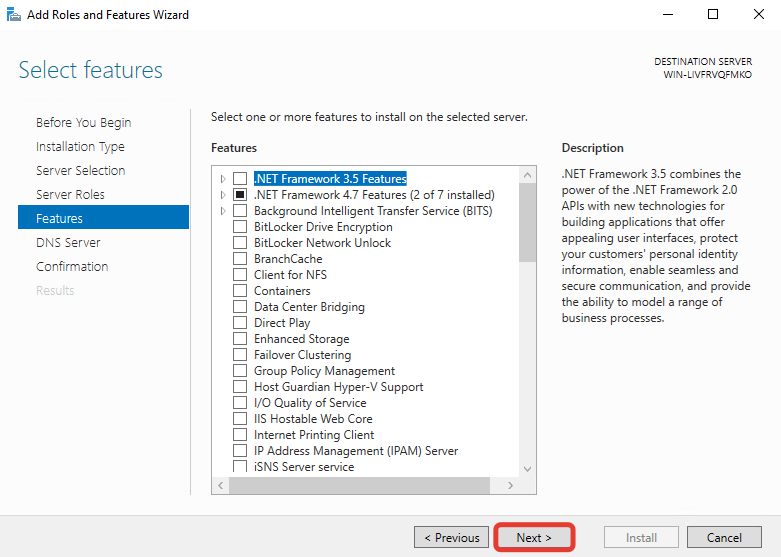

15. Нажимаем «Далее«, необходимые компоненты были выбраны в предыдущем шаге.

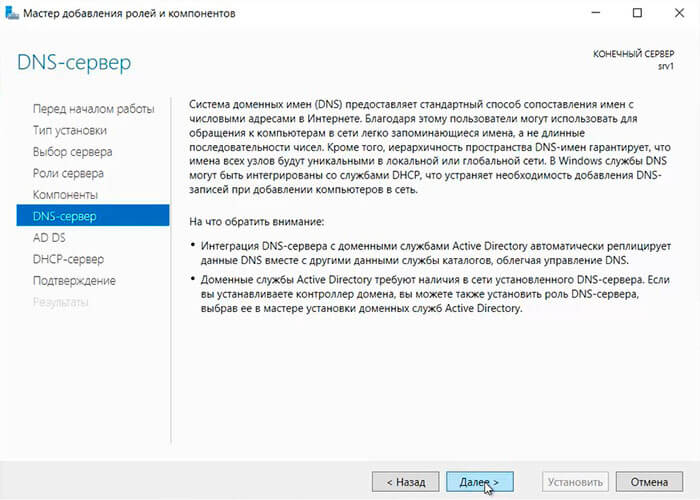

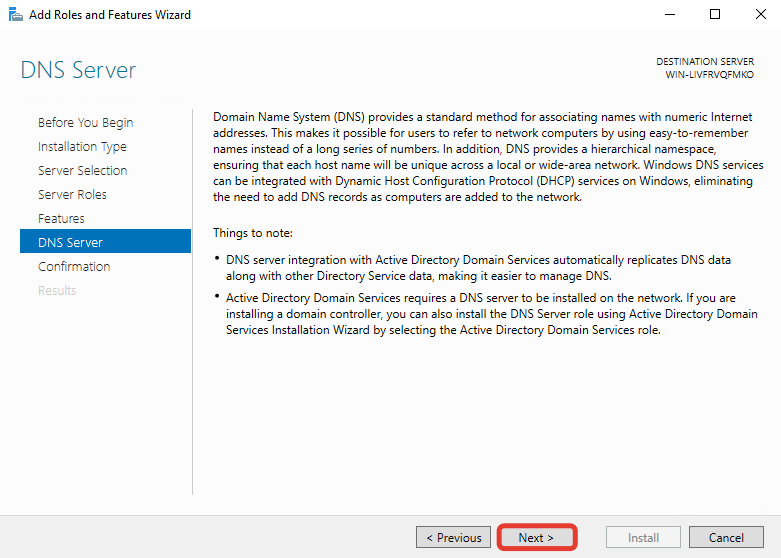

16. Читаем предупреждение DNS-сервера на что обратить внимание, затем «Далее«.

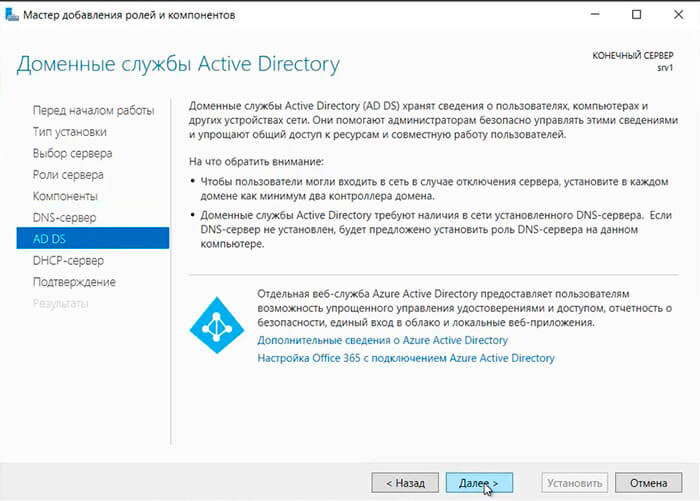

17. Читаем предупреждение AD DS, нажимаем «Далее«.

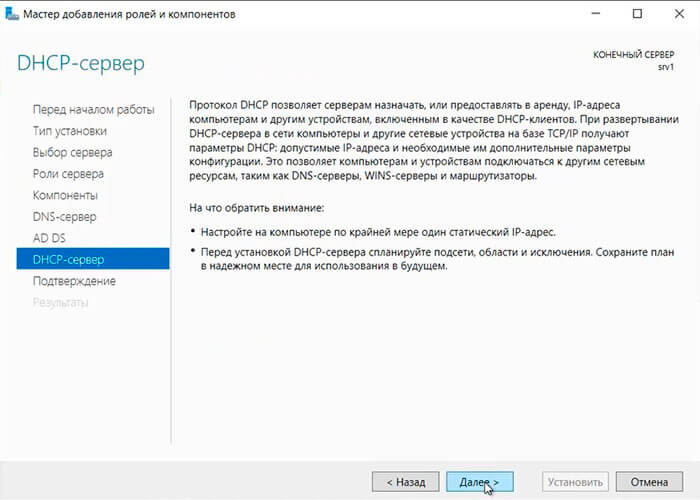

18. Читаем предупреждение DHCP-сервера, снова «Далее«.

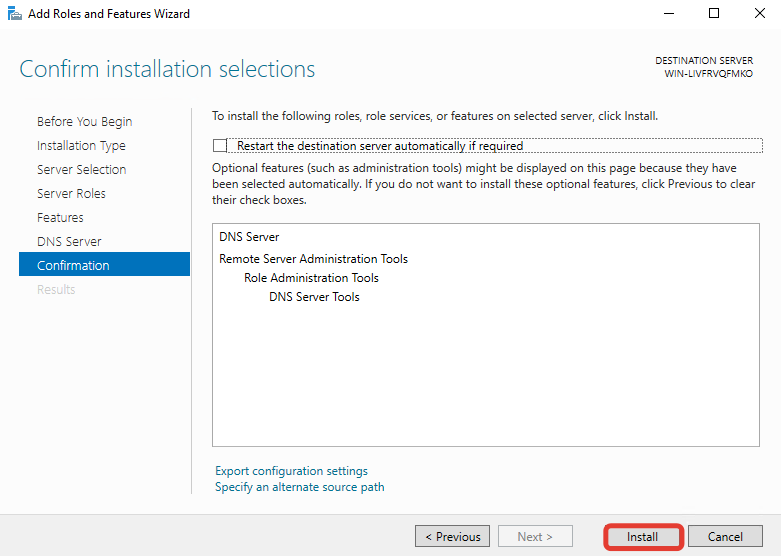

19. Ставим «чекбокс» напротив «Автоматический перезапуск конечного сервера, если требуется«, нажимаем «Установить«.

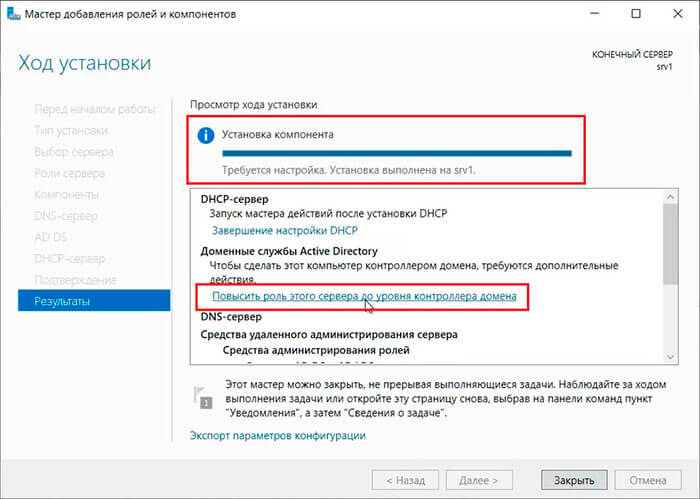

В результате произойдет установка выбранных ролей сервера.

Повышение роли сервера до уровня контроллера домена

20. Нажимаем «Повысить роль этого сервера до уровня контроллера домена«.

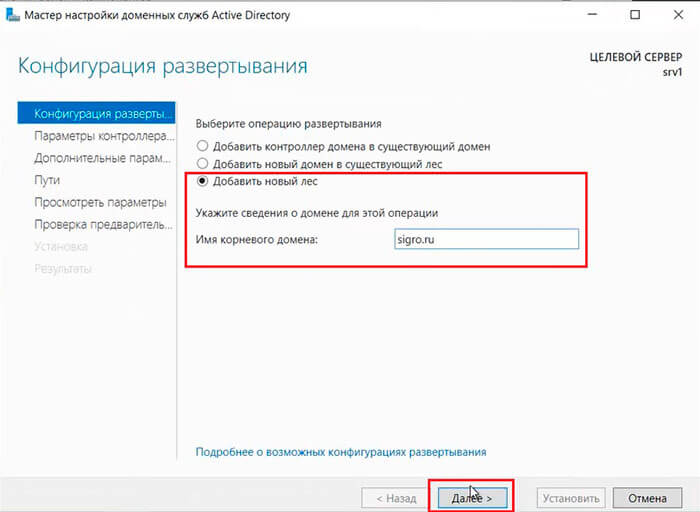

21. Далее выбираем «Добавить новый лес» и задаем «Имя корневого домена«.

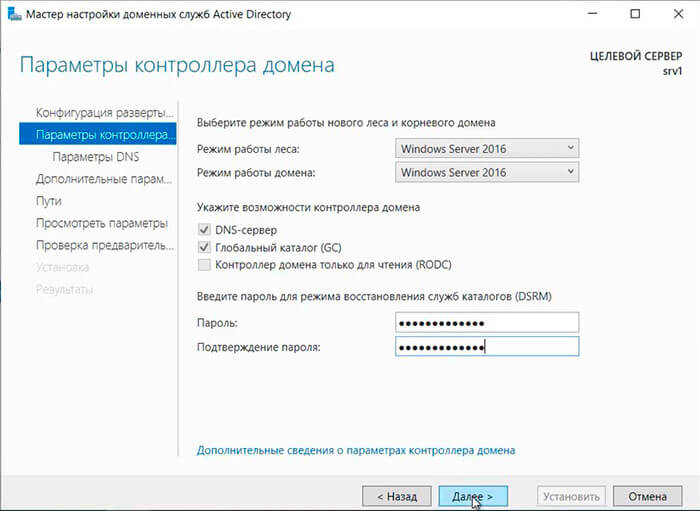

22. В следующем окне дважды вводим пароль для режима восстановления служб каталогов (DSRM), затем «Далее«.

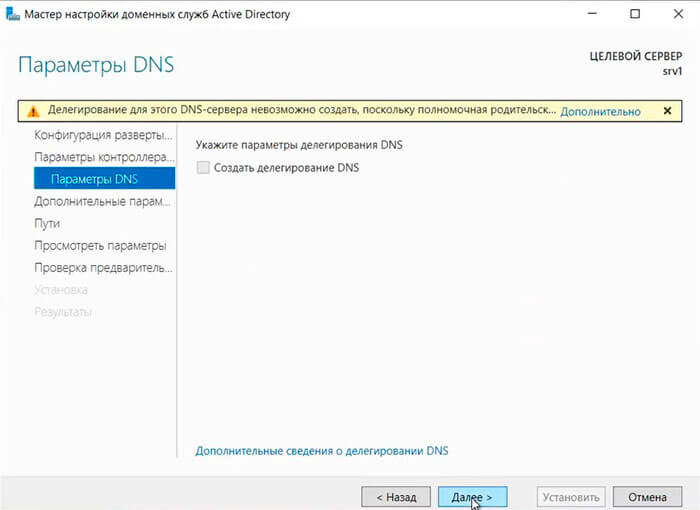

23. В следующем окне снова «Далее«.

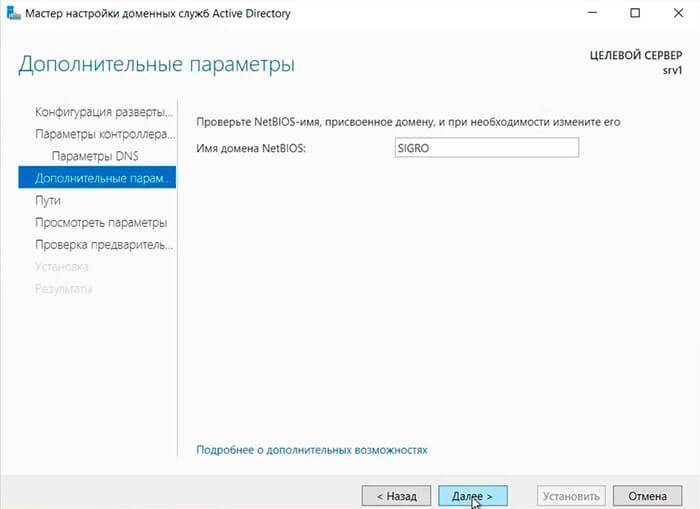

24. Проверяем NetBIOS-имя, присвоенное домену, и при необходимости меняем его. Затем «Далее«.

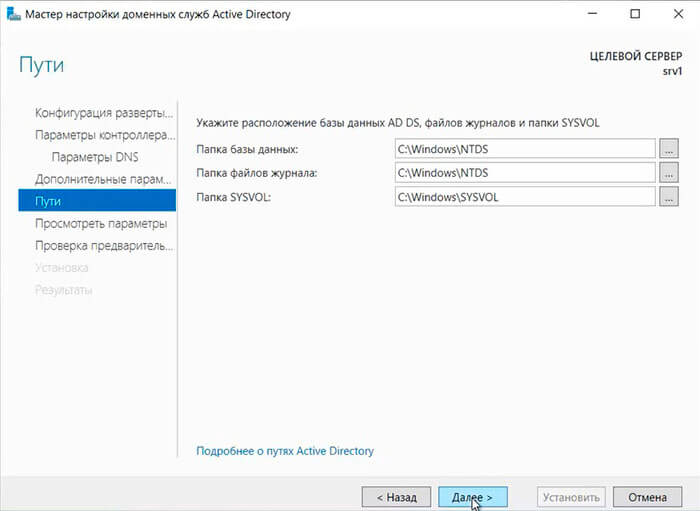

25. Оставляем по умолчанию расположение базы данных AD DS, файлов журналов и папки SYSVOL, снова «Далее«.

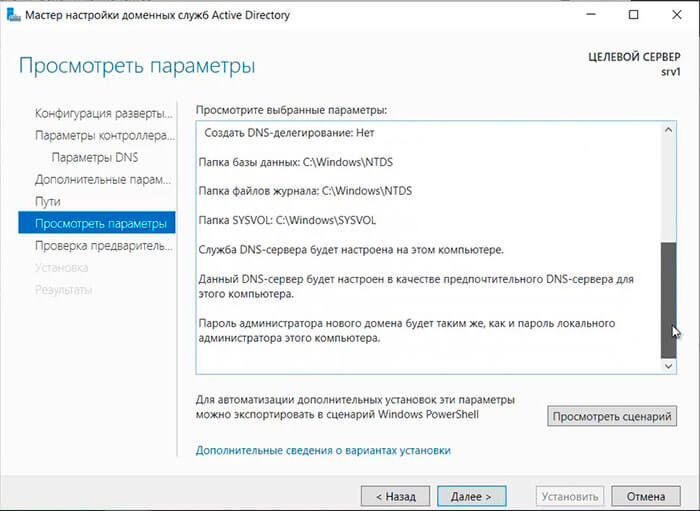

26. После просмотра выбранных параметров и их одобрения нажимаем «Далее«.

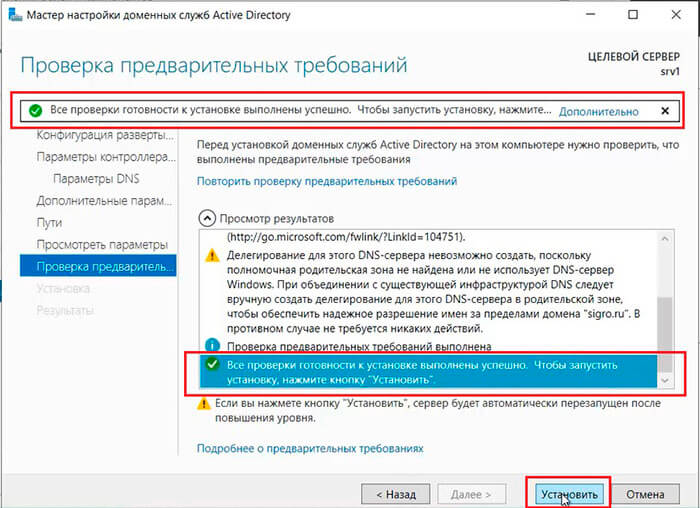

27. Если проверка готовности к установке выполнена успешна, то запускаем установку — «Установить«.

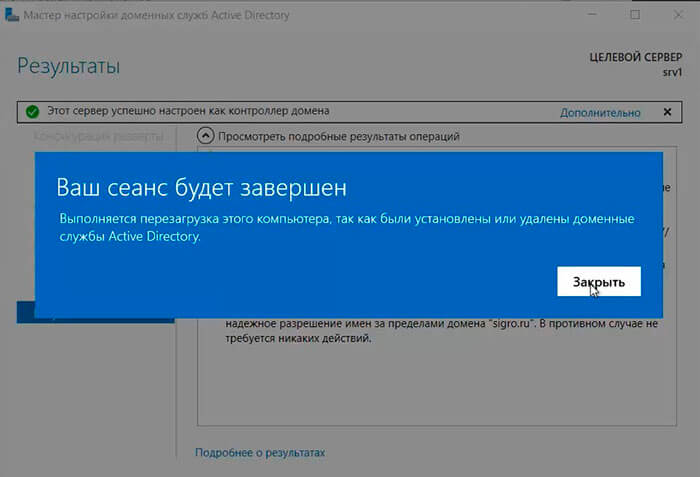

28. По завершению установки произойдет перезагрузка сервера.

29. После перезагрузки полное имя компьютера изменится, к имени сервера добавиться доменное имя. Active Directory можно использовать.

Настройка обратной зоны DNS

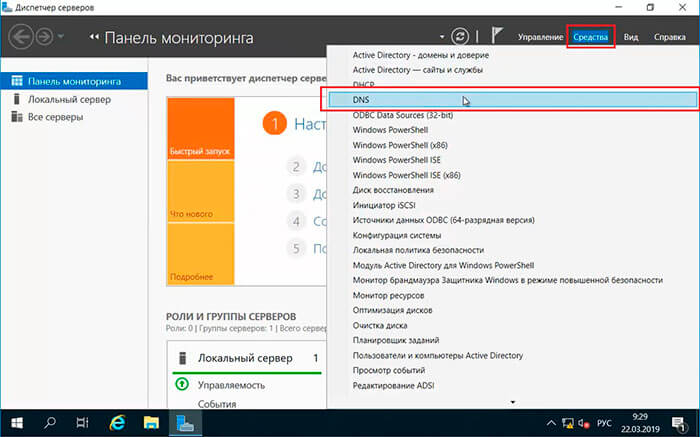

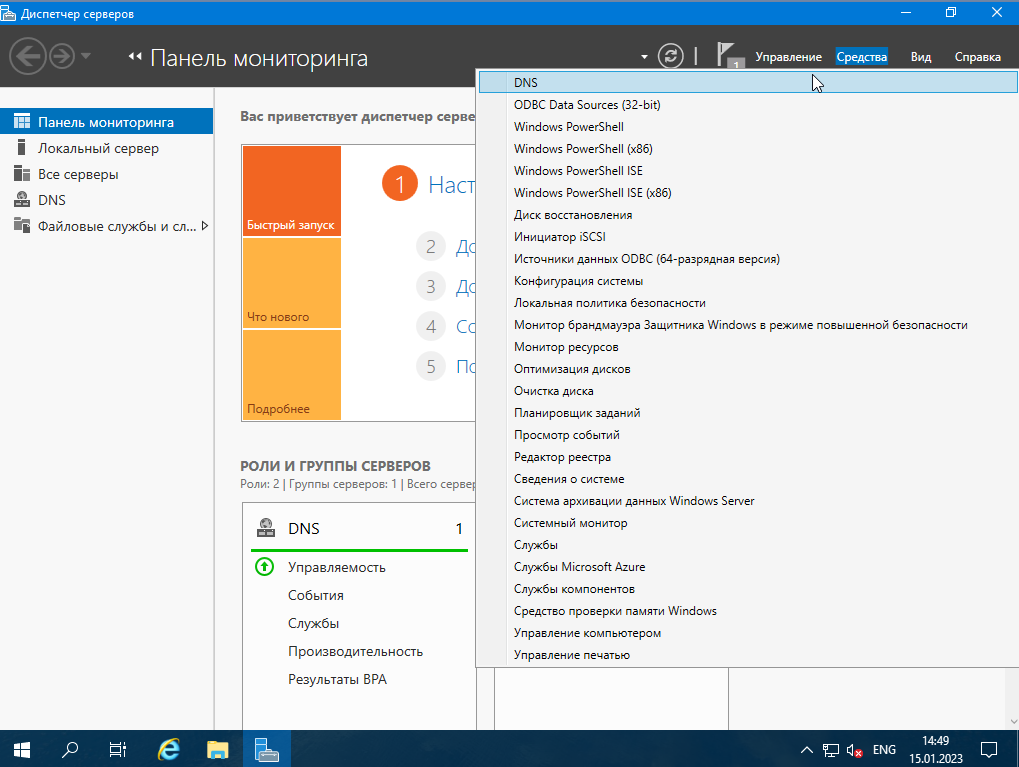

30. Для настройки обратной зоны DNS в Диспетчере серверов выбираем «Средства» — «DNS«

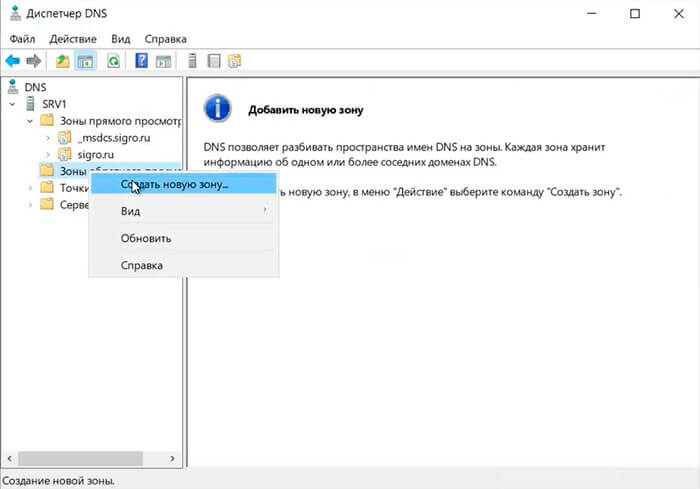

31. Раскрываем дерево DNS, нажимаем правой клавишей мыши на «Зоны обратного просмотра«, в появившемся меню «Создать новую зону…«.

32. В появившемся мастере создания новой зоны нажимаем «Далее«.

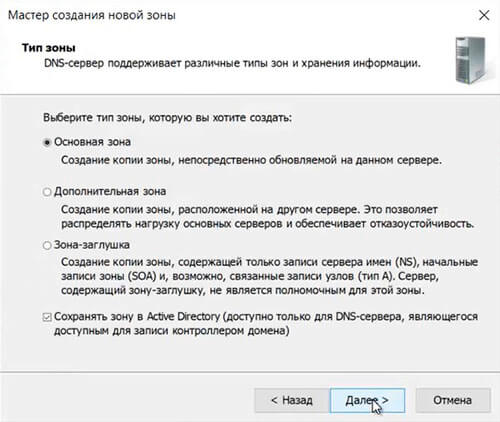

33. Выбираем «Основная зона«, затем «Далее«.

34. Оставляем по умолчанию область репликации зоны, интегрированной в Active Directory, нажимаем «Далее«.

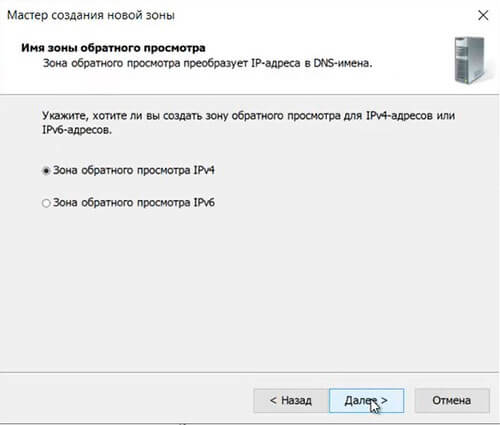

35. Оставляем «Зона обратного просмотра IPv4», просто «Далее«.

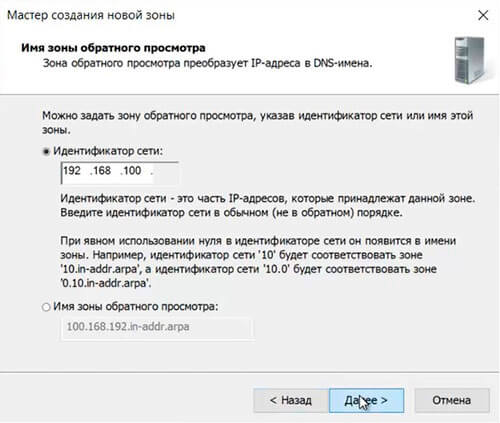

36. В следующем окне задаем Зону обратного просмотра, которая преобразует IP-адреса в DNS-имена. В идентификатор сети забиваем три актета своей сети, затем «Далее«.

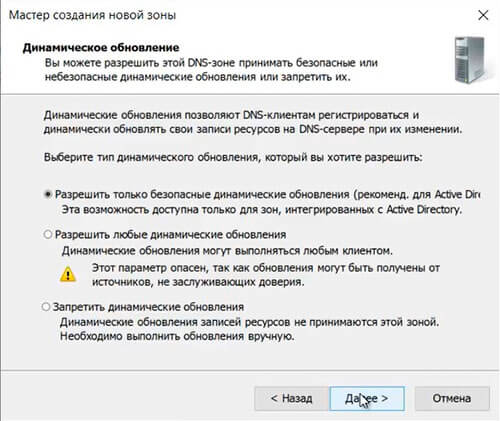

37. Разрешаем только безопасные динамические обновления, снова «Далее«.

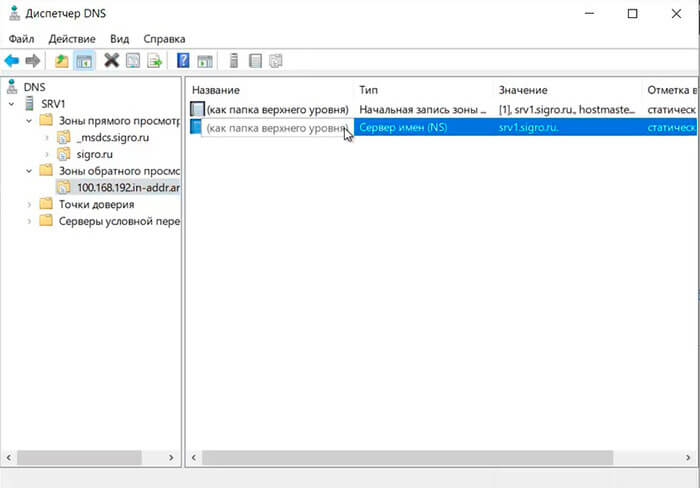

38. Зона обратного просмотра создана.

Настройка DHCP-сервера

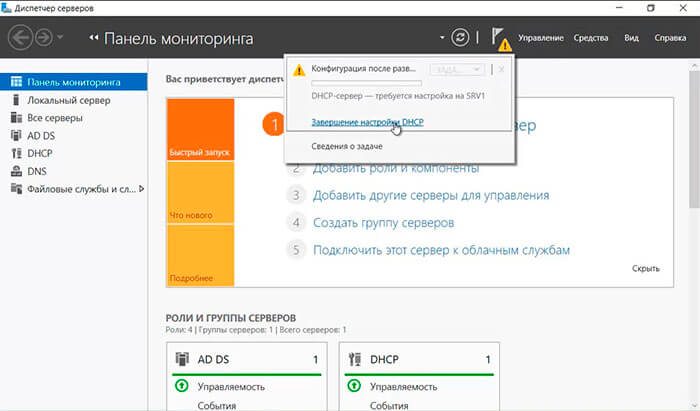

39. После установки роли DHCP-сервера в Диспетчере серверов нажимаем на желтый треугольник, в появившемся окне выбираем «Завершение настройки DHCP«.

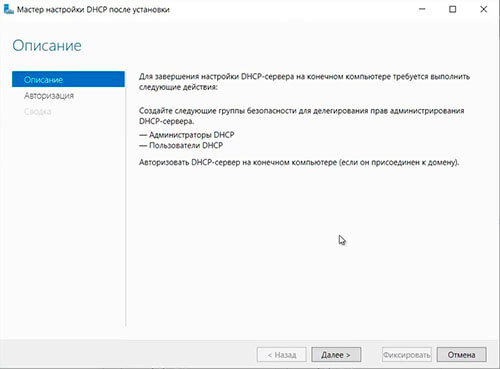

40. В следующем окне читаем описание завершения настройки DHCP-сервера на конечном компьютере, затем «Далее«.

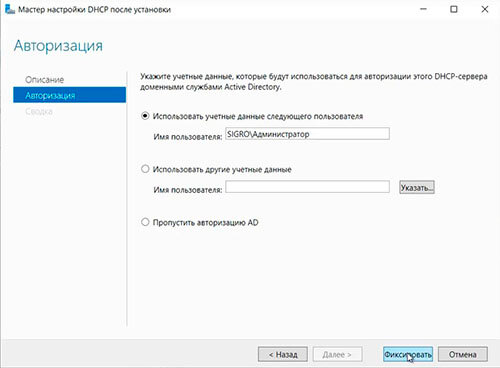

41. Оставляем по умолчанию учетные данные, которые будут использоваться для авторизации DHCP-сервера доменными службами Active Directory. Нажимаем «Фиксировать«.

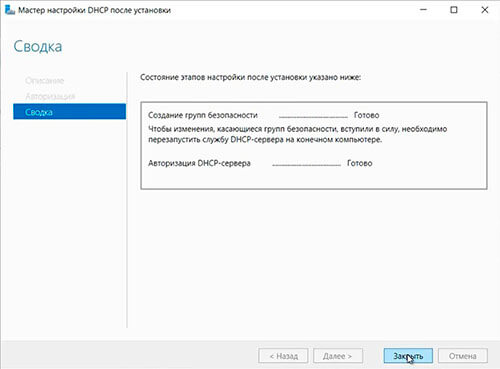

42. В следующем окне нажимаем «Закрыть«.

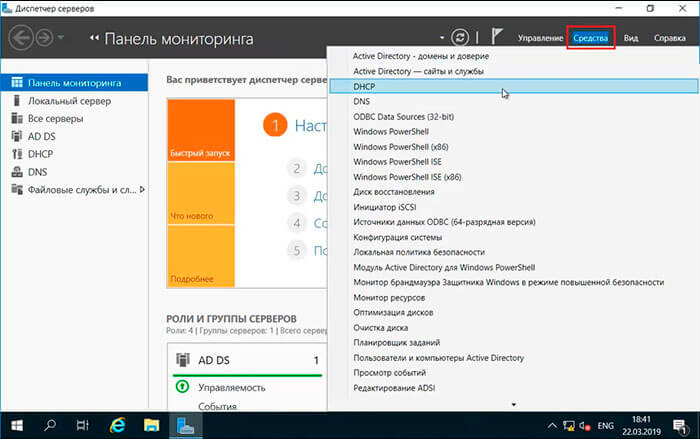

43. В диспетчере серверов нажимаем «Средства» — «DHCP«.

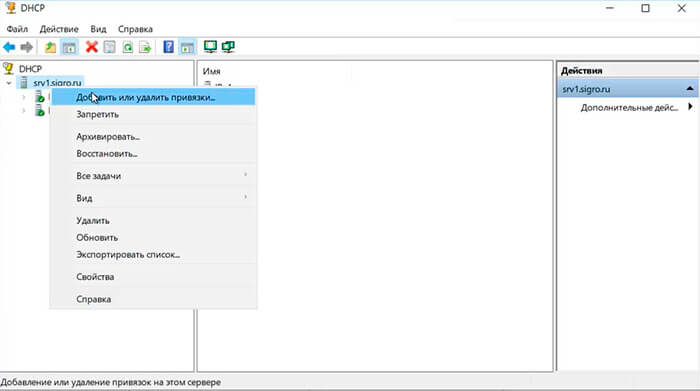

44. В открывшемся окне открываем дерево DHCP. Правой клавишей мыши нажимаем на домен, в появившемся окне выбираем «Добавить или удалить привязки…«.

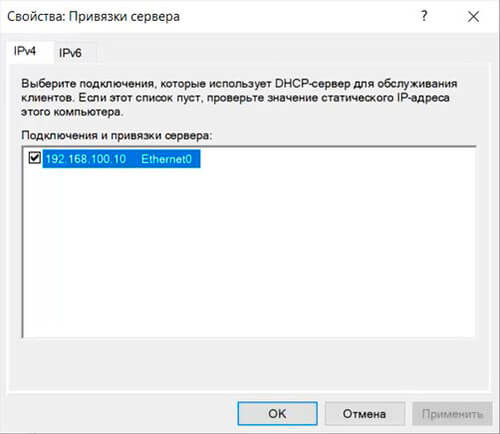

45. Проверяем сетевой интерфейс, который будет использовать DHCP-сервер для обслуживания клиентов. Далее «ОК«.

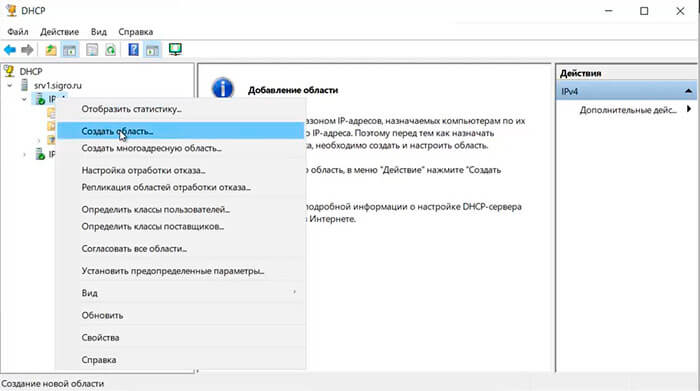

46. Затем правой клавишей нажимаем на IPv4, в появившемся меню выбираем «Создать область…«.

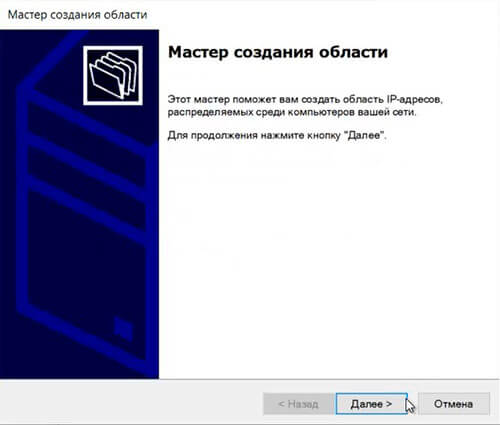

47. Откроется мастер создания область, который помогает создать область IP-адресов, распределяемых среди компьютеров вашей сети. Нажимаем «Далее«.

48. Задаем имя новой области, если необходимо, задаем также описание новой области. Снова «Далее«.

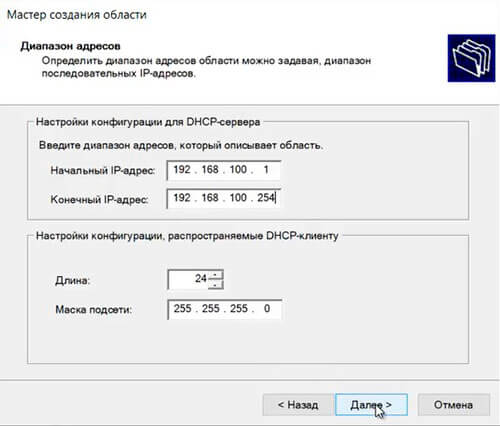

49. Вводим диапазон адресов, который описывает создаваемую область, маску подсети. Нажимаем «Далее«.

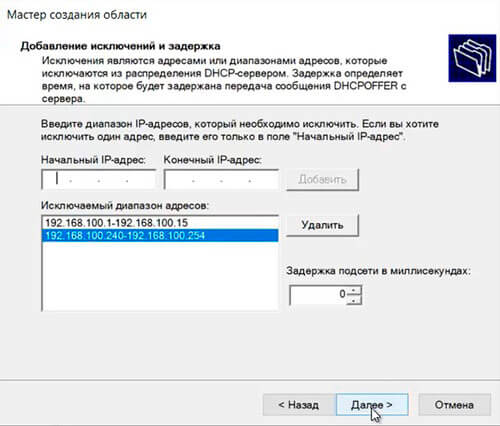

50. В следующем окне вводим с помощью кнопки «Добавить» один адрес или диапазон IP-адресов, который необходимо исключить. После ввода всех адресов или диапазонов нажимаем «Далее«.

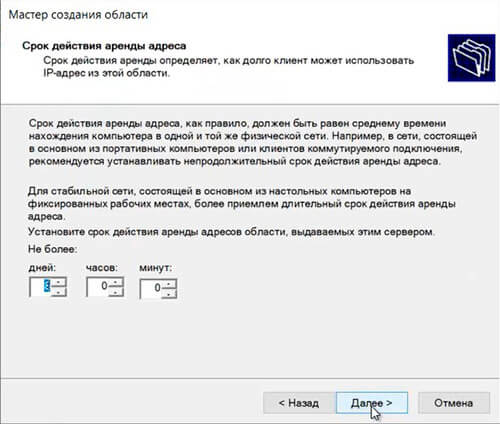

51. Оставляем по умолчанию срок действия аренды адресов области, выдаваемых сервером. Снова «Далее«.

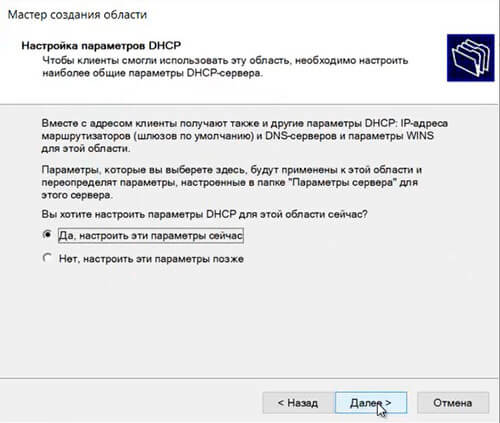

52. Для настройки других параметров DHCP выбираем «Да, настроить эти параметры сейчас«, затем «Далее«.

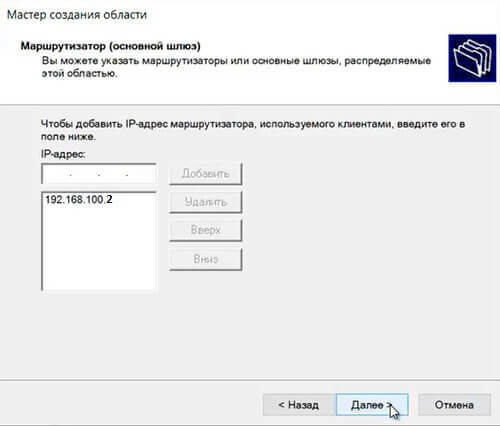

53. Добавляем с помощью кнопки «Добавить» IP-адрес маршрутизатора, снова «Далее«.

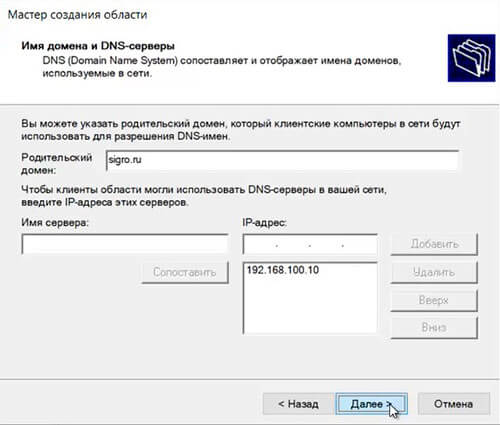

54. Оставляем по умолчанию родительский домен, который клиентские компьютеры в сести будут использовать для разрешения DNS-имен. Затем «Далее«.

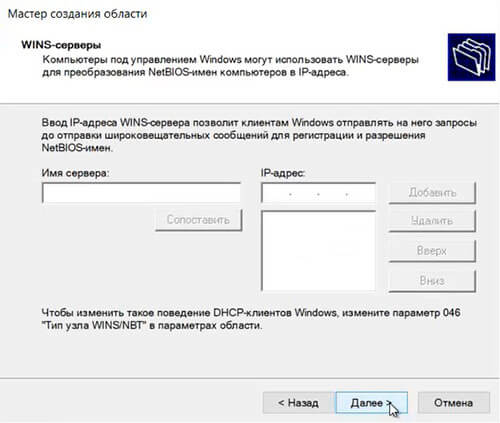

55. Вводим IP-адреса WINS-сервера, или нажимаем просто «Далее«.

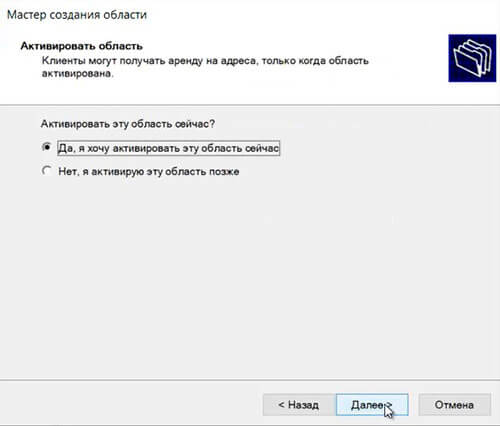

56. Выбираем «Да, я хочу активировать эту область сейчас«, затем «Далее«.

57. В следующем окне появится «Вы успешно завершили работу с мастером создания области», нажимаем «Готово».

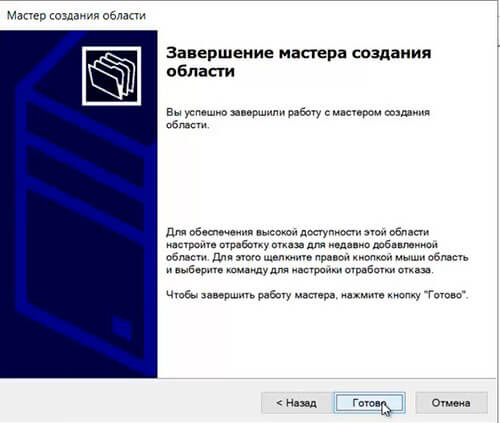

58. Вновь созданный диапазон появится в «Пул адресов«.

Посмотреть видео можно здесь:

Читайте также:

- Windows server 2019 — установка и настройка WSUS, создание и настройка GPO

- Windows server 2019 — добавление и удаление компьютера в домене

- Windows server 2019 — переименование администратора домена, изменение формата выводимого имени пользователя

- Windows server 2019 — создание и удаление пользователя, группы, подразделения в домене

- Windows server 2019 — установка и настройка сервера печати, разворачивание МФУ с помощью GPO

- Windows server 2019 — GPO изменение экранной заставки, отключение монитора, изменение политики паролей

Пригласить эксперта

MX-запись для основного домена надо создавать на сам домен, ничего не указывая в поле «Узел».

Сейчас вы создали MX-запись для домена vm-mail.tanagre.su.

В DNS зоне MX-запись указывает на корень домена, а у вас на конкретный хост.

Вот так должно быть:

Уверен, если вы сделаете host -t mx vm-mail.tanagre.su у вас всё отобразится

-

Показать ещё

Загружается…

ТБМ

•

Екатеринбург

от 60 000 ₽

05 февр. 2023, в 12:13

20000 руб./за проект

05 февр. 2023, в 11:48

5000 руб./за проект

05 февр. 2023, в 11:27

15000 руб./за проект

Минуточку внимания

Иногда для каких-либо проектов необходимо обеспечить работу серверов имен на своем VDS, используя минимальный вариант операционной системы. В этой статье рассказано, как настроить эту конфигурацию. При установке использовались VDS без предустановленного ПО.

Для работы серверов имен требуется два IP-адреса (это требование регистраторов доменов), следовательно, необходимо заказать второй адрес в биллинге для вашего сервера. Заказ выполняется в разделе Виртуальные серверы — кнопка IP-адреса.

BIND — это DNS сервер с открытым исходным кодом, который предоставляет службы DNS в дистрибутивах Linux.

В ОС семейства Windows Server используется встроенная роль DNS сервера.

Содержание

- Настройка DNS в системе Debian

- Настройка DNS в системе Ubuntu

- Настройка DNS в системе CentOS/AlmaLinux/RockyLinux

- Настройка DNS в Windows Server 2019

- Проверка работоспособности DNS-сервера

Настройка DNS в системе Debian

В шаблоне debian следует установить пакет bind (предварительно синхронизировав информацию о пакетах).

# apt update # apt -y install bind9

Отредактируйте файл /etc/bind/named.conf добавив в него описание вашей зоны (предположим, что домен называется example.com).

zone "example.com" {

type master;

file "/etc/bind/example.com";

};

Отредактируйте файл /etc/bind/example.com добавив в него строки:

$TTL 3600 @ IN SOA ns1.example.com. root.example.com. (2012000001 10800 3600 604800 86400) @ IN NS ns1 @ IN NS ns2 ns1 IN A 1.1.1.1 ns2 IN A 2.2.2.2 @ IN A 1.1.1.1 www IN A 1.1.1.1

Здесь 1.1.1.1 и 2.2.2.2 — ваши IP-адреса, example.com — ваш домен.

Не забудьте проверить права на файл /etc/bind/example.com и поправить их в случае необходимости:

# chown bind:bind /etc/bind/example.com

После чего можно перечитать конфигурацию DNS-сервера:

# rndc reload

После приведенной настройки можно указывать серверы имен ns1.example.com/1.1.1.1 и ns2.example.com/2.2.2.2 у регистратора. В Личном кабинете следует указывать записи через символ /, у регистраторов может быть меню Child Nameservers где указывается данное соответствие.

Настройка DNS в системе Ubuntu

Иногда пакет bind9 уже установлен в шаблоне Ubuntu, его необходимо запустить и добавить в автозапуск:

# systemctl start bind9 # systemctl enable bind9

Если bind9 не установлен, установка такая же, как для системы Debian.

# apt update # apt -y install bind9

Дальнейшая настройка выполняется точно также как в случае настройки на Debian

Настройка DNS в системе CentOS/AlmaLinux/RockyLinux

Иногда DNS сервер уже предустановлен в шаблоне ПО Сentos/AlmaLinux/RockyLinux. Его следует настроить и запустить. Если его нет, то нужно предварительно установить:

# dnf -y install bind # yum -y install bind (для Centos 7)

Запускаем DNS сервер и добавляем его в автозагрузку:

# systemctl start named # systemctl enable named

Отредактируйте /etc/named.conf и удалите или закомментируйте символами // строки:

listen-on port 53 { 127.0.0.1; };

allow-query { localhost; };

После чего необходимо в конец блока options добавить параметр allow-transfer и указать IP-адреса:

allow-transfer { 1.1.1.1; 2.2.2.2;};

В результате блок options файла /etc/named.conf будет выглядеть примерно так:

options {

// listen-on port 53 { 127.0.0.1; };

// listen-on-v6 port 53 { ::1; };

directory "/var/named";

dump-file "/var/named/data/cache_dump.db";

statistics-file "/var/named/data/named_stats.txt";

memstatistics-file "/var/named/data/named_mem_stats.txt";

recursing-file "/var/named/data/named.recursing";

secroots-file "/var/named/data/named.secroots";

allow-query { localhost; };

// recursion yes;

dnssec-enable yes;

dnssec-validation yes;

/* Path to ISC DLV key */

bindkeys-file "/etc/named.root.key";

managed-keys-directory "/var/named/dynamic";

pid-file "/run/named/named.pid";

session-keyfile "/run/named/session.key";

allow-transfer { 1.1.1.1; 2.2.2.2;};

};

Следующий шаг (создание и настройка использования rndc.key) можно пропустить, если не будете пользоваться командой rndc, — в таком случае перезапустите DNS-сервер командой:

# systemctl restart named/etc/init.d/named restart

Создайте ключ /etc/rndc.key командой:

# rndc-confgen -a

Добавьте в /etc/named.conf:

key "rndc-key" {

algorithm hmac-md5;

secret "sUUony71pdPDHSZjNrkDFQ==";

};

controls {

inet 127.0.0.1 port 953

allow { 127.0.0.1; } keys { "rndc-key"; };

};

Где строку secret:

secret "sUUony71pdPDHSZjNrkDFQ==";

следует брать из файла /etc/rndc.key.

Запустите named и добавьте его в автозапуск:

# systemctl start named # chkconfig named --level 2345 on

Настройка зоны производится аналогично настройке на Debian / Ubuntu со следующими отличиями:

- файл конфигурации DNS-сервера

/etc/named.conf - зоны расположены в каталоге

/var/named

Настройка DNS в Windows Server 2019

Зайдите в Диспетчер серверов — Управление — нажмите Добавить роли и компоненты и добавьте DNS-сервер.

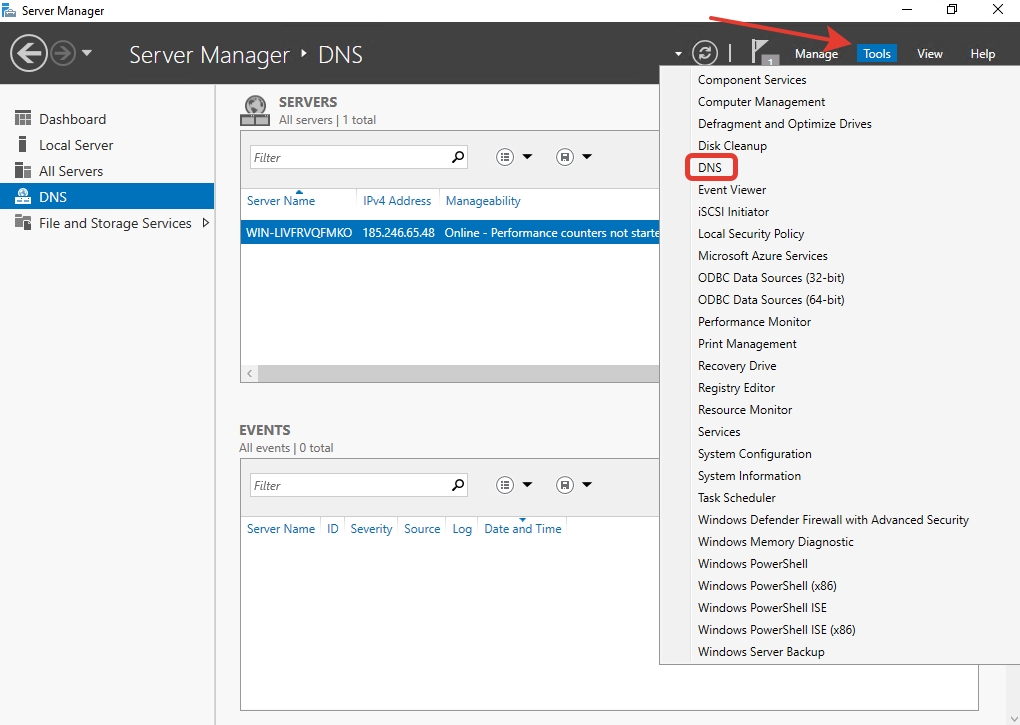

Далее в Диспетчере серверов переходим в Средства — DNS.

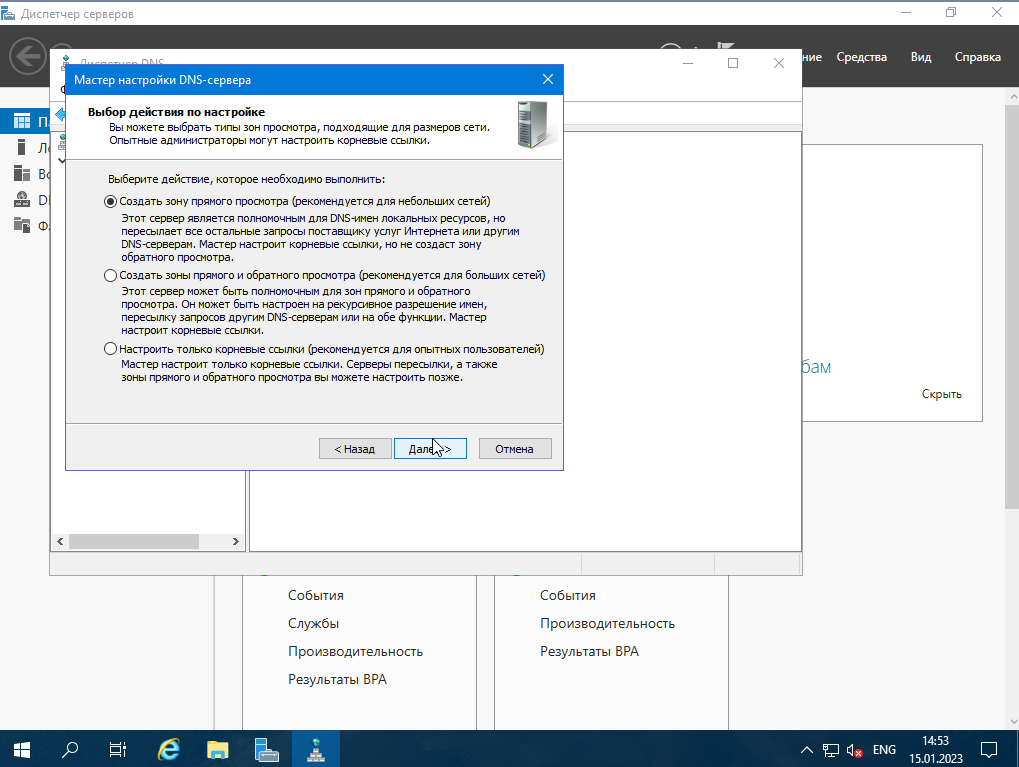

Нажимаем на имя сервера, на кнопку Действие — Настроить DNS сервер. Откроется мастер настройки DNS сервера. Нажимаем Далее и выбираем Зону прямого просмотра.

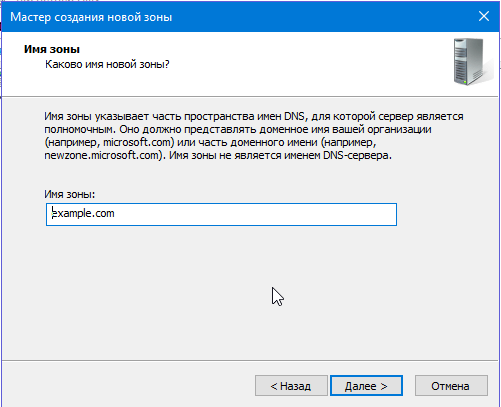

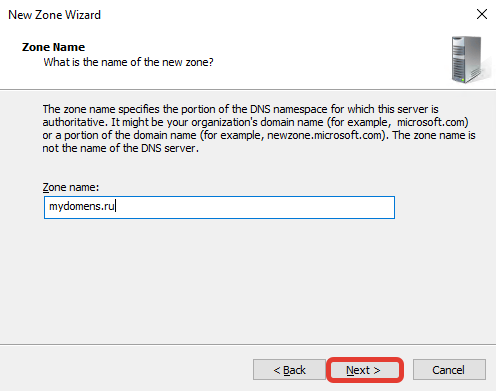

Вводим имя зоны и жмем Далее.

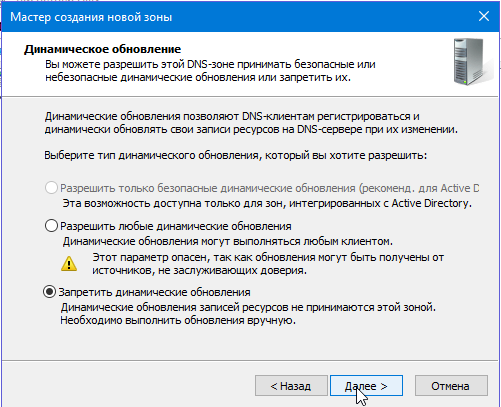

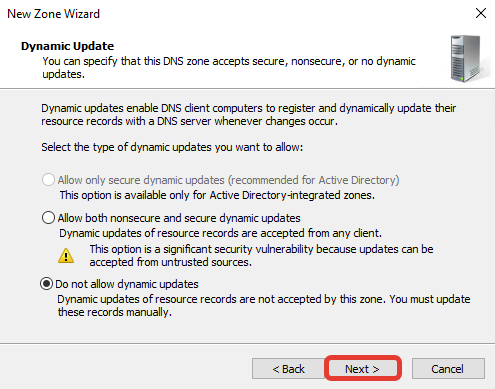

Запрещаем динамическое обновление.

После можно настроить пересылку запросов определенным DNS серверам, либо оставить распознавание имен при помощи корневых серверов. Жмем Далее — Готово.

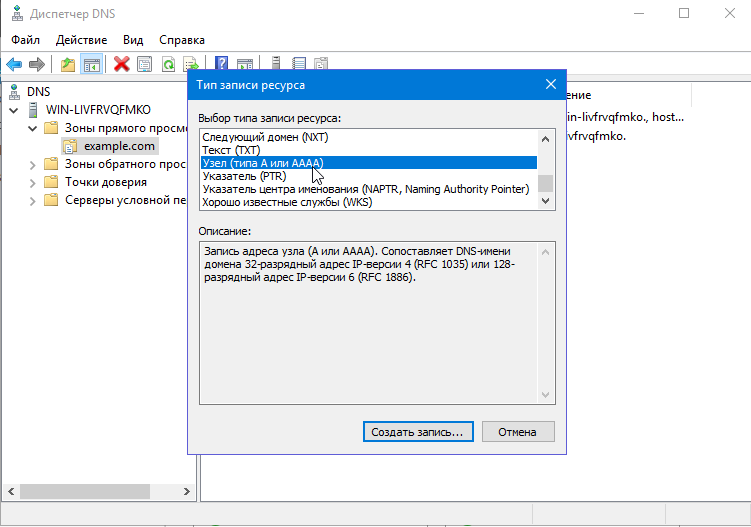

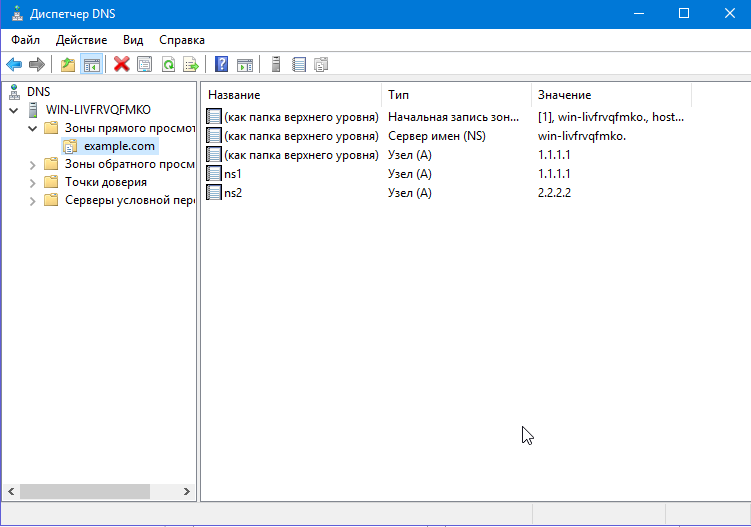

Осталось добавить DNS-записи. Выбираем Зоны прямого просмотра, нажимаем на созданную нами зону и нажимаем на кнопку Тип записи ресурса. Ищем тип записи Узел (типа А или АААА), выбираем его и создаем запись.

В появившемся окне добавляем А-записи. У первой записи Узел остается пустой. Указываем IP и создаем запись.

Аналогичным образом создаем остальные А-записи, при этом указывая название в поле Узел.

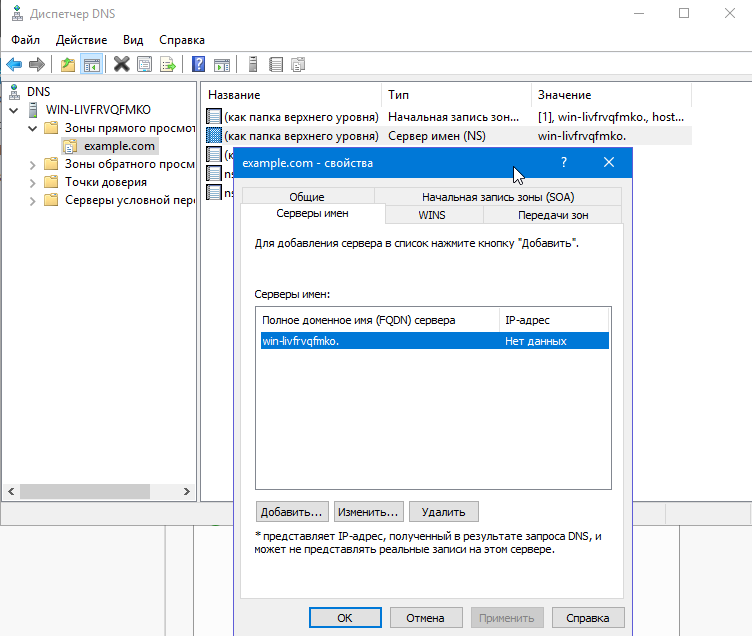

Редактируем запись Сервер имен (NS).

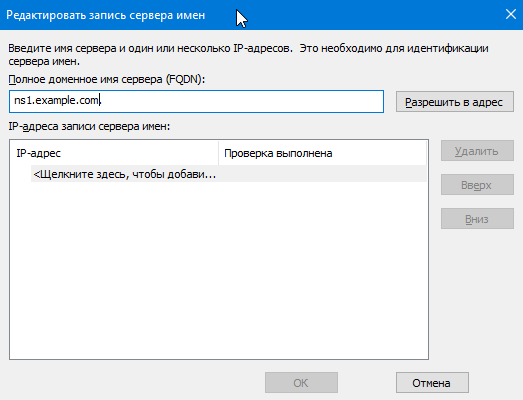

Выбираем имя сервера и нажимаем на кнопку Изменить. В открывшемся окне меняем имя NS (в нашем случае ns1.example.com.). Не забудьте в конце добавить точку!

Ниже указываем соответствующий IP (в нашем случае 1.1.1.1) и нажимаем ОК.

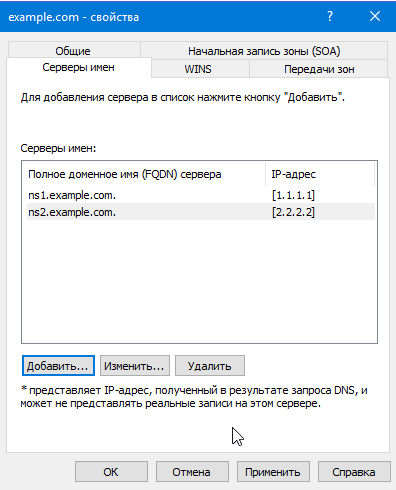

Первое имя NS настроено, добавляем второе. В окне нажимаем на Добавить, а затем таким же способом добавляем второе имя NS (в нашем случае это ns2.example.com. и IP 2.2.2.2). Получим такую картину:

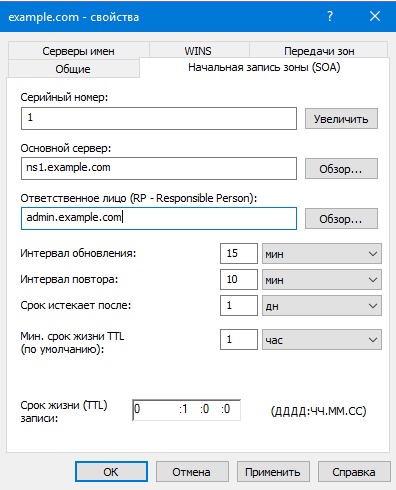

Теперь отредактируем начальную зону (SOA) аналогичным способом. Указываем первичный NS зоны и email администратора (в email вместо символа @ нужно поставить точку, т.е. если почта admin@example.com — указываем admin.example.com).

Аналогично А-записям можно добавить другие, например, MX или TXT.

Проверка работоспособности DNS-сервера

Проверить работоспособность полученной конфигурации можно используя команду dig. В Debian/Ubuntu устанавливается через apt-get пакет dnsutils.

# apt -y install dnsutils

В CentOS/AlmaLinux/RockyLinux установка dig производится через менеджер пакетов dnf или yum (для CentOS 7) — пакет bind-utils.

# dnf -y install bind-utils # yum -y install bind-utils (для CentOS 7)

Для проверки запускаем команду dig:

# dig @1.1.1.1 example.com

В случае успеха ответ будет таким:

; <<>> DiG 9.11.4-P2-RedHat-9.11.4-26.P2.el7_9.10 <<>> @1.1.1.1 exapmle.com ; (1 server found) ;; global options: +cmd ;; Got answer: ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 54919 ;; flags: qr aa rd; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1 ;; WARNING: recursion requested but not available ;; OPT PSEUDOSECTION: ; EDNS: version: 0, flags:; udp: 4096 ;; QUESTION SECTION: ;example.com. IN A ;; ANSWER SECTION: ns1.example.com. 3600 IN A 1.1.1.1 ns2.example.com. 3600 IN A 2.2.2.2 ;; Query time: 0 msec ;; SERVER: 1.1.1.1#53(1.1.1.1) ;; WHEN: Вс янв 15 18:08:36 MSK 2023 ;; MSG SIZE rcvd: 60

Данной утилитой проверяется ответ сервера, то что ему известно про существование зоны и записи в ней.

Настройка собственного DNS сервера вам может потребоваться в случае, если ваш хостинг-провайдер и регистратор домена не предоставляют NS сервера для привязки домена, либо вам самостоятельно необходимо контролировать настройки и записи DNS.

Данная инструкция будет актуальна для ОС Windows Server версии 2012 — 2022.

- Добавление роли «DNS-сервера»

- Создание первичной зоны «DNS-сервера»

- Добавление «DNS-записей»

- Проверка работоспособности

Добавление роли «DNS-сервера»

Откройте «Server Manager».

В правом верхнем меню выберите «Manage» > «Add Roles and Features». В появившемся окне нажмите «Next».

Далее убедитесь, что выбран пункт «Role-based or feature-based installation» и нажмите «Next».

В окне выбора сервера установки ничего не меняйте и нажмите «Next».

В окне выбора роли поставьте галочку на пункте «DNS Server».

В появившемся окне согласитесь с добавлением утилит, нажав на кнопку «Add Features».

Нажмите кнопку «Next».

Далее ничего не меняйте, нажмите кнопку «Next».

Нажмите «Next».

Далее для начала установки нажмите кнопку «Install».

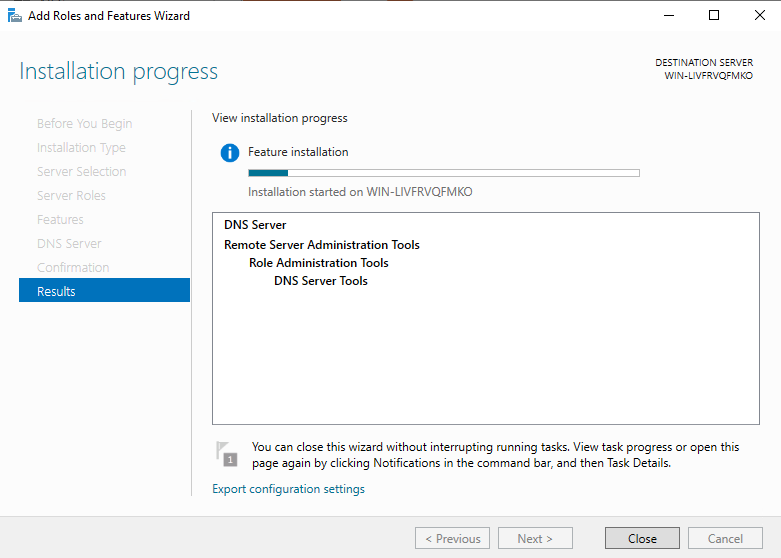

Ждём завершения установки роли «DNS Server».

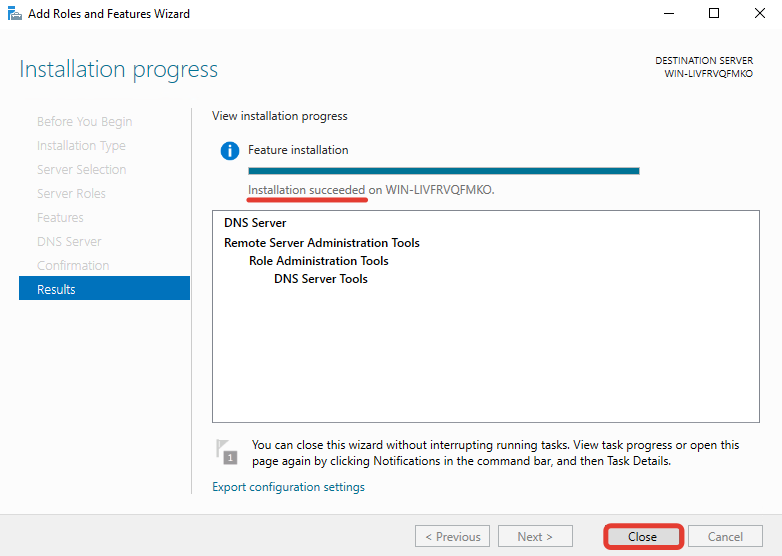

Как только увидите надпись о завершении установки «Installation succeeded», закройте окно, нажав «Close».

Создание первичной зоны «DNS-сервера»

Возвращаемся в «Server Manager», в правом верхнем углу наведите курсор на «Tools» и выберите пункт «DNS».

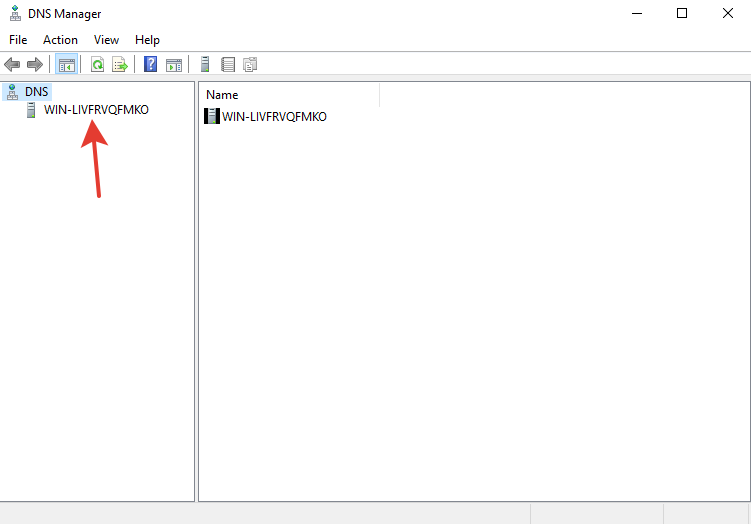

Двойным кликом выберите ваш сервер, в данном случае это «WIN-LIVFRVQFMKO».

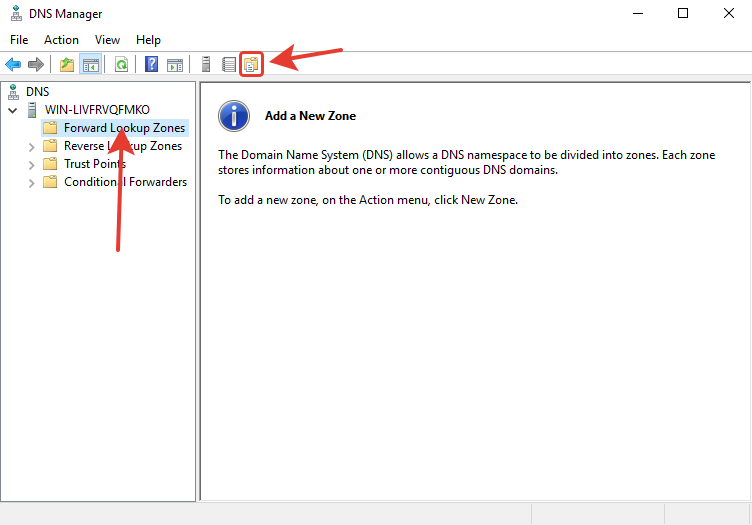

Выберите «Forward Lookup Zones» и нажмите кнопку «New Zone».

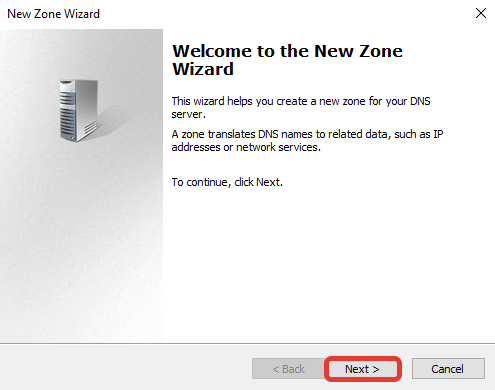

Нажмите «Next».

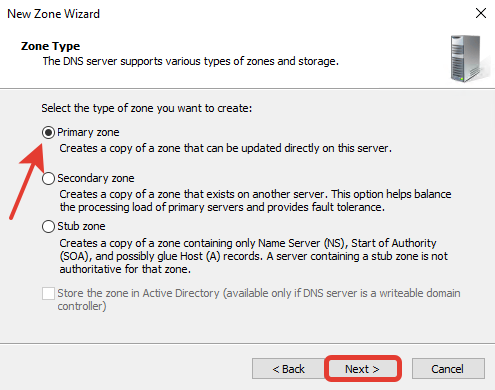

Выберите первичный тип зоны «Primary zone», нажмите «Next».

В поле «Zone name» введите имя домена, на основе которого будут создаваться DNS сервер, нажмите «Next».

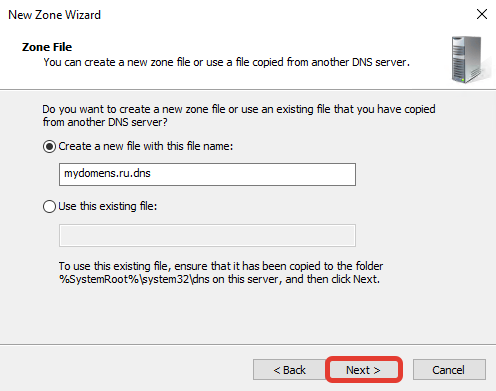

При необходимости поменяйте название создаваемого файла зоны, нажмите «Next».

Выберите «Do not allow dynamic updates», чтобы запретить динамическое обновление зоны для повышения безопасности, нажмите «Next».

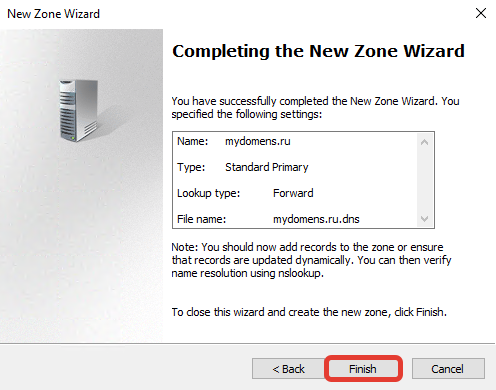

Нажмите «Finish».

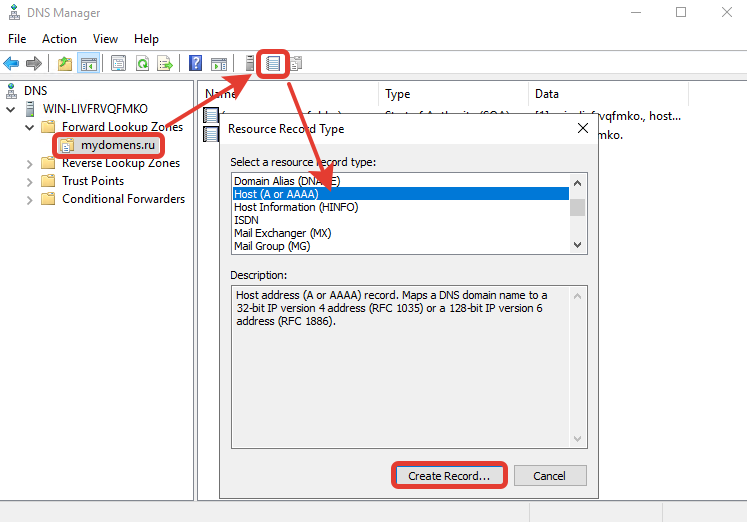

Добавление «DNS записей»

Выберите зону созданного домена и нажмите кнопку «New Record». Далее выберите из предложенного списка пункт «Host (A or AAAA)» для привязки домена к IP-адресу и нажмите кнопку «Create Record…».

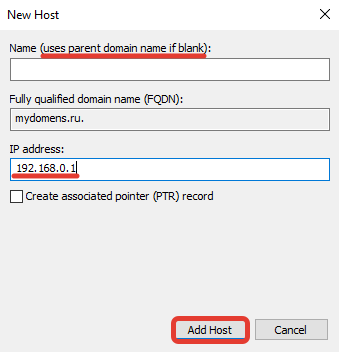

В появившемся окне добавьте «А» записи для основного домена зоны. Для этого поле «Name» оставьте пустым (в данном случае «А» запись будет добавлена для основного домена зоны mydomens.ru). В поле «IP address» введите IP, куда должен быть привязан домен. После нажмите кнопку «Add Host».

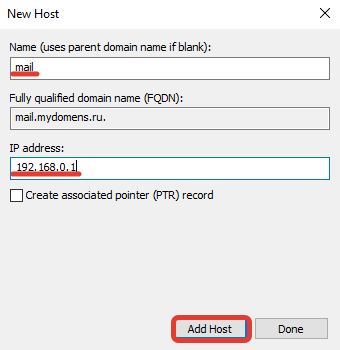

Остальные записи типа «А» добавляются по тому же принципу. Добавим для примера запись для домена mail.mydomens.ru. В поле «Name» введите имя поддомена mail, в поле «IP address» введите IP-адрес.

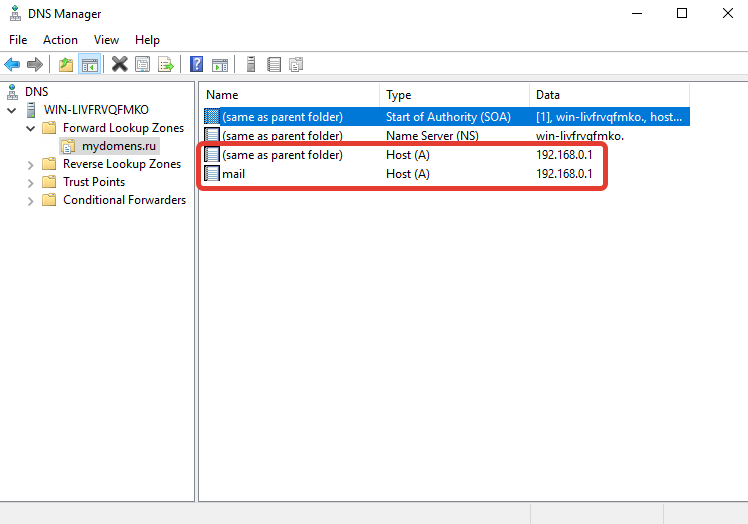

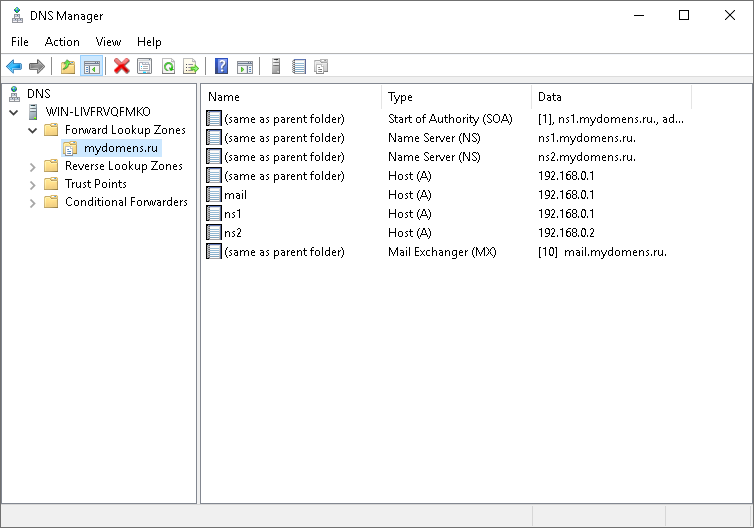

Все добавленные записи вы можете видеть в списке DNS записей зоны.

Добавьте все необходимые «А» записи для доменов. Обязательно добавьте «А» записи для NS адресов в том же соответствии, как они указаны у регистратора домена:

ns1.mydomens.ru192.168.1.1

ns2.mydomens.ru192.168.1.2

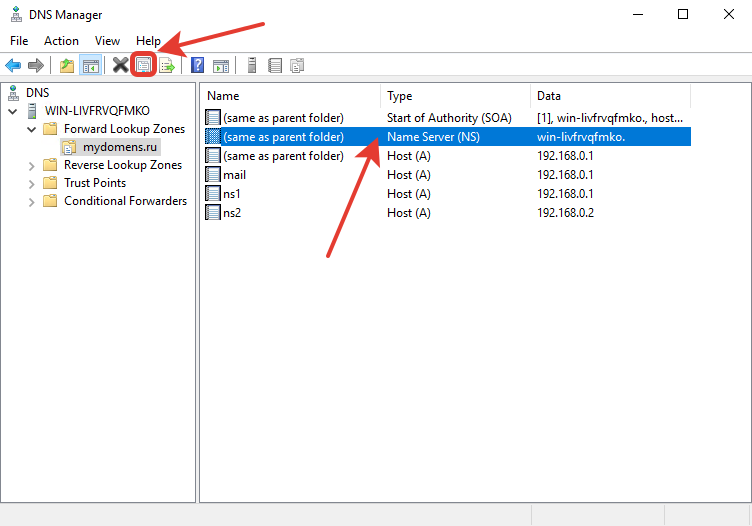

Далее отредактируйте запись типа «Name Server (NS)». Для этого выберите запись в списке, она создана по умолчанию, после нажмите кнопку «Properties».

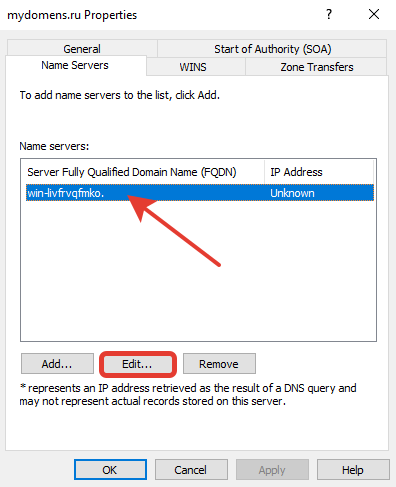

В появившемся окне выделите имеющуюся запись из списка и нажмите кнопку «Edit…».

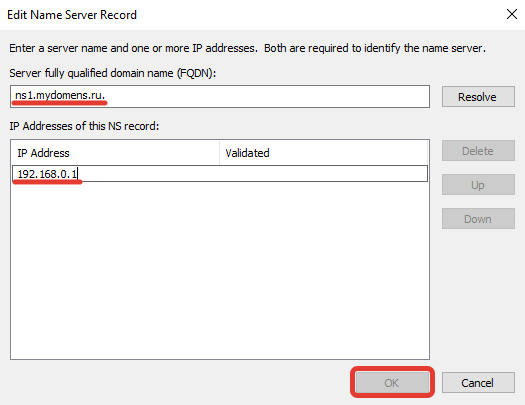

В первом поле введите имя NS адреса, ниже введите соответствующий ему IP, после нажмите «Enter» на клавиатуре, далее нажмите кнопку «OK».

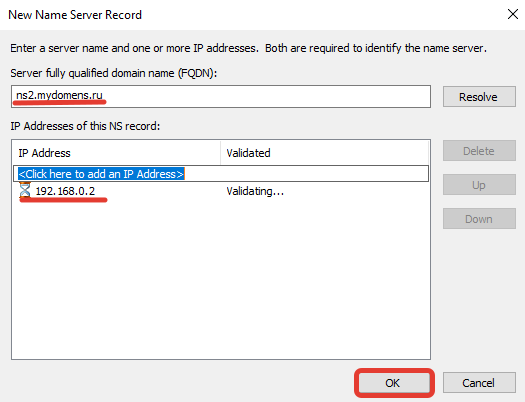

Далее добавьте второй NS, для этого нажмите кнопку «Add…».

Введите соответствующие данные в поля и нажмите кнопку «ОК».

Проверьте, что все NS записи добавлены верно, и нажмите кнопку «ОК».

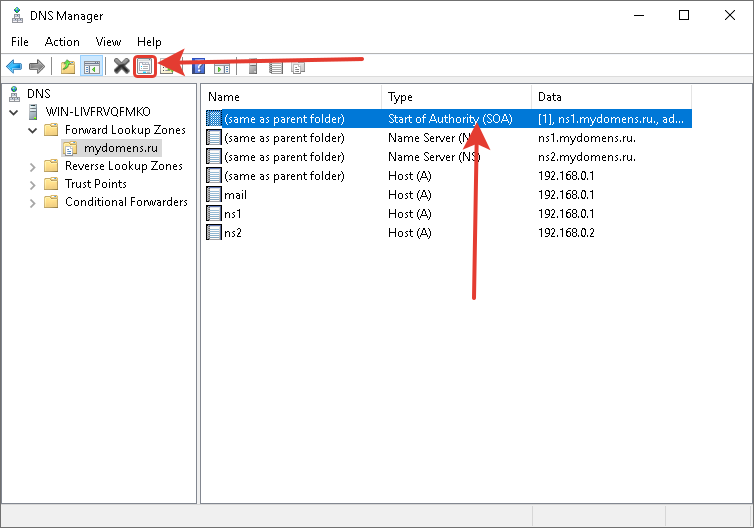

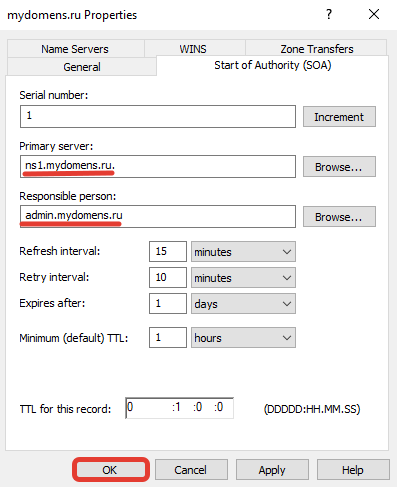

Отредактируйте «SOA» запись.

В поле «Primary server» введите первичный NS адрес вашей DNS зоны. В поле «Responsible person» введите email адрес ответственного лица зоны DNS, вместо знака @ поставьте точку. Далее нажмите кнопку «ОК».

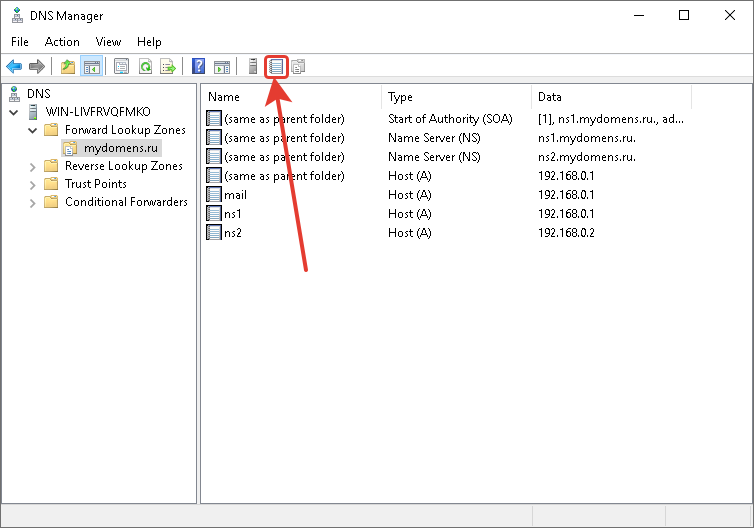

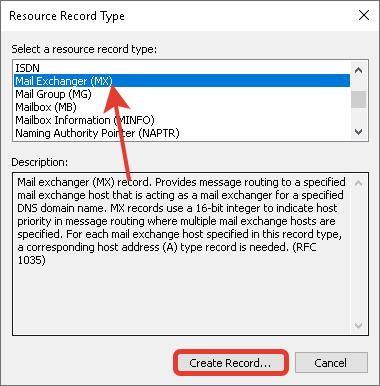

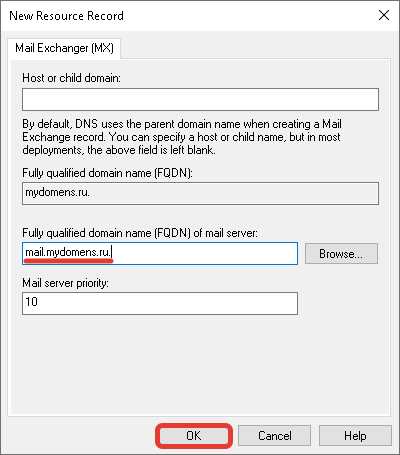

Добавьте «MX» запись для указания сервера, на который будет приходить почта на домен.

В окне выбора типа записи выберите «Mail Exchanger (MX)».

Если добавляете запись для основного домена зоны, поле «Host» оставьте пустым. В поле «mail server» введите доменное имя почтового сервера, куда будет пересылаться почта для домена.

После выполнения всех настроек у вас должен получится примерно следующий перечень записей.

Проверка работоспособности

Для проверки вы можете воспользоваться командной строкой CMD или PowerShell, сторонними ресурсами для проверки DNS записей, например https://2whois.ru/?t=dig.

После выполнения запроса записей зоны вы должны получить соответствующую запись запрошенную с DNS сервера. При запросе записи типа ANY, с сервера будут отданы все имеющиеся DNS записи домена. Для примера рассмотрим два варианта проверки, через PowerShell и на сайте 2whois.ru.

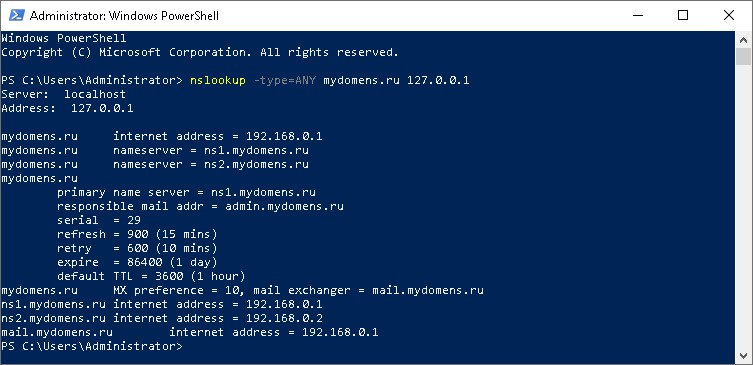

PowerShell

Для проверки используйте следующий синтаксис команды: nslookup -type=ANY имя_домена IP_сервера

После выполнения соответствующей команды вы увидите сервер, с которого получена информация, и соответствующий перечень записей, добавленных вами ранее.

В случае если запрашиваемые записи не удалось получить, проверьте введенную команду, если введено всё верно, но записи не отдаются, обратитесь в службу поддержки вашего сервера.

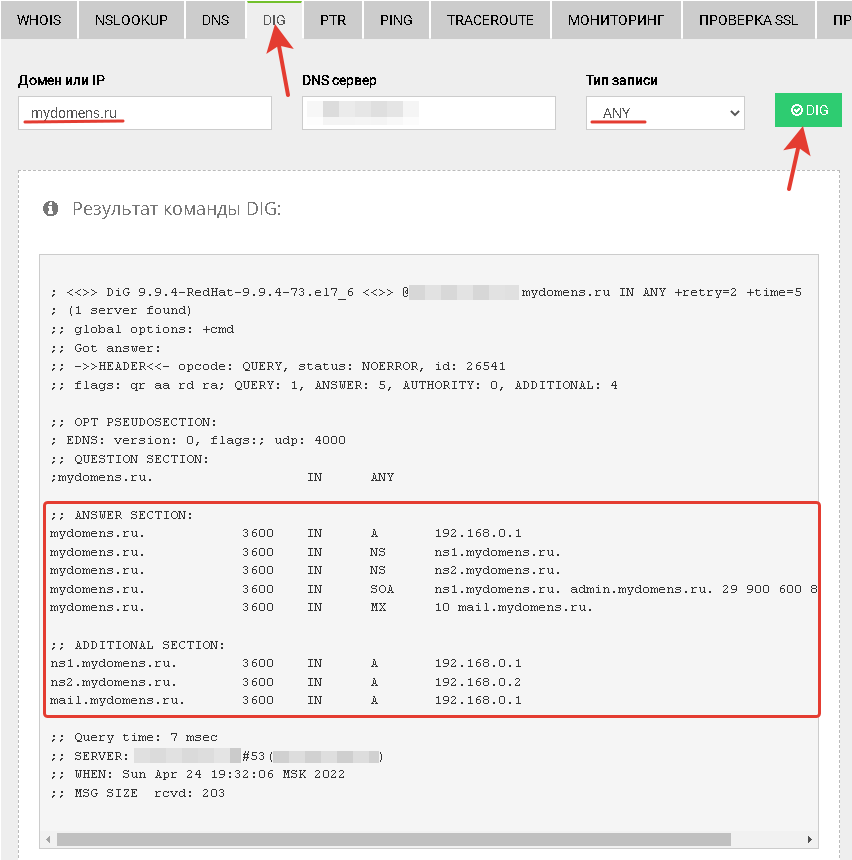

Онлайн сервис 2whois.ru

Для проверки работы DNS сервера на сайте https://2whois.ru/ выберите вкладку DIG, далее в поле «Домен или IP» введите имя домена, который вы добавляли ранее. В поле «DNS сервер» введите IP адрес сервера, на котором вы выполняли настройки. В поле «Тип записи» выберите «ANY» для получения всех записей доменной зоны. После нажмите кнопку «DIG».

После получения результата проверки в секции «ANSWER SECTION» вы увидите перечень записей, добавленных ранее на сервер, это будет означать, что DNS сервер функционирует и работает корректно.

Если добавленных ранее записей в данной секции не появится, обратитесь в службу поддержки вашего сервера.

— Advertisement —

Hello, how are you? Today we will continue to explore the functionalities of Windows Server. Specifically, we will talk about one of the most important roles. Indeed, a DNS server is of paramount importance within the system. Since this role, it has the function of translating IP addresses into domain names and vice versa. As a result, the functionality of the server will be considerably increased. Well, let’s see how to install and configure a DNS server in Windows Server 2019/2016.

How to install the DNS role in Windows Server 2019/2016.

Most commonly, this role has been installed along with the Active Directory role. Most commonly, this role has been installed along with the Active Directory role. So if you have reviewed our posts on Windows Server you should already know how to do it. However, I remind you of the steps. In the first place, from the Server Manager click on Add Roles and Features

Press Next to continue

Now select the type of installation. In this case, we will use the role or feature based installation.

Please select the server where the DNS server will be installed.

Below, you can see the DNS role already installed. If not, check the box and follow the instructions in the wizard.

Setting up a DNS server in Windows Server 2019/2016.

Once the installation is verified, it is time to configure the DNS role. To do this, once again we will use the Server Manager. Once there, please enter the Tools menu. Then, click on DNS:

Then the DNS manager will be displayed. Please right-click on the name of the server. Then select Configure a DNS Server.

The DNS Server Configuration Wizard will be displayed immediately. Press Next to continue.

Now it is time to select the optimal alternative for the zone to be used on the server. If you are using small networks, then I recommend creating a forward lookup zone.

Now please set the location of the primary server. This time, the server maintains the zone.

Then assign the name of the zone.

Now it’s time to set up how to receive updates. For security reasons, I recommend using the first option.

In this option, it is possible to configure the DNS server as a temporary reseller. This is very interesting, as it allows our DNS server to query other external DNS servers. This is in the case of those records that it is not able to resolve itself. With this in mind, please add the IP address of the external DNS server.

After this step, the assistant will have finished his work. After this step, the assistant will have finished his work.

Finally you will be able to see the area created correctly. Consequently, the DNS server administration is now available on Windows Server.

Conclusion

Well, in this simple way we have seen how to install and configure a DNS server in Windows Server 2019/2016. Therefore, the administrator has this important feature. All right, that’s it for now. Before saying goodbye I invite you to see our post about activating Wi-Fi in Windows Server. See you soon!

Как установить и настроить Active Directory, DNS, DHCP?

Здравствуйте, уважаемые друзья! В предыдущем выпуске мы с вами рассмотрели базовые настройки Windows Server 2019. В сегодняшней статье мы с вами продолжим разговор про Windows server 2019, в частности рассмотрим установку и настройку Active Directory, DNS, DHCP Windows Server 2019.

Прежде чем приступить к дальнейшей установке, нам с вами необходимо будет проверить ip адрес сетевого интерфейса. Сделать это можно при помощи специальной команды ncpa.cpl, прописав ее в командной строке.

Проверим еще раз ip адрес сетевого интерфейса

На следующем шаге откроем «Диспетчер серверов» и нажмем «Добавить роли и компоненты» и нажимаем несколько раз «Далее», чтобы перейти к выбору установок ролей на Windows Server 2019.

Теперь нам с вами нужно определиться какие конкретно роли мы хотим установить на свой Windows Server 2019.

На следующем шаге потребуется перейти по кнопкам «Далее» и установить «Автоматический перезапуск конечного сервера».

Теперь нам с вами потребуется в процессе создать новый лес и повысить роль этого сервера до уровня контроллера домена, как показано на рисунке ниже.

В процессе установки нам с вами нужно будет подтвердить правильность заданных параметров, перейдя по кнопкам «Далее». В завершении нажимаем «Установить».

Затем Сервер будет перезагружен, о чем уведомит нас в соответствующим сообщением.

Ждем перезагрузки компьютера и проверяем имя компьютера в созданном нашем домене.

Как настроить зону обратного просмотра?

На следующем шаге мы с вами будем настраивать зону обратного просмотра. Для этого в главном окне диспетчера серверов заходим «Средства» -> «DNS».

В открывшемся окне диспетчера серверов необходимо будет кликнуть ПКМ по «Зона обратного просмотра».

Теперь нужно будет нажать несколько раз «Далее» и указываем, что мы хотим создать зону обратного просмотра.

Далее задаем наш соответствующий идентификатор сети, как показано на рисунке ниже.

Как мы видим, зона обратного просмотра успешно создана.

Как настроить DHCP сервер?

В завершении нам оcтается выполнить настройку DHCP сервера. Для этого заново переходим в «Средства» -> «DHCP».

Если говорить простыми словами, то нам с вами потребуется настроить зону IP адресов, благодаря которым компьютеры будут выходить в общедоступную локальную сеть.

В нашем варианте используем DHCP сервер Ipv4 для обслуживания клиентов. Кликаем правой кнопкой мыши (ПКМ) и создаем область.

Необходимо будет указать диапазон IP адресов, как показано на рисунке ниже.

На следующем этапе переходим по кнопкам «Далее» и соглашаетесь с тем, что хотите активировать эту область сейчас.

Стоит также добавить в исключения IP адреса.

На следующем шаге проверяем домен

В завершении мы с вами можем перейти в пул адресов нашего сервера Windows Server 2019 и посмотреть общие правила настройки IP адресов.

Вот мы и добрались до корпоративного сектора. Начнем цикл статей по настройке сетевой инфраструктуры для небольшого сети, скажем 50 устройств. И центром всего этого будет сервер на Windows Server 2019.

С установкой думаю все справятся сами, а мы перейдем к базовой настройки.

Первым делом настраиваем сетевой адаптер и меняем имя компьютера:

Обратите внимание что DNS мы заворачиваем на localhost так как DNS сервер мы тоже будем поднимать. А шлюзом у нас выступает роутер на котором подключен интернет.

В сокращение AD или просто домен. Я постараюсь объяснить своими словами что это такое.

Это служба которая управляет Доменом. И позволяет управлять всеми компьютерами входящими в этот домен. Фактически с сервера вы можете полностью настраивать, управлять и т.д. всей группой ПК в сети. Так называемы групповые политики. Вообщем это просто мега служба с кучей наворотов для администрирования сети. Устанавливаем:

Запускаем Диспетчер серверов — Управление — Добавить роли и компоненты

Выбираем все нужные нам роли ( Active Directory, DNS, DHCP — сервер ), включаем галочку перезагрузки если требуется.

Теперь переходим к настройке, нажимаем повысить роль этого сервера. Пишем название домена, и пароль для восстановления :

Оставляем все остальное по у молчанию, перезагружаем сервер.

DHCP

Представим не большой офис. У нас есть ПК, сетевые принтеры, коммутаторы (хотя бы провайдерский, как же офис без инета). Все нужны настройки сети, будет немного странно что dhcp у нас раздает роутер. Кому-то нужны статические адреса, кому-то подойдут и динамические. Вообщем будем поднимать DHCP сервис на Сервер.

DHCP (англ. Dynamic Host Configuration Protocol — протокол динамической настройки узла) — сетевой протокол, позволяющий сетевым устройствам автоматически получать IP-адрес и другие параметры, необходимые для работы в сети TCP/IP.

Википедия

Давайте теперь завершим настройку DHCP, нажимаем на флажочек или Средства — DHCP

Задаем диапазон адресов, я выделил две подсети. Но раздавать адреса будем только в одно подсети.

Далее выбираем время аренды IP адреса и задаем адрес шлюза.

Собственно и все. DNS сервер не требует какой либо специальной настройки ))) Продолжение следует.

Ошибка в тексте? Выделите её и нажмите «Ctrl + Enter»