Содержание

- DATAENGINER

- Configure a Firewall for Report Server Access

- Предварительные требования

- Открытие портов в брандмауэре Windows

- Открытие порта 80

- Дальнейшие действия

- Настройка брандмауэра для доменов и трастов Active Directory

- Дополнительная информация

- Windows Сервер 2008 и более поздние версии

- Active Directory

- Справка

- Как открыть порт брандмауэра Windows Server 2019

- Откройте порт брандмауэра с расширенными настройками брандмауэра в Windows Server 2019

- СТАТЬЯ ПО ТЕМЕ Как изменить пароль учетной записи пользователя Microsoft Windows 10

- How to open a firewall port in Windows Server 2019/2016

- How to open the firewall port using the advanced settings.

- Creating a new rule in the Windows Server Firewall.

DATAENGINER

Добрый день! Сегодня мы продолжаем настраивать наш Ftp — Server для ОС Windows Server 2019! И сегодня мы рассмотрим как открыть порты, для доступа по сети к ftp-серверу.

Для того, чтобы мы могли подключиться к нашему ftp-серверу необходимо в брандмауэре открыть соответствующие порты. Как правило Ftp-сервер использует 21 порт, а sftp 22.

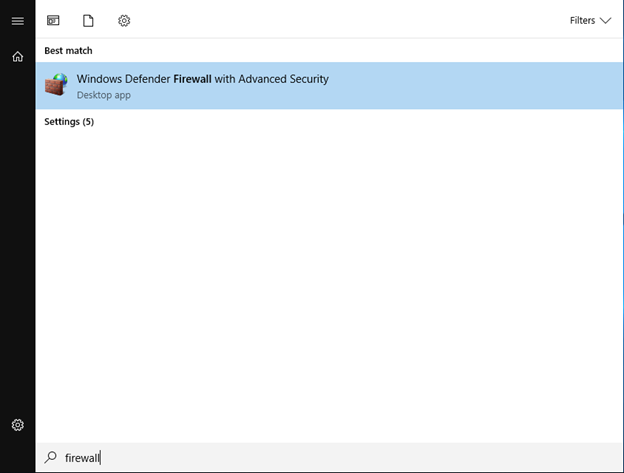

Шаг 1. Для того чтобы открыть порт, для нашего ftp-сервера, нам необходимо открыть firewall windows. Поэтому открываем меню пуск и пишем в поиске firewall.

Шаг 2. Открываем приложение Windows Defender Firewall.

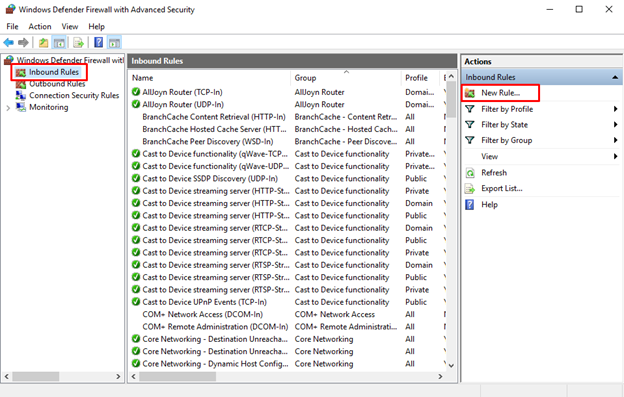

Шаг 3. В левом боковом меню выберем inbound Rules. Далее в правом боковом меню выбираем New Rules.

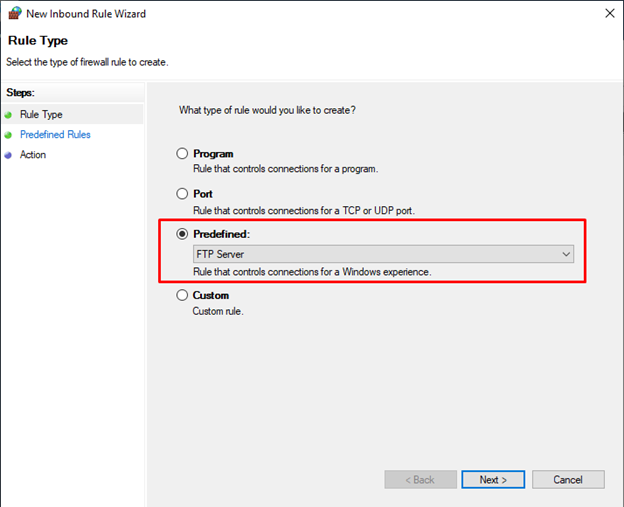

Шаг 4. В появившемся окне добавления новой роли выбираем Predefined (предопределенные), и в выпадающем списке выбираем ftp-server.

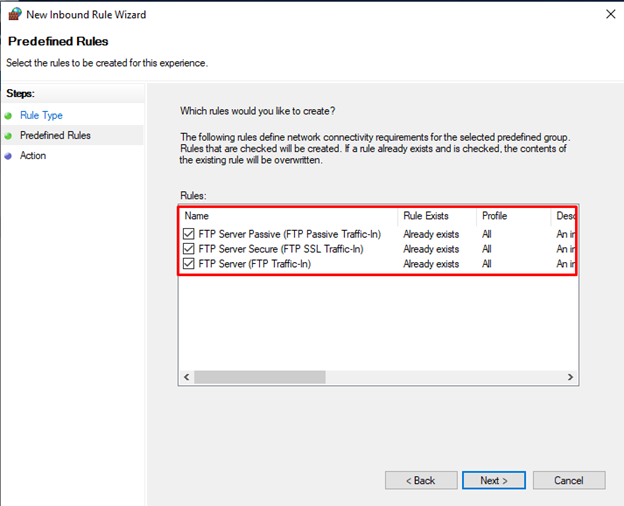

Шаг 5. Отмечаем галочкой все предложенные роли.

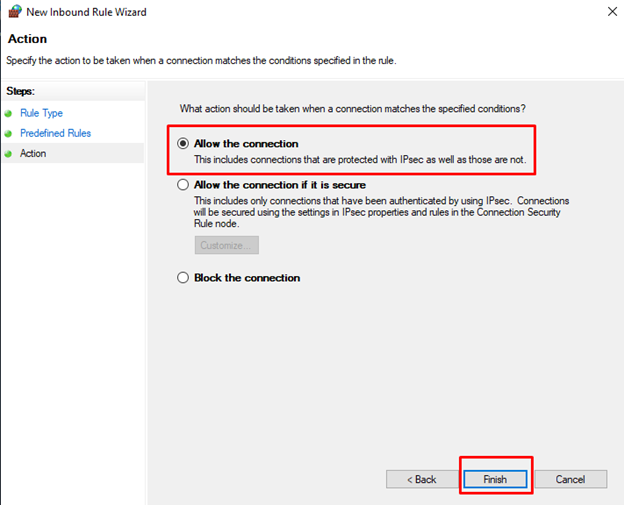

Шаг 6. Теперь на следующей странице выбираем разрешить все подключения (Allow Connection) и нажимаем финиш.

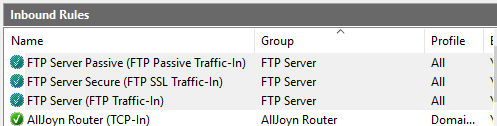

Теперь у нас появится три новых правила, для входящих подключений к ftp-серверу.

Вот мы и рассмотрели как добавить правило для работы ftp — сервера.

Источник

Configure a Firewall for Report Server Access

Службы Reporting Services и опубликованным отчетам производится по URL-адресам, которые состоят из IP-адреса, номера порта и имени виртуального каталога. Если включен брандмауэр Windows, то порт, на который настроен сервер отчетов, скорее всего, закрыт. Обычно это выражается в том, что при обращении с удаленного клиентского компьютера к веб-порталу отображается пустая страница либо при запросе отчета открывается пустая веб-страница.

Открыть порт можно при помощи брандмауэра Windows на компьютере сервера отчетов. Службы Reporting Services не открывают порты автоматически, этот шаг необходимо выполнить вручную.

По умолчанию сервер отчетов слушает HTTP-запросы для порта 80. Следующие пошаговые инструкции позволяют настроить порт. Если URL-адреса сервера отчетов настроены на другой порт, при выполнении описанных ниже инструкций необходимо указывать его номер.

Предварительные требования

Выполнение следующих инструкций предполагает, что создана база данных сервера отчетов, настроена учетная запись службы и URL-адреса веб-портала и веб-службы сервера отчетов. Дополнительные сведения см. в разделе Управление сервером отчетов служб Reporting Services в собственном режиме.

Кроме этого, необходимо проверить доступность экземпляра сервера отчетов из веб-браузера через локальное соединение. Этот шаг необходим для проверки работоспособности установки. Прежде чем приступать к открытию портов, необходимо проверить правильность настройки установки. Чтобы выполнить этот шаг в Windows Server, потребуется также добавить сервер отчетов к доверенным сайтам. Дополнительные сведения см. в разделе Настройка сервера отчетов, работающего в основном режиме, для локального администрирования (службы SSRS).

Открытие портов в брандмауэре Windows

Открытие порта 80

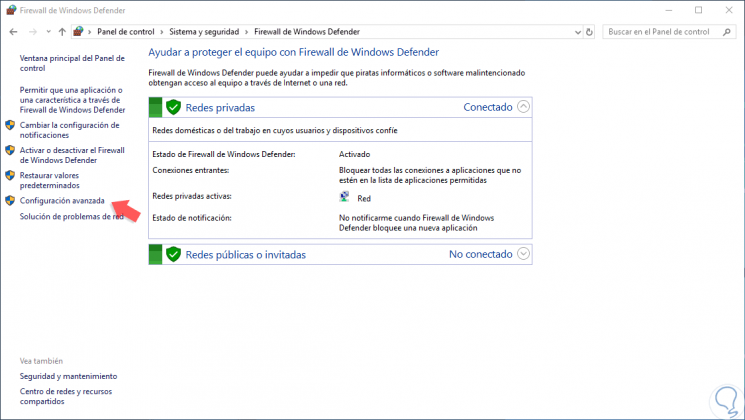

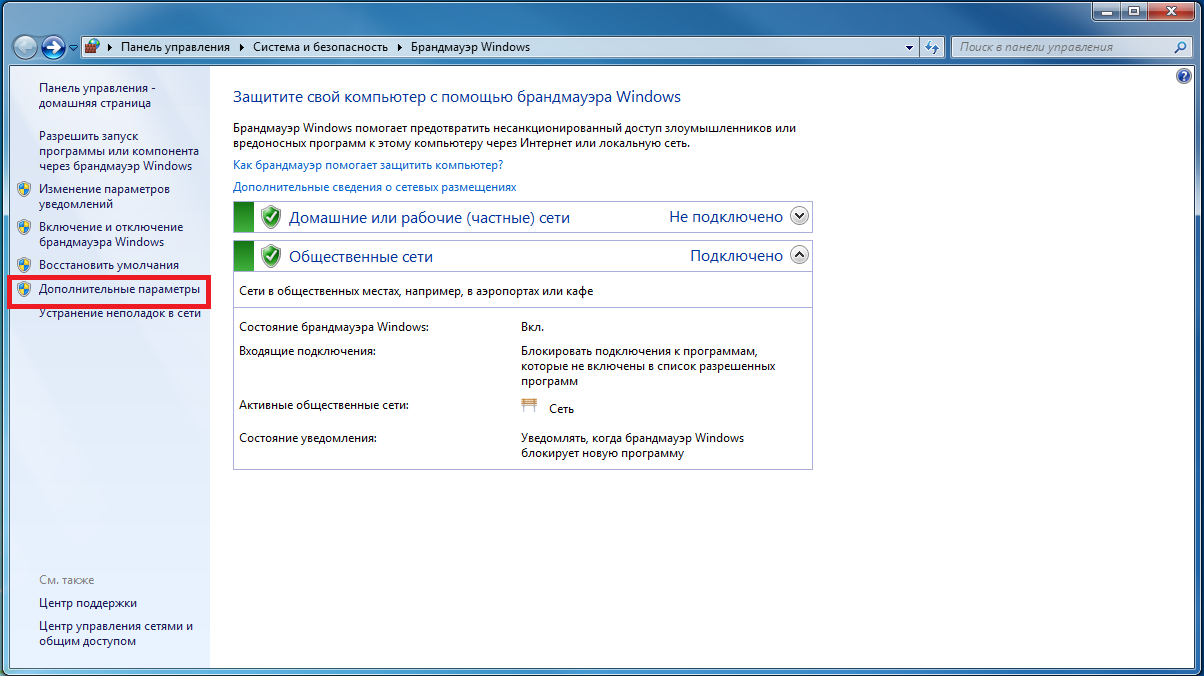

В меню Пуск выберите Панель управления, Система и безопасностьи Брандмауэр Windows. Если на панели управления не включено представление по категориям, сразу выберите Брандмауэр Windows.

Нажмите кнопку Дополнительные параметры.

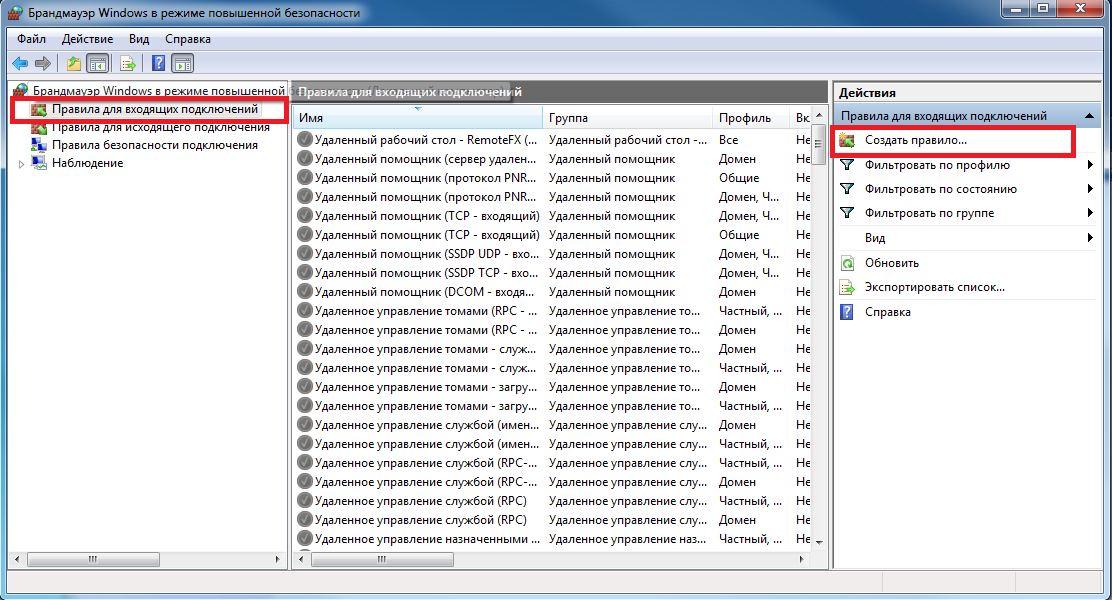

Выберите Правила для входящих подключений.

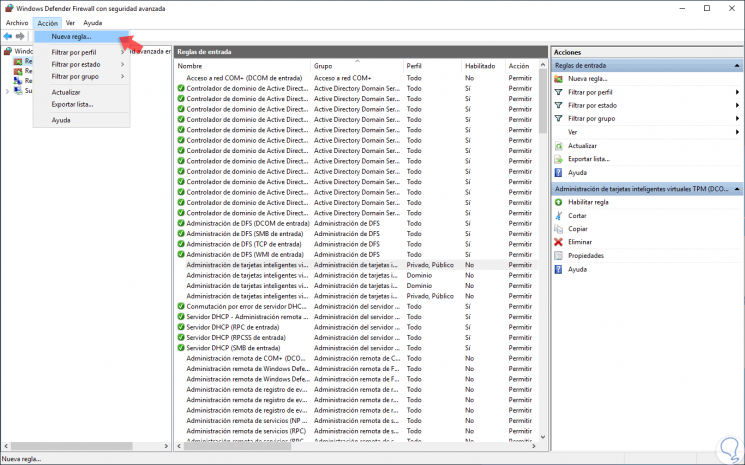

Выберите Создать правило в окне Действия.

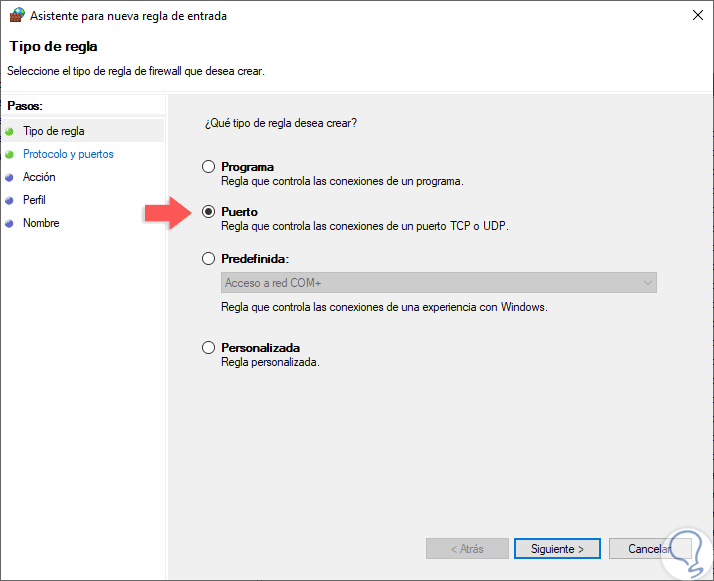

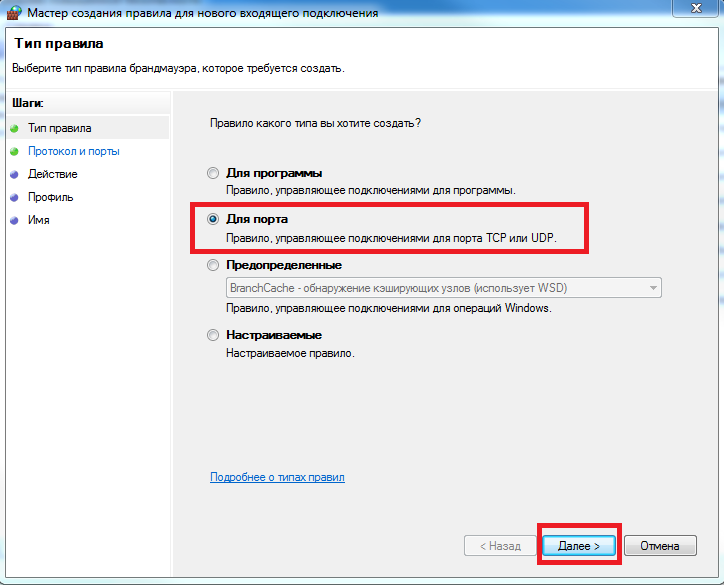

Выберите Тип правила в разделе Порт.

Щелкните Далее.

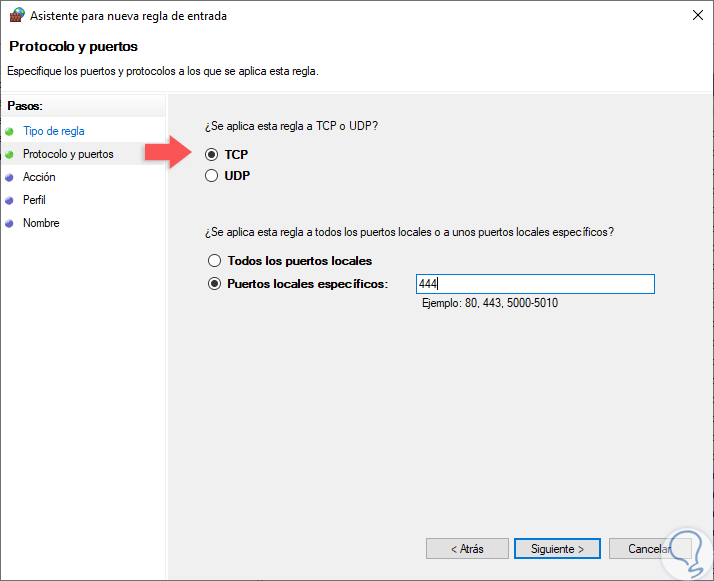

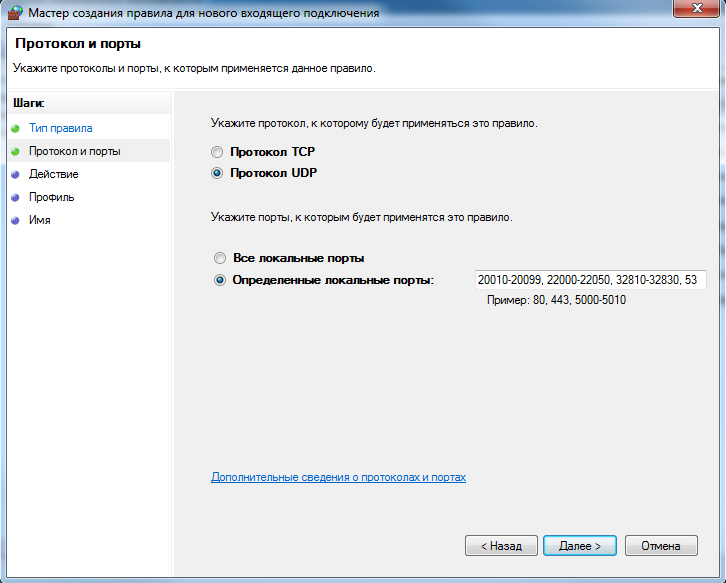

На странице Протокол и порты выберите TCP.

Выберите Указанные локальные порты и введите значение 80.

Щелкните Далее.

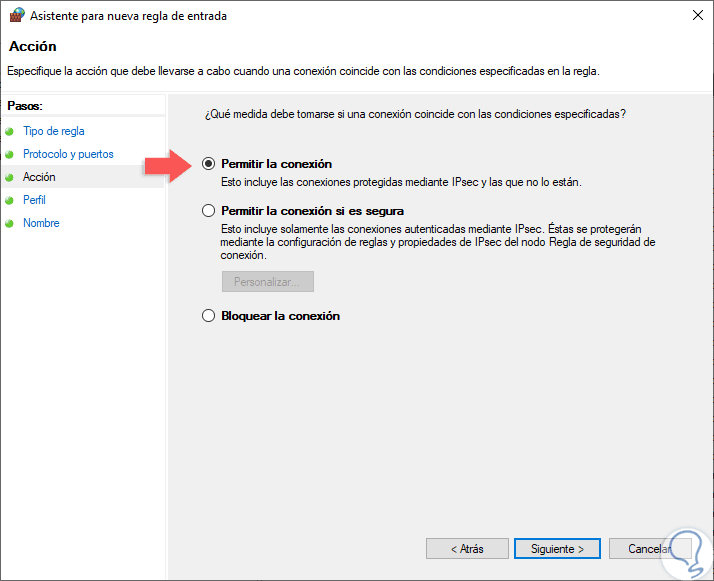

На странице Действие выберите Разрешить соединение.

Щелкните Далее.

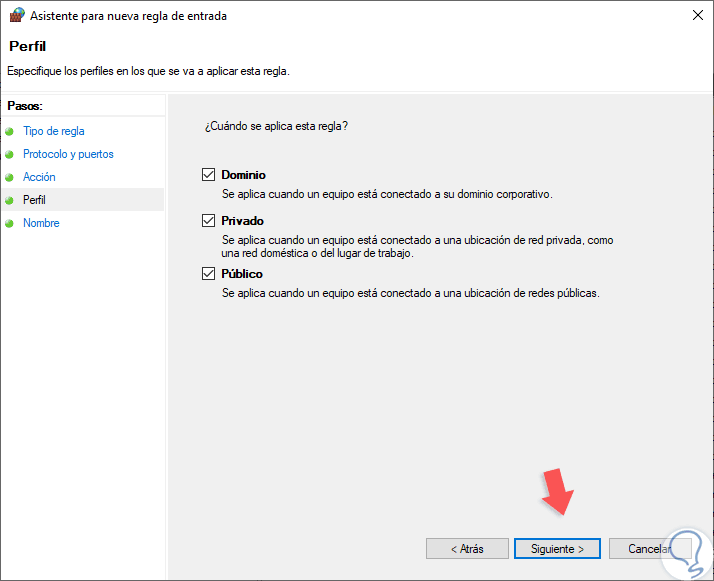

На странице Профиль выберите необходимые параметры для среды.

Щелкните Далее.

Нажмите кнопку Готово.

Дальнейшие действия

После открытия порта, прежде чем удаленные пользователи смогут производить доступ к серверу отчетов, им необходимо предоставить доступ к корневой папке и на уровне сайта. Даже если порт правильно открыт, пользователи не смогут соединяться с сервером отчетов, если им не предоставлены необходимые разрешения. Дополнительные сведения см. в статье Предоставление пользователям доступа к серверу отчетов.

Правильность открытия порта можно также проверить, открыв веб-портал с другого компьютера. См. подробнее о веб-портале сервера отчетов.

Источник

Настройка брандмауэра для доменов и трастов Active Directory

В этой статье описывается настройка брандмауэра для доменов и трастов Active Directory.

Применяется к: Windows Server 2019, Windows Server 2016, Windows Server 2012 R2 Standard, Windows Server 2012 Standard

Исходный номер КБ: 179442

Не все порты, перечисленные в таблицах, требуются во всех сценариях. Например, если брандмауэр разделяет членов и DCs, вам не нужно открывать порты FRS или DFSR. Кроме того, если вы знаете, что клиенты не используют LDAP с SSL/TLS, вам не нужно открывать порты 636 и 3269.

Дополнительная информация

Два контроллера домена находятся в одном лесу или два контроллера домена находятся в отдельном лесу. Кроме того, доверия в лесу Windows server 2003 или более поздние версии.

| Клиентский порт (s) | Порт сервера | Служба |

|---|---|---|

| 1024-65535/TCP | 135/TCP | Картограф конечной точки RPC |

| 1024-65535/TCP | 1024-65535/TCP | RPC для LSA, SAM, NetLogon (*) |

| 1024-65535/TCP/UDP | 389/TCP/UDP | LDAP |

| 1024-65535/TCP | 636/TCP | LDAP SSL |

| 1024-65535/TCP | 3268/TCP | LDAP GC |

| 1024-65535/TCP | 3269/TCP | LDAP GC SSL |

| 53,1024-65535/TCP/UDP | 53/TCP/UDP | DNS |

| 1024-65535/TCP/UDP | 88/TCP/UDP | Kerberos; |

| 1024-65535/TCP | 445/TCP | SMB |

| 1024-65535/TCP | 1024-65535/TCP | RPC FRS (*) |

Порты NetBIOS, указанные в Windows NT, также необходимы для Windows 2000 и Windows Server 2003, когда настраиваются доверия к доменам, которые поддерживают только связь на основе NetBIOS. Примерами являются Windows NT операционные системы или сторонние контроллеры домена, основанные на Samba.

Дополнительные сведения о том, как определить порты серверов RPC, используемые службами RPC LSA, см. в.

Windows Сервер 2008 и более поздние версии

Windows Более новые версии сервера 2008 Windows Server увеличили динамический диапазон клиентских портов для исходяющих подключений. Новый порт запуска по умолчанию — 49152, а конечный порт по умолчанию — 65535. Поэтому необходимо увеличить диапазон порта RPC в брандмауэрах. Это изменение было сделано в соответствии с рекомендациями управления номерами, заданными в Интернете (IANA). Это отличается от домена смешанного режима, состоящего из контроллеров домена Windows Server 2003, контроллеров доменов на основе сервера Windows 2000 или устаревших клиентов, где динамический диапазон портов по умолчанию составляет от 1025 до 5000.

Дополнительные сведения о динамическом изменении диапазона портов в Windows Server 2012 и Windows Server 2012 R2 см.:

Порты NetBIOS, указанные в Windows NT, также необходимы для Windows 2000 и Server 2003, когда настраиваются доверия к доменам, которые поддерживают только связь на основе NetBIOS. Примерами являются Windows NT операционные системы или сторонние контроллеры домена, основанные на Samba.

(*) Сведения о том, как определить порты серверов RPC, используемые службами RPC LSA, см. в.

(**) Для работы доверия этот порт не требуется, он используется только для создания доверия.

Внешнее доверие 123/UDP необходимо только в том случае, если вы вручную Windows службу времени для синхронизации с сервером во внешнем доверии.

Active Directory

Клиент Microsoft LDAP использует icMP-инг, когда запрос LDAP ожидается в течение продолжительного времени и ожидает ответа. Он отправляет запросы на ping, чтобы убедиться, что сервер по-прежнему находится в сети. Если он не получает ответы на запросы ping, он сбой запроса LDAP с LDAP_TIMEOUT.

Кроме того Windows перенаправление использует сообщения ICMP Ping для проверки того, что IP-адрес сервера разрешен службой DNS перед подключением и когда сервер расположен с помощью DFS. Чтобы свести к минимуму трафик ICMP, можно использовать следующее правило брандмауэра:

В отличие от уровня протокола TCP и уровня протокола UDP, у ICMP нет номера порта. Это связано с тем, что ICMP непосредственно находится на уровне IP.

По умолчанию серверы Windows Server 2003 и Windows 2000 Сервер DNS используют эфемерные клиентские порты при запросе других DNS-серверов. Однако это поведение может быть изменено определенным параметром реестра. Или можно установить доверие через обязательный туннель с точкой на точку (PPTP). Это ограничивает количество портов, которые должен открыть брандмауэр. Для PPTP необходимо включить следующие порты.

| Клиентские порты | Порт сервера | Протокол |

|---|---|---|

| 1024-65535/TCP | 1723/TCP | PPTP |

Кроме того, необходимо включить ПРОТОКОЛ IP 47 (GRE).

При добавлении разрешений к ресурсу в доверяемом домене для пользователей доверенного домена существуют некоторые различия между поведением Windows 2000 и Windows NT 4.0. Если компьютер не может отображать список пользователей удаленного домена, рассмотрите следующее поведение:

Справка

Обзор службы и требования к сетевому порту для Windows — это ценный ресурс с описанием необходимых сетевых портов, протоколов и служб, используемых клиентской и серверной операционными системами Майкрософт, серверными программами и их субкомпонентами в системе Microsoft Windows Server. Администраторы и специалисты по поддержке могут использовать статью в качестве дорожной карты для определения портов и протоколов операционных систем и программ Майкрософт для подключения к сети в сегментной сети.

Не следует использовать сведения о порте в обзоре службы и требования к сетевому порту для Windows для настройки Windows брандмауэра. Сведения о настройке брандмауэра Windows см. в Windows брандмауэра с расширенным обеспечением безопасности.

Источник

Как открыть порт брандмауэра Windows Server 2019

Одним из наиболее фундаментальных механизмов безопасности, которые предлагают нам текущие операционные системы, является внедрение и активация брандмауэра, хотя мы много раз слышали этот термин, но не всегда осознаем, какое влияние он оказывает на систему как на корпоративном, так и на личном уровне, Хотя некоторые компании действительно предлагают брандмауэрные решения на физическом уровне, являющемся мостом между внешней сетью и локальной сетью, сама операционная система, в данном случае речь идет о Windows Server 2019, имеет собственный встроенный брандмауэр, который при правильной конфигурации это даст нам возможность повысить уровни безопасности и, таким образом, гарантировать доступность и целостность всех элементов, размещенных на сервере, таких как роли, службы, общие папки и многое другое.

В брандмауэре Windows Server обычно бывает необходимо настроить определенные исключения, чтобы разрешить обмен приложениями с сервером, в этом случае эти исключения необходимо настроить в соответствии с требованиями приложения и разрешить доступ к ним. Контроль всех ваших возможностей.

Набор правил, которыми управляет межсетевой экран, дает возможность установки метода фильтрации на основе политик безопасности организации, обычно у нас есть два типа политик безопасности, благодаря которым можно будет выполнять действия как:

В администрировании брандмауэра порты играют жизненно важную роль, поскольку они обеспечивают связь между сервером и внешней сетью. Вот почему в этих портах проводится более 95% атак, поскольку они действуют как дверь, открывающаяся для злоумышленников. Вот почему брандмауэр блокирует или закрывает большинство портов, это очевидно из соображений безопасности, но возможно, что какое-то управляющее приложение запрашивает открытие определенного порта в брандмауэре, чтобы его доступ был авторизован. В этом случае как администраторы мы должны разрешить этому конкретному порту иметь надлежащую авторизацию в брандмауэре.

Вот почему Solvetic объяснит, как мы можем открыть и авторизовать порт в брандмауэре Windows Server 2019 и, таким образом, гарантировать, что приложения или службы, использующие этот порт, будут иметь необходимые разрешения.

Откройте порт брандмауэра с расширенными настройками брандмауэра в Windows Server 2019

Шаг 3

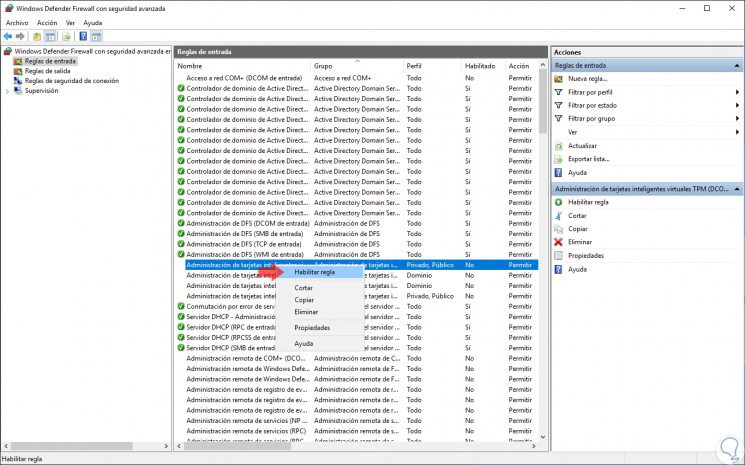

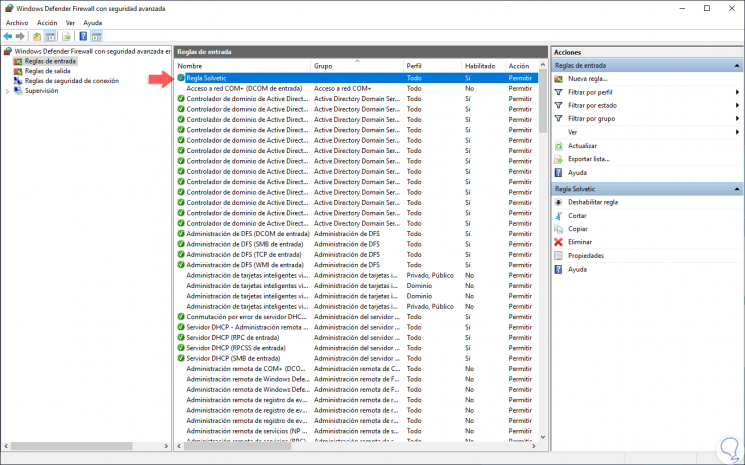

При выборе раздела «Входящие правила» будут отображаться все предварительно настроенные правила Windows Server 2019, связанные с входящими сетевыми подключениями и пакетами, некоторые из этих правил не включены по умолчанию, поэтому, если мы хотим активировать их, просто щелкните правой кнопкой мыши на правиле и выберите опцию «Включить правило»:

$config[ads_text5] not found

$config[ads_text6] not found

Шаг 6

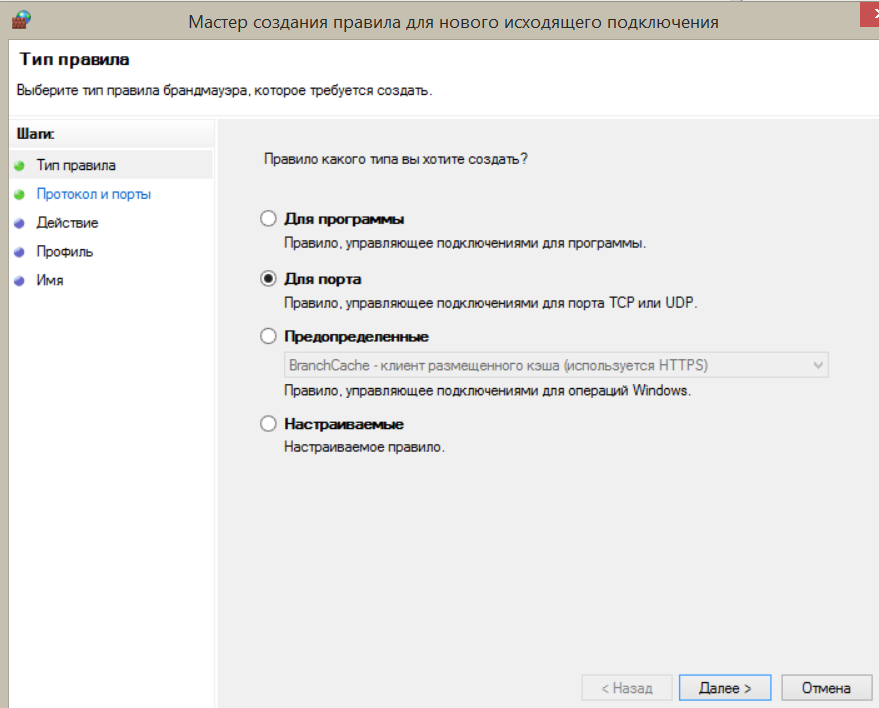

При выборе этой опции будет отображаться следующий мастер, где мы определяем тип создаваемого правила, в этом случае мы выбираем поле «Порт»:

$config[ads_text5] not found

Шаг 7

В следующем окне мы определим тип порта для включения:

TCP (протокол управления передачей)

Это протокол, ориентированный на установление соединения, то есть с помощью TCP можно будет создавать соединения друг с другом для отправки потока данных. Этот протокол гарантирует, что данные доставляются получателю без ошибок и в том же порядке, в котором они были передается.

UDP (протокол дейтаграмм пользователя)

Это протокол, не ориентированный на установление соединения, его разработка основана на обмене дейтаграммами и облегчает отправку дейтаграмм через сеть, для которой необходимо предварительно установить соединение с пунктом назначения.

$config[ads_text6] not found

Шаг 8

Мы также можем установить флажок «Все локальные порты», чтобы включить все незащищенные порты TCP или UDP на сервере, или установить флажок «Определенные локальные порты», чтобы определить, какой порт должен быть авторизован на основе требованиям. Определив это, нажмите на кнопку Далее, и теперь мы определим действие, которое будет иметь это правило, варианты:

Эта опция обеспечивает полную связь через этот порт.

Разрешить соединение, если оно безопасно

Эта опция позволяет передавать данные только в том случае, если соединение аутентифицировано через Ipsec.

Эта опция предотвращает направление данных через этот порт.

$config[ads_text5] not found

Шаг 9

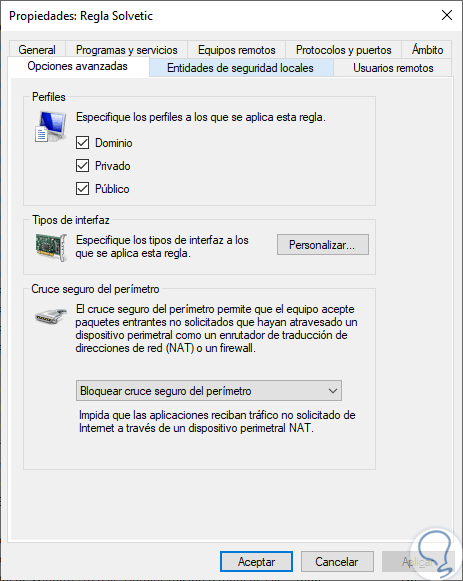

Выберите опцию «Разрешить подключение» и нажмите «Далее», теперь мы должны определить, какие профили брандмауэра применить, помните, что мы можем использовать их в публичных, доменных или приватных профилях:

Шаг 10

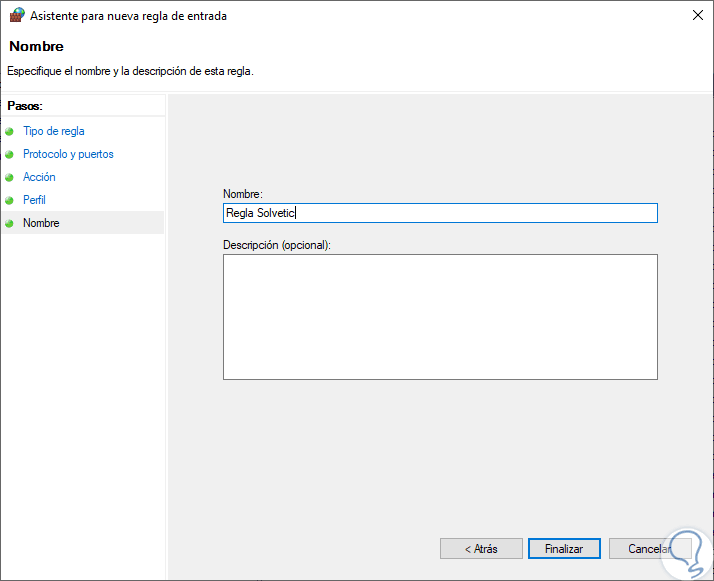

Мы можем активировать их всех, если захотим. Наконец, мы должны присвоить имя и, если пожелаем, описание нового правила, чтобы облегчить его использование:

Шаг 11

Нажмите кнопку «Готово», чтобы завершить процесс и создать новое правило в Windows Server 2019:

$config[ads_text6] not found

Шаг 12

Там мы можем дважды щелкнуть правило и во всплывающем окне перейти на вкладку «Дополнительные параметры» и проверить аспекты этого правила:

При желании мы можем внести изменения на уровне безопасности созданного нового правила. С помощью этого простого метода мы можем создавать и настраивать правила в брандмауэре Windows Server 2019 и повышать безопасность нашей сети.

СТАТЬЯ ПО ТЕМЕ Как изменить пароль учетной записи пользователя Microsoft Windows 10

По соображениям безопасности идеально время от времени изменять этот пароль и, таким образом, предотвратить обнаружение злоумышленником текущего пароля, и сегодня в TechnoWikis мы проанализируем, как выполнить это действие.

Источник

How to open a firewall port in Windows Server 2019/2016

Hello! One of the protection mechanisms of the server is the implementation of the Firewall. Although there are third party options, Microsoft offers a Firewall integrated into the operating system. It is very efficient and highly configurable. Additionally, it can allow or block connections or redirect connection requests. Also, by customizing the rules it is possible to allow only authorized communications. On the other hand, port management is vital within the Firewall. Since they allow communication between the server and the external network. In fact, the vast majority of attacks are carried out through these ports. For this reason, the Firewall blocks most of the ports. However, it is occasionally necessary for an app to have access to one. In this case, the administrator must authorize the program’s access to the required port. So let’s see how to open a firewall port in Windows Server 2019/2016.

How to open the firewall port using the advanced settings.

In the first place it is necessary to enter the Control Panel and follow the next path:

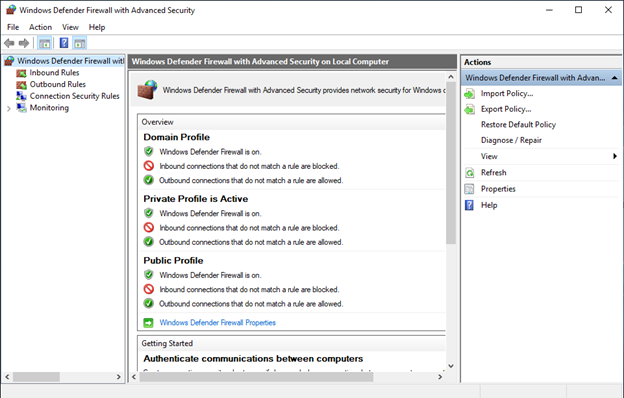

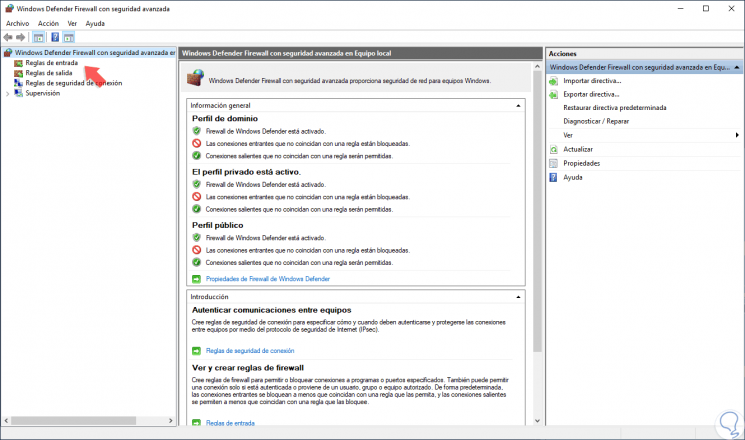

The advanced settings of the Windows Firewall are immediately displayed. There are the entry and exit rules plus the security rules for connections. Finally, there are the firewall supervision options.

Clicking on the input rules will display the pre-configured Windows Server rules. As the name implies, they are related to incoming network connections and packets. Also, some rules are not activated by default. Therefore, you just need to double-click on them and then enable them.

Creating a new rule in the Windows Server Firewall.

By right-clicking on inboud rules, you can create a new rule.

There are several options for the creation of the rule. However, you should only select Port. Press Next to continue

Now it’s time to set your connection preferences:

On the other hand, it is possible to enable all ports for connection. This is obviously an unsecured option. Or you can configure specific ports.

Now it is time to determine what action the new rule will take:

Please select the option corresponding to Allow connection and press Next. Now it is time to determine which profiles the new rule will be applied to.

Finally, you can assign a name and description to the new rule. This way it is easier to locate it later.

Back to the previous screen, you can see the new rule created.

Ultimately we have seen how to open a firewall port in Windows Server 2019/2016. In addition, the tutorial also serves to block a specific port. This way, the administrator can increase the functionality of the Firewall. All right, that’s it for now. Greetings!

Источник

— Advertisement —

Hello! One of the protection mechanisms of the server is the implementation of the Firewall. Although there are third party options, Microsoft offers a Firewall integrated into the operating system. It is very efficient and highly configurable. Additionally, it can allow or block connections or redirect connection requests. Also, by customizing the rules it is possible to allow only authorized communications. On the other hand, port management is vital within the Firewall. Since they allow communication between the server and the external network. In fact, the vast majority of attacks are carried out through these ports. For this reason, the Firewall blocks most of the ports. However, it is occasionally necessary for an app to have access to one. In this case, the administrator must authorize the program’s access to the required port. So let’s see how to open a firewall port in Windows Server 2019/2016.

How to open the firewall port using the advanced settings.

In the first place it is necessary to enter the Control Panel and follow the next path:

- System and security

- Windows Defender Firewall

- Advanced Settings

The advanced settings of the Windows Firewall are immediately displayed. There are the entry and exit rules plus the security rules for connections. Finally, there are the firewall supervision options.

Clicking on the input rules will display the pre-configured Windows Server rules. As the name implies, they are related to incoming network connections and packets. Also, some rules are not activated by default. Therefore, you just need to double-click on them and then enable them.

Creating a new rule in the Windows Server Firewall.

By right-clicking on inboud rules, you can create a new rule.

There are several options for the creation of the rule. However, you should only select Port. Press Next to continue

Now it’s time to set your connection preferences:

- TCP: It is a connection-oriented protocol. In other words, its function is to create connections with the aim of sending data flow.

- UDP: It is a non connection-oriented protocol. Consequently, its development is based on the exchange of data grams.

On the other hand, it is possible to enable all ports for connection. This is obviously an unsecured option. Or you can configure specific ports.

Now it is time to determine what action the new rule will take:

- Allow connection through the port.

- Allow connection if secure. That is, allow data to be transmitted only if the connection is authenticated through Ipsec.

- Block connection through the port.

Please select the option corresponding to Allow connection and press Next. Now it is time to determine which profiles the new rule will be applied to.

Finally, you can assign a name and description to the new rule. This way it is easier to locate it later.

Back to the previous screen, you can see the new rule created.

Ultimately we have seen how to open a firewall port in Windows Server 2019/2016. In addition, the tutorial also serves to block a specific port. This way, the administrator can increase the functionality of the Firewall. All right, that’s it for now. Greetings!

Windows Server 2019 contains a firewall program called Windows Defender Firewall with Advanced Security. The firewall filters incoming and outgoing traffic on your Windows Server 2019 instance to safeguard it from common network attacks. By default, the firewall is configured to allow access to all pre-installed system programs.

However, several programs may use multiple different ports for operation, and these will be automatically blocked because they don’t match with the rules in your firewall configuration. In this case, you need to open the specific port on Windows Server.

Prerequisites

-

Deploy a Windows Server 2019 Instance on Vultr

-

A Remote Desktop Connection App

Establish a connection to your server by logging in through any remote desktop app or click the console on your Vultr dashboard to access your server. After you connect you can start configuring your Windows server 2019 firewall rules.

By default, Windows Defender Firewall is turned on, but in any case, you should confirm the current status and turn on firewall. To do this, click the tools node under server manager and select Windows Defender Firewall with Advanced Security from the drop down list.

From the open group policy management window, check the current status of Windows Firewall profiles if it is set to ON; otherwise, click the Windows Defender Firewall properties option and turn the service on per profile.

Firewall Rules

Windows Firewall rules allow you to either permit or block specific incoming and outgoing network packets on your server. You can choose multiple parameters for each inbound or outbound rule. A rule can consist of a TCP or UDP port, program name, service, or a protocol to filter for every server profile.

Windows server profiles are grouped into, Domain, Private and Public. Domain represents your server’s connection to a corporate domain network, Private applies to your home or workplace network connection, and Public represents non-secure public network locations.

Open an Inbound Port (Incoming connections)

Launch windows defender firewall from the tools sub-menu under server manager. Then, select Inbound Rules on the left panel of the Firewall console.

A list of current rules will be displayed. Now, on the left Inbound Rules sub-menu under actions, click New Rule.

Select Port as the rule type in the rule wizard and click Next.

Now, choose whether the new rule applies to a TCP or UDP port on your server. Then, select specific ports and enter your target port number, you can enter a ports range, or multiple ports separated by - and , respectively, then click Next.

Define your TCP or UDP port rule.

-

Allow the connectionwill allow incoming connections to the specified server port -

Allow the connection if it is securewill authenticate with IP security and either deny or allow the connection. For example,httpsconnections will be allowed andhttpblocked. -

Block the connectionwill block all incoming connections to your server through the specified port

In this case, choose Allow the connection to open the port.

Click Next to assign the new rule to one or more profiles. You can select between Domain, Private, and Public, or choose all to apply the firewall rule on multiple profiles.

Next, give your new firewall rule a custom name and description for easy identification. Then, Click finish to enable the new rule. Your new Inbound (Incoming) port rule will be enabled, and all connections to the server that match the port will be accepted.

Open an Outbound Port (Outgoing connection)

From the Windows Defender Firewall console, click Outbound Rules on the left pane, and a list of available outgoing connection rules will be displayed.

Now, click New Rule on the right pane under the outbound rules node.

In the new outbound rule wizard, select Port as the rule type and click Next.

Now, let’s choose whether the new rule applies to a TCP or UDP port. Then, select specific remote ports and enter the target server port number; you can enter a range of ports, a single port, or multiple different ports you intend to open.

Next, on the Action page, select Allow the connection, then click next to select the server profile on which the rule should be enabled.

Give the new outbound rule a name and description that uniquely describes it. Then, click Finish to enable the outbound rule for the target port to be open on all selected server profiles.

Open a Port through Windows PowerShell

From the Windows start menu, open PowerShell. Then, edit the following command and replace it with your settings.

New-NetFirewallRule -Enabled:True -LocalPort 21 -Protocol TCP -Direction Inbound -Profile Domain -Action Allow -DisplayName example opening a port rule"

-

New-NetFirewallRuleCreates a new Firewall rule. -

EnabledThis enables the new rule, by default, it will be set to True. -

LocalPortYour target port number. -

ProtocolSpecifies the protocol associated with your port number. -

DirectionSets your target direction to either Inbound (Incoming) or Outbound (Outgoing). -

ProfileAssigns the new rule to a server profile; you can choose domain, private, or public. -

Actiondefines the state for the new firewall rule, enter allow. -

DisplayNamesets a custom name for the new firewall rule

Your Output should be similar to the one below.

PS C:UsersAdministrator> New-NetFirewallRule -Enabled:True -LocalPort 21 -Protocol TCP -Direction Inbound -Profile Domain -Action Allow -DisplayName "example opening a port rule"

Name : {427a1b12-ece6-4d54-847d-de482b227c6c}

DisplayName : example opening a port rule

Description :

DisplayGroup :

Group :

Enabled : True

Profile : Domain

Platform : {}

Direction : Inbound

Action : Allow

EdgeTraversalPolicy : Block

LooseSourceMapping : False

LocalOnlyMapping : False

Owner :

PrimaryStatus : OK

Status : The rule was parsed successfully from the store. (65536)

EnforcementStatus : NotApplicable

PolicyStoreSource : PersistentStore

PolicyStoreSourceType : Local

Congratulations, you just opened a network port on your Windows Server 2019. The server will accept incoming and outgoing connections through the selected ports, but the firewall will block connections from a profile that doesn’t match the port rule.

One of the most fundamental security mechanisms that current operating systems offer us is the implementation and activation of the firewall, although we have heard this term many times, we are not always aware of the high impact it has on the system both at a corporate and personal level . While it is true that certain companies offer firewall solutions on a physical level, which is a bridge between the external network and the local network, the operating system itself, in this case we talk about Windows Server 2019 , has its own integrated firewall which with a correct configuration it will give us the possibility to increase the security levels and thus guarantee the availability and integrity of all the elements that are hosted on the server, such as roles, services, shared folders and more..

In Windows Server Firewall, it is normal that it is often necessary to configure certain exceptions to allow communication of applications with the server, in this case these exceptions must be configured based on the requirements of the application and enable your access to have Control of all your capabilities.

Usage options

When using the integrated Windows Server 2019 firewall we will have management options such as:

- Authorize a connection (Allow).

- Block a connection (Deny).

- Redirect a connection request without notifying the sender of said redirection (Drop).

The set of rules that are managed by the firewall, give the possibility of installing a filtration method based on the security policies of the organization, normally we have two types of security policies thanks to which it will be possible to carry out actions as:

- Allow only authorized communications.

- Prevent any type of communication that has been explicitly prohibited.

In the administration of the firewall , the ports play a vital role since they are the ones that allow communication between the server and the external network. That is why these ports are where more than 95% of the attacks are carried out since they act as a door that opens for attackers. That is why the firewall blocks or closes most of the ports, this is obviously for security reasons but it is possible that some management application requests the opening of a certain port in the firewall so that its access is authorized. In this case as administrators we must allow that particular port to have proper authorization in the firewall..

This is why TechnoWikis will explain how we can open and authorize a port in the Windows Server 2019 firewall and thus ensure that the applications or services that use that port will have the required permissions.

To keep up, remember to subscribe to our YouTube channel! SUBSCRIBE

Open Firewall port with advanced firewall settings in Windows Server 2019

Step 1

To start this process we must go to the next route. Alternatively we can go to the Windows Server 2019 search box and enter the term «firewall» and select the «Windows Defender Firewall» option.

- Control Panel

- Security system

- Windows Defender Firewall

Step 2

In the displayed window we will click on the “Advanced configuration†line and a new window will be displayed where we find parameters such as:

- Entry and exit rules

- Connection Security Rules

- Server firewall monitoring options

Step 3

When selecting the «Inbound rules» section, all the preconfigured Windows Server 2019 rules associated with incoming network connections and packages will be displayed, some of these rules are not enabled by default so if we want to activate them, just right click on the rule and select the option “Enable ruleâ€:

Step 4

We can find specific details of the rules such as:

- Rule Name

- Group to which it belongs

- Profile (Public, Private or Domain)

- Actual state

Step 5

To create a new rule in Windows Server 2019, we have the following options:

- Right click on the «Inbound rules» section and select «New rule».

- Go to the «Action» menu and select «New rule»

- By clicking on the “New rule†option located in the right side panel.

Step 6

When selecting this option, the following wizard will be displayed where we define the type of rule to be created, in this case we select the “Port†box:

Step 7

In the next window we will define the type of port to enable:

TCP (Transmission Control Protocol)

It is a connection-oriented protocol, that is, with TCP it will be possible to create connections with each other in order to send data flow, this protocol guarantees that the data is delivered to the recipient without errors and in the same order in which they were transmitted.

UDP (User Datagram Protocol)

It is a non-connection-oriented protocol, its development is based on the exchange of datagrams and facilitates the sending of datagrams through the network that it is necessary to have previously established a connection with the destination.

Step 8

We can also select the «All local ports» box to enable all TCP or UDP ports on the server which is not secure, or check the «Specific local ports» box to determine which port is to be authorized based to the requirements. Defined this, click on the Next button and now we will define the action that this rule will have, the options are:

Allow connection

This option enables full communication through this port.

Allow connection if it is secure

This option allows data to be transmitted only if the connection is authenticated through Ipsec.

Block connection

This option prevents data from being directed through this port.

Step 9

Select the option «Allow connection» and click Next, now we must define which firewall profiles to apply, remember that we can use it in Public, Domain or Private profiles:

Step 10

We can activate them all if we wish. Finally, we must assign a name and, if we wish, a description of the new rule to facilitate its use:

Step 11

Click on the «Finish» button to complete the process and create the new rule in Windows Server 2019:

Step 12

There we can double-click on the rule and in the pop-up window go to the «Advanced options» tab and check aspects of that rule:

If we want there we can make changes at the security level of the new rule created. With this simple method, we can create and configure rules in the Windows Server 2019 firewall and improve the security of our network..

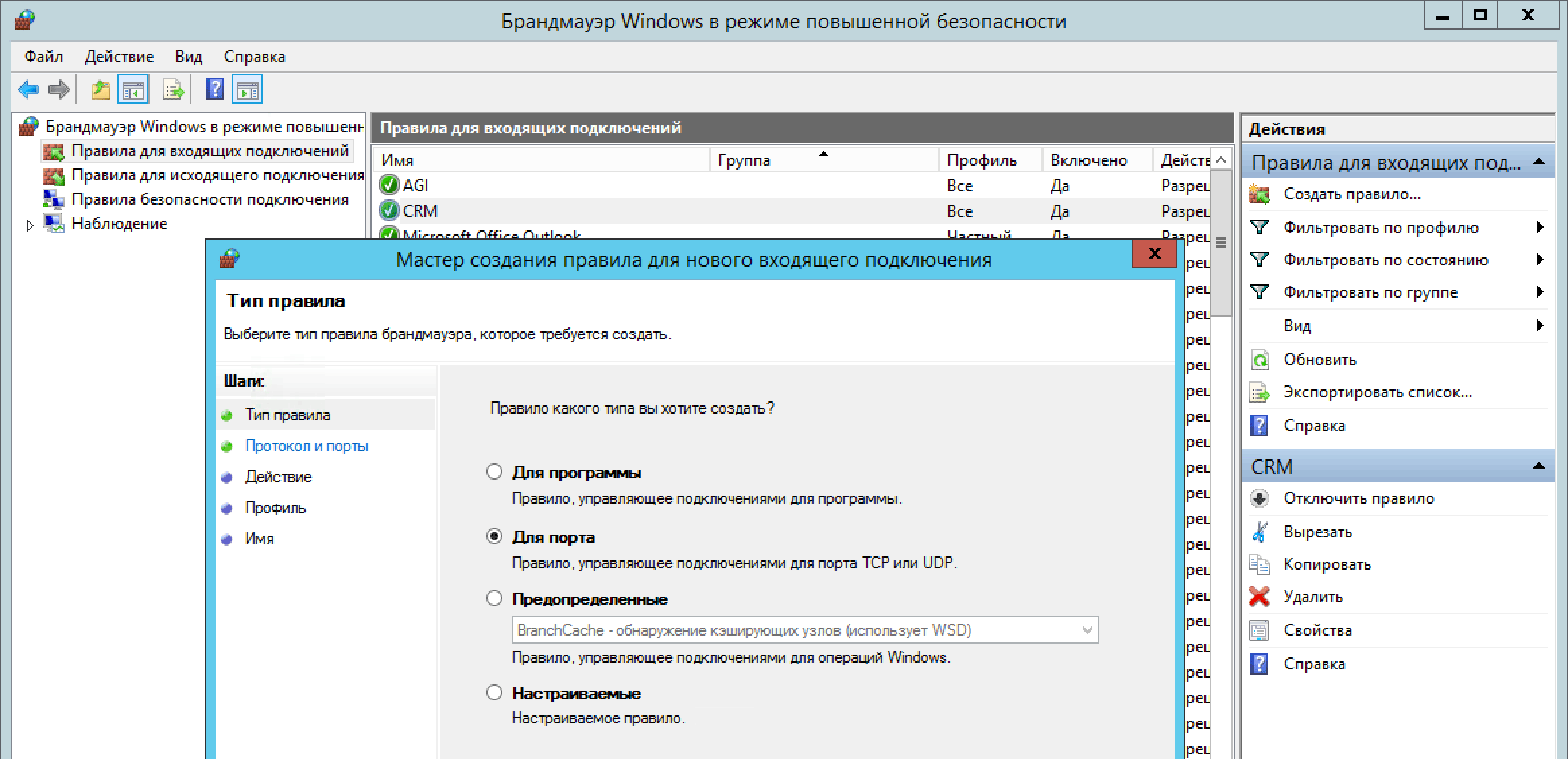

Сегодня расскажу как правильно открывать порты при помощи брандмауэра Windows. Такая задача может возникнуть если вы установили какой-то, возможно не стандартный, сервис на своем компьютере и требуется предоставить к нему доступ из сети. В моем случае это была CRM на Windows Server 2012 R2, которая слушала tcp порты 3034 и 3050. Чаще требуется открыть порты к базам данных SQL Server (порты 1433 и 1434) — всё делается аналогично.

Итак, в меню Пуск переходим в Панель управления -> Система и безопасностьи -> Брандмауэр Windows (если на панели управления не включено представление по категориям, сразу выбираем Брандмауэр Windows).

Переходим в Дополнительные настройки. Для примера откроем tcp порт 1433:

- Выбираем Правила для входящих подключений.

- В окне Действия нажимаем на ссылку Создать правило

- Далее выбираем Тип правила в разделе Порт и нажимаем кнопку [Далее]

- На странице Протокол и порты указываем тип порта TCP

- Выбираем Указанные локальные порты и вводим значение 1433. Снова нажимаем кнопку [Далее]

- На странице Действие выбираем Разрешить соединение и жмем кнопку [Далее]

- На странице Профиль выбираем необходимые параметры для среды. [Далее]

- На странице Имя вводим название правила SQL Server (порт 1433) и нажимаем кнопку [Готово]

- Перезагружаем компьютер.

Подписывайтесь на канал

Яндекс.Дзен

и узнавайте первыми о новых материалах, опубликованных на сайте.

Как открыть порты в брандмауэре Windows?

Перед настройкой файервола (брандмауэра) Windows убедитесь в том, что у вас есть права администратора.

- Чтобы перейти в настройки брандмауэра, нажмите Пуск, откройте Панель управления и выберите «Брандмауэр Windows» (Windows Firewall). (Либо нажмите сочетание клавиш Win + R, в появившемся в окне введите firewall.cpl и нажмите ОК. Этот способ актуален для всех версий Windows и подойдёт, например, если в вашей версии Windows нет кнопки Пуск.)

- Нажмите «Дополнительные параметры» (Advanced Settings).

- В левой колонке выберите «Правила для входящих подключений» (Inbound Rules).

- В правой колонке выберите «Создать правило» (New Rule).

- В появившемся окне выберите правило «Для порта» (Port) и нажмите

Далее (Next).

- Выберите необходимый протокол: TCP или UDP.

- В поле «Определённые локальные порты» (Specific local ports) впишите нужные порты. Если портов несколько, перечислите их через запятую или укажите диапазон портов через тире. Список необходимых портов для World of Warplanes вы найдёте здесь. После того как вы ввели все порты, нажмите Далее (Next).

- Выберите «Разрешить подключение» (Allow the connection) и нажмите Далее (Next).

- Выберите профили подключения и нажмите Далее.

- Укажите имя созданного правила и добавьте описание, если необходимо. Затем нажмите Завершить (Finish), чтобы сохранить изменения.

- Аналогично создайте «Правила для исходящих подключений» (Outbound Rules), указав те же диапазоны портов, способом, описанным в п. 4–10.

Windows 7 / 8 / 8.1. Как открыть порты TCP или UDP-порты

Недавно пришлось вручную открывать порты TCP на Windows 8.1

Обычно достаточно того, что открыто по умолчанию в Windows, но если Вы испытываете проблемы, например, подключения к почтовому серверу, а обычные способы решения подобных проблем (очистка кэша, изменение настроек безопасности, отключение межсетевого экрана) не помогают, то может потребоваться открыть тот или иной порт для сетевых подключений.

ВикипедиЯ: Термин брандмауэр или его английский эквивалент файрвол (англ. firewall) используется также в значении «межсетевой экран».

TLS (англ. Transport Layer Security — безопасность транспортного уровня, как и его предшественник SSL (англ. Secure Socket Layers — уровень защищённых сокетов) — криптографические протоколы, обеспечивающие защищённую передачу данных между узлами в сети Интернет.

SMTP по умолчанию использует TCP-порт 25. Протокол SSL для отправки почты, по умолчанию использует порт 465.

POP3 по умолчанию использует TCP-порт 110. Протокол TLS для получения почты, по умолчанию использует порт 995.

Для того, чтобы открыть порты TCP или UDP, необходимо:

1. Нажмите кнопку

2. Найдите и щелкните по значку Панель управления.

3. Выберите Брандмауэр Windows.

4. В левой панели Панель управленияВсе элементы панели управленияБрандмауэр Windows щелкните по Дополнительные параметры.

5. Откроется окно Брандмауэр Windows в режиме повышенной безопасности.

6. В случае запроса от UAC введите пароль администратора для подтверждения действия.

ВикипедиЯ: Контроль учётных записей пользователей (англ. User Account Control, UAC) — компонент операционных систем Microsoft Windows, впервые появившийся в Windows Vista. Этот компонент запрашивает подтверждение действий, требующих прав администратора, в целях защиты от несанкционированного использования компьютера. Администратор компьютера может отключить Контроль учётных записей пользователей в Панели управления.

7. Нажмите на Правила для входящих подключений в левой панели окна Брандмауэр Windows в режиме повышенной безопасности, если нужно создать правило для входящих подключений, например, для порта 995 почтового сервера, либо на Правила для исходящих подключений, если нужно создать правило для исходящих подключений, например, для порта 465 почтового сервера.

8. Нажмите на Создать правило… в правой панели.

9. После этого откроется окно Мастер создания правила для нового исходящего подключения. Выберите кнопку Для порта и нажмите кнопку Далее:

10. Выбираем Протокол TCP и Определенные удаленные порты, вводим, например, необходимый номер порта 465 и нажимаем кнопку Далее:

11. Выбираем Разрешить подключение и нажимаем Далее:

12. Выбираем профиль, к которому применяется правило:

13. Указываем Имя и Описание данного правила и нажимаем кнопку Готово.

Все! Порт открыт для сетевого подключения. При необходимости открытия нескольких портов необходимо повторно выполнить вышеописанные шаги для каждого порта в отдельности.

Перейти к Оглавлению

Порт в компьютерных сетях представляет собой натуральное число, которое записывается в заголовке протокола OSI. Он предназначен для идентификации процесса-получателя пакета в одном хосте.

Как правило, в пространстве пользователя на хосте с установленной ОС происходит несколько процессов одновременно, и в каждом из них работает определенная программа. Если же эти программы затрагивают компьютерную сеть, «оболочка» время от времени получает через нее IP-пакет, который предназначается для одной из программ.

Если программа использует обмен данными через сеть, этот процесс может происходить следующим образом:

Как открыть порт (8080, 80 и так далее)? Внутри сети обмен информацией происходит согласно определенному протоколу (между двумя процессами). Чтобы соединение было установлено, требуется следующее:

Открытые и закрытые порты

Со стороны отправителя хост и номер порта выступают в качестве аналога обратного адреса, который указывается на конвертах. Такой номер называют обратным.

В случаях, когда какой-либо процесс на хосте на постоянной основе использует один и тот же номер порта, такой порт считается открытым. К примеру, программа, связанная с сервером, может все время использовать 80 или 8080 для связи. Когда процесс не может открыть порт, тот считается закрытым.

Номера портов

Все порты имеют свои номера, зарегистрированные в установленном порядке. Каждый из них предназначен для своей специфической цели. Так, при работе в интернете часто можно увидеть порт 8080. Для чего нужен такой функционал?

Согласно официальным данным, этот порт работает по протоколу TCP и предназначен для использования с HTTP. Неофициально он также используется контейнером сервлетов Tomcat, написанным на языке Java.

TCP-порт 8080 может использовать определенный протокол для связи, в зависимости от приложения. Протокол представляет собой набор формализованных правил, который объясняет, как данные передаются по сети. Это можно представить в качестве языка, который применяется между компьютерами, чтобы помочь им общаться более эффективно.

Протокол HTTP, который работает через 8080, определяет формат связи между интернет-браузерами и веб-сайтами. Другим примером является протокол IMAP, который определяет связь между почтовыми серверами IMAP и клиентами или, наконец, протокол SSL, в котором указывается формат, используемый для шифрованных сообщений.

Передача данных

Таким образом, TCP-порт 8080 использует протокол управления передачей. Он является одним из основных протоколов в сетях TCP/IP. В то время как протокол IP имеет дело только с пакетами, TCP позволяет двум хостам устанавливать соединение и обмениваться потоками данных. Он гарантирует их доставку, а также то, что пакеты будут доставлены на порт 8080 в том же порядке, в котором они были отправлены. Гарантированная связь по 8080 — это ключевое различие между TCP и UDP. UDP 8080 не гарантировал бы соединение так же.

Как открыть порт 8080 в Windows 7?

Для этого необходимо зайти в меню «Пуск» и найти Панель управления. В ней требуется нажать на подменю «Сеть» и найти в нем «Бранмауэр». Во вкладке «Исключения» найдите пункт «Добавить порт». У вас откроется диалоговое окно, в котором потребуется ввести номер порта. Убедитесь в том, что в настройках указан TCP, после чего выберите ОК.

Как закрыть порт 8080? Для этого достаточно настроить подключение на другой определенный порт.

Расширенная настройка прокси-сервера HTTP и TCP

Протокол HTTP работает поверх протокола TCP, но предоставляет дополнительную информацию о назначении сообщения. По этой причине два прокси настраиваются по-разному.

HTTP-трафик включает в себя целевой хост и порт для сообщения. Он отправляется по TCP-соединению с конечной точкой TCP, то есть между определенным хостом и портом. Как правило, HTTP-сообщение указывает на ту же конечную точку, что и TCP-соединение. Если вы изменяете конфигурацию клиента для использования прокси-сервера HTTP, соединение выполняется с другим хостом и портом, вместо указанного в URL-адресах HTTP. Это означает, что конечная точка TCP в сообщении отличается от той конечной, к которой она подключена.

Например, если HTTP-запрос отправлен на страницу http://192.0.2.1:8080/operation, запрос включает в себя «192.0.2.1:8080» в заголовке «Host» HTTP-сообщения, которое отправляется на 8080 порт на хосте 192.0.2.1.

Однако, если вы настроите HTTP-клиент на использование прокси-сервера, базовое TCP-соединение переходит к конечной точке TCP для него, в то время как сообщения все еще содержат исходную конечную точку.

Например, если вы настроите клиент на отправку своих сообщений на прокси-сервер по адресу 198281.100.1 порт 3128, а клиент отправит запрос для http://192.0.2.1:8080/operation, сообщение все еще содержит «192.0.2.1: 8080 »в заголовке« Host », а теперь также в поле« Request-Line ». Однако это сообщение теперь отправляется через TCP-соединение по адресу 198.51.100.1:3128. Таким образом, прокси-сервер HTTP может получать сообщения на одном порту (прокси-порт 8080) и может пересылать их нескольким различным службам на основе информации о получателе.

Как настроить прием подключений через порт 8080?

Итак, заголовок «Host» был добавлен в HTTP/1.1. Соединения HTTP/1.0 не включает его в себя. По этой причине такие соединения, которые не проходят через прокси, не включают в себя хост и порт для сообщения. Однако информация по HTTP/1.0, отправленная через прокси-сервер, по-прежнему содержит целевой хост и порт в «строке запроса». Поэтому отсутствие заголовка «Host» не вызывает проблемы для прокси.

Чтобы включить прокси-сервер TCP, вы должны изменить конфигурацию клиента с конечной точки TCP в реальном времени на заменяемую конечную точку. В отличие от HTTP, этот протокол не обеспечивает встроенную возможность использования прокси. То есть, если вы подключаетесь к прокси-серверу через TCP, для передачи информации конечному адресату не предусмотрен какой-либо механизм.

Как настроить множественное соединение с помощью 8080?

Единственный способ для прокси-сервера TCP разрешить соединения с несколькими системами (то есть с конечными точками назначения), независимо от того, какой трафик будет отправлен по этим соединениям, — это прослушивание другого порта для каждой из систем. Это позволяет подключать и поддерживать информацию о том, какой из ее номеров портов соответствует каждой конечной точке. Затем клиент настраивается с прокси-портом, соответствующим каждой системе, с которой ему нужно соединиться. Прокси-порты TCP для прослушивания и соответствующие им конечные точки настраиваются в операторах <forward> в файле конфигурации прокси, RTCP_install_dir / httptcp / registration.xml. В первую очередь, необходимо проверить порт 8080 – если он открыт по умолчанию, дальнейшие настройки будут сделаны за несколько минут.

В этом примере 198.51.100.1 является IP-адресом прокси-сервера. Любой трафик, отправленный на порт 3333 на прокси-сервер, отправляется на порт 8080 по адресу: www. Example. com:

<Forward bind = «198.51.100.1:3333» destination = «www. example. com:8080» />

Поэтому вы должны изменять файл конфигурации клиента всякий раз, когда вы добавляете новый пункт назначения для трафика. Это ограничение не распространяется на HTTP-прокси.

Взаимодействие между HTTP и TCP

Чтобы понять, как порты обрабатываются в прокси-серверах HTTP и TCP, предположим, что у вас есть две службы: на 192.0.2.1:8080 и 192.0.2.1:8081, и прокси-сервер, работающий на 198.51.100.1. Если же они отличаются по IP-адресу, а не по номеру порта, этот пример будет таким же, за исключением соответствующего адреса для каждой службы. Если они ожидают HTTP-трафик на один HTTP-прокси-порт, запросы на обе конечные точки TCP могут быть отправлены на него. Когда HTTP видит, что сообщение адресовано 192.0.2.1:8080, прокси перенаправляет сообщение на этот адрес или применяет любые правила, которые он имеет для этой службы. Эта же процедура применяется к 192.0.2.1:8081, используя тот же самый порт.

Если эти две службы вместо этого ожидают трафик TCP, должны быть открыты два TCP-прокси-порта, определенные двумя элементами <forward> в файле конфигурации:

<Forward bind = «198.51.100.1:3333» destination = «192.0.2.1:8080» />

<Forward bind = «198.51.100.1:3334» destination = «192.0.2.1:8081» />

Конфигурация клиента для первой службы изменяется с «192.0.2.1:8080» на «198.51.100.1:3333», а для второй — с «192.0.2.1:8081» до «198.51.100.1:3334». Клиент отправляет сообщение (пакет TCP) первой службе по первому адресу.

Прокси-сервер получает его на этом порту (3333), но не знает, какие данные отправляются по этому соединению. Все, что ему известно — это подключение к порту 3333. Поэтому прокси-сервер консультируется с его конфигурацией и видит, что трафик на этот порт должен быть перенаправлен на 192.0.2.1:8080 (или что к нему необходимо применить правило для этой службы). Если вы не можете перенаправить весь свой HTTP-трафик, поскольку конфигурация клиента не поддерживает конфигурацию прокси-сервера HTTP, вы должны использовать обратный HTTP-прокси.

В нем вместо целевого URL-адреса вы указываете нужный вам. Этот процесс аналогичен процессу настройки прокси-сервера TCP, в котором вы указываете его в качестве конечной точки TCP для сообщения в клиентской системе и создаете правило пересылки.

Разница заключается в том, что вы добавляете атрибут типа в правило, определяющее HTTP, как в следующем примере: <forward bind = «198.51.100.1:3333» destination = «192.0.2.1:8080» type = «HTTP» /> .

Как идет движение трафика?

Теперь прокси-сервер настроен на прием только HTTP-трафика на назначенный порт, и может применять более богатую фильтрацию. Например, сервер может отфильтровать трафик на заглушку, которая не имеет определенного пути в своем URL-адресе, или который не использует определенный HTTP-метод, такой как POST. Однако, поскольку заглушка не всегда работает, сервер все еще нуждается в адресате из элемента <forward>, чтобы иметь возможность отправлять трафик в систему. Например, предположим, что клиенту необходимо подключиться к службе на 192.0.2.1:8080 и использовать обратный HTTP-прокси на 198.51.100.1:3333.

Прежде, чем клиент сможет использовать прокси-сервер, конфигурацию клиента для этой службы необходимо изменить с URL-адреса, например http:// 192.0.2.1:8080/ operation, на http:// 198.51.100.1:3333/ operation. Запрос, который отправляется на этот новый URL-адрес, попадает в прокси-сервер.

Сообщение запроса содержит конечную точку TCP для прокси (198.51.100.1:3333) в заголовке «Хост», а не адрес системы, потому что клиент не знает, что он отправляет перенаправленное сообщение. Эта упрощенная клиентская роль определяет природу такого соединения. Таким образом, прокси использует элементы <forward>, чтобы знать, что запрос, поступающий на порт 3333, требует одно из следующих действий: он должен быть перенаправлен в живую систему на 192.0.2.1:8080, а заголовок «Host» в сообщении должен быть обновлен. Для сообщения должны применяться все правила этой службы, например, маршрутизация на заглушку.

Решение проблемы с появлением 8080 порта в ISP manager (настройка редиректа на 80 порт) / Habr

Сегодня столкнулся с проблемой — обнаружилось, что по ошибке старого системного администратора, в одном очень редком случае у нас происходил редирект с обычного 80 порта на порт 8080.

Из-за этого в индекс яндекса попала целая куча страниц, имеющих адрес example.com:8080, потому что проблема существовала уже 3 года, а заметили ее только сейчас.

Проблема усугублялась тем, что сервер конфигурировался автоматически с помощью ISP manager, что привело к тому, что сайты были доступны как по адресу example.com, так и по example.com:8080, и с учетом того, что к серверу было привязано 5 ip-адресов и на нем крутилось около 20 сайтов, переконфигурировать все вручную чтобы сконфигурировать правильным способом апач и nginx (сделать, чтобы апач слушал только 127.0.0.1 и чтобы они висели на одном порту с nginx, а внешние адреса слушал только nginx) не представлялось возможным.

Проблеме потенциально подвержены все сайты, которые пользуются ISP manager, поэтому я считаю ее достаточно актуальной, и решил опубликовтаь свое решение, чтобы все тоже проверили и исправили, если надо.

Соответственно стояла задача — «малой кровью» сделать:

1. чтобы сайт example.com корректно работал, но не открывался по адресу example.com:8080

2. чтобы с порта 8080 для одного определенного сайта шел редирект на 80 порт, чтобы сохранить работоспособность страниц, попавших в выдачу яндекса.

Перейти сразу к ответу, без предыстории

Беглое гугление не показало ничего хорошего, большинство способов были аналогичны способу с iptables, предложенному тут:

iptables -A INPUT -p tcp -m tcp --dport 8080 -j REDIRECT --to-ports 80Проблема в том, что этот способ не работает — dmesg выдает

ip_tables REDIRECT target: only valid in nat table, not filter.

После небольшого гугления нашел вариант в списке рассылки nginx-ru:

www.lexa.ru/nginx-ru/msg21134.html

Вариант был такой — перевесить в apache.conf мой сайт с моего ip 11.22.33.44:8080 на 127.0.0.1:8080, в nginx.conf соответсвенно прописать proxy_pass 127.0.0.1:8080 вместо 11.22.33.44:8080 для моего сайта, и потом добавить в конфиг nginx новый сервер

server {

listen 11.22.33.44:8080;

rewrite ^/(.*)$ http://$host:80/$1 redirect;

}Вариант в принципе был похож на правду, но была одна проблема — апач упорно слушал порт 11.22.33.44:8080, и соответсвенно не давал nginx-у начать его слушать.

Тут меня осенило — можно просто взять, и реализовать такой же редирект, но средствами apache а не nginx.

Просто берем и добавляем в apache2.conf соответствующий VirtualHost:

<VirtualHost 11.22.33.44:8080>

ServerName example.com

Redirect 301 / http://example.com/

</VirtualHost>

Попробовал — и вуаля, все заработало!

Решение проблемы

Таким образом, решение проблемы «как сделать редирект с 8080 порта на 80«, при условии что у вас стоит debian, nginx, apache и все это настроено isp-менеджером для сайта example.com с ip 11.22.33.44, состоит из четырех простых шагов:

1. В конфиге Apache (/etc/apache2/apache2.conf) меняем все вхождения

Virtual Host 11.22.33.44:8080на

VirtualHost 127.0.0.1:80802. Добавляем в конфиг Apache (/etc/apache2/apache2.conf) новый VirtualHost с редиректом:

<VirtualHost 11.22.33.44:8080>

ServerName example.com

Redirect 301 / http://example.com/

</VirtualHost>

3. В конфиге nginx (/etc/nginx/nginx.conf) меняем все вхождения

proxy_pass http://11.22.33.44:8080на

proxy_pass http://127.0.0.1:80804. перезапускаем apache, перезапускаем nginx

/etc/init.d/apache2 restart

/etc/init.d/nginx restart

Как открывать или перенаправлять TCP/UDP порты? : Техническая поддержка

Открытие или перенаправление порта необходимо в тех случаях, когда нужно получить доступ к локальным устройства или службам находящимися за роутером в локальной сети.

Возможные задачи могут выглядеть следующим образом:

1. Необходимо получить доступ к WEB интерфейсу самого роутера.

2. Необходимо перенаправить порт 8080 на WEB сервер расположенный на локальном ПК с IP 192.168.88.100

Все операции с открытием и перенаправлением портов производятся в Межсетевом экране

1. Открытие порта

1.1. Через WEB

Открываются порты для получения доступа к различным службам на самом роутере или контроллере.

Например откроем порт 80 для получения доступа к WEB-интерфейсу роутера.

Переходим в пункт Правила для трафика

Добавляем новое правило

Так выглядит новое созданное правило

Сохраняем добавленные правила

1.2. Через консоль

Необходимо отредактировать файл /etc/config/firewall

nano /etc/config/firewall

Добавляем правило и сохраняем файл:

config rule

option enabled ‘1’

option target ‘ACCEPT’

option src ‘wan’

option proto ‘tcp udp’

option dest_port ‘1194’

option name ‘OpenVPN’

Перезапускаем межсетевой экран

/etc/init.d/firewall restart

2. Перенаправление порта

2.1. Через WEB

Перенаправление используется, чтобы перенаправить запросы с внешнего порта к другому или тому же порту в локальную сеть.

Например перенаправим запросы с внешнего порта 8080 к локальному ПК с IP 192.168.88.100 и его порту 80

Переходим в пункт Перенаправления портов

Добавляем новое правило:

Так выглядит новое правило

Сохраняем и применяем изменения

2.1. Через консоль

Необходимо отредактировать файл /etc/config/firewall

nano /etc/config/firewall

Добавляем правило и сохраняем файл:

config redirect

option target ‘DNAT’

option src ‘wan’

option dest ‘lan’

option proto ‘tcp udp’

option src_dport ‘8080’

option dest_ip ‘192.168.88.100’

option dest_port ’80’

option name ‘8080 to 192.168.88.100:80’

Перезапускаем межсетевой экран

/etc/init.d/firewall restart

3. IPTABLES. Перенаправление порта из локальной сети к статическому IP и порту в интернете или VPN.

Бывают и такие ситуации, при которых Ваше оборудование имеет только Локальный IP адрес и маску подсети.

И не имеет настроек шлюза и DNS.

Также данному устройству можно задать цель, т.е. куда оно будет отправлять данные. Обычно это целевой IP адрес и порт(TCP или UDP).

Проблема заключается в том, что при подключении такого устройства к роутеру, данные, которые оно генерирует, не попадут дальше самого роутера. Т.е. они ограниченны рамками локальной сети.

Без шлюза устройство не «видит» интернет.

В данной ситуации нам поможет пользовательское перенаправление портов с использованием IPTABLES

Необходимо перейти в Межсетевой экран:

Перейти на вкладку Пользовательские правила:

И добавить правило перенаправления:

iptables -t nat -A PREROUTING -d 192.168.88.1 -p TCP —dport 9001 -j DNAT —to-destination 31.58.45.6:9001

Итоговый вид:

# This file is interpreted as shell script.

# Put your custom iptables rules here, they will

# be executed with each firewall (re-)start.

# Internal uci firewall chains are flushed and recreated on reload, so

# put custom rules into the root chains e.g. INPUT or FORWARD or into the

# special user chains, e.g. input_wan_rule or postrouting_lan_rule.

iptables -t nat -A PREROUTING -d 192.168.88.1 -p TCP —dport 9001 -j DNAT —to-destination 31.58.45.6:9001

После, нажимаем Применить:

Перезапустим межсетевой экран. Делаем это через консоль:

/etc/init.d/firewall restart

Проверяем наше перенаправление. Все должно работать.

Сопутствующие статьи:

Как подключиться к роутеру RTU?

Дополнительная информация:

Wiki на GITHUB

Страница роутера на сайте Teleofis

Контроллеры на платформе роутера RTU

Как открыть порты на компьютере

Открытие порта может понадобится почти любому человеку, использующему компьютер с установленной десяткой или любой другой операционной системой. В этой инструкции мы расскажем, как открыть порты на компьютере при помощи встроенного фаервола Windows, через маршрутизатор и изменяя настройки вашего антивирусного программного обеспечения.

Зачем нужно открывать порты?

Существует множество приложений и игр, которые при использовании интернета подключаются через конкретный порт. Десятая версия Виндоус, в целях безопасности, блокирует свободное их использование. Также подобные подключения невозможны без соответствующей настройки роутера или антивирусной программы, если таковая установлена на вашем ПК. Пользователю нужно самому разрешить доступ, выставив соответствующие настройки.

Проверка порта

Проверить открыт ли тот или иной порт на ПК, можно воспользовавшись специальными сервисами или командной строкой системы. Чтобы сделать это онлайн, потребуется проделать следующее:

- Перейдите на сайт и выберите вариант«Проверка порта».

- Введите его номер и кликните «Проверить».

Сервис выдаст текущее состояние порта.

Чтобы проверить порт, используя специальную команду вам понадобится:

- Запустить командную строку, используя поиск Windows или отыскав её в стартовом меню системы.

- Вписать в окно программы netstat –a и нажать «Enter».

Перед вами отобразится список открытых на данный момент портов.

Открытие порта в фаерволе

Чтобы настроить порты используя встроенный в систему брандмауэр, потребуется установить правила подключений. Осуществить это можно проделав следующие операции:

- Откройте «Панель управления» через поиск в стартовом меню.

- В следующем окне зайдите в «Брандмауэр Защитника Windows».

- Нажмите «Дополнительные параметры».

В большинстве случаев требуется создать 2 правила – одно для входящих и второе для исходящих соединений.

- Выберите ссылку «Правила для входящих подключений» и кликните «Создать правило».

- В следующем окне выберите вариант «Для порта».

- Нажмите «Далее».

- Выберите протокол, через который будет работать приложение, для которого вы открываете порт.

- Отметьте вариант «Определенные локальные порты».

- Впишите номер порта.

- Кликните по кнопке «Далее».

- Выберите профили, к которым будет применяться созданное правило.

- Нажмите «Далее».

- Дайте правилу имя и впишите его описание.

- Кликните «Готово».

Те же самые действия нужно проделать с другим протоколом, если приложение для которого вы открываете порт, использует несколько типов соединения.

- Далее возвращаемся на главную страницу и выбираем вариант «Правила для исходящего подключения» и опять нажимаем «Создать правило». Создаем его таким же образом, как было описано ранее, для входящих подключений.

Настройки маршрутизатора

Открыв доступ в фаерволе, потребуется также изменить настройки маршрутизатора. Для этого нужно осуществить следующие действия:

- Открыть обозреватель и ввести IP адрес вашего роутера.

Обычно это 192.168.1.1 или 192.168.0.1 (точный адрес маршрутизатора можно найти не его панели или в инструкции).

- Введите ваш логин и пароль для доступа. (по умолчанию: Имя-admin; пароль-admin)

- В открывшемся меню отыщите пункт «Forwarding» и зайдите в раздел «PortTriggering».

- В графы «TriggerPort»и «Incoming Ports»ведите номер порта.

- Кликните «Save».

По окончании настройки роутер нужно перезагрузить, после чего порты станут доступны.

Данная операция может производится разными способами, в зависимости от модели маршрутизатора.

Открытие порта в антивирусе

Предоставление доступа в настройках фаервола и маршрутизатора может оказаться недостаточным, так как соединение может блокироваться антивирусным программным обеспечением. Рассмотрим, как можно открыть порт на примере антивируса Касперского. Для этого потребуется проделать следующие действия:

- Зайдите в настройки приложения, нажав на кнопку с изображением шестеренки.

- Выберите раздел «Дополнительно» и перейдите на вкладку «Сеть».

- Далее кликните «Выбрать».

- В появившемся списке выберите «Добавить».

- Впишите описание правила и укажите номер порта.

- Кликните «Добавить».

После этого желательно перезагрузить систему. Дополнительно можно добавить приложение, для которого вы настраиваете порт, в исключения, чтобы антивирус его не блокировал.

Процедура доступа к определенному порту не является особо сложной операцией. Действуя в соответствии с данной инструкцией, вы сможете осуществить задуманное без особых проблем.

как сделать проброс, почему не открывается, инструкция со скриншотами

Интернет — не только веб-сёрфинг. Онлайн-игры, пиринговые сети, VPN, VOiP-телефония… Все это требует не только активного соединения, но и открытых портов, причём для каждого сервиса — своих. Возможно, что вы хотите обустроить хостинг своего сайта, запустив на домашнем ПК веб-сервер. Это тоже требует открытия портов. Если вы купили новый роутер, с вероятностью 100% порты будут закрыты. Проброс портов (port forwarding) на разных моделях маршрутизаторов происходит по-разному, но на оборудовании SOHO (техника для дома и малого офиса) — доступен неподготовленному пользователю.

Зачем открывают порты на роутере

Интернет-канал между провайдером и пользователем можно представить, как пару многоквартирных домов в разных концах улицы. Квартира — пользовательское приложение, а этаж дома — порт. Данные приложений (пакеты) таскает виртуальный почтальон. В варианте подключения без маршрутизатора, когда кабель провайдера напрямую включается в сетевой порт вашего компьютера, проблем с портами нет никаких: пакет с пятого этажа отправителя спокойно переносится почтальоном на пятый же этаж получателя.

Поскольку даже у самого нетребовательного пользователя дома несколько устройств, нуждающихся в подключении к интернету, на сцене появляется маршрутизатор-роутер. И в этом случае картина движения пакетов меняется. В настройках любого роутера, использующего NAT (трансляцию сетевых адресов) все исходящие запросы, по любым портам по умолчанию закрыты. То есть, если не провести специальные настройки, почтальон с пакетом сможет войти в дом, но двери на нужном этаже лифт не откроет.

Поэтому для работы систем видеоконференций, торрент-качалок, сетевых игр, FTP и веб-серверов необходимо настроить и открыть соответствующие порты, о чём и пойдёт речь ниже.

Предварительная настройка, как узнать сетевой адрес роутера

Первое, что нужно сделать — определить адрес роутера в домашней сети. Это несложно.

- Откройте сетевые подключения, вызвав при помощи <Win+R> строку команд.

Вызов оснастки сетевых подключений

- Выберите адаптер, через который компьютер подключён к роутеру.

- Вызвав окно состояния (двойной клик мышью на иконке адаптера) нажмите кнопку «Сведения».

Просмотр состояние сетевого адаптера в «оснастке сетевых подключений»

- В графе «Шлюз по умолчанию» вы увидите адрес вашего роутера.

Просмотр адреса шлюза (роутера) в сведениях о сетевом адаптере

- Введя этот адрес в интернет-браузере, можно попасть в веб-интерфейс роутера, где и производятся все настройки открытия и проброса портов.

Видео: как легко узнать IP адрес Wi-Fi роутера

Как открыть порты на роутере самостоятельно

Как уже говорилось выше, в заводских настройках любого роутера нет никаких настроек портов и все исходящие запросы блокируются. Чтобы открыть порт (один или несколько), нужно через веб-интерфейс маршрутизатора произвести нужные настройки.

Следует отметить, что открытие того или иного порта настраивается не для маршрутизатора, а для клиента (компьютера), который к роутеру подключён. Если в вашей домашней сети пятеро пользователей, которым нужно открыть порт №20 (к примеру), в соответствующем разделе веб-интерфейса надо будет внести пять записей с настройками, отдельно для каждого компьютера.

Для TP-Link

На роутерах семейства TP-Link открыть и настроить порт, можно при помощи простой пошаговой инструкции.

- Откройте интернет-браузер, в строке адреса введите сетевой адрес роутера. Выше в статье рассматривалось, как этот адрес узнать.

- Введите логин и пароль пользователя. По умолчанию парольная пара — admin/admin.

- Откроется веб-интерфейс роутера, меню управления в нём находится в левой колонке.

Web-интерфейс роутера TP-LINK, главный экран

- Откройте Переадресация->Виртуальные серверы, затем нажмите кнопку «Добавить….», чтобы вызвать диалог добавления и настройки нового порта.

Добавление порта через Web-интерфейс роутера TP-LINK

- Введите номер порта, который нужно добавить в поле «Порт сервиса». В поле IP-адрес вводится адрес компьютера, который должен получить к порту доступ. Поле «Протокол» определяет типа данных, которыми будет обмениваться порт: TCP, UDP или ALL. Поле «Статус» выставляете в «Включено», чтобы порт стал активным.

Ввод параметров порта добавленного порта в Web-интерфейсе роутера TP-LINK - Кнопкой «Сохранить» применяете изменения.

Если вы открываете для компьютера порт 80, например, для запуска веб-сервера, то для того, чтобы попасть в веб-интерфейс роутера, в конце адреса нужно будет добавить порт 8080, вот так: «192.168.1.1:8080». Это произойдёт потому, что по умолчанию через порт 80 открывается доступ к веб-интерфейсу роутера. Если вы открыли этот порт для своих целей, роутер автоматом сменит свой порт доступа на 8080.

Видео: открытие портов на роутере TP-Link

Порт не открывается — что делать?

Возможность открыть тот или иной порт зависит также от политики интернет-провайдера, услуг, доступных в рамках вашего тарифного плана, а также инфраструктуры сети. Особенно это касается абонентов, живущих в многоквартирных домах. С целью снижения расходов на прокладку сети в рамках дома/подъезда, провайдер устанавливает в них недорогие маршрутизаторы, а чтобы такие устройства могли стабильно работать с большим количеством подключённых пользователей — существенно ограничивает возможности.

В частности — блокируются порты, используемые торрент-трекерами, IP-адреса выделяются «серые» (из адресного пространства внутридомового маршрутизатора). Таким образом, чтобы настроить проброс портов, пользователю нужно настроить не свой, домашний роутер, а внутриподъездный, что на практике — неосуществимо.

Решением проблемы будет переход на более дорогой тарифный план, где ограничений не будет либо подключение услуги постоянного (статического) IP-адреса, что сделает возможным конфигурирование портов с домашнего маршрутизатора.

Убедитесь также, что установленные на клиентских компьютерах программы-брандмауэры или антивирусные пакеты, которые защищают интернет-соединение в реальном времени не блокируют обращение к портам извне.

Если манипуляции с открытием портов вы пробуете проделывать в корпоративной сети (на работе) и у вас ничего не получается — ларчик открывается просто. Ваш заботливый системный администратор заблокировал их, чтобы вы не отвлекались на глупости в рабочее время.

Как поменять или добавить порт в роутер

Все изменения в конфигурации портов вносятся через веб-интерфейс роутера. Возможно также конфигурировать роутер через Telnet, но умеющий такое делать пользователь эту статью читать не станет. Рассмотрим добавление порта на примере веб-интерфейса роутера семейства TP-Link.

- Откройте интернет-браузер, в строке адреса введите сетевой адрес роутера.

- Введите логин и пароль пользователя. По умолчанию парольная пара — admin/admin.

- Откроется веб-интерфейс роутера, меню управления в нём находится в левой колонке.

- Откройте Переадресация->Виртуальные серверы. Откроется окно со списком уже открытых портов. Возле каждого элемента есть кнопки «изменить» и «удалить», с помощью которых можно либо изменить конфигурацию добавленного порта, либо удалить его из списка.

Список открытых портов в Web-интерфейсе роутера TP-LINK

- Нажатием кнопки «Добавить новый» откроется уже рассмотренный выше диалог добавления порта. После ввода информации и подтверждения порт добавится к списку уже имеющихся.

Изменяя данные или добавляя новый порт, следите за тем, чтобы не внести несколько записей с одинаковым номером порта. Система позволит это сделать, т. к. «защиты от дурака» в интерфейсе роутера нет, но из-за конфликта ресурсов ни одна запись работать не будет.

Решение возможных проблем при пробросе портов

Проблемы при пробросе портов бывают всего двух типов: а) «настроил, но не заработало» и б) «настроил, заработало, работать перестало». И если с проблемой «а» мы разобрались в разделе «Порт не открывается…», то на проблеме «б» стоит остановиться подробнее.

Изменился IP-адрес компьютера-клиента

Когда вы открываете порт при помощи веб-интерфейса роутера, то помимо номера открываемого порта прописываете и сетевой адрес компьютера, для которого порт будет открыт. Обычно, на маршрутизаторе включён DHCP-сервер и компьютеры-клиенты получают от него ip-адреса. Если компьютер будет перезагружен или выключен, а потом — включён, роутер может выдать ему другой адрес, не тот, что был в предыдущем рабочем сеансе. Поскольку открытый порт привязан к другому ip-адресу, работать он не будет.

Чтобы такого не произошло, нужно прописать статические адреса для компьютеров клиентов.

- Клавишами <Win+R> откройте диалог командной строки и запустите оснастку сетевых подключений ncpa.cpl.

Вызов окна сетевых подключений через командную строку Windows

- Откройте свойства сетевого подключения.

- Вызовите свойства протокола TCP/IPV4

Вызов настроек TCP/IP из свойств сетевого адаптера

- Переключитесь с автоматического получения адреса на его ручное выделение и заполните поля с адресом, маской подсети и адресом шлюза. В поле адреса шлюза введите адрес вашего роутера.

Ввод данных статического адреса TCP/IP. В качестве адреса шлюза используется адрес роутера

- Примените изменения кнопкой «ОК».

Теперь адрес вашего компьютера в сети не будет меняться даже при замене маршрутизатора, а открытые для него порты будут стабильно работать.

Программа, для которой был открыт порт меняет его произвольным образом

Проблема характерна для клиентов пиринговых сетей, в частности, — торрентов. Рассмотрим решение проблемы на примере программы-клиента uTorrent.

По умолчанию, программа клиент при каждом запуске меняет порт исходящих соединений, а так как в настройках роутера порт статический (неизменный), то программа корректно не работает. Чтобы исправить ошибку — достаточно прописать в настройках программы порт в явном виде и запретить случайный выбор порта при старте.

- Запустите программу uTorrent.

- Откройте настройки программы горячей клавишей <Ctrl+P>

- Перейдите в раздел «Соединение», в нём введите номер порта, который открыт для программы в роутере и отключите чекбокс «Случайный порт при запуске».

Настройки параметров соединения клиента пиринговых сетейuTorrent

- Сохраните изменения клавишей «ОК».

Порт открыт, но прикладные программы не работают через него

Проблема связана с активацией брандмауэра непосредственно в роутере. Простое его включение, без дополнительной настройки полностью блокирует обращение к портам извне. Решением проблемы будет либо тонкая настройка брандмауэра через веб-интерфейс роутера, либо его полное отключение там же.

Видео: настройка брандмауэра и роутера для проброса портов

Если вы отключили брандмауэр в маршрутизаторе, — обязательно активируйте его на клиентских компьютерах. Это может быть либо встроенный в ОС Windows Defender, либо одна из многочисленных сторонних программ с расширенными возможностями, к примеру — Eset Smart Security.

Настройка и проброс портов на маршрутизаторах «домашней» серии — несложная работа, которая вполне по плечу новичку. Хотя примеры, которые мы рассмотрели, базируются на веб-интерфейсе роутеров семейства TP-Link, маршрутизаторы других производителей позволяют осуществить проброс портов по аналогии с нашими примерами. Не забывайте, что любой открытый порт — дополнительная лазейка для вредоносных программ и нечистоплотных людей, жадных до чужих данных. Держите порты открытыми ровно столько, сколько это требуется вам для работы, а если в ней случается длительный перерыв — деактивируйте порты. Старайтесь не класть яйца в одну корзину — не настраивайте на одном и том же компьютере порты для онлайн-игр и программу для управления банковским счётом. Будьте бдительны!

Оцените статью:

(14 голосов, среднее: 3.8 из 5)

Поделитесь с друзьями!

Вызов оснастки сетевых подключений

Вызов оснастки сетевых подключений

Просмотр состояние сетевого адаптера в «оснастке сетевых подключений»

Просмотр состояние сетевого адаптера в «оснастке сетевых подключений»

Просмотр адреса шлюза (роутера) в сведениях о сетевом адаптере

Просмотр адреса шлюза (роутера) в сведениях о сетевом адаптере

Web-интерфейс роутера TP-LINK, главный экран

Web-интерфейс роутера TP-LINK, главный экран

Добавление порта через Web-интерфейс роутера TP-LINK

Добавление порта через Web-интерфейс роутера TP-LINK

Список открытых портов в Web-интерфейсе роутера TP-LINK

Список открытых портов в Web-интерфейсе роутера TP-LINK

Вызов окна сетевых подключений через командную строку Windows

Вызов окна сетевых подключений через командную строку Windows

Вызов настроек TCP/IP из свойств сетевого адаптера

Вызов настроек TCP/IP из свойств сетевого адаптера

Ввод данных статического адреса TCP/IP. В качестве адреса шлюза используется адрес роутера

Ввод данных статического адреса TCP/IP. В качестве адреса шлюза используется адрес роутера

Настройки параметров соединения клиента пиринговых сетейuTorrent

Настройки параметров соединения клиента пиринговых сетейuTorrent