Установка службы удаленных рабочих столов (RDS) на Windows Server 2019 состоит из многих шагов, но в действительности это очень просто. Из статьи вы узнаете о том, как установить эту службу в доменной среде, которая требует наличия двух серверов.

Предварительные условия

Перед началом установки RDS необходимо убедиться, что выполняются два требования, а именно:

- все серверы подключены к домену;

- есть по крайней мере два доступных сервера.

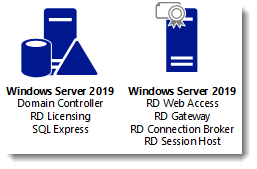

Необходимо, чтобы было именно два сервера, так как для роли RD Licensing, согласно лучшим практикам Microsoft, требуется отдельный сервер. В данной инструкции мы будем использовать для этой роли контроллер домена, что не вполне соответствует лучшим практикам, но мы делаем это, чтобы упростить демонстрационную установку.

Установка базовых ролей службы удаленных рабочих столов

Для начала мы добавим к основному RDS-серверу следующие роли:

- RD Connection Broker (Посредник подключений к удаленному рабочему столу);

- RD Web Access (Веб-доступ к удаленным рабочим столам);

- RD Session Host (Узел сеансов удаленных рабочих столов).

Пошаговая установка

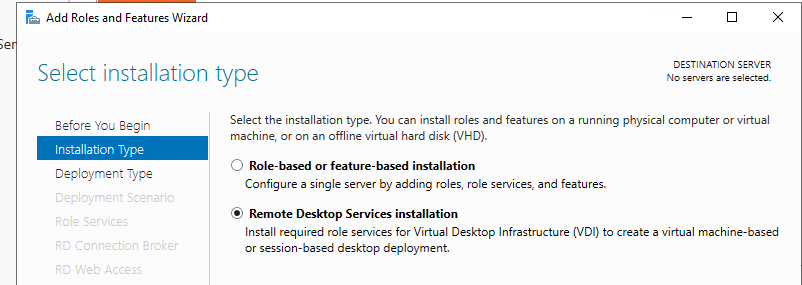

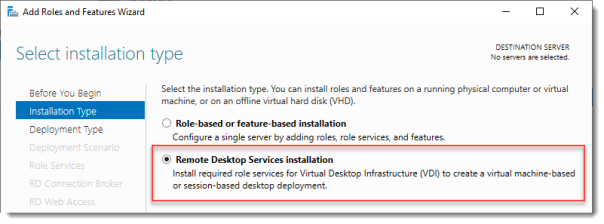

- В диспетчере сервера на основном RDS-сервере, на котором выполняется установка, откройте Add Roles and Features Wizard (мастер добавления ролей и компонентов) и выберите Remote Desktop Services installation(установку службы удаленных рабочих столов).

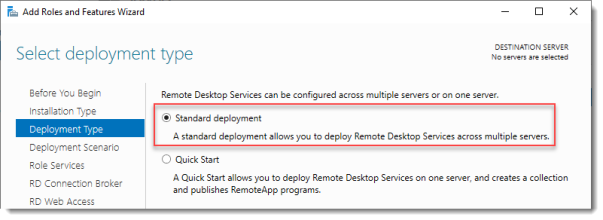

2. Для этой инструкции мы используем опцию Quick Start (Быстрый старт), но если вам требуется больше контроля над процессом установки, вы можете выбрать Standard Deployment (Стандартную установку), которая позволяет редактировать большее количество настроек.

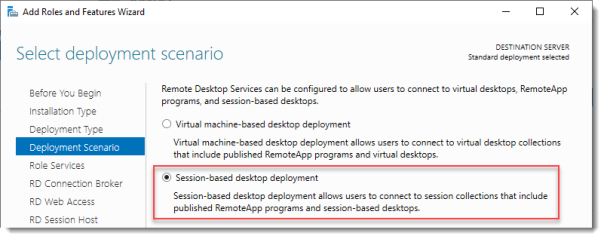

3. Далее мы выбираем Session-based desktop deployment (Установка рабочих столов на основе сеансов), так как это стандартная модель подключения к удаленным приложениям и удаленным рабочим столам, используемая в большинстве установок RDS.

4. В разделе Server Selection (Выбор сервера), выберите сервер, на который мы устанавливаем RDS.

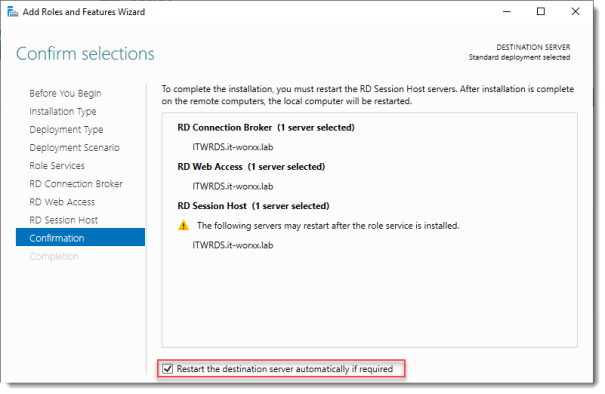

5. Чтобы начать установку, выберите Restart the destination server automatically if required (Автоматический перезапуск конечного сервера в случае необходимости) и кликните на Deploy (Установить).

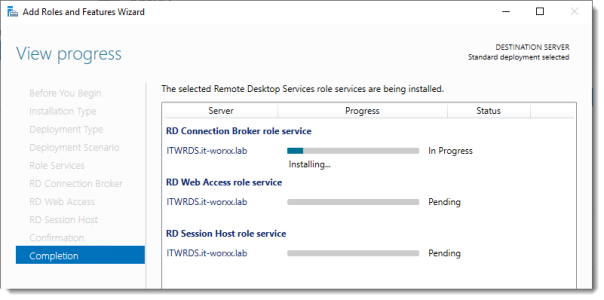

6. Проверьте, что все роли успешно установлены перед тем, как переходить к следующим шагам.

Добавление дополнительного сервера

В этой инструкции мы используем доменный контроллер в качестве сервера лицензирования удаленных рабочих столов, но для упрощения установки этой роли мы можем добавить дополнительный сервер в диспетчере серверов.

- Чтобы добавить дополнительный сервер, кликните правой кнопкой мыши на All Servers (Все серверы), выберите Add Servers (Добавление серверов), а затем выберите нужный сервер в Active Directory.

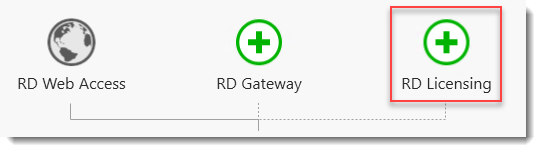

2. Перейдите на экран Remote Desktop Services (Службы удаленных рабочих столов) и кликните на зеленом плюсе над RD Licensing (Лицензирование удаленных рабочих столов).

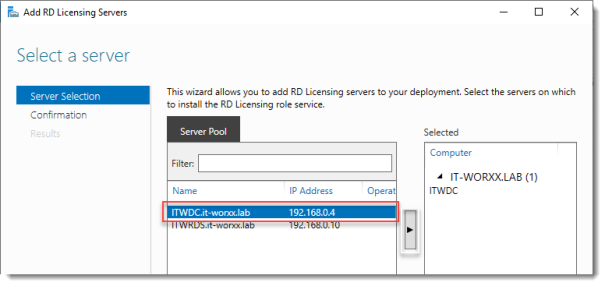

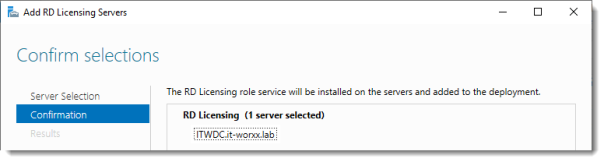

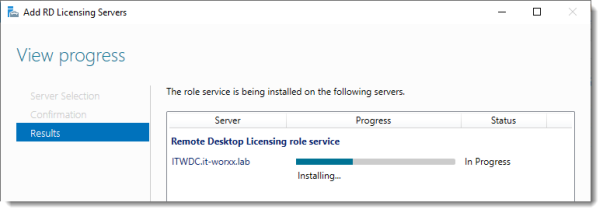

3. Откроется окно Add RD Licensing Servers (Добавление серверов лицензирования удаленных рабочих столов), в котором вы сможете выбрать дополнительный сервер для роли RD Licensing.

4. Кликните на Add (Добавление), чтобы установить роль на дополнительный сервер.

5. Убедитесь, что установка завершена и зеленый плюс над RD Licensing заменен на соответствующий значок.

Добавление роли RD Gateway Role

Теперь нам нужно добавить RD Gateway Role (роль службы шлюза удаленных рабочих столов) к основному RDS-серверу.

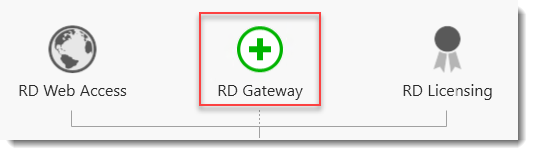

- На экране Remote Desktop Services (Службы удаленных рабочих столов) кликните на зеленом плюсе над RD Gateway (Шлюз удаленных рабочих столов).

- Выберите основной RDS-сервер для установки этой роли.

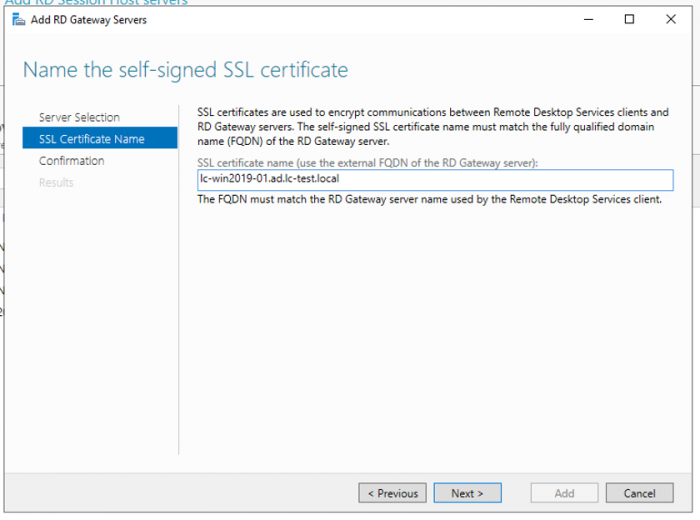

3. Присвойте самоподписанному SSL-сертификату полное доменное имя.

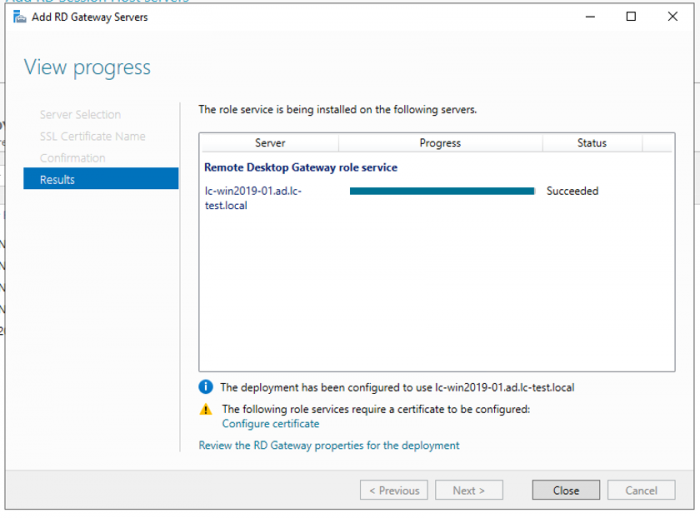

4. Кликните Next и потом Add, чтобы установить роль на основной RDS-сервер.

Настройка параметров установки

Теперь, когда все роли установлены, можно перейти к настройке параметров установки.

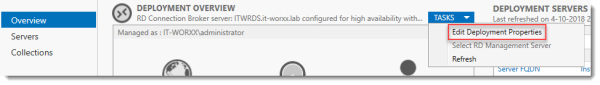

- Откройте экран Remote Desktop Services и в выпадающем списке Tasks (Задания) кликните на Edit Deployment Properties (Редактирование параметров установки).

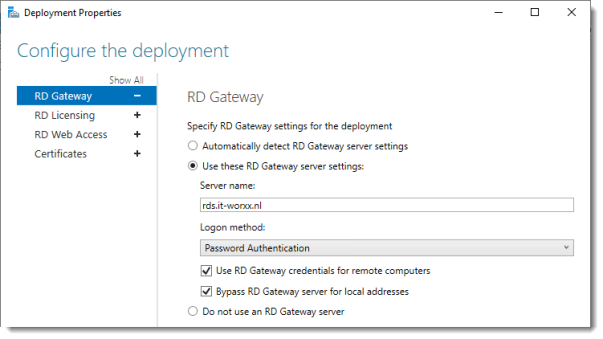

2. На экране RD Gateway оставьте настройки по умолчанию и кликните на пункте меню RD Licensing.

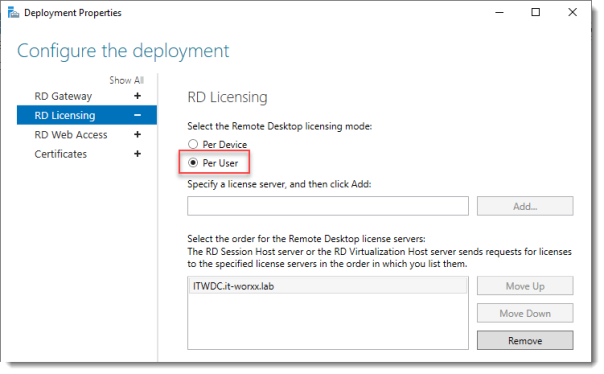

3. Выберите Per User (По количеству пользователей) на экране RD Licensing. Вы можете выбрать любую из двух опций, но в целях обучения мы выбираем Per User.

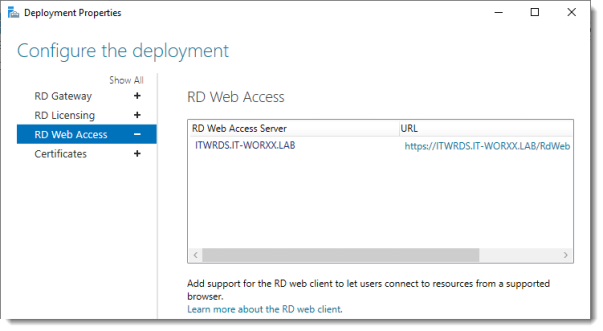

4. Обратите внимание на URL на экране RD Web Access (Веб-доступ к удаленным рабочим столам). Позже мы будем его использовать для доступа к установленным приложениям.

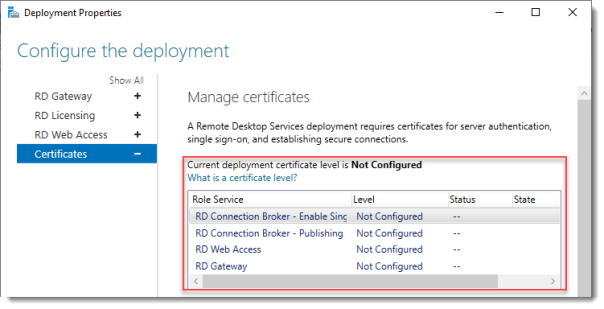

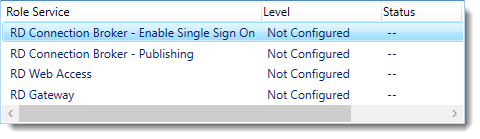

5. В целях тестирования можно оставить сертификаты как Not Configured (Не сконфигурированные) и нажать OK, чтобы сохранить параметры установки.

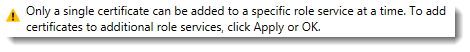

Если вы хотите сконфигурировать сертификат, вам придется делать это для каждой службы роли по отдельности.

Верификация службы удаленных рабочих столов

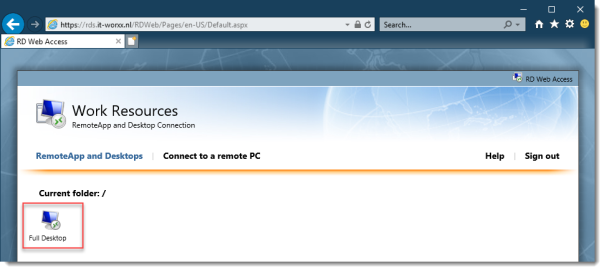

По умолчанию после установки создается QuickSessionCollection, куда входят Calculator, WordPad и Paint в качестве удаленных приложений. Мы можем использовать это для тестирования установки RDP.

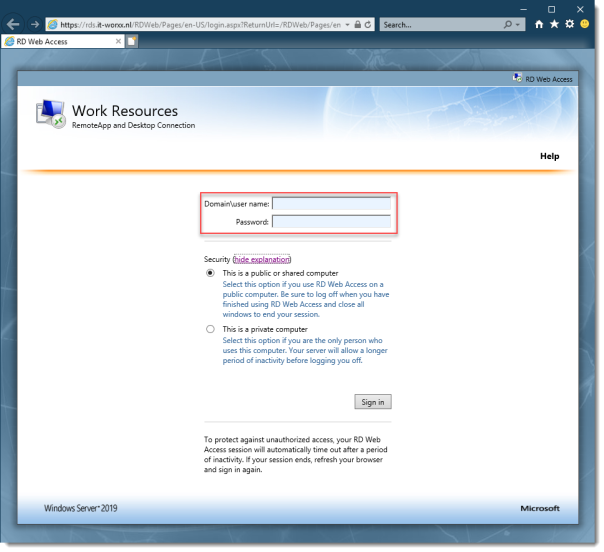

- Для тестирования IIS перейдите по ссылке, представленной на экране RD Web Access, или используйте https://localhost/rdweb/, если вы находитесь на RDP-сервере.

2. Подключитесь к сеансу IIS RDS с помощью доменной учетной записи.

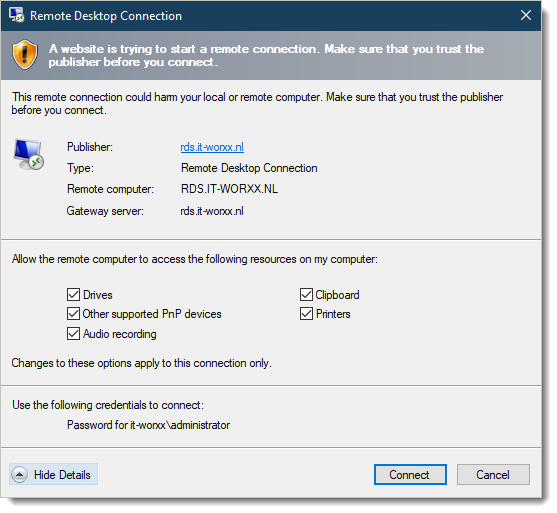

3. Запустите удаленное соединение: то, которое вы сконфигурировали, или удаленное приложение по умолчанию.

Установка службы удаленных рабочих столов может состоять из многих шагов, но после изначальной настройки ее легко конфигурировать и использовать. Удаленные приложения обеспечивают значительную гибкость, как и возможность настраивать коллекции RDP-подключений для предложения их пользователям.

Содержание

- Установка роли Remote Desktop Services Host (RDSH) на Windows Server 2019 в рабочей группе

- Установка роли Remote Desktop Services в Windows Server 2019

- Настройка роли Remote Desktop Licensing, добавление RDS лицензий (CAL)

- Настройка роли Remote Desktop Session Host в рабочей группе

- Windows Server 2019 — терминальный сервер без домена

- Подготовка Windows Server 2019

- Установка роли терминального сервера

- Роль Remote Desktop Licensing

- Роль Remote Desktop Session Host

- Практические испытания

- Заключение

Установка роли Remote Desktop Services Host (RDSH) на Windows Server 2019 в рабочей группе

В этой статье описано, как установить и настроить роль терминального сервера Remote Desktop Session Host в рабочей группе (без домена Active Directory) и без всех дополнительных ролей (Connection Broker, Remote Desktop Web Access, RDS Gateway).

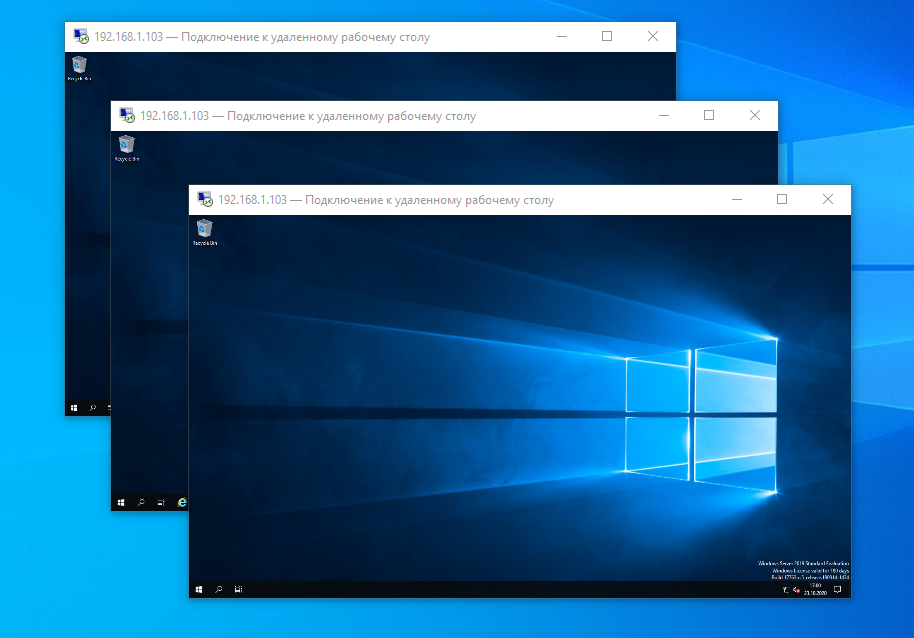

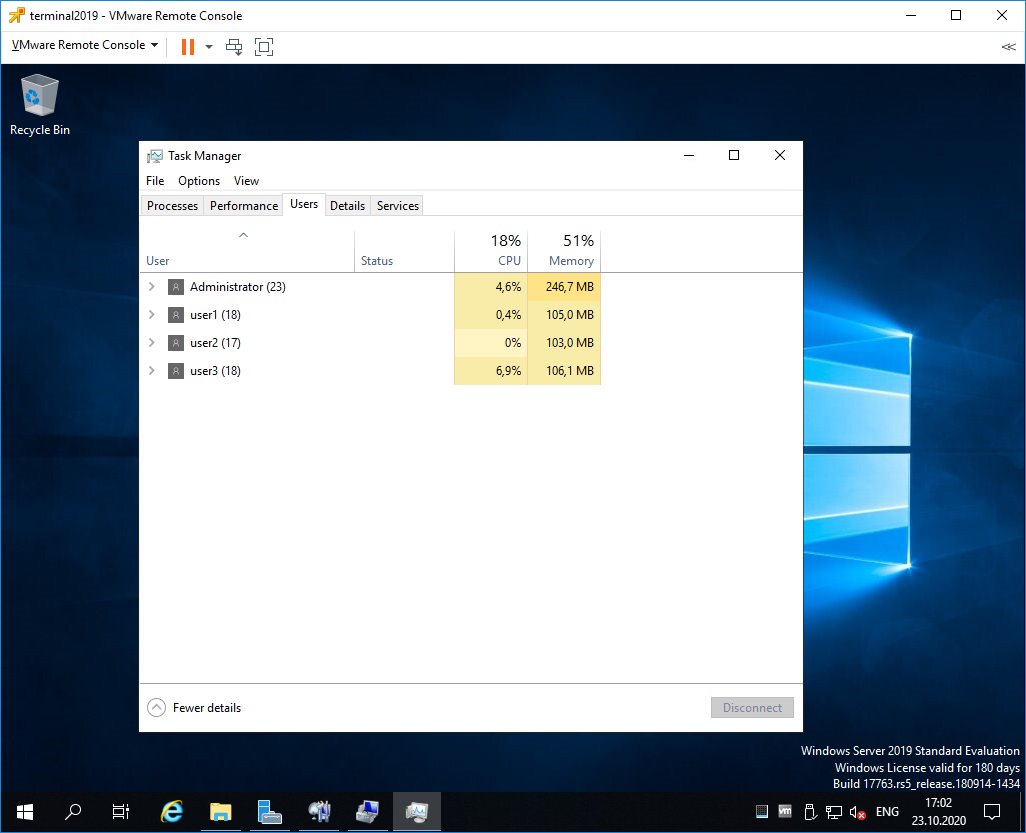

Windows Server с ролью RDSH (Remote Desktop Session Host) позволяет одновременно подключаться к серверу по RDP нескольким пользователям (по умолчанию в Windows Server разрешены только 2 административных RDP подключения). Для каждого пользователя создается отдельная сессия и он получает доступ к персональному рабочему столу

Если вы планируете используете отдельный RDS сервер в рабочей группе, имейте в виду, что его функциональность ограничена. Он не может масштабироваться до полноценной RDS фермы Windows Server, нельзя создавать отдельные коллекцию или RemoteApp, нет брокера, нельзя использовать User Profile Disks для профилей пользователей, отсутствуют средства централизованного управления, при проведении операций обслуживания RDP сервис будет недоступен.

Установка роли Remote Desktop Services в Windows Server 2019

Предполагаем, что вы уже установили сервер с Windows Server и выполнили базовые настройки (ip адрес, имя сервера, время/дата, установили обновления и т.д.). Теперь можно установить службу RDS.

Для этого можно использовать Server Manager или PowerShell.

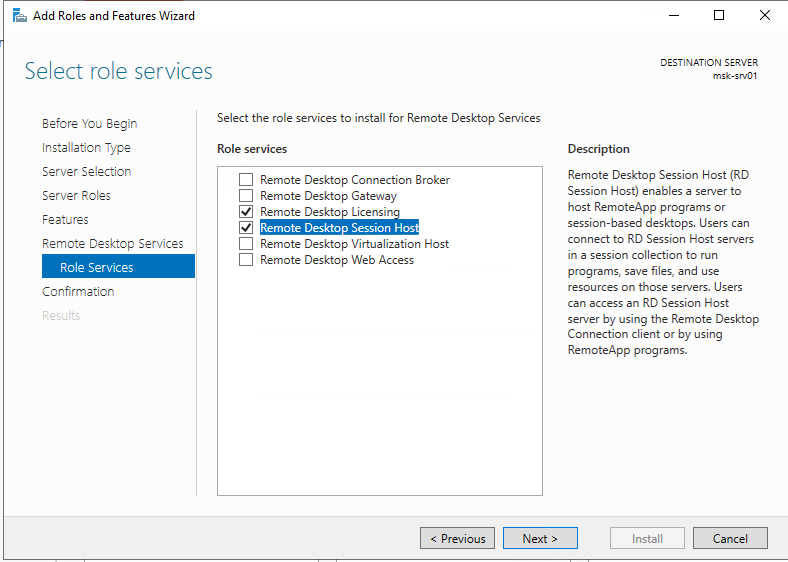

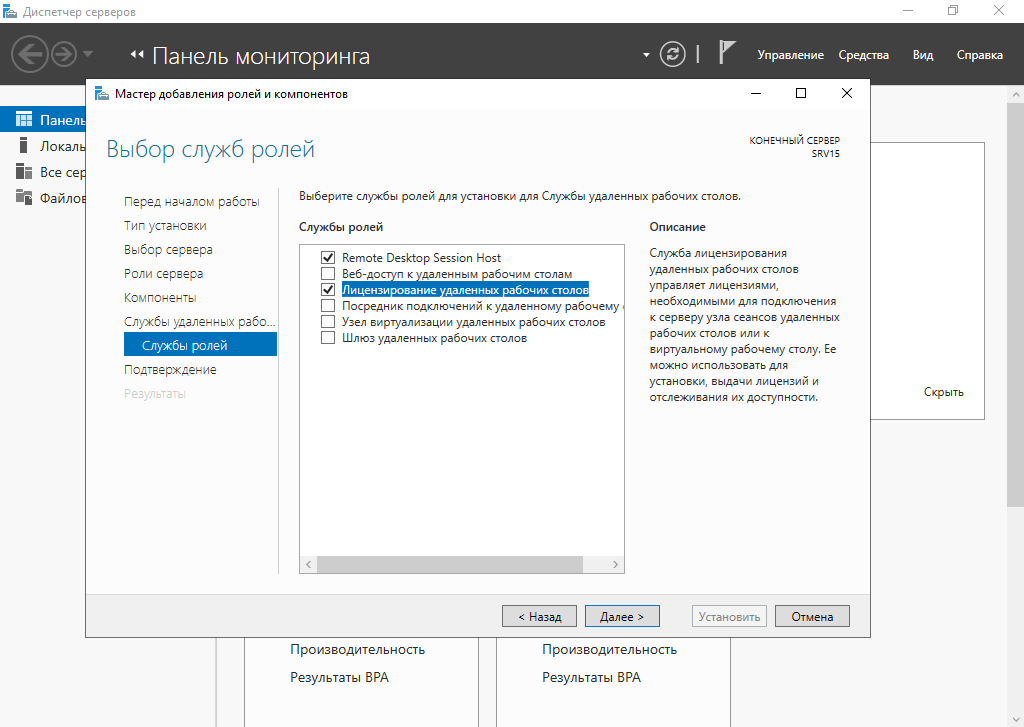

Для установки службы RDS через Server Manager нужно выбрать Role-based or feature-based installation -> Server roles -> Remote Desktop Services -> в компонентах RDS выберите службы Remote Desktop Session Host и Remote Desktop Licensing (согласитесь с установкой компонентов RSAT для управления этими ролями).

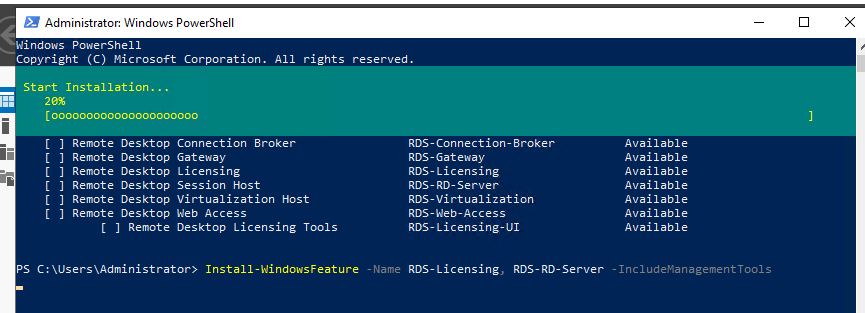

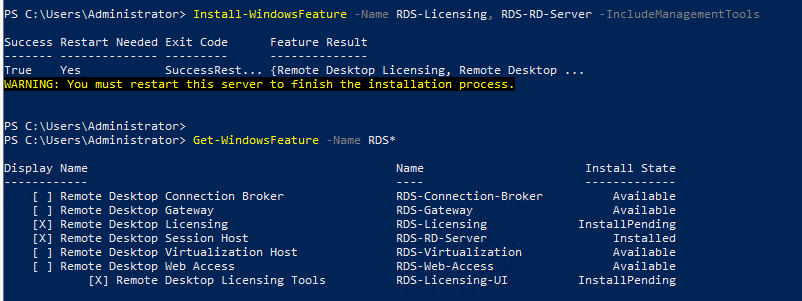

Также вы можете установить нужные роли Windows Server с помощью PowerShell:

Install-WindowsFeature -Name RDS-Licensing, RDS-RD-Server –IncludeManagementTools

Проверьте, какие RDS роли установлены на сервере:

Get-WindowsFeature -Name RDS* | Where installed

Настройка роли Remote Desktop Licensing, добавление RDS лицензий (CAL)

Следующий этап – настройка роли Remote Desktop Licensing, которая обеспечивает лицензирование RDP подключений пользователей к вашему RDS серверу. Вы можете установить и активировать роль Remote Desktop Licensing на данном хосте (если он у вас один), либо можете разместить роль RDLicensing на другом сервере. Один сервер с ролью RDS Licensing можете выдавать лицензии неограниченному количеству RDSH хостов.

Если вы решили использовать локальный сервер RDLicensing, активируйте сервер лицензий RDS и установите клиентские лицензии (RDS CAL) согласно гайду по ссылке.

Настройка роли Remote Desktop Session Host в рабочей группе

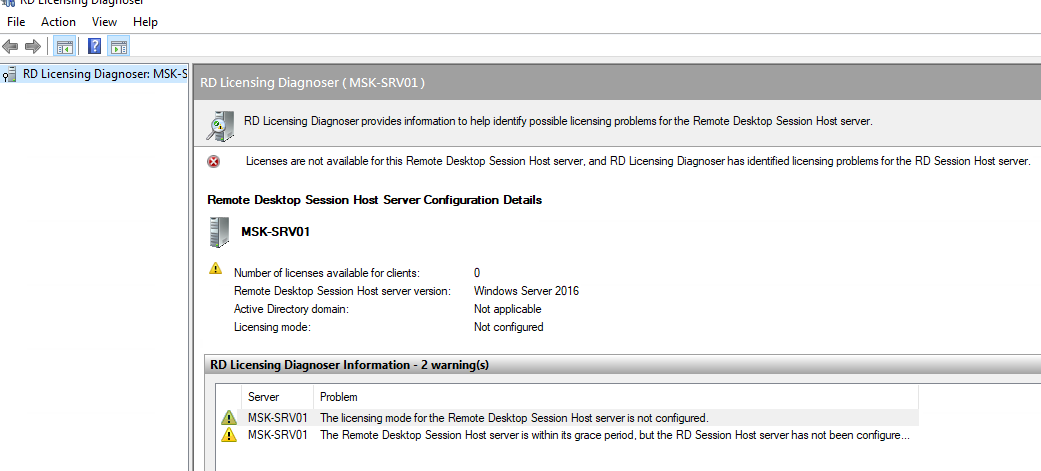

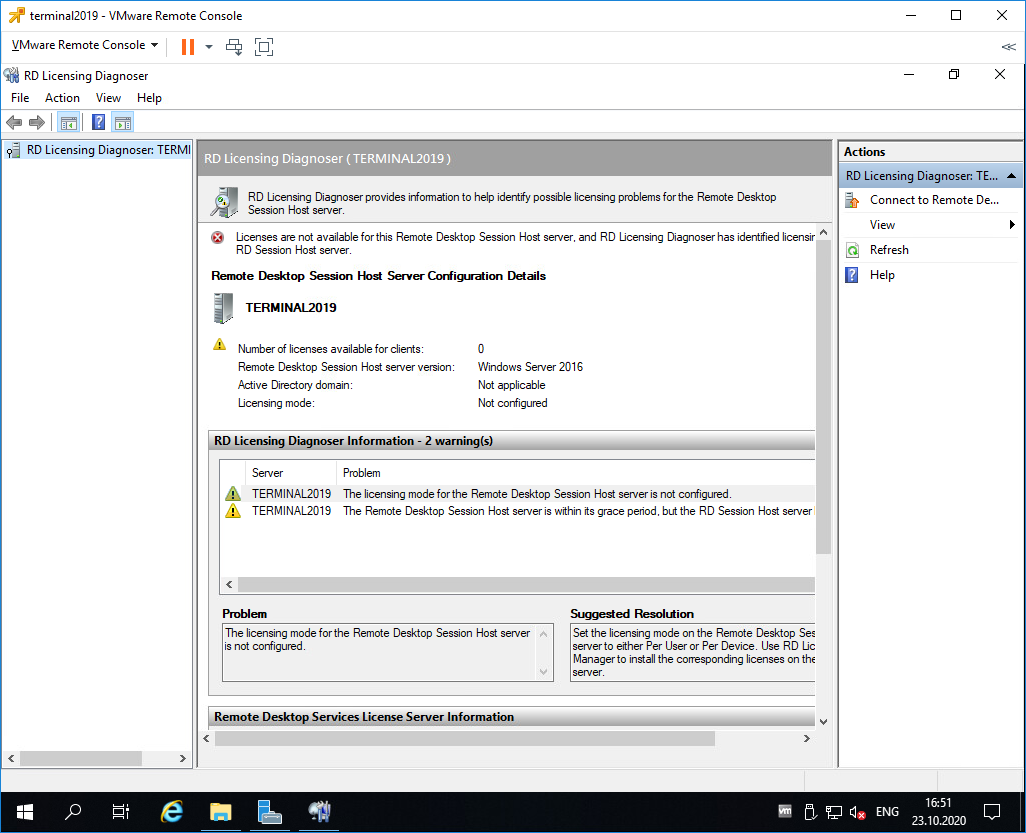

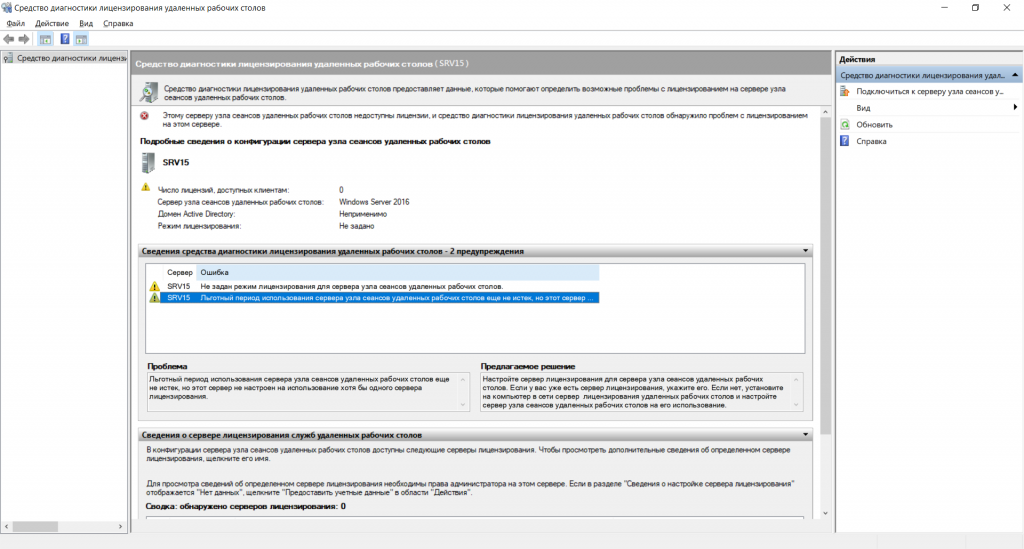

Перейдите в Control Panel -> System and Security -> Administrative Tools -> Remote Desktop Services -> Remote Desktop Licensing Diagnoser. Обратите внимание, что ваш сервер еще не настроен на получение RDS CAL лицензий с сервера лицензирования. Об этом свидетельствуют надписи:

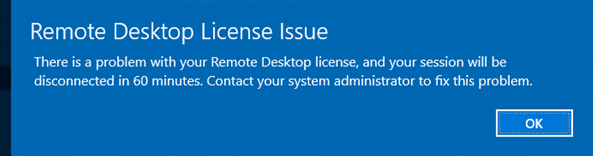

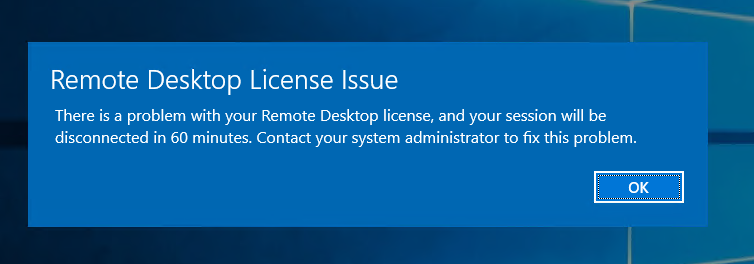

Если вы не нацелите ваш RDSH сервер на сервер лицензирования RDS, который может выдать пользователям лицензии, ваш сервер будет находится в триальном режиме. В этом режиме службы RDS работают в течении всего 120 дней (при каждом подключении в трее будет появляться сообщение “ Служба удаленных рабочих столов перестанет работать через xxx дней ”). После окончания grace периода ваши пользователи не смогут подключится к RDS с ошибкой:

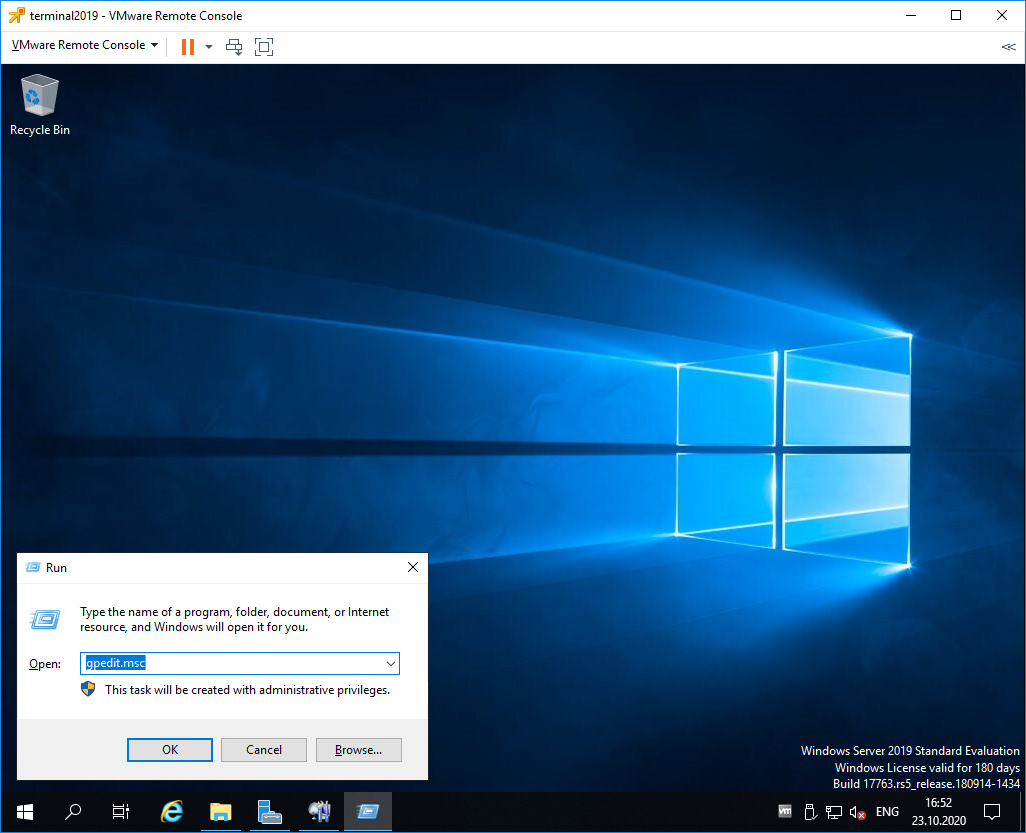

Основной недостаток роли Remote Desktop Services в Windows Server 2019 при установке в рабочей группе – у вас по сути нет никаких удобных инструментов управления ролью RDS. Любые настройки роли RDSH придется выполнять через редактор локальных групповых политик gpedit.msc .

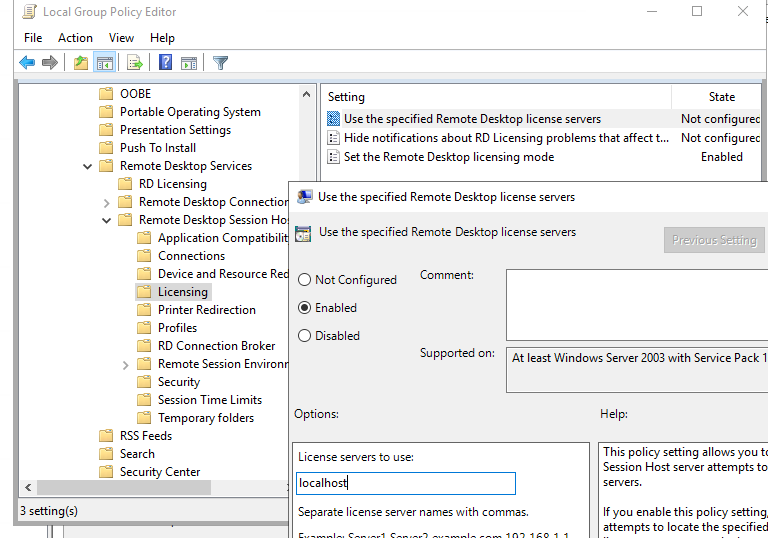

В локальной GPO нужно настроить параметры лицензирования RDS:

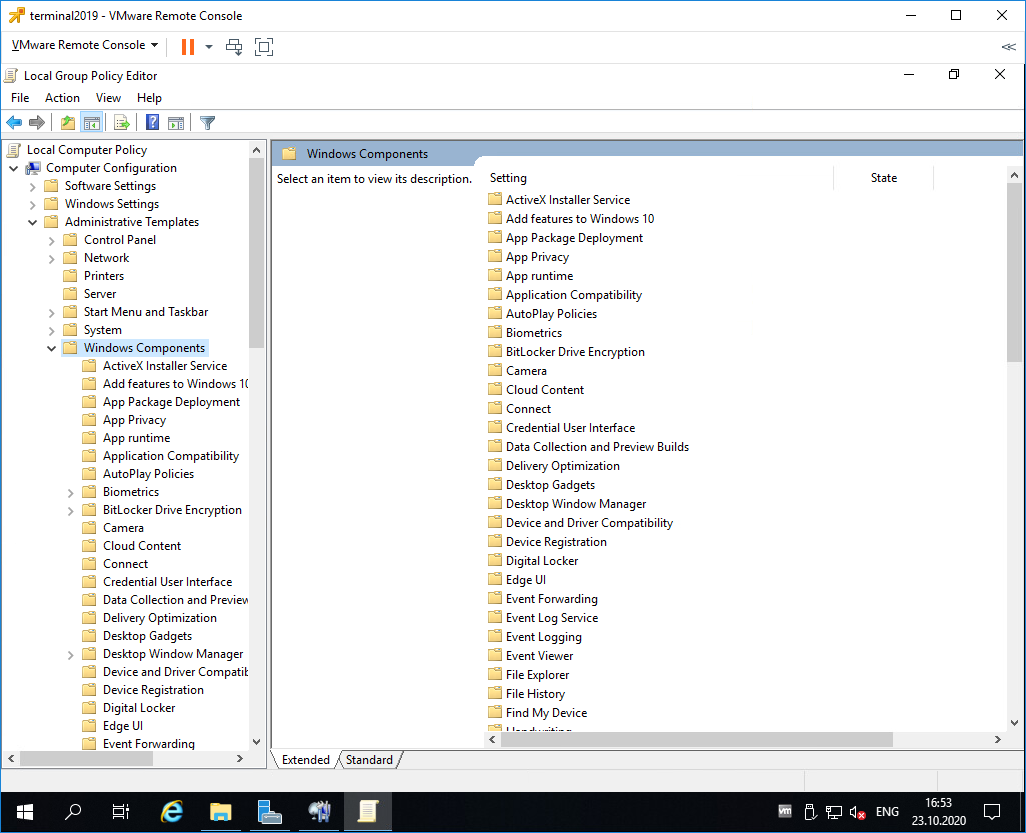

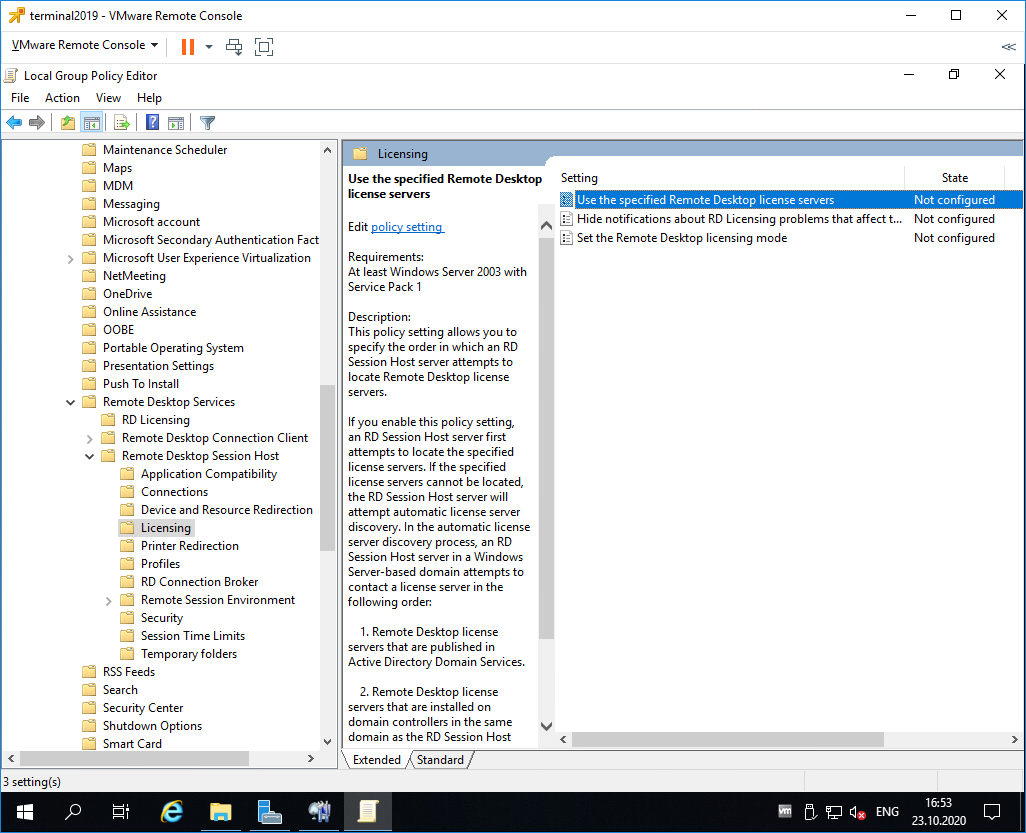

- Перейдите в раздел GPO Computer Configuration -> Administrative Templates -> Windows Components -> Remote Desktop Services -> Remote Desktop Session Host -> Licensing;

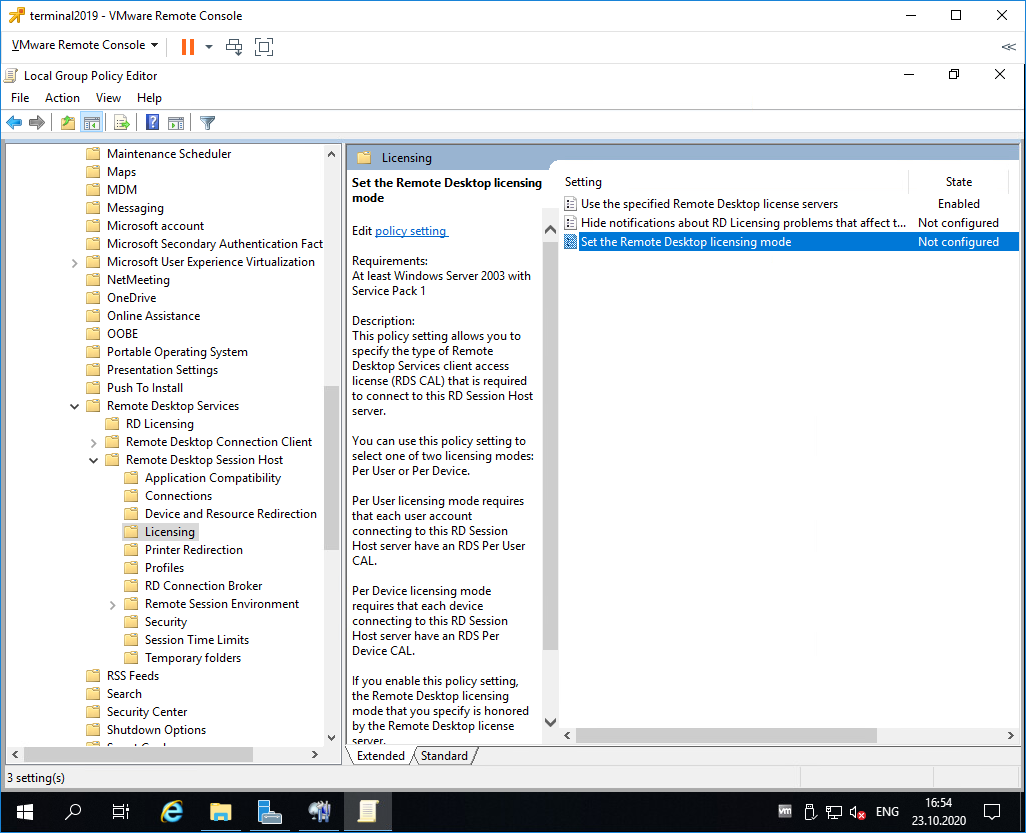

- Установите параметра Set the Remote Desktop licensing mode: Per Device;

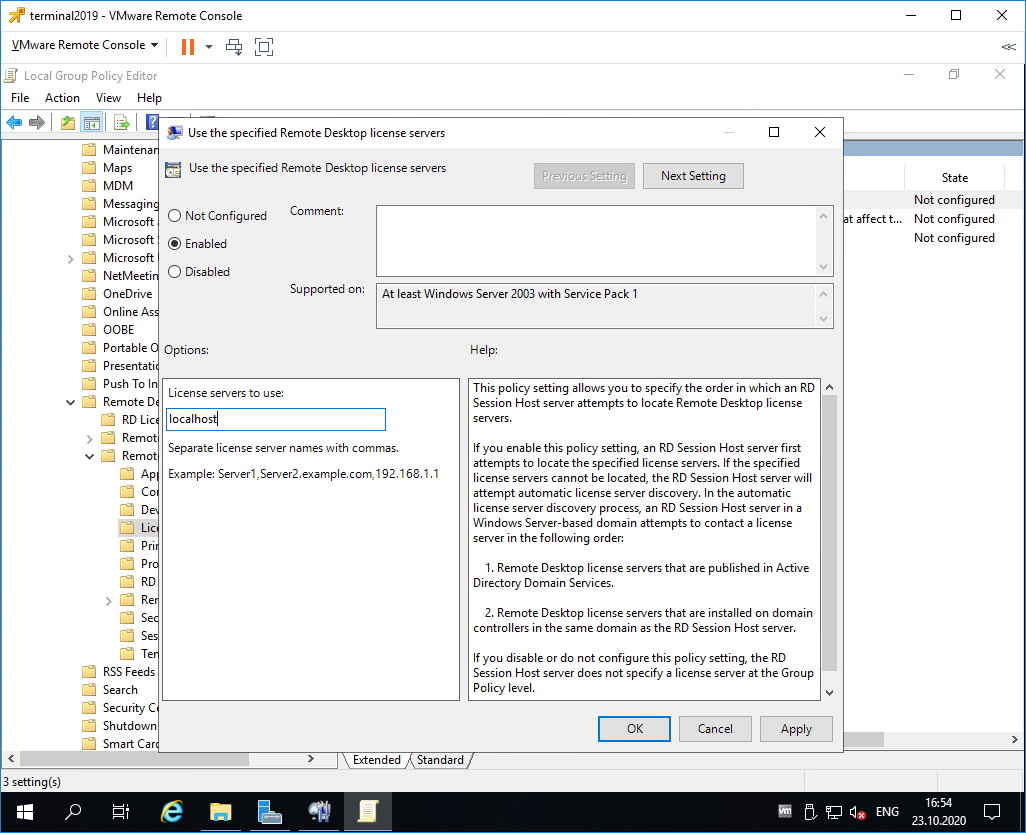

- В Use the specified Remote Desktop license servers укажите адрес сервера, на котором установлен сервер RDLicensing. Если сервер лицензии установлен локально, укажите localhost или 127.0.0.1;

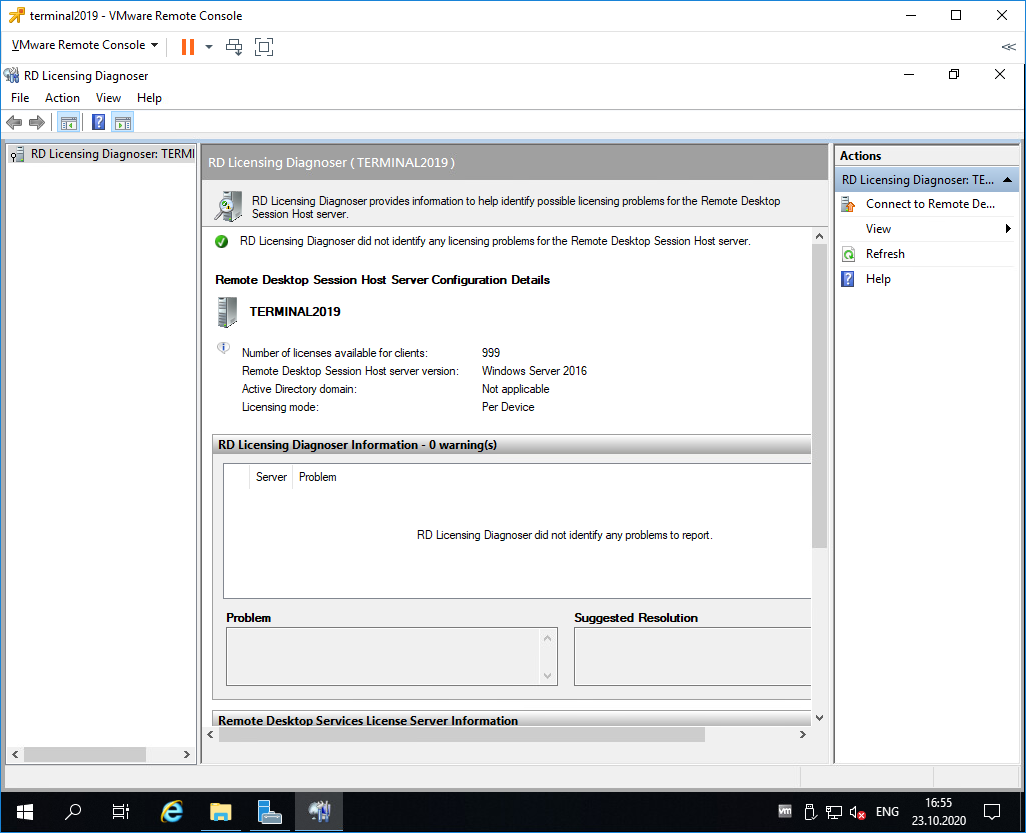

- Обновите локальные политики, и запустите Remote Desktop Licensing Diagnoser. Убедитесь, что он видит ваши RDS CAL.

Дополнительно в локальных GPO вы можете настроить лимиты (таймауты) на длительность RDP сессий и правила отключения пользователей при неактивности.

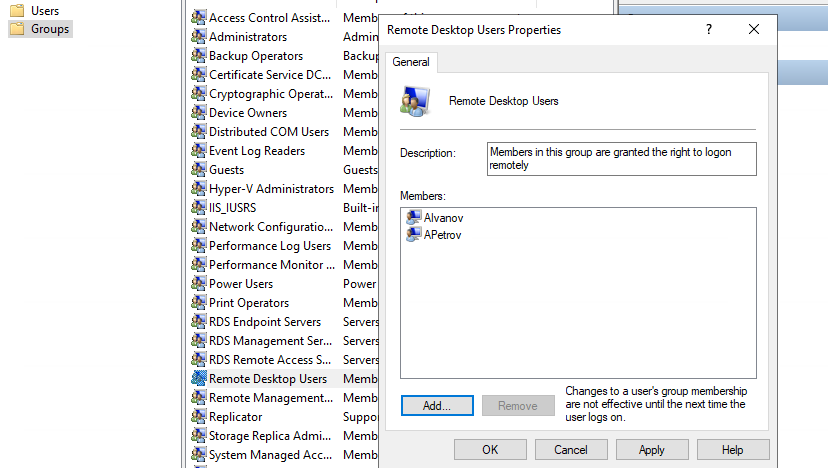

Теперь нужно создать для пользователей локальные учетные записи на RDS сервере, под которыми они будут аутентифицироваться. Можно создать пользователей с помощью оснастки lusrmgr.msc или через PowerShell:

$UserPassword = ConvertTo-SecureString «Pa$$dr0w!!» -AsPlainText -Force

New-LocalUser «AIvanov» -Password $UserPassword -FullName «Andrey Ivanov»

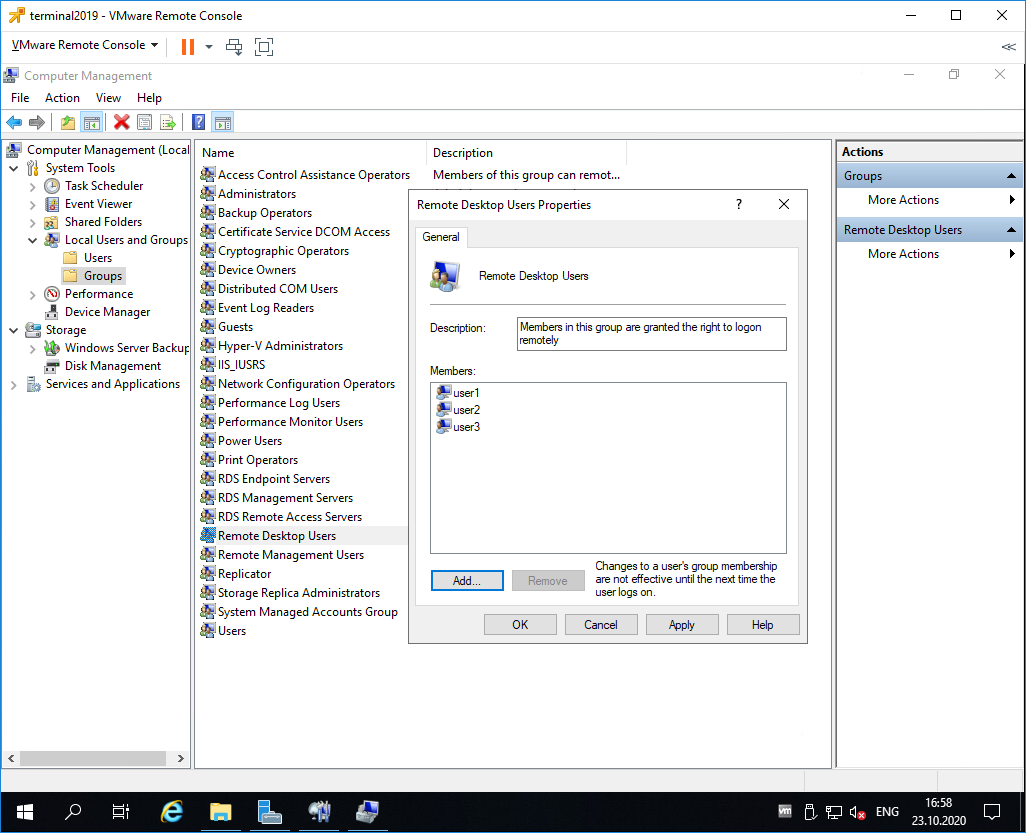

Чтобы разрешить пользователю подключаться к серверу через службы Remote Desktop Services, нужно добавить аккаунт в локальную группу Remote Desktop Users. Добавьте пользователей вручную через консоль управления группами или через PowerShell:

Add-LocalGroupMember -Group «Remote Desktop Users» -Member AIvanov

Теперь пользователи могут попробовать со своих компьютеров подключится к вашему RDS хосту с помощью клиента mstsc.exe (или любого другого RDS клиента). Проверьте, что к серверу одновременно может подключится более двух активных RDP сессий .

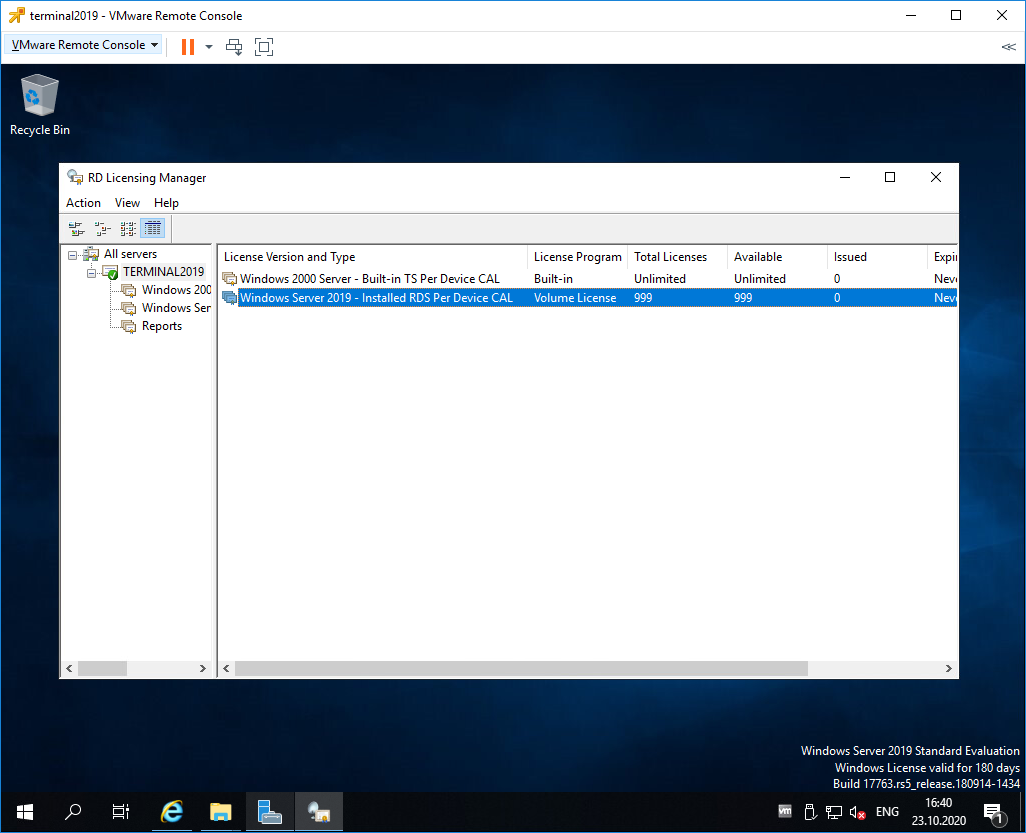

При первом входе устройству пользователя выдается временная лицензия (особенности RDS Per Device лицензирования). При втором входе выдается постоянная лицензия, которая появится в консоли Remote Desktop Licensing Manager. Лицензия выдается на срок от 52 до 89 дней (случайное число).

Если у вас исчерпаны Per Device лицензии, вы можете вручную отозвать лицензии для некоторых устройств пользователей. Воспользуйтесь консоль RDSLicensing или таким PowerShell скриптом:

$licensepacks = Get-WmiObject win32_tslicensekeypack | where <($_.keypacktype -ne 0) -and ($_.keypacktype -ne 4) -and ($_.keypacktype -ne 6)>

# общее количество лицензий типа per device

$licensepacks.TotalLicenses

# количество лицензий, выданных устройствам

$TSLicensesAssigned = gwmi win32_tsissuedlicense | where <$_.licensestatus -eq 2>

# имя компьютера, для которого нужно отозвать лицензию

$compname=»MSK-PC16″

$RevokePC = $TSLicensesAssigned | ? sIssuedToComputer -EQ $compname

$RevokePC.Revoke()

Если вам нужно подключиться в RDP сессию пользователя, вы можете воспользоваться режимом теневого подключения RDS (он работает на RDSH в рабочей группе).

Источник

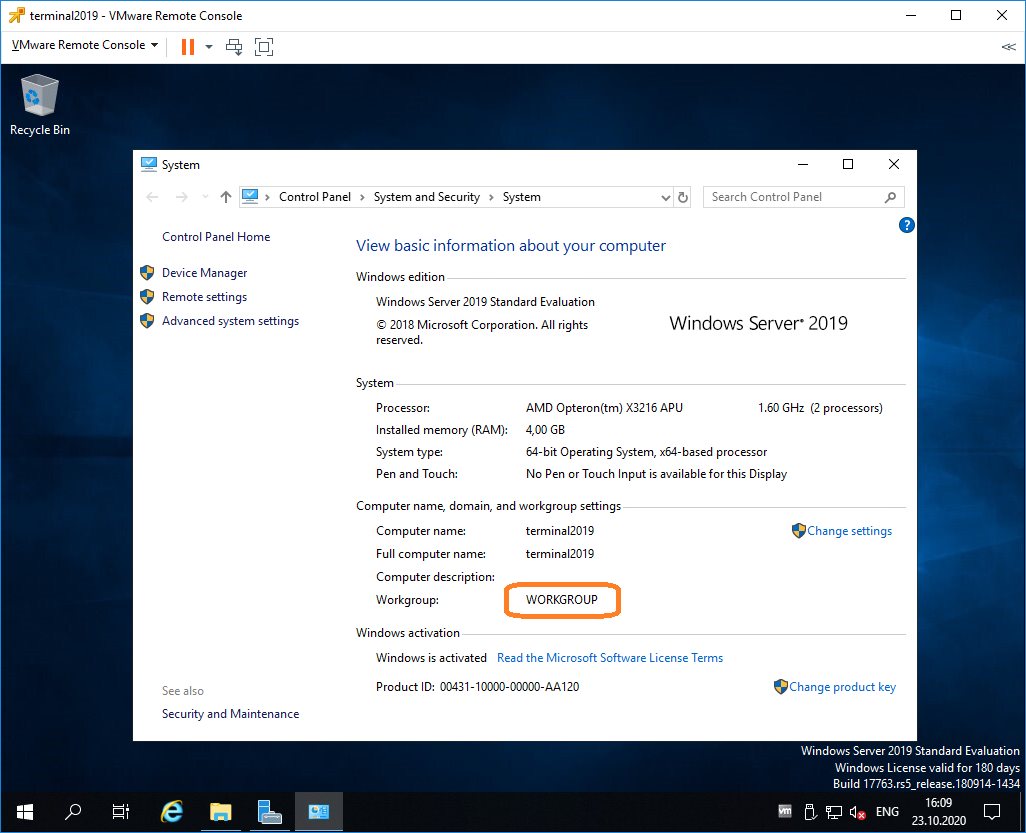

Windows Server 2019 — терминальный сервер без домена

Установим роли терминального сервера на Windows Server 2019 и лицензируем. Маленькая тонкость — сервер не в домене.

Подготовка Windows Server 2019

Для начала установим сам сервер. Всё необходимое вынесено в отдельную статью:

Не забываем про настройку:

Итак, операционная система установлена и настроена. Сервер в рабочей группе WORKGROUP.

Установка роли терминального сервера

Нам понадобится установить две роли, можно выполнить установку одновременно, я предлагаю инструкцию с минимальным количеством перезагрузок.

Роль Remote Desktop Licensing

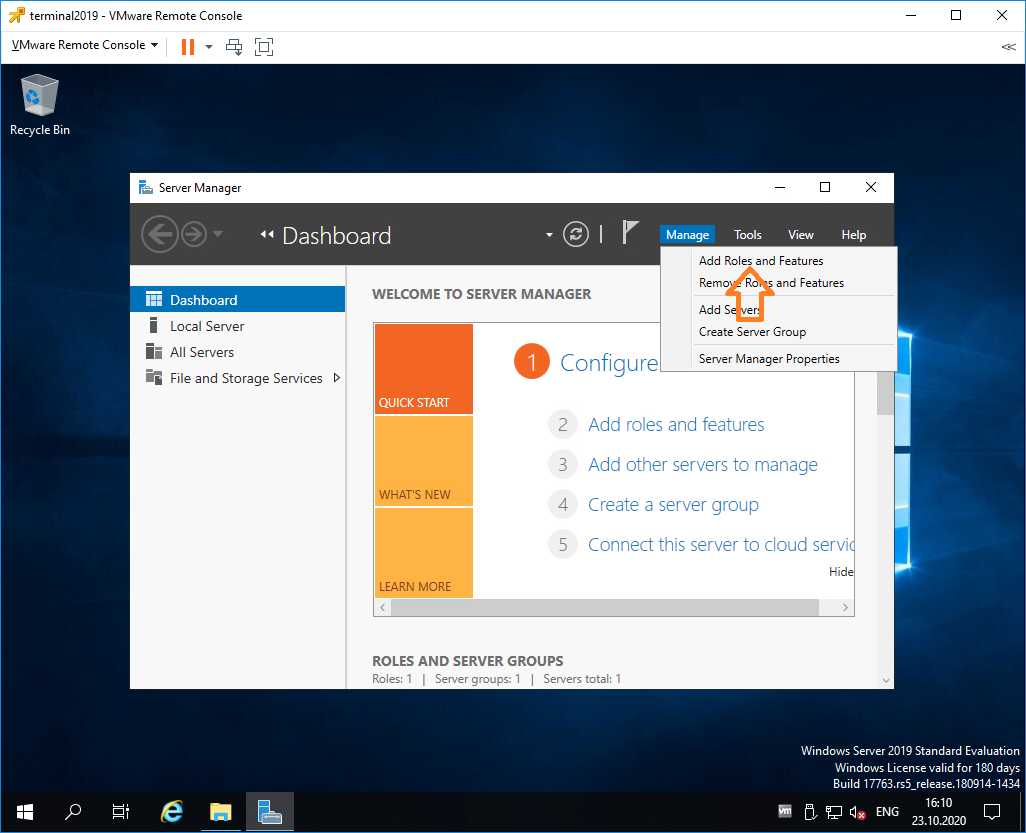

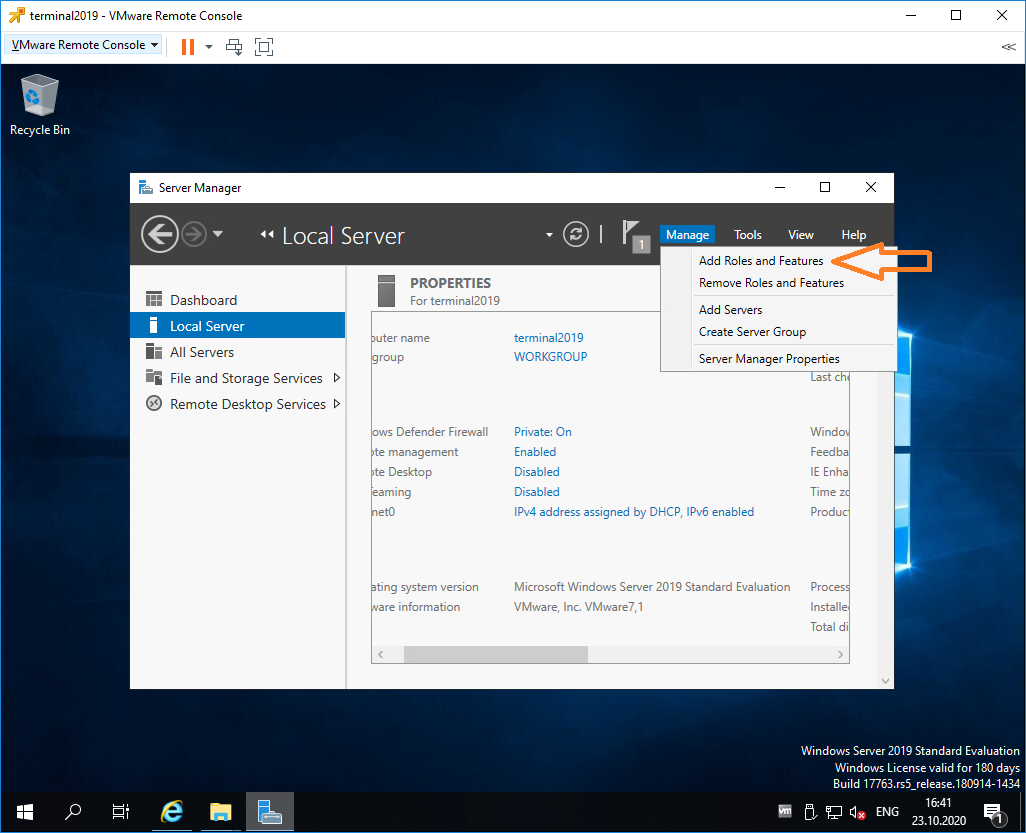

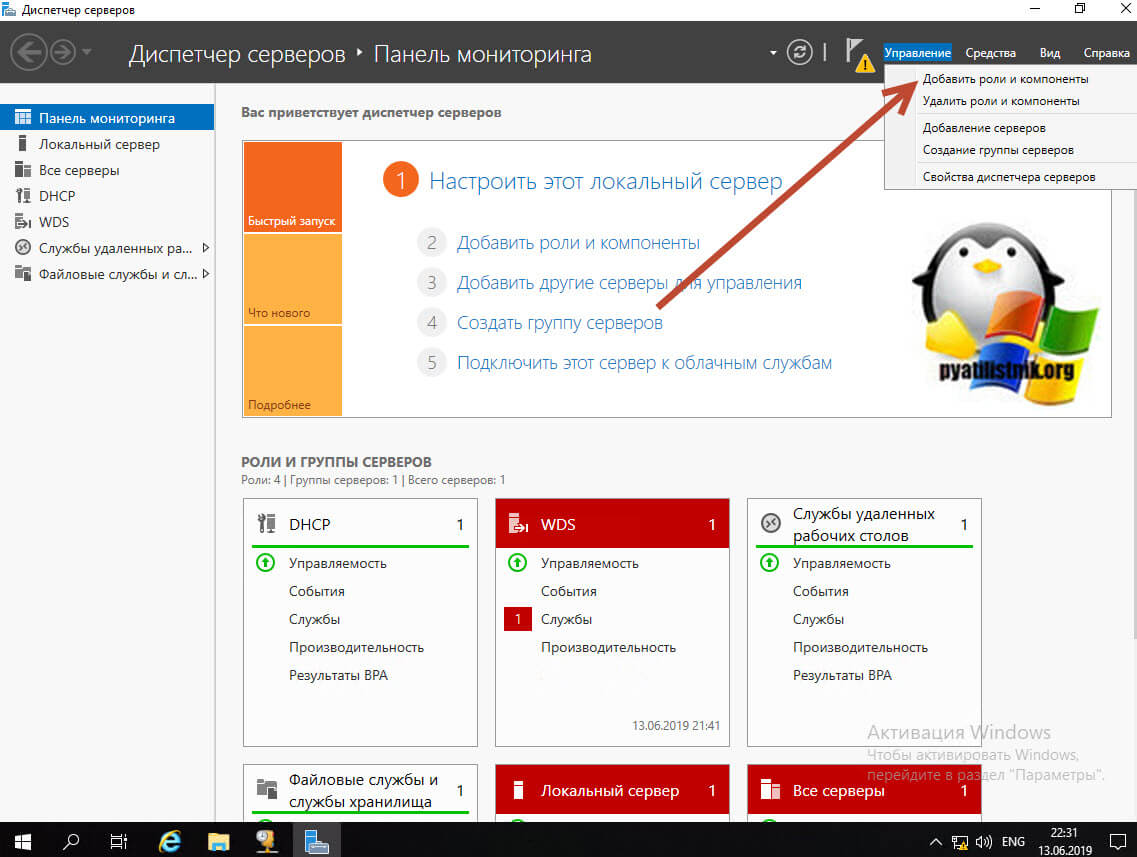

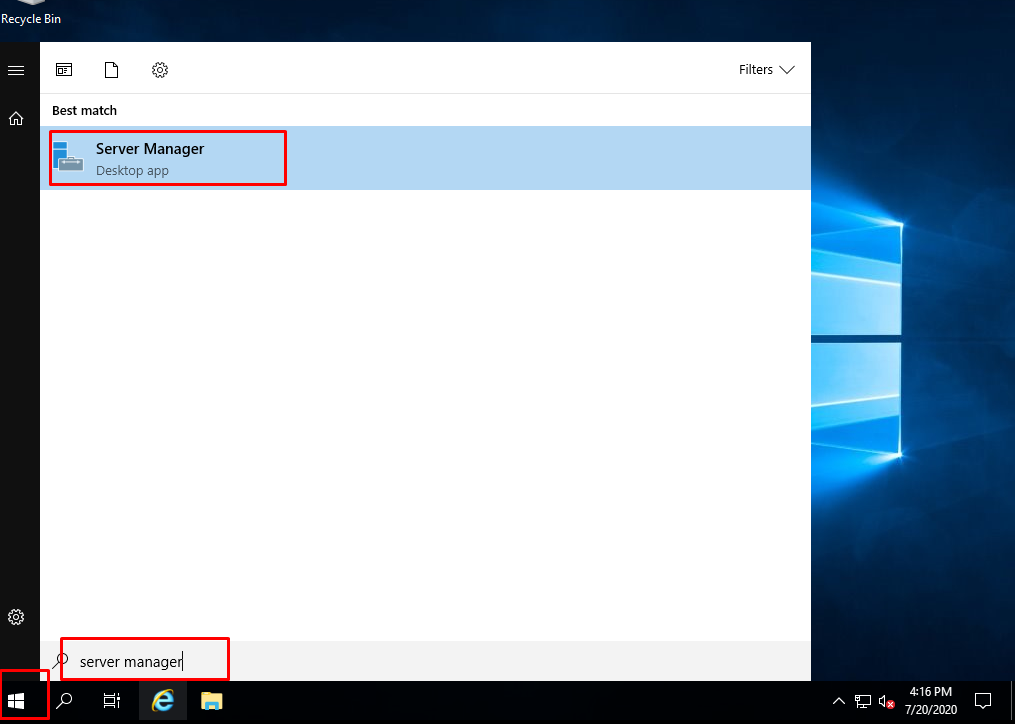

Входим в Server Manager. Справа вверху выбираем Manage > Add Roles and Features.

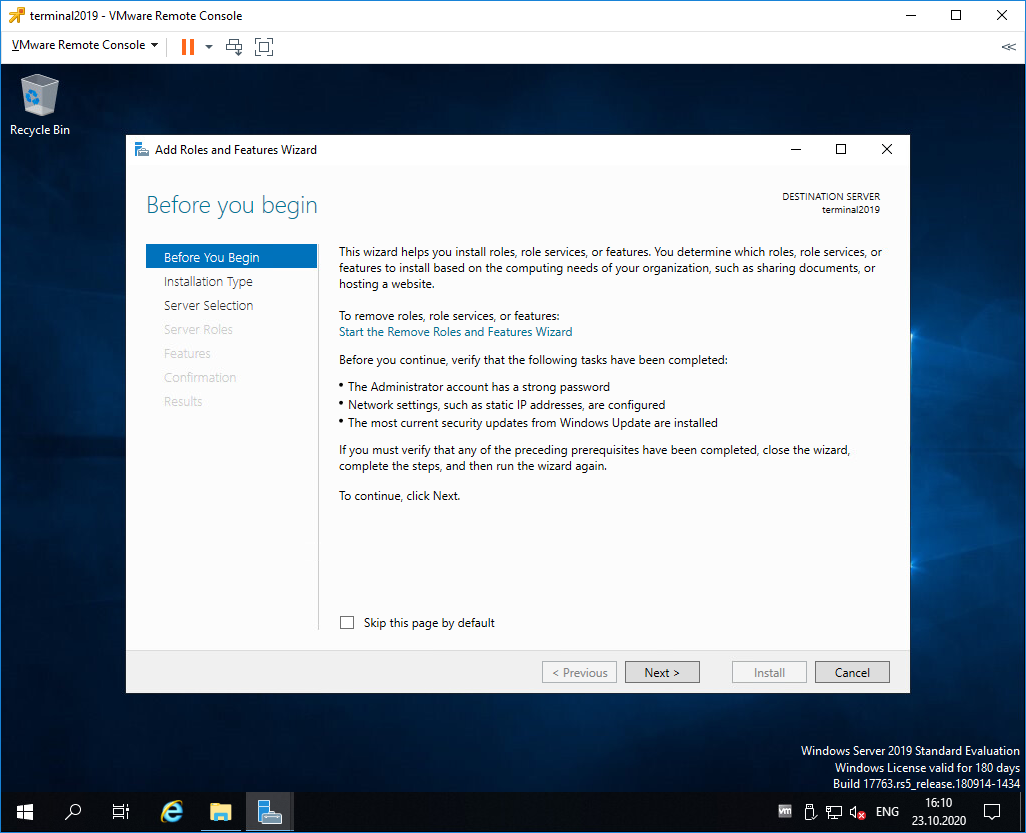

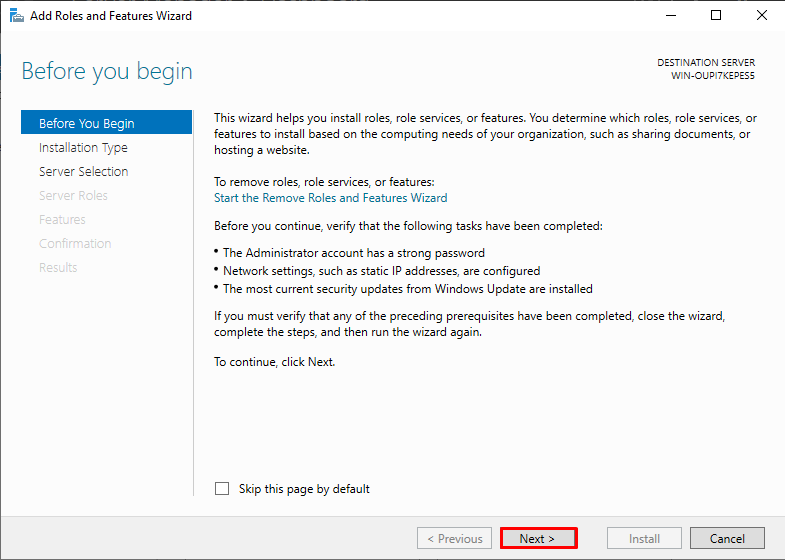

Попадаем в раздел Before You Begin.

Это начальная страница, пропускаем. Next.

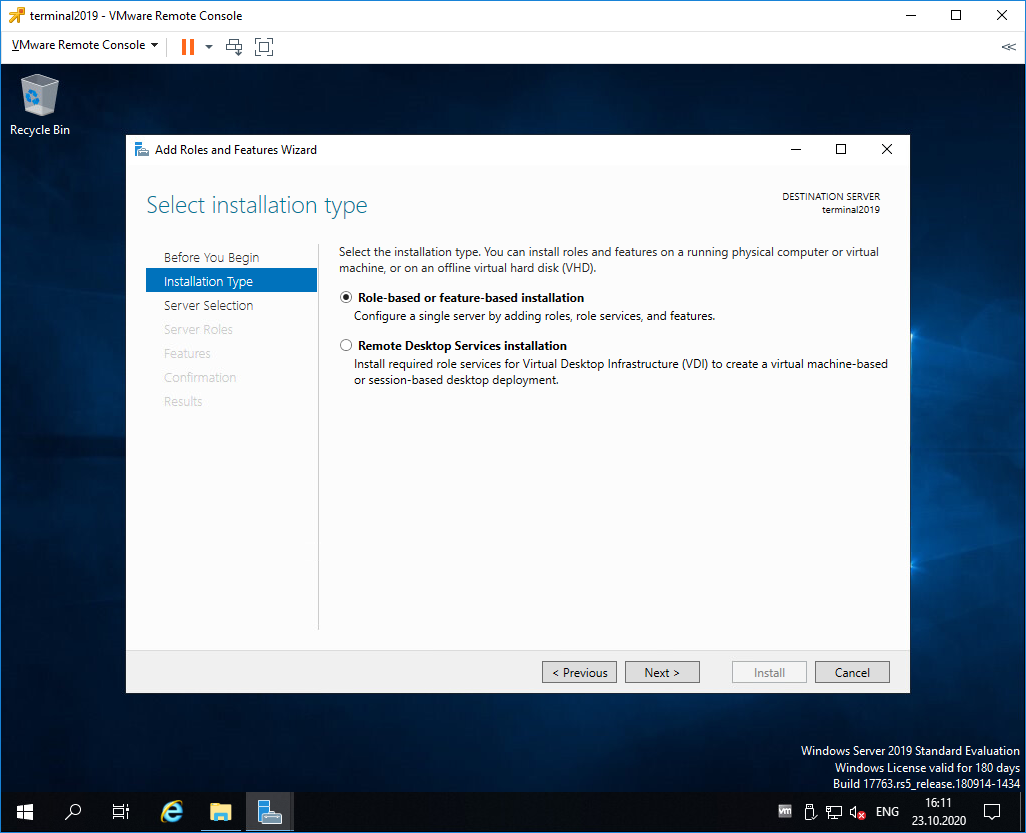

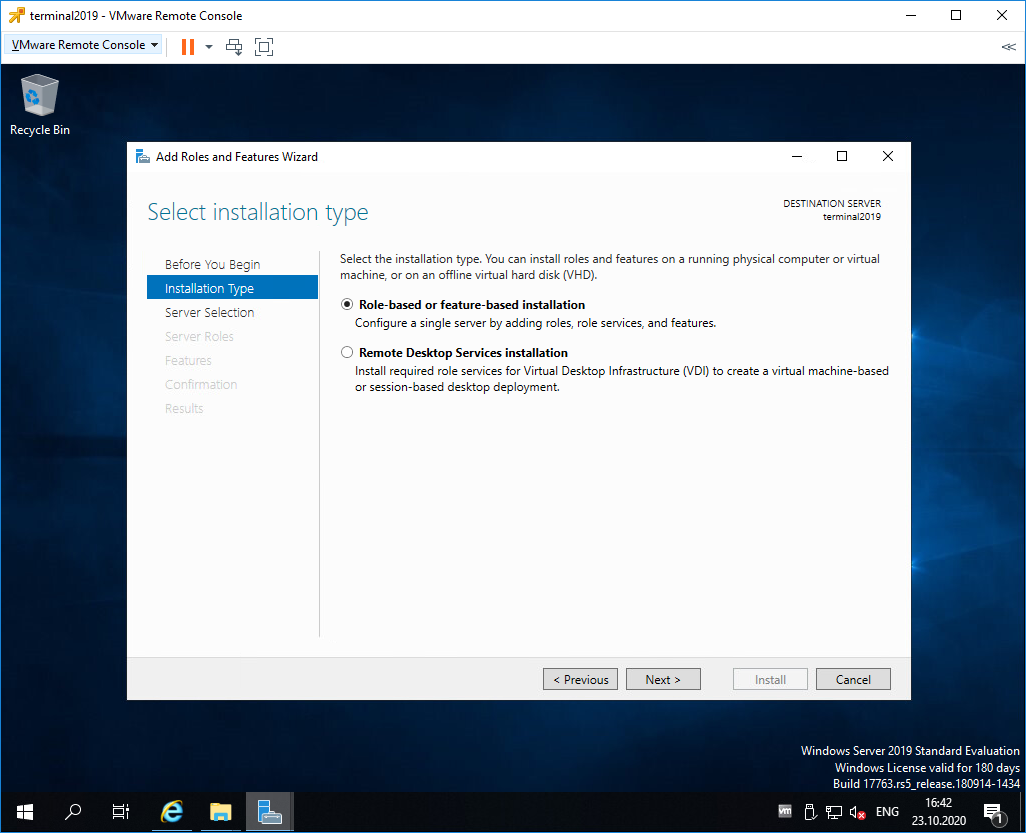

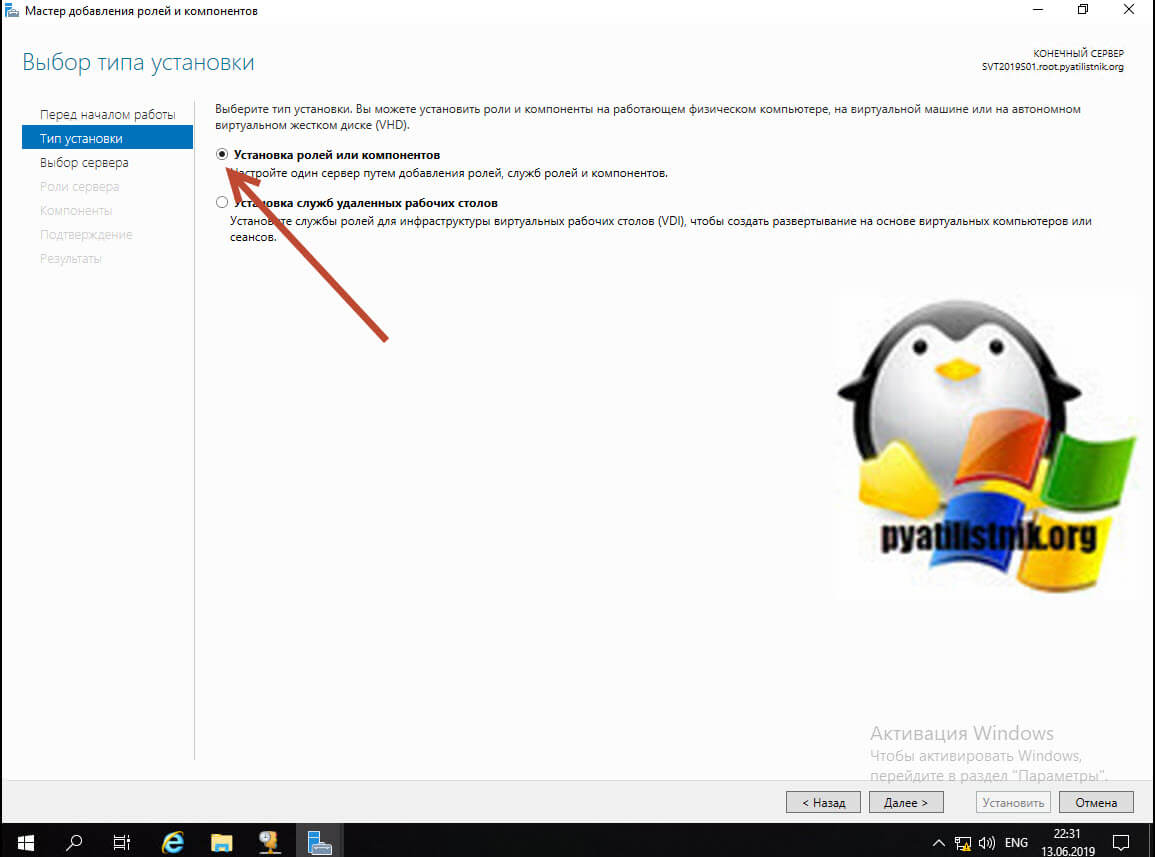

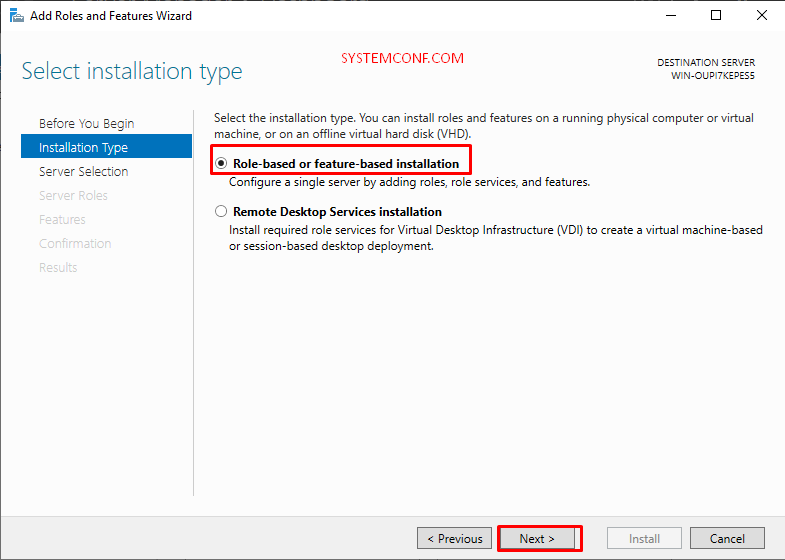

Попадаем в раздел Installation Type. Для установки сервиса удаленных рабочих столов предусмотрен специальный мастер Remote Desktop Services installation, но нам не удастся его использовать, поскольку сервер не в домене. Выбираем Role-based or feature-based installation. Next.

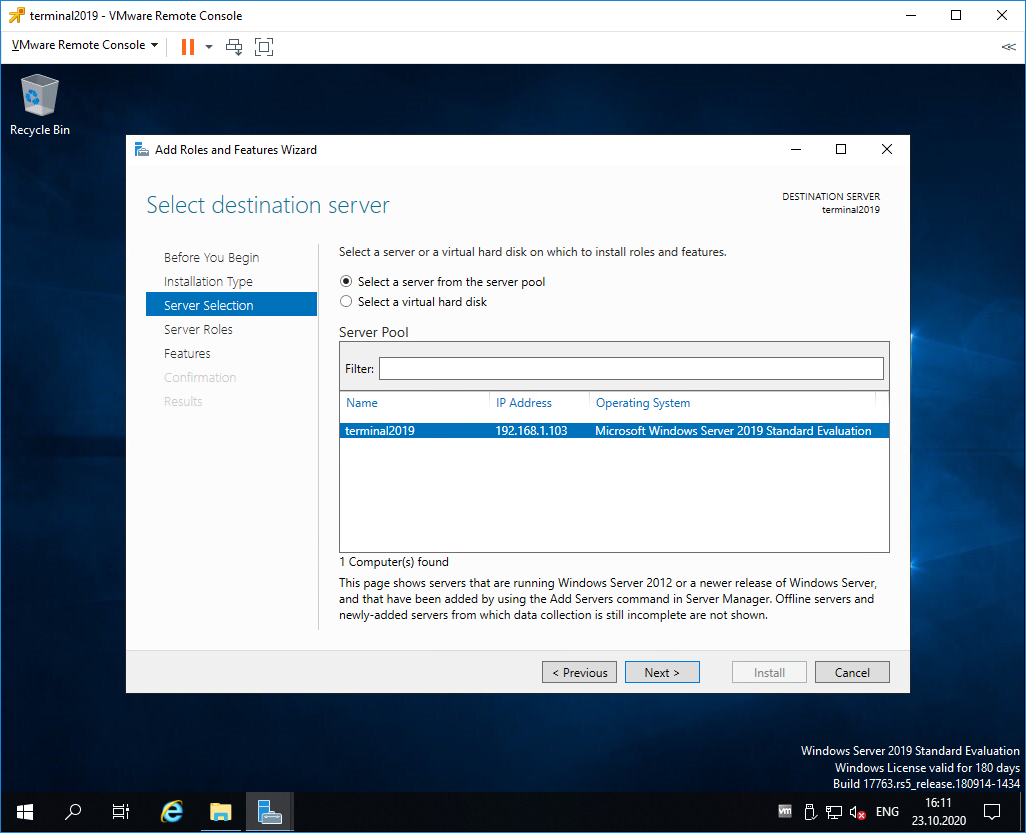

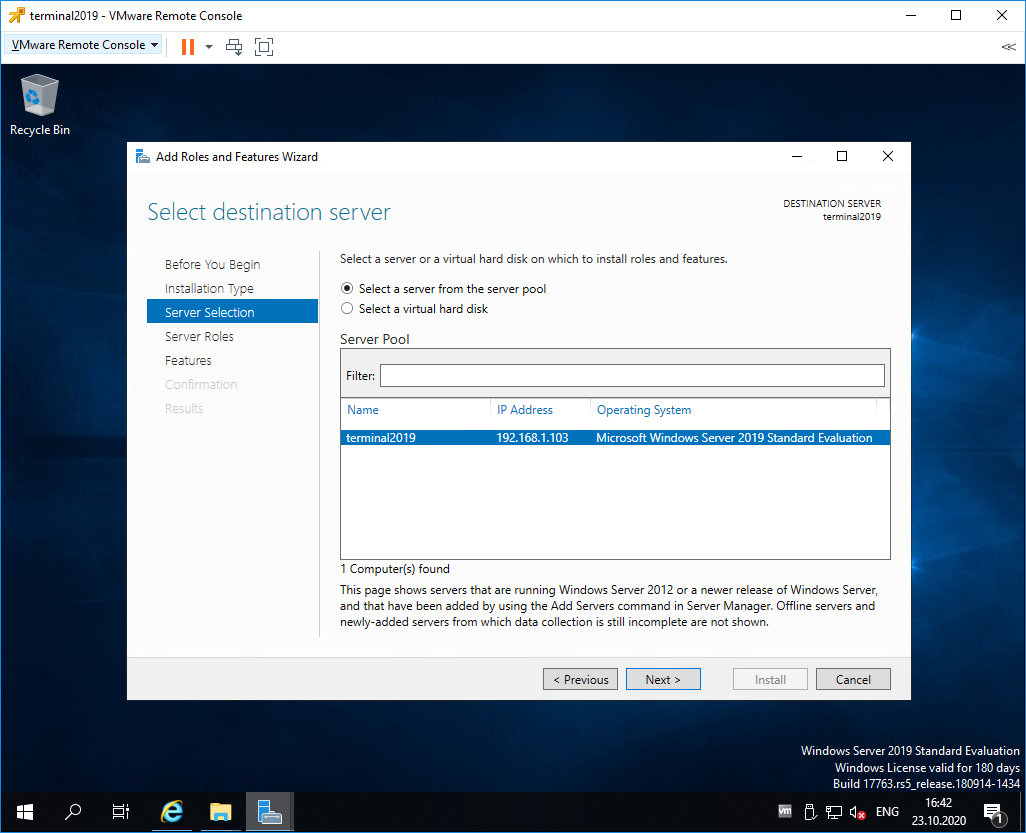

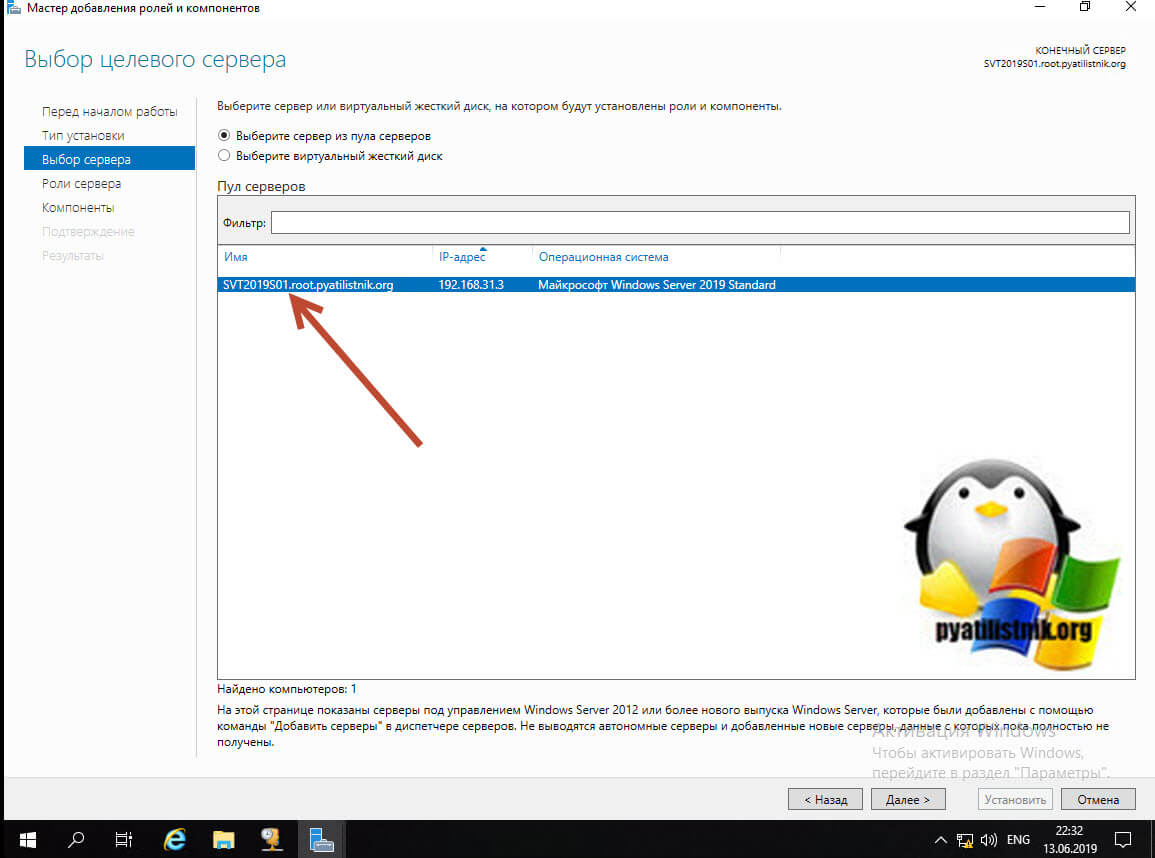

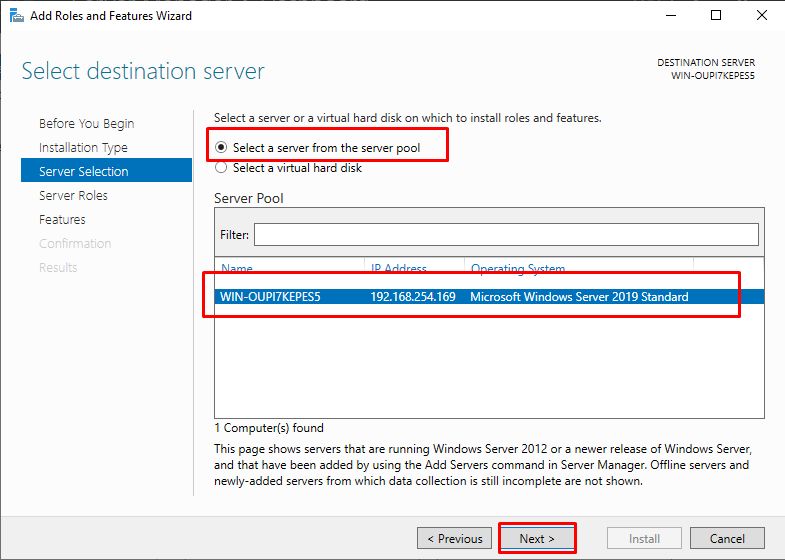

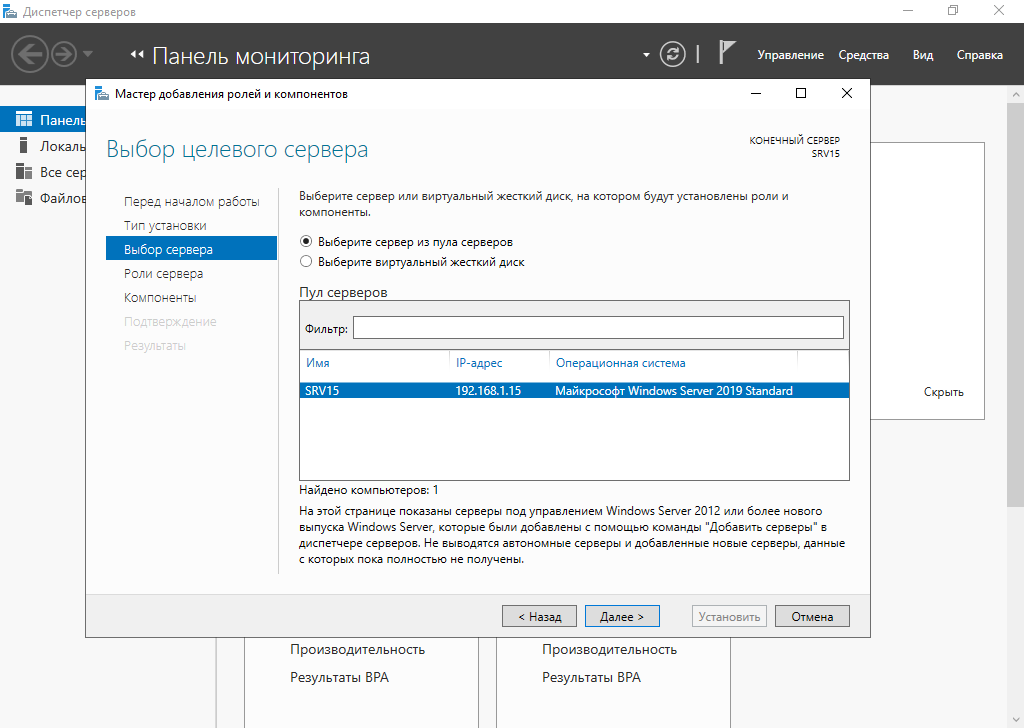

Попадаем в раздел Server Selection. Выбираем текущий сервер. Next.

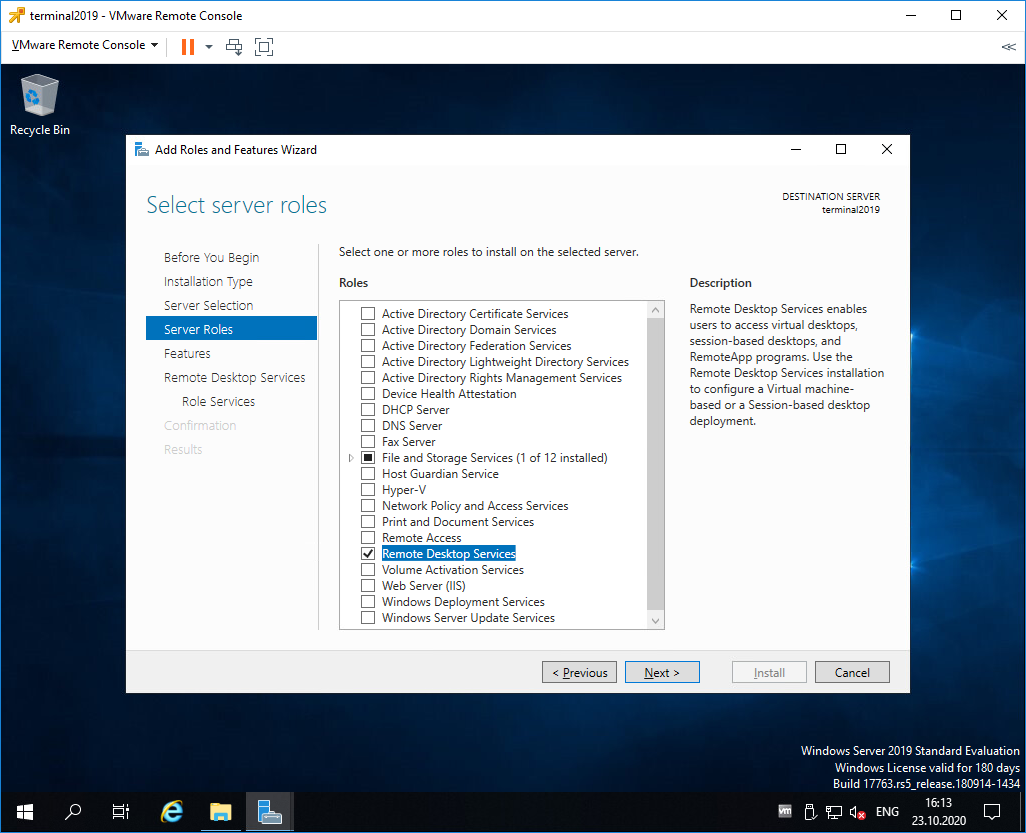

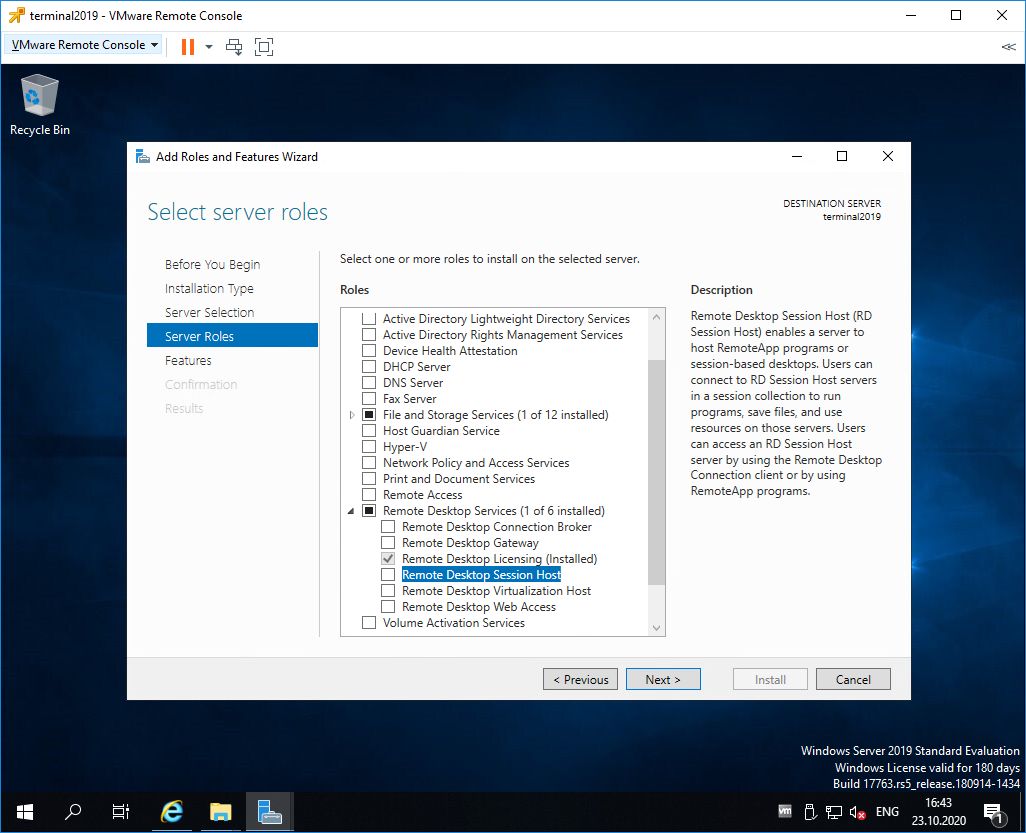

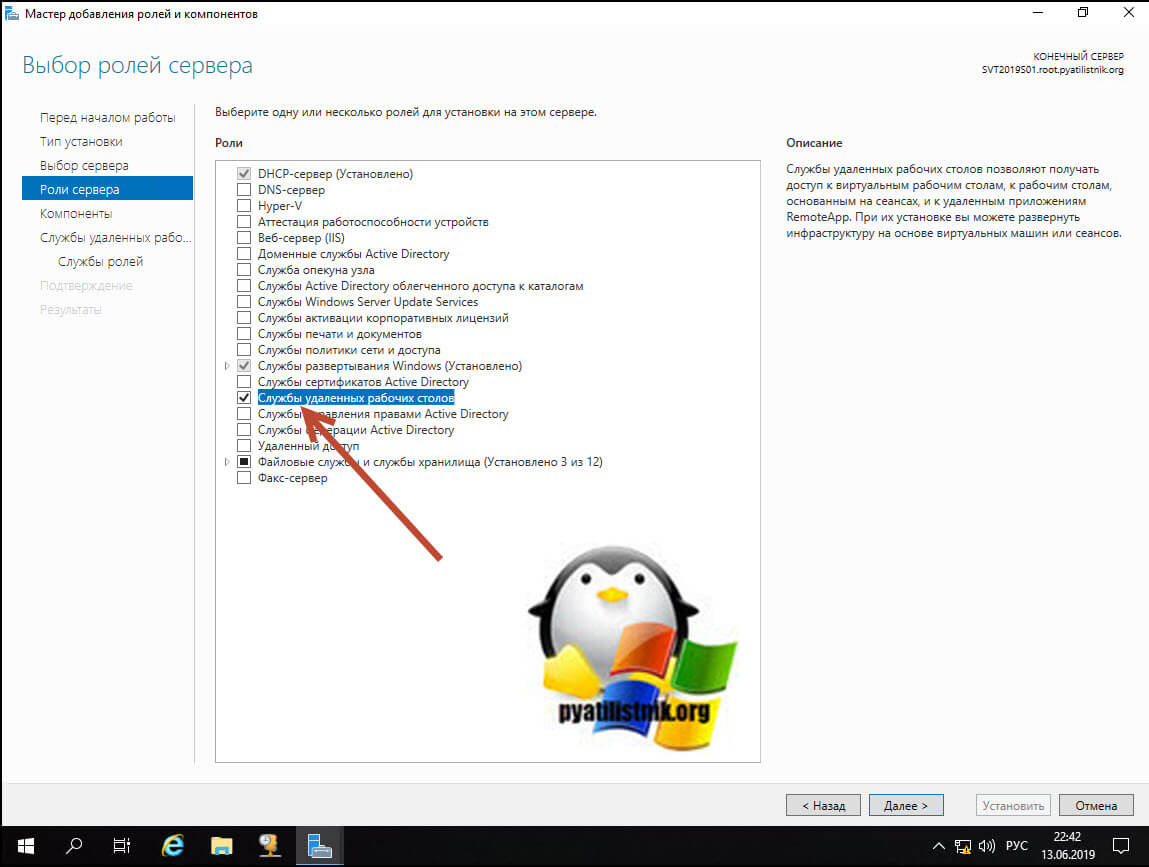

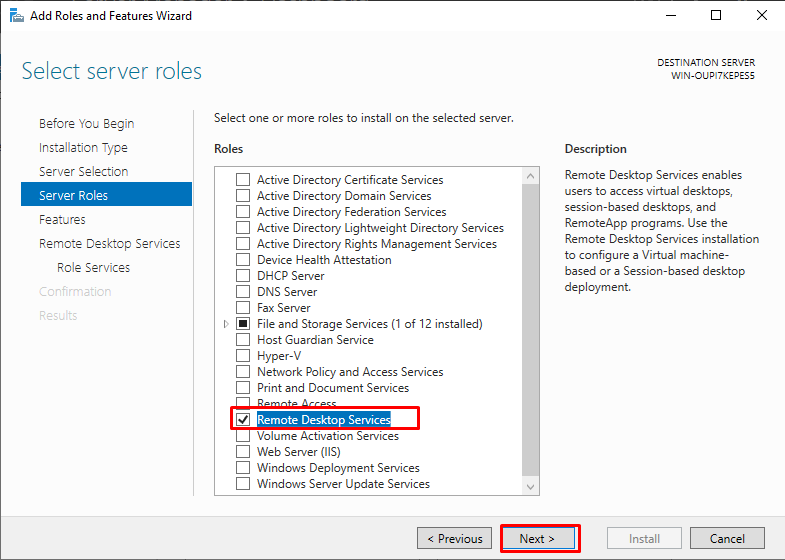

Попадаем в раздел Server Roles. Выделяем галкой роль Remote Desktop Services. Next.

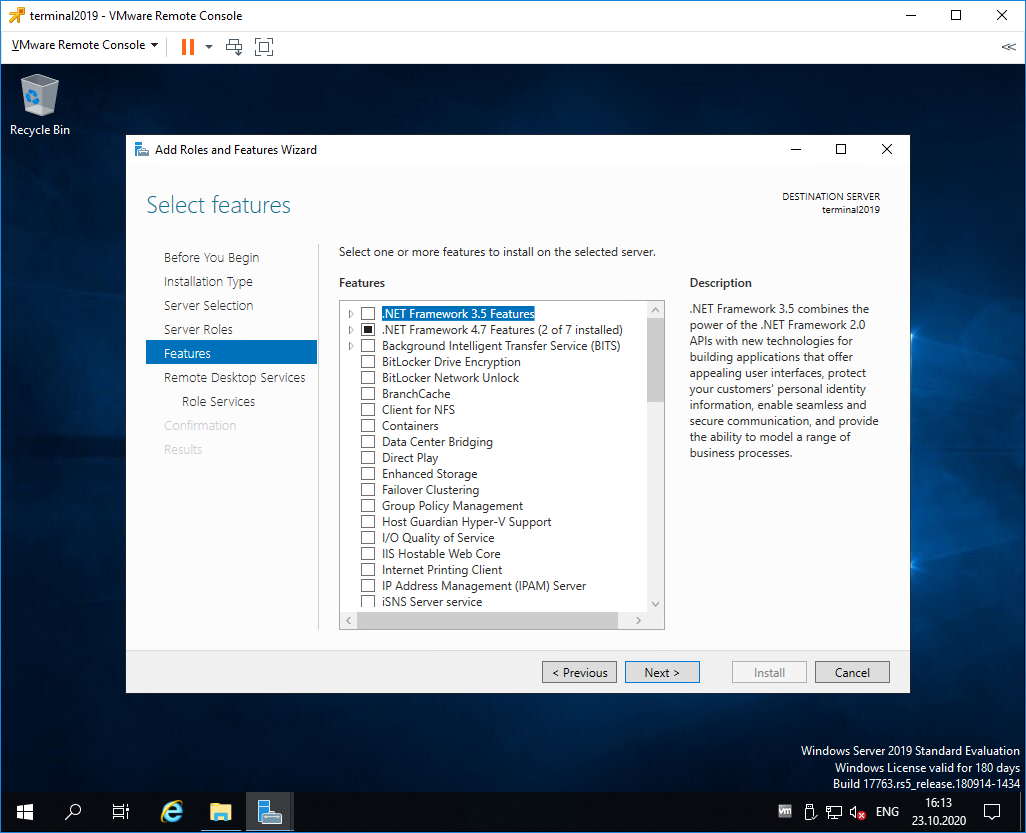

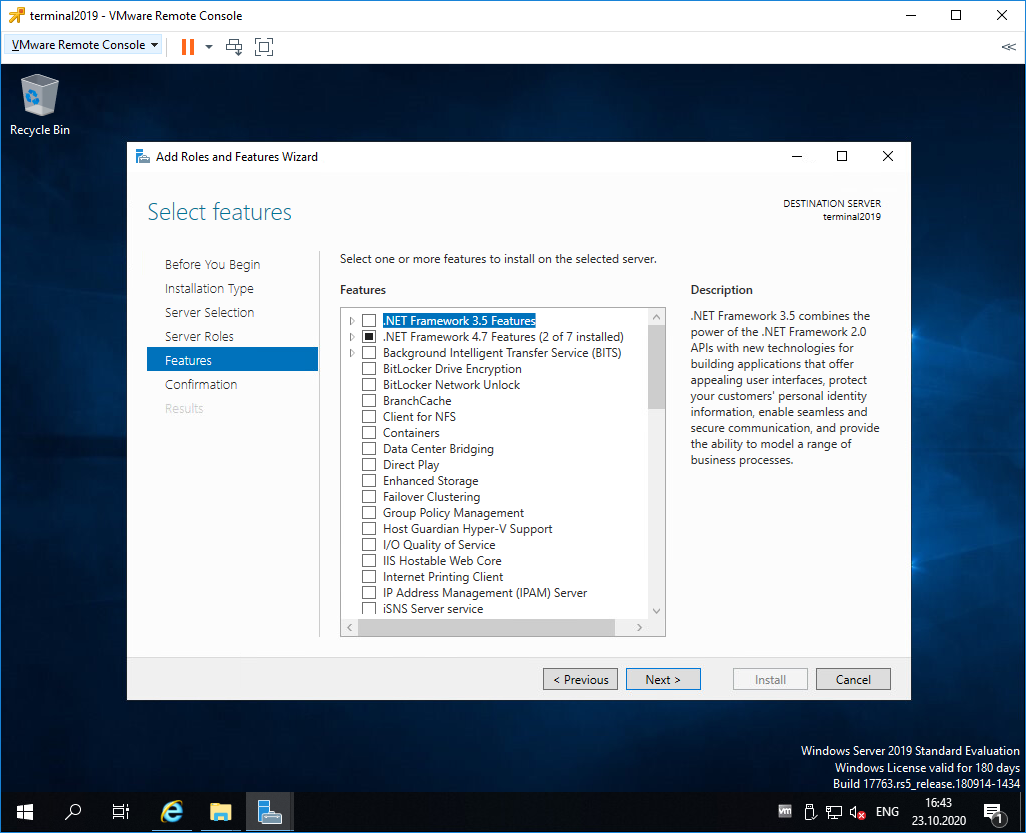

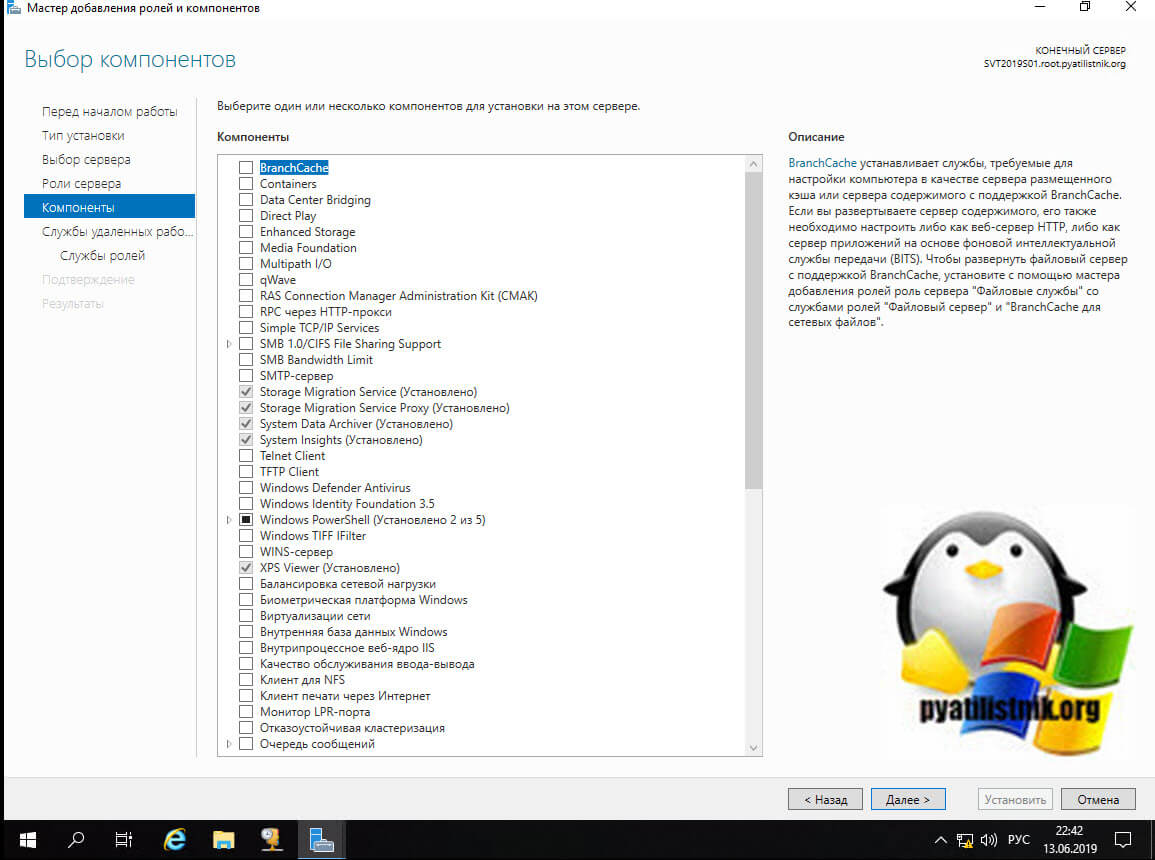

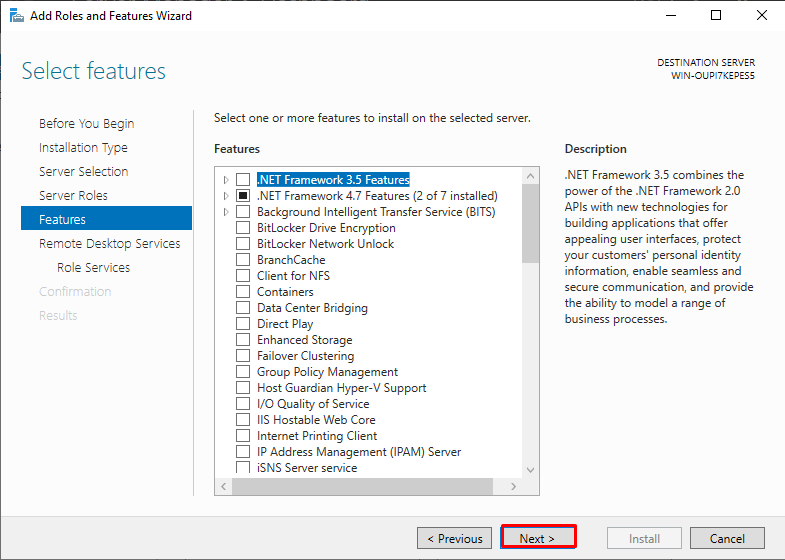

Попадаем в раздел Features. Здесь ничего дополнительно не выбираем. Next.

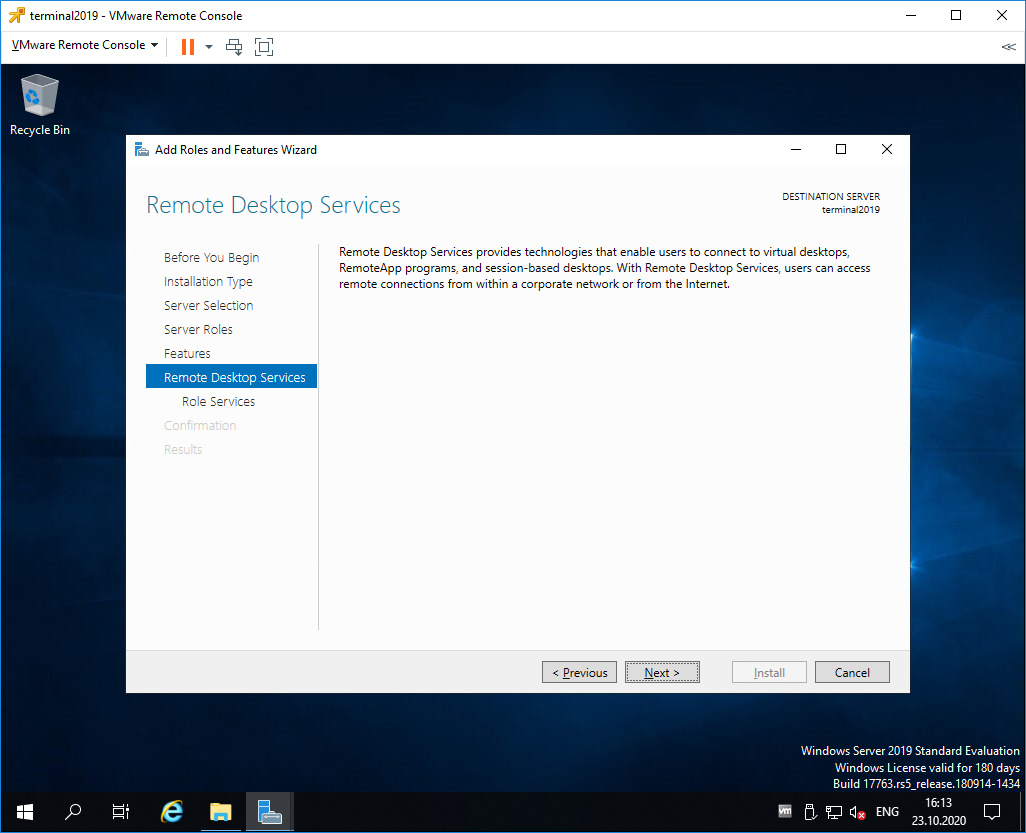

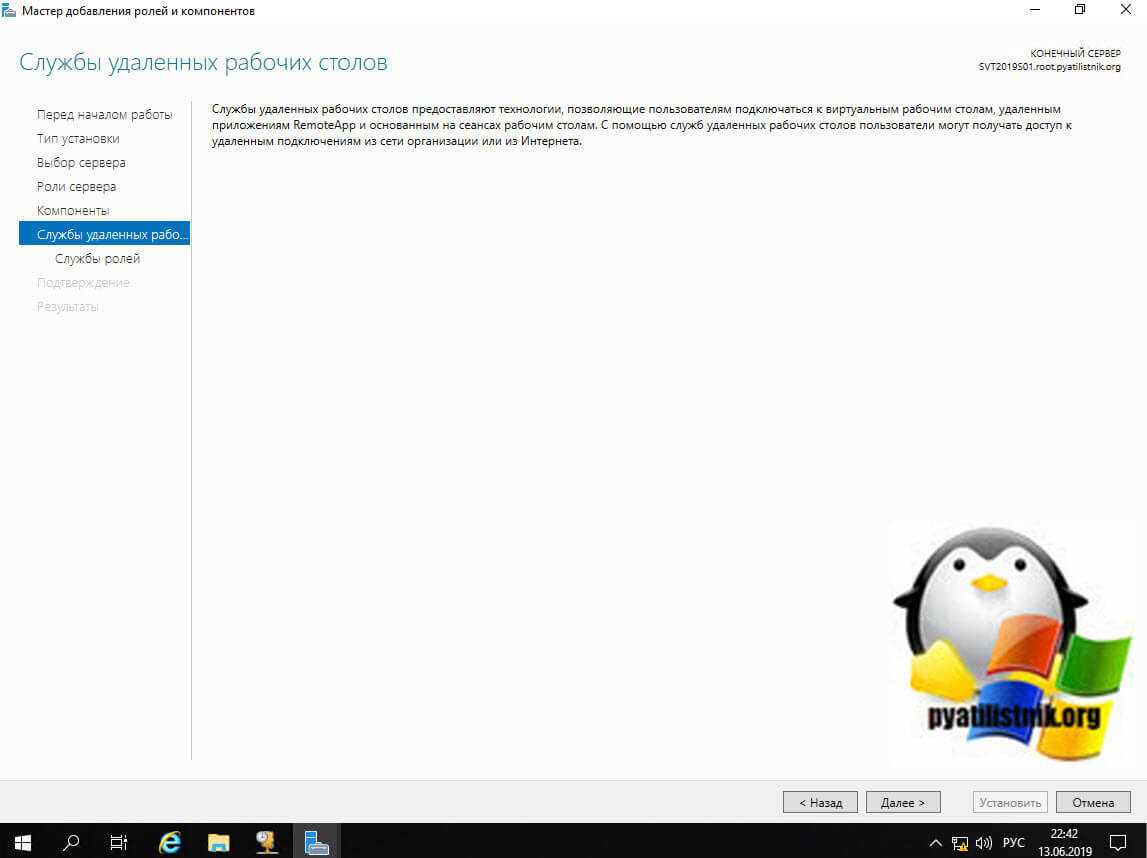

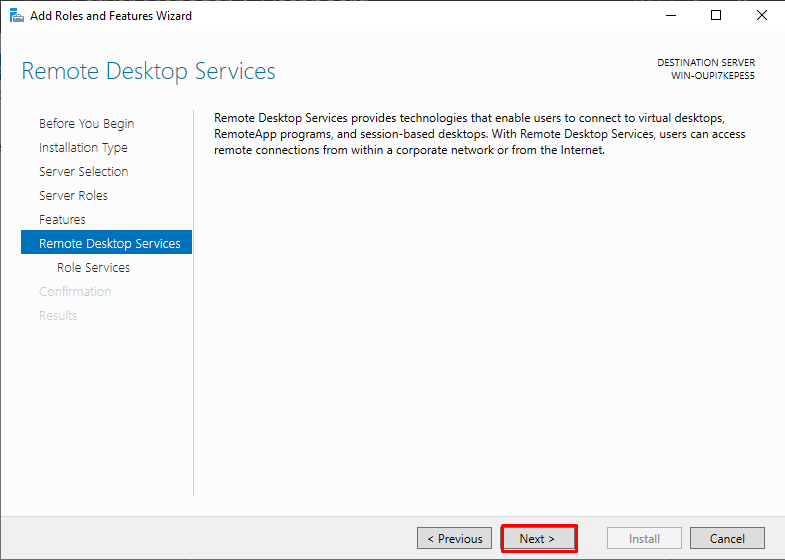

Попадаем в раздел Remote Desktop Services. Ненужное нам окошко. Next.

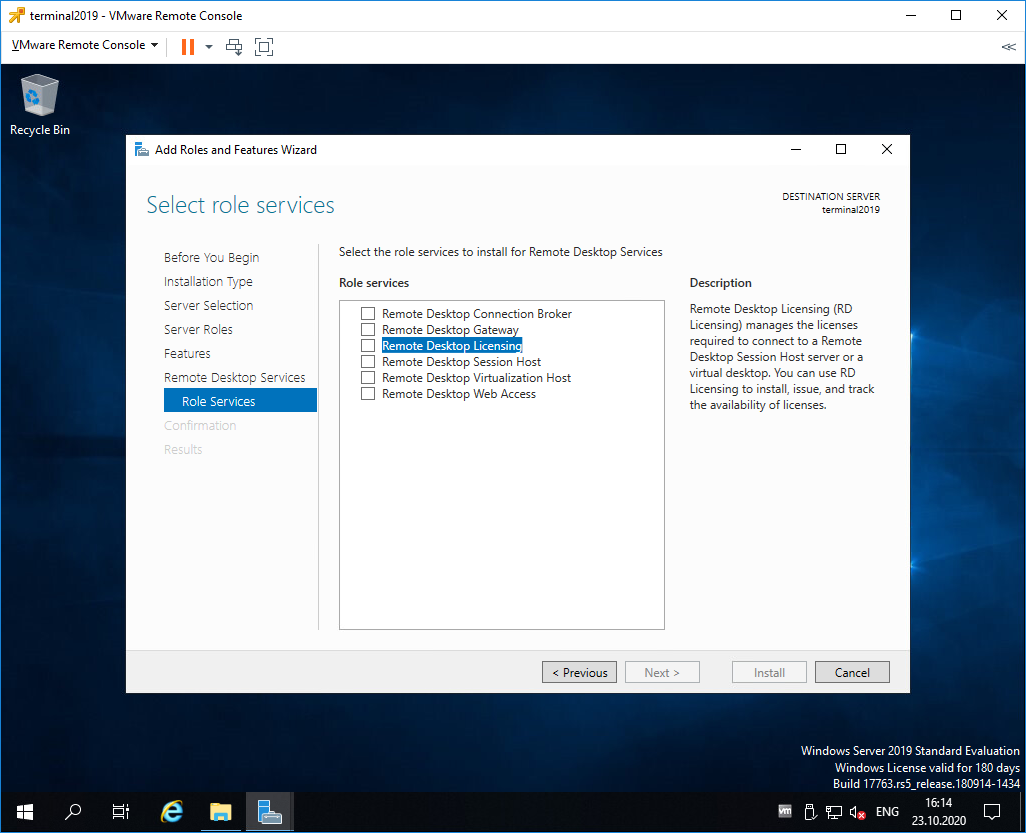

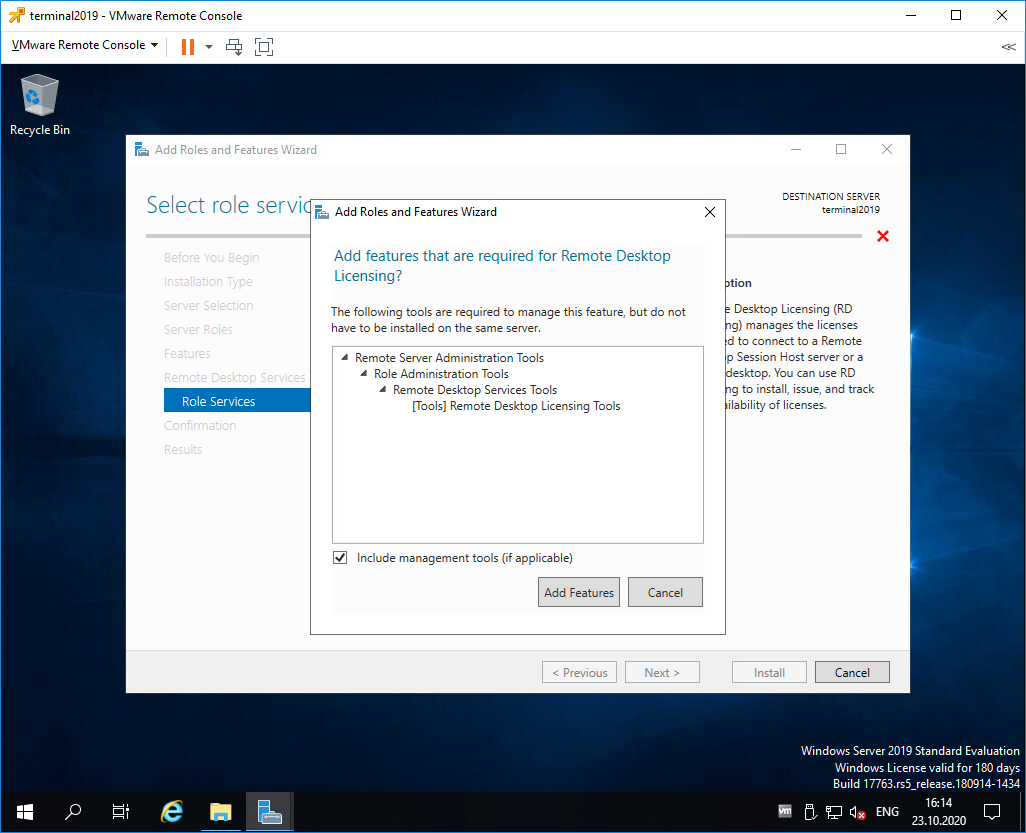

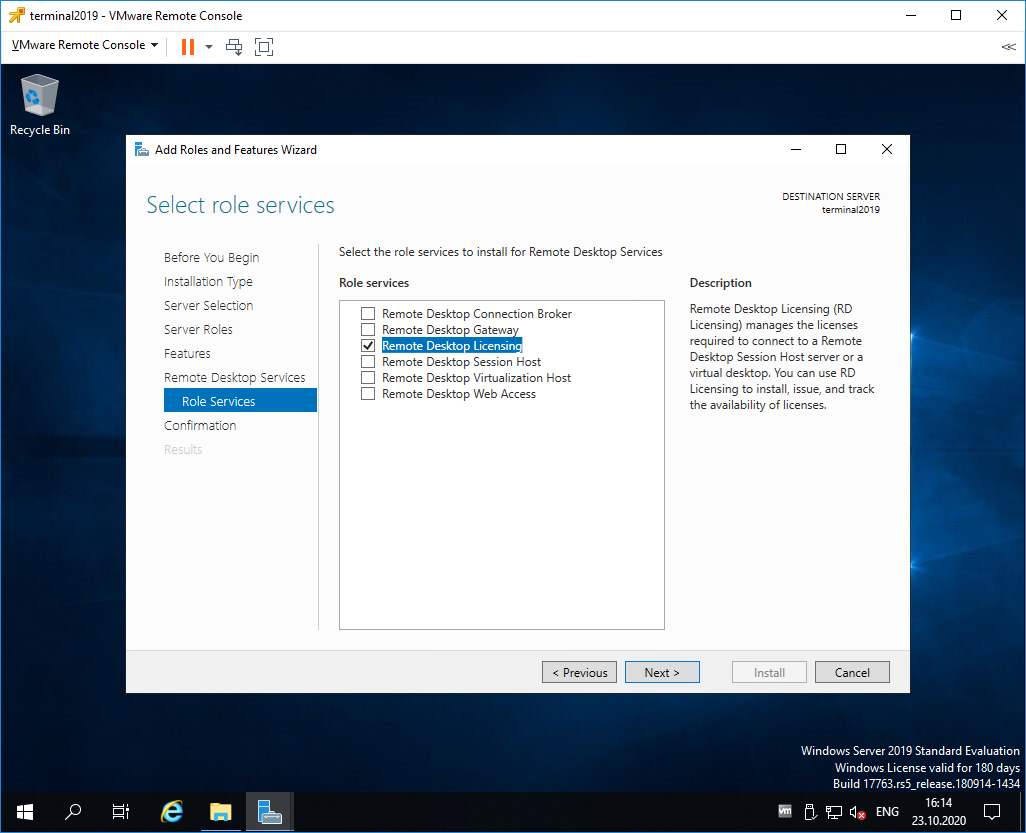

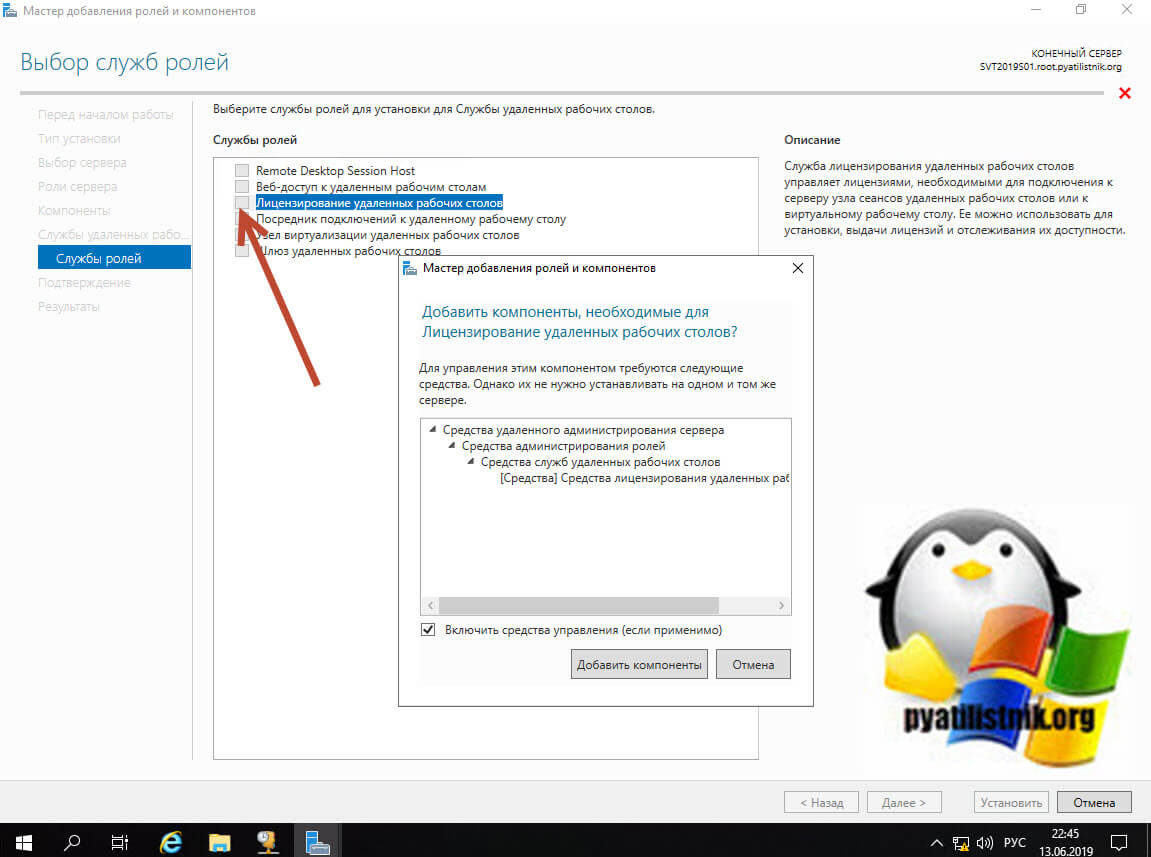

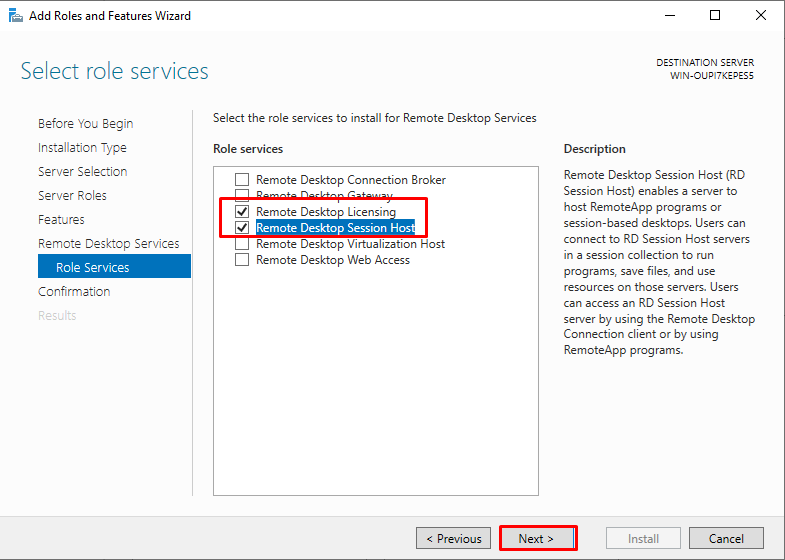

Попадаем в раздел Role Services. Первая роль, которую нам нужно установить, это Remote Desktop Licensing. Выделяем галкой.

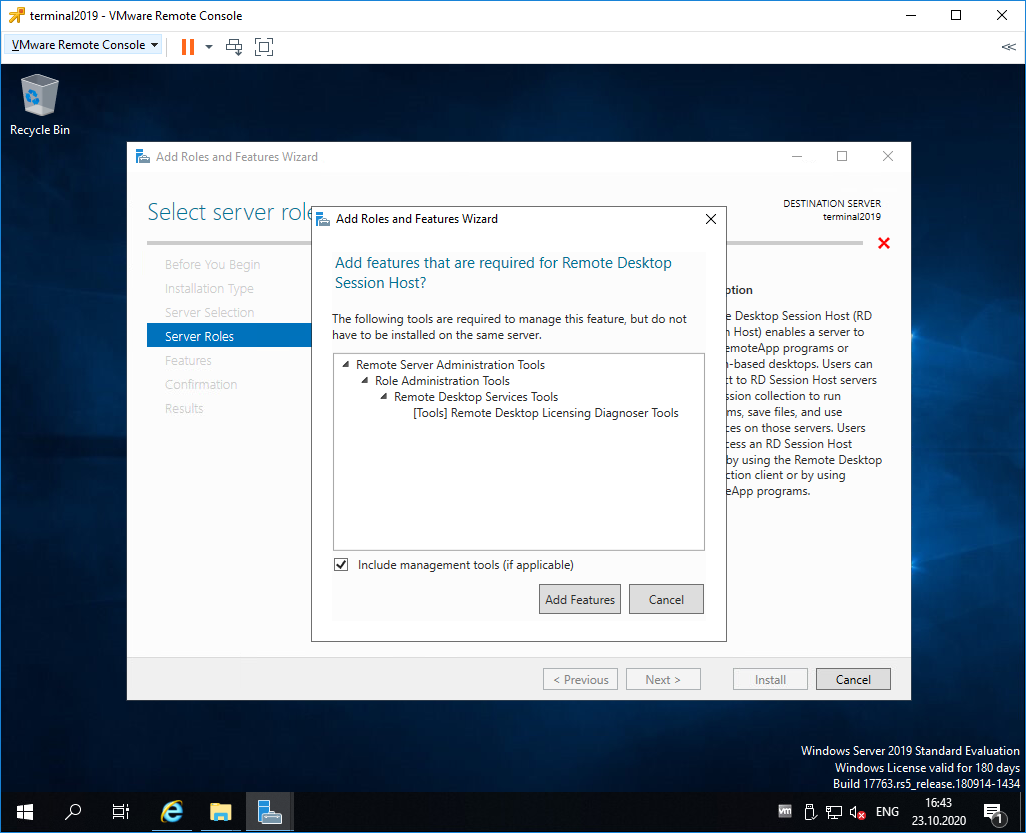

Нам предлагают установить дополнительные фичи, которые требуются для данной роли. Соглашаемся, Add Features.

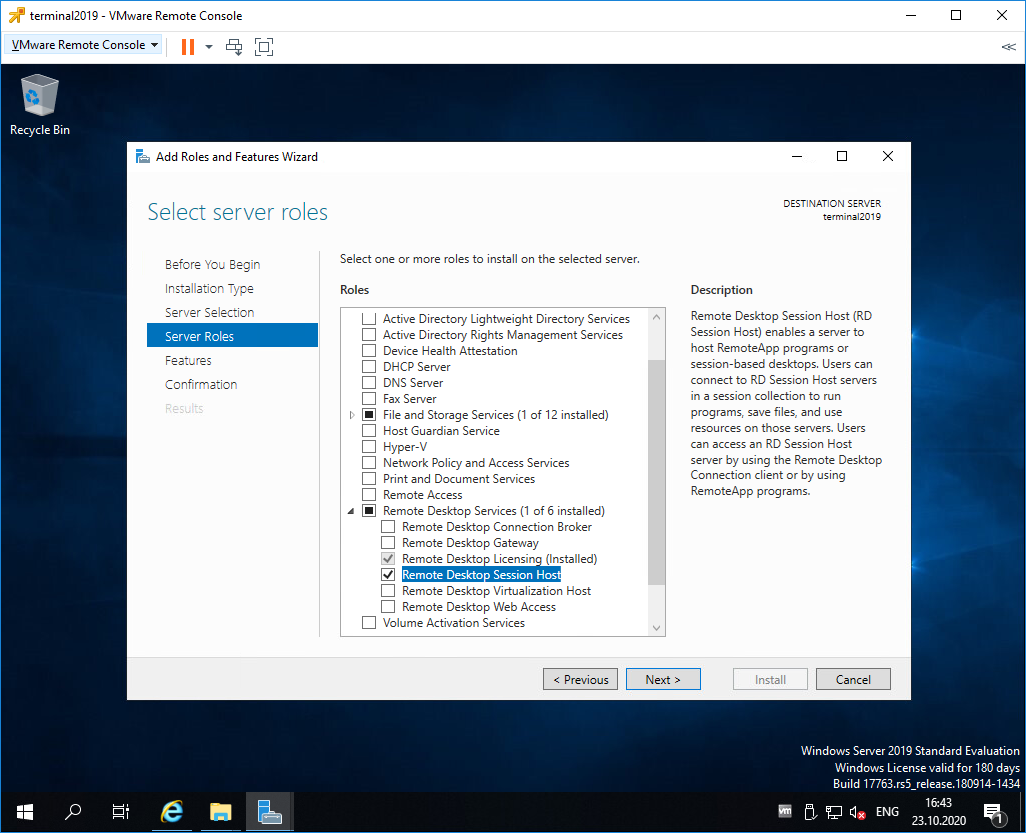

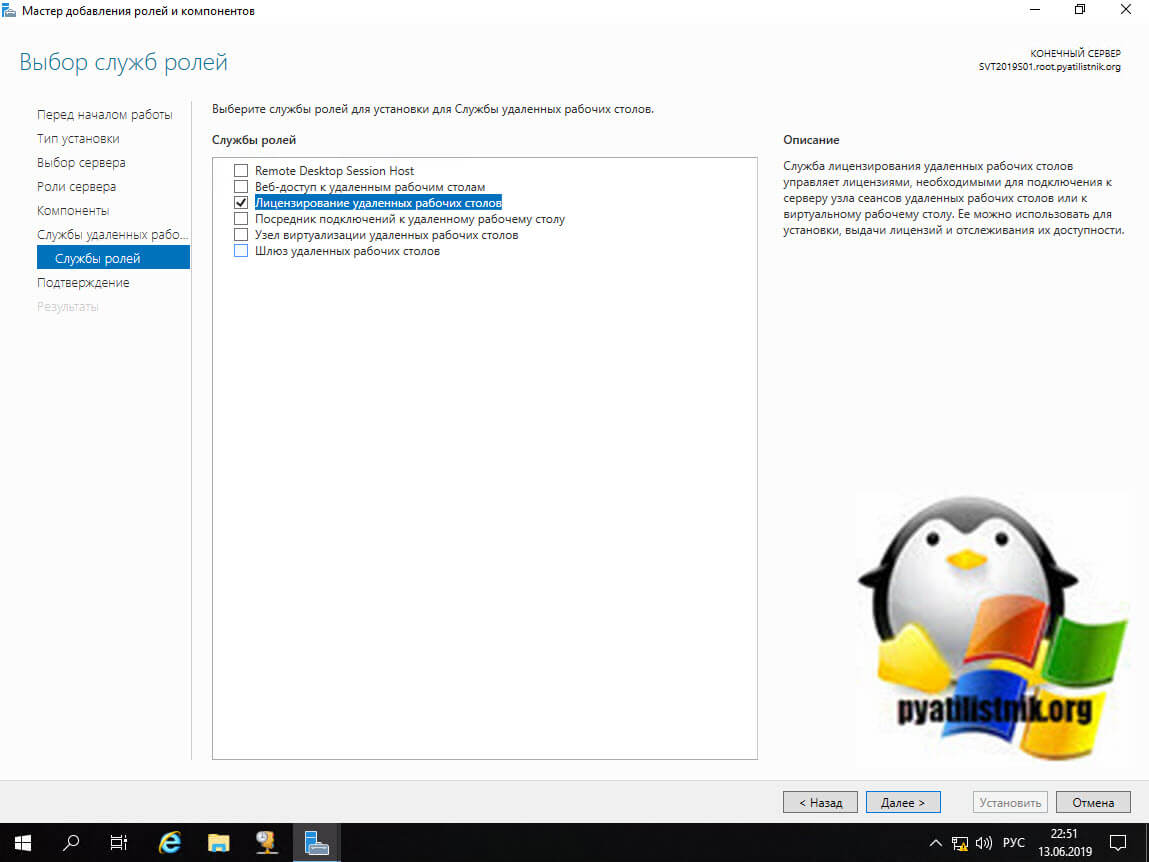

Remote Desktop Licensing выделено галкой, Next.

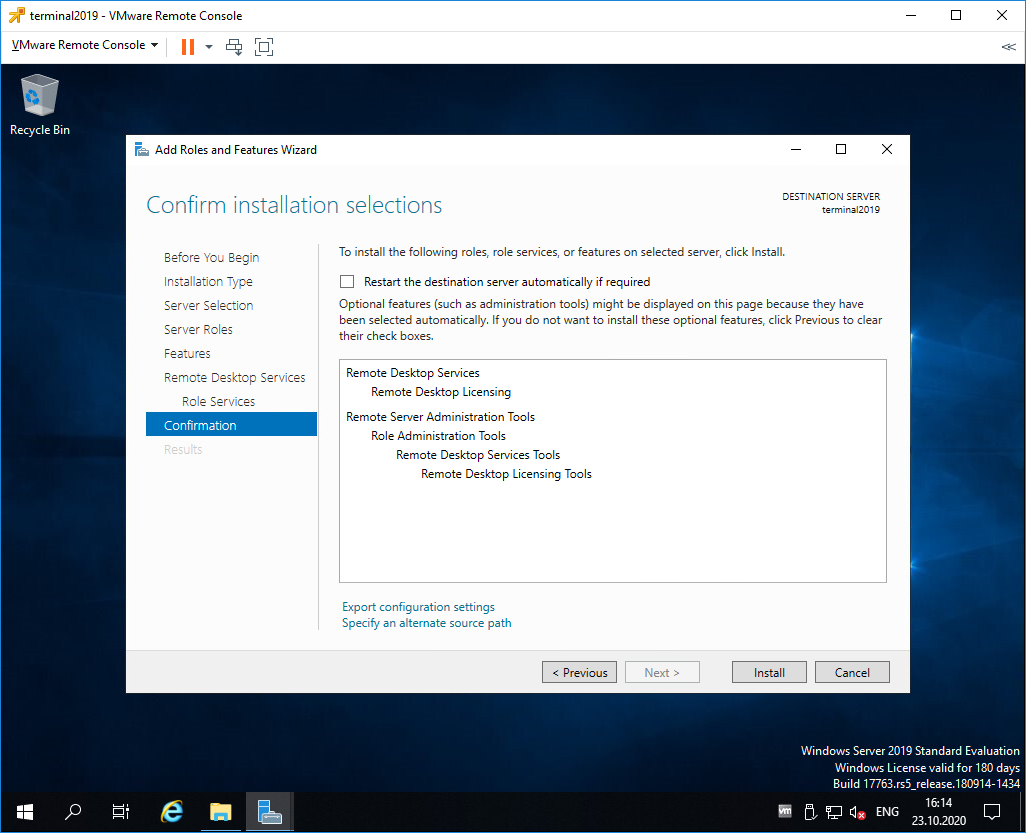

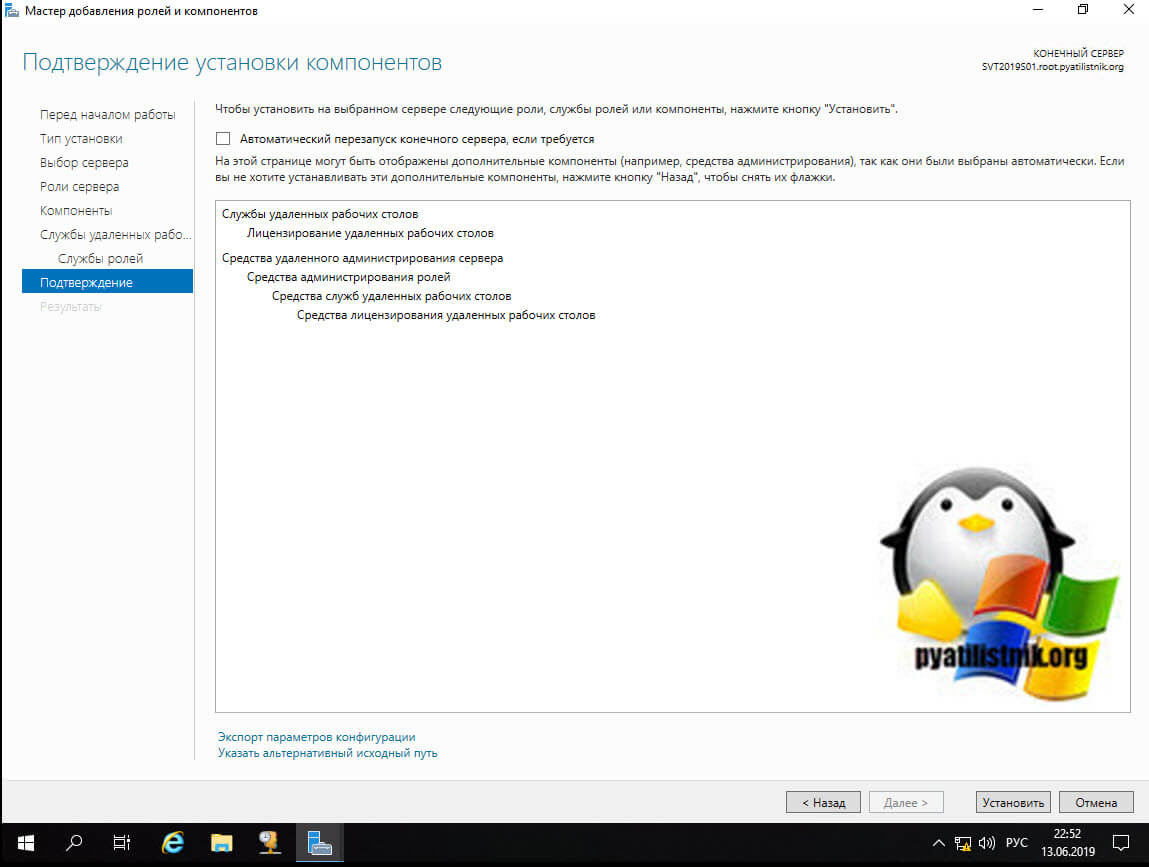

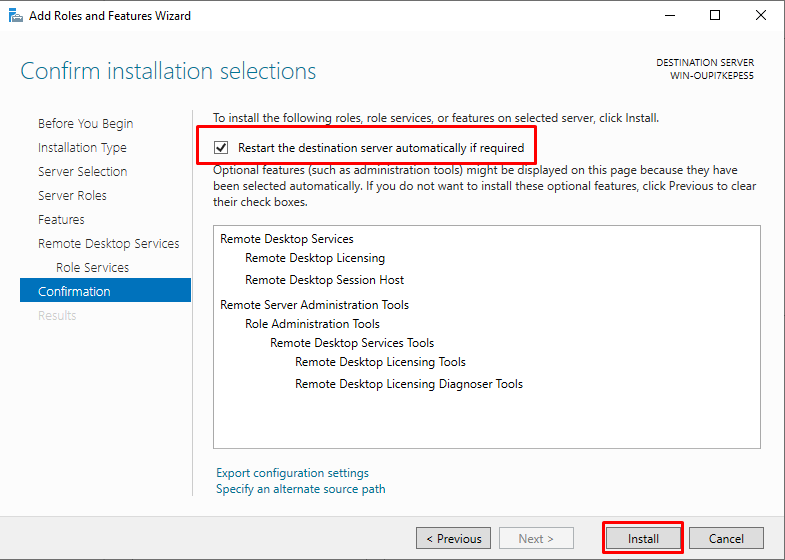

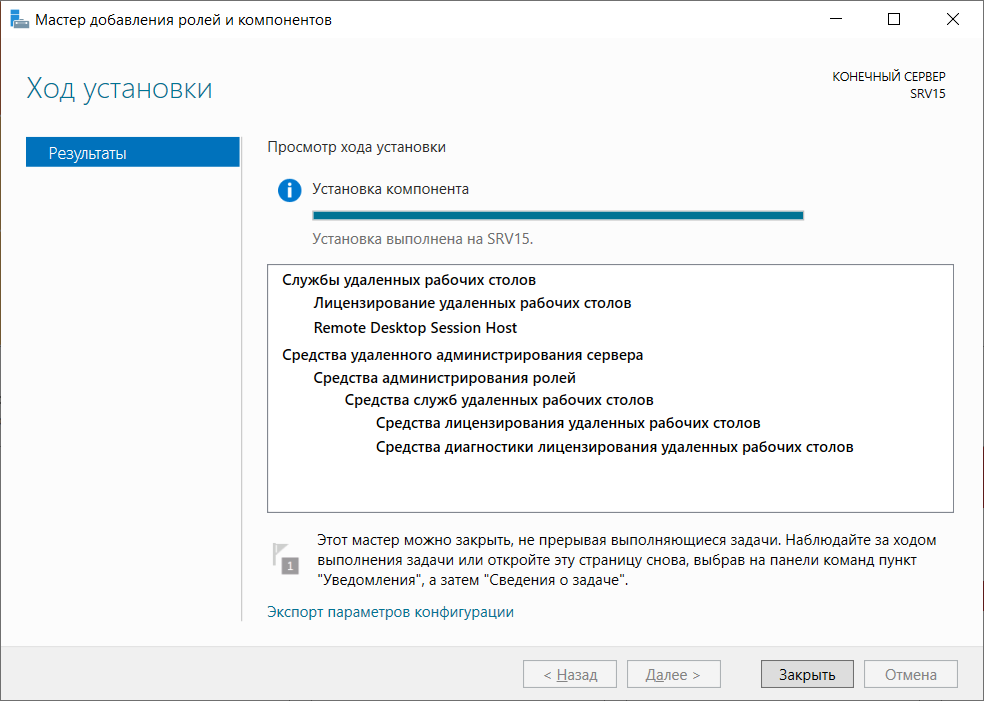

Попадаем в раздел Confirmation. Install.

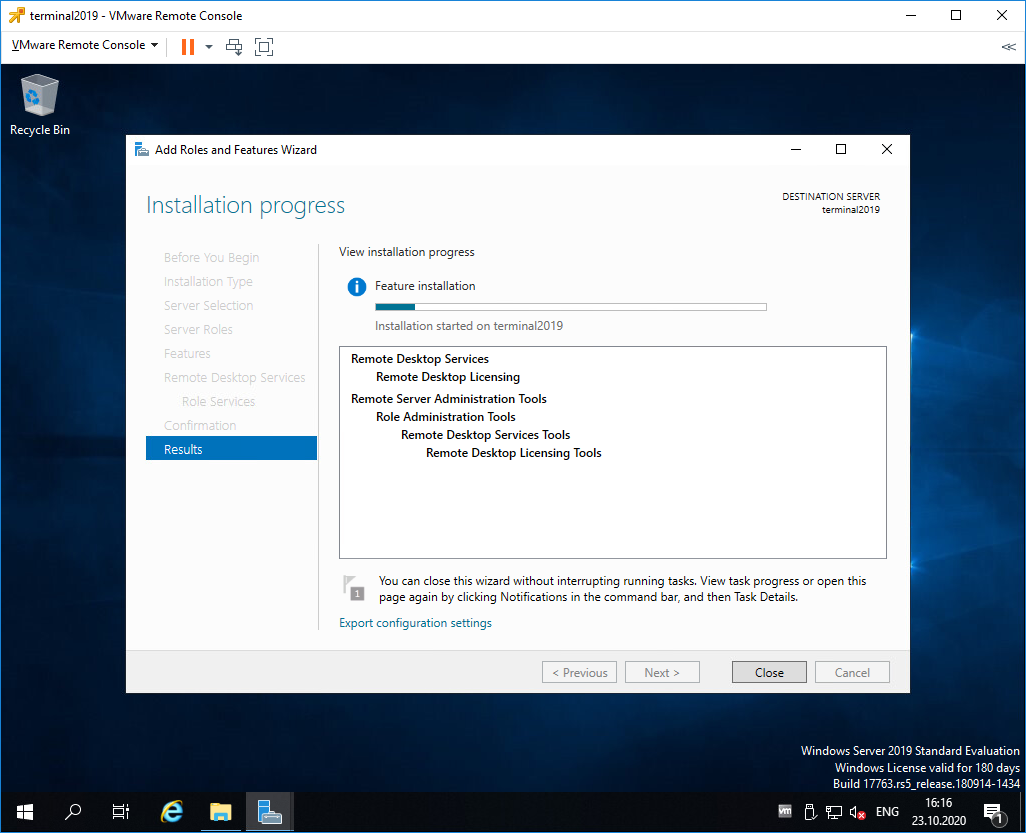

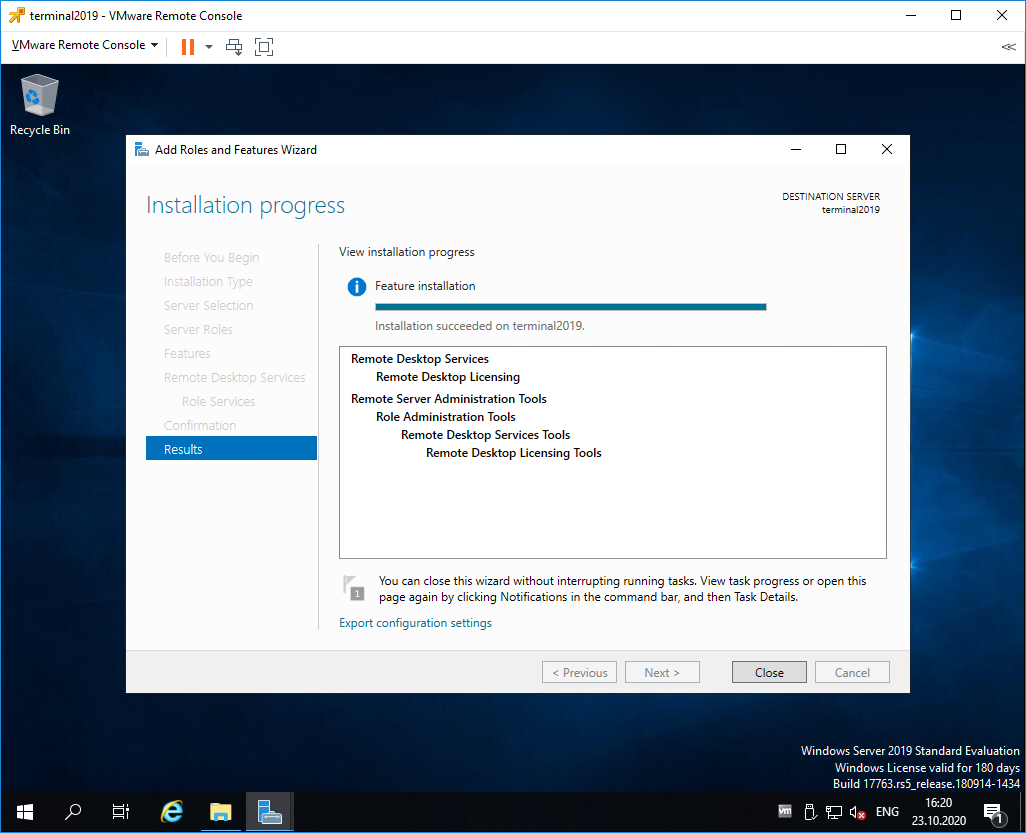

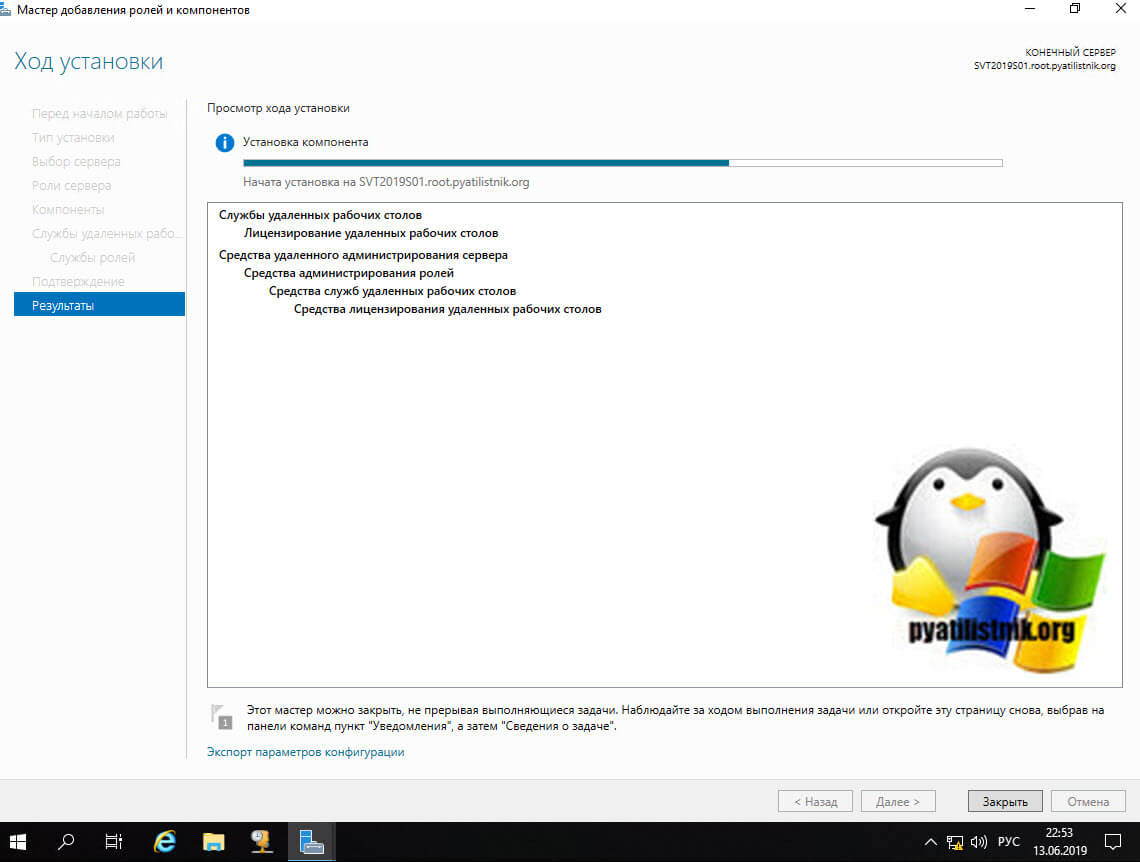

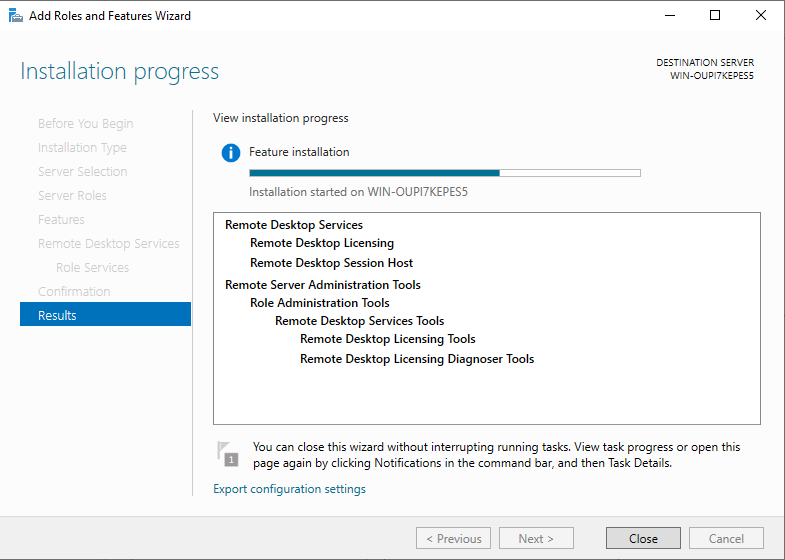

Начинается установка роли.

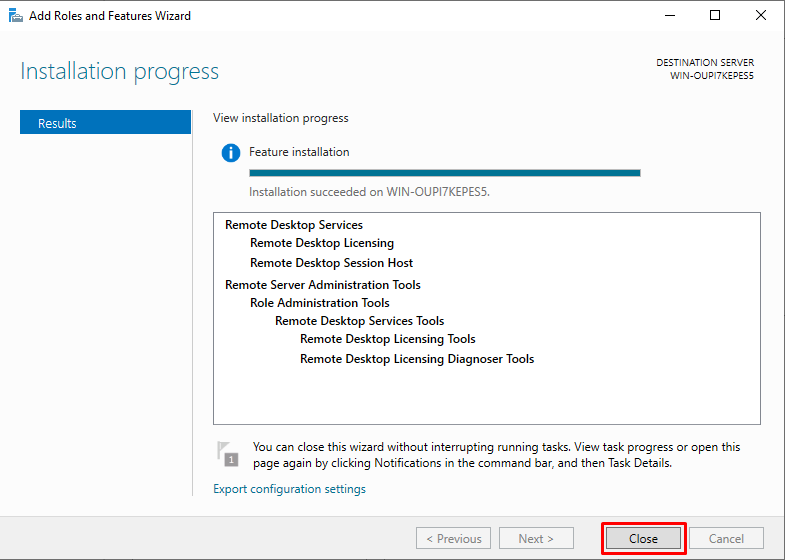

Роль Remote Desktop Licensing успешно установлена. Примечательно, что перезагрузка не требуется.

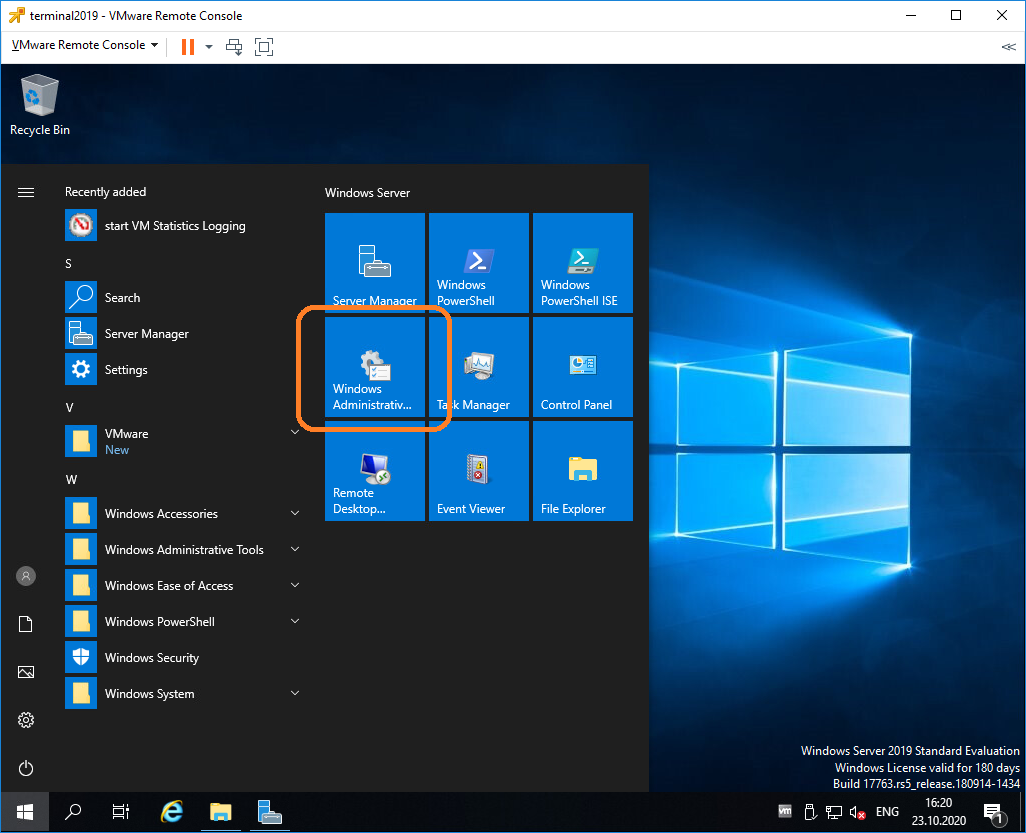

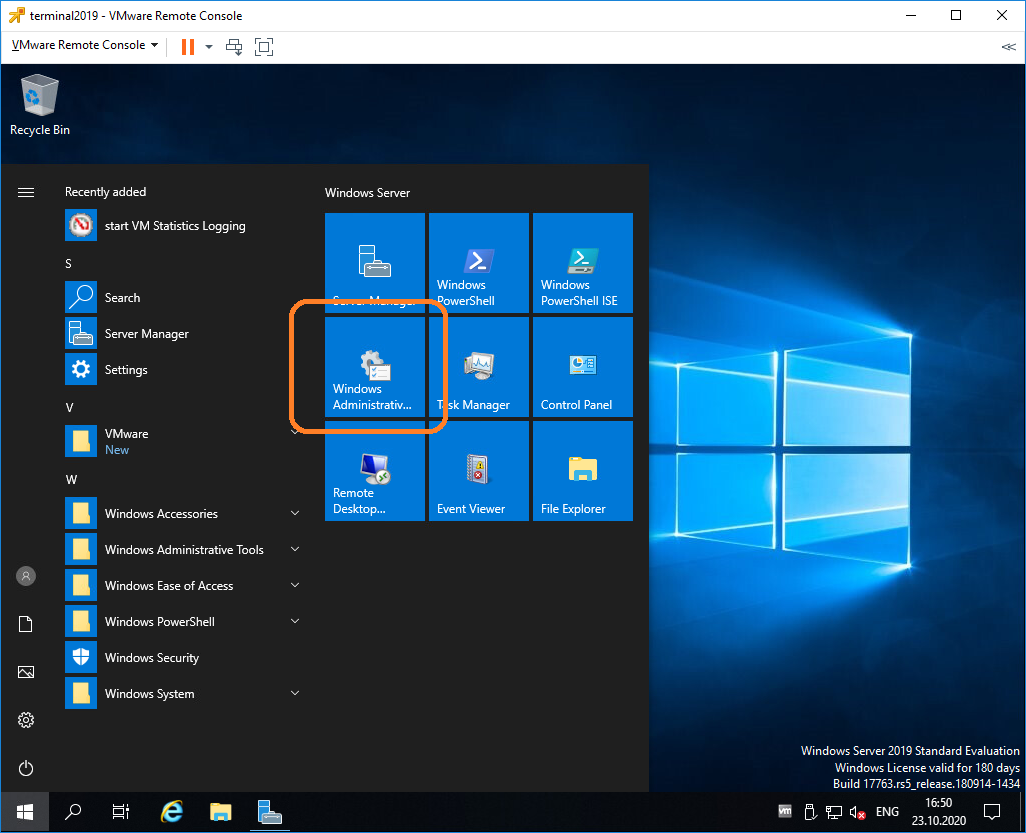

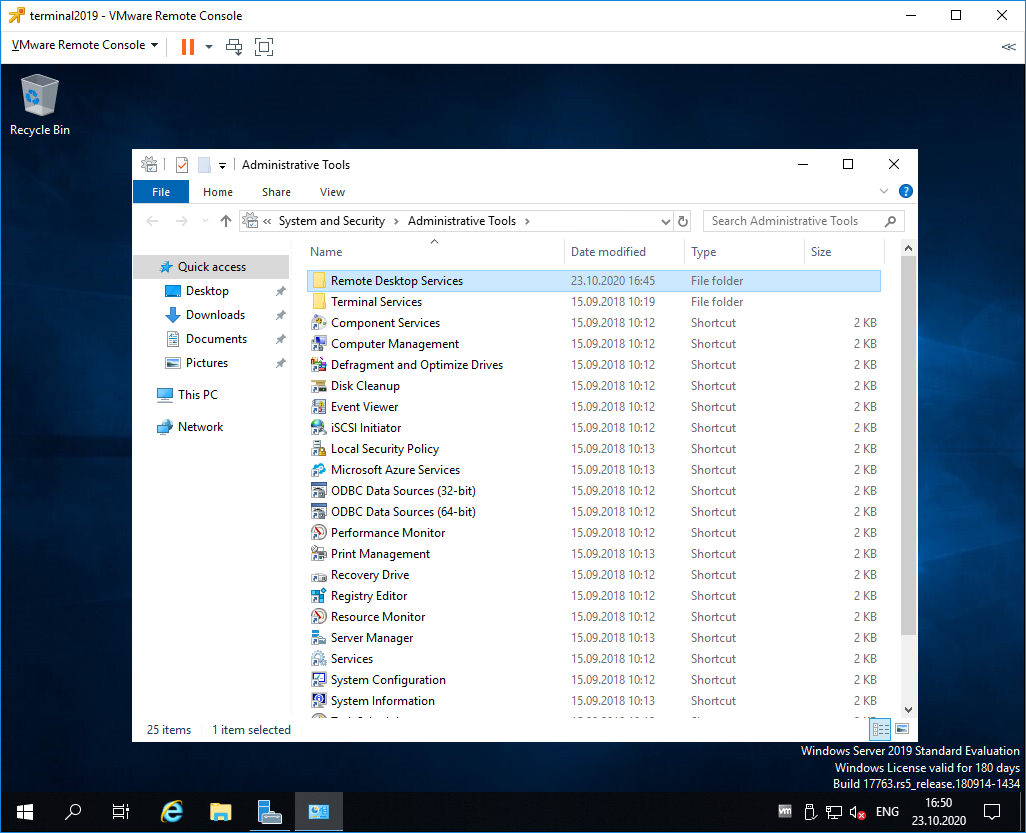

Открываем Windows Administrative Tools.

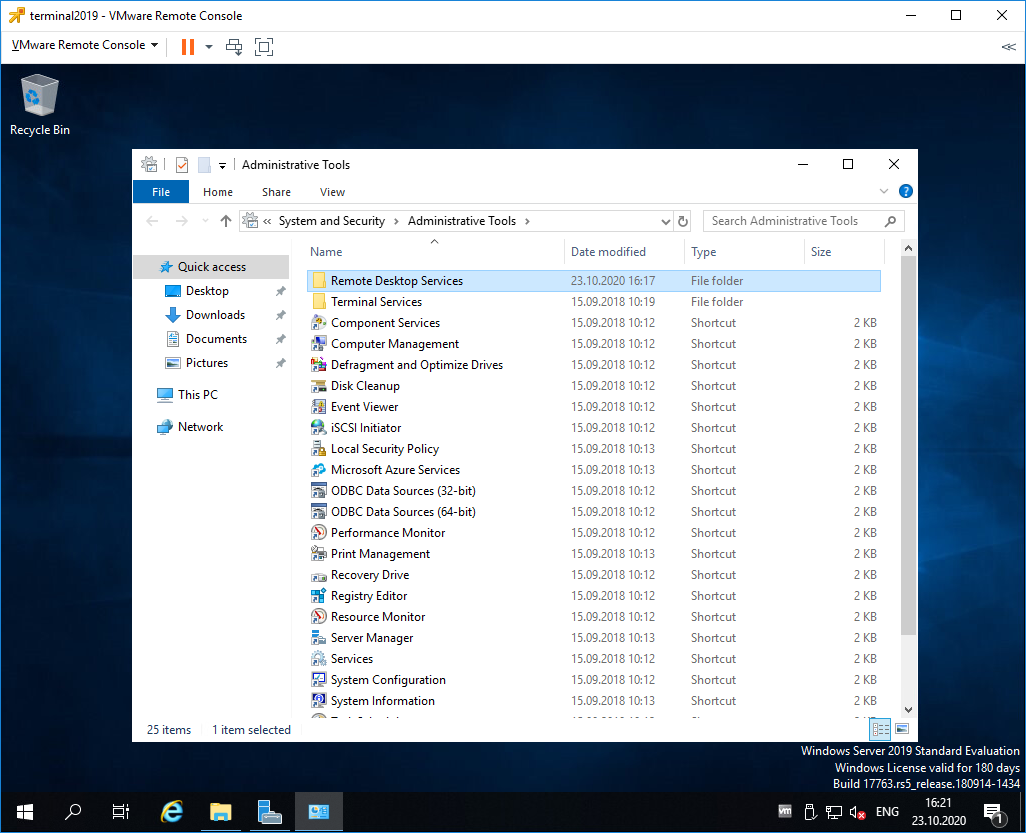

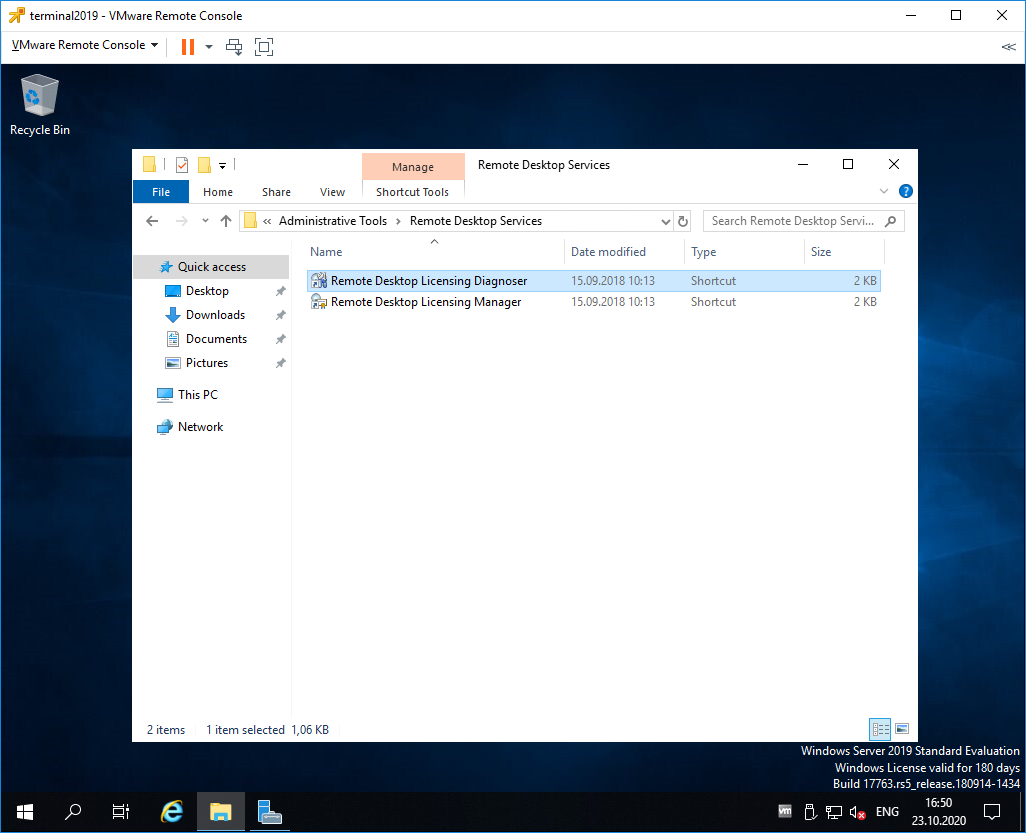

Переходим в папку Remote Desktop Services.

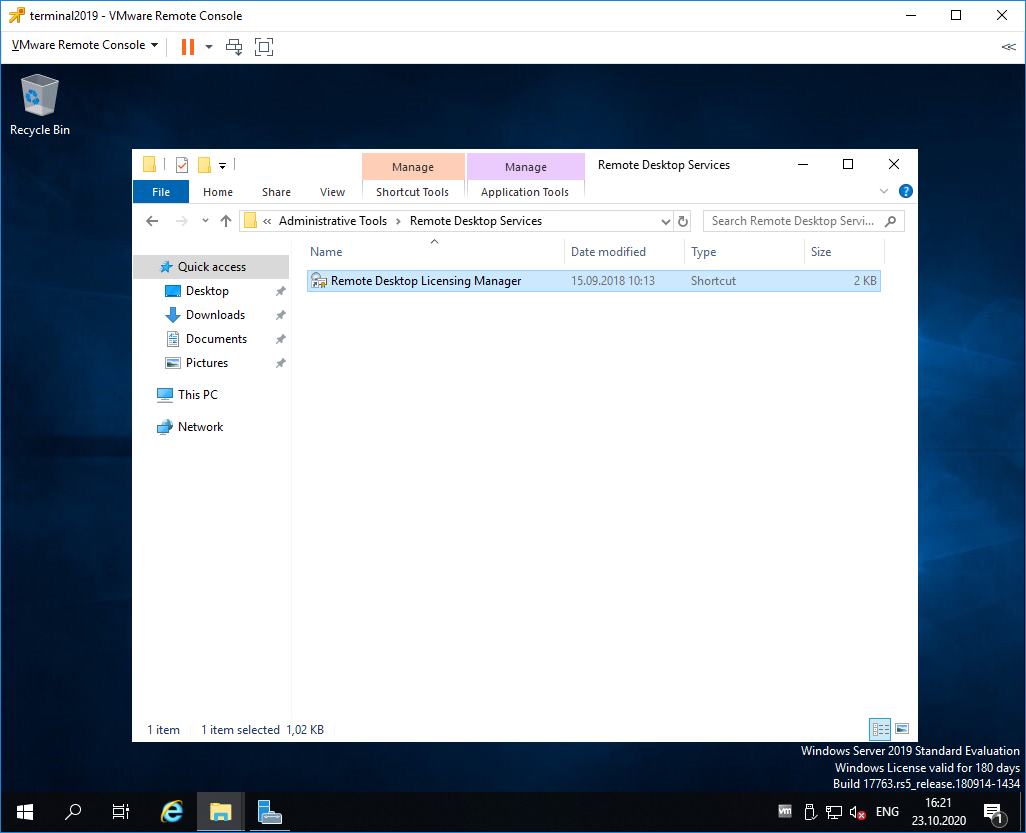

Запускаем оснастку Remote Desktop Licensing Manager.

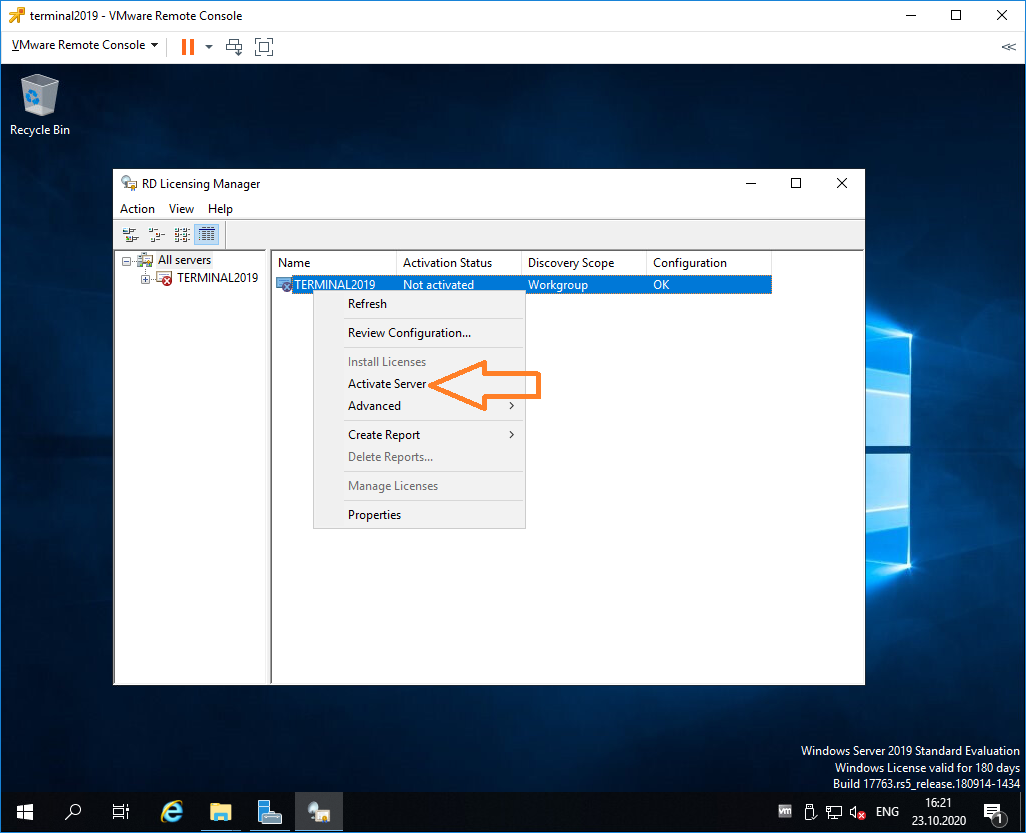

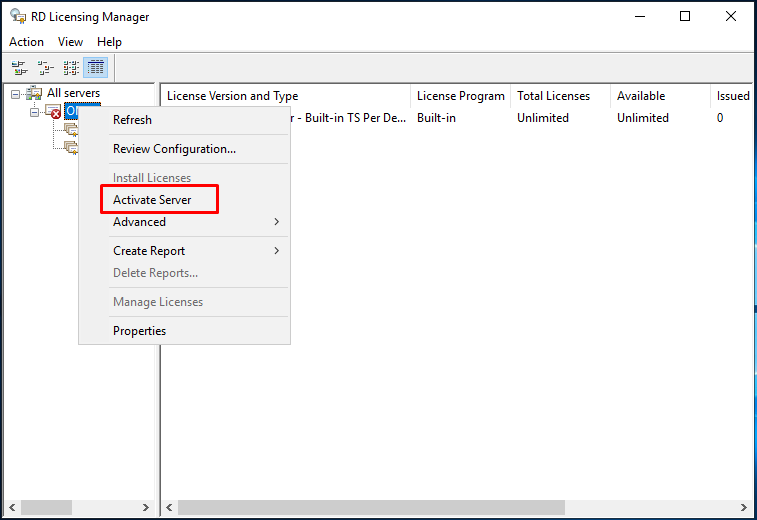

Выбираем наш сервер, правой кнопкой — активировать.

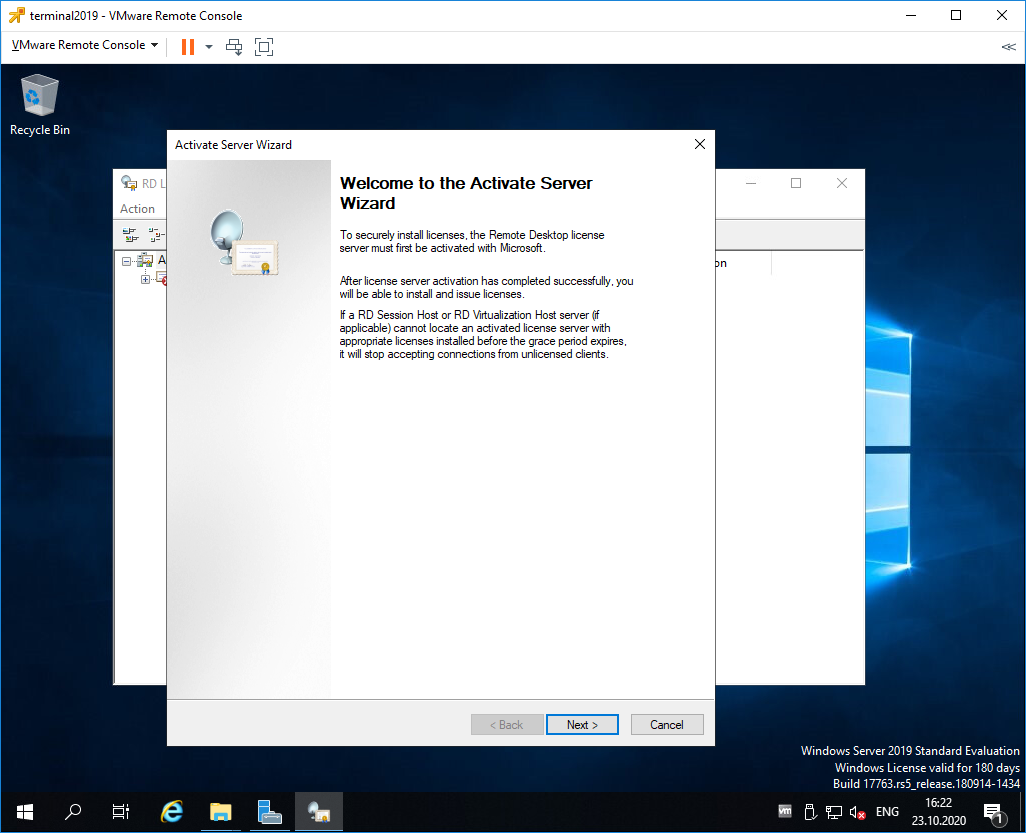

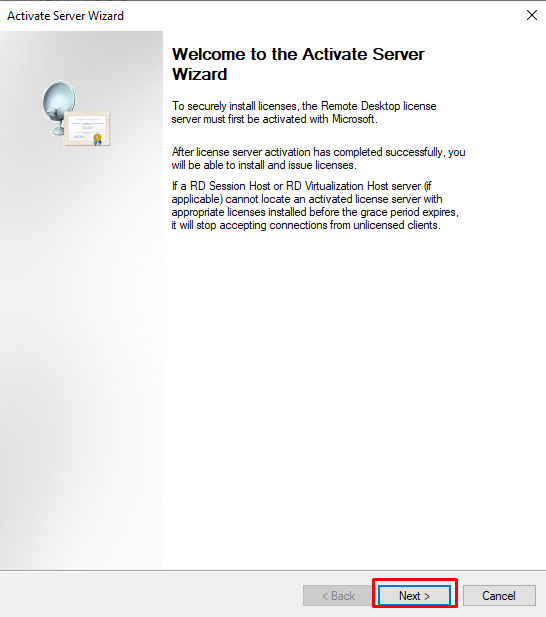

Открывается окно активации. Next.

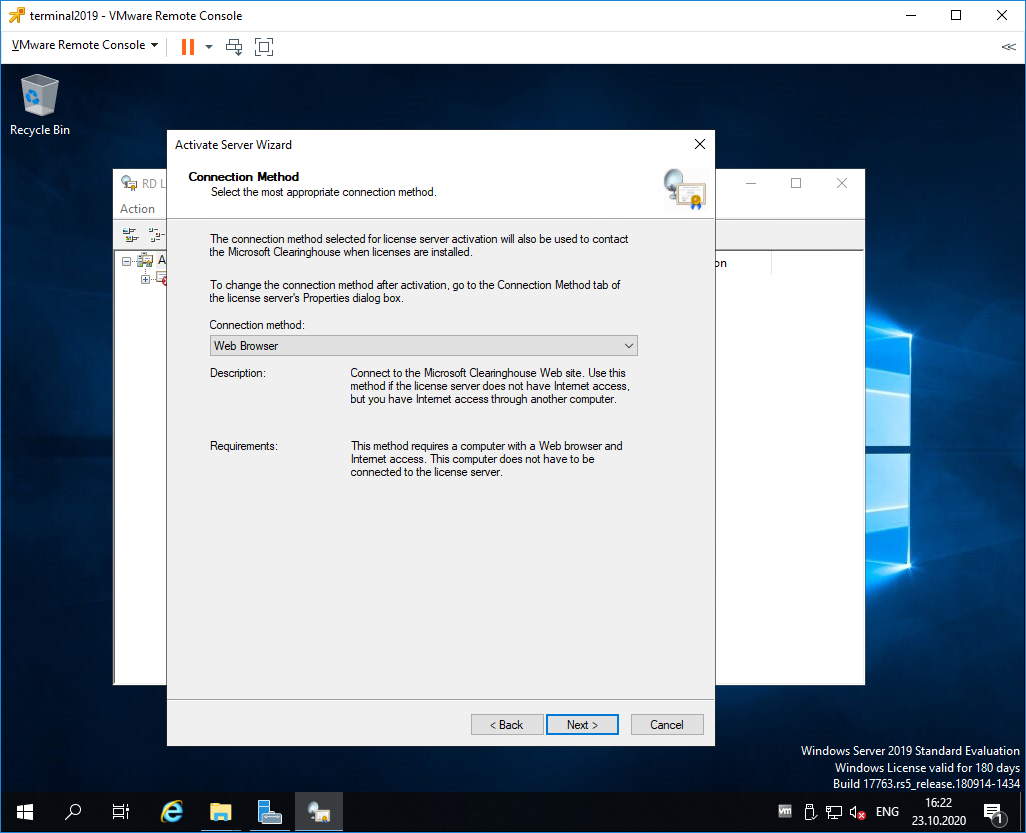

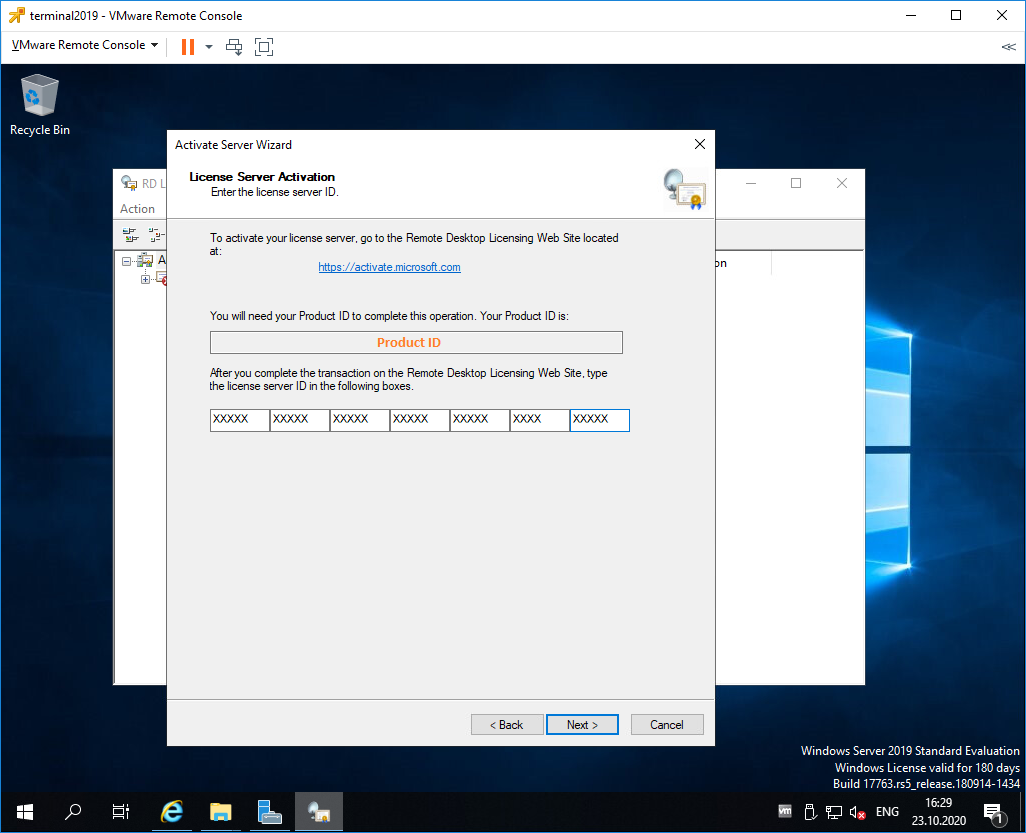

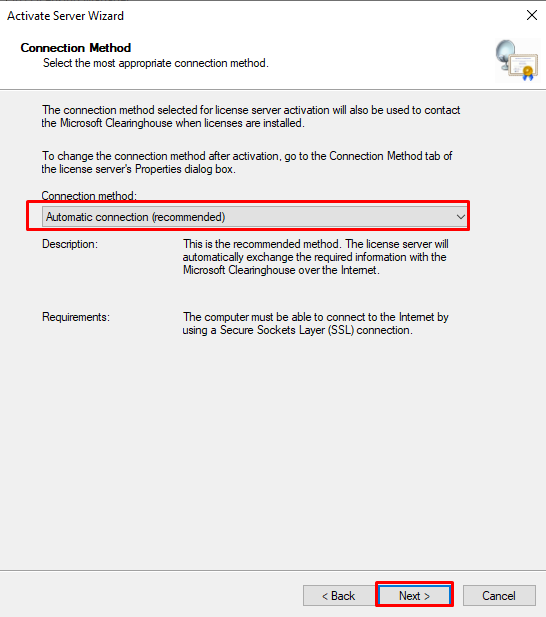

Выбираем метод соединения Web Browser. Next.

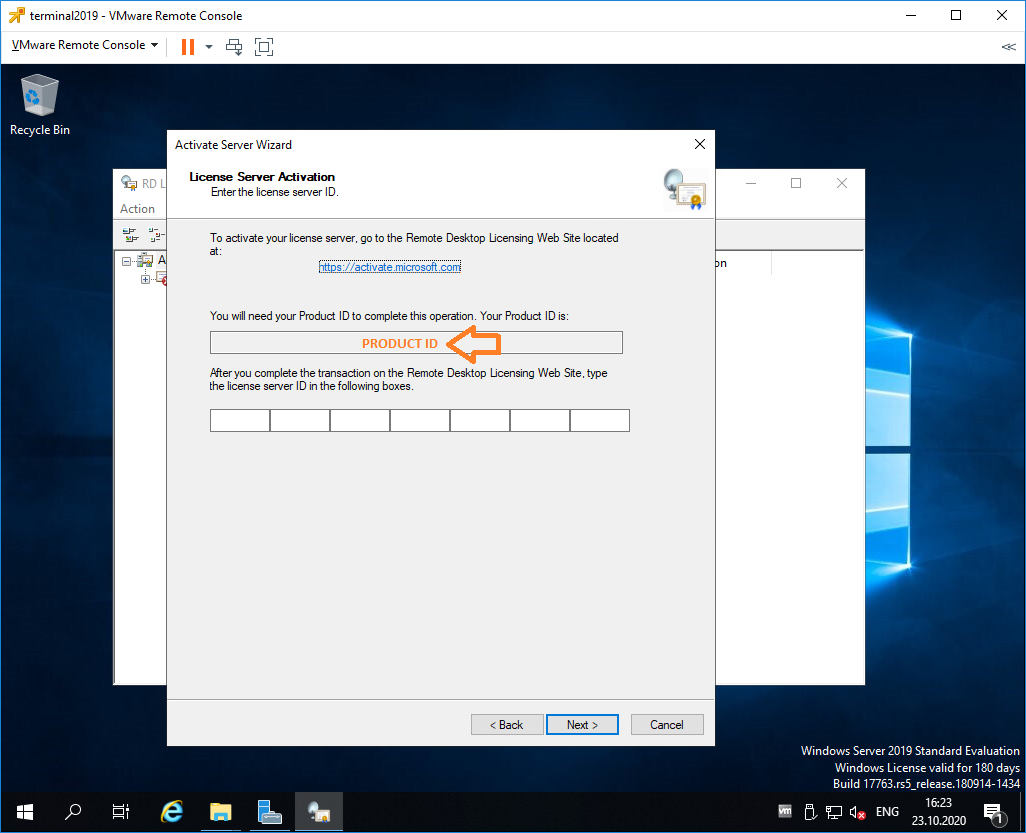

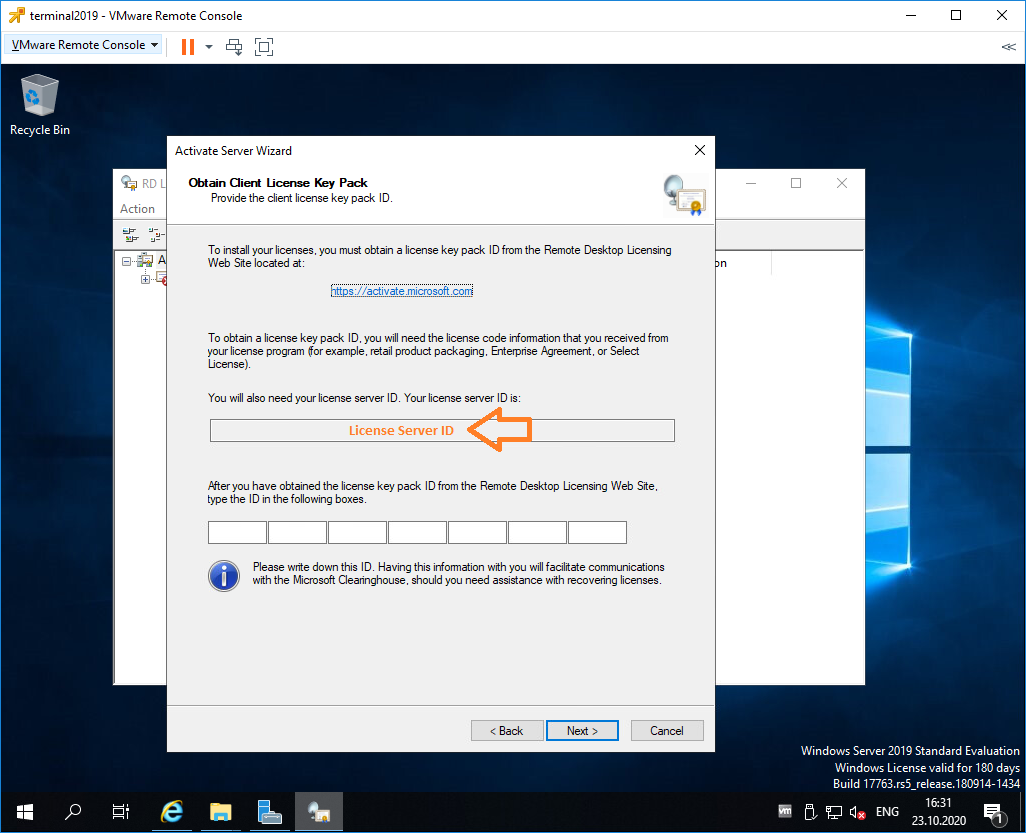

Получаем код продукта который нам понадобится для активации (Product ID). Копируем.

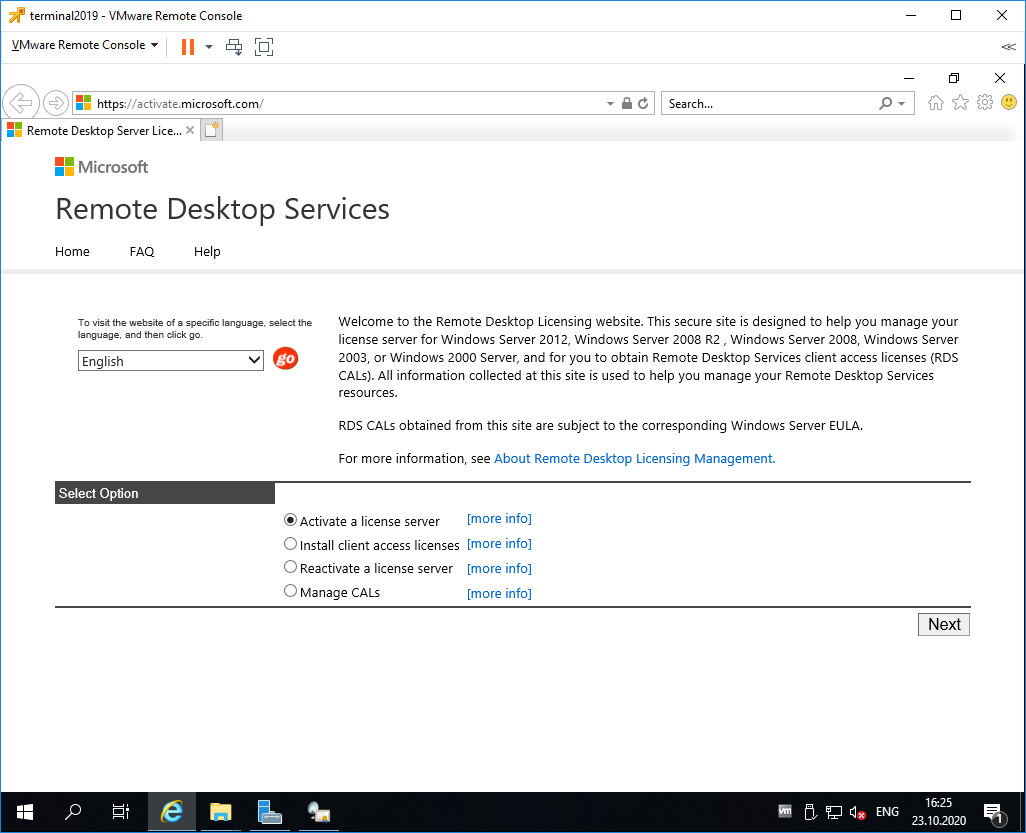

Выбираем «Activate a license server». Next.

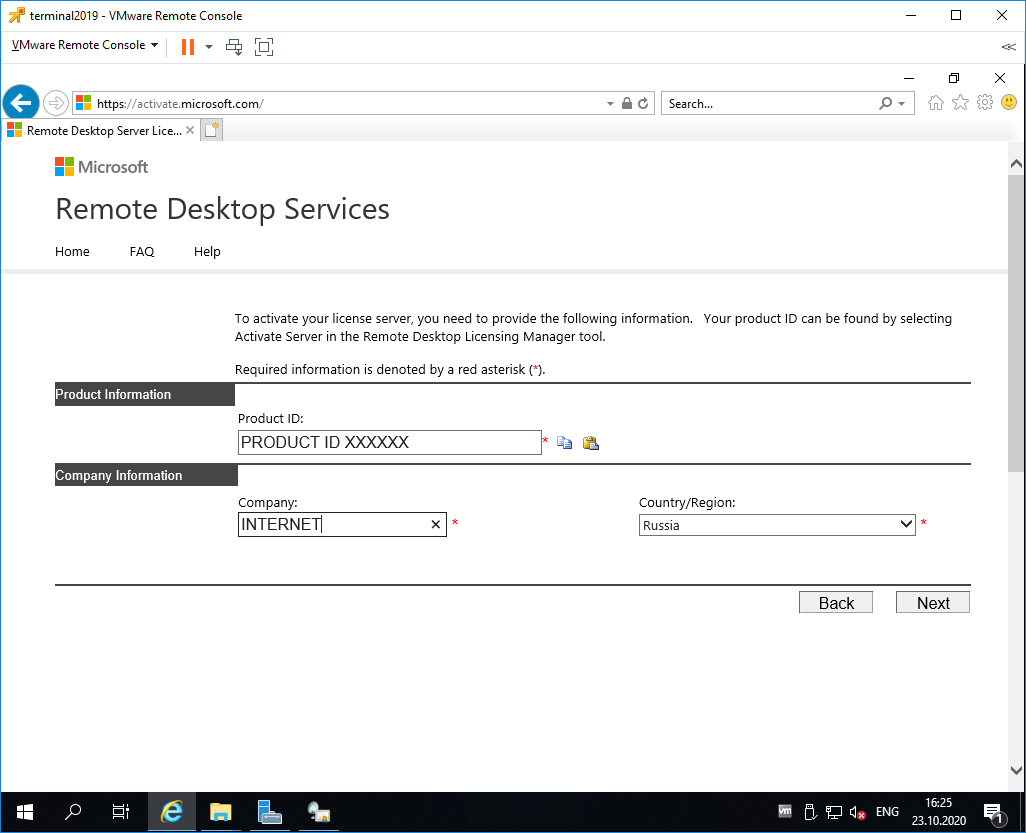

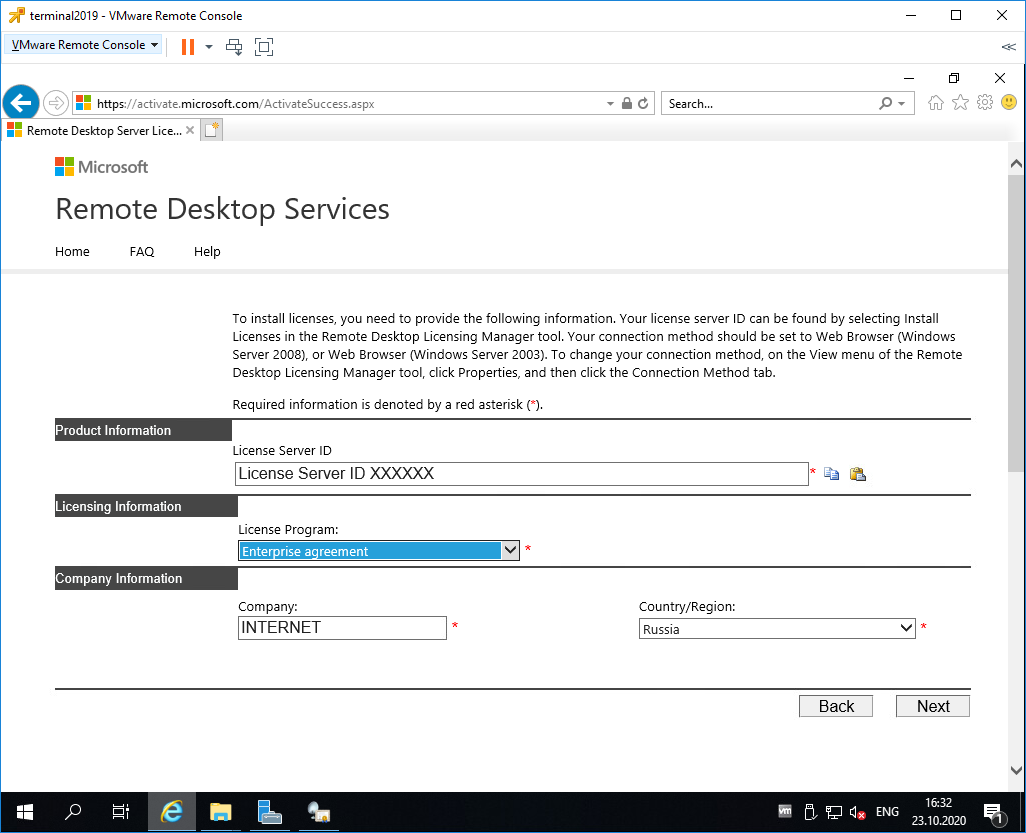

Вводим Product ID полученный ранее, организацию и любую страну или регион. Next. Next.

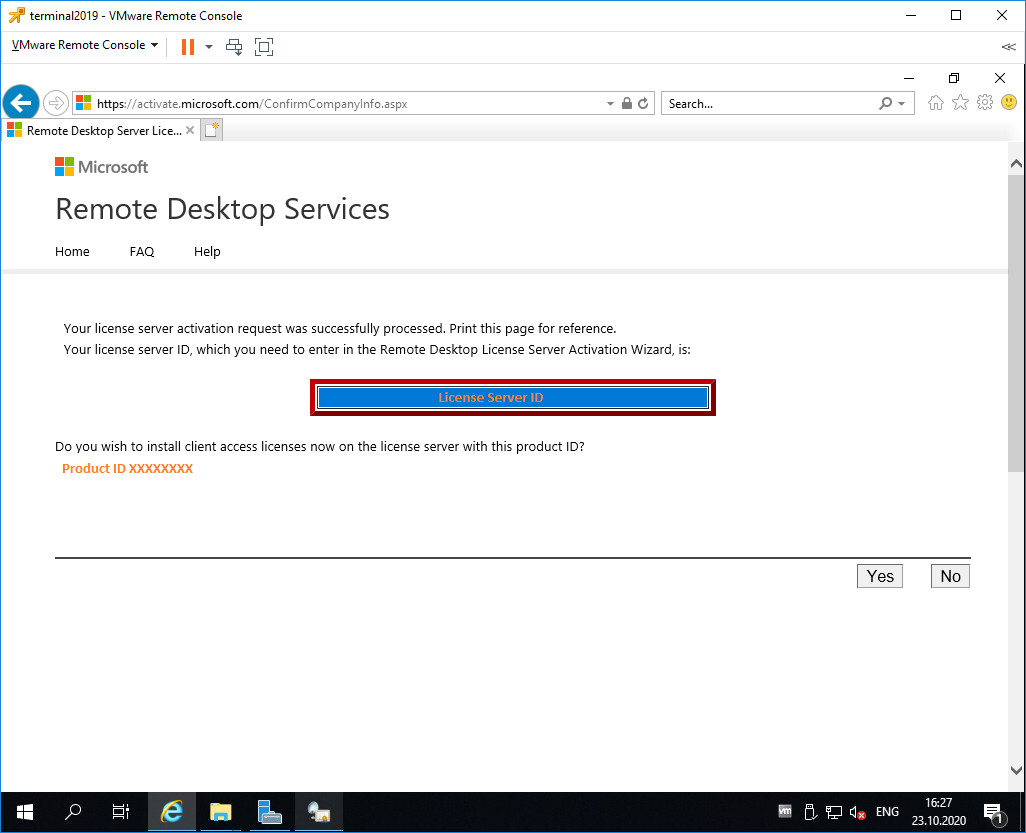

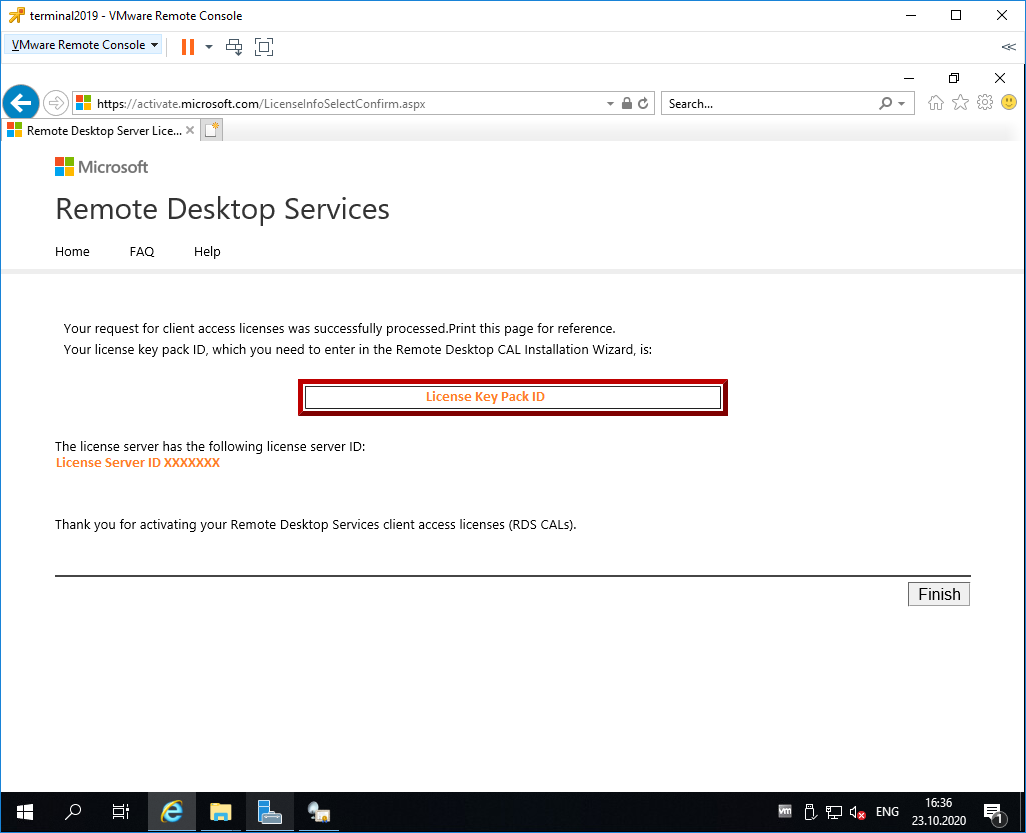

Если все сделано правильно, то мы получим необходимый код сервера лицензирования. Копируем его. На вопрос «Do you wish to install client access licenses now on the license server with this product ID?» отвечаем «Yes» и пока возвращаемся к терминальному серверу, к текущему окну ещё вернёмся.

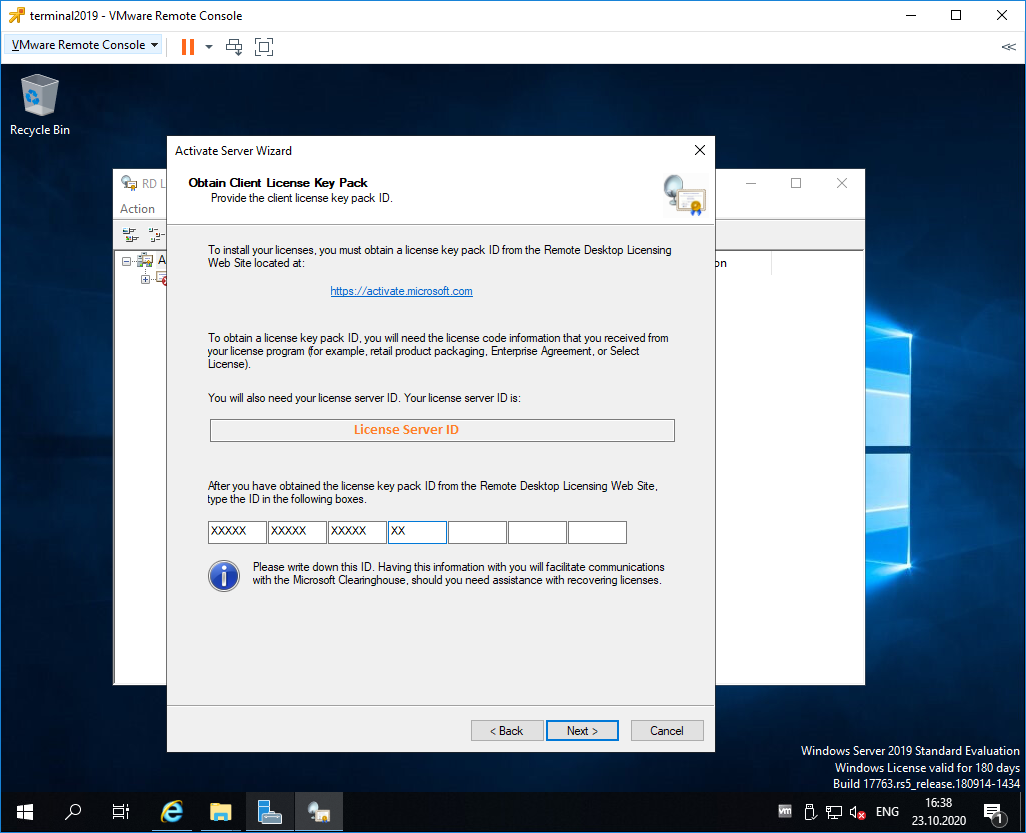

Вводим код в открытом мастере, жмём Next.

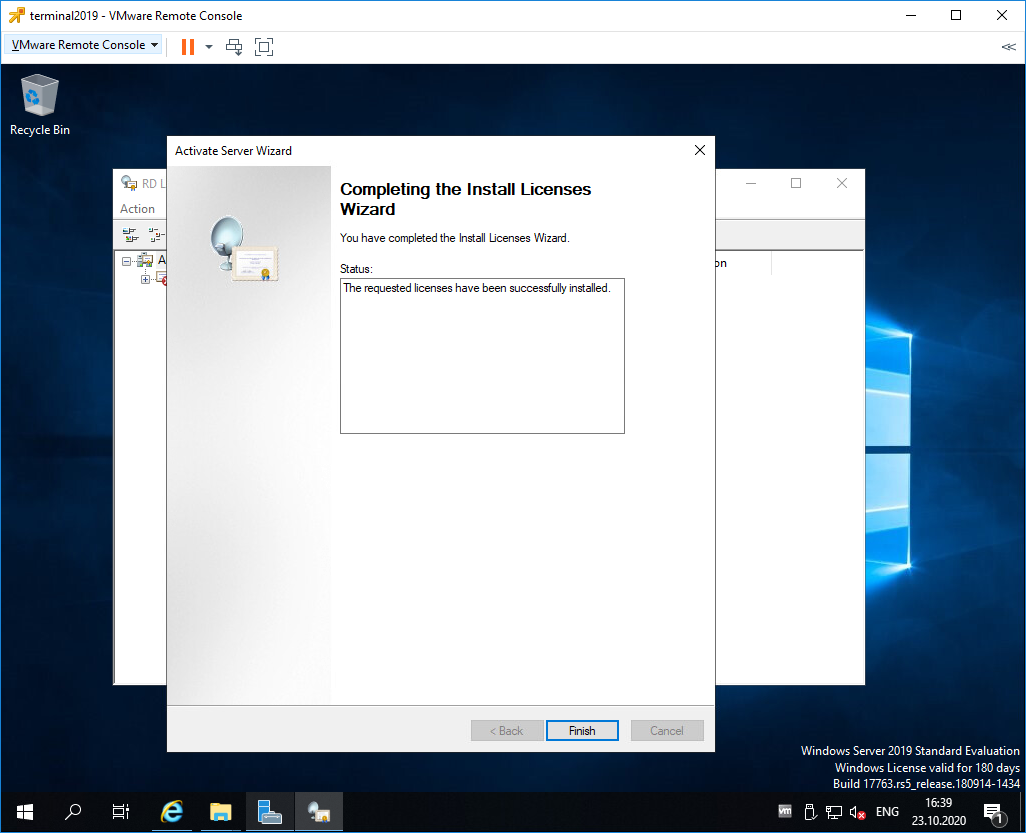

Устанавливаем галку «Start Install Licenses Wizard now». Next.

Открывается мастер установки лицензий. Next.

Нас просят ввести license key pack ID. Возвращаемся к браузеру.

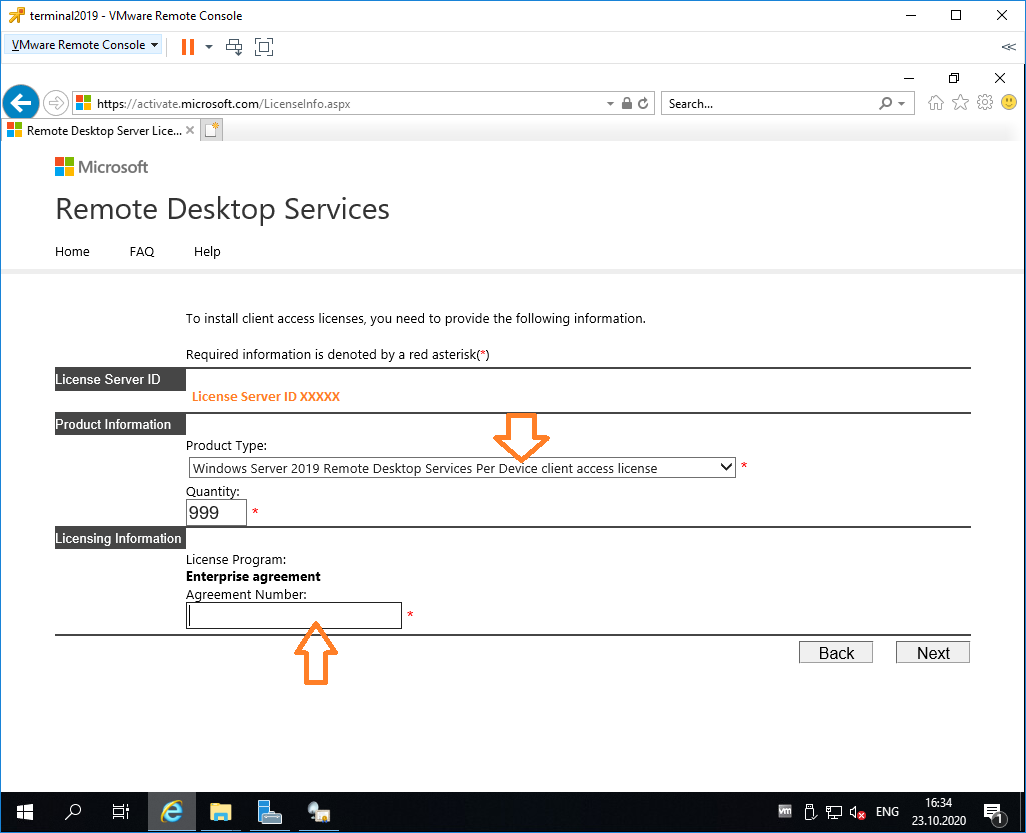

Вставляем License Server ID, в качестве программы лицензирования, по идее он уже должен сюда переместиться из предыдущего окна. License Program выбираем Enterprise agreement. Указываем компанию и страну. Next.

Выбираем тип продукта: Windows Server 2019 Remote Desktop Services Per Device client access license. Указываем количество лицензий. Обязательно соглашение Enterprise agreement, или ищем в интернете который подойдет…

Не стоит выбирать лицензии Per User, иначе потом вы получите такую ошибку:

Ну вот мы и получили нужные нам клиентские лицензии. Копируем.

Вводим ключ в мастер. Next.

Возвращаемся к Remote Desktop Licensing Manager. Сервер активирован. Лицензии получены. Кстати, они начнут тратиться после окончания триального периода.

Роль Remote Desktop Session Host

Входим в Server Manager. Справа вверху выбираем Manage > Add Roles and Features.

Попадаем в раздел Before You Begin.

Это начальная страница, пропускаем. Next.

Попадаем в раздел Installation Type. Выбираем Role-based or feature-based installation. Next.

Попадаем в раздел Server Selection. Выбираем текущий сервер. Next.

Попадаем в раздел Server Roles. Выделяем галкой роль Remote Desktop Session Host.

Нам предлагают установить дополнительные фичи, соглашаемся. Add Features.

Роль Remote Desktop Session Host выделена. Next.

Попадаем в раздел Features, ничего не выделяем. Next.

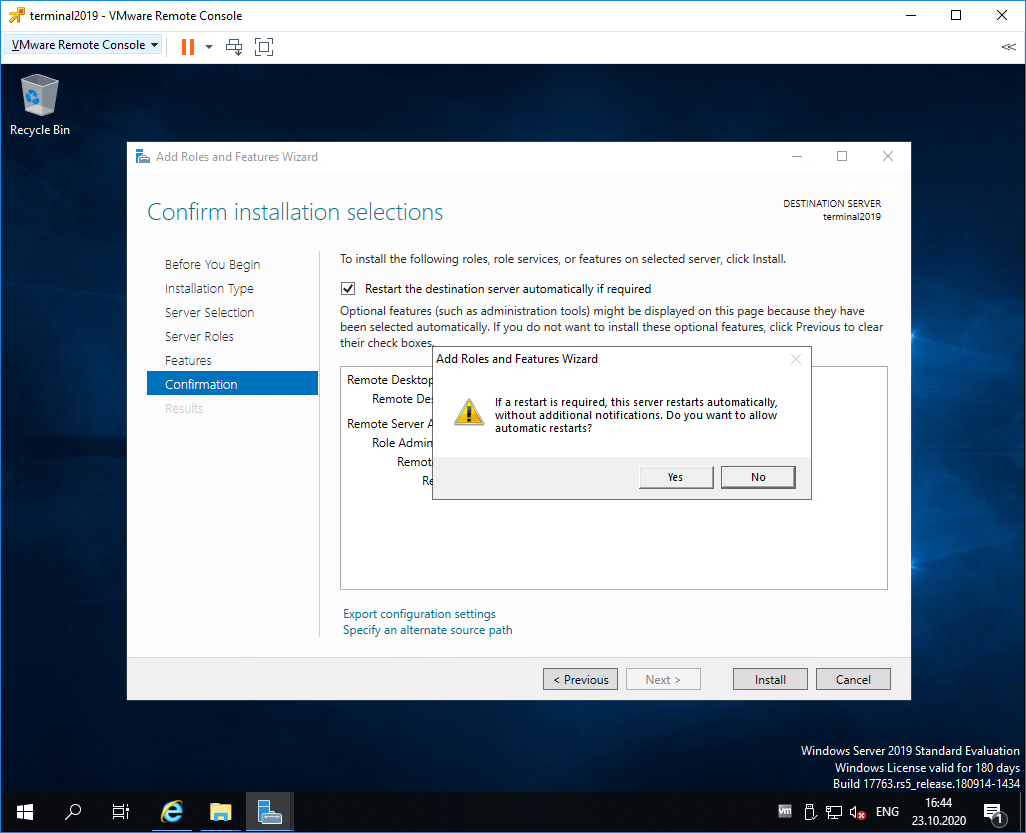

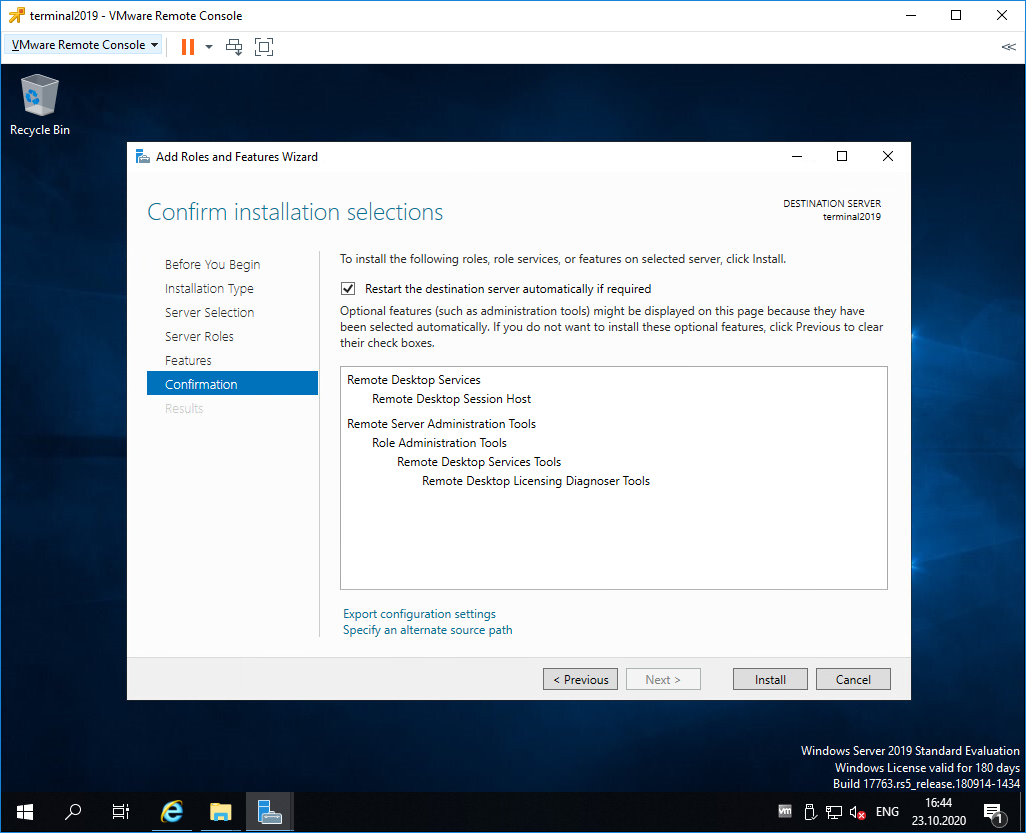

Попадаем в раздел Confirmation. Ставим галку Restart the destination server automatically if required. Отображается предупреждение, что сервер может быть перезагружен. Yes.

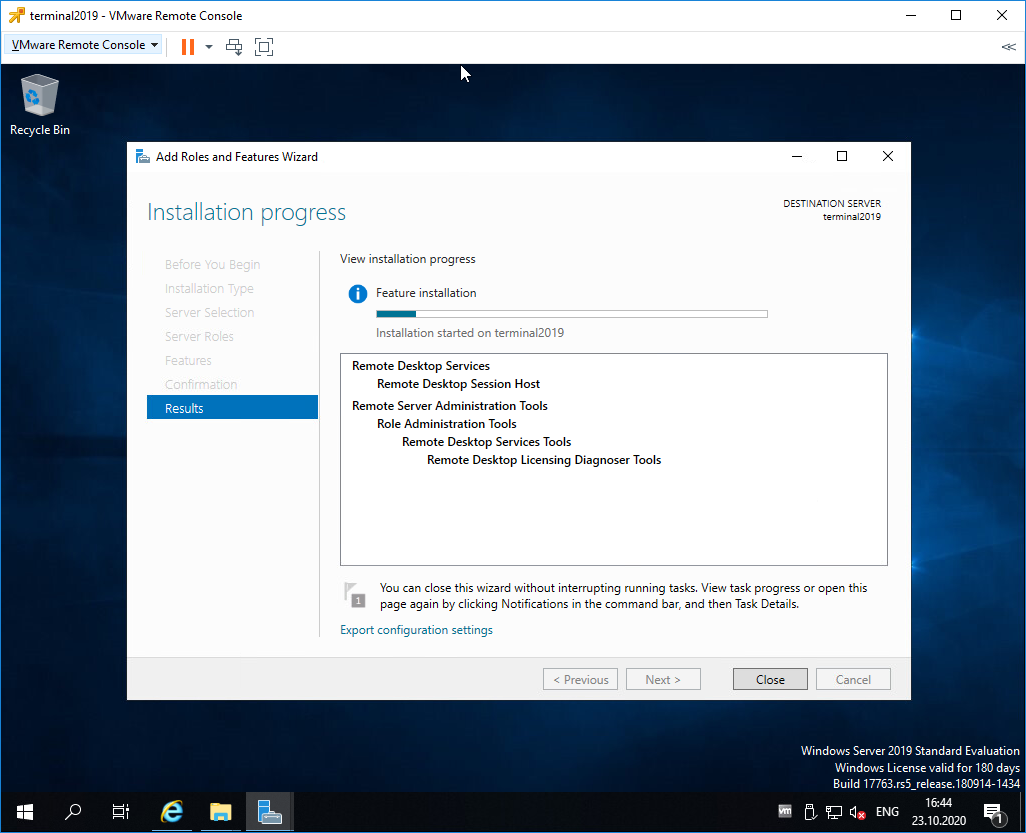

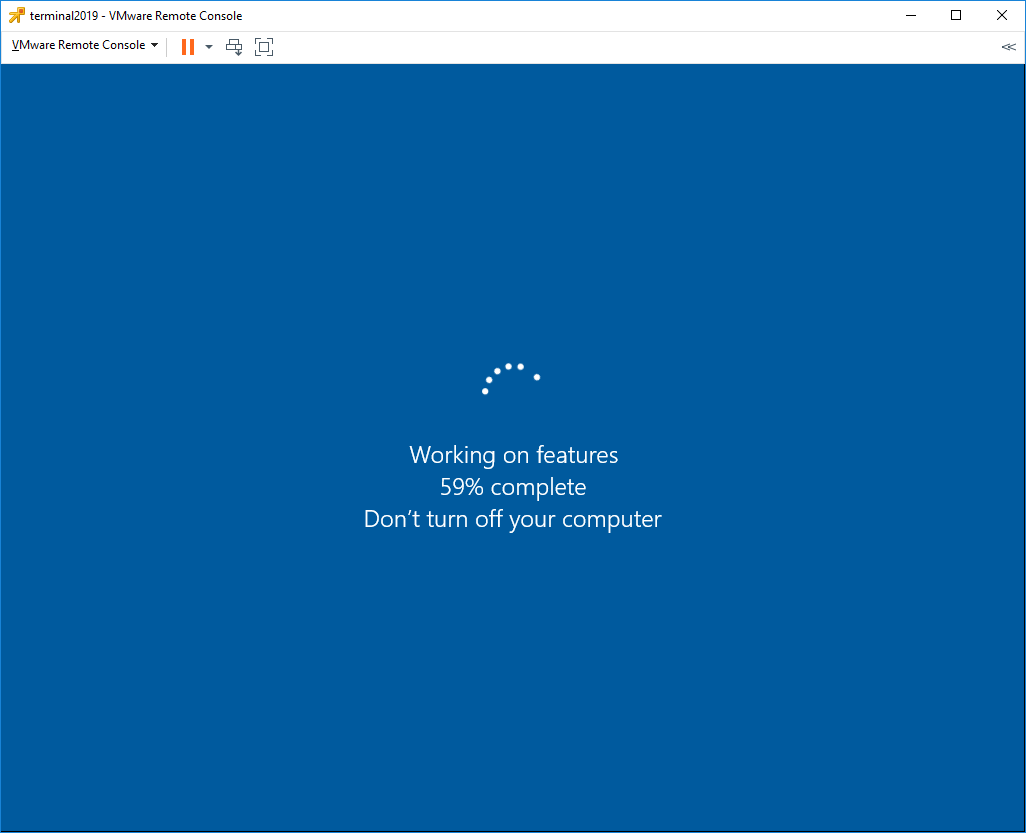

Начинается процесс установки роли.

В процессе устанавливаются компоненты.

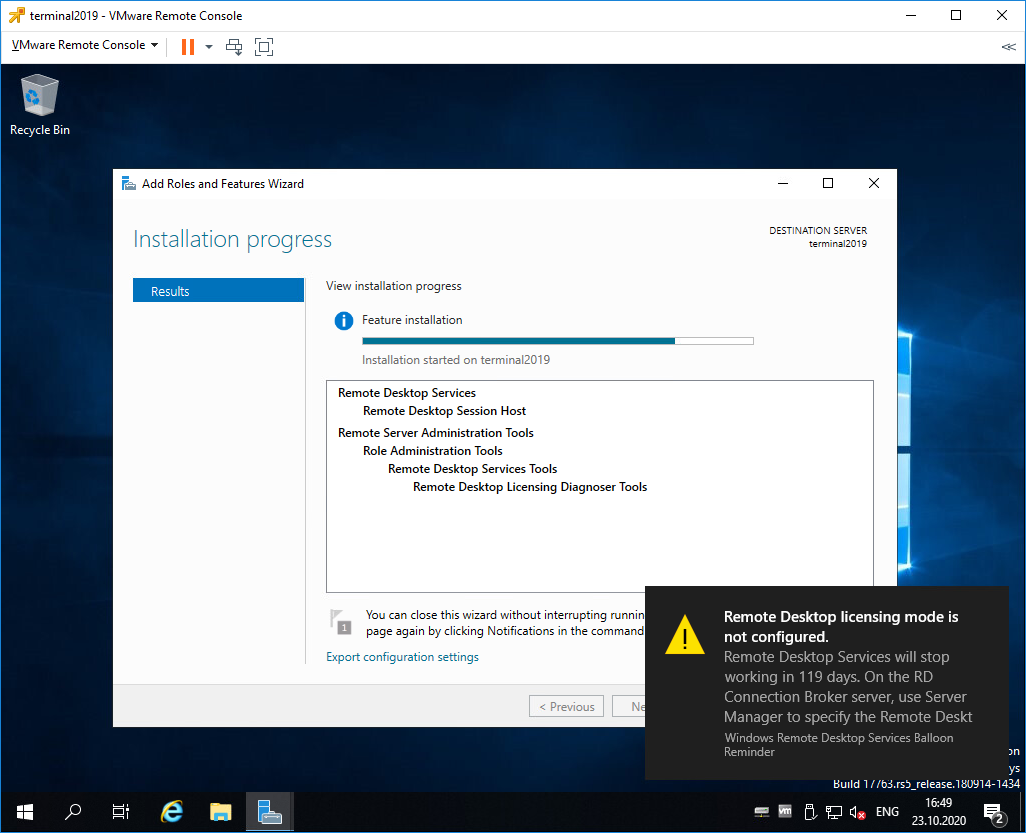

После перезагрузки автоматически продолжается установка роли. Триальный период работы терминального сервера — 119 дней.

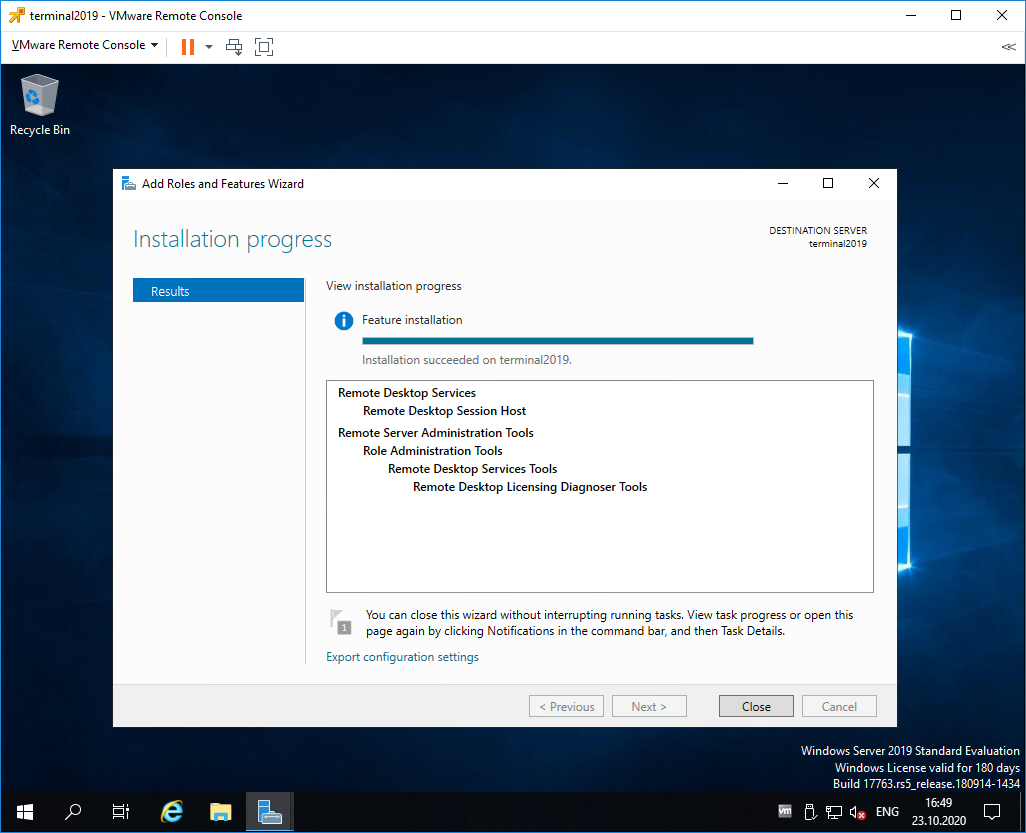

Роль Remote Desktop Session Host успешно установлена. Close.

Открываем Windows Administrative Tools.

Переходим в папку Remote Desktop Services.

Запускаем оснастку Remote Desktop Licensing Diagnoser.

The licensing mode for Remote Desktop Session Host server is not configured.

Откроется Local Group Policy Editor.

Раскрываем Computer Configuration > Administrative Templates > Windows Components > Remote Desktop Services > Remote Desktop Session Host > Licensing.

Редактируем Use the specified Remote Desktop license servers.

Включаем — Enabled. В поле «License server to use» прописываем сервер, с которого получать лицензии, в моём случае «localhost». OK.

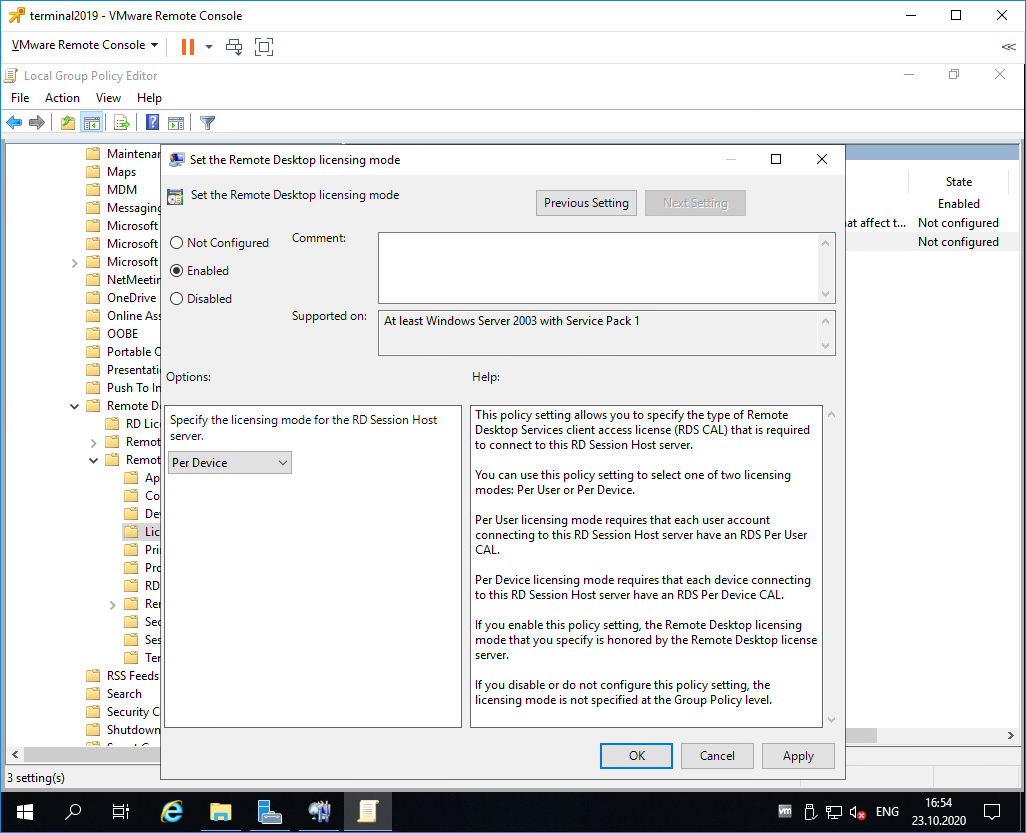

Редактируем Set the Remote Desktop licensing mode.

Включаем — Enabled. В поле «Specify the licensing mode for the RD Session Host server» устанавливаем значение Per Device. OK.

Снова запускаем оснастку Remote Desktop Licensing Diagnoser. Теперь всё зелёное, ошибок нет.

Практические испытания

Поскольку мы с вами системные администраторы 99 уровня, то нам нужно провести практические испытания терминального сервера.

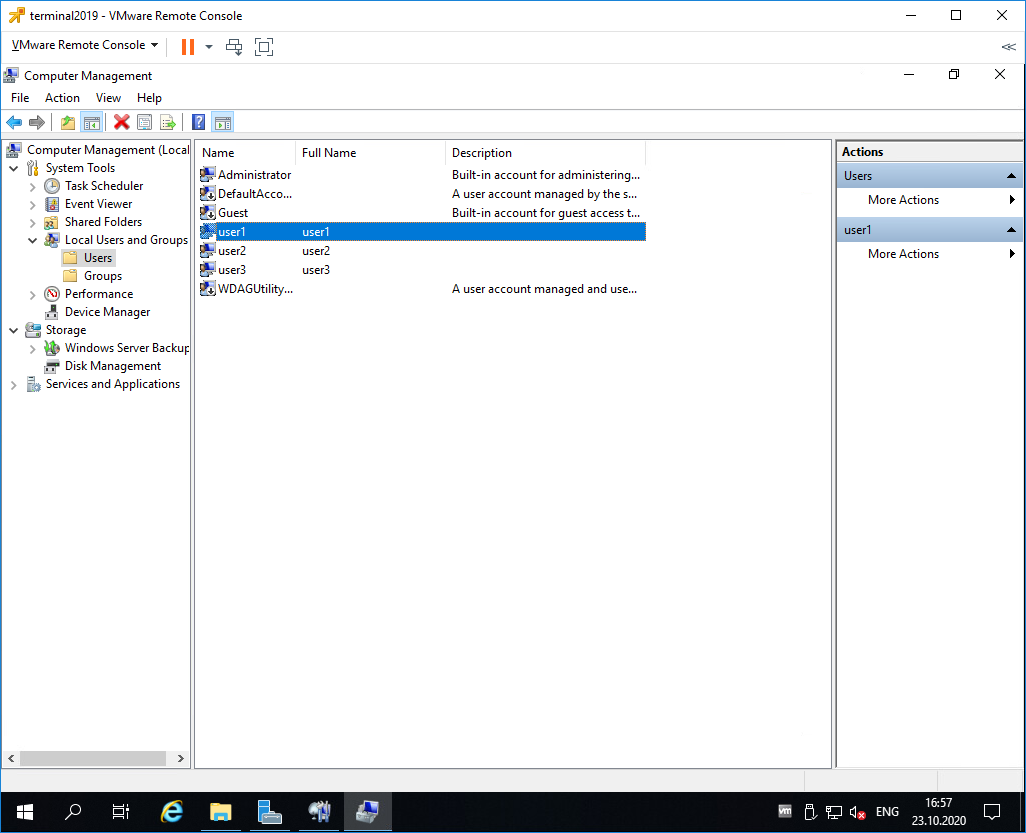

На терминальном сервере создаём трёх локальных пользователей: user1, user2, user3.

Включаем их в группу Remote Desktop Users.

Коннектимся под этими пользователями к терминальному серверу по RDP.

Есть три активных сеанса.

Заключение

Мы с вами успешно создали терминальный сервер Windows Server 2019 в рабочей группе WORKGROUP без домена. 120 дней терминальный сервер будет работать в триальном режиме, затем начнёт использовать лицензии Per Device. Для подключения к терминальному серверу требуется создать локальную учётную запись и включить её в группу Remote Desktop Users.

Источник

В этой статье описано, как установить и настроить роль терминального сервера Remote Desktop Session Host в рабочей группе (без домена Active Directory) и без всех дополнительных ролей (Connection Broker, Remote Desktop Web Access, RDS Gateway).

Windows Server с ролью RDSH (Remote Desktop Session Host) позволяет одновременно подключаться к серверу по RDP нескольким пользователям (по умолчанию в Windows Server разрешены только 2 административных RDP подключения). Для каждого пользователя создается отдельная сессия и он получает доступ к персональному рабочему столу

Если вы планируете используете отдельный RDS сервер в рабочей группе, имейте в виду, что его функциональность ограничена. Он не может масштабироваться до полноценной RDS фермы Windows Server, нельзя создавать отдельные коллекцию или RemoteApp, нет брокера, нельзя использовать User Profile Disks для профилей пользователей, отсутствуют средства централизованного управления, при проведении операций обслуживания RDP сервис будет недоступен.

Содержание:

- Установка роли Remote Desktop Services в Windows Server 2019

- Настройка роли Remote Desktop Licensing, добавление RDS лицензий (CAL)

- Настройка роли Remote Desktop Session Host в рабочей группе

Установка роли Remote Desktop Services в Windows Server 2019

Предполагаем, что вы уже установили сервер с Windows Server и выполнили базовые настройки (ip адрес, имя сервера, время/дата, установили обновления и т.д.). Теперь можно установить службу RDS.

Для этого можно использовать Server Manager или PowerShell.

Для установки службы RDS через Server Manager нужно выбрать Role-based or feature-based installation -> Server roles -> Remote Desktop Services -> в компонентах RDS выберите службы Remote Desktop Session Host и Remote Desktop Licensing (согласитесь с установкой компонентов RSAT для управления этими ролями).

Обратите внимание, что если в Server Manager вы выбрали тип установки Remote Desktop Services installation, то в режиме Standard deployment и Quick Start установщик дополнительно установит роли RD Connection Broker и Web Access. В нашем случае все эти роли излишни, т.к. мы ставим стендалон RDS сервер.

Также вы можете установить нужные роли Windows Server с помощью PowerShell:

Install-WindowsFeature -Name RDS-Licensing, RDS-RD-Server –IncludeManagementTools

Проверьте, какие RDS роли установлены на сервере:

Get-WindowsFeature -Name RDS* | Where installed

Перезагрузите сервер:

Restart-Computer

Настройка роли Remote Desktop Licensing, добавление RDS лицензий (CAL)

Следующий этап – настройка роли Remote Desktop Licensing, которая обеспечивает лицензирование RDP подключений пользователей к вашему RDS серверу. Вы можете установить и активировать роль Remote Desktop Licensing на данном хосте (если он у вас один), либо можете разместить роль RDLicensing на другом сервере. Один сервер с ролью RDS Licensing можете выдавать лицензии неограниченному количеству RDSH хостов.

Если вы решили использовать локальный сервер RDLicensing, активируйте сервер лицензий RDS и установите клиентские лицензии (RDS CAL) согласно гайду по ссылке.

В рабочей группе нужно использовать RDS CAL типа Per Device. Если ваш сервер лицензирования выдает только Per User лицензии, то пользователи при RDP подключении к серверу будут получать ошибку:

Remote Desktop License Issue There is a problem with your Remote Desktop license, and your session will be disconnected in 60 minutes.

Настройка роли Remote Desktop Session Host в рабочей группе

Перейдите в Control Panel -> System and Security -> Administrative Tools -> Remote Desktop Services -> Remote Desktop Licensing Diagnoser. Обратите внимание, что ваш сервер еще не настроен на получение RDS CAL лицензий с сервера лицензирования. Об этом свидетельствуют надписи:

- The licensing mode for the Remote Desktop Session Host server is not configured

- Number of licenses available for clients:

0

Если вы не нацелите ваш RDSH сервер на сервер лицензирования RDS, который может выдать пользователям лицензии, ваш сервер будет находится в триальном режиме. В этом режиме службы RDS работают в течении всего 120 дней (при каждом подключении в трее будет появляться сообщение “

Служба удаленных рабочих столов перестанет работать через xxx дней

”). После окончания grace периода ваши пользователи не смогут подключится к RDS с ошибкой:

Remote session was disconnected because there are no Remote Desktop client access licenses available for this computer.

Основной недостаток роли Remote Desktop Services в Windows Server 2019 при установке в рабочей группе – у вас по сути нет никаких удобных инструментов управления ролью RDS. Любые настройки роли RDSH придется выполнять через редактор локальных групповых политик

gpedit.msc

.

[/alert]

В локальной GPO нужно настроить параметры лицензирования RDS:

- Перейдите в раздел GPO Computer Configuration -> Administrative Templates -> Windows Components -> Remote Desktop Services -> Remote Desktop Session Host -> Licensing;

- Установите параметра Set the Remote Desktop licensing mode: Per Device;

- В Use the specified Remote Desktop license servers укажите адрес сервера, на котором установлен сервер RDLicensing. Если сервер лицензии установлен локально, укажите localhost или 127.0.0.1;

- Обновите локальные политики, и запустите Remote Desktop Licensing Diagnoser. Убедитесь, что он видит ваши RDS CAL.

Дополнительно в локальных GPO вы можете настроить лимиты (таймауты) на длительность RDP сессий и правила отключения пользователей при неактивности.

Если вы хотите настроить различные групповые политики для локальных пользователей и администраторов, воспользуйтесь функционалом множественных GPO (MLGPO).

Теперь нужно создать для пользователей локальные учетные записи на RDS сервере, под которыми они будут аутентифицироваться. Можно создать пользователей с помощью оснастки lusrmgr.msc или через PowerShell:

$UserPassword = ConvertTo-SecureString "Pa$$dr0w!!" -AsPlainText -Force

New-LocalUser "AIvanov" -Password $UserPassword -FullName "Andrey Ivanov"

Чтобы разрешить пользователю подключаться к серверу через службы Remote Desktop Services, нужно добавить аккаунт в локальную группу Remote Desktop Users. Добавьте пользователей вручную через консоль управления группами или через PowerShell:

Add-LocalGroupMember -Group "Remote Desktop Users" -Member AIvanov

Для данной группы пользователей разрешен вход в локальной политикие Allow logon through Remote Desktop Services (Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> User Rights Assignment). Эта же политика позволяет обеспечить RDP вход пользователям даже на контроллер домена.

Теперь пользователи могут попробовать со своих компьютеров подключится к вашему RDS хосту с помощью клиента mstsc.exe (или любого другого RDS клиента). Проверьте, что к серверу одновременно может подключится более двух активных RDP сессий .

При первом входе устройству пользователя выдается временная лицензия (особенности RDS Per Device лицензирования). При втором входе выдается постоянная лицензия, которая появится в консоли Remote Desktop Licensing Manager. Лицензия выдается на срок от 52 до 89 дней (случайное число).

Если у вас исчерпаны Per Device лицензии, вы можете вручную отозвать лицензии для некоторых устройств пользователей. Воспользуйтесь консоль RDSLicensing или таким PowerShell скриптом:

$licensepacks = Get-WmiObject win32_tslicensekeypack | where {($_.keypacktype -ne 0) -and ($_.keypacktype -ne 4) -and ($_.keypacktype -ne 6)}

# общее количество лицензий типа per device

$licensepacks.TotalLicenses

# количество лицензий, выданных устройствам

$TSLicensesAssigned = gwmi win32_tsissuedlicense | where {$_.licensestatus -eq 2}

# имя компьютера, для которого нужно отозвать лицензию

$compname="MSK-PC16"

$RevokePC = $TSLicensesAssigned | ? sIssuedToComputer -EQ $compname

$RevokePC.Revoke()

Если вам нужно подключиться в RDP сессию пользователя, вы можете воспользоваться режимом теневого подключения RDS (он работает на RDSH в рабочей группе).

В данной инструкции у нас уже установлена операционная система Windows Server 2019 на виртуальной машине.

Минимальные требования:

- 64-разрядный процессор с тактовой частотой 1,4 ГГц;

- ОЗУ 512 МБ (2 ГБ для варианта установки «Сервер с рабочим столом»);

- диск 32 ГБ;

- доступ к интернету.

Для того чтобы подключить сертификат с помощью Let’s Encrypt требуется прямые пробросы портов TCP 443, 80 до машины, а также доменное имя, на которое будет вешаться сертификат.

Активация Windows Server 2019 проходит тоже на этом этапе.

Установка ролей на Windows Server 2019

После подготовки Windows Server 2019, мы приступаем к установке ролей для настройки терминального сервера и шлюза удаленных рабочих столов.

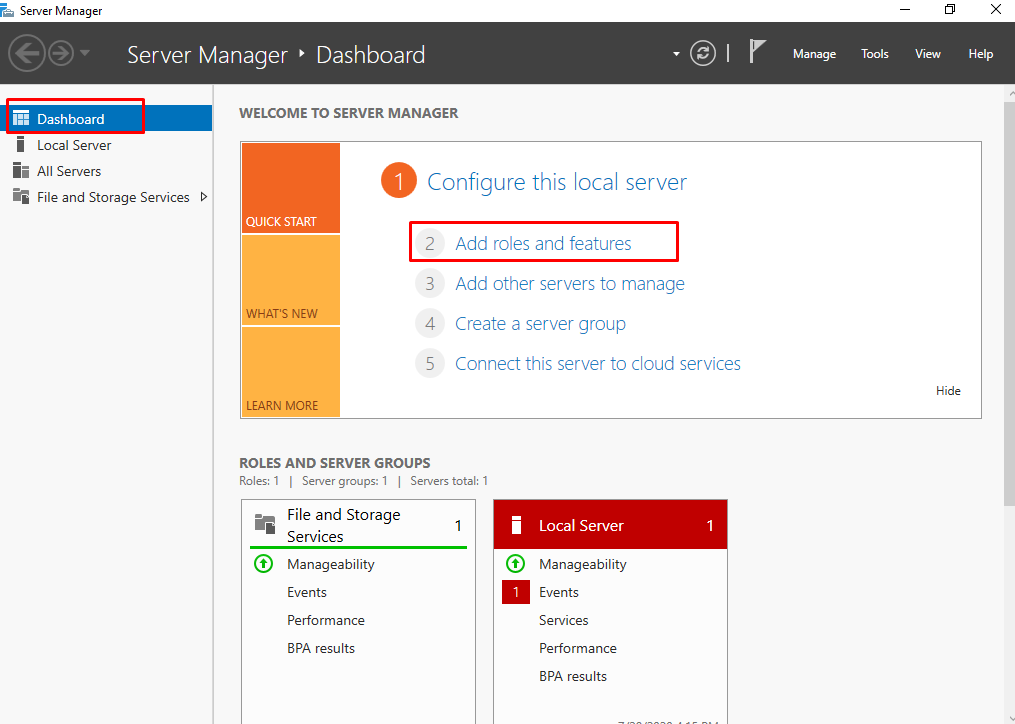

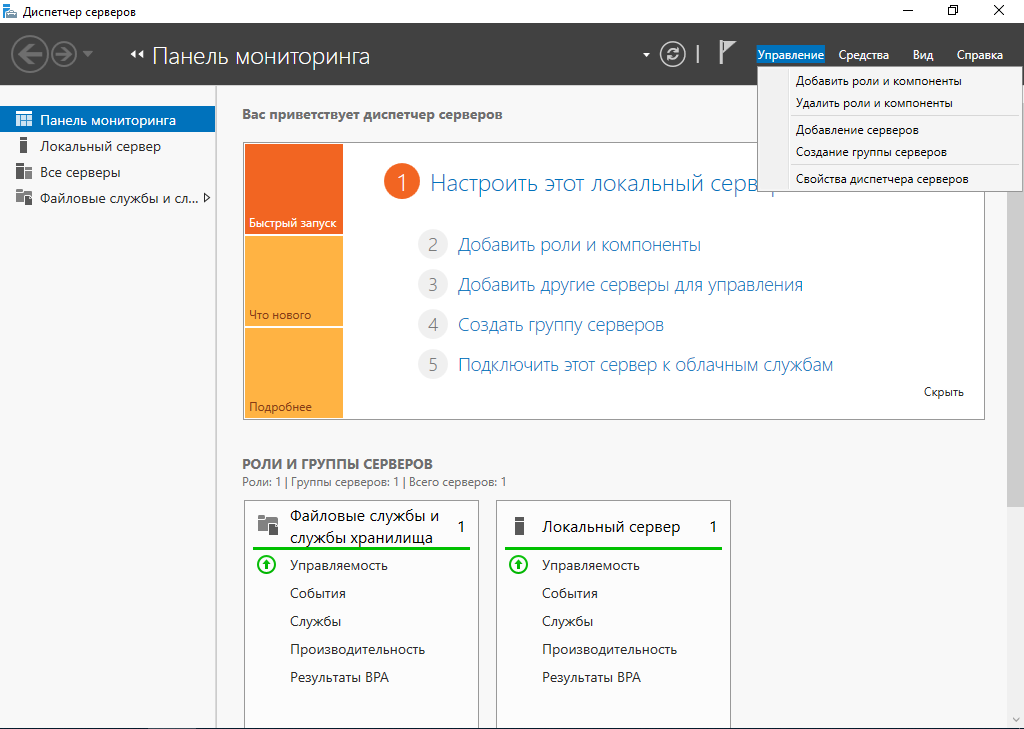

Заходим в Диспетчер серверов — Управление — Добавить роли и компоненты.

Открывается “Мастер добавления ролей и компонентов”:

Рисунок 1 — Мастер добавления ролей и компонентов

Добавление ролей на сервере:

- Тип установки — Установка ролей или компонентов.

- Выбор сервера — Выбираем наш текущий сервер.

- Роли сервера — Службы удаленных рабочих столов.

- Службы ролей — Лицензирование удаленных рабочих столов, шлюз удаленных.

Подтверждаем установку компонентов и проводим установку. После установки всех нужных нам ролей — перезагружаем сервер.

У нас вы можете взять готовый терминальный сервер 1С в аренду.

Настройка сервера лицензирования

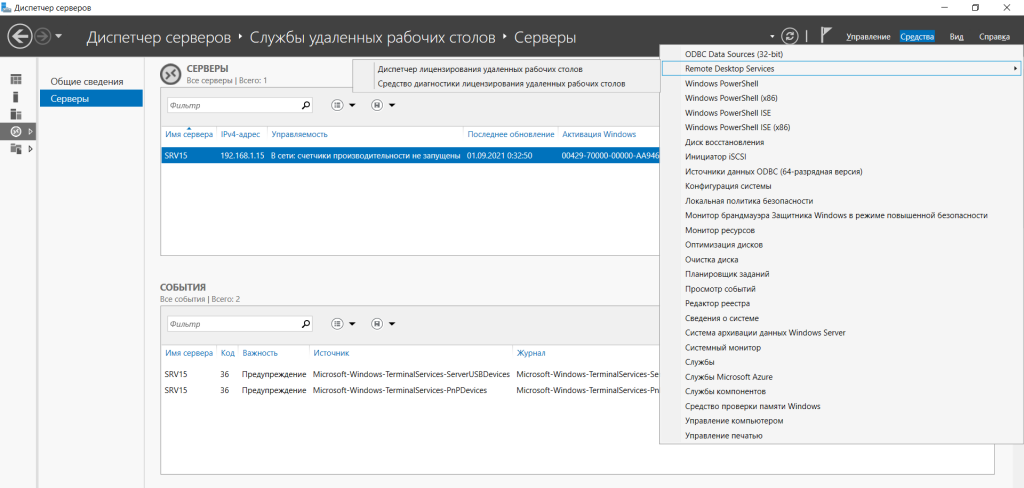

Заходим в Диспетчер серверов — Средства — Remote Desktop Services — Диспетчер лицензирования удаленных рабочих столов.

В диспетчере нажимаем ПКМ на наш сервер и выбираем “Активировать сервер”.

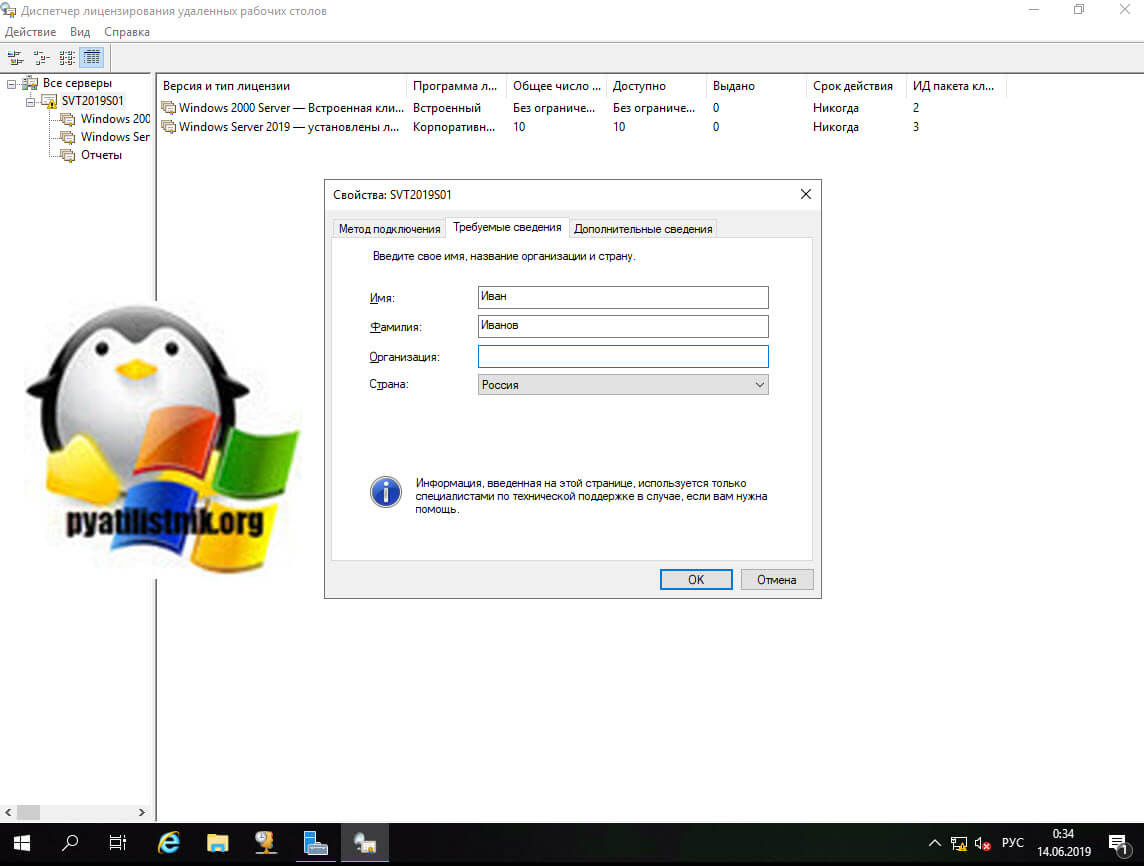

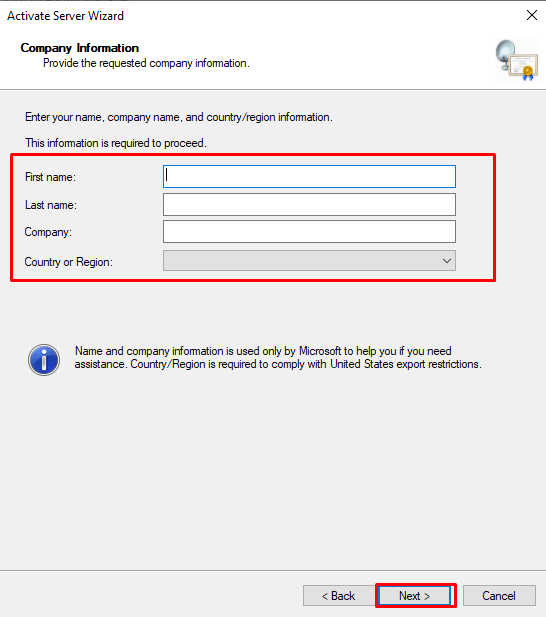

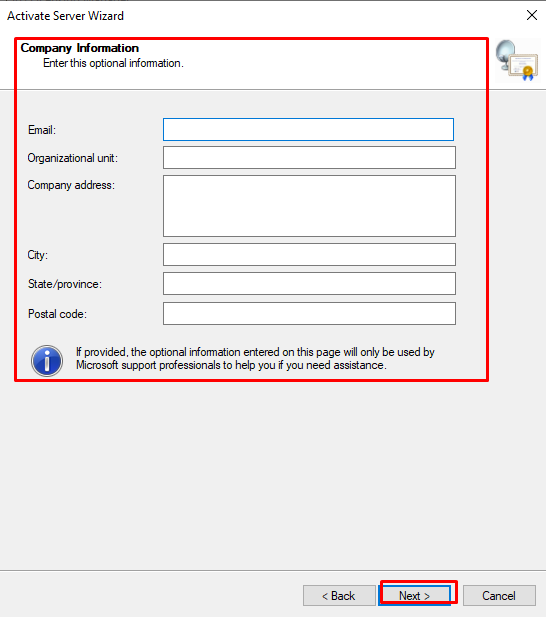

Попадаем в “Мастер активации сервера”, вводим свои данные и нажимаем “Далее”.

Рисунок 2 — Мастер активации сервера

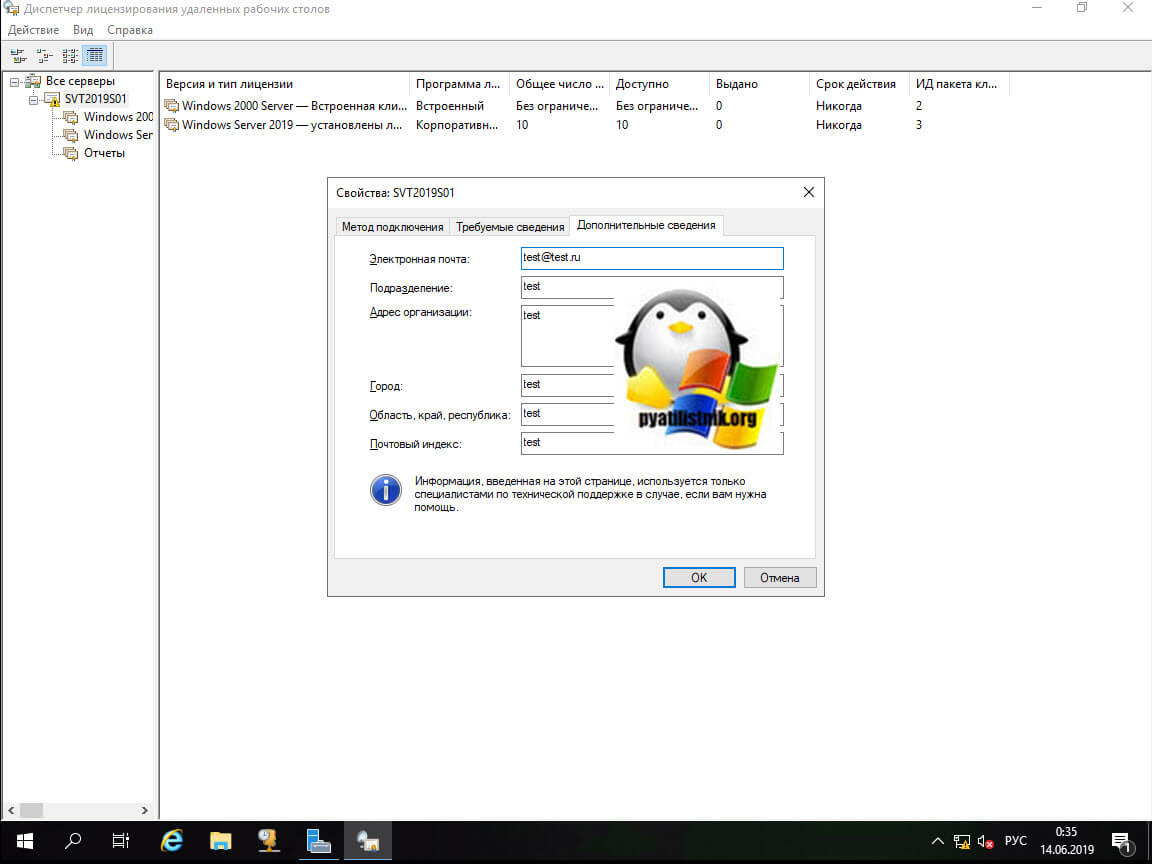

В следующем пункте вводим “Сведения об организации” и нажимаем “Далее”.

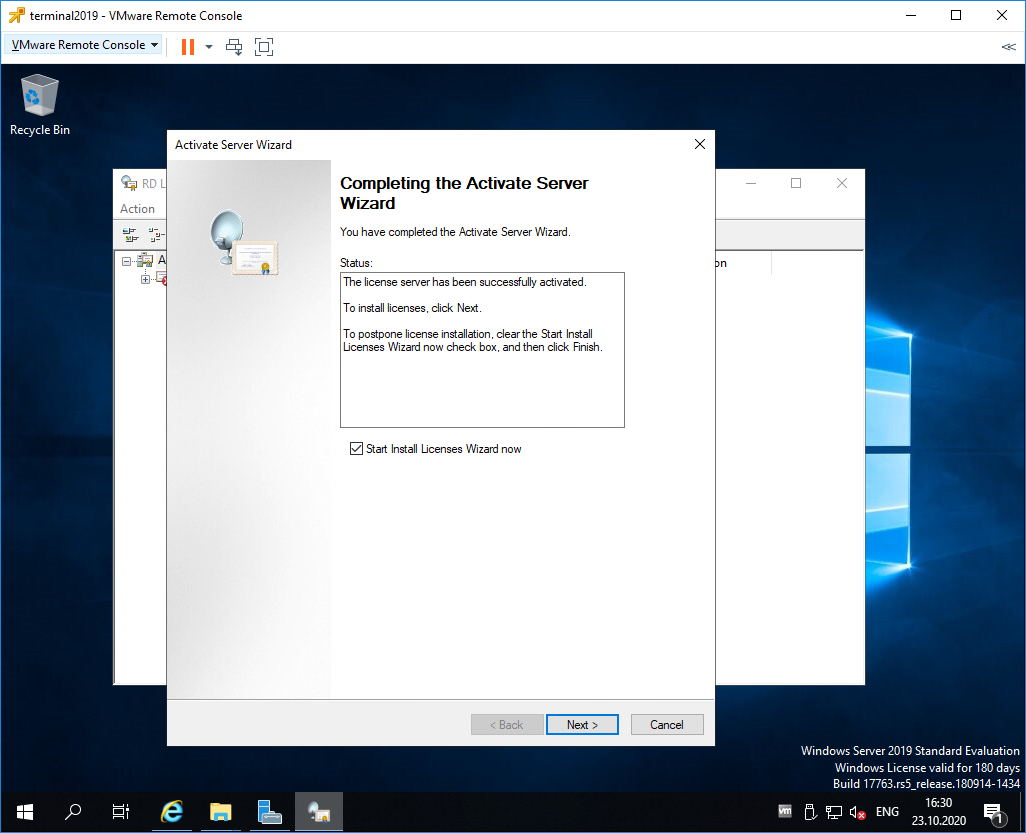

Завершение работы мастера активации сервера выполняется с поставленной галочкой “Запустить мастер установки лицензий” чтобы попасть в оснастку установки лицензий.

Рисунок 3 — Завершение работы мастера активации сервера

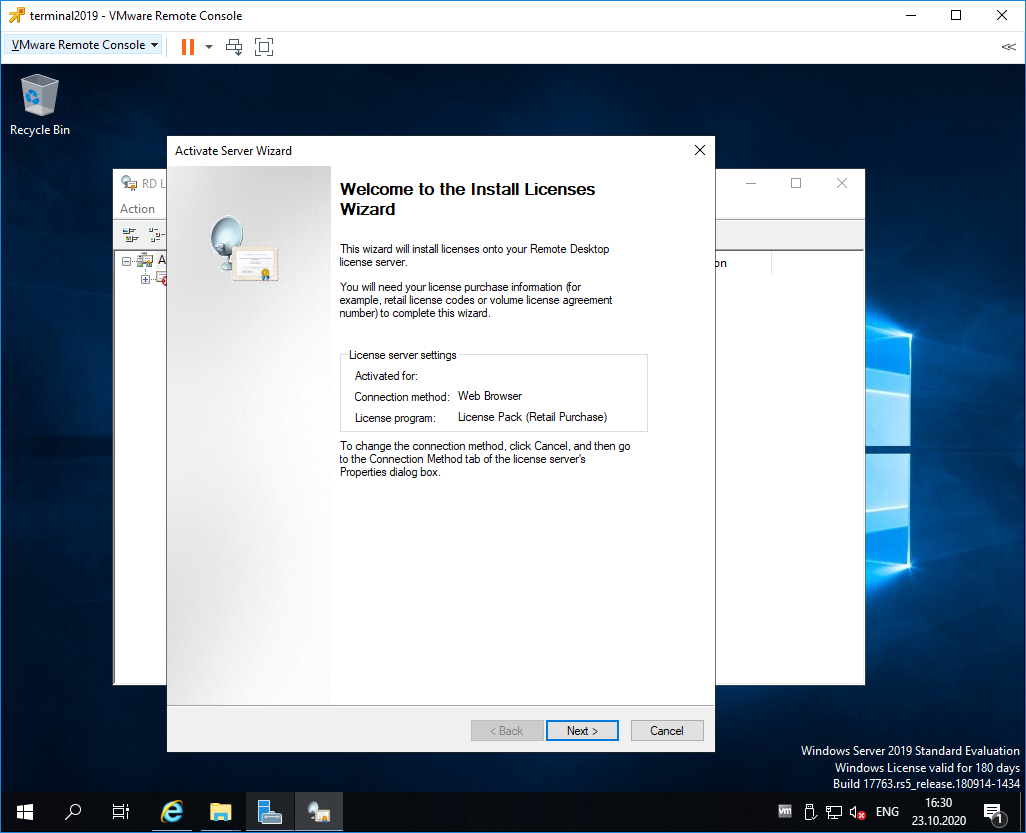

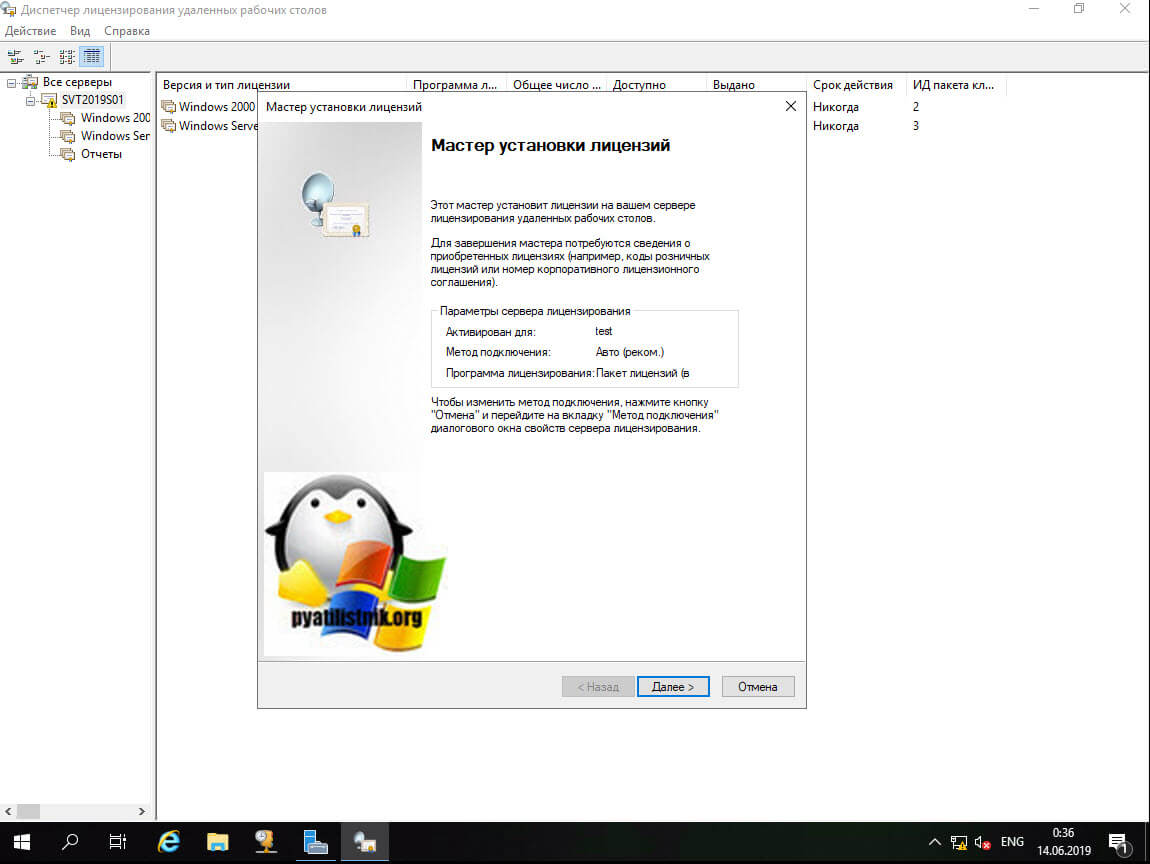

В мастере установки лицензий мы видим параметры сервера лицензирования и нажимаем “Далее”.

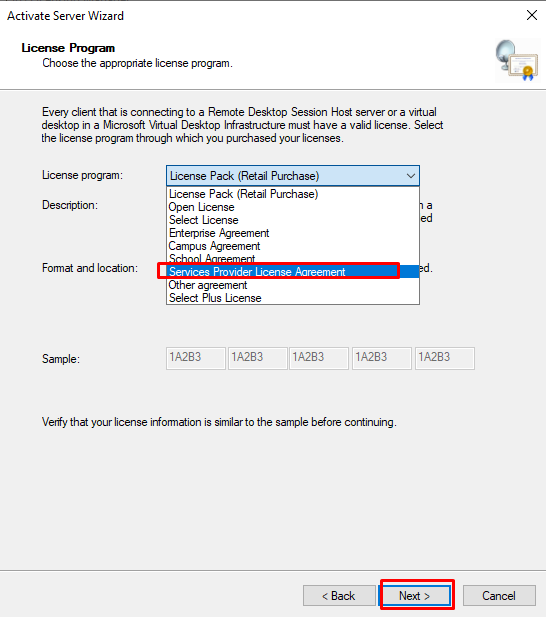

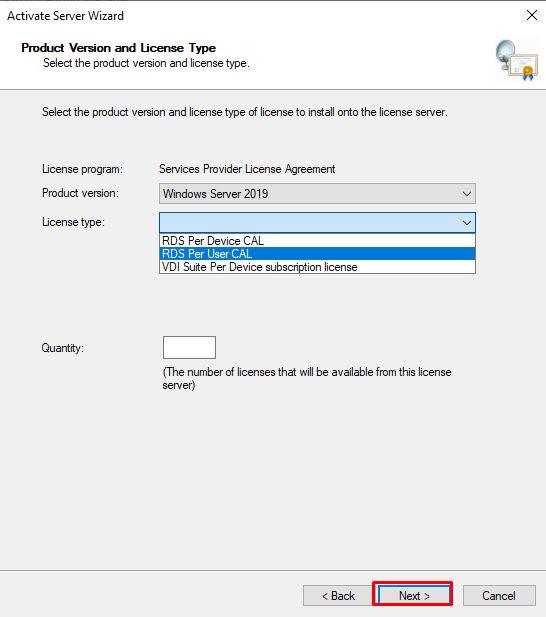

В следующем окне мы выбираем лицензию в зависимости от приобретенной вами лицензии.

Имеется несколько типов лицензии:

- Пакет лицензий (в розницу).

- Соглашение “Open License”.

- Соглашение “Select License”.

- Соглашение “Enterprise Agreement”.

- Соглашение “Campus Agreement”.

- Соглашение “School Agreement”.

- Лицензионное соглашение постановщика услуг.

- Другое соглашение.

- Лицензия Select Plus.

В нашем случае мы выбираем “Соглашение “Enterprise Agreement”” и нажимаем “Далее”.

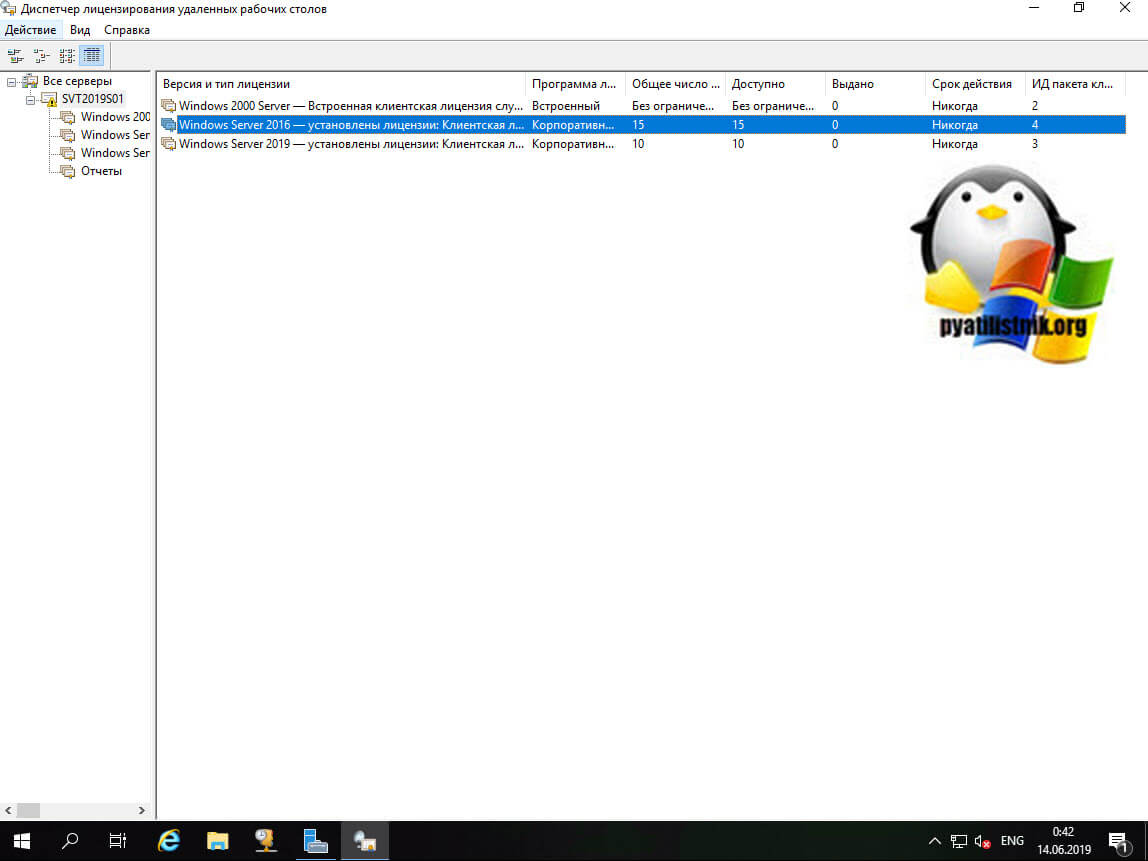

- Версию продукта ставим “Windows Server 2019”.

- Тип лицензии “Клиентская лицензия служб удаленных рабочих столов “на устройство”.

- Количество в зависимости от приобретенной вами. В нашем случае мы активируем на 10 устройств.

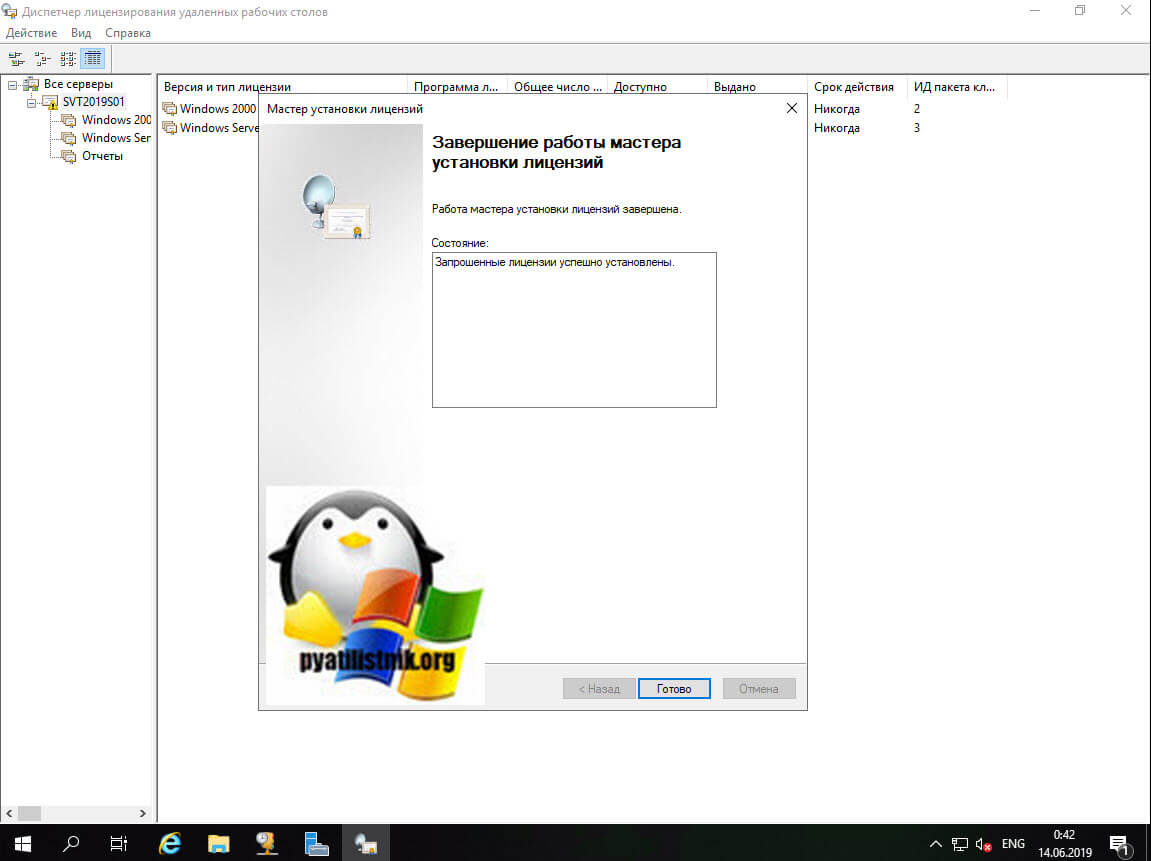

Завершаем работу мастера установки лицензий.

Для завершение установки лицензий осталось выполнить пункт по добавление групповых политик, для этого нажимаем ПКМ по меню “Пуск” и выбираем “Выполнить”.

В окне “Выполнить” вводим gpedit.msc и нажимаем “ОК”.

Попадаем в “Редактор локальной групповой политики”

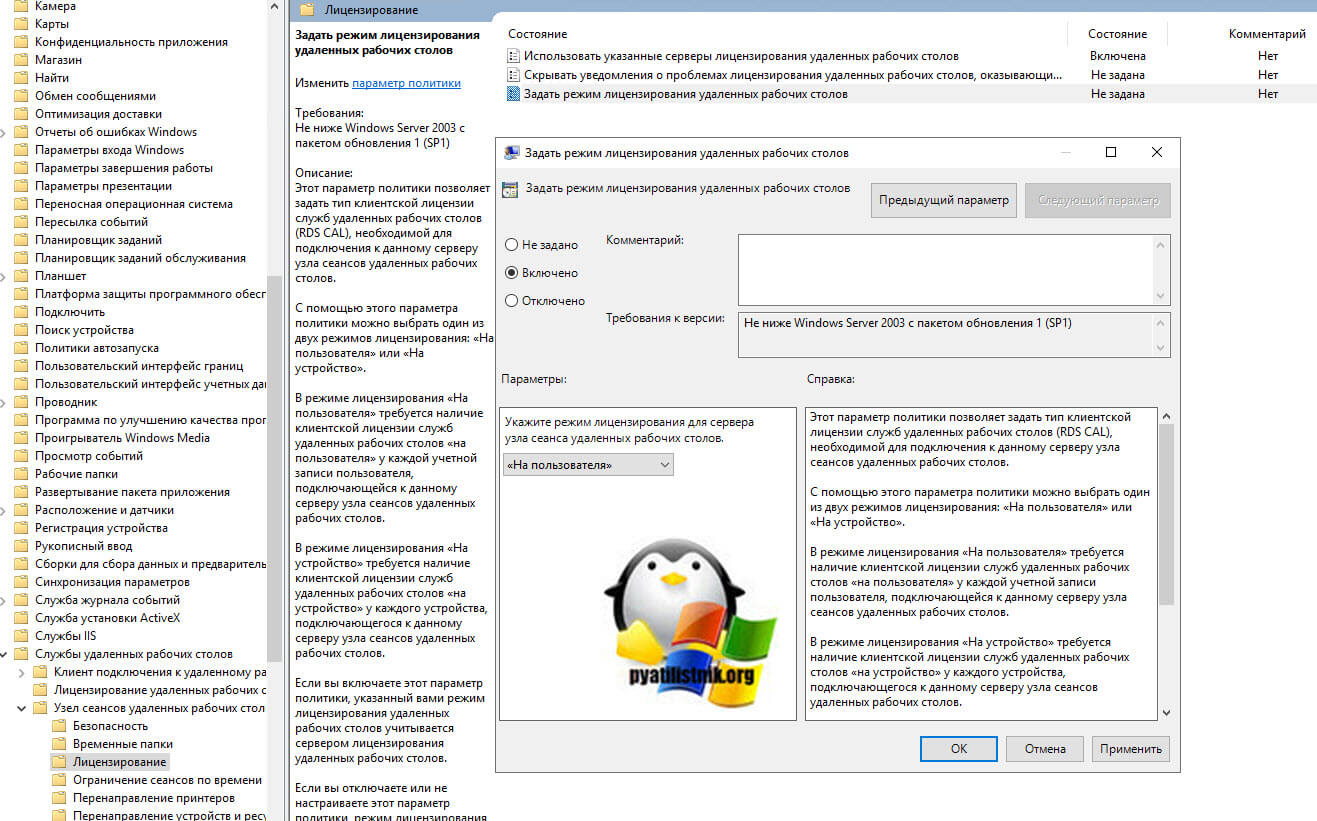

В данной настройке требуется править две записи. Для того чтобы указать сервер лицензирования мы переходим в пункт:

Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Служба удаленных рабочих столов — Узел сеансов удаленных рабочих столов — Лицензирование — Использовать указанные серверы лицензирования удаленных рабочих столов.

Включаем данную политику и вводим требуемый сервер лицензирования. В нашем случае мы будем ссылаться на свой локальный сервер “localhost” и применяем настройку.

Рисунок 4 — Использование серверов лицензирования

Для второго пункта мы переходи по следующему пути:

Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Служба удаленных рабочих столов — Узел сеансов удаленных рабочих столов — Лицензирование — Задать режим лицензирования удаленных рабочих столов.

Включаем политику и указываем режим лицензирования, в нашем случае мы активируем “на устройство” и применяем настройку.

Рисунок 5 — Задаем режим лицензирования

Настройка по установки лицензий прошла успешно, далее мы настраиваем шлюз удаленных рабочих столов.

Настройка шлюза удаленных рабочих столов

Шлюз удаленных рабочих столов является сервисом посредником между клиентами из внешней сети и сеансов внутренней сети, обеспечивает безопасный обмен данными между ними.

Заходим в Диспетчер серверов — Средства — Remote Desktop Services — Диспетчер шлюза удаленных рабочих столов.

Нажимаем ПКМ по папке “Политики” и выбираем “Создание новых политик авторизации”.

Мы попадаем в “Мастер создания новых политик авторизации”.

Рисунок 6 — Создание политик авторизации для шлюза удаленных рабочих столов

По пунктам выбираем следующее:

- Политики авторизации — Создать политику авторизации подключений к удаленным рабочим столам и авторизации ресурсов удаленных рабочих столов.

- Политика авторизации подключений — пишем наименование политики (в нашем случае Users).

- Требования — выбираем членство в группе для пользователей или компьютеров, которые смогут подключаться к серверу (в нашем случае, мы добавили группу пользователей “Пользователи удаленного рабочего стола” и “Администраторы”).

- Перенаправление устройств — выбираем, что требуется перенаправить (мы выбрали “Включить перенаправление устройств для всех клиентских устройств”).

- Время ожидания сеанса — по умолчанию.

- Сводка по политике авторизации подключений к RD — параметры которые будут созданы в данной политике.

- Политика авторизации ресурсов — пишем наименование политики (в нашем случае TS).

- Группы пользователей — выбираем членство в группе для пользователей или компьютеров, которые смогут подключаться к серверу (в нашем случае, мы добавили группу пользователей “Пользователи удаленного рабочего стола” и “Администраторы”).

- Сетевой ресурс — можем настроить группу терминальных серверов, куда можно подключиться, выберем “Разрешить подключение пользователей к любому ресурсу (компьютеру)”.

- Разрешенные порты — если настроен нестандартный порт, то в этом пункте можно это указать, выбираем “Разрешить подключение только к порту 3389”.

- Сводка по политике авторизации ресурсов RD — параметры которые будут созданы в данной политике.

На данном этапе мы завершили настройку шлюза удаленных рабочих столов, за исключением установки сертификата.

Рисунок 7 — Оснастка диспетчера шлюза удаленных рабочих столов без сертификата

Для того, чтобы установить сертификат на шлюз удаленных рабочих столов, мы воспользуемся утилитой win-acme.

Установка сертификата на шлюз удаленных рабочих столов через Let’s Encrypt

Скачиваем программу по ссылке:

https://github.com/win-acme/win-acme/releases/download/v2.1.14.1/win-acme.v2.1.14.996.x64.trimmed.zip

Копируем в папку C:Scriptswin-acme

Создаем 3 bat-файла:

- Файл «C:Scriptswin-acmeRegister.bat»

Файл «C:Scriptswin-acmeRegister.bat»

@echo off

rem powershell.exe

:: Ввод данных:

set /p commonname_Data="Enter Domain name(exampe : v0162.esit.info) : "

powershell -ExecutionPolicy Bypass -NoLogo -NoProfile -Command "Get-WebBinding | Remove-WebBinding"

powershell -ExecutionPolicy Bypass -NoLogo -NoProfile -Command "New-WebBinding -Name 'Default Web Site' -Port 443 -Protocol https -SslFlags 0 -IPAddress "*" -HostHeader "*" "

powershell -ExecutionPolicy Bypass -NoLogo -NoProfile -Command "New-WebBinding -Name 'Default Web Site' -Port 80 -Protocol http -IPAddress "*" -HostHeader "*" "

powershell -ExecutionPolicy Bypass -NoLogo -NoProfile -Command "Set-WebBinding -Name 'Default Web Site' -BindingInformation "*:443:*" -PropertyName HostHeader -Value '%commonname_Data%'"

powershell -ExecutionPolicy Bypass -NoLogo -NoProfile -Command "Set-WebBinding -Name 'Default Web Site' -BindingInformation "*:80:*" -PropertyName HostHeader -Value '%commonname_Data%'"

@echo on

"C:Scriptswin-acmewacs.exe" --installation script --target iissite --siteid 1 --commonname %commonname_Data% --emailaddress [email protected] --accepttos --script "./scripts/PSScript.bat" --scriptparameters "./scripts/ImportRDGateway.ps1 {5}"

- Файл «C:Scriptswin-acmeScriptsPSScript.bat»

Листинг:

powershell.exe -ExecutionPolicy RemoteSigned -File %*

- После этого запускаем «C:Scriptswin-acmeRegister.bat».

- Вводим домен на котором находится наш шлюз удаленных рабочих столов.

- Если всё получилось, то в оснастке шлюза удаленных рабочих столов должен появится созданный сертификат, а в консоли — готовый результат.

- Элемент маркированного списка

Рисунок 8 — Сертификат успешно установлен

Подключение пользователей

Следующем этапом мы создаем пользователей для подключение к удаленному рабочему столу через шлюз удаленных рабочих столов.

- В окне “Выполнить” вводим команду “control userpasswords2”.

- Нажимаем “Дополнительно”.

- Выбираем папку “Пользователи” переходим в “Дополнительные действия” и нажимаем “Новый пользователь”.

- Вводим требуемые поля.

Рисунок 9 — Добавление нового пользователя

Создаем нового пользователя и добавляем его в группу “Пользователи удаленного рабочего стола”, для этого заходим в Панель управления — Система — Настройка удаленного рабочего стола — Выбрать пользователей — Добавить.

Добавляем созданных пользователей, после чего подключаемся к серверу.

Подключение к серверу терминалов

На машине, с которой будем подключаться к серверу, ищем утилиту “Подключение к удаленному рабочему столу” на Windows 10 она находится по следующему расположению: Пуск — Стандартные — Windows — Подключение к удаленному рабочему столу.

В открытом окне вводим имя нашего сервера или локальный ip-адрес. В нашему случае имя сервера “EFSOL-TS”

Пользователя указываем, которого создали (EFSOL-TSefsol_it).

Далее, чтобы указать адрес шлюза удаленных рабочих столов, переходим во вкладку “Дополнительно” нажимаем “Параметры” вводим в окне Имя сервера наше доменное — “gorbach.esit.info”.

Рисунок 10 — Подключение к шлюзу удаленных рабочих столов

Нажимаем “ОК” и “Подключить”.

При подключении к удаленному рабочему столу — может появится сообщение о сертификате, мы на него соглашаемся.

Установка терминального сервера произведена и шлюз удаленных рабочих столов успешно настроен.

Также мы готовы предложить готовый терминальный сервер в аренду. Конфигурации подобраны для комфортной работы в 1С, офисных приложениях и другом ПО.

Обновлено 14.06.2019

Добрый день! Уважаемые читатели и гости крупного IT блога Pyatilistnik.org. В прошлый раз мы с вами подробно рассмотрели вопрос про настройку роутера микротик, благодаря которому мы смогли организовать интернет и локальную сеть небольшого офиса, с чем я вас и поздравляю. Сегодня же я вам хочу показать, как вы можете установить и настроить роль сервера лицензирования терминальной фермы в операционной системе Windows Server 2019. Думаю, что начинающим системным администраторам, кто вступил на путь IT инженера она окажется весьма и весьма полезной.

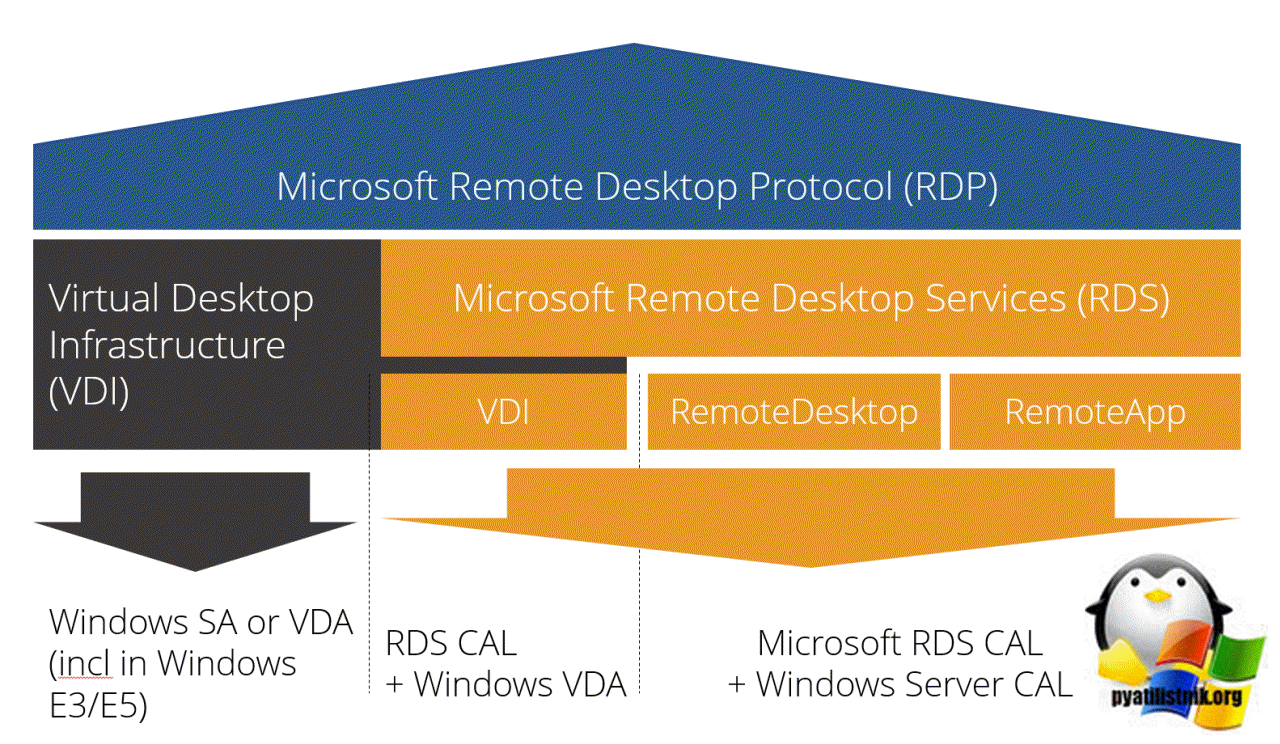

Что такое сервер лицензирования в RDS ферме

Сервер лицензирования удаленных рабочих столов — это роль операционной системы Windows Server в задачи которой входит учет и распределение клиентских лицензий на устройства или пользователя, для подключение к терминальной ферме RDS.

Что такое RDS CAL?

Чтобы использовать ОС Windows Server и компоненты RDS, вам необходимо приобрести лицензии или. Обычно ресурсы размещаются централизованно на сервере RDS, и клиенты подключаются к серверу RDSH для доступа к ресурсам. Фактический сервер RDS, на котором размещены ресурсы, должен иметь клиентскую лицензию CAL и соответствовать версии ОС. Удаленные клиентские устройства, которые обращаются к серверу, также должны иметь клиентскую лицензию. С новыми клиентскими лицензиями RDS вы можете получить доступ к старым устаревшим серверам TS. Однако старые клиентские лицензии не могут работать с новыми серверами, и вам необходимо приобрести новые лицензии.

Обычно лицензии RDS CAL устанавливаются на сервере лицензирования RD. Этот сервер отслеживает эти лицензии. Когда пользователь или устройство пытается подключиться к серверу узла сеансов удаленных рабочих столов, сервер проверяет, есть ли у пользователя/устройства клиентская лицензия. Он связывается с сервером лицензирования RD для получения лицензии от имени запрашивающего клиента. Если RDS CAL доступна, она получается и сеанс устанавливается.

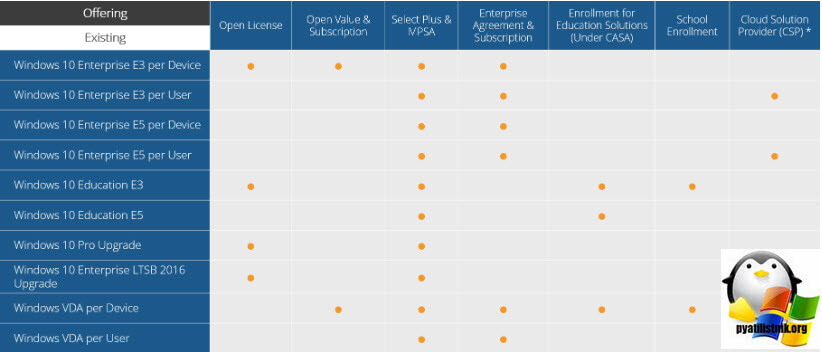

Как насчет соединения RDP с VDI (без использования RDS)?

В этом случае вам не понадобится RDS CAL. Однако вам потребуется лицензия на VDA (Virtual Desktop Access) для Windows. Это распространяется на лицензии Windows E3 и E5, а также может быть приобретено поверх Windows, если у вас нет версии E3 или E5. Windows E3 или E5 — это эволюция прежней Windows SA (Software Assurance). Первый тип обычно основывается на пользователях, а второй — на основе лицензирования устройств.

Windows Virtual Desktop Access (VDA) — это стратегия авторизации, которая требует, чтобы каждое устройство, запрашивающее доступ к виртуальному рабочему столу Windows в инфраструктуре виртуального рабочего стола (VDI), было лицензировано. VDA включен в качестве функции подписок Windows E3 и E5, что означает, что основные пользователи устройств с такой лицензией могут получить доступ к своим виртуальным рабочим столам без дополнительной оплаты. В качестве «особого случая»: в случае, если вы захотите получить доступ к клиенту Windows (и, следовательно, к сценарию VDI) с помощью платформы RDS, вам потребуется как лицензия Windows VDA (как часть Windows E3 или E5, либо автономная версия), а также как RDS CAL.

Варианты лицензирования RDS CAL

Сервер лицензий RD — Это обязательная роль для Microsoft в вашей среде RDS. Для небольших развертываний его можно развернуть на узле сеансов удаленных рабочих столов. Для более крупных развертываний рекомендуется использовать отдельную виртуальную машину, лично мне удобно его ставить совместно с контроллером домена, но кому как угодно. При покупке клиентских лицензий они должны быть загружены на сервер лицензий. Таким образом, если соответствующая RDS CAL доступна с сервера лицензий, RDS CAL выдается клиенту, и клиент может подключиться к серверу RD Session Host и оттуда к рабочему столу или приложениям, которые они пытаются использовать. Обычно существуют льготные периоды, в течение которых сервер лицензий будет принимать соединение 180 дней.

Какие типы RDS CAL существуют?

По сути, вы должны выбрать между «пользовательской лицензией» и «клиентской лицензией».

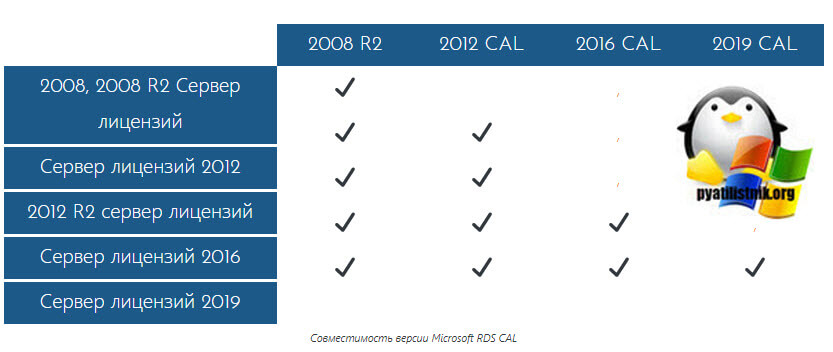

Теперь самое сложное: клиентские лицензии, которые вы купили для развертывания Windows Server 2012, не будут приняты на платформе Windows Server 2016, если вы не купили ее для Software Assurance. Однако лицензия RDS CAL 2016 года обратно совместима с RDS 2012. Microsoft пишет: «Любой сервер лицензий RDS может размещать лицензии всех предыдущих версий служб удаленных рабочих столов и текущей версии служб удаленных рабочих столов. Например, сервер лицензий RDS Windows Server 2016, может размещать лицензии всех предыдущих версий RDS, а сервер лицензий RDS Windows Server 2012 R2, может размещать лицензии только до Windows Server 2012 R2».

Тем не менее, совместимость может быть более высокой, если Software Assurance приобретена для лицензий RDS CAL. В этом случае вы можете просто обновить его до последней доступной версии. Если Software Assurance не приобретена, необходимо приобрести новые клиентские лицензии RDS. В следующей таблице приведена теория на практике (в случае отсутствия Software Assurance):

Модель лицензирования RDS фермы

Очевидно, что у Microsoft есть разные модели для использования клиентских лицензий RDS. Есть 3 основных категории:

- Корпоративное лицензирование: этот термин используется корпорацией Microsoft для описания программы для организаций, которым требуется несколько лицензий на продукты Microsoft, но не требуется нескольких копий программного носителя и документации, прилагаемой к программному обеспечению. Корпоративное лицензирование Microsoft обычно предлагает организациям более низкие цены, двух- или трехлетние лицензионные соглашения и часто права на использование продукта, не включенные в лицензии FPP (Full Packaged Product), такие как права на копирование программного обеспечения на несколько устройств.

- Корпоративное соглашение (EA)

- Открытая стоимость

- MPSA — Соглашение Microsoft о продуктах и услугах

- SPLA (Лицензионное соглашение с провайдером сервера): С SPLA поставщики услуг и независимые поставщики ПО могут ежемесячно лицензировать соответствующие продукты Microsoft в течение трехлетнего срока действия соглашения для размещения программных служб и приложений для своих клиентов. SPLA поддерживает множество сценариев хостинга, которые помогут вам предоставить индивидуальные и надежные решения для широкого круга клиентов

- СНТ (Cloud Service Provider): 20 ноября 2018 года, Microsoft объявила о том, что можно было бы также приобрести RDS клиентские лицензии с помощью модели CSP. Раньше вашим клиентам приходилось иметь собственную RDS CAL с SA для поддержки развертывания RDS в среде клиентов. Теперь CSP может напрямую продавать подписки RDS через программу CSP, исключая дополнительный шаг клиентов и партнеров, приобретающих различные лицензии через различные программы. Благодаря этой модели можно ускорить цикл лицензирования благодаря интеграции CSP с другими лицензиями Microsoft, включая Windows Server, SQL Server и Office, чтобы партнерам было проще упростить процесс покупки.

- Наряду с вышеупомянутыми моделями лицензий существуют специальные цены для некоммерческих, образовательных организаций, но эти скидки распространяются не на все модели.

ВАРИАНТЫ ЛИЦЕНЗИРОВАНИЯ VDI

Когда вам нужен VDA? — В сценарии VDI вы дистанционно подключаетесь к клиенту Windows (то есть к операционной системе, которая может работать на вашем ноутбуке/ рабочем столе). При использовании VDI и, следовательно, при отсутствии подключения к узлу сеансов удаленных рабочих столов или Windows Server вам не требуются клиентские лицензии RDS и Windows Server. Однако вам необходимо убедиться, что ваше лицензирование Windows (клиента) настроено правильно: в него входит «Windows Virtual Desktop Access, или VDA«.

Такая лицензия VDA вам потребуется при каждом подключении к клиенту Windows, который размещен централизованно (т. е. работает в центре обработки данных или на виртуальной машине на гипервизоре). Вам также потребуется лицензирование VDA, если вы удаленно подключаетесь к рабочему столу Windows, который не является вашим основным устройством (скажем, не вашим основным рабочим столом, подключенным на работе).

Вам не потребуется дополнительное лицензирование VDA, если вы дистанционно подключаетесь с устройства Windows к основному настольному компьютеру/ноутбуку, подключенному к доменной сети компании. Типичный сценарий состоит в том, что рабочий стол остается включенным в офисе ночью. Домашние работники могут затем получить доступ к этому рабочему пространству с личного домашнего устройства через RDP. Ясно, что это не самый масштабируемый, безопасный или экономически эффективный сценарий (с точки зрения мощности), но, тем не менее, это вариант.

Теперь давайте предположим, что другой пользователь обращается к вашему VDI. В этом случае это не основной пользователь, который обращается к своему основному устройству, и поэтому для добавления этого дополнительного пользователя будет применяться дополнительное лицензирование VDA. Типичным «дополнительным пользователем» является подрядчик или коллега.

Давайте сделаем еще один дополнительный шаг: если вы подключаетесь к основному настольному компьютеру/ноутбуку, который подключен к сети компании, и вы пытаетесь подключиться с устройства, отличного от Windows (например, Apple MacBook), вам также потребуется Лицензия VDA (или Windows 10 Enterprise E3 / E5, как вы прочтете ниже).

Лицензирование Windows 10 Enterprise E3, E5 и SA

Доступ к виртуальному рабочему столу (VDA) включен в лицензии Windows 10 Enterprise E3 и E5. При лицензировании пользователей Windows 10 Enterprise E3 и E5 у вас есть права на удаленный доступ для 5 различных устройств (связанных с одним и тем же пользователем). К ним относятся устройства с операционными системами, отличными от Windows (например, iPad). Клиентская система Windows ‘host’ также может быть размещена в центре обработки данных.

Windows 10 Enterprise E3 или E5 доступна по лицензии «на устройство» и «на пользователя». Раньше Windows SA была доступна исключительно для лицензирования для каждого устройства. Начиная с 1 декабря 2014, Windows SA и Windows VDA также лицензируется на основе «для каждого пользователя». Windows SA также поставляется со встроенным VDA. Однако в наши дни Microsoft в основном продает пользовательские лицензии Windows 10 E3 и E5.

Windows Virtual Desktop

Microsoft представила Windows Virtual Desktop на Azure, которая находится в публичной бета-версии с марта 2019 года. Лицензионные требования для WVD на Azure отличаются от правил по умолчанию.

Могу ли я подключиться к VDI через RDS?

Да, это возможно. В таком случае вы получаете доступ к клиенту Windows с помощью настройки служб удаленного рабочего стола. Вам нужно будет приобрести как лицензию VDA (которая может быть включена в Windows 10 Enterprise E3 или E5), так и лицензию RDS CAL. Однако вам не понадобится Windows Server CAL.

Лицензионные модели

Подобно RDS, Windows E3, E5 и VDA доступны в нескольких моделях лицензирования. Однако это немного сложнее. Эта таблица вам покажет схемы:

RDP TO LINUX

И последнее, но не менее важное, еще один вариант, который мы еще не затронули, это использование протокола удаленного рабочего стола (RDP) для доступа к машине без Windows. Да да к Linux. С точки зрения лицензии Microsoft, никаких затрат не требуется. Это имеет смысл только в том случае, если вы не используете клиент Windows (без VDA), Windows Server (без лицензии Windows Server CAL) и RDS (без RDS CAL). Однако стоимость лицензий может применяться для других (не Microsoft) RDP-пакетов.

Установка службы лицензирования удаленных рабочих столов

Существует три метода позволяющих вам произвести установки роли лицензирования терминальной фермы в Windows Server 2019:

- Первый метод, это через классическую оснастку «Диспетчер серверов»

- Второй метод, это PowerShell

- Третий метод, это использование Windows Admin Center

Установка роли лицензирования RDS через диспетчер серверов

Открываем оснастку «Диспетчер серверов» и нажимаем «Управление — Добавить роли и компоненты»

Выбираем сервер на который будет производиться установка роли лицензирования.

Выбираем пункт «Установка ролей или компонентов»

В списке доступных ролей поставьте галку на против «Службы удаленных рабочих столов»

Пропускаем страницу с компонентами Windows Server 2019

Далее у вас будет общая страница с описанием роли «Службы удаленных рабочих столов», нажимаем далее.

Выставляем галку «Лицензирование удаленных рабочих столов»

Нажимаем далее.

Остается нажать кнопку «Установить»

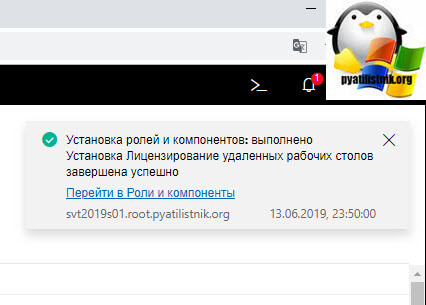

Начнется процесс установки сервера лицензий терминальной фермы, он занимает менее минуты, перезагрузка не потребуется.

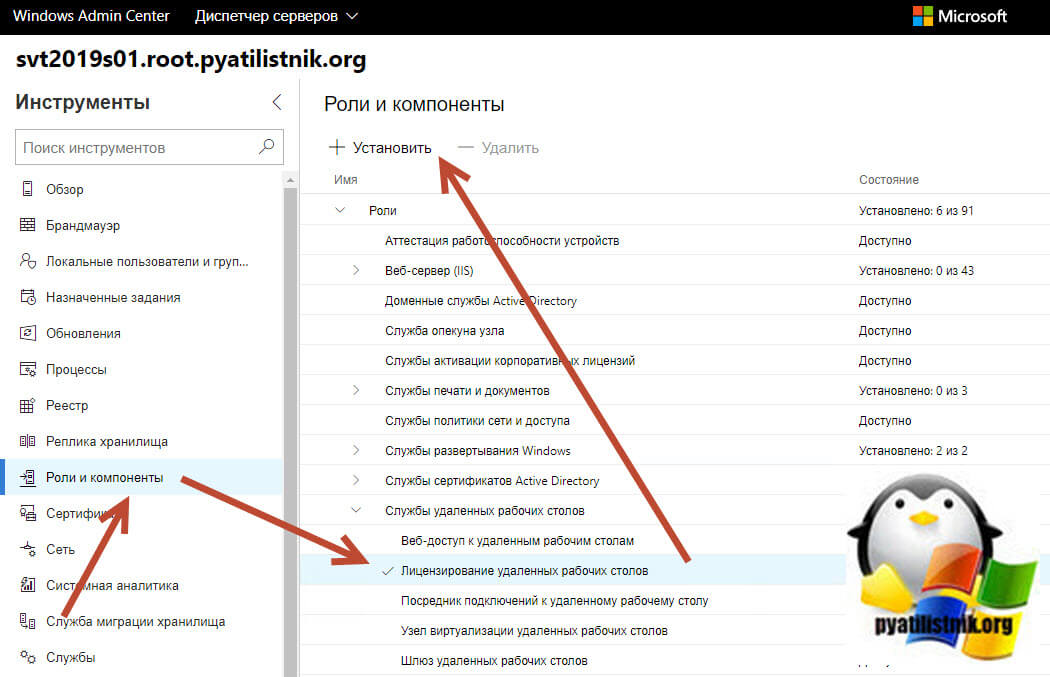

Установка роли лицензирования RDS через Windows Admin Center

Ранее я вам рассказывал про установку Windows Admin Center, нового средства централизованного управления в Windows Server 2019. Благодаря ему мы установим роль лицензирования службы удаленных рабочих столов. Открываем раздел «Роли и компоненты», находим пункт «Лицензирование удаленных рабочих столов» и нажимаем «Установить».

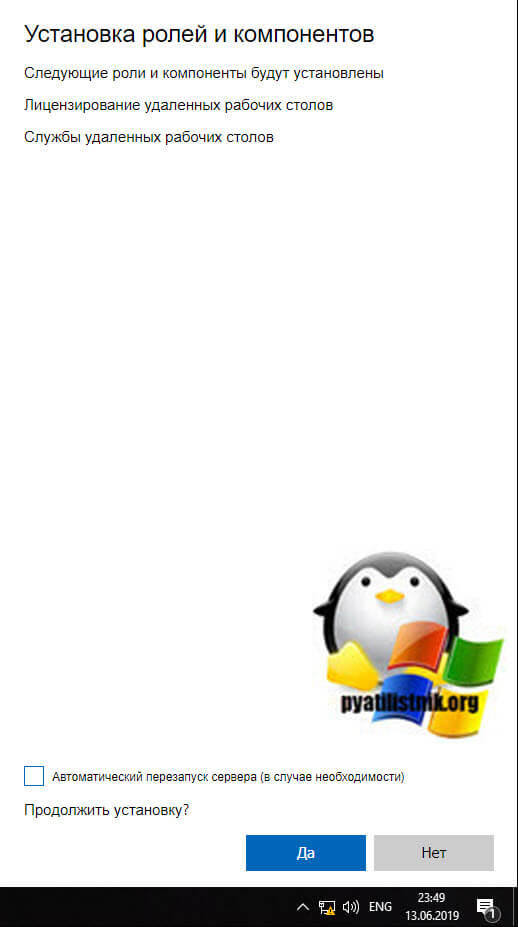

В правой части экрана у вас появится панель, где нужно нажать кнопку «Установить»

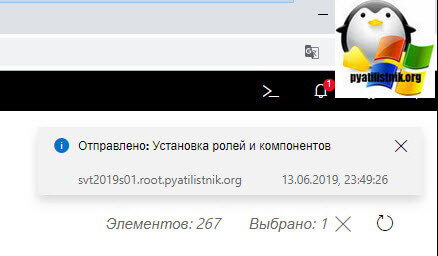

Сверху появится оповещение, что Windows Admin Center отправил задание на установку роли лицензирования RDS фермы.

Вот так выглядит сам процесс установки в Windows Admin Center

Через секунд 30 мы видим, что роль «Лицензирование удаленных рабочих столов» установлена. Как видите данный метод куда быстрее, нежели чем через оснастку «Диспетчер серверов».

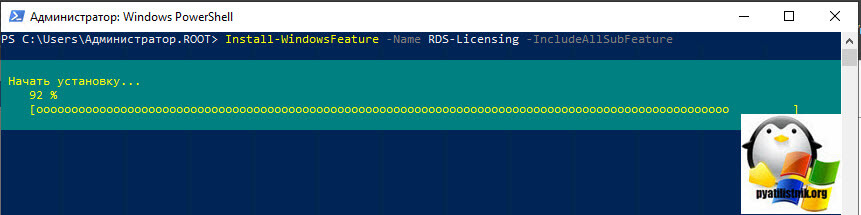

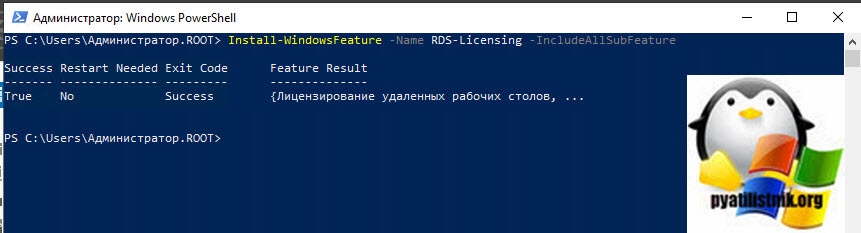

Установка сервера лицензирования из PowerShell

Ну и нельзя не привести команду в оболочке PowerShell которая установит в вашем Windows Server 2019 нужную роль. Открываем оболочку PowerShell и пишем:

Install-WindowsFeature -Name RDS-Licensing -IncludeAllSubFeature -IncludeManagementTools

Видим, что наш сервер по раздаче лицензий клиентам терминальной фермы, успешно установился. Данный метод самый быстрый.

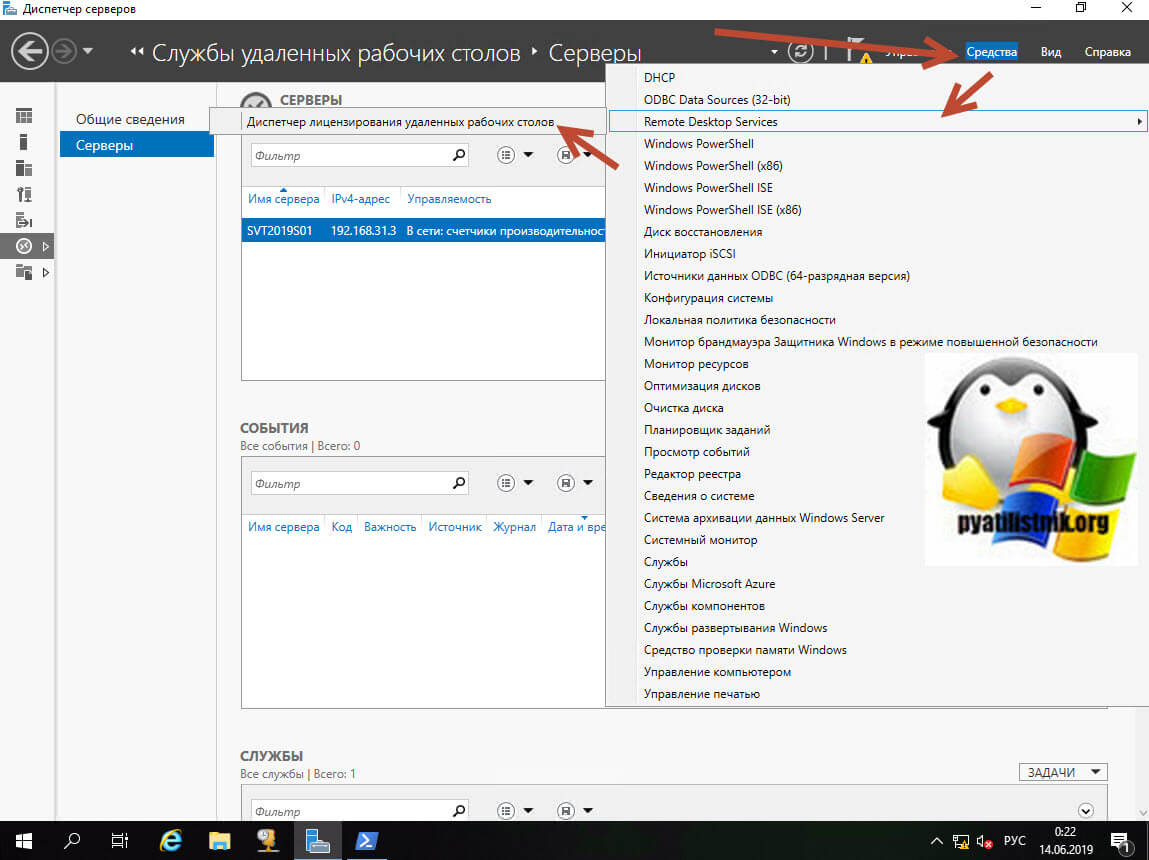

Активация сервера лицензирования RDS в Windows Server 2019

Ранее я вам рассказывал, как активировать сервер лицензий на Windows Server 2012 R2, сегодня повторим это для W2019. В диспетчере серверов нажмите «Средства — Remote Desktop Services» и выберите пункт «Диспетчер лицензирования удаленных рабочих столов».

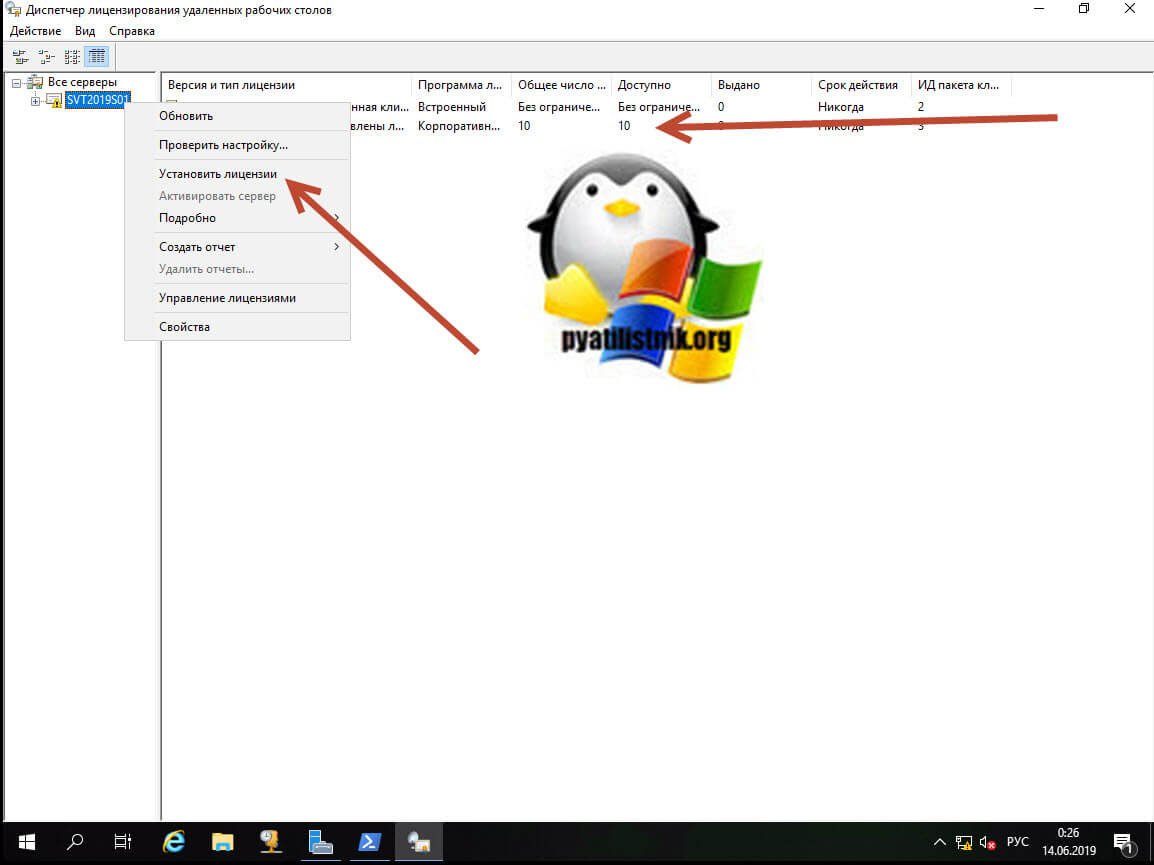

Щелкаем правым кликом по названию сервера и выбираем пункт «Установить лицензии»

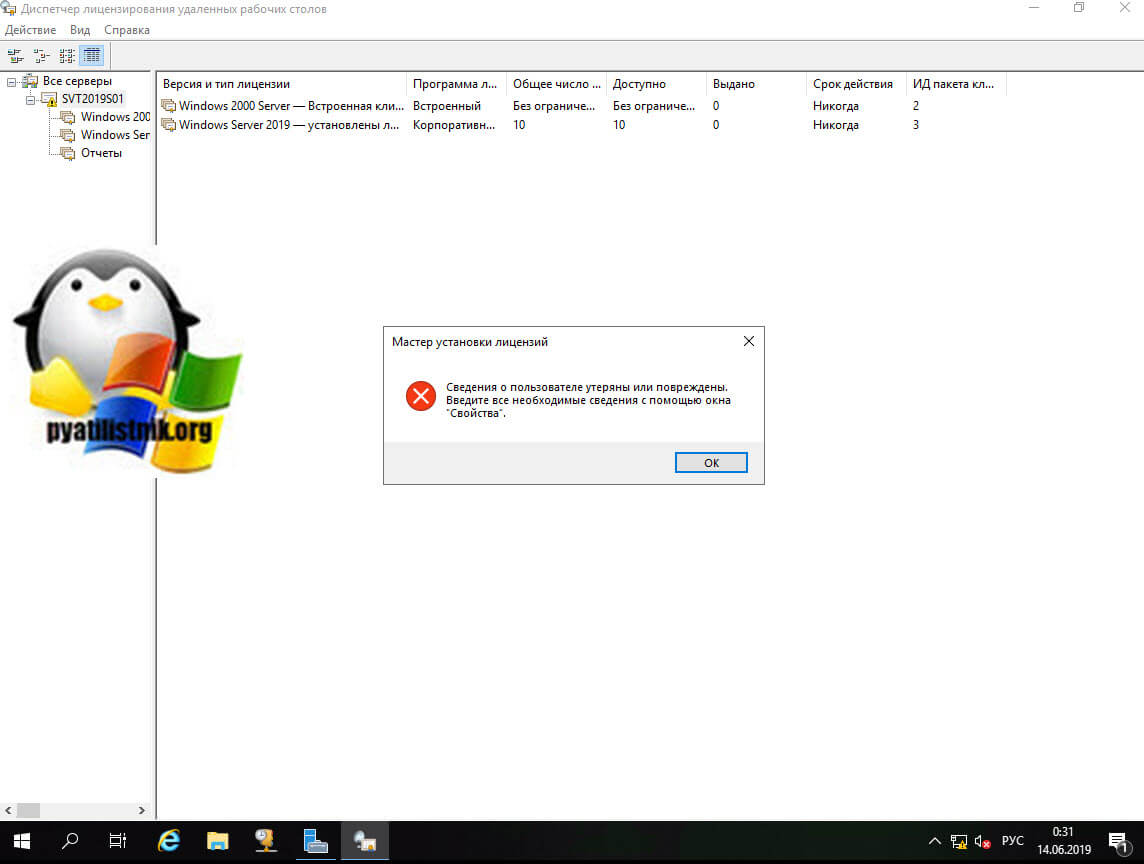

И вы сразу получаете ошибку «Сведения о пользователе утеряны или повреждены», вот прямо с ходу. Вам намекают, что нужно зайти в свойства сервера.

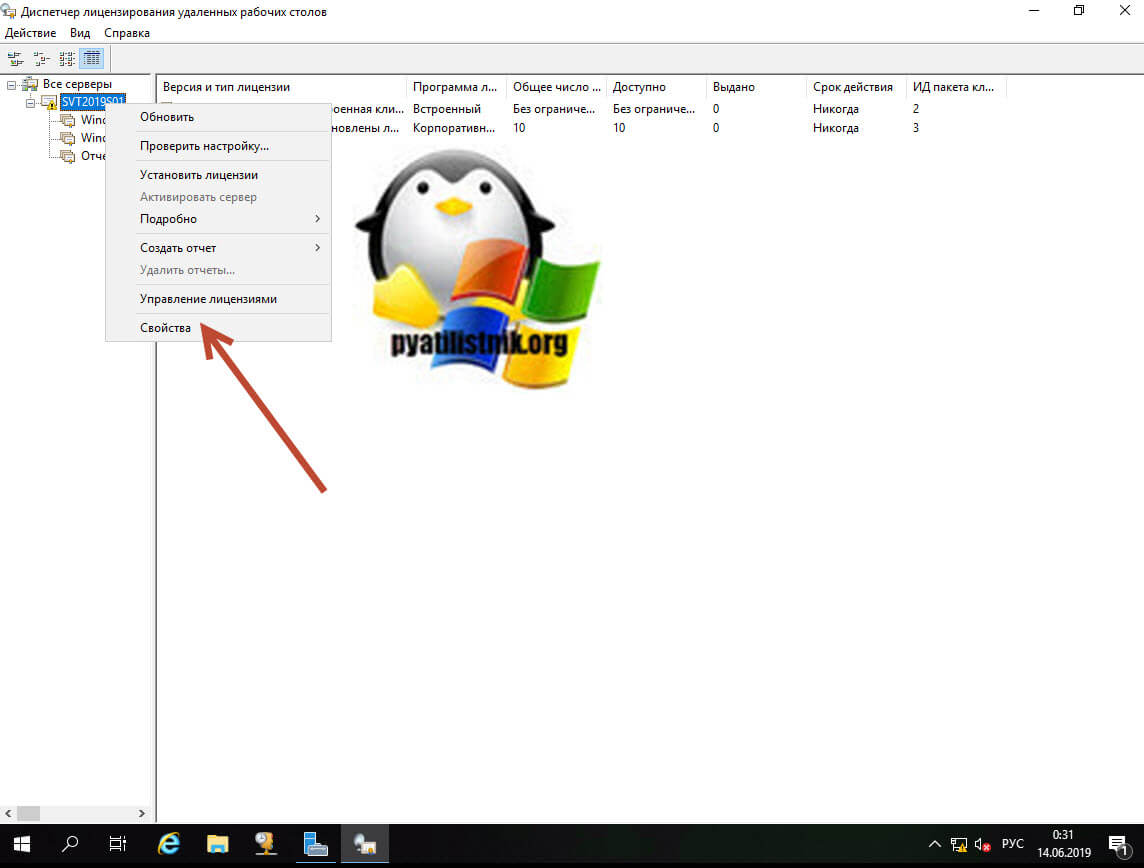

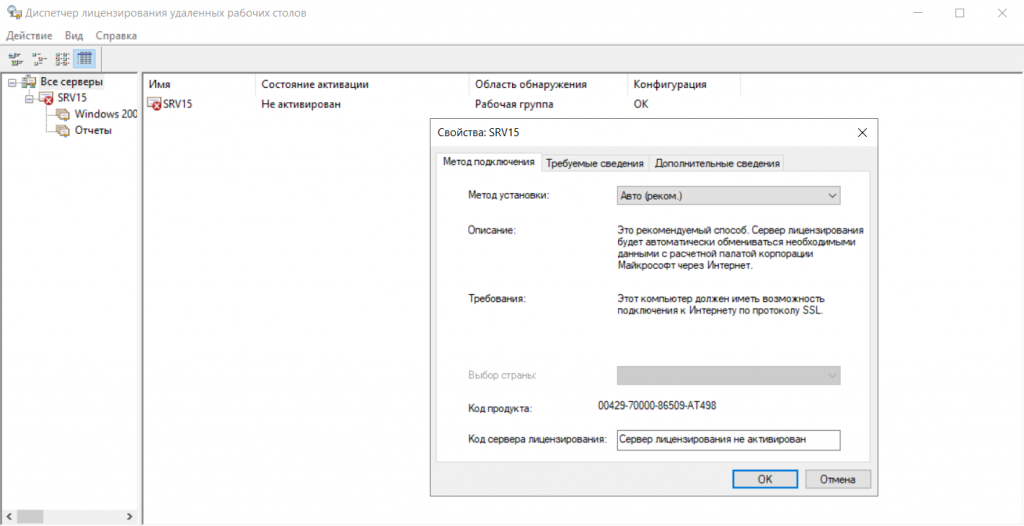

Открываем свойства.

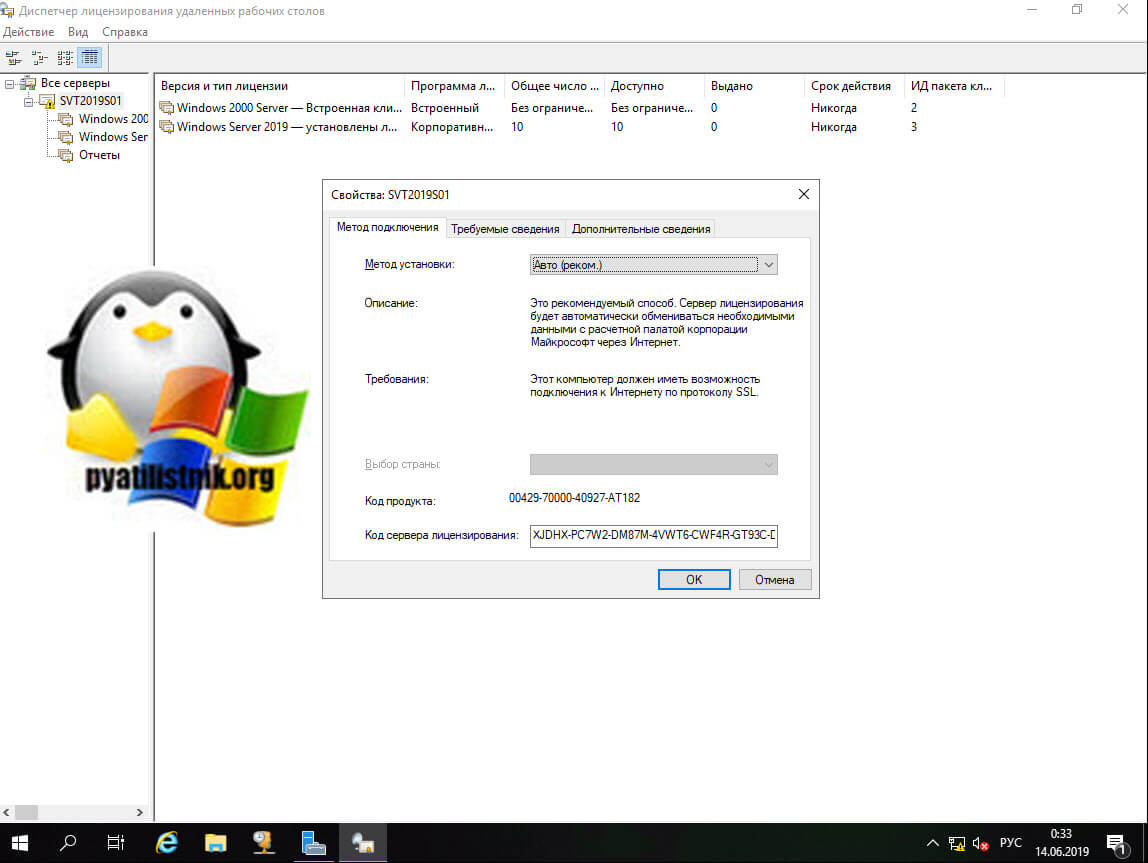

На вкладке «Метод подключения» оставьте метод установки (Авто)

Переходим на вкладку «Требуемые сведения», где заполняем четыре поля:

- Имя

- Фамилия

- Организация

- Страна

Дополнительные сведения можете не заполнять если не хотите. Сохраняем настройки.

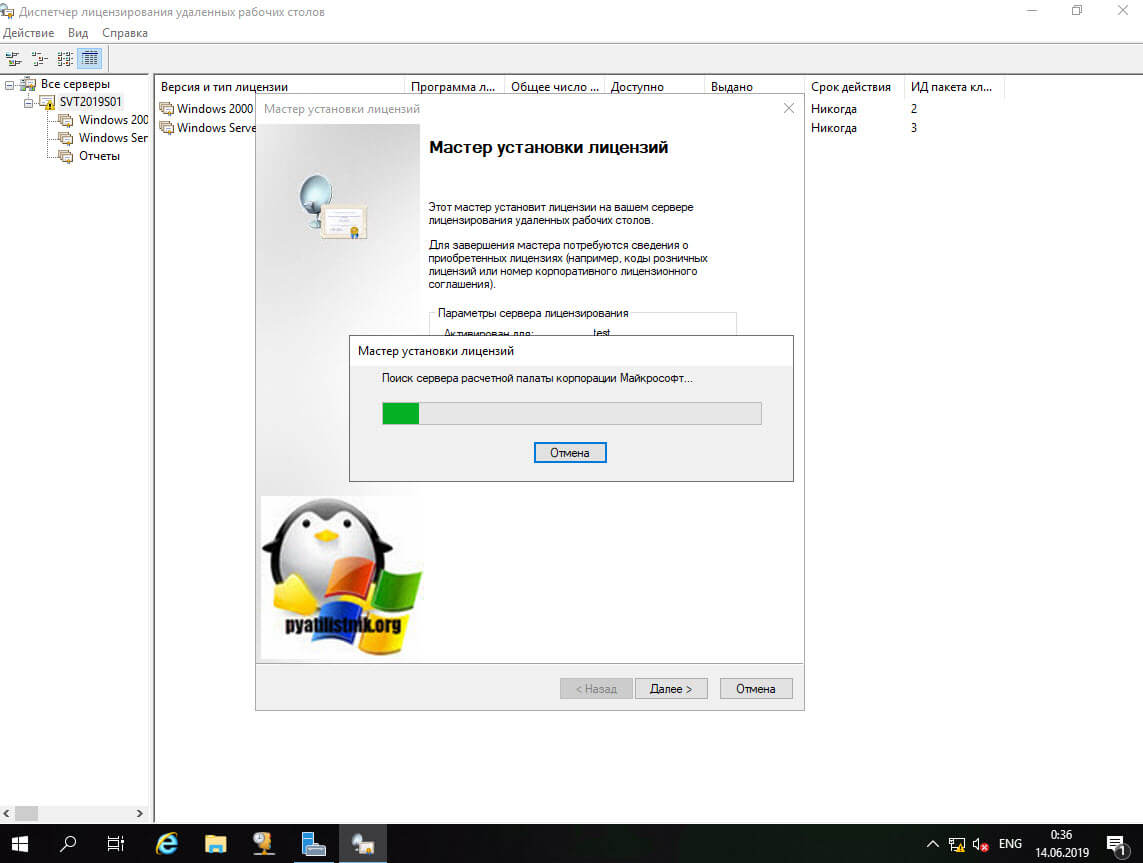

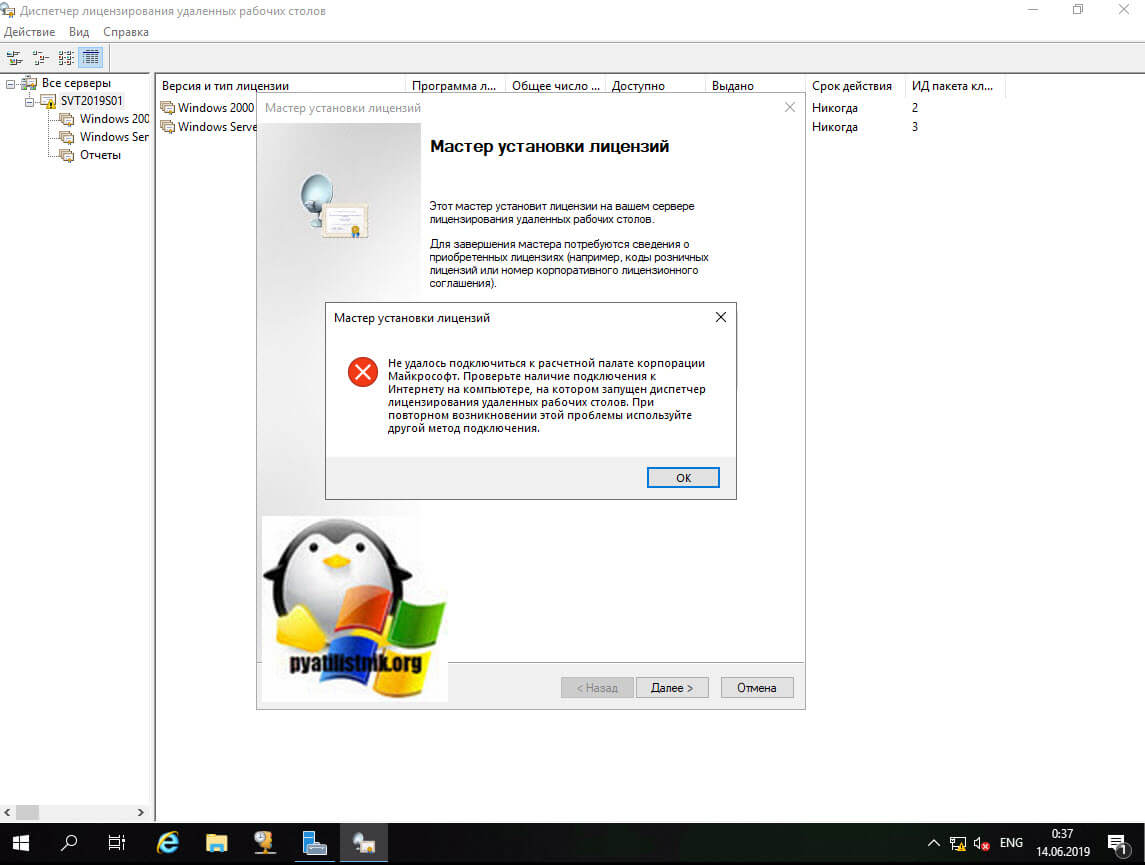

Теперь при попытке установить лицензии, у вас откроется мастер установки лицензий, нажимаем далее.

Начнется обращение к серверу Microsoft

Если нет интернета, то получите ошибку: Не удалось подключиться к расчетной палате корпорации Microsoft

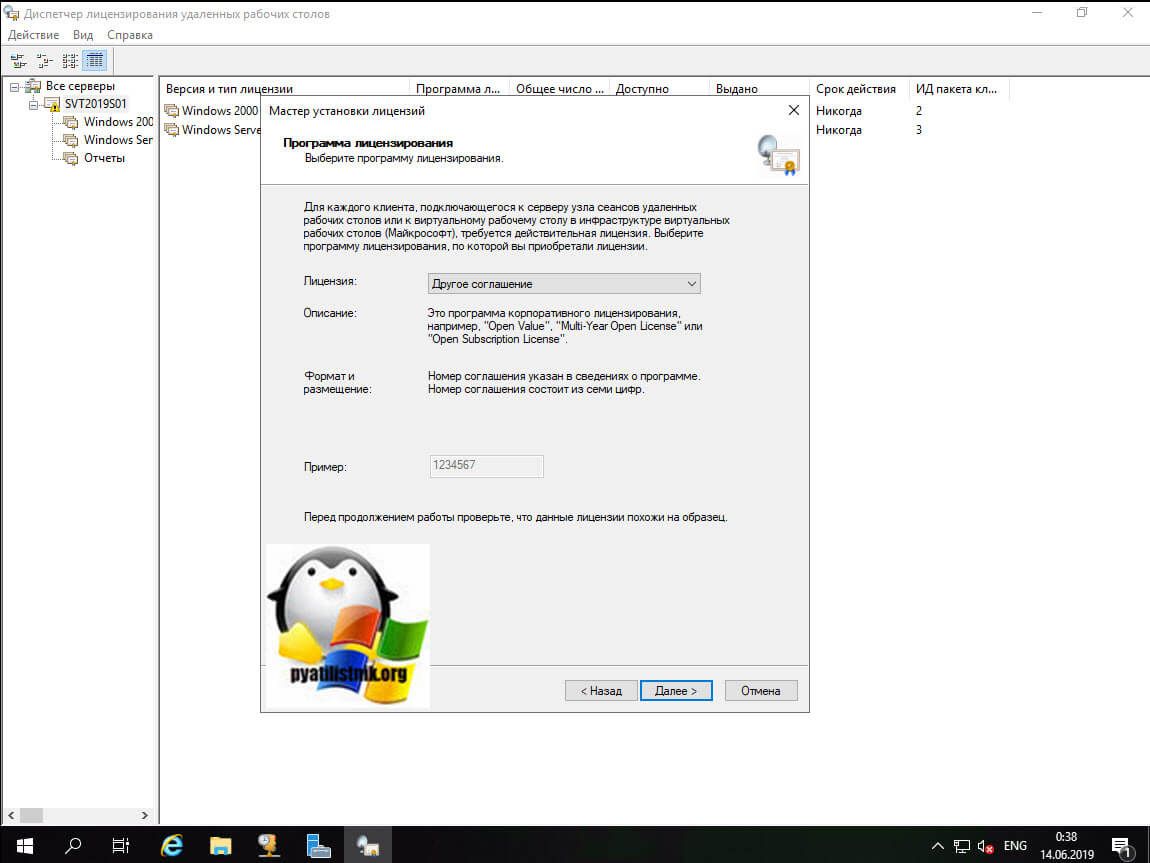

Далее вам в вашей Windows Server 2019 необходимо задать:

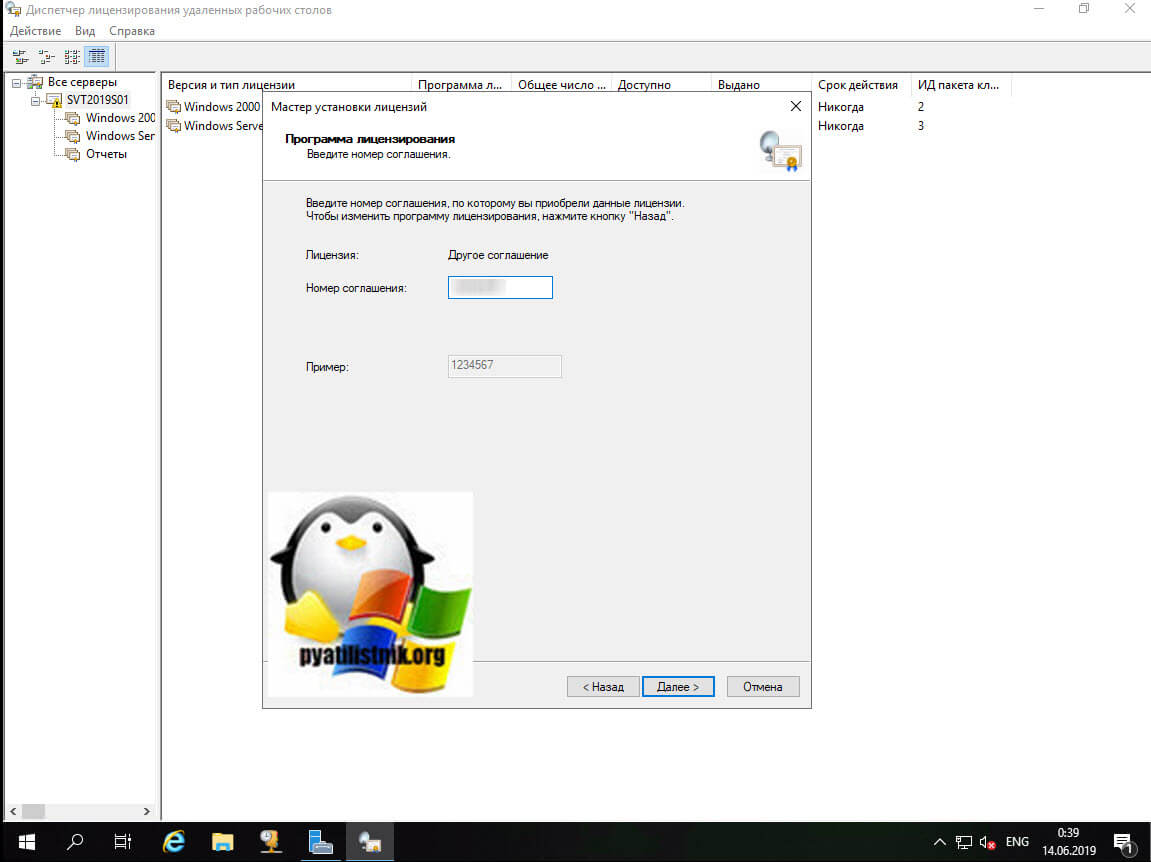

- тип лицензии, я ставлю «Другое соглашение»

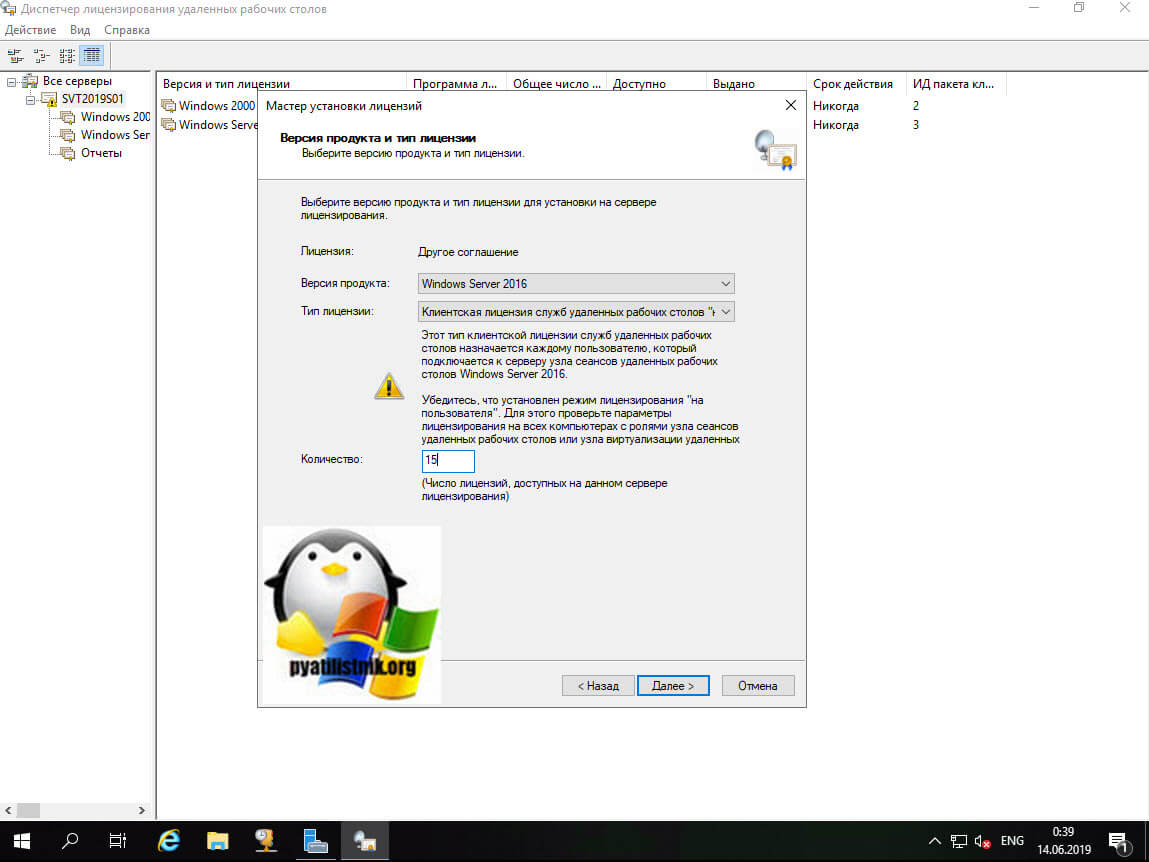

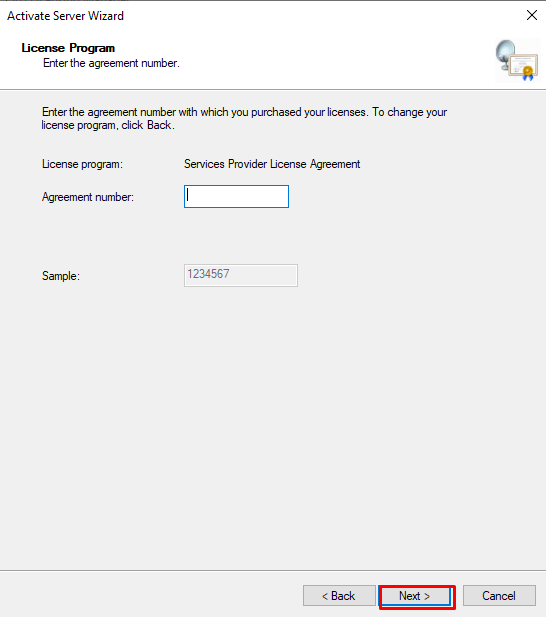

Далее вам необходимо ввести ваш ключ на лицензии, если у вас нет, то могу поделиться тестовым ключом активации, который уже лет 10 бороздит просторы интернета, кстати он можете дать много лицензий (4965437), таких кодов несколько можете загуглить.

Далее указываем на какую операционную систему мы будем добавлять лицензии и указываем тип CAL, я выберу на пользователя в количестве 15 штук.

Добавление ключей завершено.

В итоге видим, что в списке доступных лицензий у нас появились только, что добавленные для Windows Server 2016

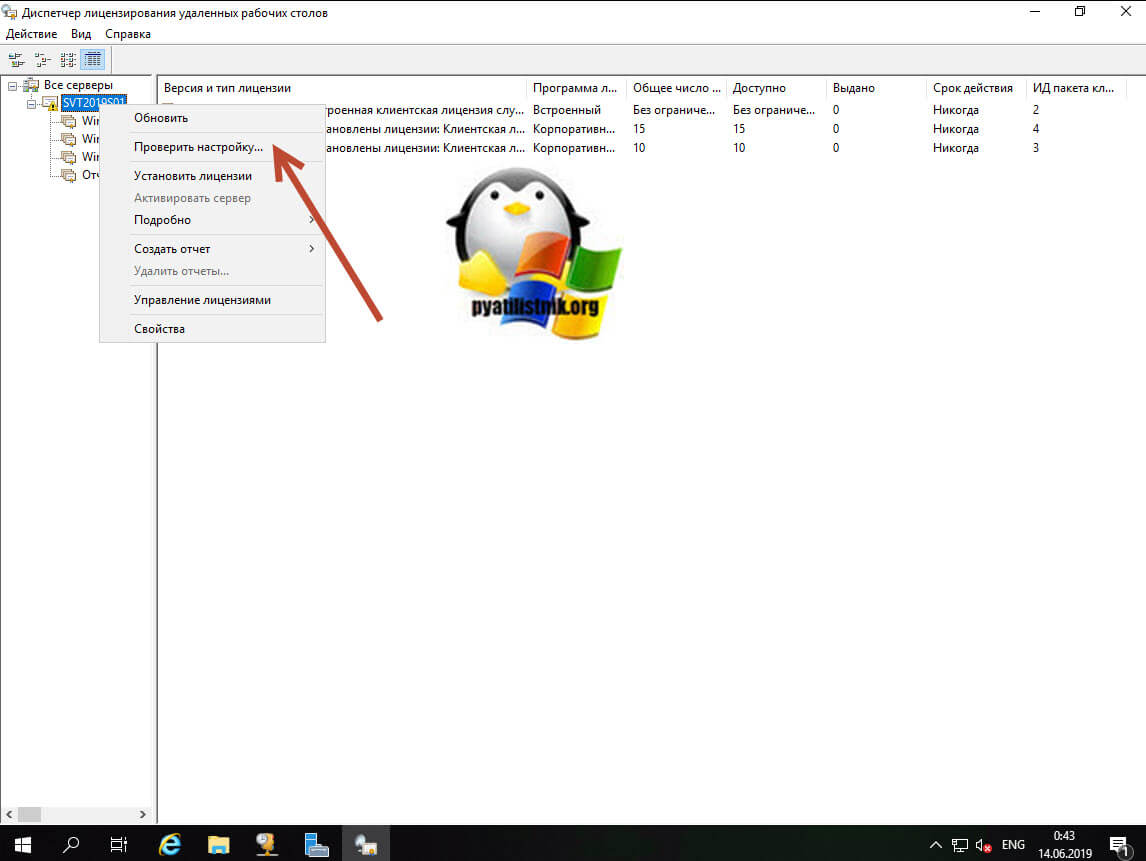

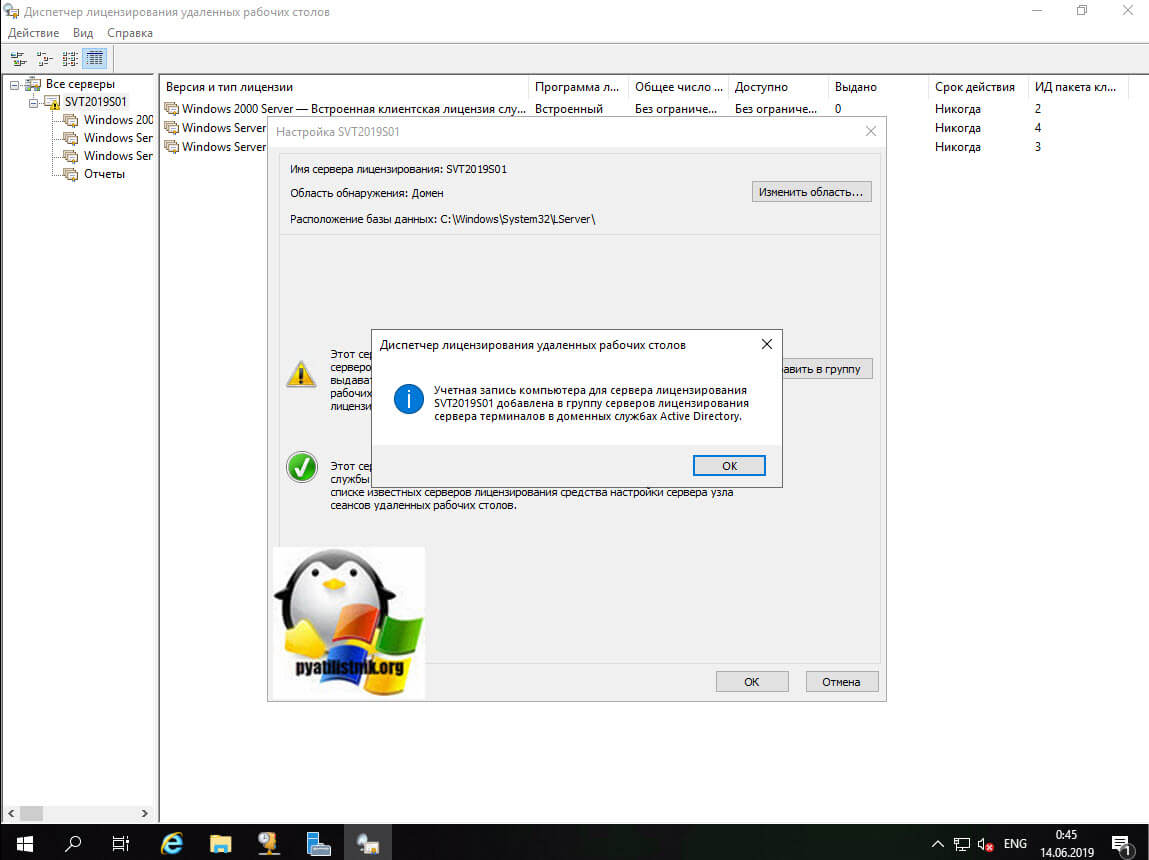

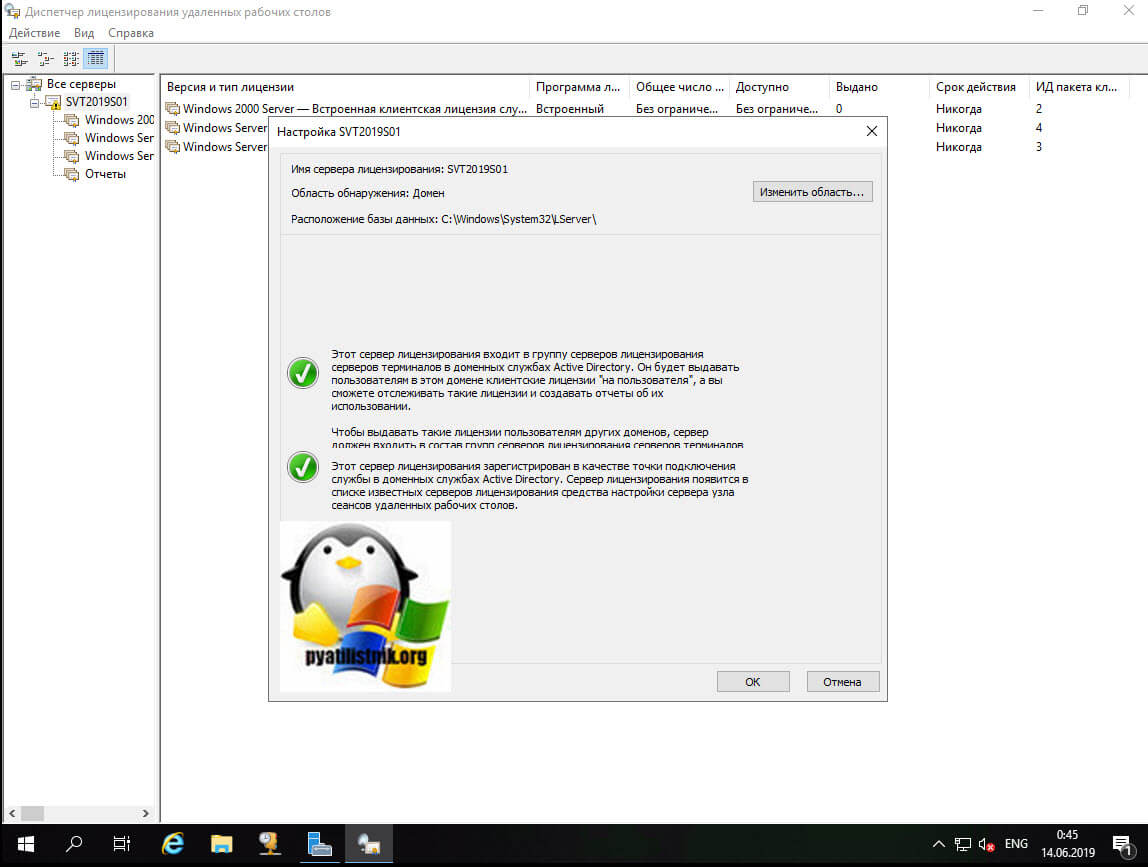

Далее проведем проверку настройки нашего сервера лицензирования для служб удаленных рабочих столов, для этого в контекстном меню выберите пункт «Проверить настройку»

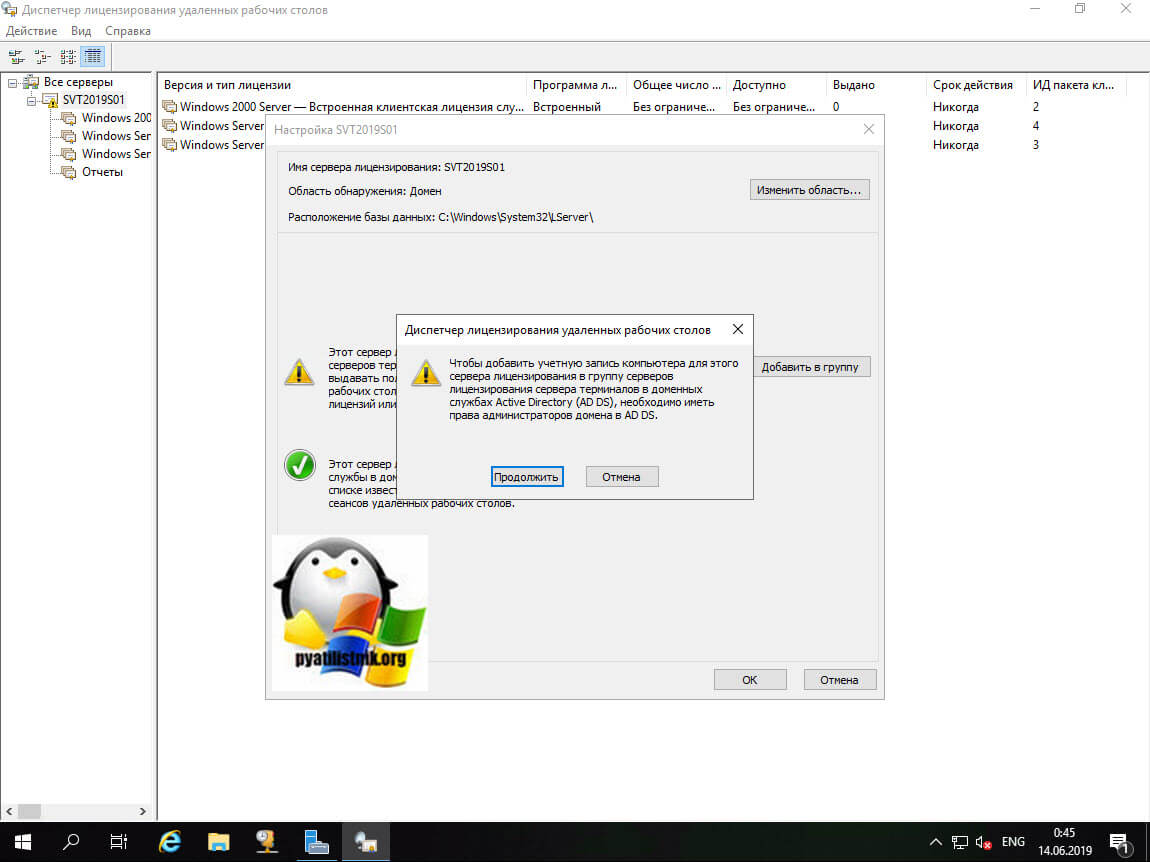

Говорим продолжить ,если сервер не добавлен в специальную группу в Active Directory

Учетная запись компьютера для сервера лицензирования добавлена в группу серверов лицензирования сервера терминалов в доменных службах Active Directory

Видим, что все стало зеленым. Теперь осталось теперь назначить лицензии.

Раздача лицензий через групповую политику

Тут вы можете воспользоваться, как групповой политикой, так и редактором локальной политики (gpedit.msc). Данную политику нужно создать для организационного подразделения в котором содержатся ваши сервера на которых установлена роль Remote Desktop Services. Пути настроек лицензий:

Конфигурация компьютераАдминистративные шаблоныКомпоненты WindowsСлужбы удаленных рабочих столовУзел сеансов удаленных рабочих столовЛицензирование — Использовать указанные серверы лицензирования удаленных рабочих столов (добавляем имя нашего сервера) (Computer ConfigurationAdministrative TemplatesWindows ComponentsRemote Desktop ServicesRemote Desktop Session HostLicensing — Use the specified Remote Desktop license servers )

Конфигурация компьютераАдминистративные шаблоныКомпоненты WindowsСлужбы удаленных рабочих столовУзел сеансов удаленных рабочих столовЛицензирование — Задать режим лицензирования удаленных рабочих столов (выбираем тип лицензий)(Computer ConfigurationAdministrative TemplatesWindows ComponentsRemote Desktop ServicesRemote Desktop Session HostLicensing — Set the Remote licensing mode)

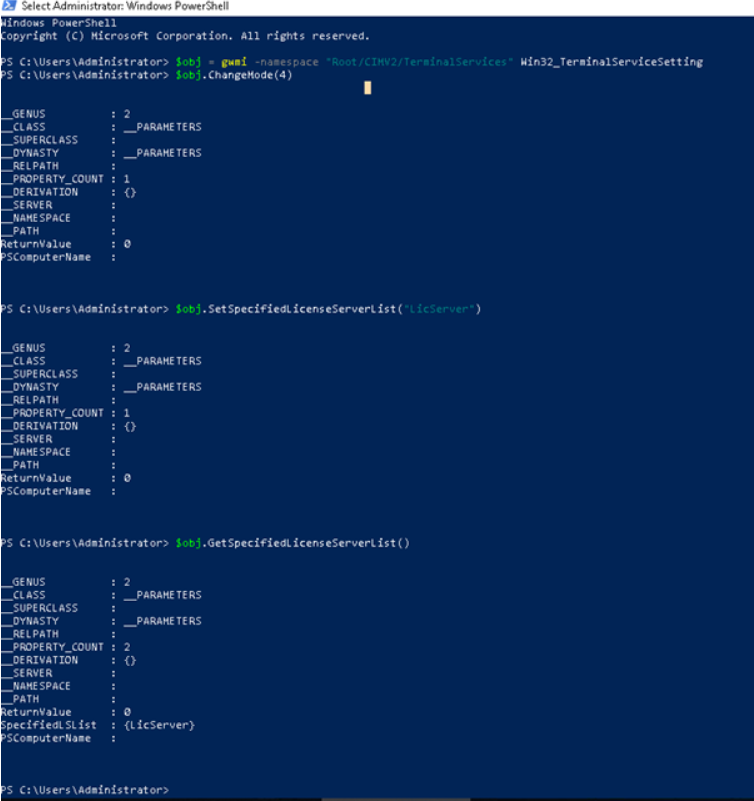

Настройка лицензий на RDSH хостах через PoerShell

После того, как сервер лицензий RDS активирован и запущен, вы можете перенастроить узел сеансов RD для получения лицензий с этого сервера. Вы можете выбрать тип лицензии и указать имя сервера лицензий, используя PowerShell или GPO.

Чтобы выбрать используемый тип лицензии, выполните следующую команду:

$obj = gwmi -namespace "Root/CIMV2/TerminalServices" Win32_TerminalServiceSetting

Затем укажите необходимый тип лицензии:

Примечание . Введите 4, если сервер должен использовать тип лицензирования «на пользователя», и 2 , если это «на устройство».

Затем укажите имя сервера лицензий RDS:

$obj.SetSpecifiedLicenseServerList("rdslic2016.woshub.com")

И проверьте текущие настройки:

$obj.GetSpecifiedLicenseServerList()

На этом я заканчиваю эту длинную статью. Мы с вами научились устанавливать сервер лицензирования для служб удаленных рабочих столов, разобрались как его активировать и как раздать лицензии на серверах RDSH. На этом у меня все ,с вами был Иван Семин, автор и создатель IT портала Pyatilistnik.org,

Remote Desktop Services (RDS), known as Terminal Services in Windows Server 2008 and earlier, is one of the components of Microsoft Windows that allow a user to take control of a remote computer or virtual machine over a network connection. RDS is the application of Microsoft’s thin client architecture where Windows software and the entire desktop of the computer running RDS can access any remote client machine that supports the Remote Desktop Protocol(RDP). The user interfaces are displayed from the server to the client system, and the input from the client system is transmitted to the server where the software execution takes place.

With the Windows Server 2008 operating system, the terminal server feature that we frequently use with Windows Server 2012 was edited with RDS and started to be offered as Remote Desktop Services under the Server manager. How to setup and configure RDS for Windows Server 2019, in this article, I will be telling you about this service.

We open our “Server Manager” Dashboard.

We click on the “Add roles and features” menu in the middle of the Server Manager Dashboard.

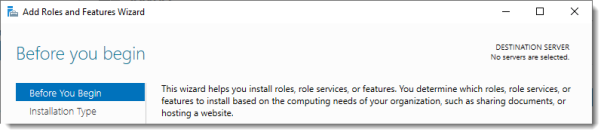

“Before you begin” welcomes you as the first step in the “Add Roles and Features Wizard” window that opens. By pressing the “Next” button, we start our pre-configuration for role installation.

In the “Installation Type” section, we select “Roles-Based 0r feature-based installation” and press the “Next” button.

In the “Server Selection” step, if you are managing multiple servers through “Server Manager”, select the server to install from the server pool section. If you do not manage your other servers through the Server Manager, the server you are already processing will be selected by default. After the server selection process is completed, click the “next” button.

In the “Server Roles” section, we select the “Remote Desktop Services” role that we want to install. We press the “Next” button.

You do not need to do anything in the “Features” step, but if you are going to install a different software after RDS, such as ERP, CRM, you can select the extra features you think you need from this section. If you are going to use it only for RDS, continue by pressing the “next” button without selecting any features.

From the “Remote Desktop Services” step it gives you a brief overview of the capabilities and usage of this role. After examining the relevant step, click the “Next” button.

ur RDL service provides license management services for our RDS role infrastructure. The RDS role is offered by Microsoft as an additional licensed product. You can install and test for free on Windows Server Roles and Features. Microsoft offers 120 days of free use for this role. Once your 120-day RDS role expires, you will need to purchase a license to continue using the service. Two different types of licenses are available for RDS. Firstly, our license is device-based, and our second license is based on user-based needs and demands, you can continue your use by choosing user or device-based license models.

I select the RDSH and RDL roles to continue with the installation. We continue by pressing the “Next” button.

In the “Confirmation” section, we view the RDSH and RDL roles and services we selected. Click the “Install” button.

During the installation, the system will restart. The installation will continue when you log in.

Our RDSH and RDL role and service installations have been completed. Click the “Close” button and log out.

RDSH and RDL setup with Powershell

You can complete the installation in a much shorter time with Powershell. You can install RDSH and RDL using the command below for the same roles as installations.

Install-WindowsFeature Remote-Desktop-Services, RDS-RD-Server, RDS-Licensing –IncludeManagementTools

Configuring RDSH with PowerShell

You can use the following PowerShell commands to complete your RDSH configuration. With this process, we create our license registration for RDSH.

First, we check our service.

$obj = gwmi -namespace “Root/CIMV2/TerminalServices” Win32_TerminalServiceSetting

We choose the type of license we will use with our second command. Type Value for Device-based licensing and 2 for user-based licensing.

$obj.ChangeMode(value)

We are entering our license on RDL.

$obj.SetSpecifiedLicenseServerList(“LicServer”)

Finally, we are viewing our license.

$obj.GetSpecifiedLicenseServerList()

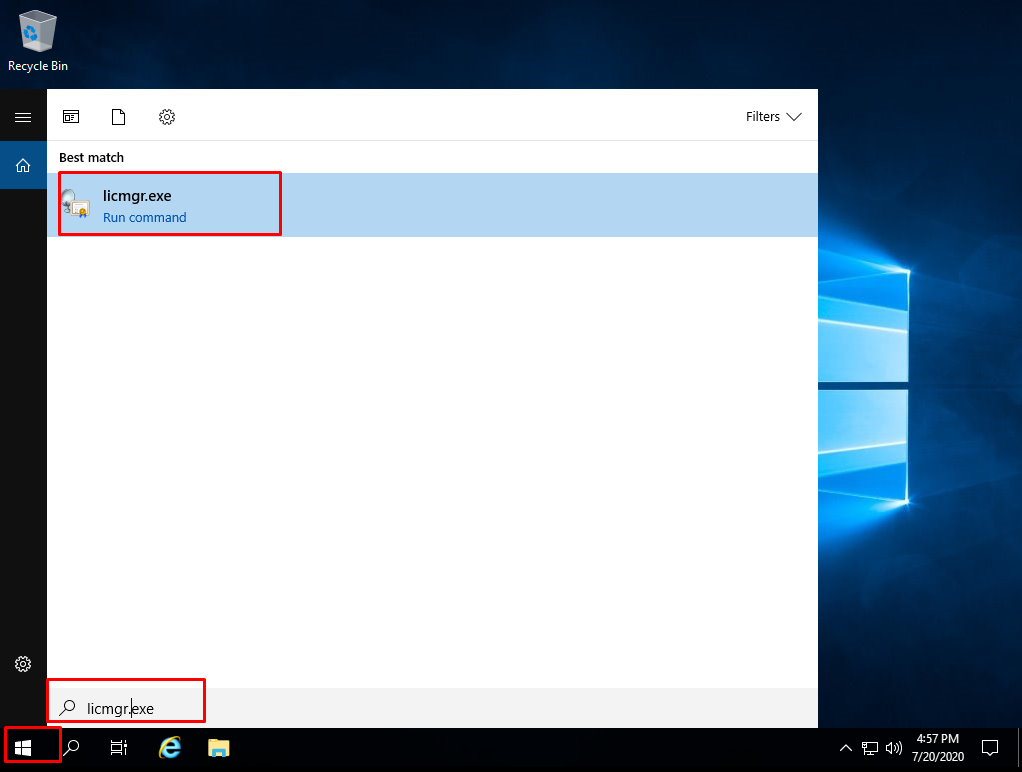

RDS License Management Configuration

After installation, run RD Licensing Manager (licmgr.exe) to complete your RDS license management configuration.

In the RD licensing manager application, under the “All Servers” section on the left, select our server, right-click and click on the “Activate Server” tab.

Click the “Next” button in the “Activate Server Wizard” window.

Select the “Automatic connection (recommended)” tab in the “Connection method:” section and click the “Next” button.

Enter the relevant information on the “Company Information” page and click the “next” button.

Select the “Start Install Licenses Wizard now” option on the “Completing the Activate Server Wizard” page and click the “next” button.

Continue by clicking the Next button in the “Install Licenses Wizard” window. In the License Program section, select the license type and location settings you have.

You will enter the activation or a serial number of your license in this section.

Enter the operating system type and the number of users of the license we have and click the “next” button.

Our license activation process has been completed. We check the latest status of our license.

Краткая инструкция по быстрому развёртыванию сервера удалённых рабочих столов на ОС Microsoft Windows Server 2019 Standard по протоколу RDP.

Для установки сервера терминалов запускаем Диспетчер серверов

В меню в пункте Управление выбираем Добавить роли и компоненты

В Типе установки выбираем Установка ролей и компонентов

Выбор сервера — текущий сервер, к которому будут подключаться клиенты

В Ролях сервера ставим чек-бокс на пункте Службы удалённых рабочих столов

В пункте Компоненты пока оставляем всё как есть.

Переходим в меню Службы удалённых рабочих столов в Службы ролей и ставим чек-боксы на пунктах Remote Desktop Session Host и Лицензирование удалённых рабочих столов

Ставим чек-бокс на Автоматический перезапуск конечного сервера

и сервер начнёт установку службы и необходимых компонентов.

После этого система перезапустится и продолжит устанавливать компоненты.

После перезагрузки машины система уведомит об успешном окончании установки

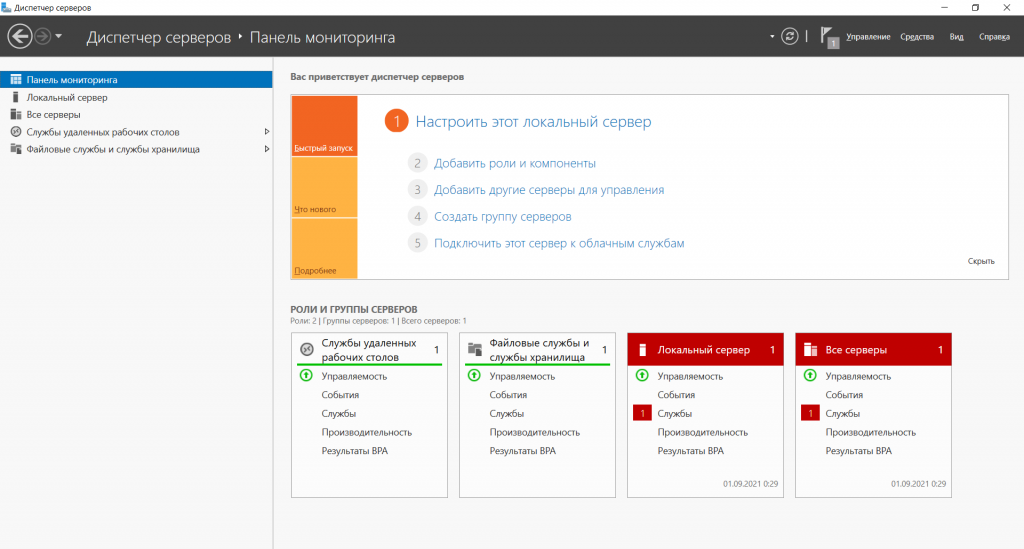

В Панели мониторинга в пункте Роли и группы серверов появится виджет Службы удалённых рабочих столов

В меню в пункте Средства переходим в Диспетчер лицензирования удалённых рабочих столов

Появится консоль со списком серверов. Кликаем по нелицензированному серверу и вводим код сервера лицензирования

В Средствах диагностики лицензирования удалённых рабочих столов в Сведениях мы увидим сообщение о прохождении тестового периода использования сервера узла сеансов удалённых рабочих столов.

После окончания на клиентах можно запускать Подключение к удалённому рабочему столу или команду

# mstsc

На этом установка завершена.

Необходимо помнить о лицензировании сервера терминалов.

A step by step guide to build a Windows Server 2019 Remote Desktop Services deployment.

I posted this before based on Windows Server 2012 R2 RDS and thought it was high time to update this post to a more modern OS version.

I will provide all the steps necessary for deploying a single server solution using the GUI tools.

Although it is called a single server installation, we will need 2 servers as shown below.

Software used in this guide:

Windows Server 2019 ISO (evaluation can be downloaded here: https://www.microsoft.com/en-us/evalcenter/evaluate-windows-server-2019).

SQL Server 2017 Express x64 (free version can be downloaded here: https://www.microsoft.com/en-us/download/details.aspx?id=55994).

SQL Server 2016 Native Client (free version can be downloaded here: https://www.microsoft.com/en-us/download/details.aspx?id=52676. After clicking the download button select ENUx64sqlncli.msi). Although I’m installing SQL Express 2017, there are no newer client tools available.

SQL Server Management Studio (free, and can be downloaded here: https://docs.microsoft.com/en-us/sql/ssms/download-sql-server-management-studio-ssms).

And a certificate. I got mine for free from https://www.sslforfree.com/. This certificate needs to contain the FQDN you will use as the RD Web Access URL (mine is rds.it-worxx.nl in this guide). It needs to be in .pfx format and you need to have the private key in it.

This guide will not focus on building a domain using a single domain controller and adding the second server as a member server to this domain.

Also some basic knowledge is assumed in this guide. I will not detail how to create a Security Group and adding a computer account to it. I will also not detail how to install SQL Express, or adding logins to a SQL Server Instance security context. If you need extra help with this, Bing it or drop me a mail with details, and I will provide steps to continue.

I will be using Hyper-V on my Windows 10 1809 laptop and I have prepared 2 servers:

ITWDC (1 vCPU, 1024MB memory, dynamic, 60GB Harddisk)

Installed Windows

IPv4 192.168.0.4/24

Added .NET Framework 3.5 as a feature

Added Active Directory Domain Services as a role

Configured this server as a Domain Controller in a new forest: it-worxx.lab

ITWRDS (1 vCPU, 1024MB memory, dynamic, 60GB Harddisk)

Installed Windows

Added .NET Framework 3.5 as a feature

IPv4 192.168.0.10/24, DNS server 192.168.0.4

Configured it as a member server in the it-worxx.lab domain

Installing the Remote Desktop Services Roles

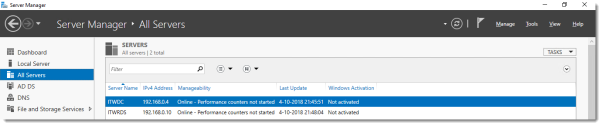

Log on to the Domain Controller, and in Server Manager right-click the All Servers node and add the second server using the Add Servers command (or select the All Servers node, click Manage and click Add Servers).

Now that all servers needed in this deployment scenario are present, click Manage, and click Add Roles & Features.

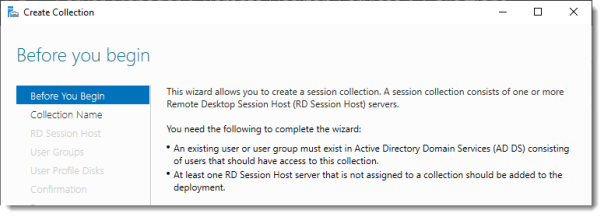

Before you begin

Click Next.

Select Installation Type

Select Remote Desktop Services installation.

Click Next.

Select Deployment Type

Although Quick Start might be a valid option for a single server deployment, leave the default selected. This will explain the steps necessary to install Remote Desktop Services in greater detail.

Click Next.

Select Deployment Scenario

Select Session-based desktop deployment.

Click Next.

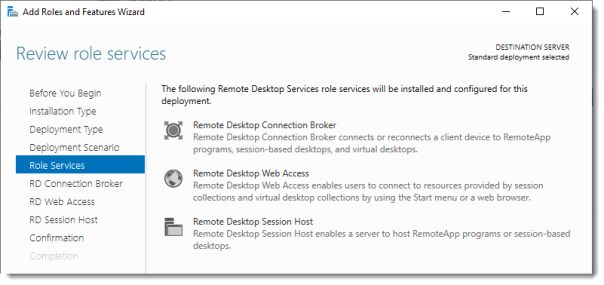

Review Role Services

Review the services that will be installed.

Click Next.

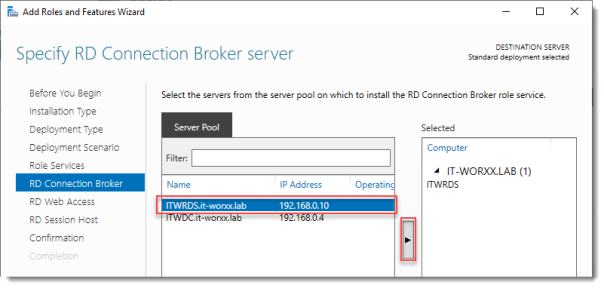

Specify RD Connection Broker server

Click the member server and click the Add button.

Click Next.

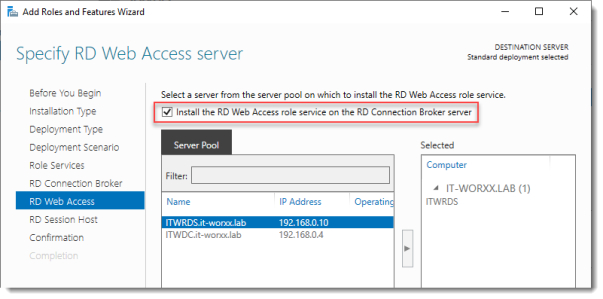

Specify RD Web Access server

Check Install the RD Web Access role on the RD Connection Broker server.

Click Next.

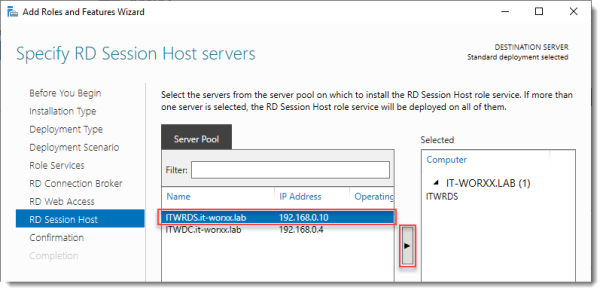

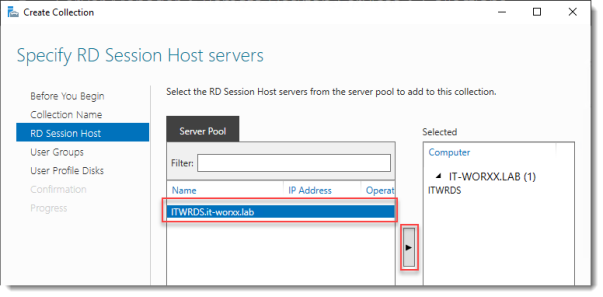

Specify RD Session Host server

Click the member server and click the Add button.

Click Next.

Confirm selections

Check Restart the destination server automatically if required.

Click Deploy.

View progress

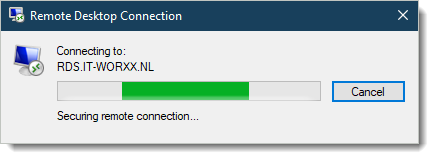

Wait until all role services are deployed and the member server has restarted.

Click Close.

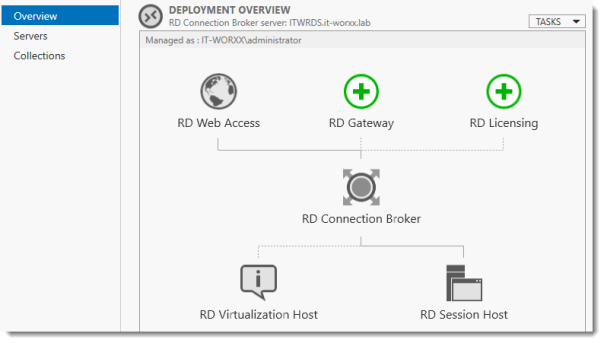

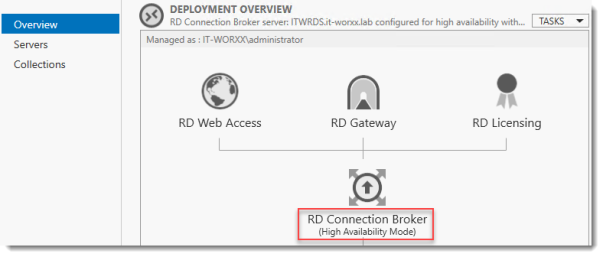

In Server Manager click Remote Desktop Services and scroll down to the overview.

As you can see the deployment is missing a RD Gateway server and a RD Licensing server.

Click the Add RD Licensing server button.

Select a server

Click the domain controller and click the Add button.

Click Next.

Confirm selections

Click Add.

View progress

Wait until the role service is deployed. No restart is needed.

Click Close.

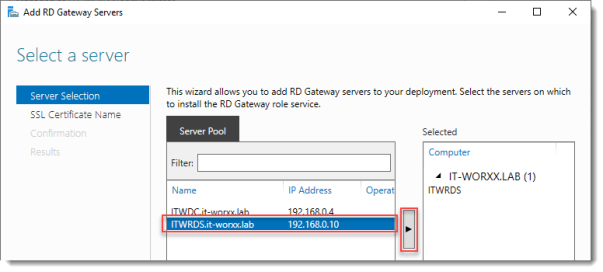

Click the Add RD Gateway server button.

Select a server

Click the member server and click the Add button.

Click Next.

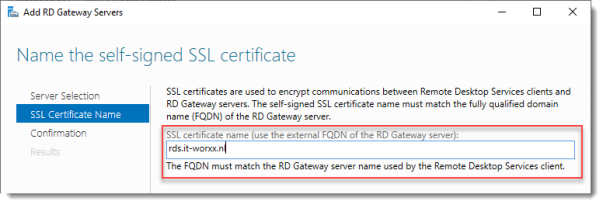

Name the self-signed SSL certificate

The wizard creates a self-signed certificate. We will deal with certificates in this deployment in a little bit. We will replace the self-signed certificate.

Enter the external Fully Qualified Domain Name which you will also use for the Web Access URL. In my case, for lack of a better name, I used “rds.it-worxx.nl”. I didn’t want to use “remote.it-worxx.nl” or “desktop.it-worxx.nl” or anything else.

Click Next.

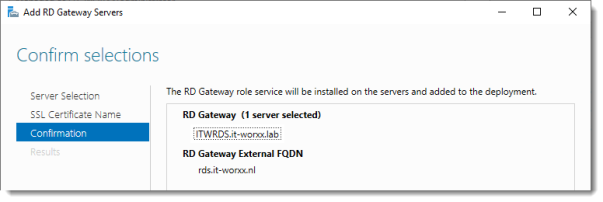

Confirm selections

Click Add.

View progress

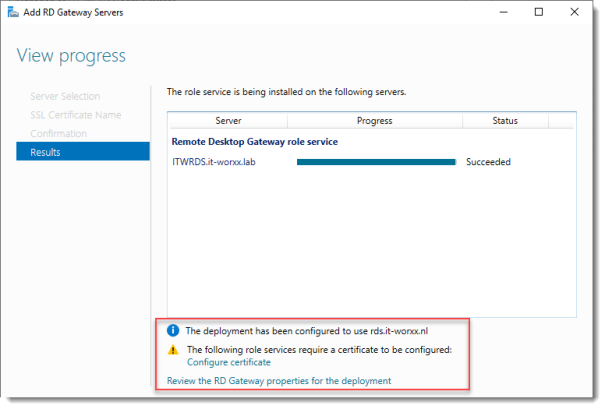

Wait until the role service is deployed. Again, no restart is needed.

Notice that “rds.it-worxx.nl” was configured for the deployment.

Also notice that even more certificate configuring is needed, but we’ll get to that later. Pay no attention to it for now. The same goes for the RD Gateway properties for the deployment. We’ll get to that later.

Click Close.

Review role installation and setting License Mode

Let’s have a quick look at the configuration we have so far.

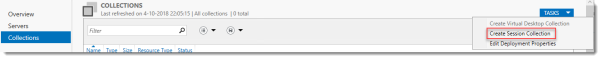

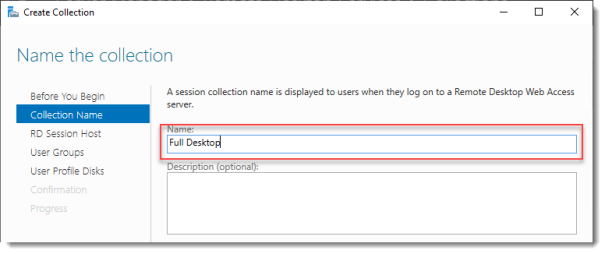

In Server Manager, Remote Desktop Services, Overview, click Tasks and click Edit Deployment Properties.

Configure the deployment

Review the RD Gateway settings and notice what settings are available.

Click RD Licensing.

Configure the deployment

Notice that an RD License server is available, but no license type is selected yet.

I selected Per User, but since this is just a guide setup, it really doesn’t matter.

Click RD Web Access.

Configure the deployment

By default the RD Web Access IIS application is installed in /RdWeb.

If you want to know how to change this, check another post: https://msfreaks.wordpress.com/2013/12/07/redirect-to-the-remote-web-access-pages-rdweb/

This is for Windows Server 2012 R2 RDS, but it also works for Windows Server 2019 RDS.

Click Certificates.

Configure the deployment

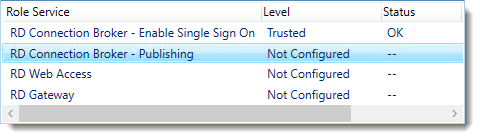

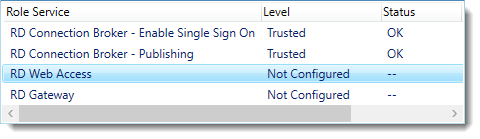

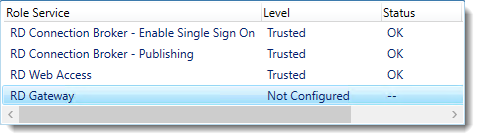

Notice that the certificate level currently has a status of Not Configured.

As you can see, certificates are used for different goals within the deployment.

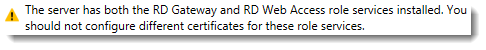

The RD Gateway certificate is used for Client to gateway communication and needs to be trusted by the clients. Either install the self-signed certificate on all clients, or use a certificate for which the complete certificate chain is already trusted by all clients. As it said in the wizard, the external FQDN should be on the certificate.

The RD Web Access certificate is used by IIS to provide a server identity to the browser clients.

The RD Connection Broker actually has two goals for which it needs certificates. To enable single sign on (server to server authentication), and for publishing (signing RDP files). If you look in the deployment you’ll see that the Connection Broker is now configured to use “itwrds.it-worxx.lab”, so we have to change it to use an external FQDN as well.

If we use the same FQDN for all goals described above, we need only 1 certificate, and only 1 external IP address.

We’ll come back to this wizard later to assign the certificate. First order of business is to change the internal FQDN for the Connection Broker to an external FQDN.

Click OK (no reason why we shouldn’t commit the change we made on the licensing tab, remember?)

Changing the Connection Broker FQDN to an externally resolvable FQDN

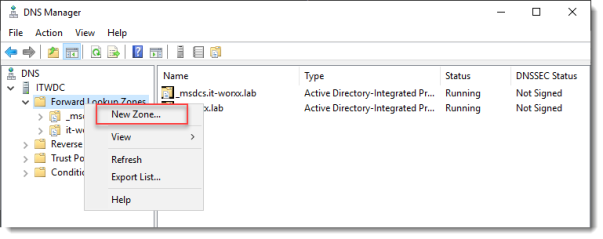

Open DNS Manager on the domain controller and browse to Forward Lookup Zones.

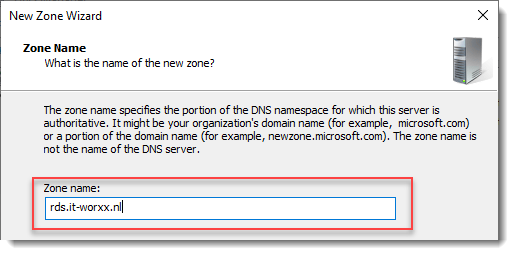

Right click Forward Lookup Zones and click New Zone… Go through this wizard accepting the defaults until you have to enter a Zone Name.

Enter the external FQDN which will also be used by the Connection Broker.

Finish the rest of the wizard accepting the defaults.

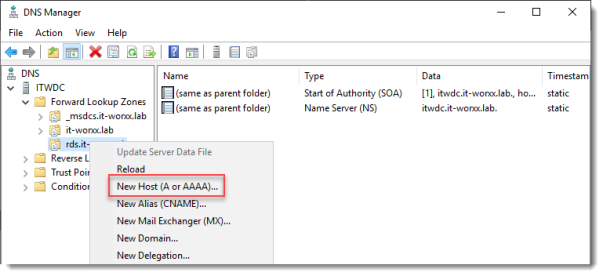

Browse to the newly created zone.

Right click the newly created zone and click New Host (A or AAAA)…

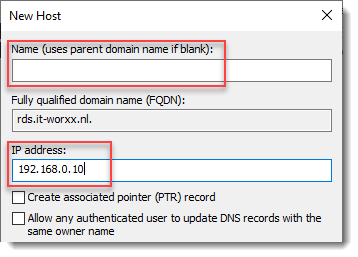

New Host

Leave the Name field blank, but enter the member server’s (holding the RD Connection Broker role) IPv4 address.

Click Add Host.

Now the configuration will be able to resolve “rds.it-worxx.nl” to the server holding the Connection Broker role, and this will work because “rds.it-worxx.nl” is also on the certificate that we will configure later.

Create a new Global Security Group called “RD Connection Brokers” and add the computer account for the member server to it as a group member.

We need this group to be able to convert the RD Connection Broker to a highly available RD Connection Broker. You’ll see why we need to do this in a few steps.

Reboot the member server to let it know it’s a member of the RDS Connection Brokers security group.

The next steps in re-configuring the RD Connection Broker depend on an SQL database shared by all Connection Brokers in the deployment. Without this configuration the RD Connection Broker will rely on the Windows Internal Database that was created during the initial deployment of the roles.

Install SQL Express on the Domain Controller (or use an existing SQL Server if you already have one).

It’s not best practice to install SQL onto a Domain Controller, but it’ll do for this guide.

Here’s a list of needed features:

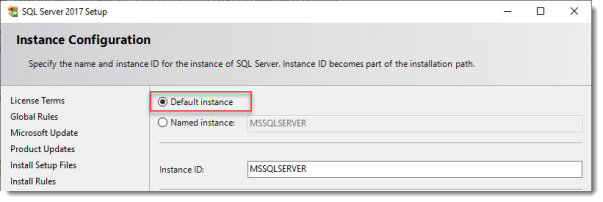

Use the Default Instance (so click Default, and do not leave the wizard’s selection on Named instance: SQLEXPRESS).

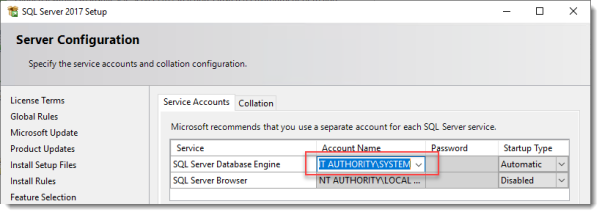

Set the SQL Service to start using SYSTEM because the default account of SQLSERVER cannot be used on a Domain Controller.

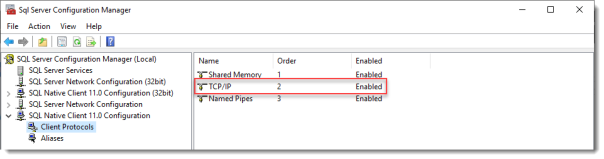

When the installation is done open SQL Configuration manager and browse to Client Protocols under SQL Native Client 11.0 Configuration.

Check if TCP/IP is enabled under Client Protocols. SQL Express install enables this by default, but check it just to be sure, especially if you use an existing SQL Server.

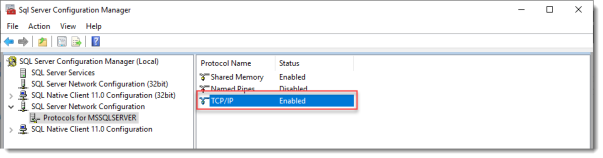

Browse to Protocols for MSSQLSERVER under SQL Server Network Configuration.

Enable TCP/IP. If this is a new SQL installation, this will be disabled by default.

Restart the SQL Server service if you changed this setting.

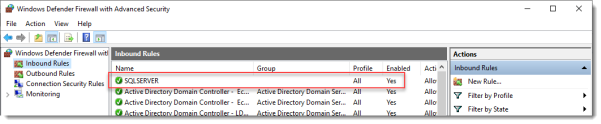

On the SQL Server, make sure port 1433 is not being blocked by Windows Firewall.

I added the SQL Server executable to the exception list to allow all inbound traffic, but TCP 1433 inbound should suffice.

If you installed SQL Server using the default folder locations, the sqlservr.exe executable is found in “C:Program FilesMicrosoft SQL ServerMSSQL14.MSSQLSERVERMSSQLBinn”.

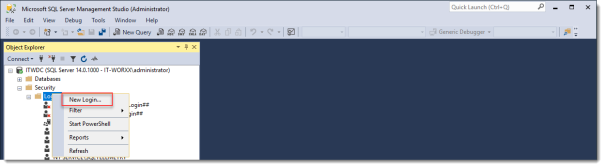

Open SQL Server Management Studio, connect to the default instance on the Domain Controller and browse to Logins under Security.

Remember the Management Studio is no longer available with the SQL Server download, but is a different download.

Right click Logins and click New Login…

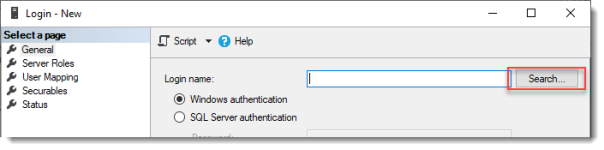

Login – New

Click Search…

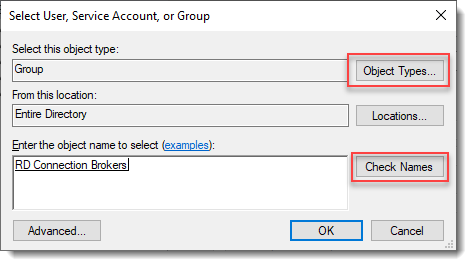

Select User, Service Account, or Group

Click Object Types… and select Group.

Type the RDS Connection Brokers security group name and click Check Names.

Click OK.

Login – New

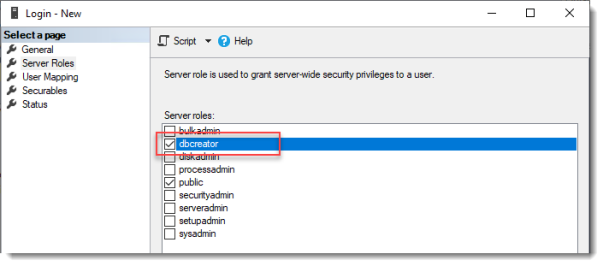

Click Server Roles and select dbcreator.

Click OK.

We have just effectively granted the RDS Connection Broker server the right to create databases.

We need this because the RDS Connection Broker service will try to migrate from WID (Windows Internal Database to a (high available) SQL Server instance when we convert the Broker to a high available broker.

Install the SQL Native Client on the member server (Client Components only). If you used the member server in this setup to install the SQL Management Studio, you can skip this step because the Native Client was installed with installing the Management Studio.

Everything we need is in place to convert the RD Connection Broker, so let’s do just that.

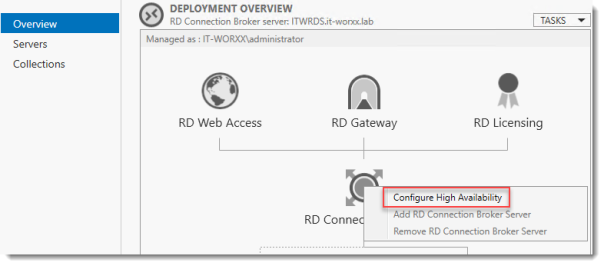

In Server Manager click Remote Desktop Services and scroll down to the overview.

Right click RD Connection Broker and click Configure High Availability.

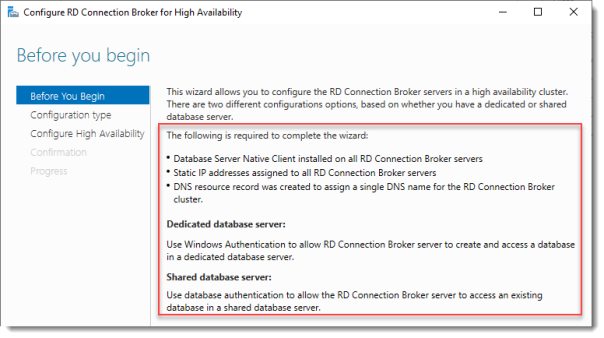

Before you begin

So we’re building a single node cluster here

Look at the pre-requisites.

If you have more than one RD Connection Broker they need to be configured using DNS Round Robin.

Click Next.

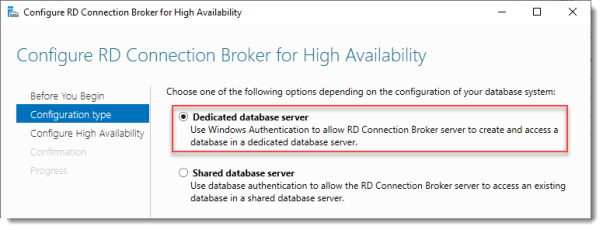

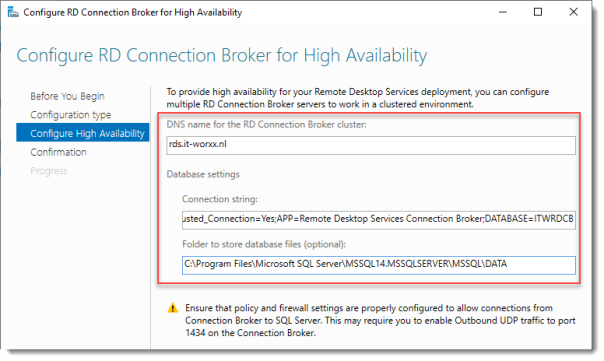

Configure RD Connection Broker for High Availability

Since we just installed an SQL Server for this, leave the default selected. You’d use the other option for instance if you’d like to use Azure SQL for this deployment.

Click Next.

Configure RD Connection Broker for High Availability

DNS name for the RD Connection Broker cluster:

The DNS Zone name we configured in DNS earlier: rds.it-worxx.nl

Connection string:

DRIVER=SQL Server Native Client 11.0;SERVER=ITWDC;Trusted_Connection=Yes;APP=Remote Desktop Services Connection Broker;DATABASE=ITWRDCB

Folder to store database files:

C:Program FilesMicrosoft SQL ServerMSSQL14.MSSQLSERVERMSSQLDATA

I used the instance default folder.

Click Next.

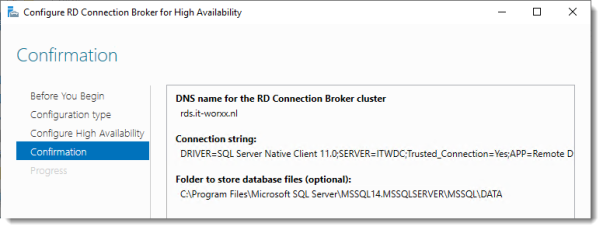

Confirmation

If you get an error before this page:

- Check if TCP/IP is enabled in client protocols and for your instance

- Check if you can reach port 1433 on the SQL Server from the member server

Click Configure.

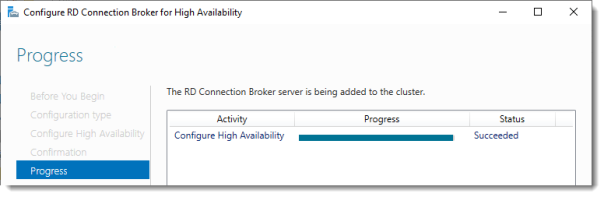

Progress

If you get an error on this page:

- Check SQL permissions for the security group

- Check if the database path you entered is correct

Click Close.

The RD Connection Broker is now in High Availability Mode, and configured as “rds.it-worxx.nl” and we are finally ready to complete the configuration.

Configuring Certificates

In Server Manager, Remote Desktop Services, Overview, click Tasks and click Edit Deployment Properties, then click Certificates.

Configure the deployment

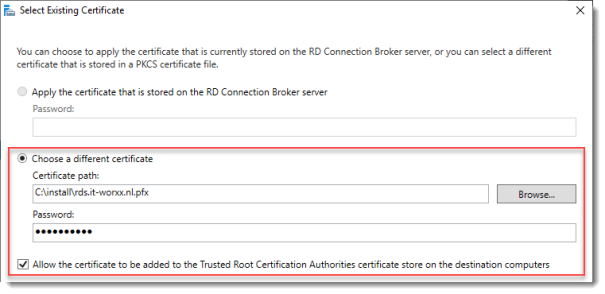

Click RD Connection Broker – Enable Single Sign On and click Select Existing certificate.

Browse to the .pfx file, enter its password, and check Allow the certificate..

Click OK.

So click Apply. This takes a little while, be patient.