Содержание

- Не отображаются общие папки, сетевые компьютеры, флешки, диски на вкладке «Сеть» проводника Windows

- Проверяем настройки общего доступа

- Первый случай

- Второй случай

- Антивирус или брандмауэр может блокировать сетевые устройства

- Рабочая группа

- Проблема с доступом к общей сетевой папке по SMB1 в Windows 10 (мое решение)

- Как включить SMB1 в Windows 10?

- Windows 10 не видит компьютеры в локальной сети (в сетевом окружении ничего нет). Почему?

- Причины и решения «невидимости»

- Компьютер с Windows 10 не видит себя и другие компьютеры в сети (сетевом окружении)

- Введение

- Рабочая группа

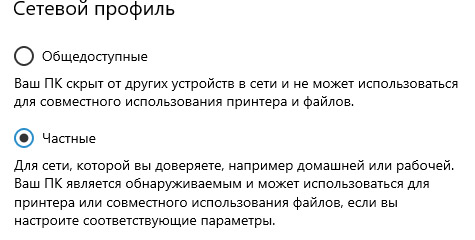

- Тип сети «Частная»

- Протокол SMB v.1.0

- Доступ к файлам и папкам

- Ответчик обнаружения топологии канального уровня

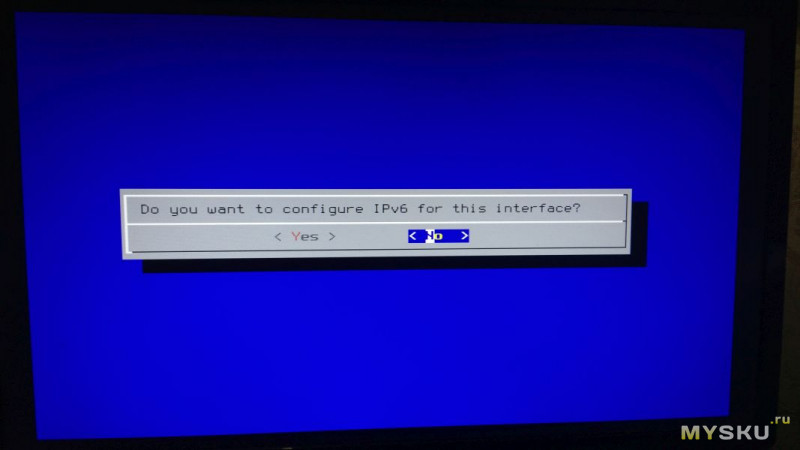

- IP версии 6 (TCP/IPv6)

- Службы сети

- Удаленный рабочий стол

- Гостевой вход без проверки подлинности

- Локальные политики безопасности

- Брандмауэр

- Сброс настроек сети

- Заключение

- Windows 10 не видит компьютеры в сетевом окружении

- Не отображаются компьютеры с Windows 10 в сетевом окружении рабочей группы

- Включить сетевое обнаружение в Windows 10

- SMB 1.0 и проблемы с Master Browser в Windows 10

- Windows 10 не видит сетевые папки

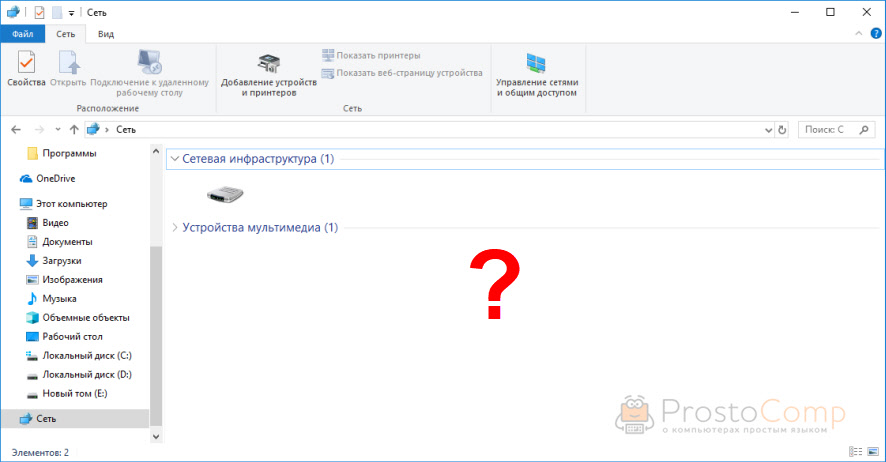

Не отображаются общие папки, сетевые компьютеры, флешки, диски на вкладке «Сеть» проводника Windows

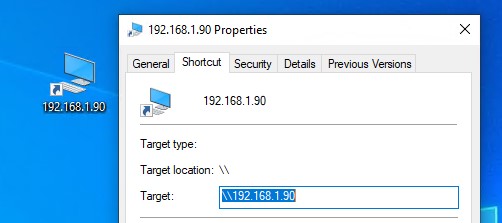

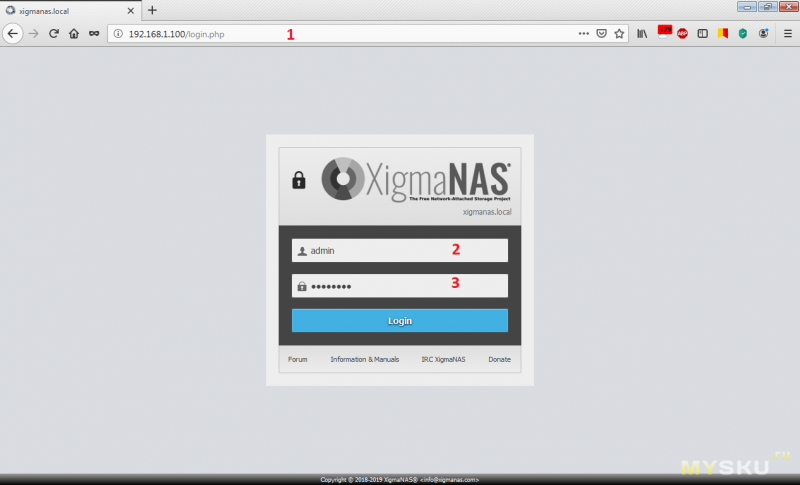

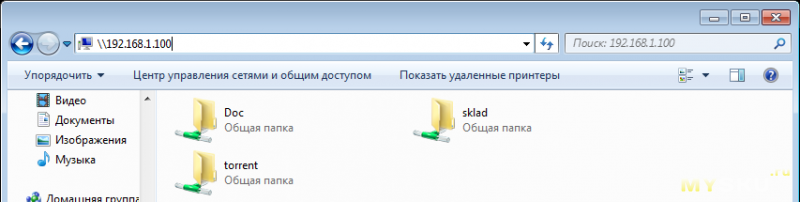

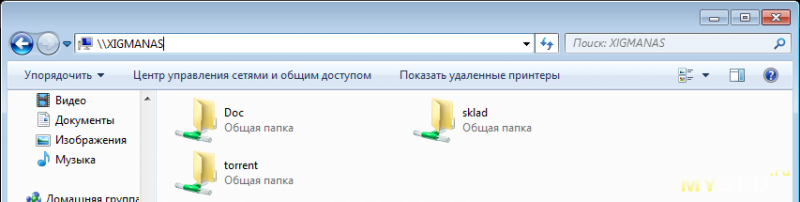

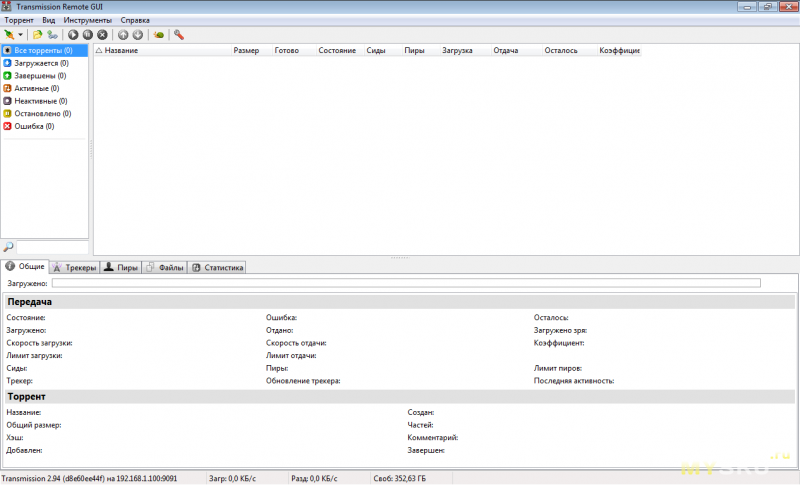

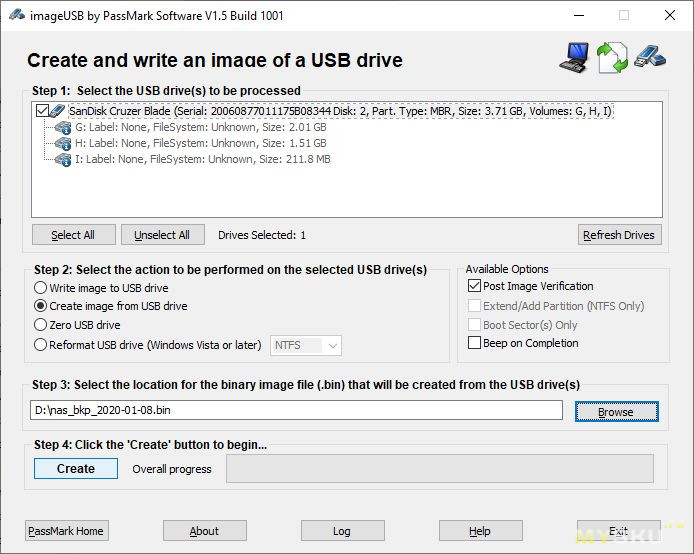

Так же я не мог получить доступ к флешке, когда набирал ее адрес //192.168.1.1 в проводнике. Сразу этот адрес открывался через браузере. И мне не удалось подключить этот накопитель как сетевой диск. Его просто не было в списке доступных устройств в сетевом окружении.

Так как причин и соответственно решений может быть много, то я наверное начну с самых простых (которые мне не помогли) и в конце этой статьи поделюсь решением, которое помогло в моем случае. В итоге мой ноутбук все таки увидел все устройства в сети. В том числе сетевой накопитель и другой компьютер, который так же подключен к этой сети.

Но это не значит, что у вас такой же случай. Поэтому, советую проверить все настройки по порядку.

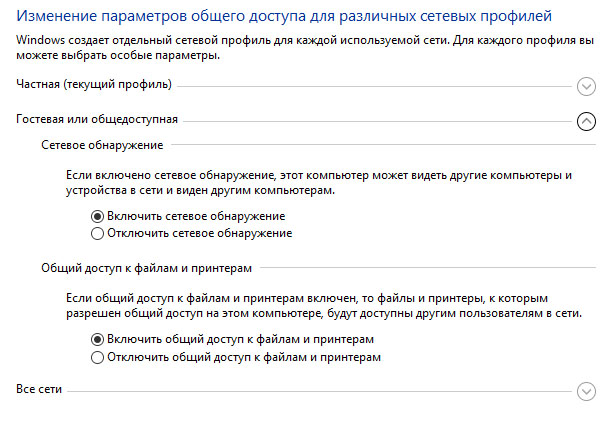

Проверяем настройки общего доступа

Мы будем рассматривать два случая:

Первый случай

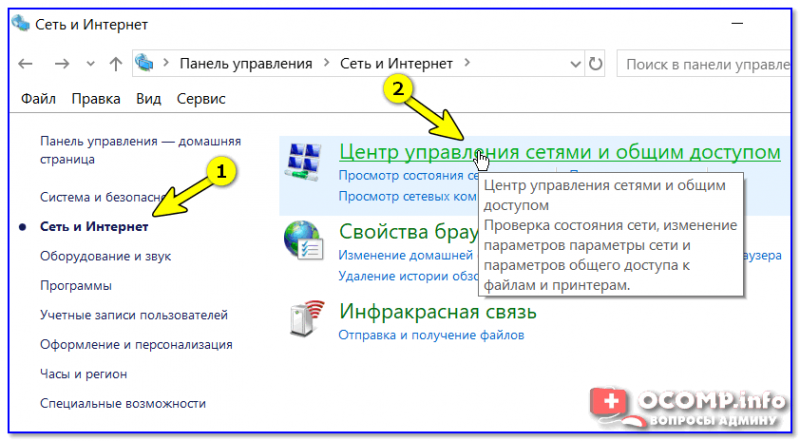

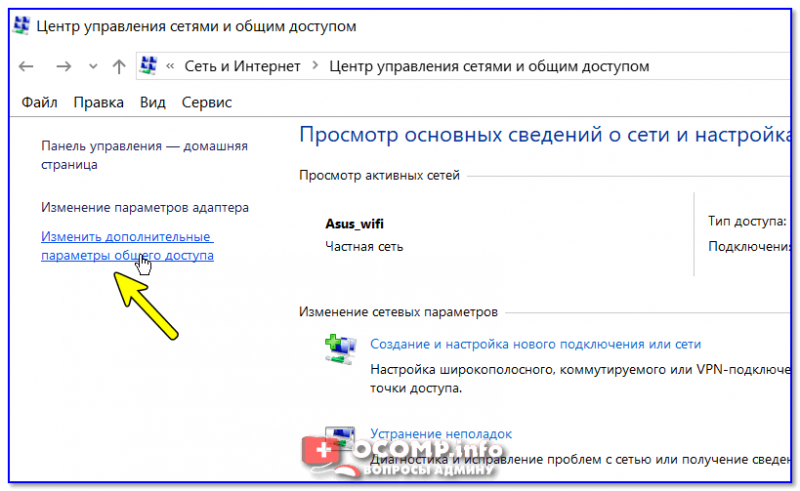

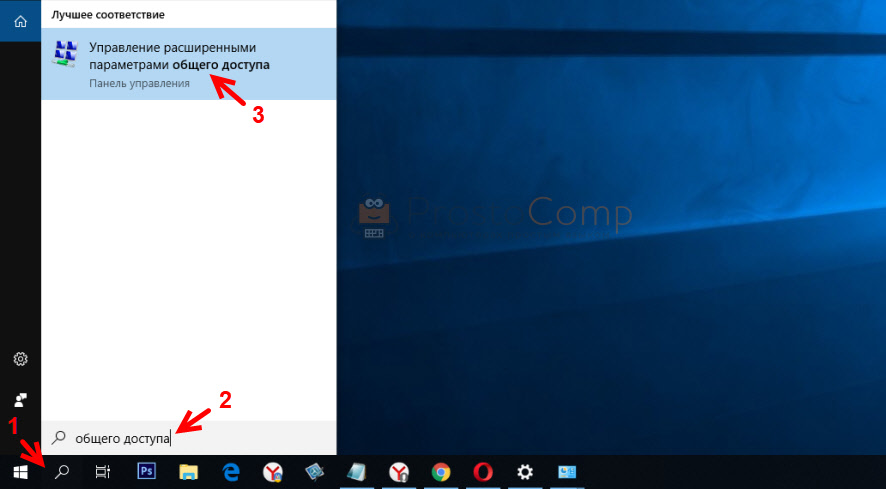

Для этого, в окне «Центр управления сетями и общим доступом» (если не знаете как открыть его в Windows 10, то смотрите эту статью) нажимаем на пункт «Изменить дополнительные параметры общего доступа».

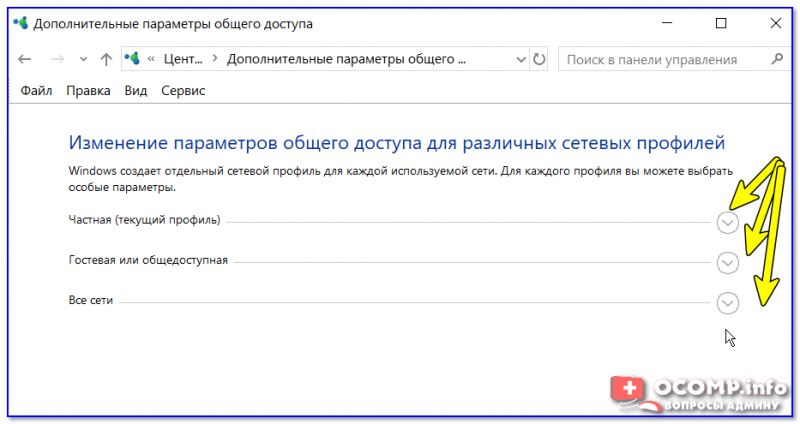

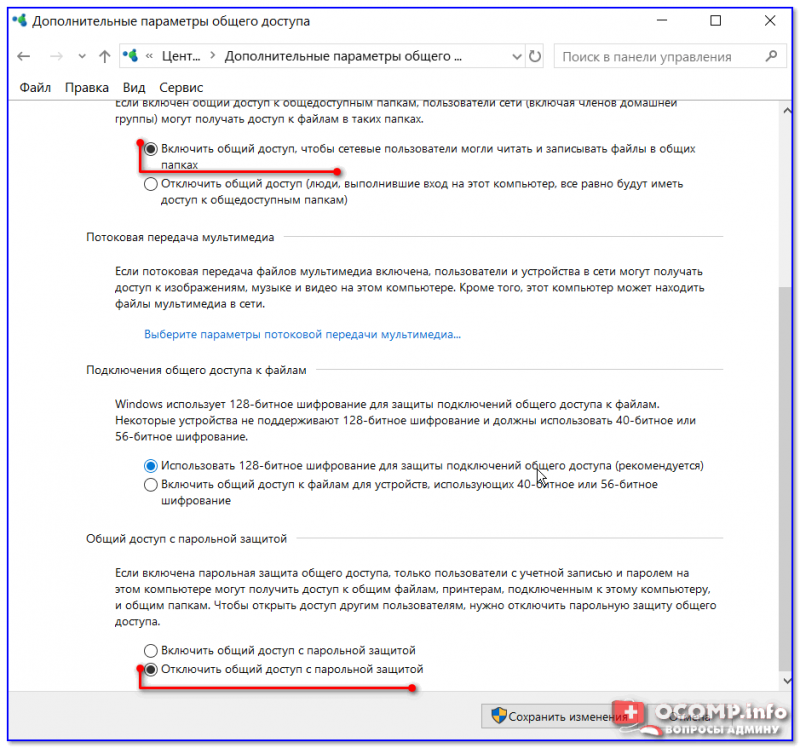

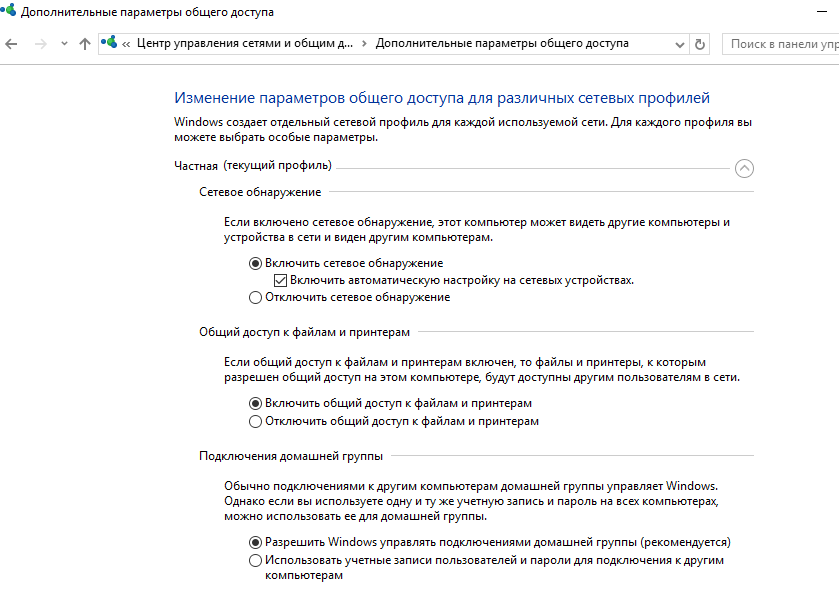

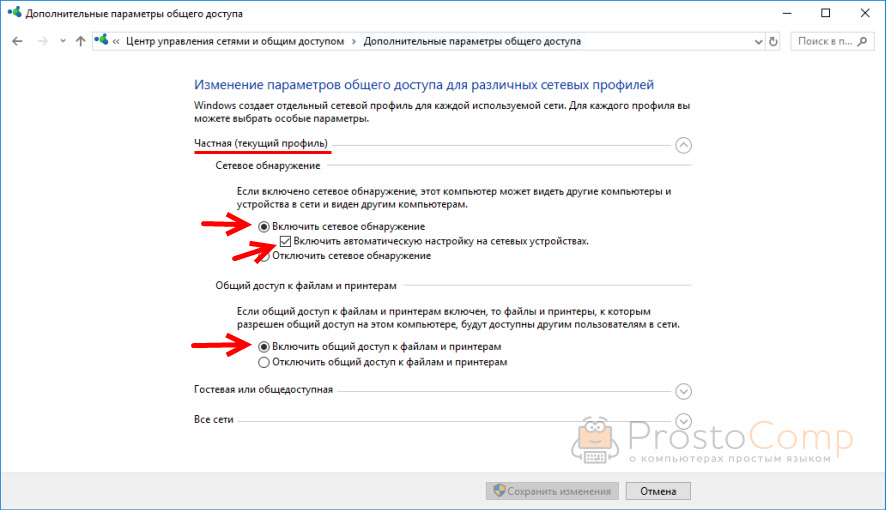

И для текущего профиля (обычно это «Частная») выставляем параметры как на скриншоте ниже.

Делаем это на всех компьютерах в локальной сети.

Статьи по этой теме:

Как правило, эти советы решают все проблемы с обнаружением компьютеров в локальной сети.

Второй случай

Когда у вас проблемы с доступом к сетевому накопителю. Как в моем случае. Windows 10 не видела USB накопитель, который был подключен к роутеру ASUS. Сейчас много маршрутизаторов имеют USB-порт для подключения накопителей и других устройств, так что тема актуальная.

Нужно убедится, что в настройках роутера этот накопитель определен, и общий доступ к нему включен. Понятно, что на разных маршрутизаторах, это делается по-разному. На роутерах ASUS, например, это выглядит вот так:

Не путайте настройки общего доступа с настройками FTP. Настройки FTP-сервера на роутере в данном случае не при чем.

Ну и если другие устройства видят сетевой накопитель и имеют к нему доступ, а на каком-то конкретном компьютере доступа к нему нет, то значит проблема не на стороне роутера. Перебирайте настройки «проблемного» ПК по этой статье.

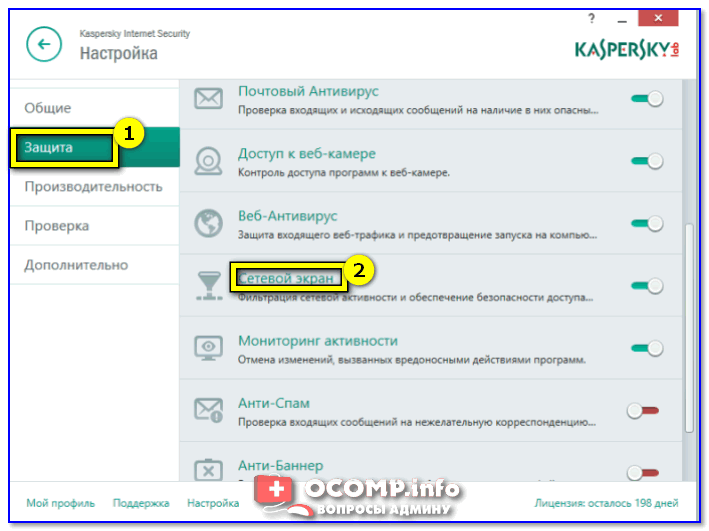

Антивирус или брандмауэр может блокировать сетевые устройства

Для проверки это нужно сделать на всех компьютерах, которые будут участвовать в локальной сети.

Вполне возможно, что у вас установлены еще какие-то программы, которые могут мониторить сеть и управлять сетевыми соединениями.

Если окажется, что проблема в антивирусе, то нужно добавить свою сеть в исключения. Запретить фаерволу блокировать саму сеть, или сетевые устройства.

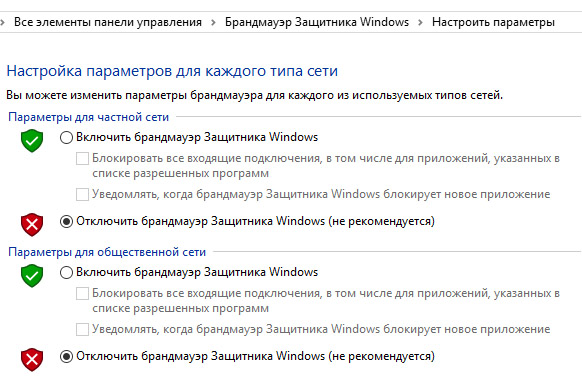

Если у вас нет антивируса, то можно поэкспериментировать с отключением/включением брандмауэра встроенного в Windows.

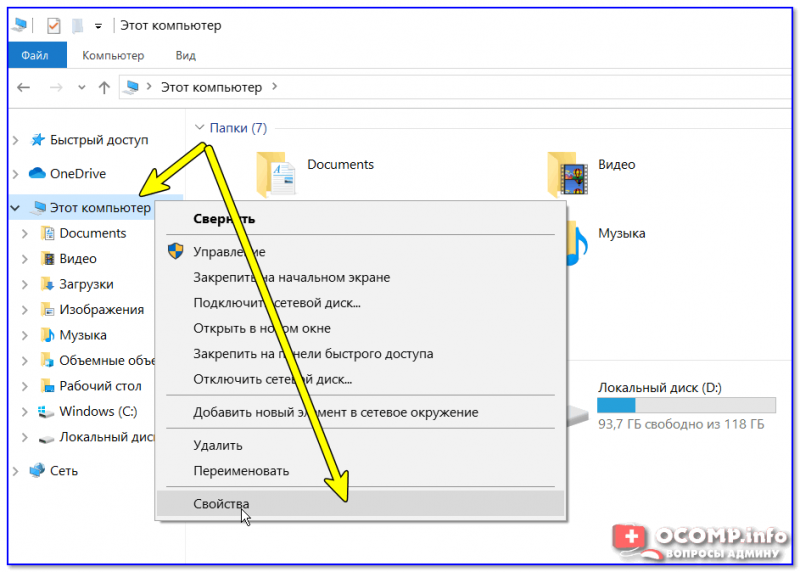

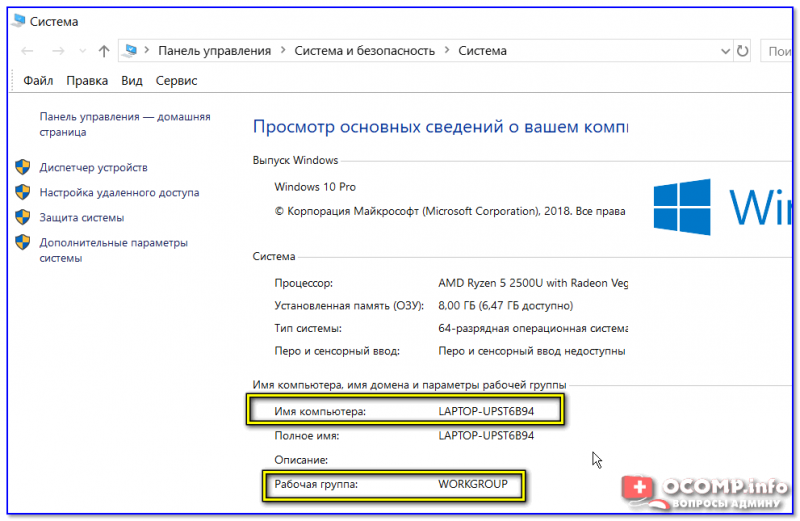

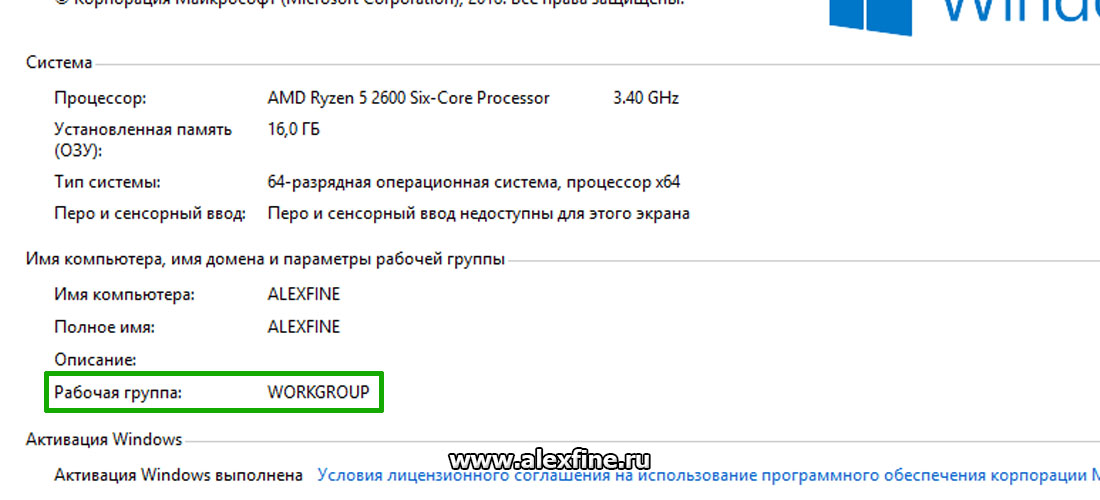

Рабочая группа

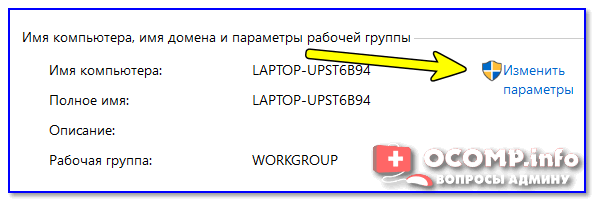

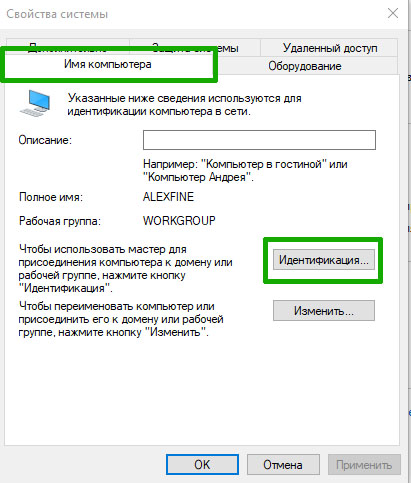

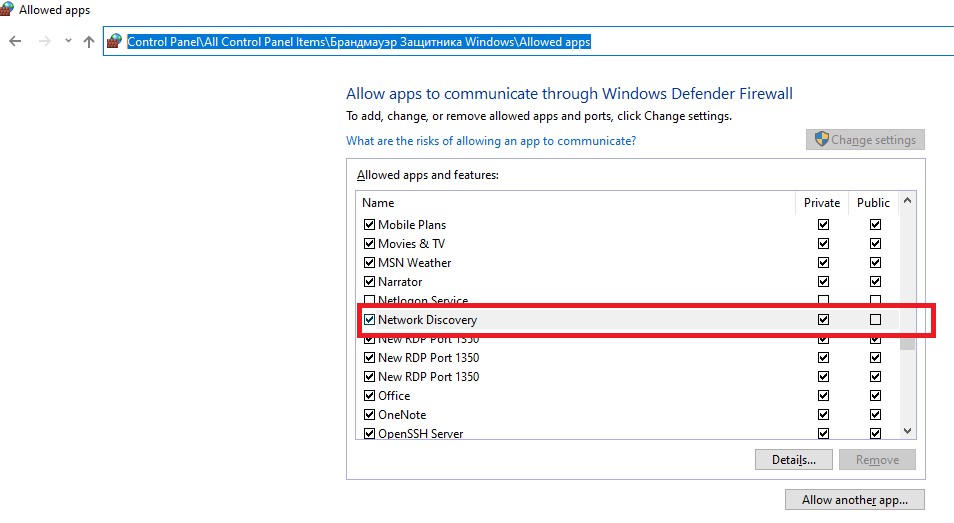

Рабочая группа должна быть одинаковой на всех устройствах. Как правило, так и есть. Но желательно проверить. Для этого откройте свойства компьютера «Система» и перейдите в «Дополнительные параметры системы».

Там будет указана «Рабочая группа». Чтобы изменить ее, нужно нажать на кнопку «Изменить».

Еще раз: имя рабочей группы должно быть одинаковым на всех компьютерах.

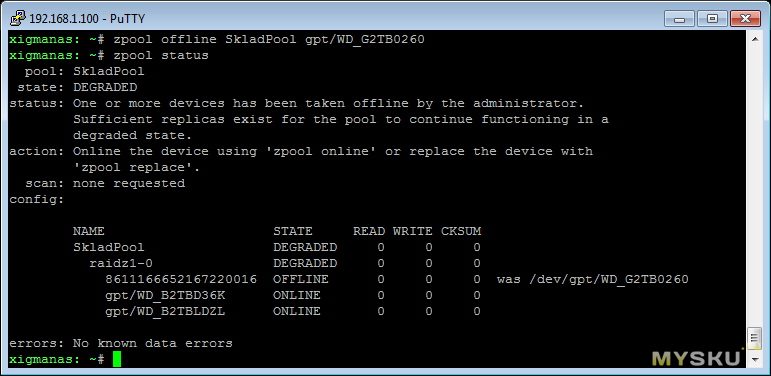

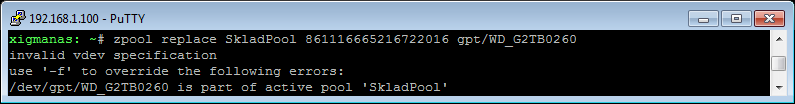

Проблема с доступом к общей сетевой папке по SMB1 в Windows 10 (мое решение)

Вернемся конкретно к моей проблеме. Все что я описал выше, проверил и перепроверил уже по 10 раз. Пару раз сделал сброс сетевых настроек, но Windows 10 так и не видела другие компьютеры в сети и что самое главное – в проводнике так и не появлялась общая папка в виде флеши подключенной к роутеру. А на других устройствах в сети все определялось без проблем. В том числе мой ноутбук.

Доступ к накопителю я не получил, но появилась интересная ошибка:

Вы не можете подключиться к общей папке, так как она небезопасна. Эта общая папка работает по устаревшему протоколу SMB1, который небезопасен и может подвергнуть вашу систему риску атаки.

Вашей системе необходимо использовать SMB2 или более позднюю версию.

И ссылка, которую нужно вручную набирать 🙂

Это уже интересно. Хоть что-то.

Начал искать. И оказывается, что в Windows 10 отказались от протокола SMB1. Из-за безопасности. А установленный на моем роутере пакет программ Samba походу работает по протоколу SMB1. Поэтому Windows 10 его не видит. Но другие компьютеры, которые так же работают на Windows 10 у меня так же не отображались на вкладке «Сеть».

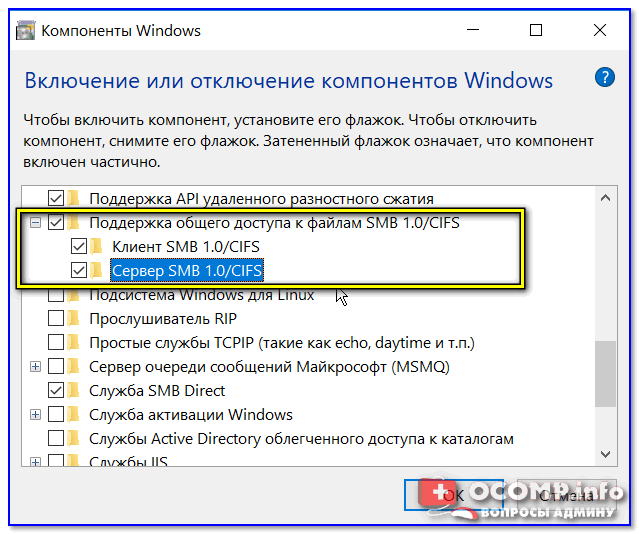

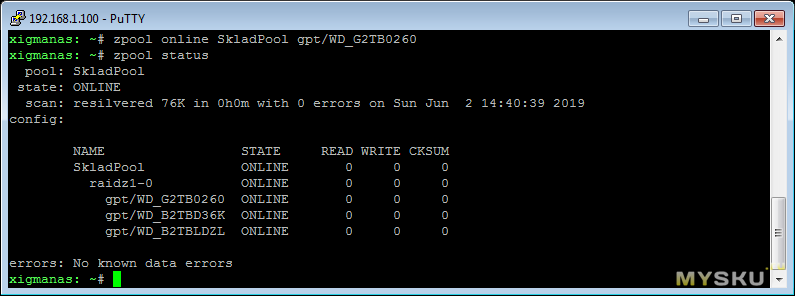

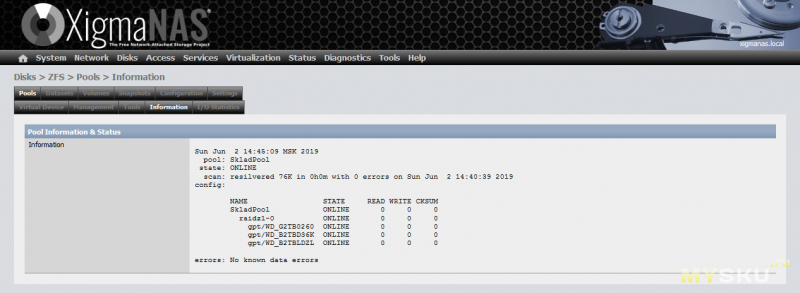

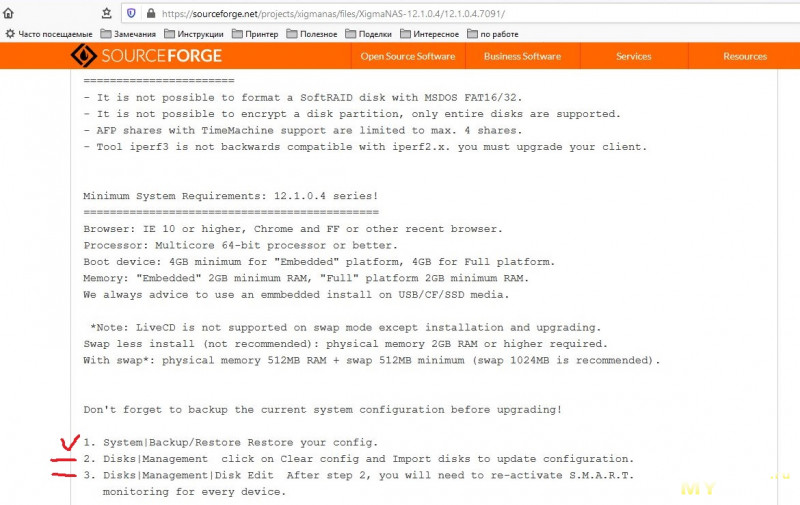

Так как обновить протокол к SMB2 в настройках роутера я не мог, то решил что нужно как-то включить поддержку SMB1 в Windows 10. И как оказалось, это без проблем можно сделать. В итоге, после подключения компонента «Клиент SMB 1.0/CIFS» у меня все заработало. Система увидела общие папки на компьютерах в сети и сетевую папку настроенную на самом роутере.

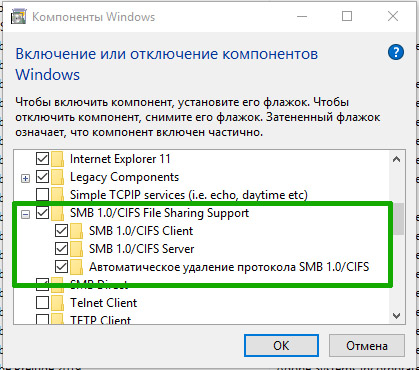

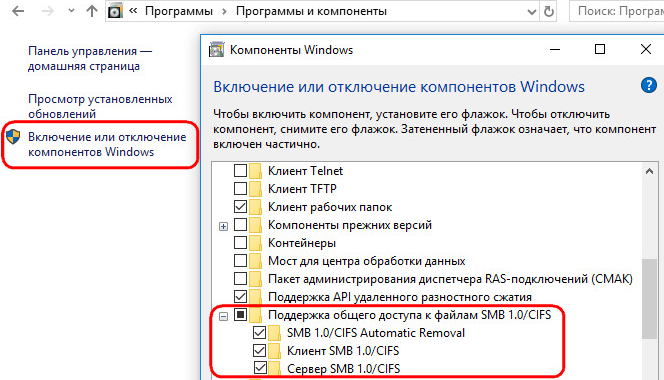

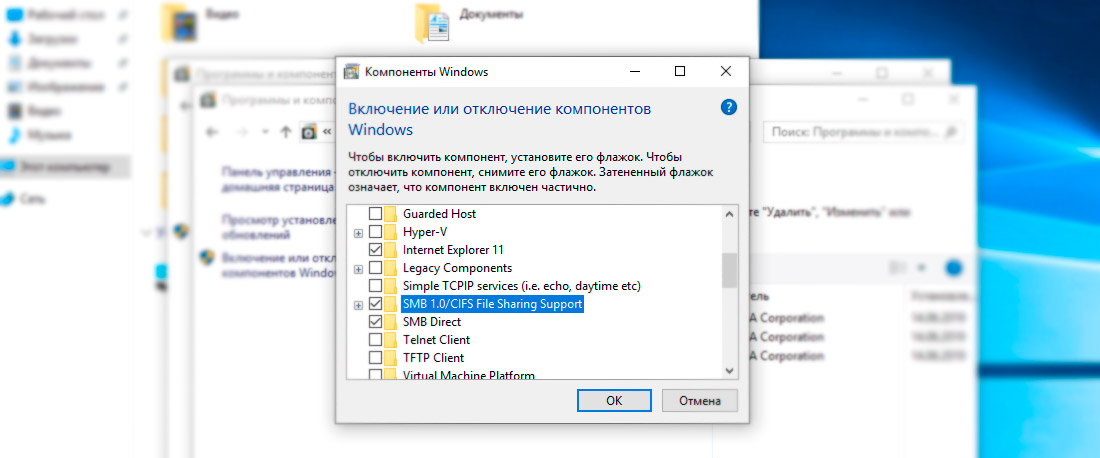

Как включить SMB1 в Windows 10?

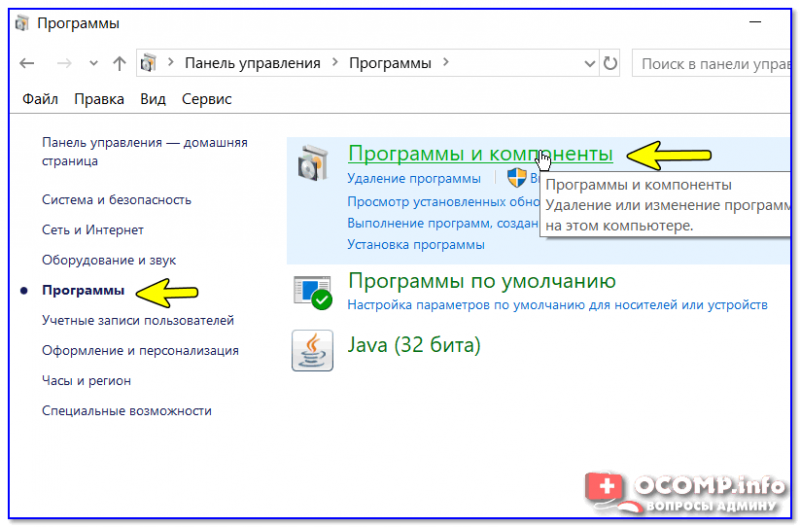

Через поиск найдите и откройте старую «Панель управления».

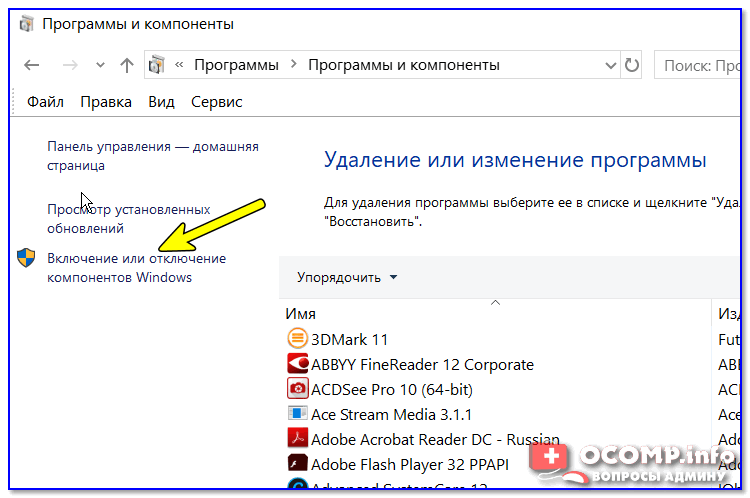

Переключитесь на «Мелкие значки» и откройте «Программы и компоненты».

Открываем «Включение или отключение компонентов Windows». Находим пункт «Поддержка общего доступа к файлам SMB 1.0/CIFS». Открываем его и ставим галочку возле «Клиент SMB 1.0/CIFS». Нажимаем Ok.

Если компьютер выдаст запрос на перезагрузку, то перезагрузите его. Если окна с предложением не будет, то выполните перезагрузку вручную.

После перезагрузки, на вкладке «Сеть» – «Компьютер» должны появится все доступные устройства в вашей сети.

Буду рад, если эта статья кому-то пригодится и поможет решить возникшую проблему. Не забудьте написать в комментариях о результатах. Или задать вопрос, куда же без них 🙂

Источник

Windows 10 не видит компьютеры в локальной сети (в сетевом окружении ничего нет). Почему?

PS В настройках Windows все вроде бы включил, папку расшарил, перезагружал, мастера по устранению ошибок запускал (кстати, интернет на этом ноутбуке работает, т.е. связь с роутером есть!).

Очень похоже на то, что вы пропустили где-то в настройках сетевое обнаружение компьютера (либо служба ресурсов обнаружения у вас просто отключена). Вообще, на мой взгляд, это «виновата» политика Microsoft по повышению уровня безопасности от всего и вся (лучше бы доработали «дырявые» протоколы. ).

И так, ниже приведу последовательно ключевые моменты, которые нужно проверить и до-настроить (если у вас что-то не так. ).

Причины и решения «невидимости»

Пару слов о роутере и антивирусах

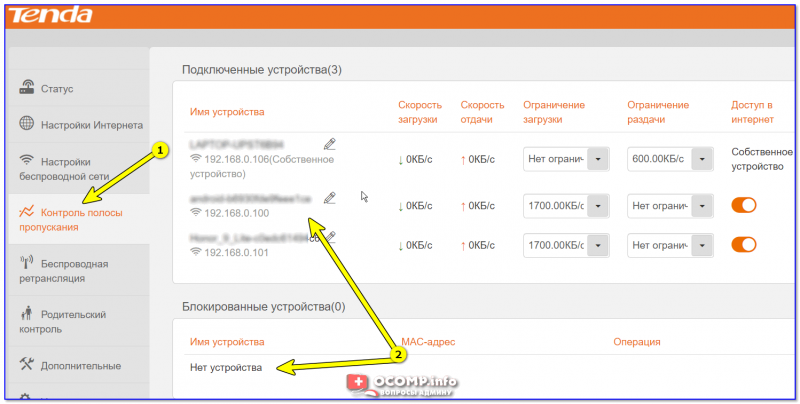

Для начала посоветовал бы зайти в настройки роутера и посмотреть, все ли включенные компьютеры отображается в нем (обычно, это можно сделать во вкладке «Контроль пропускания полосы» ).

Обратите внимание на то, чтобы роутер не блокировал работу ваших ПК, не было каких-то ограничений. У всех компьютеров, подключенных к роутеру, должен значится IP-адрес вида: 192.168.0.100, 192.168.0.101, 192.168.0.102 и т.д. ( прим : не конкретно такие же, а подобная последовательность. )

Подключены ли эти два устройства к роутеру

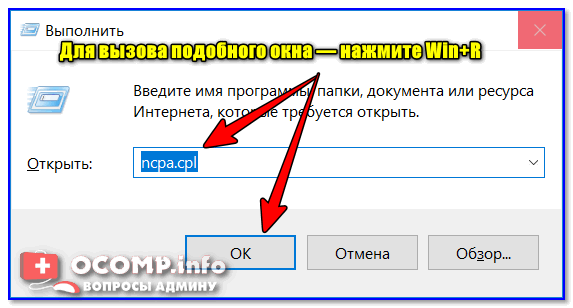

ncpa.cpl — просмотр всех сетевых подключений

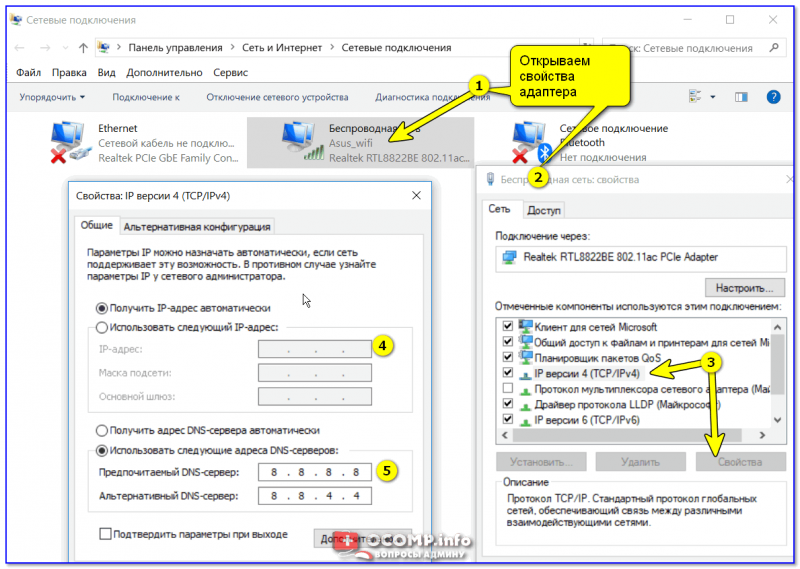

Далее перейти в свойства IP версии 4 (см. скриншот ниже) и поставить в настройках автоматическое получение IP-адреса. В качестве DNS рекомендовал бы указать 8.8.8.8 и 8.8.4.4 (это DNS Google, они быстрее и стабильнее чем у вашего провайдера).

Свойства адаптера / кликабельно

Если у вас установлен антивирус (например, Касперский) не забудьте отключить какое-нибудь виртуальное сетевое подключение. Вообще, желательно на время настройки и диагностики работу антивируса приостановить полностью.

Имя ПК и название рабочей группы

Имя ПК и рабочая группа

Разрешено ли сетевое обнаружение

Далее в меню слева открыть доп. параметры общего доступа.

Изменить параметры общего доступа

Затем раскройте поочередно все три профиля (частная, гостевая и все сети) и:

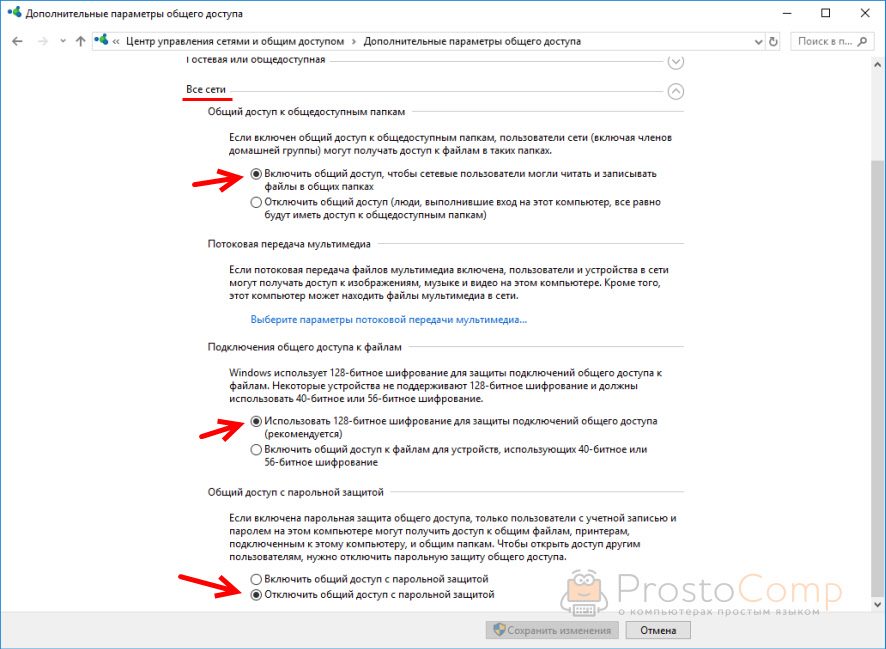

Включаем общий доступ и отключаем парольную защиту

Примечание : после изменения этих настроек необходимо перезагрузить компьютер.

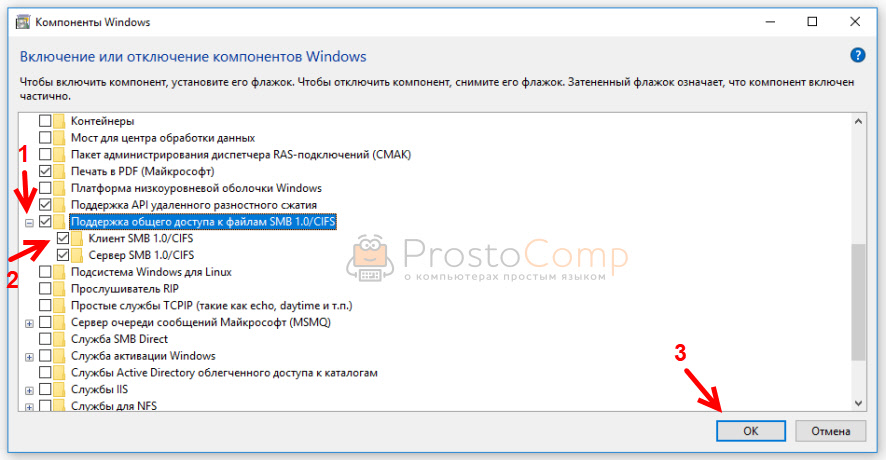

«Перекрыт» протокол SMB

Протокол SMB необходим для работы службы Computer Browser, которая составляет список компьютеров в сети и отвечает за их отображение. Но в Windows 10 (1709 и выше) по умолчанию протокол SMB отключен (в целях безопасности).

Программы и компоненты

Включение и отключение компонентов

Найти вкладку «поддержка общего доступа к файлам SMB» и поставить галочки напротив клиента и сервера. Сохранить настройки (после Windows сама все найдет и поставит). Пример на скрине ниже.

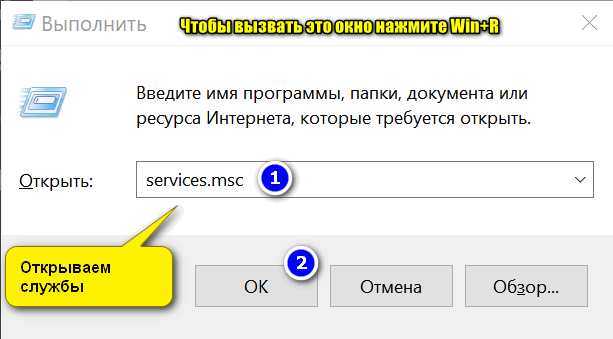

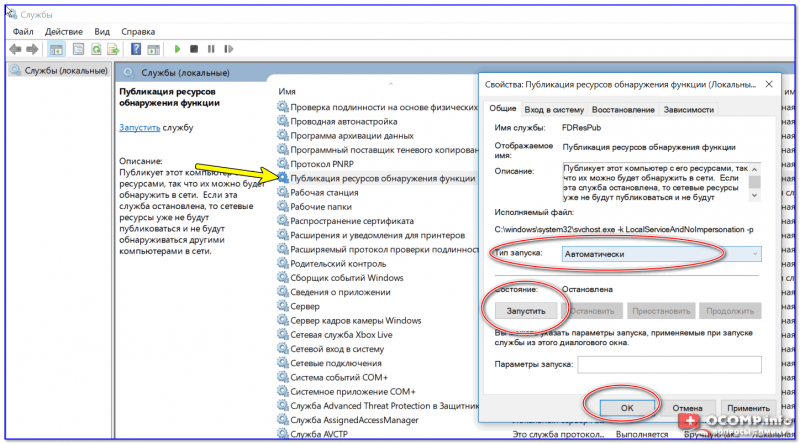

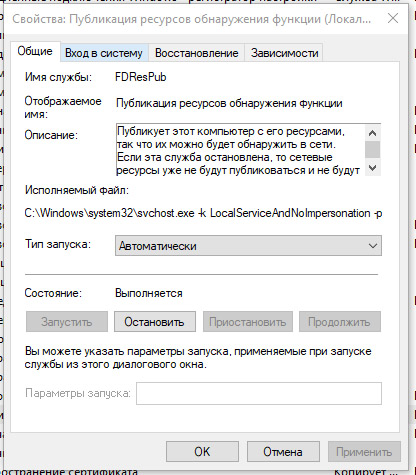

Работает ли «Публикация ресурсов обнаружения функции» / «Function Discovery Resource Publication»

В Windows 10 (1803) была изменена работа службы Function Discovery Resource Publication (на рус. «Публикация ресурсов обнаружения функции») — по умолчанию она теперь не запускается. А если эта служба не работает — то ваш компьютер будет невидим другими ПК в локальной сети.

В списке служб найдите «Публикация ресурсов обнаружения функции» и измените ее тип запуска на «Автоматический». Далее сохраните настройку и перезагрузите компьютер.

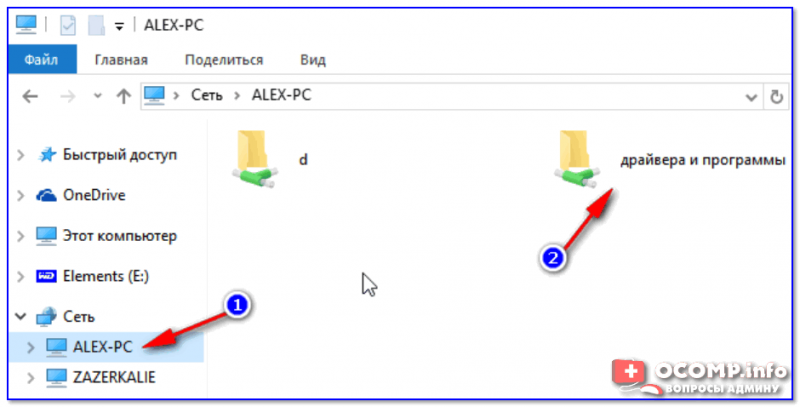

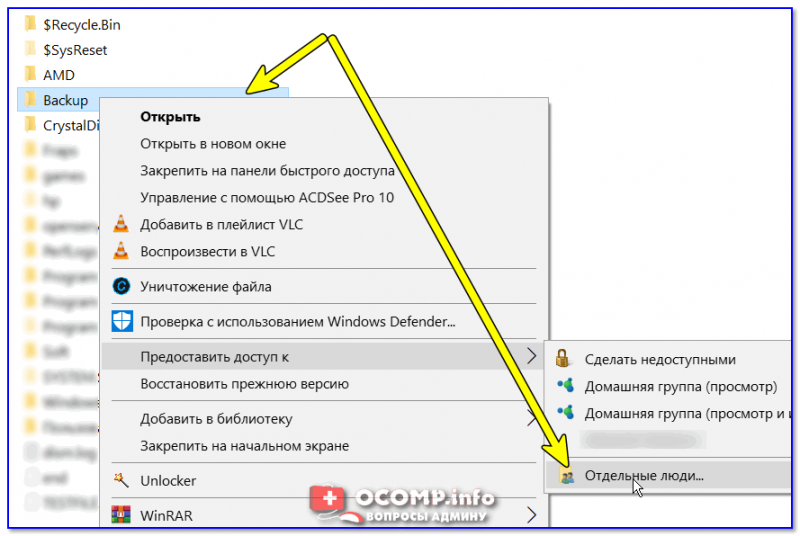

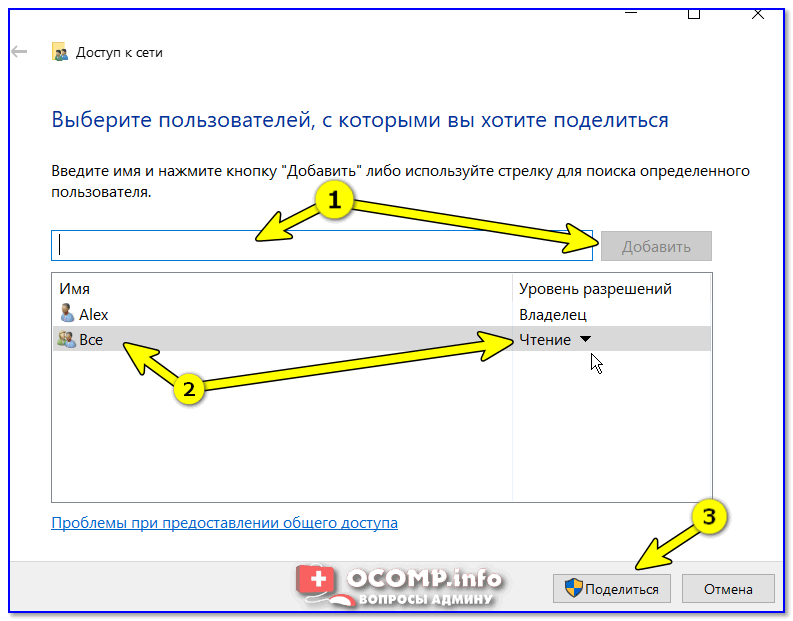

А расшарена ли папка/диск.

Чтение для всех пользователей

Более подробно о том, как расшаривать папки можете узнать из статьи, ссылку на которую привожу ниже.

Источник

Компьютер с Windows 10 не видит себя и другие компьютеры в сети (сетевом окружении)

В последний месяц несколько раз сталкивался с проблемой по настройке сети на компьютерах с Windows 10. Уже не помню, когда в последний раз приходилось столько читать форумов и статей, как в этот раз. Обычно процесс настройки сети в небольших офисах и организациях проходил достаточно быстро.

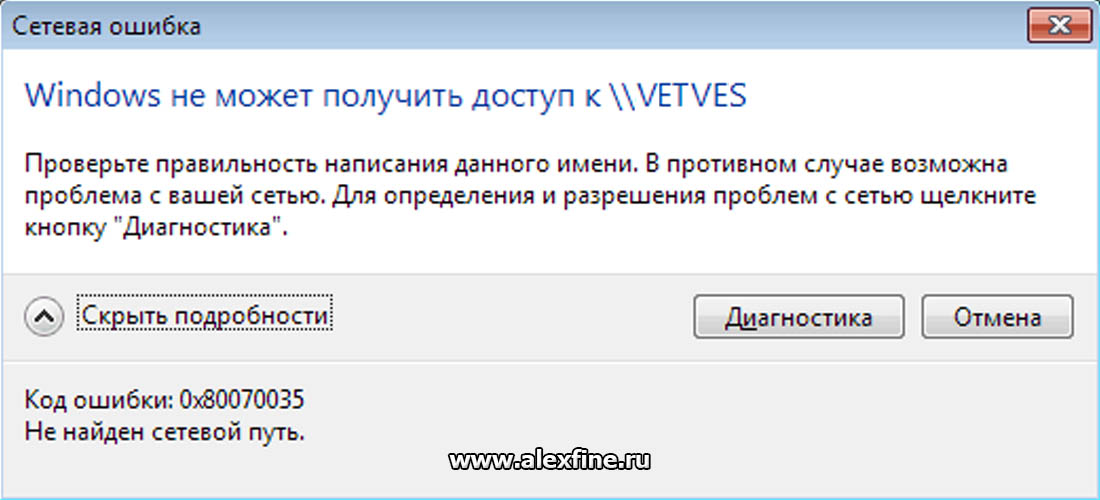

Основная проблема – это отображение рабочих компьютеров в сетевом окружении. Но даже после того как компьютеры увидели друг друга, появлялась следующая ошибка “0x80070035 — Не найден сетевой путь” при подключении к этому компьютеру.

Вот с этими со всеми проблемами, мы попробуем разобраться далее.

Содержание:

Введение

С чего всё началось? Дело в том, что в Windows 10 1803 (Spring Creators Update) разработчики убрали возможность создавать домашнюю группу компьютеров, кроме того компьютеры с Windows 10 перестают отображаться в сетевом окружении проводника при просмотре устройств сети.

Многие пользователи стали сталкиваться с проблемами отображения соседних компьютеров в локальной сети рабочей группы еще начиная с Windows 10 1703 (Creators Update). После установки этой (или более новой версии Windows 10) ваш компьютер может перестать видеть соседние компьютеры при просмотре устройств в сетевом окружении.

Дело в том, что с точки зрения Microsoft рабочие группы – это устаревший функционал организации локальной сети для доступа к общим ресурсам и принтерам. Вместо использования рабочей группы Microsoft предлагает использовать свои облачные сервисы (OneDrive, доступ через учетные записи Microsoft Account). На мой взгляд, это неоправданно.

В некоторых случаях Windows 10 может видеть в сетевом окружении соседнее устройство, но не может отобразить список сетевых папок на нем. Чаще всего это сопровождается ошибкой “0x80070035 — Не найден сетевой путь”.

Рабочая группа

В первую очередь проверяем, чтобы все компьютеры в сети находились в одной рабочей группе. Для этого заходим в свойство компьютера:

Если рабочая группа у всех компьютеров одинаковая, но один из компьютеров всё равно не хочет корректно отображаться, попробуйте заново добавить этот компьютер в рабочую группу.

Для этого выполняем следующие действия:

В открывшемся окне мастера настройки, выбираем:

Желательно, после этого выполнить перезагрузку.

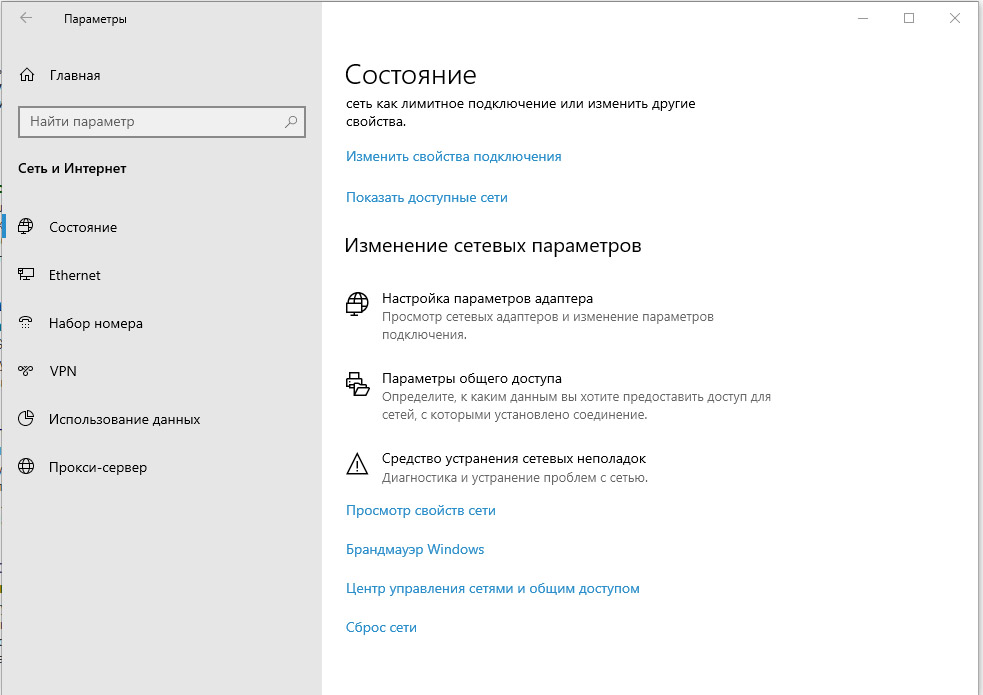

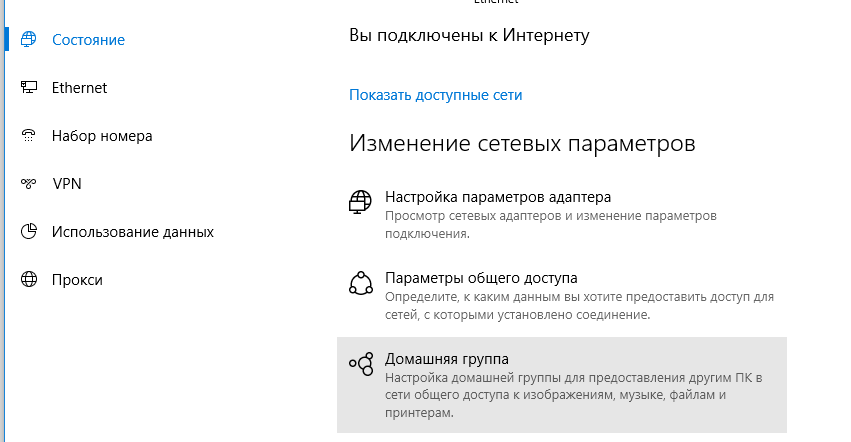

Тип сети «Частная»

Проверьте состояние сети, необходимо, чтобы сеть распознавалась как «Частная».

Для этого выполните следующие действия:

Желательно, после этого выполнить перезагрузку.

Протокол SMB v.1.0

Особенно часто бывает, что проблемы связаны с по умолчанию отключенным протоколом SMB v1.0. Это касается компьютеров с версией Windows 10 1709 и выше. Именно эта служба отвечает за составление списка компьютеров в сети и их отображение.

Включаем протокол SMB v.1.0:

Но учтите, что это старый и небезопасный протокол, в котором полно уязвимостей. Несколько лет назад, уязвимости в SMB v.1.0 были причиной крупных вирусных атак.

Желательно, после этого выполнить перезагрузку.

Доступ к файлам и папкам

Проверьте, включен ли у вас сервис доступа к файлам и папкам.

Активируйте следующие опции в профилях:

Желательно, после этого выполнить перезагрузку.

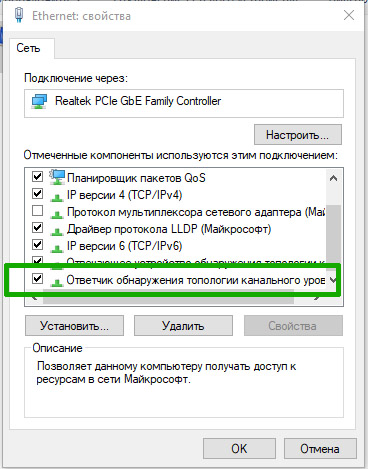

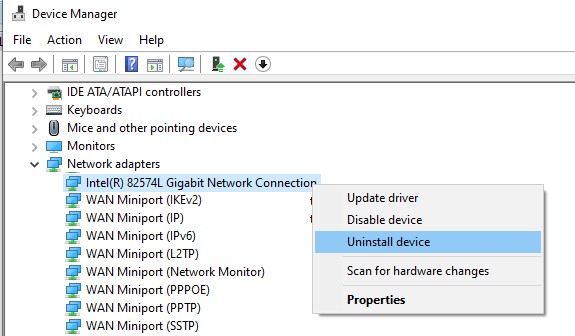

Ответчик обнаружения топологии канального уровня

Проверяем настройки сетевой карты на компьютере:

Именно этот компонент позволяет увидеть компьютер в сетевом окружении.

Желательно, после этого выполнить перезагрузку.

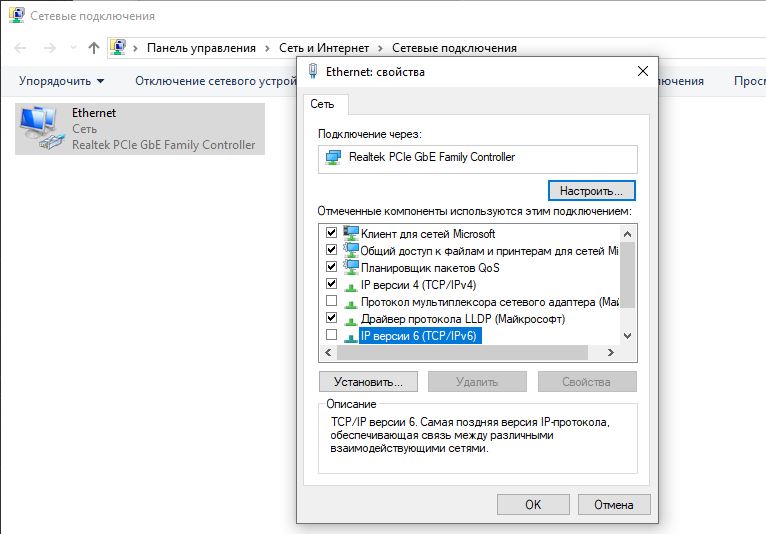

IP версии 6 (TCP/IPv6)

Если компьютер виден в сети, но вы не можете зайти на него, в этом случае помогает отключение компоенента «IP версии 6 (TCP/IPv6)».

Заходим в настройки (свойства) вашей сетевой карты и снимаем галочку:

После отключения компонента, обычно сразу открывается доступ.

Службы сети

За обнаружение компьютеров в сети в Windows 10 отвечает служба «Публикация ресурсов обнаружения функции», которая после установки обновления 1803 по умолчанию не запускается. Тип запуска с «Автоматического» переводится в «Отключен». Когда эта служба отключена, компьютер не обнаруживается в сети другими компьютерами.

Чтобы компьютер стал виден, нужно включить эту службу:

Для верности, проверьте еще несколько других служб. Они должны быть все запущенны и режим запуска у них должен стоят «Автоматически»:

Желательно, после этого выполнить перезагрузку.

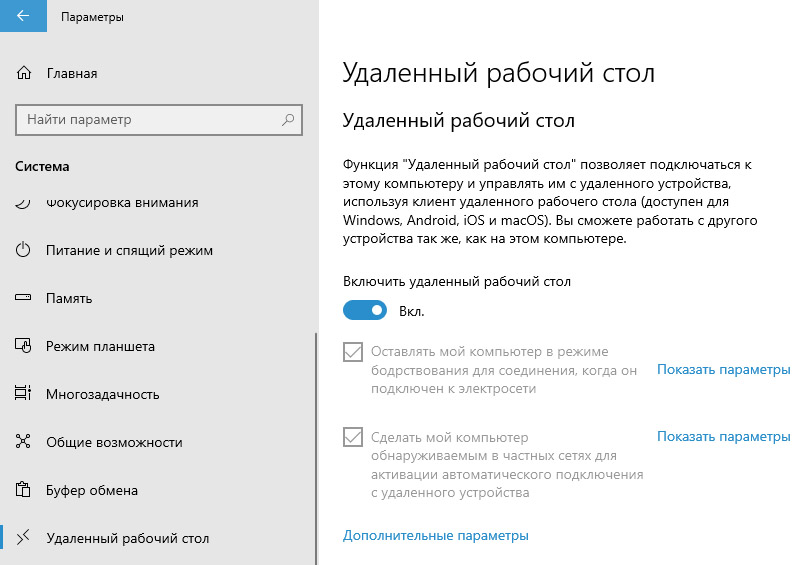

Удаленный рабочий стол

Именно этот способ помогал мне несколько раз, когда у меня были проблемы с подключением к другому компьютеру для доступа к сетевой папке. Чаще всего у меня это сопровождалось ошибкой “0x80070035 — Не найден сетевой путь”.

Как включить эту функцию:

Желательно, после этого выполнить перезагрузку.

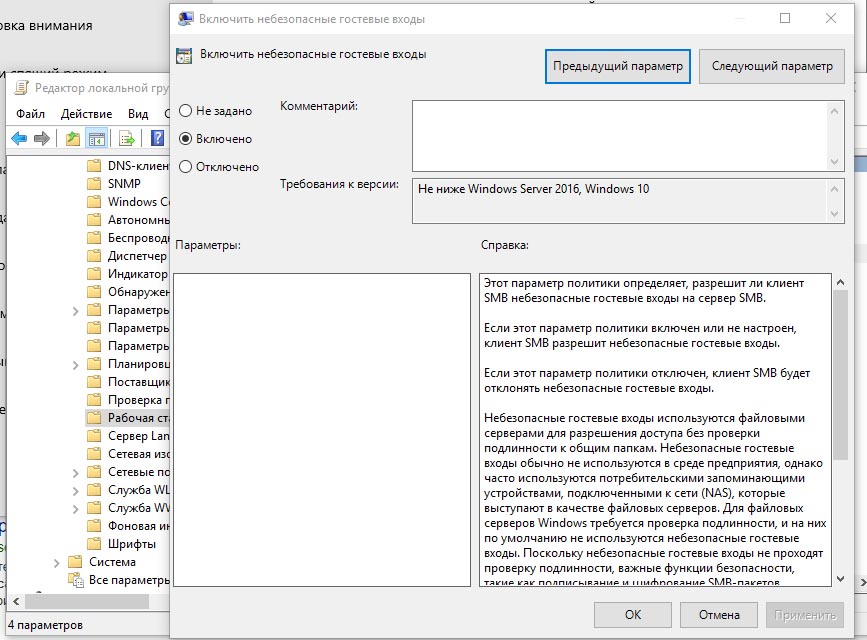

Гостевой вход без проверки подлинности

Windows 10 Fall Creators Update (Осеннее обновление для дизайнеров) — продолжение развития платформы Windows, чтобы Windows стала домом для всех разработчиков. Позволяя разработчикам не только работать максимально эффективно, но также улучшение интеллектуального и взаимосвязанного взаимодействия между устройствами.

Порядок действий для отключения проверки подлинности:

Встречалось, что в последних версиях Windows 10 этот способ не помогает. При измении значения в редакторе групповых политик, этоже значание не меняется в реестре. Поэтому стоит проверить самому в реестре и поменять еще и там. Нужно изменить значение «AllowInsecureGuestAuth» на единицу в ветке реестра:

Желательно, после этого выполнить перезагрузку.

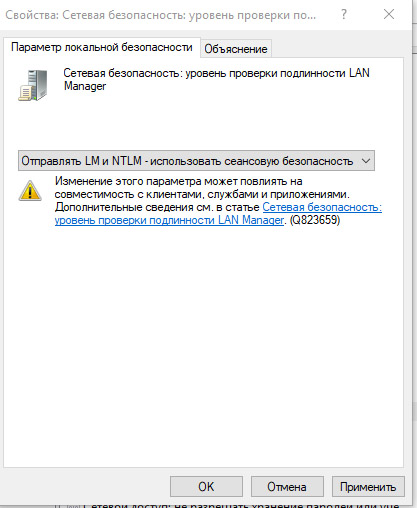

Локальные политики безопасности

У многих пользователей, также помогает редактирование локальных политик безопасности.

Порядок действий для редактирования локальных политик:

Желательно, после этого выполнить перезагрузку.

Брандмауэр

Во время попыток настроек сети, временно отключаем брандмауэр сети. Чтобы ничего нам не мешало и не блокировало подключение.

Как отключить брандмауэр в Windows 10:

Желательно, после этого выполнить перезагрузку.

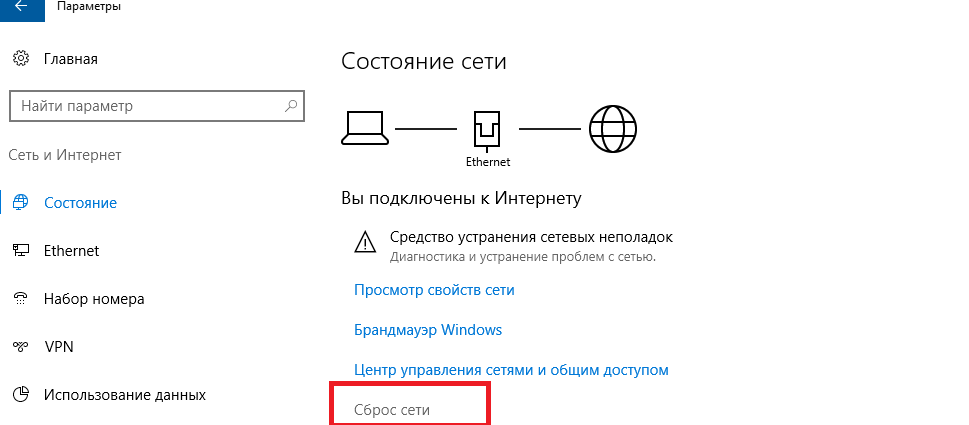

Сброс настроек сети

Если все перечисленные советы не помогают, и компьютеры в рабочей группе всё еще не отображаются, сбрасываем настройки сети в параметрах. Очень часто это решает все проблемы.

Как выполнить сброс настреок сети:

Аналогичное действие можно выполнить через командную строку. Для этого там прописываем:

После успешного сброса, не забываем перезагрузить компьютер.

Заключение

Задавайте свои вопросы в комментариях ниже, постараюсь помочь всеми своими знаниями. Если нашли другое решение, не забудьте поделиться им с другими пользователями! Надежной и безопасной работы в сети!

Всем удачи!

Возможно вам так же будет интересно:

Источник

Windows 10 не видит компьютеры в сетевом окружении

Ко мне несколько раз обращались читатели с просьбой помочь решить проблему с отображением компьютеров в сетевом окружении в последних билдахWindows 10. Действительно, в последних релизах Windows 10 ваш компьютер может перестать видеть соседние компьютеры в рабочей группе локальной сети, либо же сам не отображаться в сетевом окружении на других компьютерах. Рассмотрим, как это исправить.

Не отображаются компьютеры с Windows 10 в сетевом окружении рабочей группы

Пользователи стали сталкиваться с проблемами отображения соседних компьютеров в локальной сети рабочей группы еще начиная с Windows 10 1703 (Creators Update). После установки этой (или более новой версии Windows 10) ваш компьютер может перестать видеть соседние компьютеры при просмотре устройств в сетевом окружении.

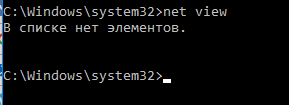

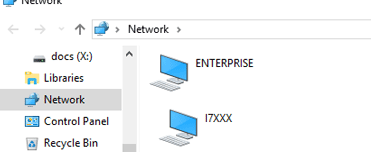

Список компьютеров в сетевом окружении можно просмотреть в проводнике либо командой:

Если список пуст (команда вернула В списке нет элементов/ There are no entries in the list.), что в первую очередь проверьте следующие настройки.

Убедитесь, что у вас в секции текущего сетевого профиля Частная / Private (текущий профиль) включены опции:

Разрешить Windows управлять подключениями домашней группы (если у вас используется домашняя группа).

Затем в профили Все сети активируйте опции:

Сбросьте кеш DNS на компьютере:

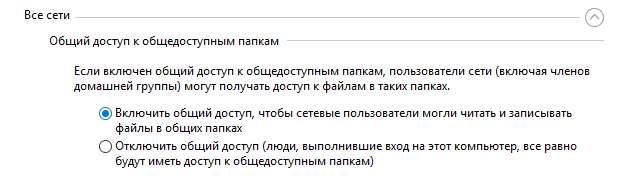

Для включения обнаружения нужно в командной строке с правами администратора выполнить команду, разрешающую трафик сетевого обнаружений (Network Discovery) в Windows 10:

netsh advfirewall firewall set rule group=»Network Discovery» new enable=Yes

Или вручную разрешите протокол Network Discovery хотя бы для Частной (Private) сети в настройках Брандмауэр Защитника Windows (Control PanelAll Control Panel ItemsБрандмауэр Защитника WindowsAllowed apps).

Нажмите на ссылку Изменение расположения в сети, после этого в боковой панели с запросом “Вы хотите разрешить другим компьютерам и устройства в этой сети обнаруживать ваш ПК? Рекомендуем делать это в домашней или рабочей сети, а не в общедоступных”, выберите “Да”.

Откройте сетевое окружение и проверьте, отображаются ли соседние компьютеры.

Сбросить сетевые настройки и правила файервола можно командами:

netsh int ip reset reset.txt

netsh winsock reset

netsh advfirewall reset

После чего нужно перезагрузить компьютер.

Затем перезагрузите компьютер. Windows должна автоматически определить вашу сетевую карту и установить подходящие драйвера. При этом все старые настройки протоколов для сетевой карты будут сброшены.

Также проверьте запущены ли следующие службы (для корректного отображения сетевого окружения они должны находится в состоянии автоматического запуска). Откройте консоль services.mcs:

В некоторых случаях сторонние антивирусы и файерволы могут блокировать запросы имени NetBIOS, WDS и широковещательные DNS запросы (точно была проблема с ESET NOD32). Попробуйте временно отключить антивирус/файервол и проверить, работает ли сетевое обнаружение в Windows 10.

Включить сетевое обнаружение в Windows 10

В Windows 10 1803 (Spring Creators Update) разработчики убрали возможность создавать домашнюю группу компьютеров, кроме того компьютеры с Windows 10 перестают отображаться в сетевом окружении проводника при просмотре устройств сети.

Дело в том, что с точки зрения Microsoft рабочие группы – это устаревший функционал организации локальной сети для доступа к общим ресурсам и принтерам. Вместо использования рабочей группы Microsoft предлагает использовать свои облачные сервисы (OneDrive или доступ через учетные записи Microsoft Account), На мой взгляд, это неоправданно.

Однако по факту, чтобы в Windows 1803 получить доступ к ресурсам другого компьютера в локальной сети нужно знать его имя ( \pcname1 ) или ip адрес (в формате \192.168.1.100 ), но в сетевом окружении соседние компьютеры не отображаются. Однако это можно исправить.

Дело в том, что за обнаружение соседних компьютеров в сети Windows 10 отвечает отдельная служба Function Discovery Provider Host, а за обнаружение вашего компьютера отвечает другая служба — Function Discovery Resource Publication.

Эти протоколы заменяют NetBIOS over TCP/IP, который исторически использовался для обнаружения устройства в сетях с Master Browser. Соответственно, вы можете спокойно отключать NetBIOS для ваших сетевых адаптеров.

После установки некоторых билдов Windows 10 эти службы могут быть отключены (тип запуска с Автоматического изменен на Отключен). Если эти службы остановлены, компьютер не обнаруживается в сети другими компьютерами и сам не может обнаружить другие. Включить службы автообнаружения в Windows 10 можно так.

После перезагрузки другие компьютеры в локальной сети смогу обнаруживать данный компьютер и его ресурсы (принтеры и общие папки).

SMB 1.0 и проблемы с Master Browser в Windows 10

Бывает, что проблемы с отображением компьютеров в сетевом окружении связаны со службой Обозревателя сети (Master Browser). Эта служба отвечает за построение и поддержание списка активных компьютеров в сети (подробнее о службе Computer Browser). В локальной сети может быть только один активный компьютер с ролью главного обозревателя.

В Windows 10 1703 служба Обозревателя сети работает некорректно. Рекомендуется полностью отключить эту службу на Windows 10 и использовать в качестве основного обозревателя сети компьютер с Windows 7 (или Windows 8.1/ Windows Server 2012 R2, если вы уже отказались от Windows 7 в связи с окончанием поддержки). Настройки Master Browser можно задать через реестр.

Кроме того, в Windows 10 1709 (1803, 1809, 1903, 1909) по-умолчанию отключен протокол SMB v1.0, тем самым отключается и служба Computer Browser. Именно эта служба в сетях Microsoft отвечает за составление списка компьютеров в сети и их отображение (до перехода на протоколы SSDP и WS-Discovery).

Если в сети у вас остались компьютеры только с Win 10 1709 и выше (см. таблицу совместимости версий SMB v1), и вы хотите по прежнему использовать службу обозревателя сети, вам придется включить протокол SMB v1.0 хотя бы на одном компьютере (небезопасно!).

Установка SMB 1.0 выполняется путем добавления следующих компонентов в панели управления:

Либо вы можете включить клиент и сервер SMB 1 из OptionalFeatures.exe или командами DISM:

Dism /online /Enable-Feature /FeatureName:»SMB1Protocol-Client»

Dism /online /Enable-Feature /FeatureName:»SMB1Protocol-Server»

Если вы все же включили протокол SMBv1, чтобы назначить текущий компьютер главным Master Browser в сети, выполните команды:

reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesBrowserParameters» /v IsDomainMaster /t REG_SZ /d True /f

reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesBrowserParameters» /v MaintainServerList /t REG_SZ /d Yes /f

Этот компьютер и будет у вас главным обозревателем сети (Master Browser).

Windows 10 не видит сетевые папки

В некоторых случаях Windows 10 может видеть в сетевом окружении соседнее устройство, но не может отобразить список сетевых папок на нем. Чаще всего это сопровождается ошибкой “x80070035 — Не найден сетевой путь”. Решение этой проблемы описано в этой статье.

Если соседний компьютер (устройство) виден в сети, но при попытке открыть любую сетевую папку из сетевого окружения или по UNC пути ( \Имя_компьютера_или_IP ) появляется ошибка “Вы не можете получить доступ к этой общей папке, так как политики безопасности вашей организации блокируют гостевой доступ без проверки подлинности”. В этом случае нужно включить параметр реестра AllowInsecureGuestAuth (подробности в статье по ссылке):

reg add HKLMSYSTEMCurrentControlSetServicesLanmanWorkstationParameters /v AllowInsecureGuestAuth /t reg_dword /d 00000001 /f

Источник

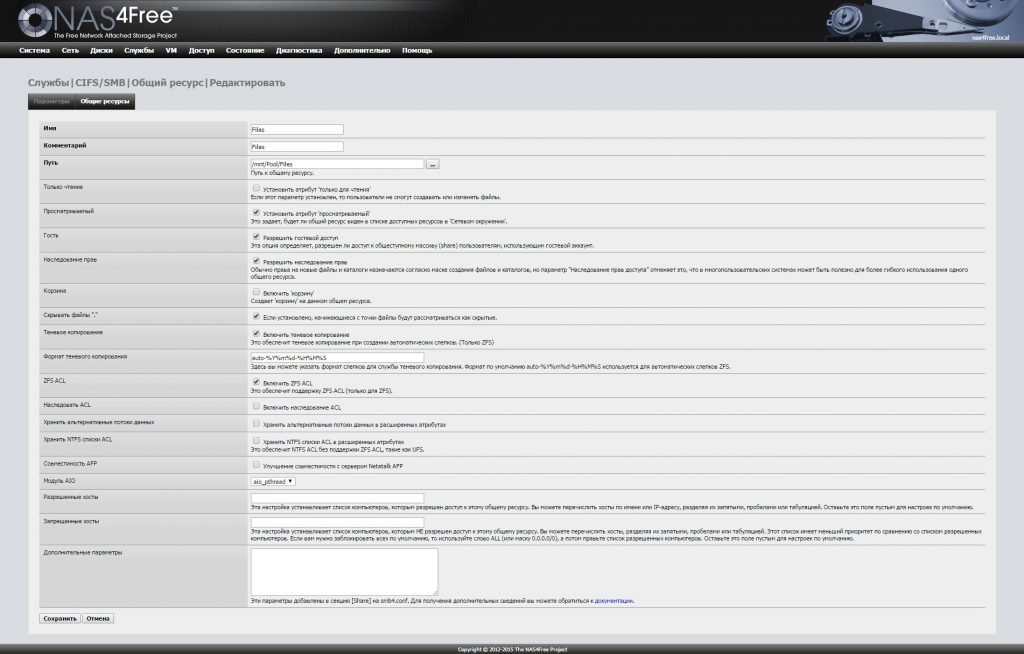

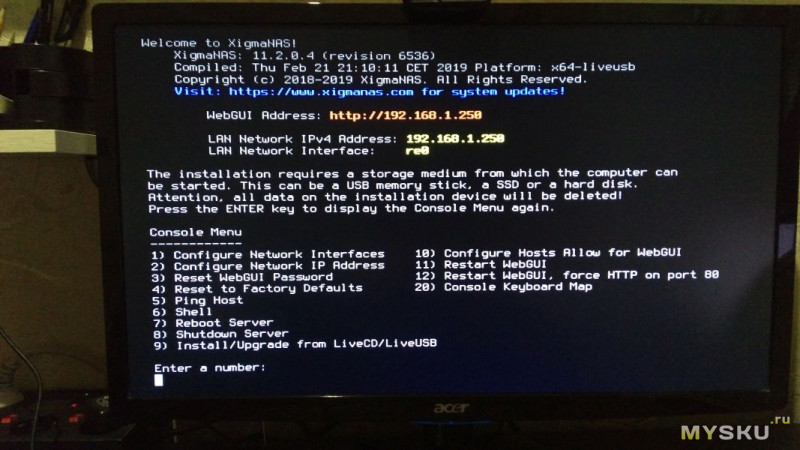

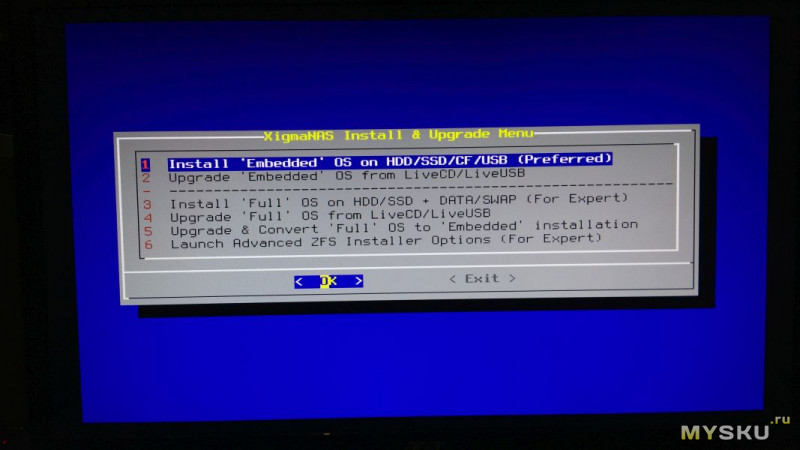

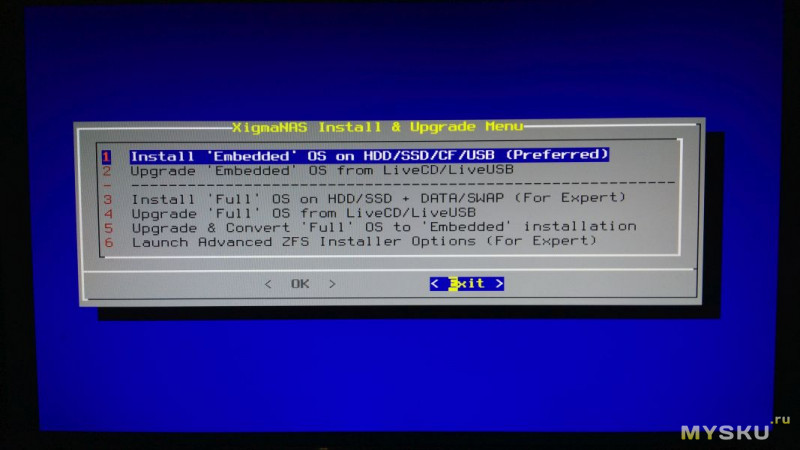

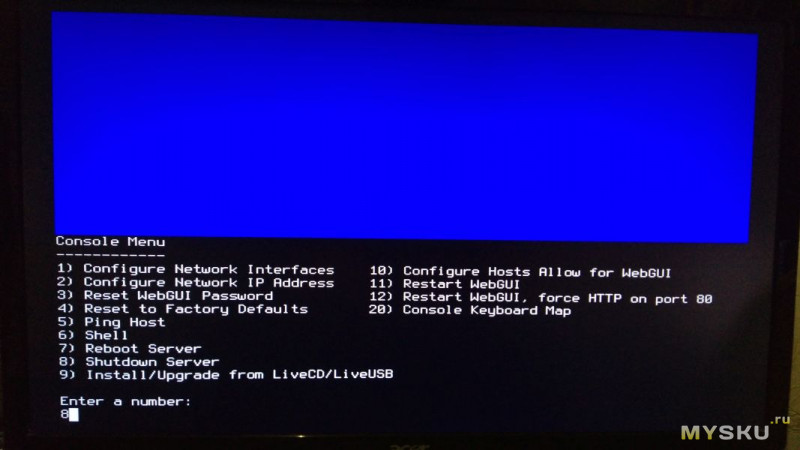

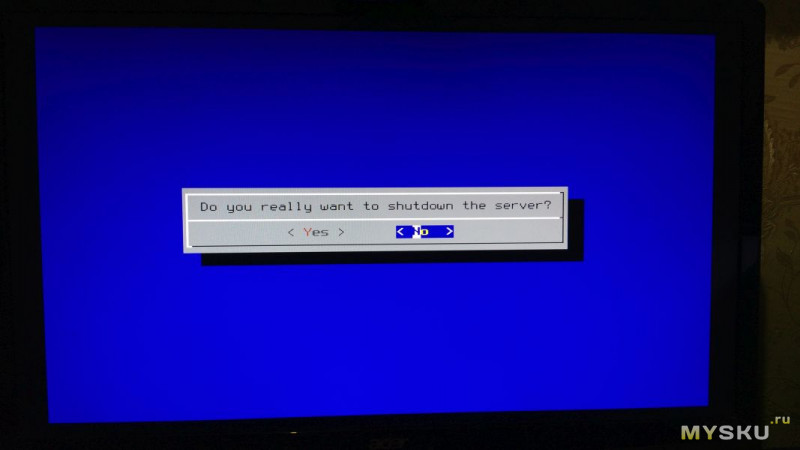

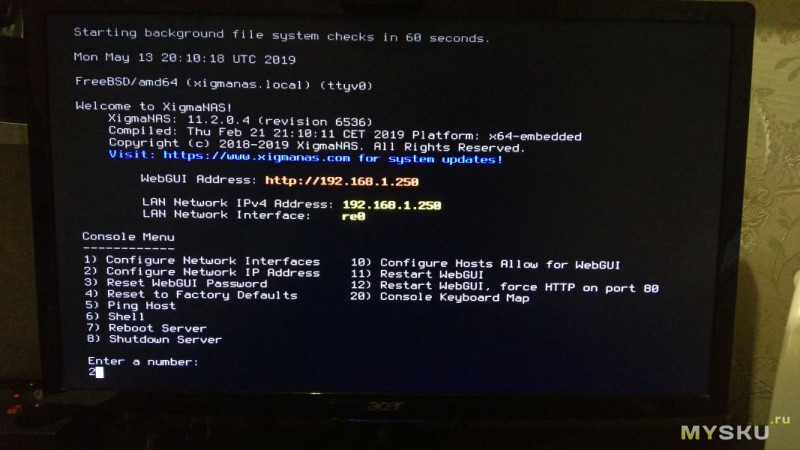

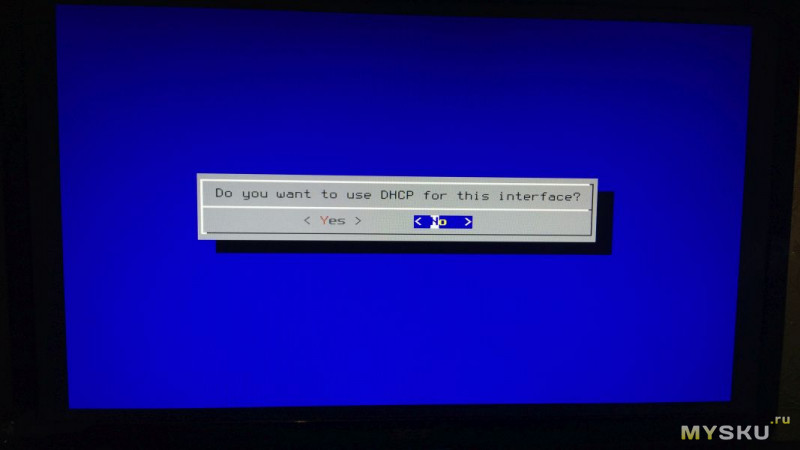

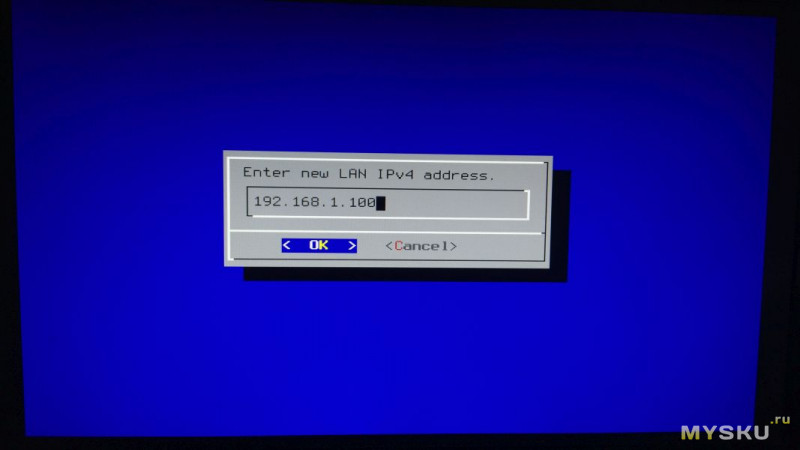

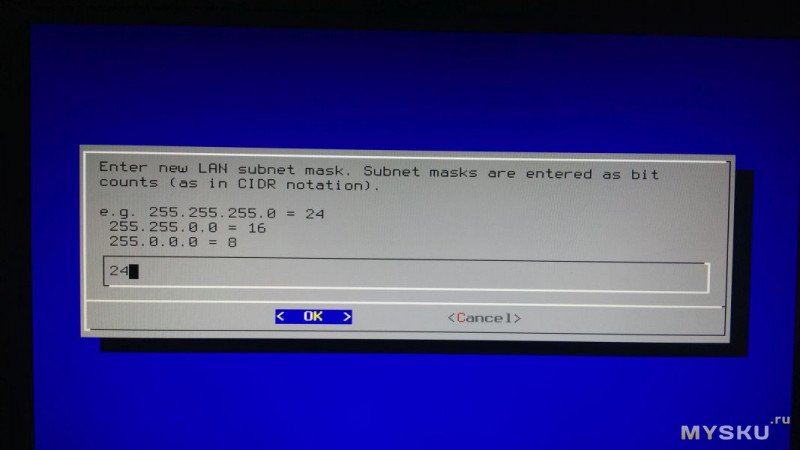

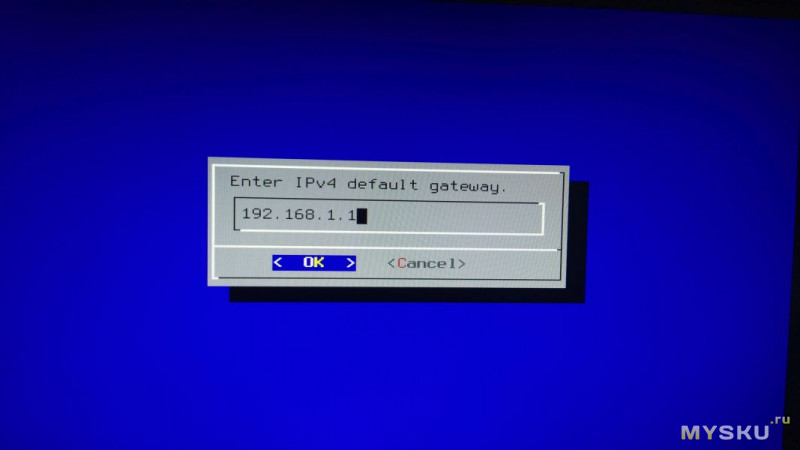

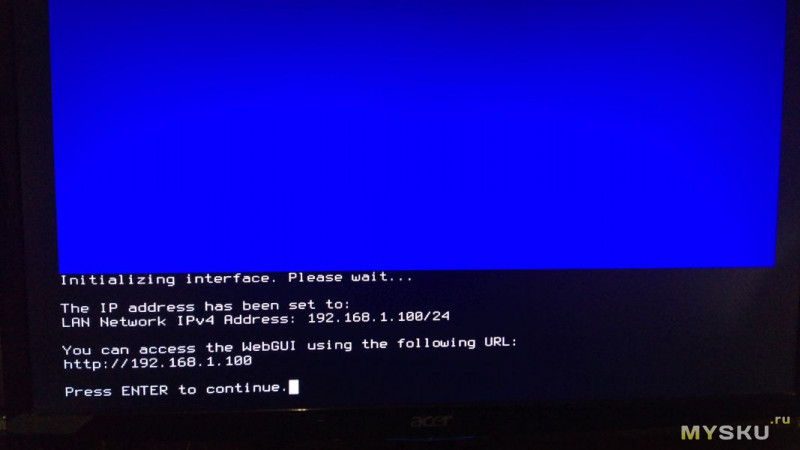

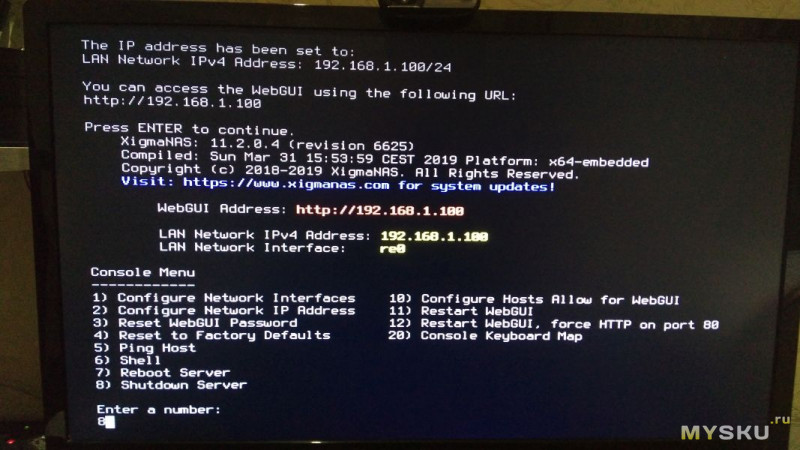

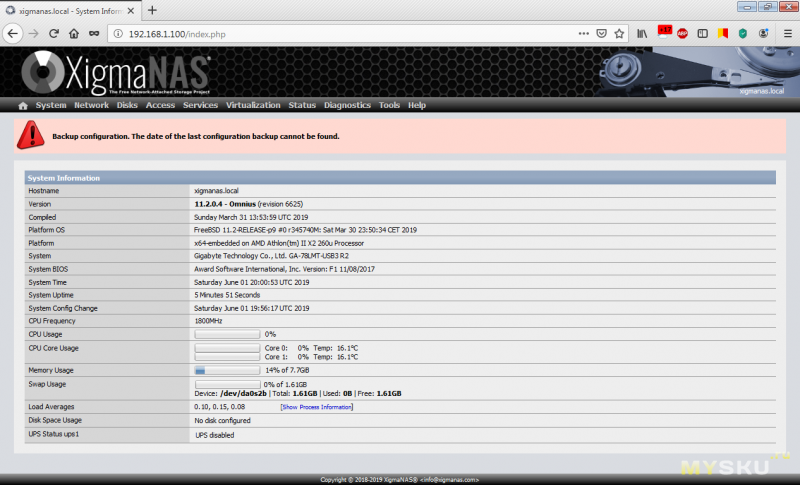

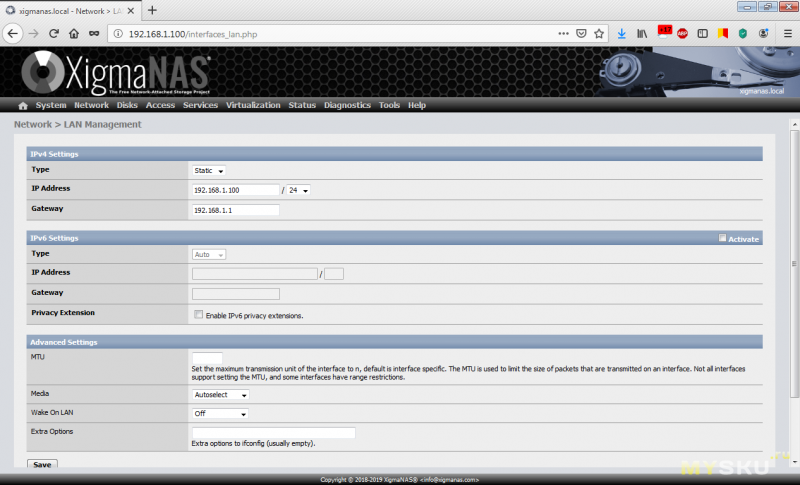

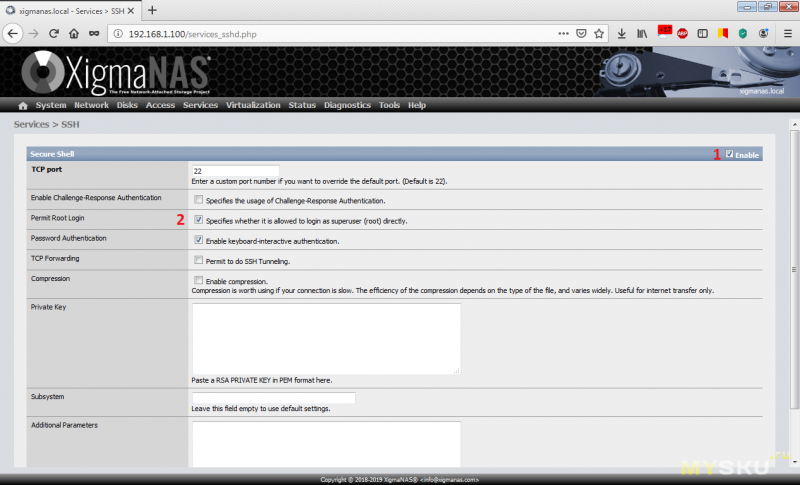

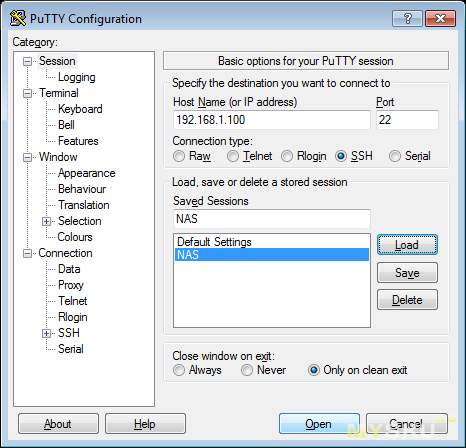

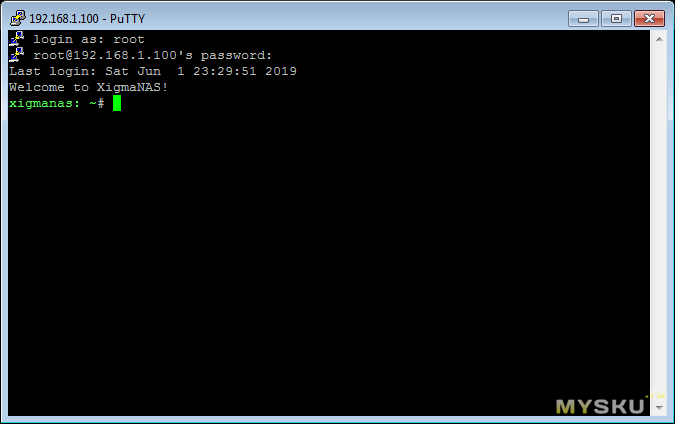

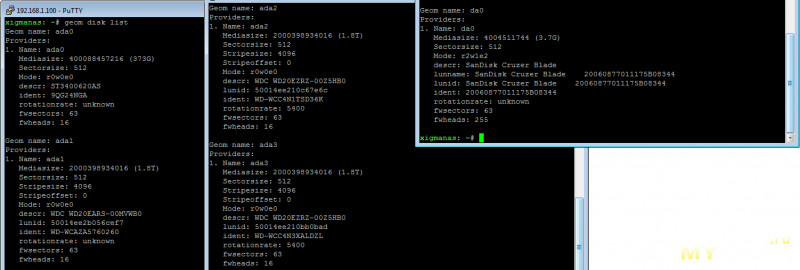

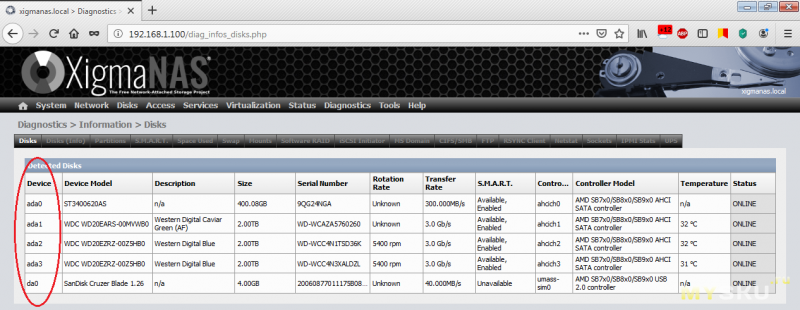

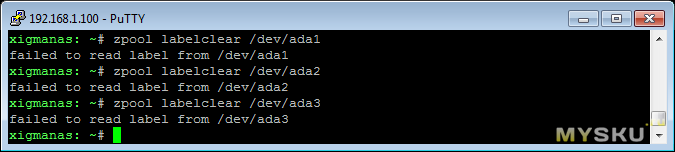

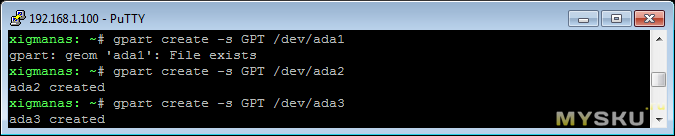

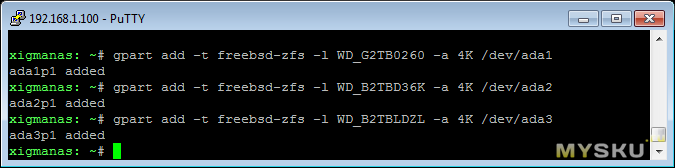

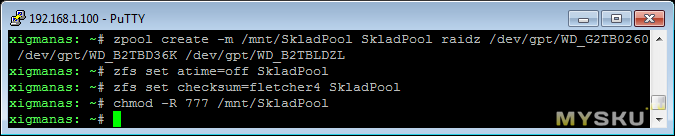

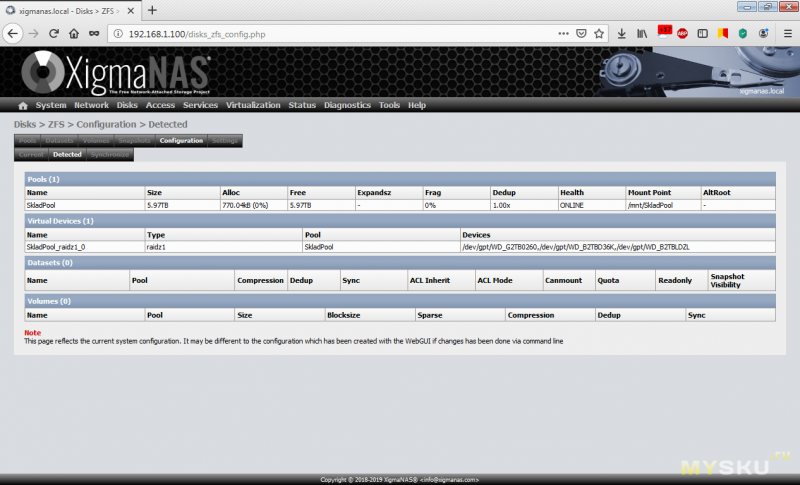

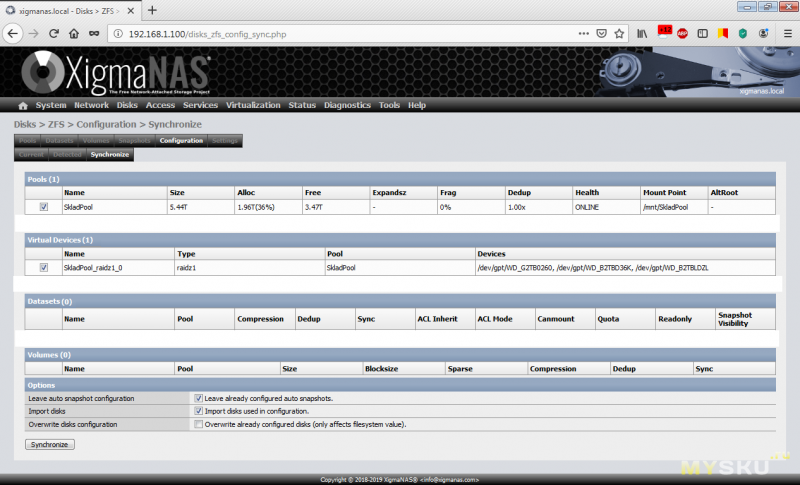

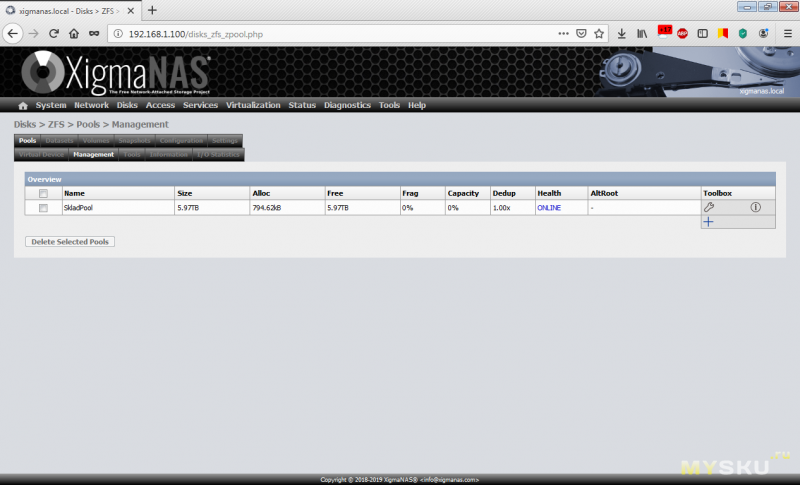

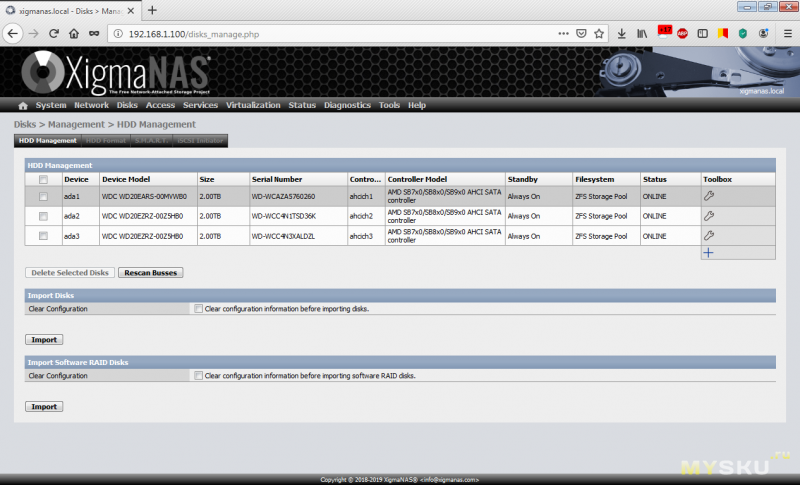

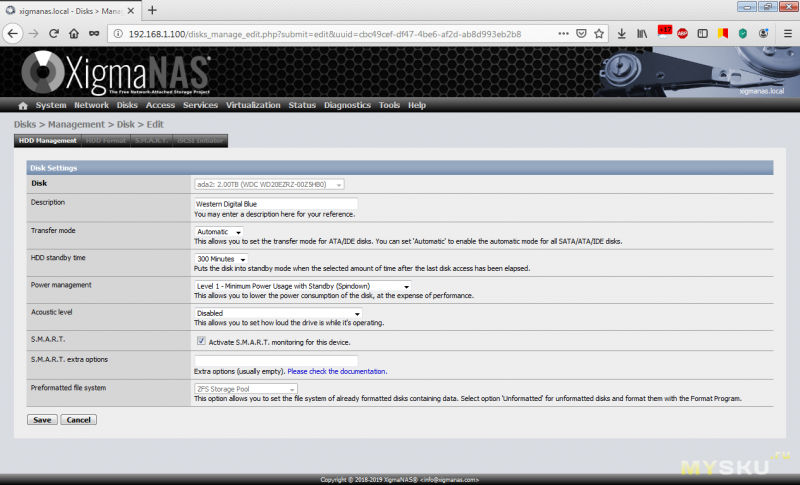

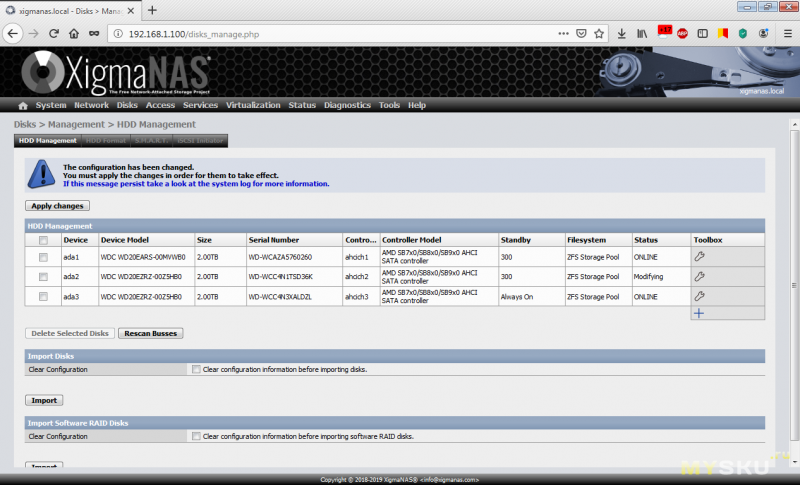

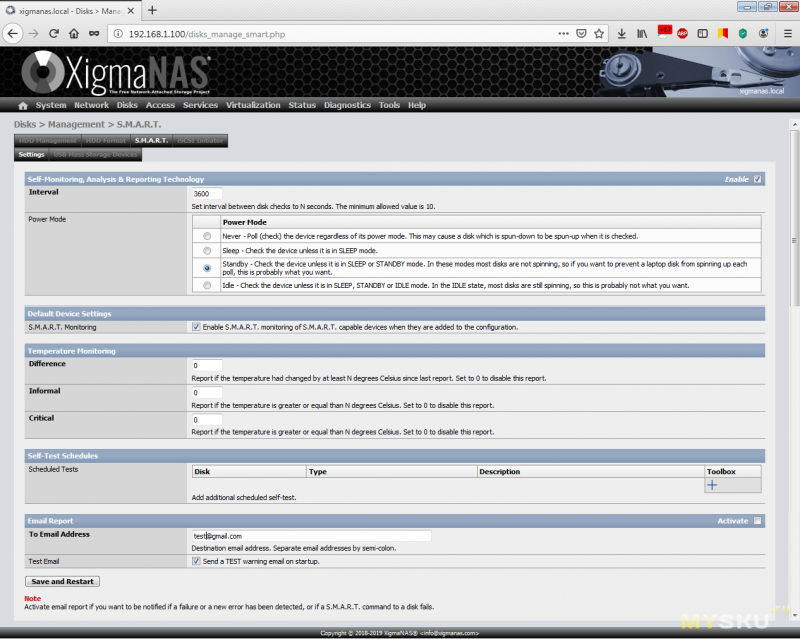

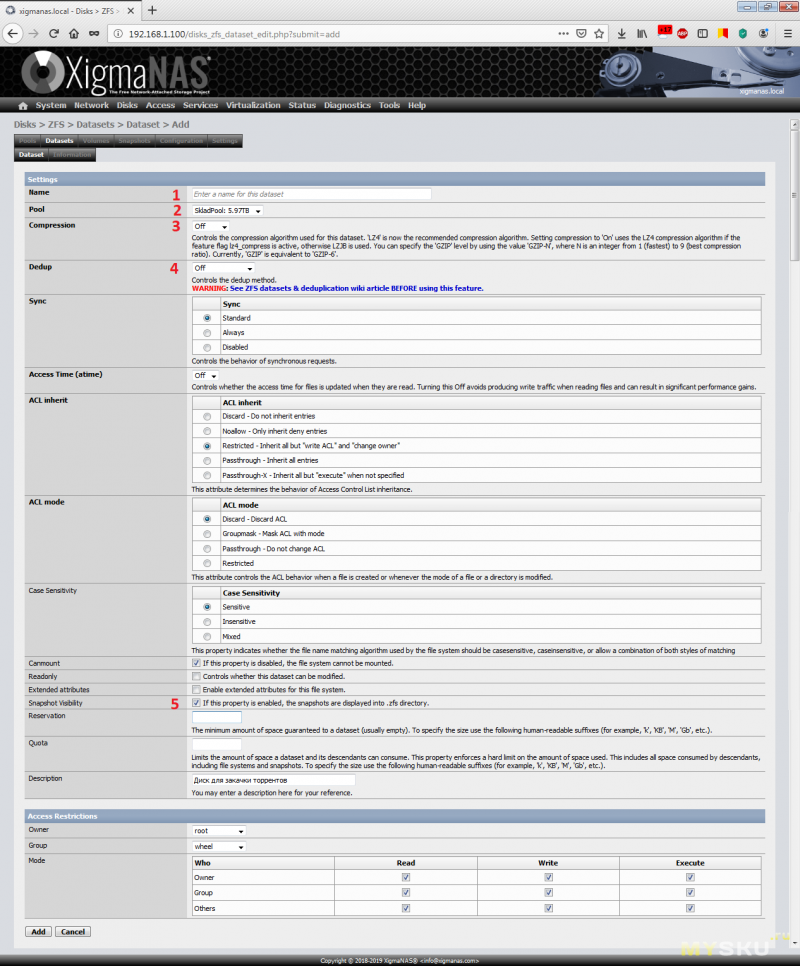

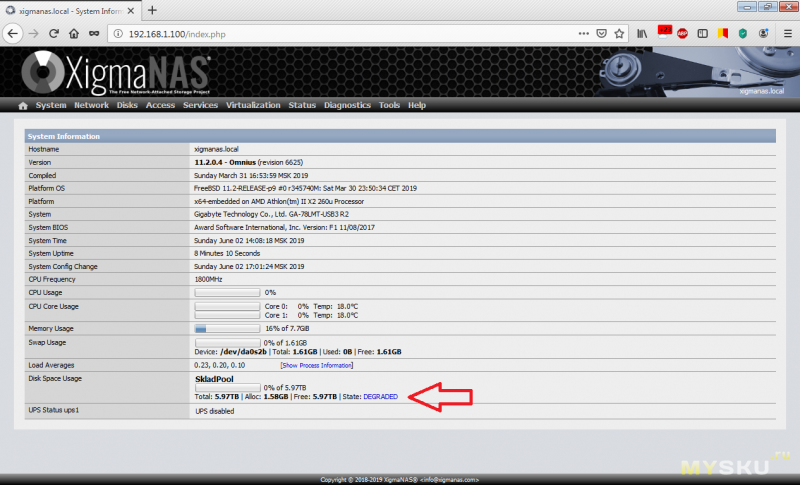

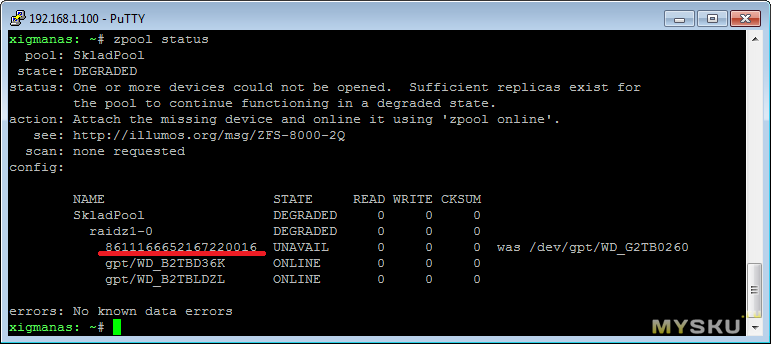

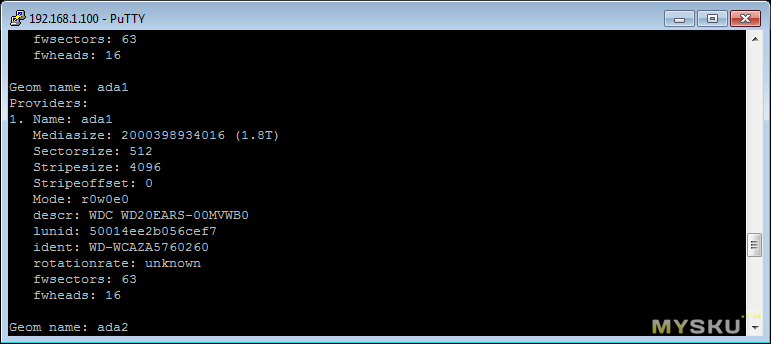

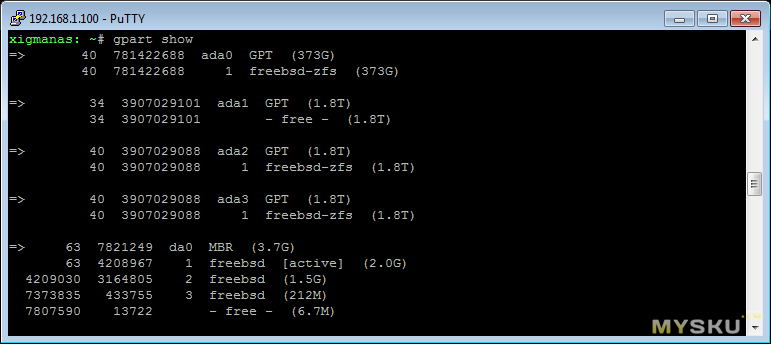

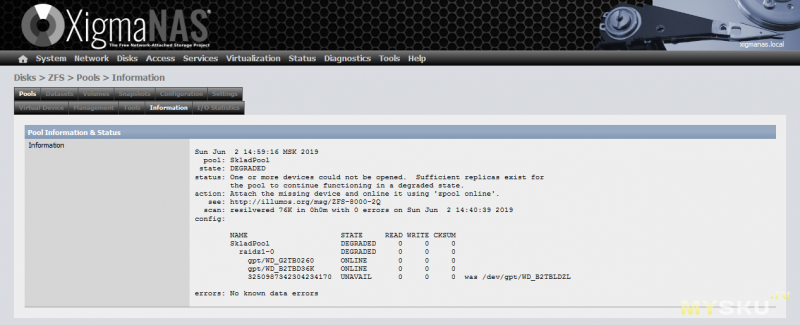

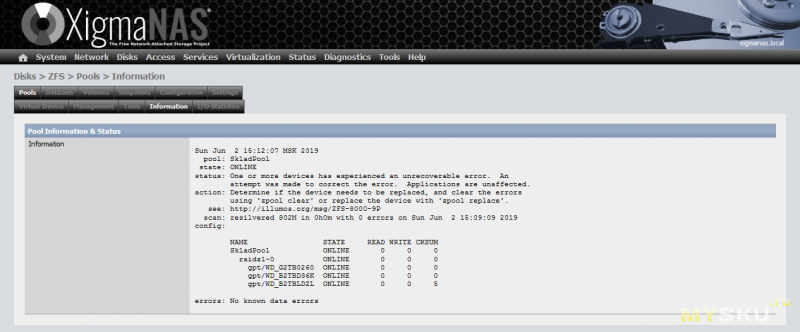

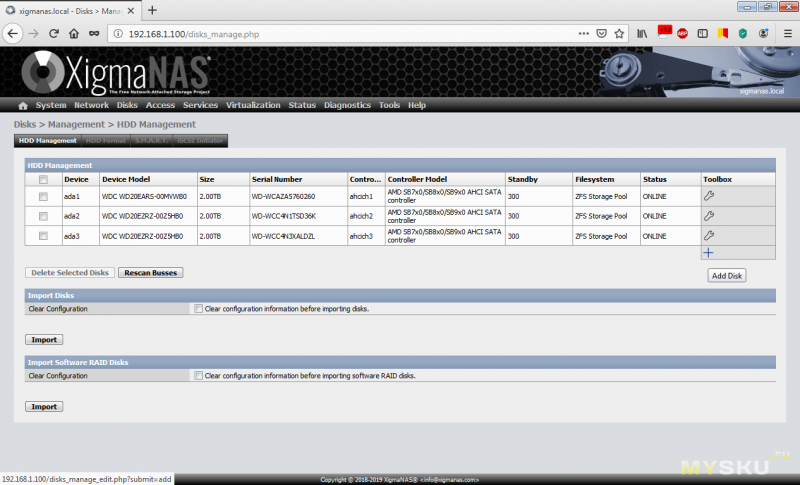

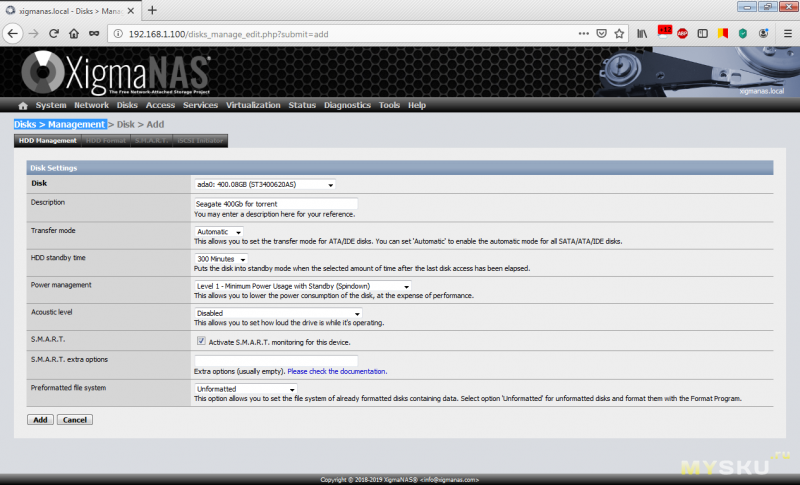

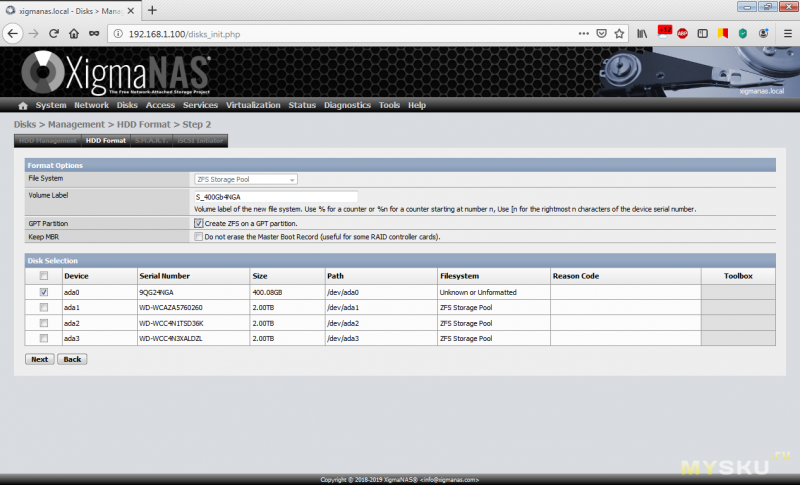

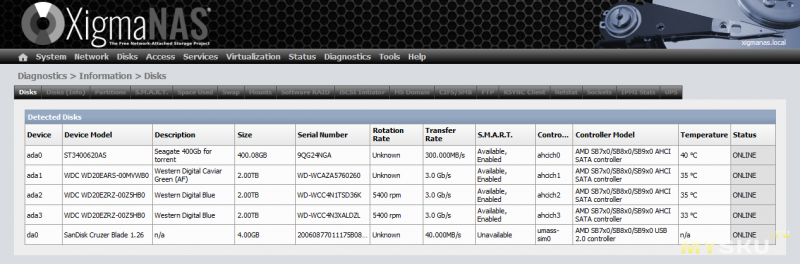

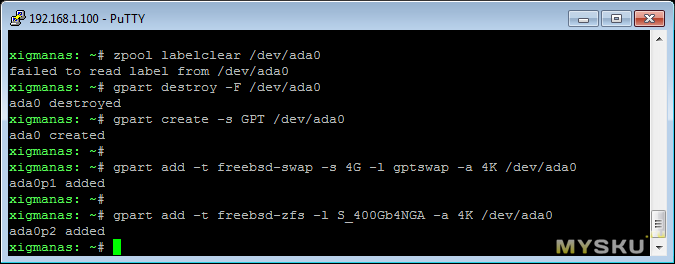

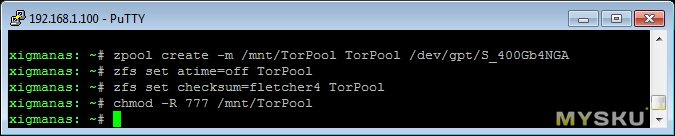

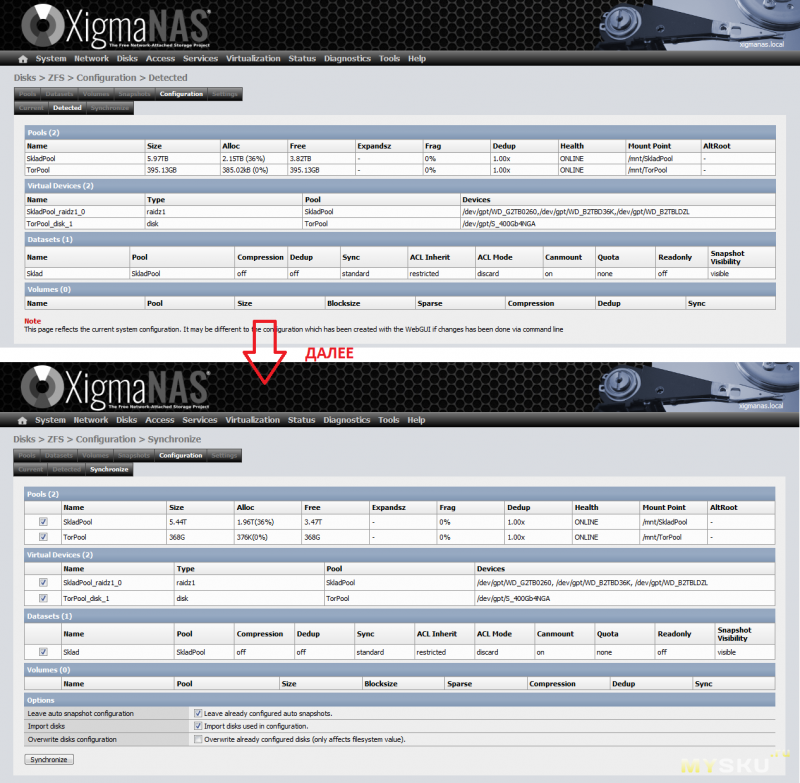

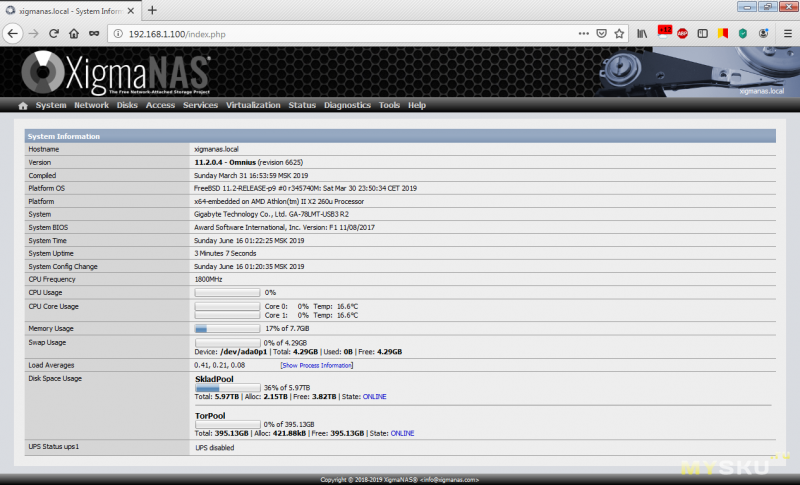

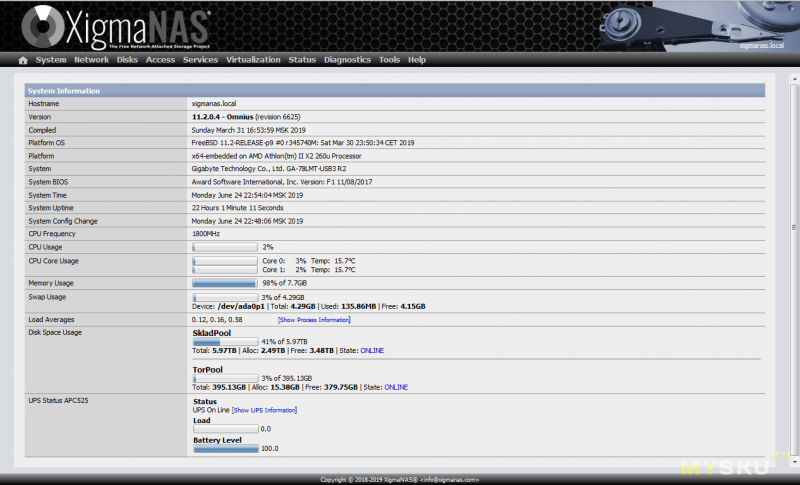

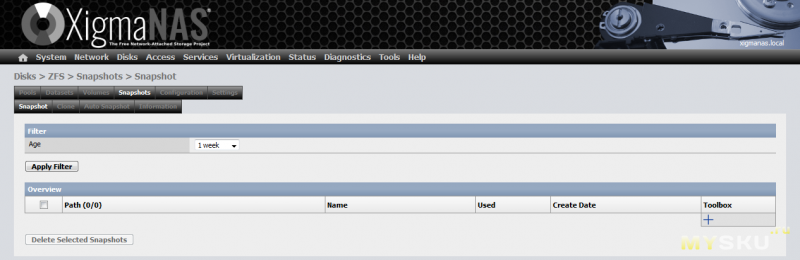

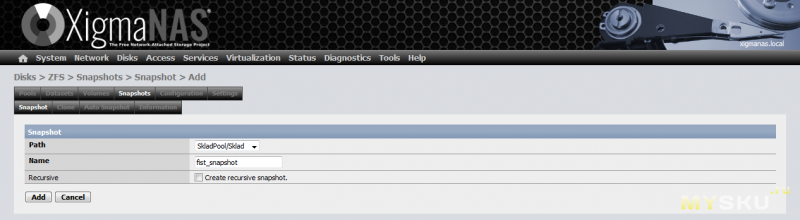

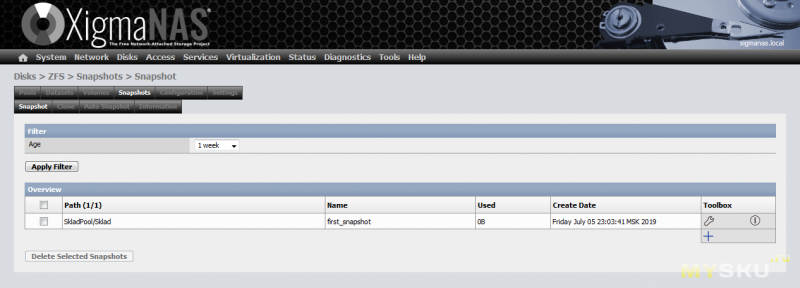

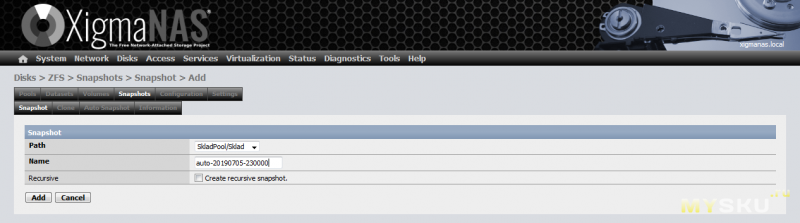

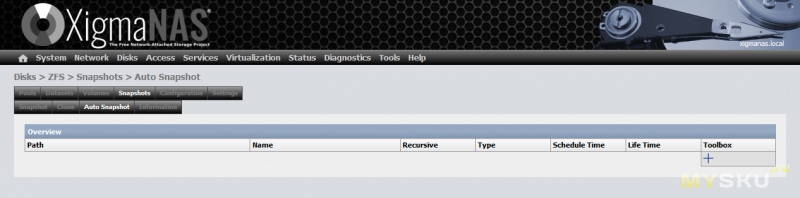

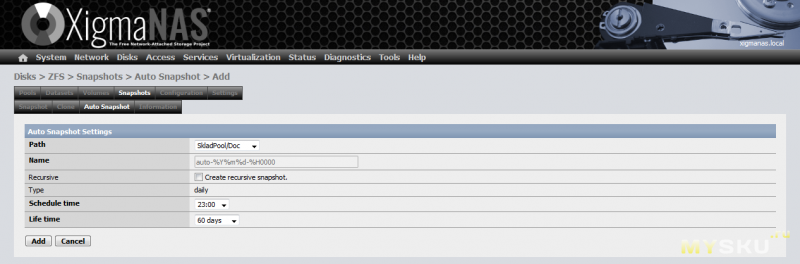

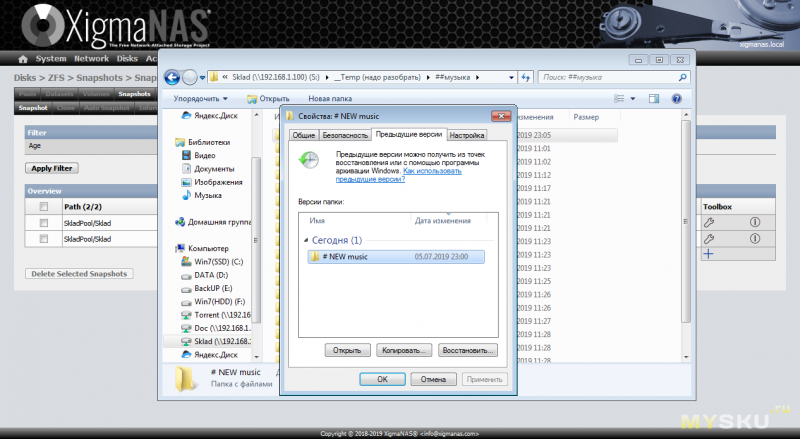

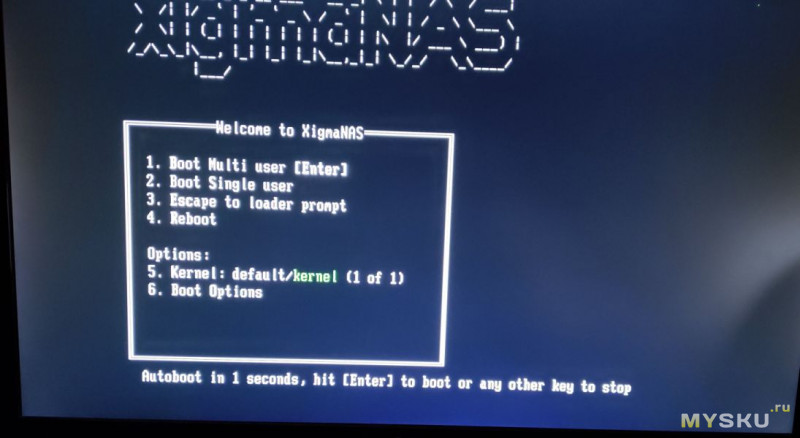

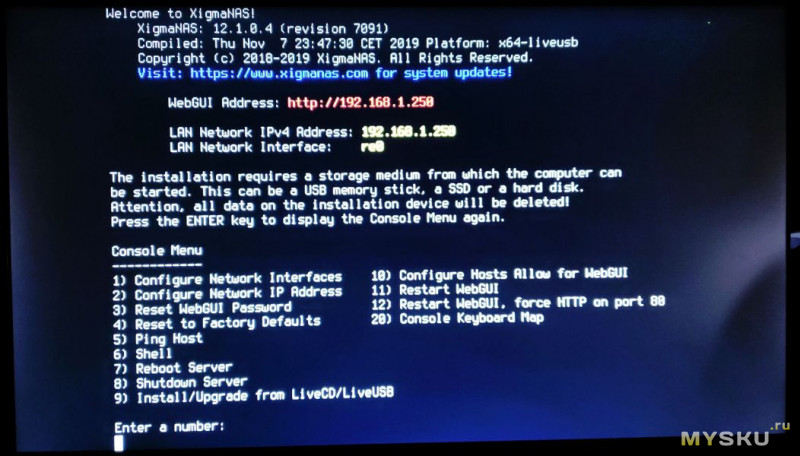

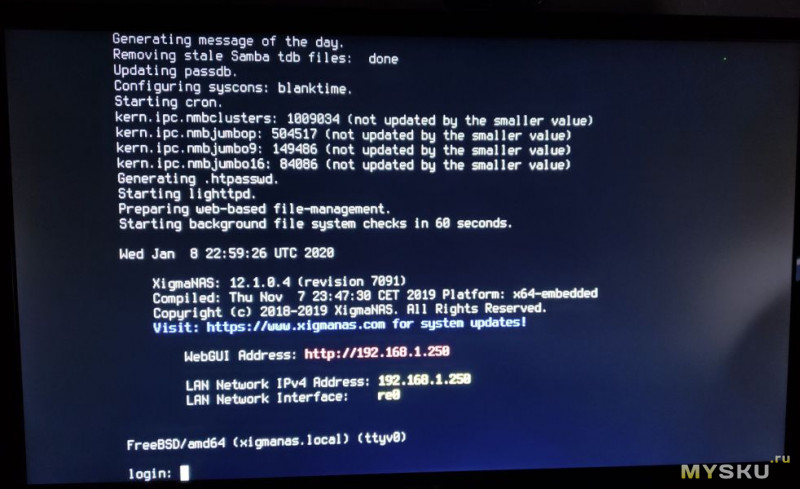

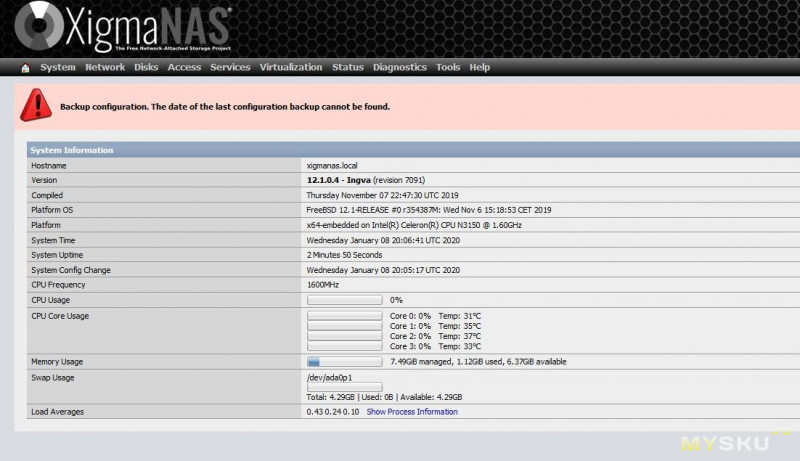

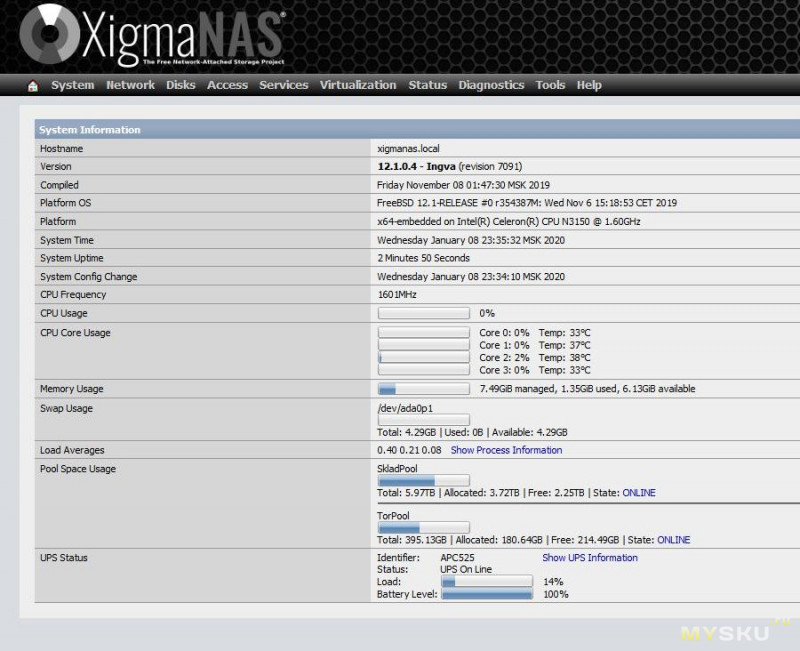

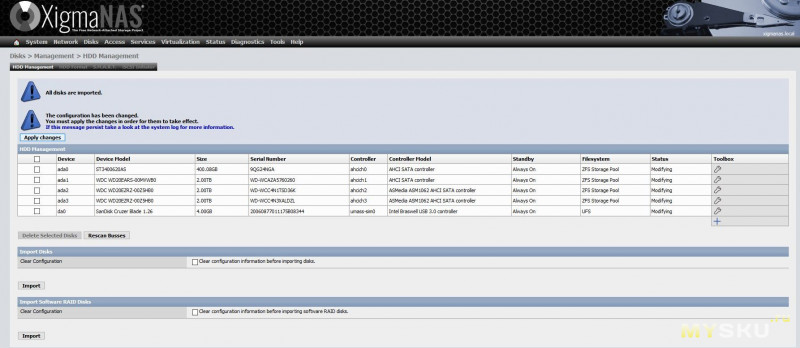

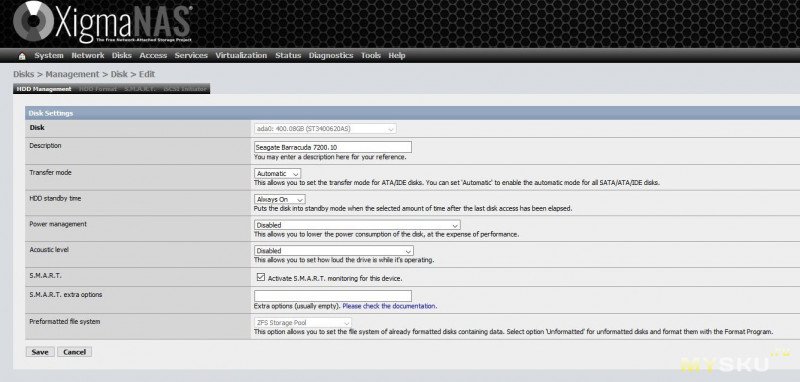

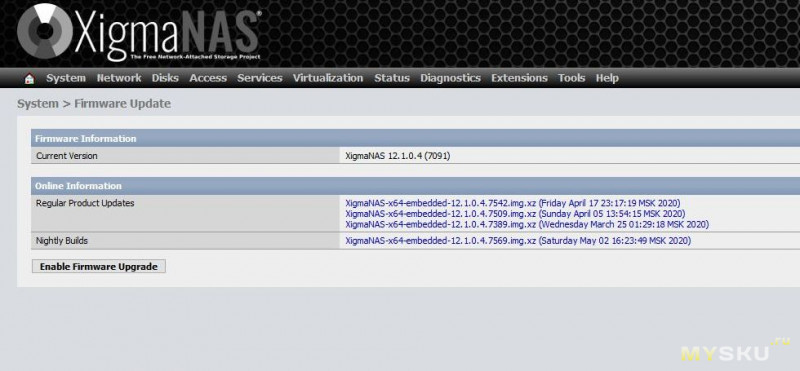

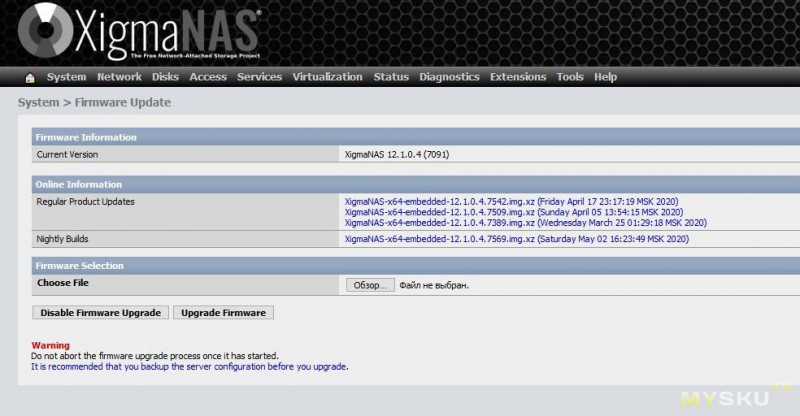

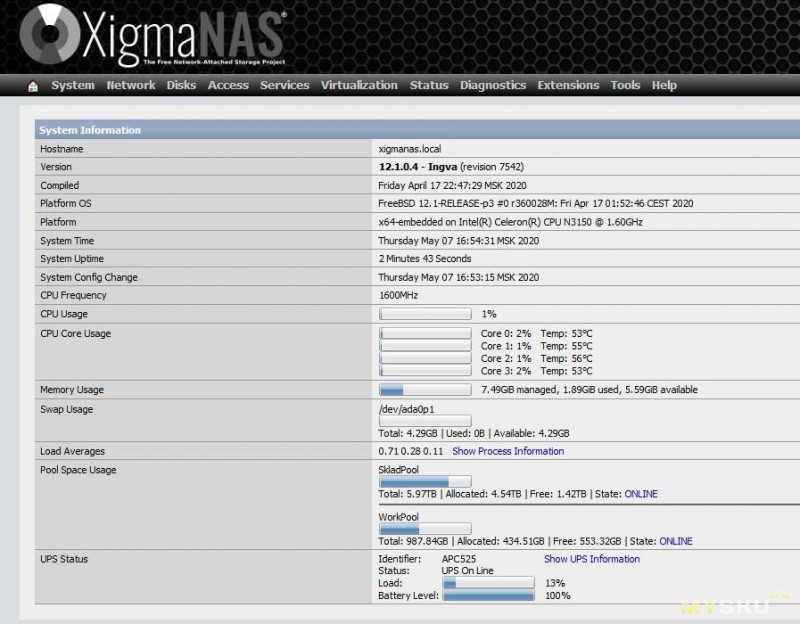

На сегодня имеем NAS с размеченными дисками и имеющий локальный IP 192.168.1.31. Мы последовательно поднимем сервисы сетевого доступа. Сейчас CIFS/SMB aka Samba для Windows.

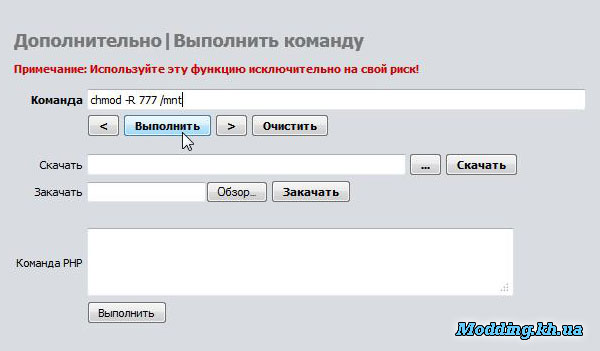

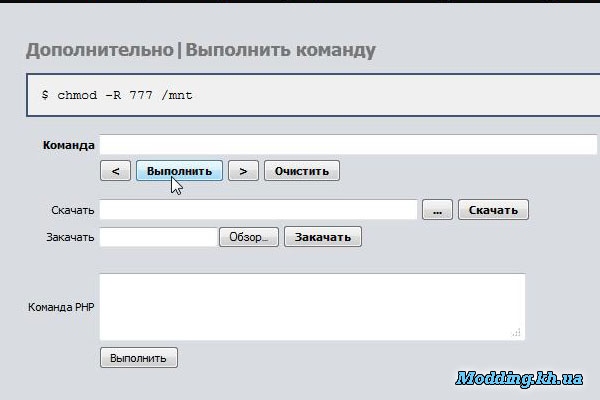

NB. Напомним, что ранее мы командой chmod -R 777 /mnt разрешили полный доступ ко всем нашим данным. Так проще, хотя это и не UNIX путь. Эту команду безопасно исполнять, пока пул у вас пустой. Или на нём только данные. Если дать такую команду на пуле, где уже есть клетки, chroot, расширения и тп. — последствия будут печальными. В таких случаях давать доступ всем надо не ко всему без разбора а к отдельным папкам, напр chmod -R 777 /mnt/Pool/Music.

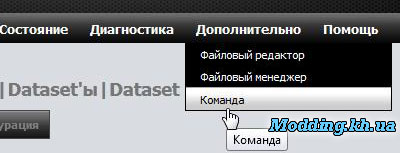

Ещё напомню, что команды удобнее всего исполнять через специальный сервис. Но в простейших случаях можно обойтись и сервисом вебгуя Advanced|Execute command

Механизм этот очень мощный и потому потенциально разрушительный.

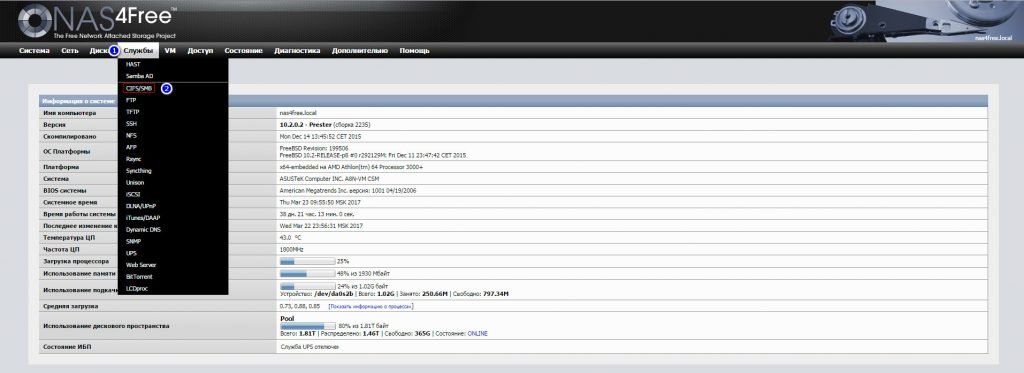

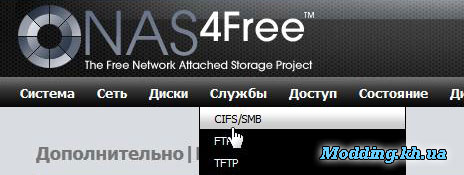

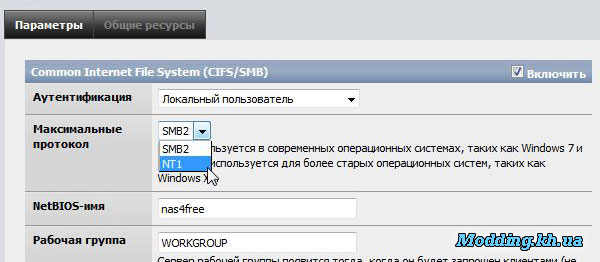

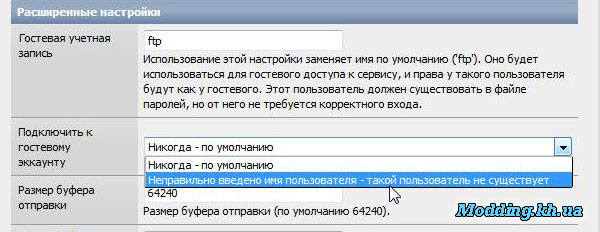

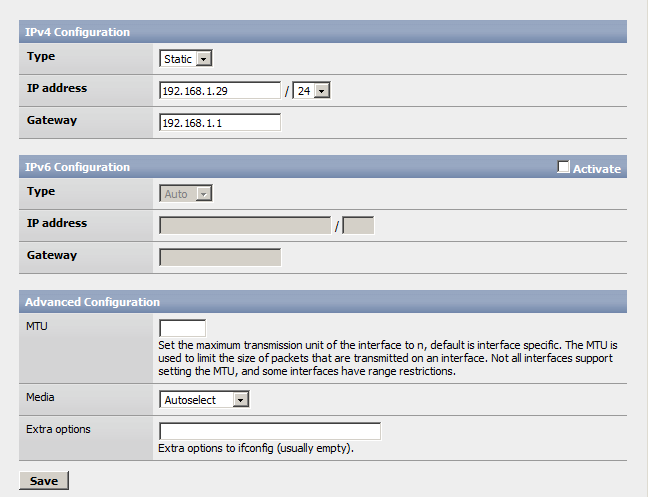

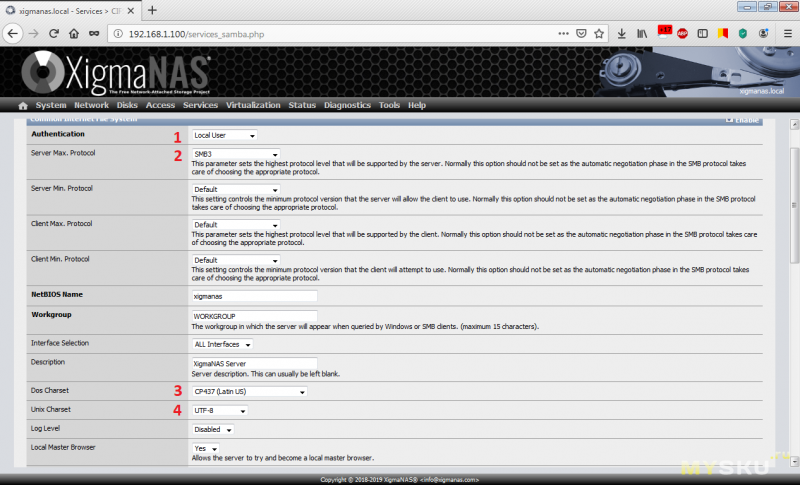

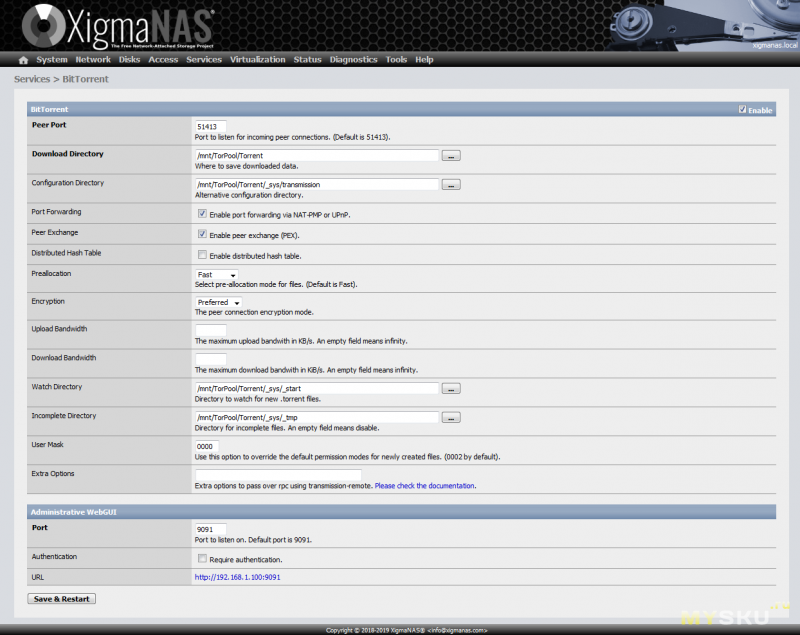

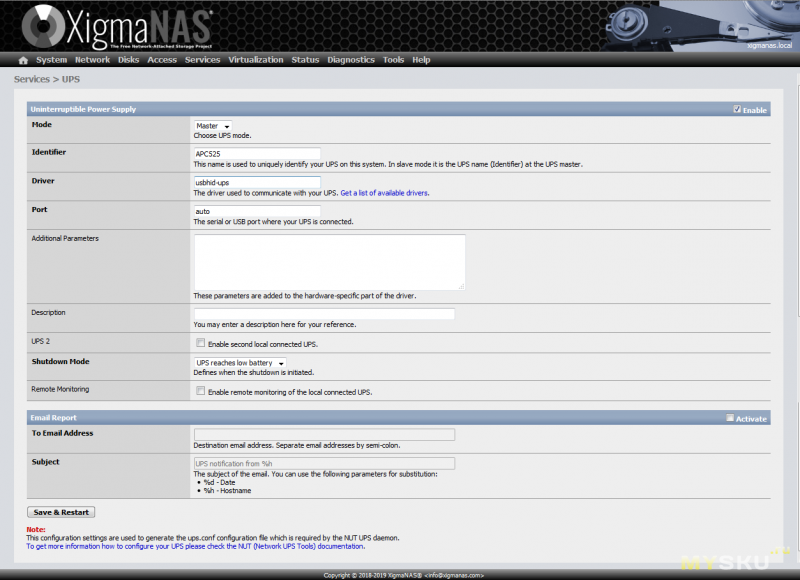

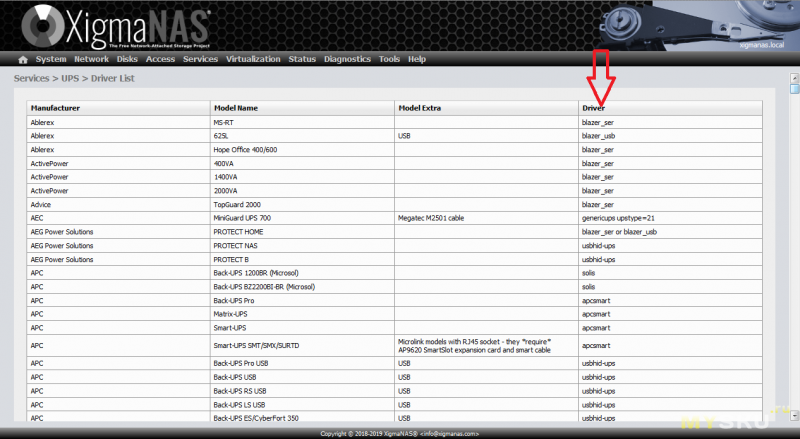

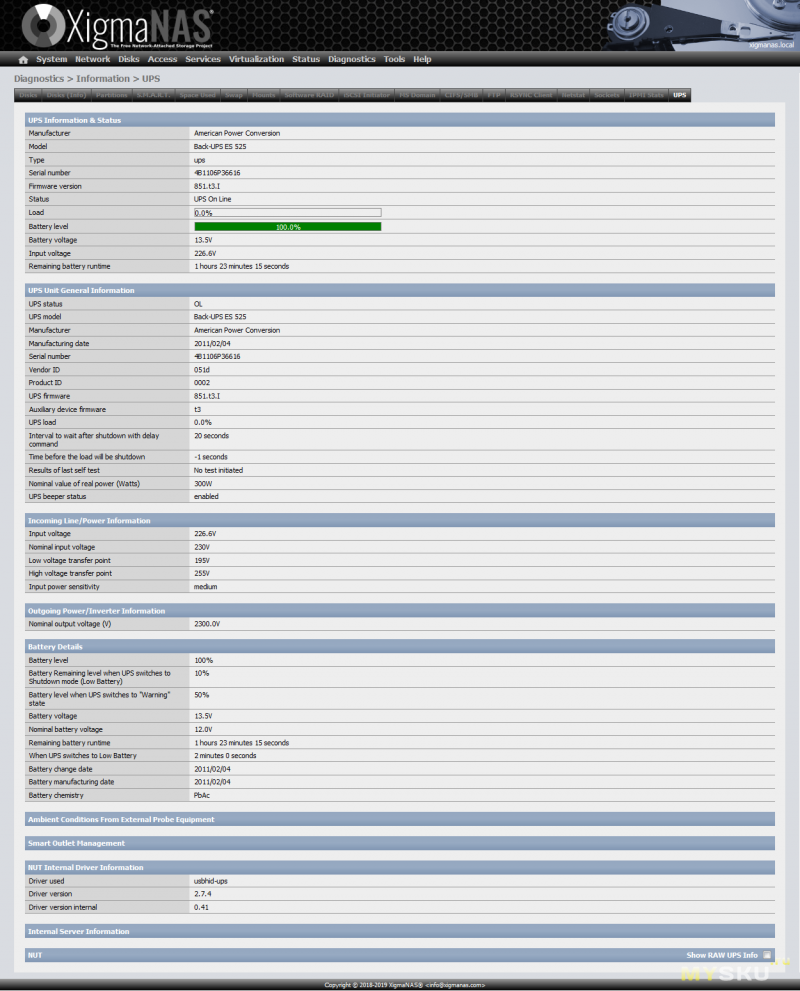

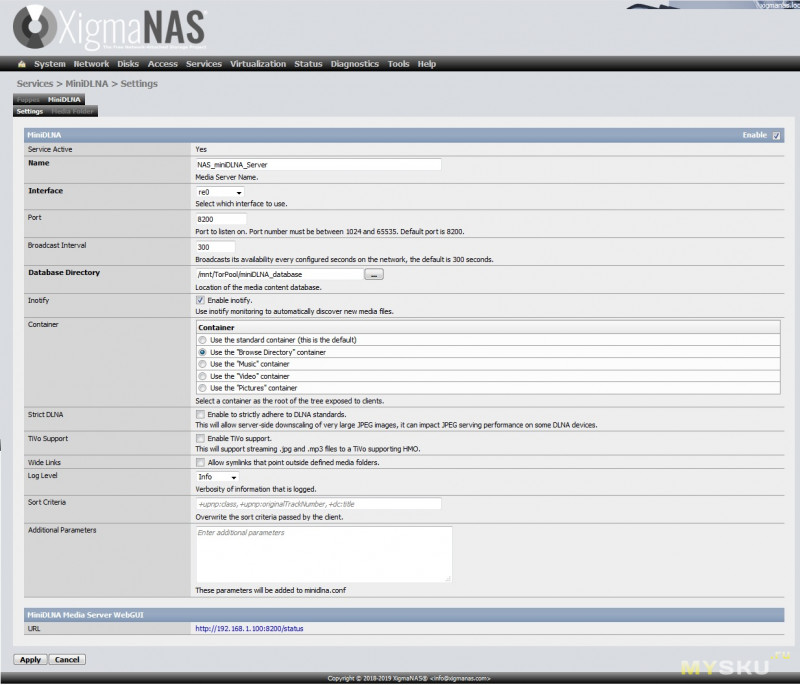

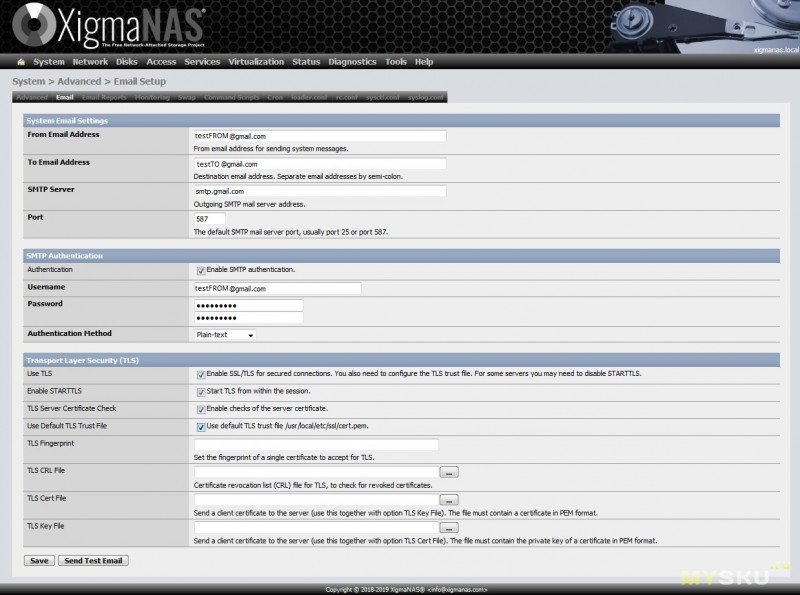

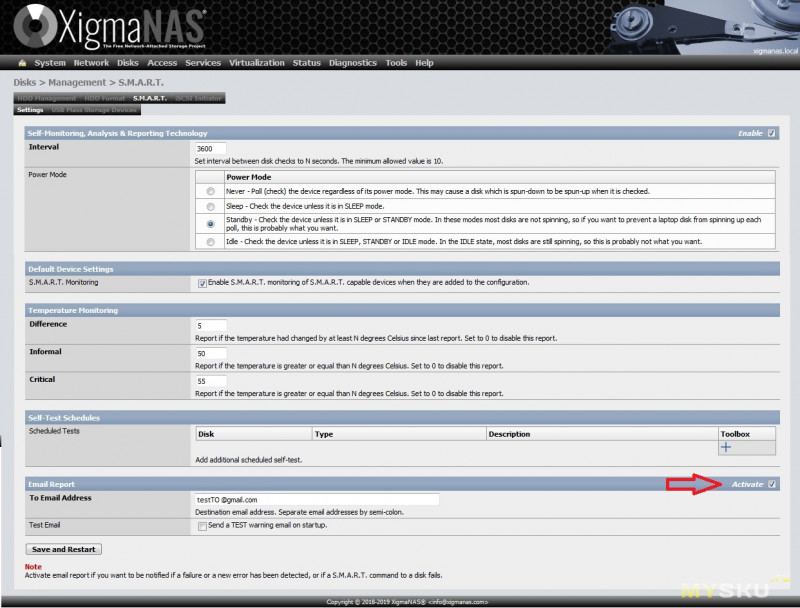

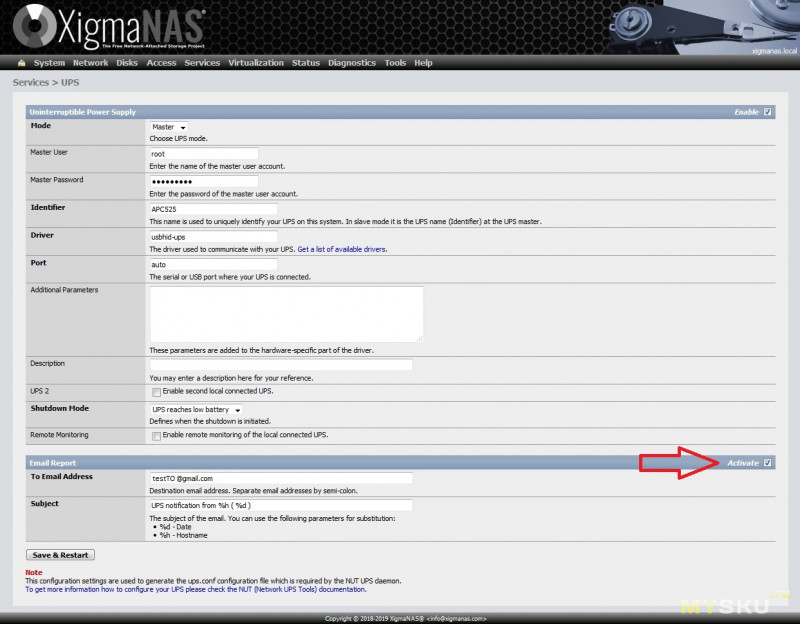

1 Настраиваем smb сервер — идем в Services|CIFS/SMB|Settings

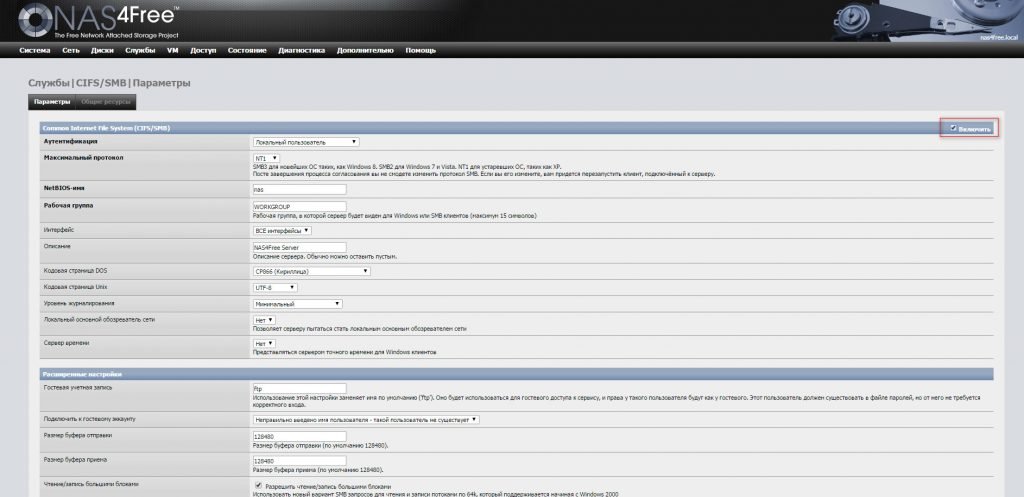

Верхняя часть диалога

NB Параметров много, те, что не отмечены и не описаны — оставляем по умолчанию. Иначе пост выйдет как книга. А книги такие и так есть.

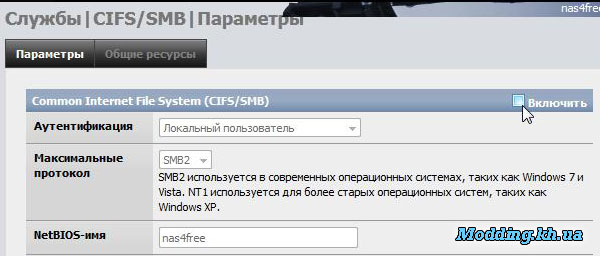

Как ясно сказано, NT1 для XP, SMB2 для Windows7 и Vista, SMB3 для Windows8 и новее. Выбирайте в соответствии с тем, что пользуетесь. Более новые протоколы быстрее. У меня W7, поэтому SMB2

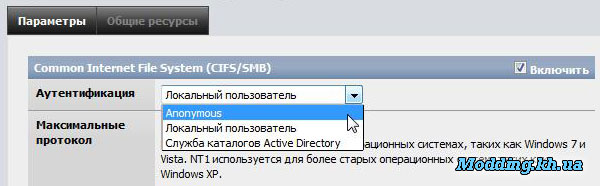

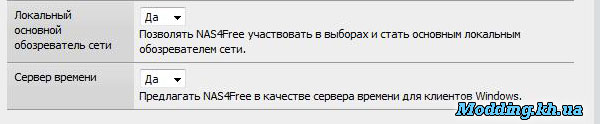

Если вы хотите добиться поведения, когда любой комп из локальной сети видит шары

— ставим авторизацию в Local User

— Map to guest в значение Bad User — not existing users (cм картинку ниже)

— в свойствах шары включаем доступ гостю (Enable guest access ставим галку)

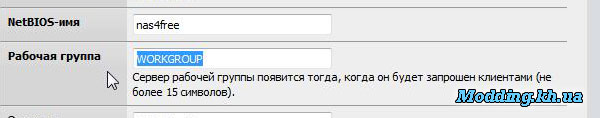

NetBIOS имя должно быть уникальным. То есть если подняли второй NAS — меняйте в нём.

Обратите внимание на имя рабочей группы. Чаще всего по умолчанию в Windows имя рабочей группы WORKGROUP или MSHOME, посмотрите какое используете ваша Windows сеть.

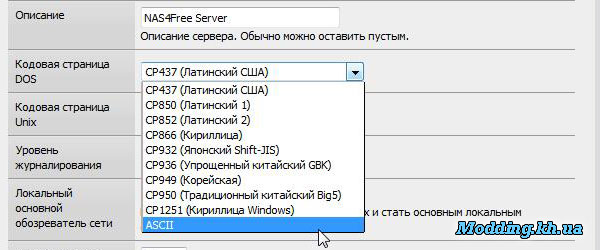

UNIX charset должен быть UTF-8

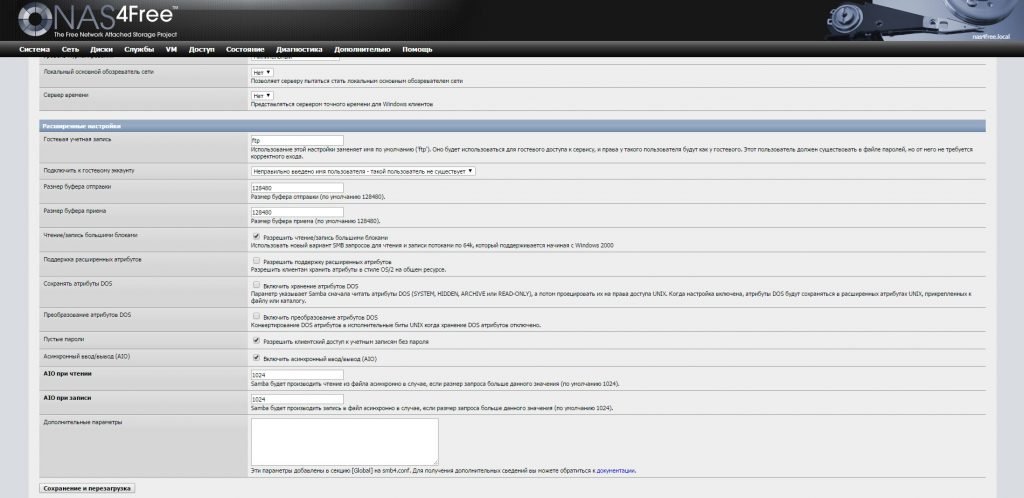

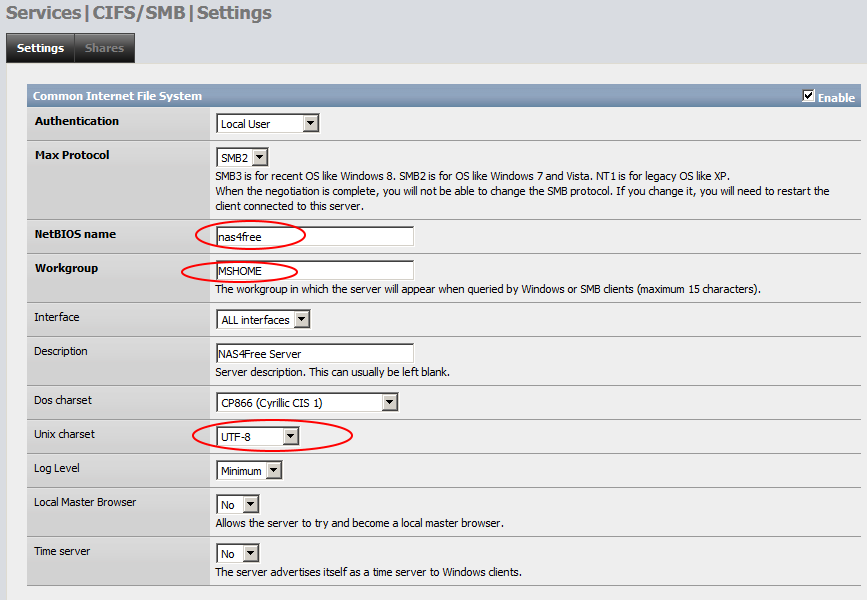

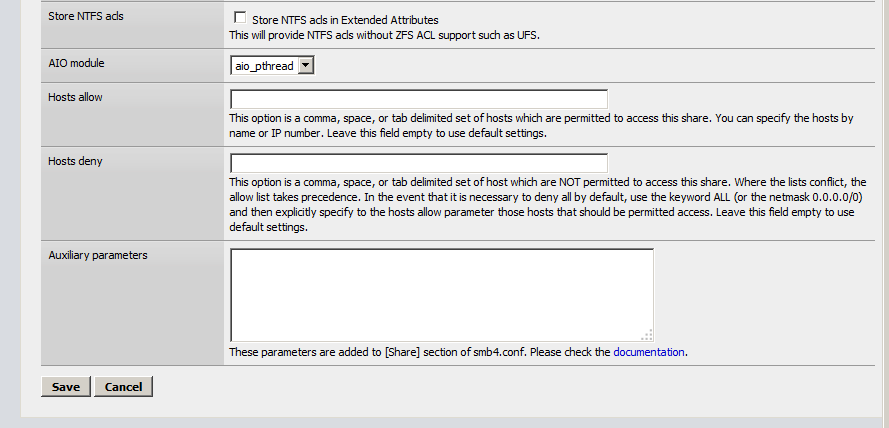

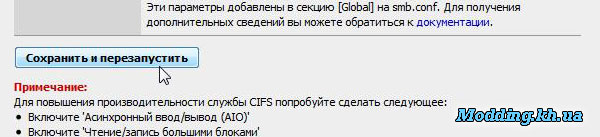

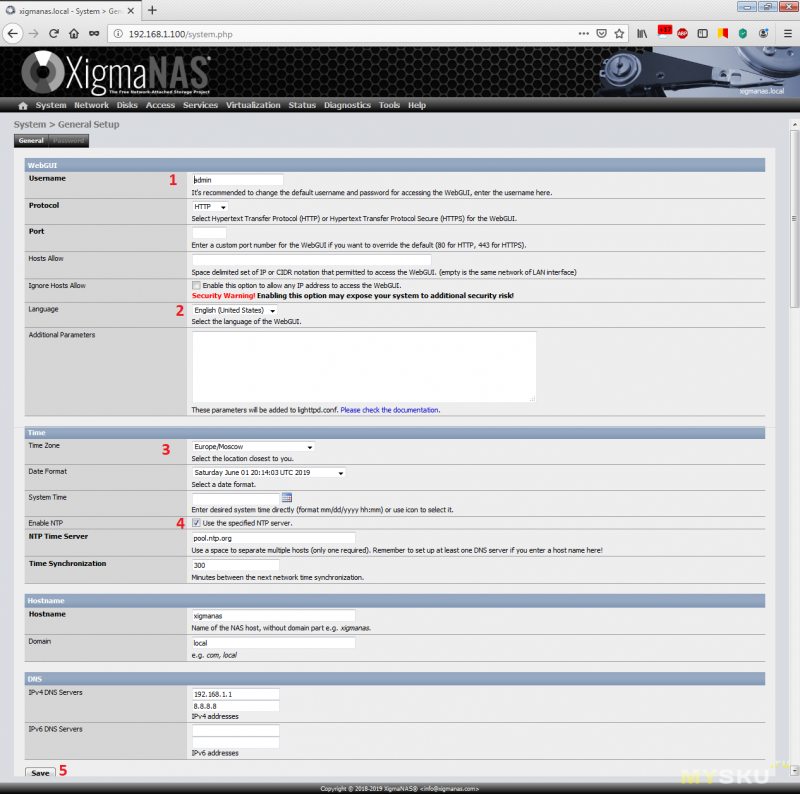

2. Нижняя часть диалога

Enable DOS atributes c недавних пор рекомендуется отключать, тк без него работает быстрее и стабильнее. А эти атрибуты в наше время мало кому нужны.

AIO и Lagre Write write подняты в соответствии с рекомендациями по увеличению производительности.

После настройки Самбы (не сейчас, закончите настройку) сходите по ссылке Tuning и проверьте, что он разрешён.

Auxiliary parameters позволяют вносить записи в глобальную секцию. Как пример у меня стоит сортировка силами сервера как остаток старого эксперимента.

Жмем Save and restart

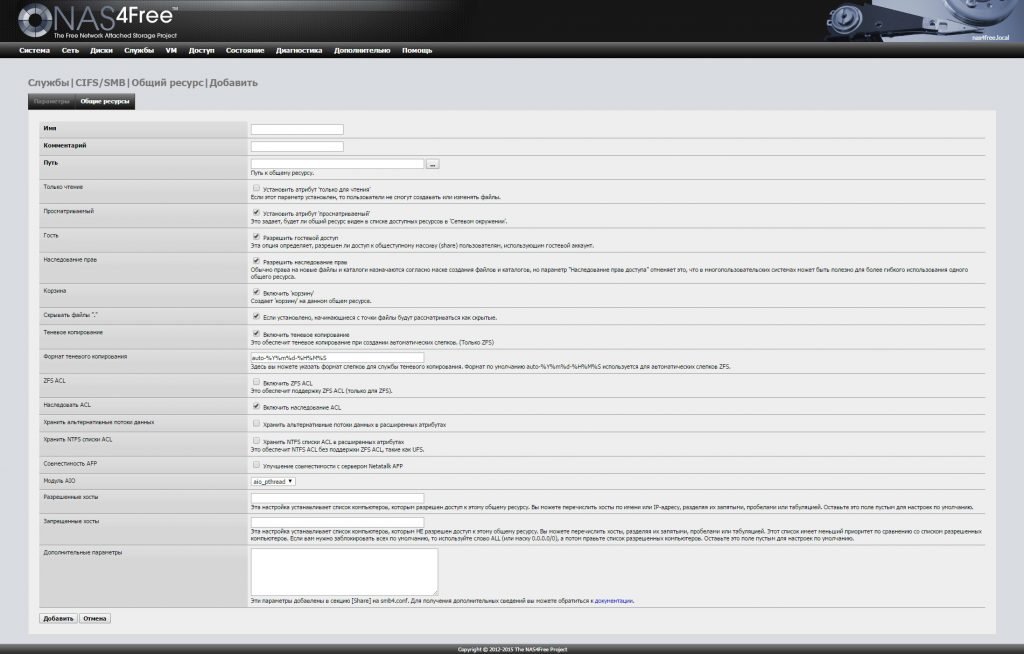

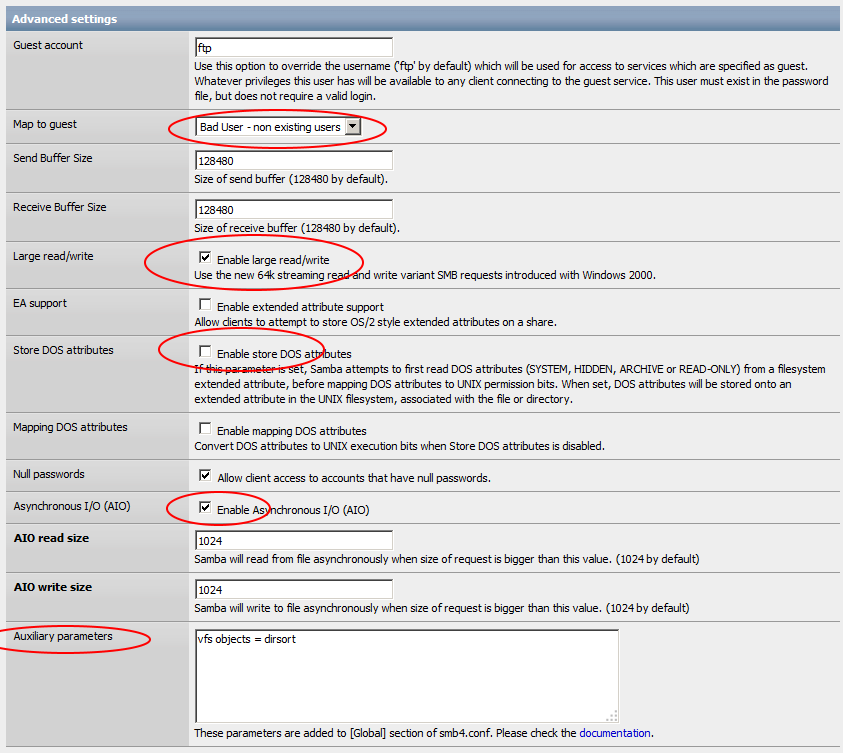

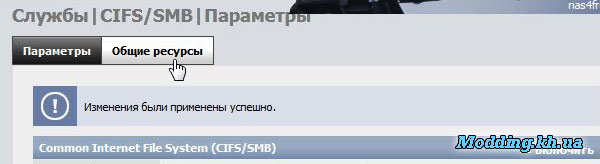

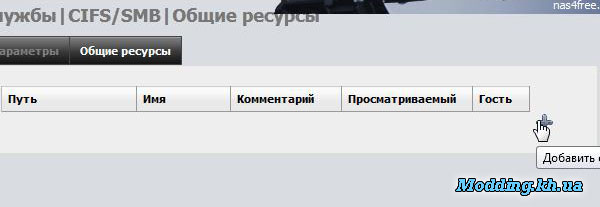

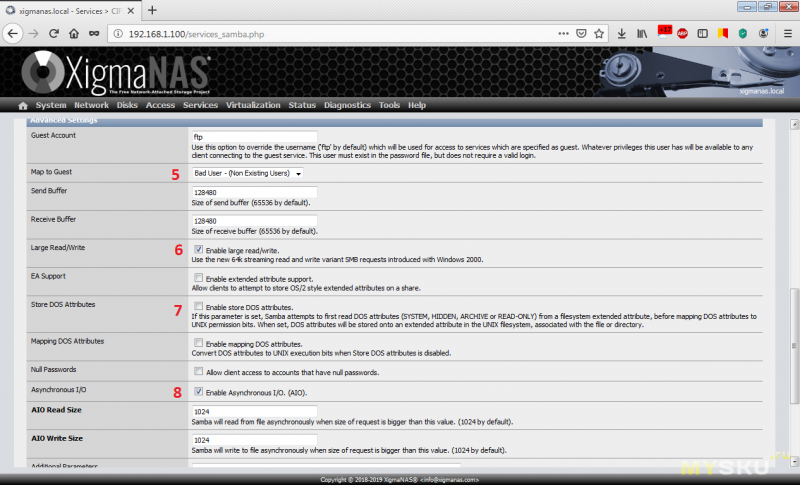

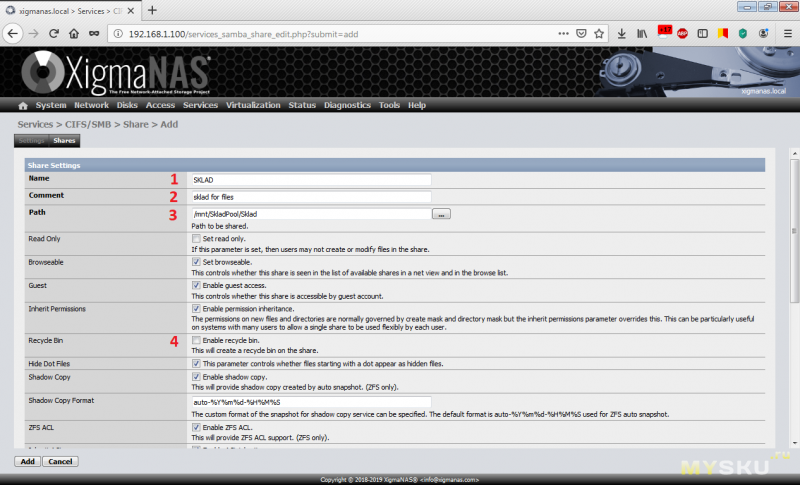

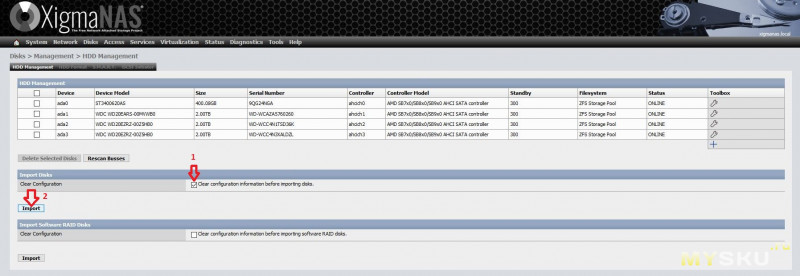

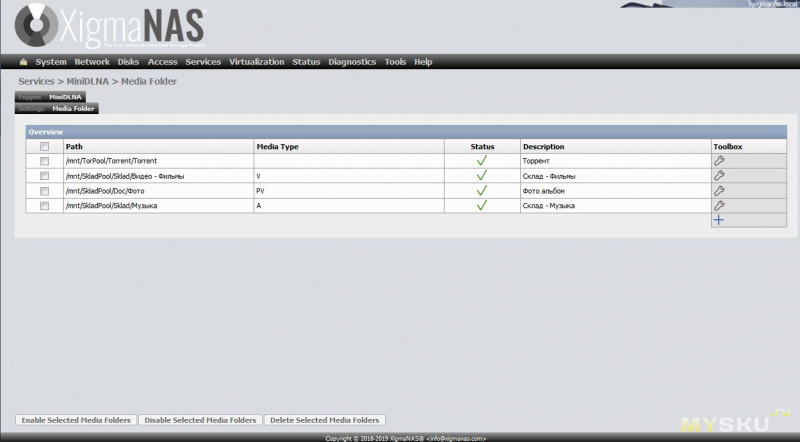

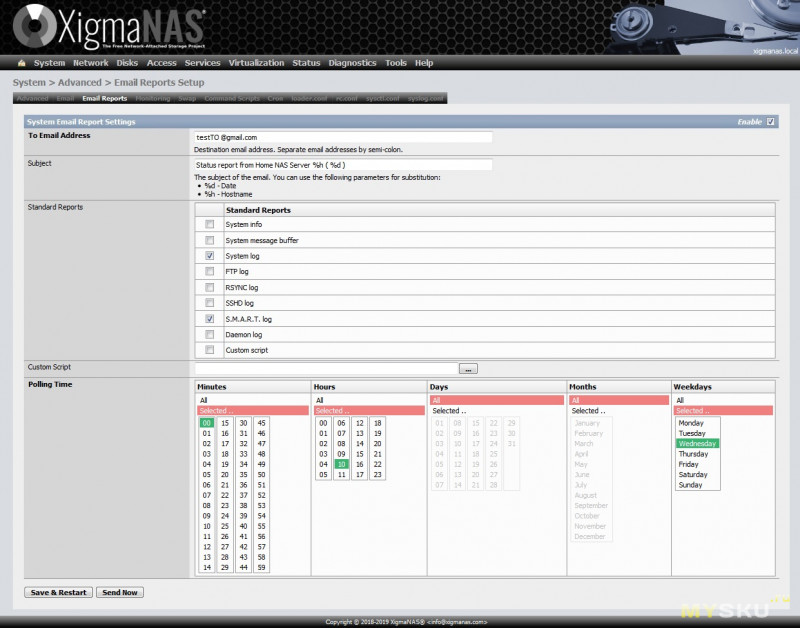

3. Определим куда даем доступ — настраиваем для каждой из шар

Services|CIFS/SMB|Shares, жмем мышкой +

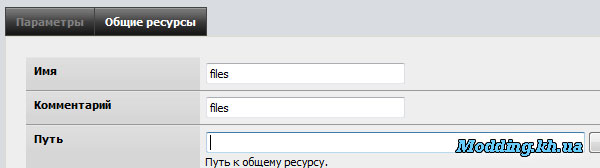

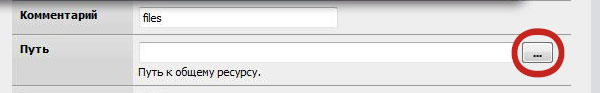

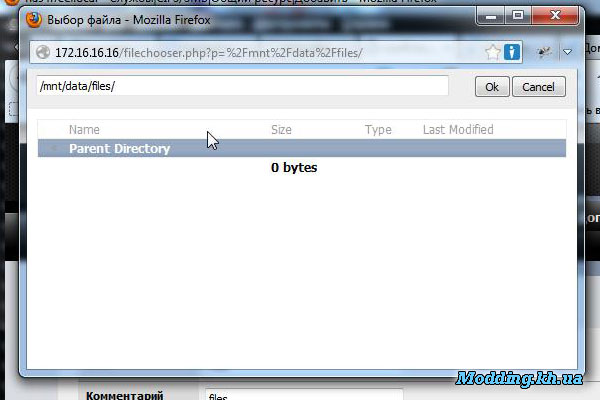

В открывающемся диалоге обязательно задать три первых параметра, остальное — можно по желанию.

Имя и комментарий вводим с клавиатуры, разделяемую папку выбираем кнопкой с многоточием.

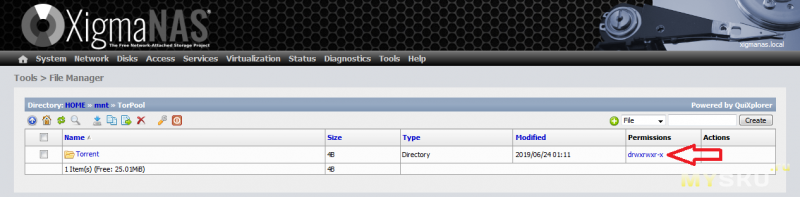

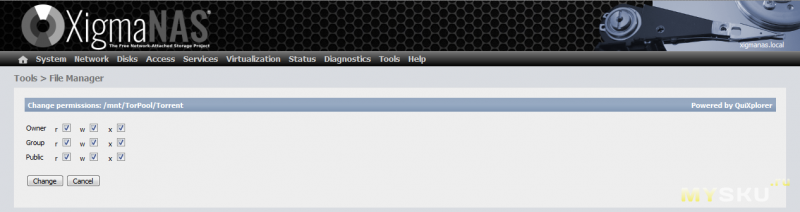

Прим. Чтобы разделять папку, она должна существовать. То есть если её нет, её надо сначала создать (как датасет, что сделать и рекомендую, из командной строки, через FTP или встроенный файловый менеджер — как угодно.) А также дать права на чтение и запись всем (из командной строки, через FTP или встроенный файловый менеджер — как угодно)

У меня вот так. Если хотите, чтобы к шаре был гостевой доступ — поставьте галку Enable guest access

Если не нажать галку Enable ZFS ACL (по умолчанию отжатую), то при копировании на zfs сыплет ошибками в лог. Впрочем, всё равно работает.

Мусорку (recycle bin) я не использую. Но вы можете и не отключать. Тогда придётся периодически её опустошать. Один из вариантов — настроить это в Extended GUI. см также пост про корзину.

В нижней части диалога оставляю всё по умолчанию.

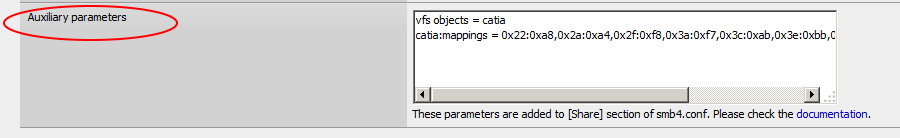

Отмечу только Auxiliary parameters. Позволяют вносить записи в секцию этой конкретной шары. Как пример — автозамена легальных символов UNIX, не разрешённых в Windows. По замечательному хабрапосту. Я, грешным делом, попытался таким образом подавить кириллицу для неруссифицированного медиа устройства — не сраослось по целому ряду причин.

Жмем Save

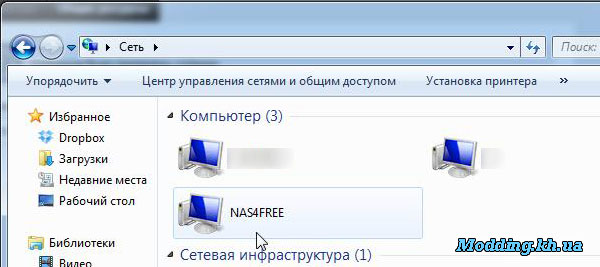

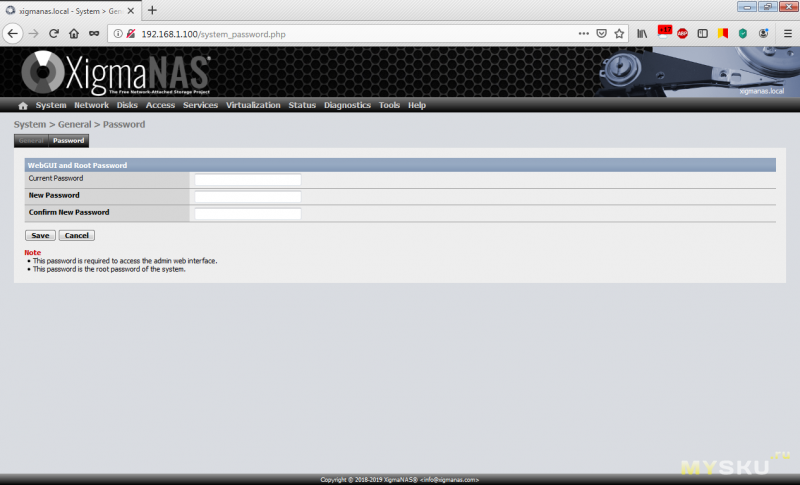

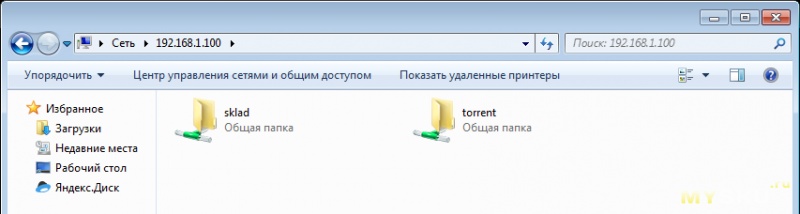

4. Проверка

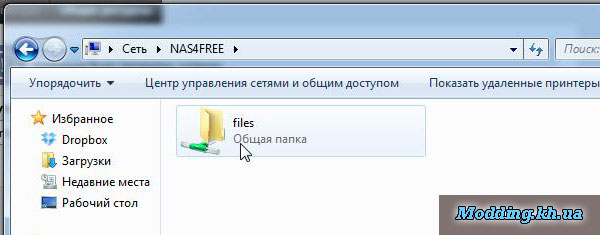

Открыв на Windows машине любую папку и написав в адресной строке \nas4free (NetBIOS имя), мы увидим все разделяемые папки на нашем сервере. На данный момент — Медиа.

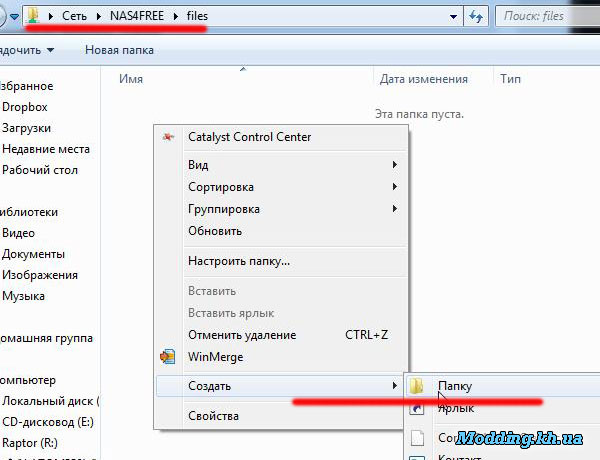

Убедитесь в работоспособности — запишите туда любой файл для примера, создайте папку.

Если не работает — надо на расшаренной папке (или датасете) поправить права. См NB в самом начале.

Установлен samba сервер на Debian машине.

В сетевом окружении windows 10 не видно машину, что только не пытался, ничего не выходит. Когда-то давно проблему решил, но уже не помню как. Про активацию SMB 1.0 знаю, но этот вариант не подходит.

текущий smb.conf

[global]

workgroup = WORKGROUP

netbios name = Asus

server string = Asus

wins support = yes

local master = no

preferred master = yes

server min protocol = SMB2

client min protocol = SMB2

client max protocol = NT1

lanman auth = no

ntlm auth = yes

client lanman auth = no

name resolve order = bcast lmhosts host wins

server role = standalone server

obey pam restrictions = no

usershare allow guests = yes

guest account = nobody

map to guest = bad user

load printers = no

[Public]

path = /shared/Public

public = yes

# only guest = yes

writable = yes

printable = no

create mask = 0777

directory mask = 0777

force create mode = 0777

force directory mode = 0777

veto files = /._*/.DS_Store/.Spotlight-V100/.TemporaryItems/Thumbs.db

delete veto files = yes

inherit permissions = yes-

Вопрос заданболее двух лет назад

-

2534 просмотра

Пригласить эксперта

Такая проблема есть.

Причем Samba в Openmediavault видна, скопировал c него конфиг на машину с чистым Debian — не помогает.

Также Samba видна и с NAS Synology. Так что дело не в настройках Windows, а в WS-Discovery.

wget https://github.com/christgau/wsdd/archive/master.zip

unzip master.zip

sudo mv wsdd-master/src/wsdd.py wsdd-master/src/wsdd

sudo cp wsdd-master/src/wsdd /usr/bin

sudo cp wsdd-master/etc/systemd/wsdd.service /etc/systemd/system

sudo nano /etc/systemd/system/wsdd.service

#Поменять часть файла

.....

[Service]

Type=simple

ExecStartPre=/bin/sleep 2

ExecStart=/usr/bin/wsdd --shortlog

; Replace those with an unprivledged user/group that matches your environment,

; like nobody/nogroup or daemon:daemon or a dedicated user for wsdd

#User=nobody

#Group=nobody

.....

sudo systemctl daemon-reload

sudo systemctl start wsdd

sudo systemctl enable wsddТакже нужно открыть порты 3702 и 5357

Гляньте, может натолкнет на какую идею.

машину надо видеть(в сетевом окружении)? или получать к ней устойчивый доступ по имени?

если второе — прописать ее в lmhosts

192.168.1.2 Asus #pre

и проверить в настройках ИП просмотр этого файла

также можно wins сервер на всех компах и запустить его на самбе

-

Показать ещё

Загружается…

05 февр. 2023, в 13:03

5000 руб./за проект

05 февр. 2023, в 12:13

20000 руб./за проект

05 февр. 2023, в 11:27

15000 руб./за проект

Минуточку внимания

Вопрос от пользователя

Здравствуйте.

У меня новый ноутбук с лицензионной Windows 10 (x64), который не видит другие компьютеры в локальной сети (у меня дома роутер, и подключено к нему 2 ноутбука и 2 ПК). Кстати, другие устройства друг друга видят (но у них стоит Windows 7, а на этот ноутбук я ее поставить не могу — нет драйверов).

PS В настройках Windows все вроде бы включил, папку расшарил, перезагружал, мастера по устранению ошибок запускал (кстати, интернет на этом ноутбуке работает, т.е. связь с роутером есть!).

Доброго времени!

Очень похоже на то, что вы пропустили где-то в настройках сетевое обнаружение компьютера (либо служба ресурсов обнаружения у вас просто отключена). Вообще, на мой взгляд, это «виновата» политика Microsoft по повышению уровня безопасности от всего и вся (лучше бы доработали «дырявые» протоколы…).

Итак, ниже приведу последовательно ключевые моменты, которые нужно проверить и до-настроить (если у вас что-то не так…).

*

Причины и решения «невидимости»

❶

Пару слов о роутере и антивирусах

Для начала посоветовал бы зайти в настройки роутера и посмотреть, все ли включенные компьютеры отображается в нем (обычно, это можно сделать во вкладке «Контроль пропускания полосы»).

Обратите внимание на то, чтобы роутер не блокировал работу ваших ПК, не было каких-то ограничений. У всех компьютеров, подключенных к роутеру, должен значится IP-адрес вида:

192.168.0.100, 192.168.0.101, 192.168.0.102 и т.д.

(прим: не конкретно такие же, а подобная последовательность…)

📌 В помощь!

Как зайти в настройки роутера — https://ocomp.info/kak-zayti-v-nastroyki-routera.html

Подключены ли эти два устройства к роутеру

Далее откройте настройки сетевого адаптера ноутбука (компьютера): для этого нажмите Win+R для вызова окна «Выполнить», и используйте команду ncpa.cpl.

ncpa.cpl — просмотр всех сетевых подключений

После нужно открыть свойства того адаптера, через которое осуществляется подключение (на ноутбуках чаще всего это беспроводное подключение, на ПК — Ethernet).

Далее перейти в свойства IP версии 4 (см. скриншот ниже) и поставить в настройках автоматическое получение IP-адреса. В качестве DNS рекомендовал бы указать 8.8.8.8 и 8.8.4.4 (это DNS Google, они быстрее и стабильнее чем у вашего провайдера).

📌 В помощь!

Как сменить DNS в Windows, и как выбрать наиболее быстрый публичный DNS-сервер — https://ocomp.info/kak-vyibrat-public-dns.html

Свойства адаптера / кликабельно

Если у вас установлен антивирус (например, Касперский) не забудьте отключить какое-нибудь виртуальное сетевое подключение… Вообще, желательно на время настройки и диагностики работу антивируса приостановить полностью.

Защита — сетевой экран

❷

Имя ПК и название рабочей группы

Чтобы компьютеры в локальной сети могли увидеть друг друга у них должна быть одинаковая рабочая группа и разные имена.

Чтобы узнать эти параметры — откройте проводник (сочетание Win+E), перейдите во вкладку «Этот компьютер» и откройте ее свойства. См. скриншот ниже. 👇

📌 В помощь!

Как поменять имя компьютера (ПК) и рабочую группу — https://ocomp.info/imya-pk-i-rab-gruppa.html

Свойства компьютера

Разумеется, проверить рабочую группу нужно на каждом ПК в локальной сети (она должна быть на всех одинакова. Для дома, обычно, используют значение по умолчанию — WORKGROUP).

Имя ПК и рабочая группа

Если вам потребовалось изменить рабочую группу или имя компьютера — не забудьте после этого перезагрузить устройство.

Изменить параметры

❸

Разрешено ли сетевое обнаружение

По умолчанию в целях безопасности в ОС Windows 10/11 данная функция выключена! Чтобы ее включить, необходимо 📌открыть панель управления и перейти в раздел «Сеть и интернет». После открыть вкладку «Центр управления сетями и общим доступом».

Сеть и интернет — панель управления

Далее в меню слева открыть доп. параметры общего доступа.

Изменить параметры общего доступа

Затем раскройте поочередно все три профиля (частная, гостевая и все сети) и:

- включите общий доступ к расшаренным папкам;

- отключите парольную защиту (см. пример на скринах ниже).

Профили

Включаем общий доступ и отключаем парольную защиту

Примечание: после изменения этих настроек необходимо перезагрузить компьютер.

❹

«Перекрыт» протокол SMB

Протокол SMB необходим для работы службы Computer Browser, которая составляет список компьютеров в сети и отвечает за их отображение. Но в Windows 10 (1709 и выше) по умолчанию протокол SMB отключен (в целях безопасности).

Поэтому, для решения невидимости сетевого окружения — нужно проверить включен ли он у вас и при необходимости задействовать. Делается это достаточно просто: сначала следует открыть панель управления и перейти во вкладку «Программы/Программы и компоненты».

Программы и компоненты

Далее в меню слева открыть ссылку «Включение и отключение компонентов Windows».

Включение и отключение компонентов

Найти вкладку «поддержка общего доступа к файлам SMB» и поставить галочки напротив клиента и сервера. Сохранить настройки (после Windows сама все найдет и поставит). Пример на скрине ниже.

Клиент — сервер SMB

❺

Работает ли «Публикация ресурсов обнаружения функции» / «Function Discovery Resource Publication»

В Windows 10 (1803) была изменена работа службы Function Discovery Resource Publication (на рус. «Публикация ресурсов обнаружения функции») — по умолчанию она теперь не запускается. А если эта служба не работает — то ваш компьютер будет невидим другими ПК в локальной сети.

Чтобы это исправить, необходимо открыть вкладку в Windows службы. Для этого нажмите Win+R, и введите команду services.msc. Пример ниже.

Открываем службы — services.msc (универсальный способ)

В списке служб найдите «Публикация ресурсов обнаружения функции» и измените ее тип запуска на «Автоматический». Далее сохраните настройку и перезагрузите компьютер.

Автоматический запуск

❻

А расшарена ли папка/диск…

Ну и последний штрих…

А расшарена ли ваша папка на ноутбуке (ПК), которую не видят другие пользователи? Чтобы просмотреть, что у вас открыто для общего пользования: зайдите в проводник (Win+E), раскройте вкладку «Сеть», и нажмите по имени своего компьютера. Если у вас что-нибудь расшарено, вы должны увидеть эти папки.

Проверка — какие папки были расщарены

Для расшаривания какой-нибудь папки (диска): нажмите на нее ПКМ, и нажмите по «Предоставить доступ / Отдельные люди».

Предоставить доступ

Далее выберите пользователей (обычно, указывают «Все» — т.е. чтобы с папкой могли работать все пользователи локальной сети) и предоставьте им вариант доступа:

- чтение — из этой папки пользователи смогут только копировать файлы к себе на ПК (либо просто просматривать их, без редактирования и изменений!);

- чтение и запись — полный доступ к папке (любой пользователь может удалить из нее все файлы!).

Чтение для всех пользователей

Более подробно о том, как расшаривать папки можете узнать из статьи, ссылку на которую привожу ниже.

📌 В помощь!

Как создать и настроить локальную сеть между двумя компьютерами — https://ocomp.info/kak-sozdat-i-nastroit-lokalnuyu-set-mezhdu-dvumya-kompyuterami.html

*

На сим пока всё, удачи!

👋

Первая публикация: 25.06.2019

Корректировка: 15.04.2022

Полезный софт:

-

- Видео-Монтаж

Отличное ПО для создания своих первых видеороликов (все действия идут по шагам!).

Видео сделает даже новичок!

-

- Ускоритель компьютера

Программа для очистки Windows от «мусора» (удаляет временные файлы, ускоряет систему, оптимизирует реестр).

- Remove From My Forums

-

Вопрос

-

Здравствуйте.

Ноутбук с Windows 10 перестал видеть NAS в сети. При этом пинг успешно отрабатывает, а из проводника можно подключиться, введя IP адрес NAS \192.168.x.x. Но, если ввести имя сервера \SERVER, то подключение не работает. Из пункта «Сеть»

проводника виден только компьютер, к которому можно подключиться и по IP, и по имени \PC.Дело 100% не в настройках NAS, так как на другом ПК с Windows 10 все прекрасно работает: и NAS виден, и подключения идут как по имени, так и по IP.

Сам ноутбук виден с другого ПК, но подключение не идет, выбивает ошибку 0x80070035. На ноутбуке расшарены несколько папок.

Команда net view на ноутбуке ничего не выводит, хотя должна показывать ПК и NAS.

ipconfig:

Настройка протокола IP для Windows Имя компьютера . . . . . . . . . : Laptop Основной DNS-суффикс . . . . . . : Тип узла. . . . . . . . . . . . . : Гибридный IP-маршрутизация включена . . . . : Нет WINS-прокси включен . . . . . . . : Нет Адаптер беспроводной локальной сети Подключение по локальной сети* 9: Состояние среды. . . . . . . . : Среда передачи недоступна. DNS-суффикс подключения . . . . . : Описание. . . . . . . . . . . . . : Microsoft Wi-Fi Direct Virtual Adapter Физический адрес. . . . . . . . . : DHCP включен. . . . . . . . . . . : Да Автонастройка включена. . . . . . : Да Адаптер беспроводной локальной сети Подключение по локальной сети* 11: Состояние среды. . . . . . . . : Среда передачи недоступна. DNS-суффикс подключения . . . . . : Описание. . . . . . . . . . . . . : Microsoft Wi-Fi Direct Virtual Adapter #2 Физический адрес. . . . . . . . . : DHCP включен. . . . . . . . . . . : Да Автонастройка включена. . . . . . : Да Адаптер беспроводной локальной сети Беспроводная сеть: DNS-суффикс подключения . . . . . : Описание. . . . . . . . . . . . . : Intel(R) Dual Band Wireless-AC 8265 Физический адрес. . . . . . . . . : DHCP включен. . . . . . . . . . . : Да Автонастройка включена. . . . . . : Да Локальный IPv6-адрес канала . . . : fe80::84f8:3981:4305:11eb%2(Основной) IPv4-адрес. . . . . . . . . . . . : 192.168.1.7(Основной) Маска подсети . . . . . . . . . . : 255.255.255.0 Аренда получена. . . . . . . . . . : 28 августа 2018 г. 18:31:10 Срок аренды истекает. . . . . . . . . . : 29 августа 2018 г. 18:31:10 Основной шлюз. . . . . . . . . : 192.168.1.1 DHCP-сервер. . . . . . . . . . . : 192.168.1.1 IAID DHCPv6 . . . . . . . . . . . : 203998783 DUID клиента DHCPv6 . . . . . . . : 00-01-00-01-22-18-FC-A2-28-C6-3F-C3-EE-48 DNS-серверы. . . . . . . . . . . : 192.168.1.1 NetBios через TCP/IP. . . . . . . . : Отключен

-

Изменено

28 августа 2018 г. 15:45

-

Изменено

Ответы

-

Стандартная процедура восстановления ОС. Если не помогло то переустановка/сброс ОС.

This posting is provided «AS IS» with no warranties, and confers no rights.

-

Предложено в качестве ответа

Anton Sashev Ivanov

31 августа 2018 г. 8:55 -

Помечено в качестве ответа

Vector BCOModerator

2 сентября 2018 г. 7:18

-

Предложено в качестве ответа

Содержание

- Почему Windows 10 может не отображать сетевые ресурсы и как это исправить

- Комментариев: 2

- Synology не виден в сетевом окружении

- Возможные причины ограничения доступа:

- Включаем поддержку протокола SMB1 в Windows 10

- Проверка параметров общего доступа в Windows 10

- Почему на компьютере не отображается сетевое хранилище.

- Просмотр состояния сетевых дисков.

- Компьютер с Windows 10 не видит себя и другие компьютеры в сети (сетевом окружении)

- Введение

- Рабочая группа

- Тип сети «Частная»

- Протокол SMB v.1.0

- Доступ к файлам и папкам

- Ответчик обнаружения топологии канального уровня

- IP версии 6 (TCP/IPv6)

- Службы сети

- Удаленный рабочий стол

- Гостевой вход без проверки подлинности

- Локальные политики безопасности

- Брандмауэр

- Сброс настроек сети

- Заключение

- Windows 10 не видит компьютеры в сетевом окружении

- Не отображаются компьютеры с Windows 10 в сетевом окружении рабочей группы

- Включить сетевое обнаружение в Windows 10

- SMB 1.0 и проблемы с Master Browser в Windows 10

- Windows 10 не видит сетевые папки

Почему Windows 10 может не отображать сетевые ресурсы и как это исправить

We’re making your NAS secure by hiding it from you

(Мы сделаем ваш NAS безопасным, скрыв его от вас)

Есть у меня в сети старенький сетевой накопитель D-Link DNS-323. И в лучшие времена, эту бюджетную модель не баловали обновлениями, а сейчас производитель и вовсе про него забыл. Если задумываетесь о приобретении сетевого накопителя (NAS), то рекомендую смотреть в сторону продукции QNAP, а про D-Link лучше вообще забыть, но что-то я отвлёкся.

Суть в том, что компьютеры с Windows 10 в упор не видели этот накопитель в сети, хотя пользователи младших версий Windows и «маки», в это же самое время, прекрасно с ним работали. Признаюсь, я не очень следил за бюллетенями безопасности Windows, потому потратил некоторое время, чтобы разобраться как заставить «десятку» снова работать с данным сетевым накопителем.

В предварительной инсайдерской сборке Preview Build 14936, вышедшей почти 3 года назад, было предупреждение о том, что после обновления пользователи могут обнаружить таинственное исчезновение общих сетевых ресурсов, таких как NAS.

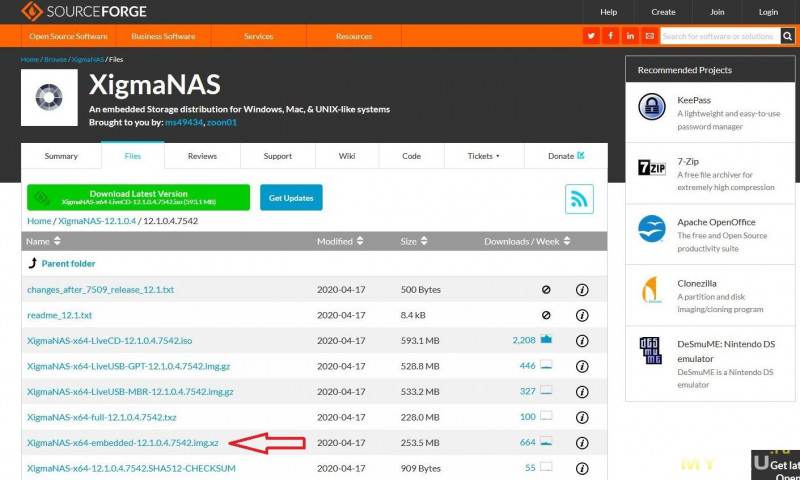

Дело в том, что там была отключена поддержка устаревшего и небезопасного протокола SMB 1.0. Сетевой накопитель D-Link DNS-323 остановился в своём развитии как раз на этом устаревшем протоколе. Кстати, протокол SMB 1.0 до сих пор используется на многих домашних роутерах, потому возможны проблемы с отображением в домашней сети подключенных жёстких дисков или флешек.

Но всё можно исправить. В Windows 10 имеется возможность принудительно включить поддержку протокола SMB 1.0. В панели управления открываем «Программы и компоненты», кликаем по ссылке «Включение или отключение компонентов Windows». Находим пункт «SMB 1.0/CIFS File Sharing Support» и активируем его (как на скриншоте в самом начале).

Вы должны понимать, что использование данного решения не рекомендовано и подвергает вашу систему опасности. Впрочем, для домашнего использования подобная мера безопасности вообще не актуальна.

Если считаете статью полезной,

не ленитесь ставить лайки и делиться с друзьями.

Комментариев: 2

Кунап не рекомендую, сам им пользовался и радовался жизни. Но! Познакомившись с сунолоджи, понял на что должен быть действительно похож NAS. Теперь в сторону кунапов даже смотреть не могу. Это небо и земля. ))

Спасибо огромное вам. Ни в жизнь бы не догадался в чём дело. На одном компьютере видно NAS, а на ноутбуке с десяткой нет. Голова просто кругом пошла. Ваша статья очень помогла!

Источник

Synology не виден в сетевом окружении

Возможные причины ограничения доступа:

Доступ ограничен по решению суда или по иным основаниям, установленным законодательством Российской Федерации.

Сетевой адрес, позволяющий идентифицировать сайт в сети «Интернет», включен в Единый Реестр доменных имен, указателей страниц сайтов сети «Интернет» и сетевых адресов, позволяющих идентифицировать сайты в сети «Интернет», содержащие информацию, распространение которой в Российской Федерации запрещено.

Сетевой адрес, позволяющий идентифицировать сайт в сети «Интернет», включен в Реестр доменных имен, указателей страниц сайтов в сети «Интернет» и сетевых адресов, позволяющих идентифицировать сайты в сети «Интернет», содержащие информацию, распространяемую с нарушением исключительных прав.

Самая популярная проблема при настройке локальной сети – когда компьютер не видит другие компьютеры, общие папки, сетевые накопители и т. д. Эта проблема чаще всего решается настройкой общего доступа и отключением антивируса (брандмауэра), но не всегда. В этой статье я хочу рассказать о нескольких решениях данной проблемы в Windows 10, которые я уже не раз применял на практике. Если у вас компьютер с установленной Windows 10 не видит компьютеры и папки в локальной сети, то первым делом нужно проверить, включена ли поддержка SMB1, так как после одного из обновлений этот протокол отключили. Как бы для безопасности. И это основная причина, по которой на вкладке «Сеть» в проводнике а не появляются сетевые устройства. Как правило, это более старые устройства, которые используют этот самый протокол SMB1, который в десятке отключен.

Открываем мы значит вкладку «Сеть» в проводнике Windows 10, где должны отображаться все сетевые устройства. Но видим там в лучшем случае свой Wi-Fi роутер, свой компьютер и может еще какие-то устройства мультимедиа. Другие компьютеры в локальной сети и сетевые папки не отображаются. А с других компьютеров они обычно видны и можно на них зайти. В том числе на этот компьютер с установленной Windows 10.

Как правило, все компьютеры подключены через один маршрутизтор. И многие почему-то думают, что локальная сеть не работает именно из-за настроек маршрутизатора. Но по своему опыту могу сказать, что это не так. Если на маршрутизаторе вы не настраивали какие-то особые функции и ничего не отключали, то все подключенные к нему устройства автоматически находятся в одной локальной сети.

Отдельно хочу рассказать об общем доступе к USB-накопителям через роутер. Если вы подключили к роутеру в USB-порт флешку, или внешний жесткий диск и Windows 10 не видит сетевой накопитель на вкладке «Сеть», то проблема так же может быть в отключенном протоколе SMB1. Так как роутер использует этот протокол для общего доступа к накопителю (сетевой папке).

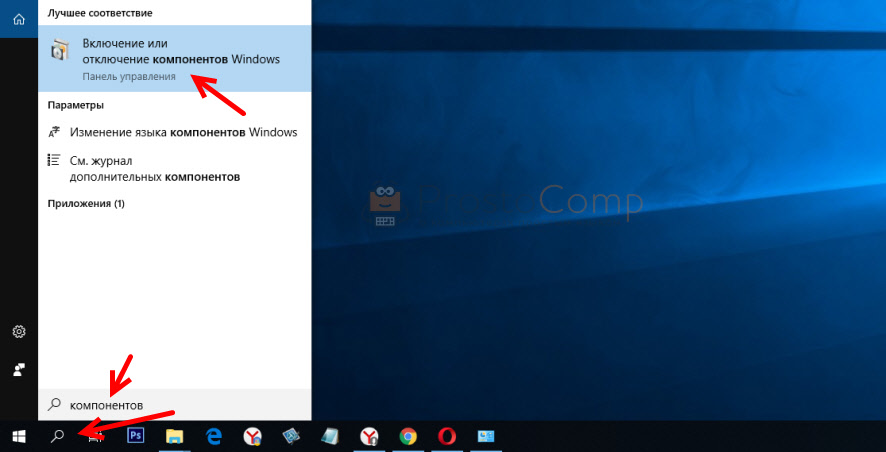

Включаем поддержку протокола SMB1 в Windows 10

Откройте Пуск (или нажмите на кнопку поиска) и введите «компонентов». Откройте «Включение или отключение компонентов Windows». Или можно открыть это окно через «Панель управления» – «Программы и компоненты» и слева переходим в «Включение или отключение компонентов Windows».

Открываем пункт «Поддержка общего доступа к файлам SMB 1.0/CIFS». Нужно поставить галочку возле «Клиент SMB 1.0/CIFS» и нажать «Ok».

Поддержка старого протокола SMB 1.0 в Windows 10 включена. Теперь система должна видеть все сетевые папки, доступ к которым осуществляется через SMB 1. Можете еще выполнить перезагрузку компьютера.

Проверка параметров общего доступа в Windows 10

Возможно, конечно, на вашем компьютере отключен, или неправильно настроен общий доступ. Из-за чего Windows 10 не может обнаружить другие компьютеры и накопители в локальной сети. Сейчас покажу, как проверить эти настройки.

В Windows 10 (версия 1803) домашняя группа была удалена. Достаточно просто настроить общий доступ к принтерам и файлам.

Открываем меню «Пуск» (или нажав на кнопку поиска) и пишем «общего доступа». Открываем «Управление расширенными параметрами общего доступа».

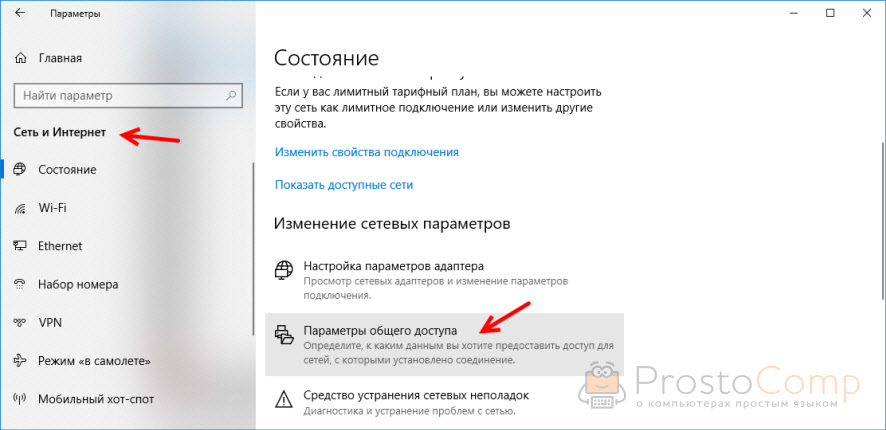

Или можно открыть это окно в параметрах «Сеть и Интернет» – «Параметры общего доступа».

Дальше для текущего профиля (скорее всего это будет частная сеть) установите переключатель возле «Включить сетевое обнаружение» и «Включить общий доступ к файлам и принтерам». А так же поставьте галочку возле «Включить автоматическую настройку на сетевых устройствах».

Нажмите на кнопку «Сохранить изменения».

Если это не поможет – попробуйте установить такие настройки для вкладки «Все сети».

Но не рекомендую составлять такие настройки, особенно если вы часто подключаетесь к общественным Wi-Fi сетям.

Еще несколько решений:

Буду рад видеть ваши комментарии с другими решениями и вопросами по теме данной статьи!

Обычно сетевые общие хранилища появляется в разделе «Сеть» файлового проводника автоматически. Так бывает хоть в домашней, хоть рабочей сети, и может включать NAS диски файловых серверов (хотя чтобы получить доступ к ним возможно Вам придется войти в систему), и подключенные к совместимым маршрутизаторам USB жесткие диски.

В Windows 7 полную сетевую карту можно просмотреть в «Центре управления сетями и общим доступом», там же можно определить местоположение устройств. В Windows 8.1 этого сделать больше невозможно, но сама операционная система в вопросе соединения с сетевыми ресурсами намного надежней своих предшественников.

К сожалению, после удаления сетевой карты, возможности автоматического входа в систему через интерфейс администрирования сетевого хранилища также не стало. В Windows 8.1, если Вы хотите изменить параметры конфигурации, необходим IP-адрес устройства, который можно узнать в своем маршрутизаторе или на странице «Устройства и принтеры».

Внимание. IP-адрес маршрутизатора по умолчанию обычно 192.168.0.1 или 192.168.1.1. Можно ввести это в строку поиска своего веб-браузера и получить к нему доступ.

Почему на компьютере не отображается сетевое хранилище.

Иногда случается, что сетевые ресурсы не отображаются. Обычно эта проблема вызвана Вашим маршрутизатором. Типичный домашний маршрутизатор, предоставленный вашим провайдером, при одновременном управлении в сети несколькими устройствами не всегда надежен.

Например, к домашней сети одновременно подсоединены настольный ПК, ноутбук (возможно, даже второй ноутбук), ТВ и NAS диск, то есть пять устройств плюс маршрутизатор. И вот тут Windows при запуске вполне может выдавать сообщения, что он обнаружил конфликт IP-адреса. Это происходит потому, что маршрутизатор компьютерам и устройствам в сети неправильно присвоил IP-адреса, и одно устройство думает, что у него другой IP-адрес, не тот что ему присвоил маршрутизатор.

Однако практически в таких проблемах Windows прекрасно разбирается самостоятельно. Ситуации, когда абсолютно невозможно увидеть сетевое устройство очень редки.

Вручную установить IP-адреса для компьютеров и устройств можно на Вашем маршрутизаторе, средство для ручной установки IP-адреса в Windows было удалено еще из предыдущих версий. Если устройство все еще не появилось, перезапустите это устройство (и маршрутизатор), обычно для исправления проблемы этого достаточно.

Другая причина, возможно препятствующая увидеть Вашему компьютеру сетевое хранилище – слишком агрессивные настройки брандмауэра. Учтите, что у некоторых полных антивирусных комплектов (с брандмауэром), такая конфигурация по умолчанию. Решение зависит от Вашего антивируса и работы параметров его конфигурации. При вышеописанных проблемах проверить их стоит всегда. Проще всего временно выключить брандмауэр, а после успешного соединения со своим сетевым хранилищем включить его снова и не прерывать соединение в будущем.

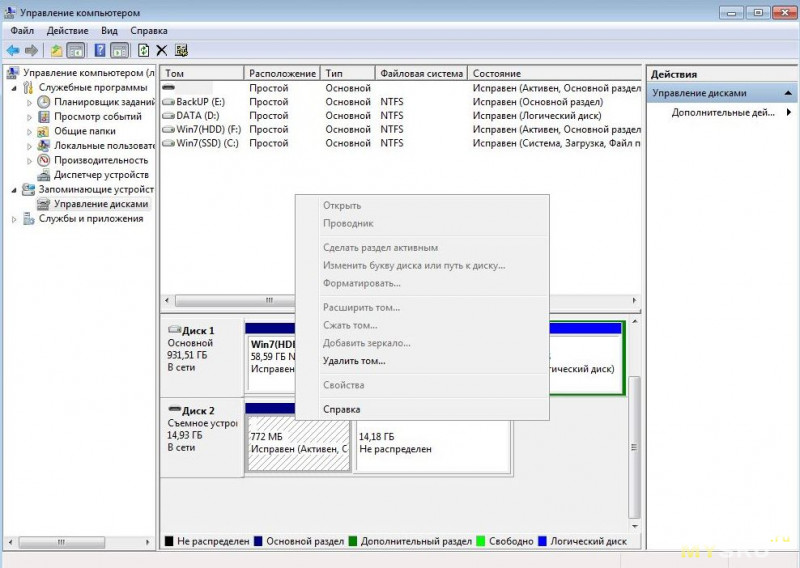

Просмотр состояния сетевых дисков.

Обычно для просмотра и получения доступа к жестким дискам и присоединенному сетевому хранилищу используется страница «Сеть» в файловом проводнике. Однако увидеть здесь размер остающегося в хранилище свободного места порой достаточно трудно. Согласитесь, выполнять резервное копирование на сетевой диск не зная есть ли там свободное место нет смысла.

Сделать это можно подключив компьютер к папке на диске; подойдет любая папка, но разумней создать корневой каталог и уж в него помещать все остальное. Таким образом, открыв общий сетевой диск Вы можете просмотреть и работать со всем его содержанием.

Чтобы для этого нужно сделать:

Подсоединение к сетевому диску.

Если обозначенный буквой диск находится на другом компьютере, возможно, Вам придется войти в систему под другими учетными данными; они будут именем пользователя и паролем для ПК хоста.

Опции карты сетевого диска.

Теперь сетевой диск в файловом проводнике появится в разделе «Сетевое расположение» окна «Компьютер». Здесь Вы увидите полный размер диска наряду с количеством доступного свободного пространства.

Отображение карты диска в файловом проводнике.

Внимание. Иногда Ваши сетевые диски в файловом проводнике не обнаруживаются, возможно это потому что они находятся в подсети. В этом случае с ними можно соединиться вручную. Для этого в строке поиска, введите имя сетевого диска. Например, для соединения с диском по имени N3 введите – N3.

Источник

Компьютер с Windows 10 не видит себя и другие компьютеры в сети (сетевом окружении)

В последний месяц несколько раз сталкивался с проблемой по настройке сети на компьютерах с Windows 10. Уже не помню, когда в последний раз приходилось столько читать форумов и статей, как в этот раз. Обычно процесс настройки сети в небольших офисах и организациях проходил достаточно быстро.

Основная проблема – это отображение рабочих компьютеров в сетевом окружении. Но даже после того как компьютеры увидели друг друга, появлялась следующая ошибка “0x80070035 — Не найден сетевой путь” при подключении к этому компьютеру.

Вот с этими со всеми проблемами, мы попробуем разобраться далее.

Содержание:

Введение

С чего всё началось? Дело в том, что в Windows 10 1803 (Spring Creators Update) разработчики убрали возможность создавать домашнюю группу компьютеров, кроме того компьютеры с Windows 10 перестают отображаться в сетевом окружении проводника при просмотре устройств сети.

Многие пользователи стали сталкиваться с проблемами отображения соседних компьютеров в локальной сети рабочей группы еще начиная с Windows 10 1703 (Creators Update). После установки этой (или более новой версии Windows 10) ваш компьютер может перестать видеть соседние компьютеры при просмотре устройств в сетевом окружении.

Дело в том, что с точки зрения Microsoft рабочие группы – это устаревший функционал организации локальной сети для доступа к общим ресурсам и принтерам. Вместо использования рабочей группы Microsoft предлагает использовать свои облачные сервисы (OneDrive, доступ через учетные записи Microsoft Account). На мой взгляд, это неоправданно.

В некоторых случаях Windows 10 может видеть в сетевом окружении соседнее устройство, но не может отобразить список сетевых папок на нем. Чаще всего это сопровождается ошибкой “0x80070035 — Не найден сетевой путь”.

Рабочая группа

В первую очередь проверяем, чтобы все компьютеры в сети находились в одной рабочей группе. Для этого заходим в свойство компьютера:

Если рабочая группа у всех компьютеров одинаковая, но один из компьютеров всё равно не хочет корректно отображаться, попробуйте заново добавить этот компьютер в рабочую группу.

Для этого выполняем следующие действия:

В открывшемся окне мастера настройки, выбираем:

Желательно, после этого выполнить перезагрузку.

Тип сети «Частная»

Проверьте состояние сети, необходимо, чтобы сеть распознавалась как «Частная».

Для этого выполните следующие действия:

Желательно, после этого выполнить перезагрузку.

Протокол SMB v.1.0

Особенно часто бывает, что проблемы связаны с по умолчанию отключенным протоколом SMB v1.0. Это касается компьютеров с версией Windows 10 1709 и выше. Именно эта служба отвечает за составление списка компьютеров в сети и их отображение.

Включаем протокол SMB v.1.0:

Но учтите, что это старый и небезопасный протокол, в котором полно уязвимостей. Несколько лет назад, уязвимости в SMB v.1.0 были причиной крупных вирусных атак.

Желательно, после этого выполнить перезагрузку.

Доступ к файлам и папкам

Проверьте, включен ли у вас сервис доступа к файлам и папкам.

Активируйте следующие опции в профилях:

Желательно, после этого выполнить перезагрузку.

Ответчик обнаружения топологии канального уровня

Проверяем настройки сетевой карты на компьютере:

Именно этот компонент позволяет увидеть компьютер в сетевом окружении.

Желательно, после этого выполнить перезагрузку.

IP версии 6 (TCP/IPv6)

Если компьютер виден в сети, но вы не можете зайти на него, в этом случае помогает отключение компоенента «IP версии 6 (TCP/IPv6)».

Заходим в настройки (свойства) вашей сетевой карты и снимаем галочку:

После отключения компонента, обычно сразу открывается доступ.

Службы сети

За обнаружение компьютеров в сети в Windows 10 отвечает служба «Публикация ресурсов обнаружения функции», которая после установки обновления 1803 по умолчанию не запускается. Тип запуска с «Автоматического» переводится в «Отключен». Когда эта служба отключена, компьютер не обнаруживается в сети другими компьютерами.

Чтобы компьютер стал виден, нужно включить эту службу:

Для верности, проверьте еще несколько других служб. Они должны быть все запущенны и режим запуска у них должен стоят «Автоматически»:

Желательно, после этого выполнить перезагрузку.

Удаленный рабочий стол

Именно этот способ помогал мне несколько раз, когда у меня были проблемы с подключением к другому компьютеру для доступа к сетевой папке. Чаще всего у меня это сопровождалось ошибкой “0x80070035 — Не найден сетевой путь”.

Как включить эту функцию:

Желательно, после этого выполнить перезагрузку.

Гостевой вход без проверки подлинности

Windows 10 Fall Creators Update (Осеннее обновление для дизайнеров) — продолжение развития платформы Windows, чтобы Windows стала домом для всех разработчиков. Позволяя разработчикам не только работать максимально эффективно, но также улучшение интеллектуального и взаимосвязанного взаимодействия между устройствами.

Порядок действий для отключения проверки подлинности:

Встречалось, что в последних версиях Windows 10 этот способ не помогает. При измении значения в редакторе групповых политик, этоже значание не меняется в реестре. Поэтому стоит проверить самому в реестре и поменять еще и там. Нужно изменить значение «AllowInsecureGuestAuth» на единицу в ветке реестра:

Желательно, после этого выполнить перезагрузку.

Локальные политики безопасности

У многих пользователей, также помогает редактирование локальных политик безопасности.

Порядок действий для редактирования локальных политик:

Желательно, после этого выполнить перезагрузку.

Брандмауэр

Во время попыток настроек сети, временно отключаем брандмауэр сети. Чтобы ничего нам не мешало и не блокировало подключение.

Как отключить брандмауэр в Windows 10:

Желательно, после этого выполнить перезагрузку.

Сброс настроек сети

Если все перечисленные советы не помогают, и компьютеры в рабочей группе всё еще не отображаются, сбрасываем настройки сети в параметрах. Очень часто это решает все проблемы.

Как выполнить сброс настреок сети:

Аналогичное действие можно выполнить через командную строку. Для этого там прописываем:

После успешного сброса, не забываем перезагрузить компьютер.

Заключение

Задавайте свои вопросы в комментариях ниже, постараюсь помочь всеми своими знаниями. Если нашли другое решение, не забудьте поделиться им с другими пользователями! Надежной и безопасной работы в сети!

Всем удачи!

Возможно вам так же будет интересно:

Источник

Windows 10 не видит компьютеры в сетевом окружении

Ко мне несколько раз обращались читатели с просьбой помочь решить проблему с отображением компьютеров в сетевом окружении в последних билдахWindows 10. Действительно, в последних релизах Windows 10 ваш компьютер может перестать видеть соседние компьютеры в рабочей группе локальной сети, либо же сам не отображаться в сетевом окружении на других компьютерах. Рассмотрим, как это исправить.

Не отображаются компьютеры с Windows 10 в сетевом окружении рабочей группы

Пользователи стали сталкиваться с проблемами отображения соседних компьютеров в локальной сети рабочей группы еще начиная с Windows 10 1703 (Creators Update). После установки этой (или более новой версии Windows 10) ваш компьютер может перестать видеть соседние компьютеры при просмотре устройств в сетевом окружении.

Список компьютеров в сетевом окружении можно просмотреть в проводнике либо командой:

Если список пуст (команда вернула В списке нет элементов/ There are no entries in the list.), что в первую очередь проверьте следующие настройки.

Убедитесь, что у вас в секции текущего сетевого профиля Частная / Private (текущий профиль) включены опции:

Разрешить Windows управлять подключениями домашней группы (если у вас используется домашняя группа).

Затем в профили Все сети активируйте опции:

Сбросьте кеш DNS на компьютере:

Для включения обнаружения нужно в командной строке с правами администратора выполнить команду, разрешающую трафик сетевого обнаружений (Network Discovery) в Windows 10:

netsh advfirewall firewall set rule group=»Network Discovery» new enable=Yes

Или вручную разрешите протокол Network Discovery хотя бы для Частной (Private) сети в настройках Брандмауэр Защитника Windows (Control PanelAll Control Panel ItemsБрандмауэр Защитника WindowsAllowed apps).

Нажмите на ссылку Изменение расположения в сети, после этого в боковой панели с запросом “Вы хотите разрешить другим компьютерам и устройства в этой сети обнаруживать ваш ПК? Рекомендуем делать это в домашней или рабочей сети, а не в общедоступных”, выберите “Да”.

Откройте сетевое окружение и проверьте, отображаются ли соседние компьютеры.

Сбросить сетевые настройки и правила файервола можно командами:

netsh int ip reset reset.txt

netsh winsock reset

netsh advfirewall reset

После чего нужно перезагрузить компьютер.

Затем перезагрузите компьютер. Windows должна автоматически определить вашу сетевую карту и установить подходящие драйвера. При этом все старые настройки протоколов для сетевой карты будут сброшены.

Также проверьте запущены ли следующие службы (для корректного отображения сетевого окружения они должны находится в состоянии автоматического запуска). Откройте консоль services.mcs:

В некоторых случаях сторонние антивирусы и файерволы могут блокировать запросы имени NetBIOS, WDS и широковещательные DNS запросы (точно была проблема с ESET NOD32). Попробуйте временно отключить антивирус/файервол и проверить, работает ли сетевое обнаружение в Windows 10.

Включить сетевое обнаружение в Windows 10

В Windows 10 1803 (Spring Creators Update) разработчики убрали возможность создавать домашнюю группу компьютеров, кроме того компьютеры с Windows 10 перестают отображаться в сетевом окружении проводника при просмотре устройств сети.

Дело в том, что с точки зрения Microsoft рабочие группы – это устаревший функционал организации локальной сети для доступа к общим ресурсам и принтерам. Вместо использования рабочей группы Microsoft предлагает использовать свои облачные сервисы (OneDrive или доступ через учетные записи Microsoft Account), На мой взгляд, это неоправданно.

Однако по факту, чтобы в Windows 1803 получить доступ к ресурсам другого компьютера в локальной сети нужно знать его имя ( \pcname1 ) или ip адрес (в формате \192.168.1.100 ), но в сетевом окружении соседние компьютеры не отображаются. Однако это можно исправить.

Дело в том, что за обнаружение соседних компьютеров в сети Windows 10 отвечает отдельная служба Function Discovery Provider Host, а за обнаружение вашего компьютера отвечает другая служба — Function Discovery Resource Publication.

Эти протоколы заменяют NetBIOS over TCP/IP, который исторически использовался для обнаружения устройства в сетях с Master Browser. Соответственно, вы можете спокойно отключать NetBIOS для ваших сетевых адаптеров.

После установки некоторых билдов Windows 10 эти службы могут быть отключены (тип запуска с Автоматического изменен на Отключен). Если эти службы остановлены, компьютер не обнаруживается в сети другими компьютерами и сам не может обнаружить другие. Включить службы автообнаружения в Windows 10 можно так.

После перезагрузки другие компьютеры в локальной сети смогу обнаруживать данный компьютер и его ресурсы (принтеры и общие папки).

SMB 1.0 и проблемы с Master Browser в Windows 10

Бывает, что проблемы с отображением компьютеров в сетевом окружении связаны со службой Обозревателя сети (Master Browser). Эта служба отвечает за построение и поддержание списка активных компьютеров в сети (подробнее о службе Computer Browser). В локальной сети может быть только один активный компьютер с ролью главного обозревателя.

В Windows 10 1703 служба Обозревателя сети работает некорректно. Рекомендуется полностью отключить эту службу на Windows 10 и использовать в качестве основного обозревателя сети компьютер с Windows 7 (или Windows 8.1/ Windows Server 2012 R2, если вы уже отказались от Windows 7 в связи с окончанием поддержки). Настройки Master Browser можно задать через реестр.

Кроме того, в Windows 10 1709 (1803, 1809, 1903, 1909) по-умолчанию отключен протокол SMB v1.0, тем самым отключается и служба Computer Browser. Именно эта служба в сетях Microsoft отвечает за составление списка компьютеров в сети и их отображение (до перехода на протоколы SSDP и WS-Discovery).

Если в сети у вас остались компьютеры только с Win 10 1709 и выше (см. таблицу совместимости версий SMB v1), и вы хотите по прежнему использовать службу обозревателя сети, вам придется включить протокол SMB v1.0 хотя бы на одном компьютере (небезопасно!).

Установка SMB 1.0 выполняется путем добавления следующих компонентов в панели управления:

Либо вы можете включить клиент и сервер SMB 1 из OptionalFeatures.exe или командами DISM:

Dism /online /Enable-Feature /FeatureName:»SMB1Protocol-Client»

Dism /online /Enable-Feature /FeatureName:»SMB1Protocol-Server»

Если вы все же включили протокол SMBv1, чтобы назначить текущий компьютер главным Master Browser в сети, выполните команды:

reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesBrowserParameters» /v IsDomainMaster /t REG_SZ /d True /f

reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesBrowserParameters» /v MaintainServerList /t REG_SZ /d Yes /f

Этот компьютер и будет у вас главным обозревателем сети (Master Browser).

Windows 10 не видит сетевые папки

В некоторых случаях Windows 10 может видеть в сетевом окружении соседнее устройство, но не может отобразить список сетевых папок на нем. Чаще всего это сопровождается ошибкой “x80070035 — Не найден сетевой путь”. Решение этой проблемы описано в этой статье.

Если соседний компьютер (устройство) виден в сети, но при попытке открыть любую сетевую папку из сетевого окружения или по UNC пути ( \Имя_компьютера_или_IP ) появляется ошибка “Вы не можете получить доступ к этой общей папке, так как политики безопасности вашей организации блокируют гостевой доступ без проверки подлинности”. В этом случае нужно включить параметр реестра AllowInsecureGuestAuth (подробности в статье по ссылке):

reg add HKLMSYSTEMCurrentControlSetServicesLanmanWorkstationParameters /v AllowInsecureGuestAuth /t reg_dword /d 00000001 /f

Источник

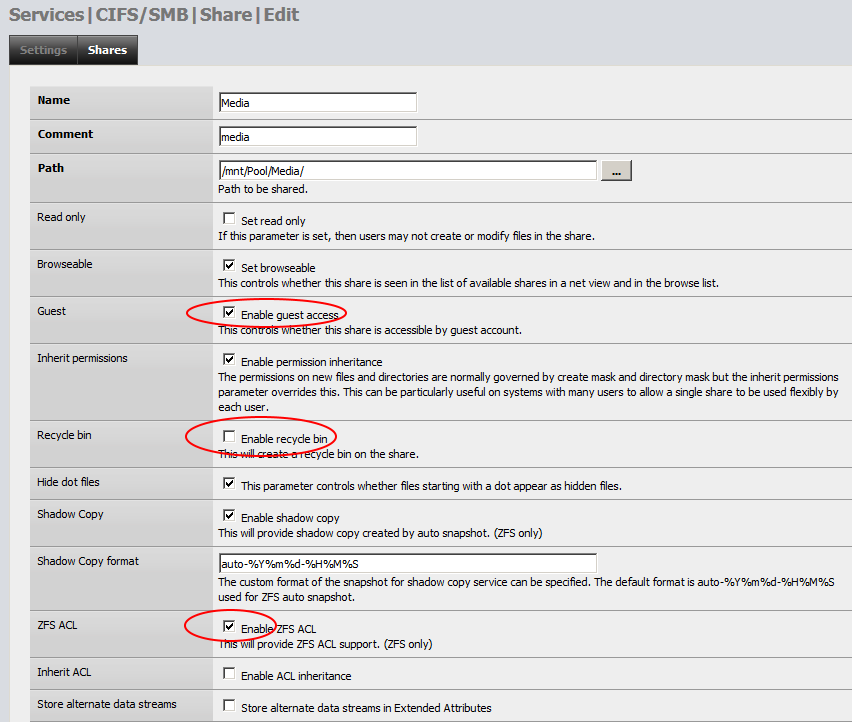

Настройка Samba (шара) на nas4free

Добрый день. Сегодня рассмотрим вопрос — как настроить Samba (шару для Windows) в nas4free.

Данная шара предназначена в основном для Windows, но некоторые модели телевизоров умеют «ходить» по samba, многие медиаплееры, телефоны, планшеты. Как вы поняли, 85% пользователей как раз именно этим и пользуются. Сегодня рассмотрим, как это настроить.

Настройка Samba (шара для Windows) на nas4free

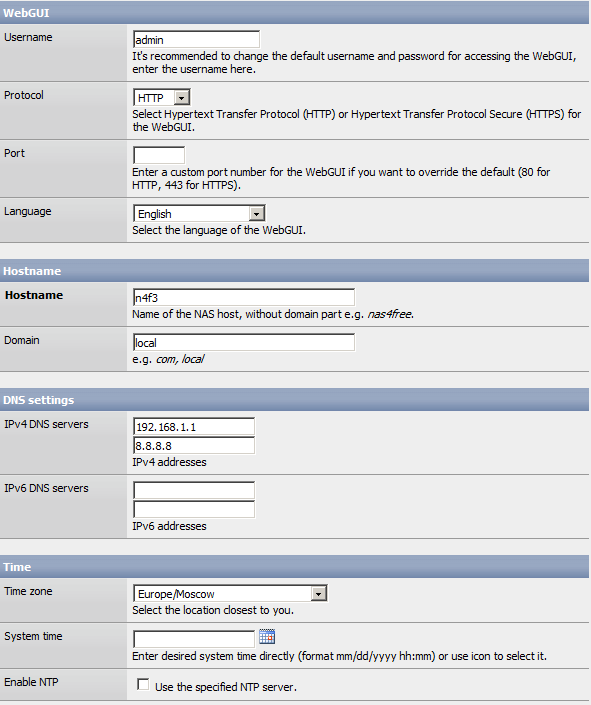

На самом деле делается это очень просто. Заходим на наш Nas4Free сервер через WebGUI. Выбираем пункт «Службы» и переходим на службу — CIFS/SMB

(картинки кликабильные)

Нашему взору предстает много настроек. Рассмотрим их подробнее:

Аутентификация — Можно сделать локальную, можно через Active Directory. Если вы пользуетесь NAS’ом дома, то второй вариант вам точно не нужен, оставляем Локальный пользователь.

Максимальный протокол — Если у вас в сети нет ПК с Windows XP — то используйте протокол «SMB2«, если же есть, то «NT1«.

NetBIOS-имя — имя, с которым NAS отображается в сетию

Рабочая группа — рабочая группа, с которой будет доступна «шара».

Интерфейс — Тут выбирается, с какого интерфейса будет доступна «шара». Если вы не знаете что выбирать — оставляйте «по умолчанию» «ВСЕ интерфейсы«.

Далее я все тоже оставил по умолчанию.

Когда все готово — нажимаем кнопку «Сохранение и перезагрузка«. После нажатия у нас сохраняются настройки, которые мы только что сделали и перезагрузится служба!, а не весь сервер.

Далее переходим на вкладку «Общие ресурсы«.

Тут мы выбираем, что будет доступно и кому будет доступно. У вас скорее всего будет пусто. Чтобы добавить папку нажимаем на плюсик справа:

Не знаю, стоит ли описывать что значит каждый параметр, так как у него уже есть описание и довольно понятное. Ниже приведу скриншот, как настроена одна из шар у меня:

В принципе все работает и довольно хорошо. Как только все настроили, нажимаем кнопку сохранить.

Теперь можно на него заходить.

Заключение

Вот в прицепе быстрая и не сложная настройка SMB, SAMBA, шары, кто как называет. Я надеюсь вам помогла данная статья. Если у вас есть вопросы — задавайте их в комментариях, с удовольствием отвечу. Так же можете писать свои предложения на будущие статьи.

Поделиться ссылкой:

На сегодня имеем NAS с размеченными дисками и имеющий локальный IP 192.168.1.31. Мы последовательно поднимем сервисы сетевого доступа. Сейчас CIFS/SMB aka Samba для Windows.

NB. Напомним, что ранее мы командой chmod -R 777 /mnt разрешили полный доступ ко всем нашим данным. Так проще, хотя это и не UNIX путь. Эту команду безопасно исполнять, пока пул у вас пустой. Или на нём только данные. Если дать такую команду на пуле, где уже есть клетки, chroot, расширения и тп. — последствия будут печальными. В таких случаях давать доступ всем надо не ко всему без разбора а к отдельным папкам, напр chmod -R 777 /mnt/Pool/Music.

Ещё напомню, что команды удобнее всего исполнять через специальный сервис. Но в простейших случаях можно обойтись и сервисом вебгуя Advanced|Execute command

Механизм этот очень мощный и потому потенциально разрушительный.

1 Настраиваем smb сервер — идем в Services|CIFS/SMB|Settings

Верхняя часть диалога

NB Параметров много, те, что не отмечены и не описаны — оставляем по умолчанию. Иначе пост выйдет как книга. А книги такие и так есть.

Как ясно сказано, NT1 для XP, SMB2 для Windows7 и Vista, SMB3 для Windows8 и новее. Выбирайте в соответствии с тем, что пользуетесь. Более новые протоколы быстрее. У меня W7, поэтому SMB2

Если вы хотите добиться поведения, когда любой комп из локальной сети видит шары

— ставим авторизацию в Local User

— Map to guest в значение Bad User — not existing users (cм картинку ниже)

— в свойствах шары включаем доступ гостю (Enable guest access ставим галку)

NetBIOS имя должно быть уникальным. То есть если подняли второй NAS — меняйте в нём.

Обратите внимание на имя рабочей группы. Чаще всего по умолчанию в Windows имя рабочей группы WORKGROUP или MSHOME, посмотрите какое используете ваша Windows сеть.

UNIX charset должен быть UTF-8

2. Нижняя часть диалога

Enable DOS atributes c недавних пор рекомендуется отключать, тк без него работает быстрее и стабильнее. А эти атрибуты в наше время мало кому нужны.

AIO и Lagre Write write подняты в соответствии с рекомендациями по увеличению производительности.

После настройки Самбы (не сейчас, закончите настройку) сходите по ссылке Tuning и проверьте, что он разрешён.

Auxiliary parameters позволяют вносить записи в глобальную секцию. Как пример у меня стоит сортировка силами сервера как остаток старого эксперимента.

Жмем Save and restart

3. Определим куда даем доступ — настраиваем для каждой из шар

Services|CIFS/SMB|Shares, жмем мышкой +

В открывающемся диалоге обязательно задать три первых параметра, остальное — можно по желанию.

Имя и комментарий вводим с клавиатуры, разделяемую папку выбираем кнопкой с многоточием.

Прим. Чтобы разделять папку, она должна существовать. То есть если её нет, её надо сначала создать (как датасет, что сделать и рекомендую, из командной строки, через FTP или встроенный файловый менеджер — как угодно.) А также дать права на чтение и запись всем (из командной строки, через FTP или встроенный файловый менеджер — как угодно)

У меня вот так. Если хотите, чтобы к шаре был гостевой доступ — поставьте галку Enable guest access

Если не нажать галку Enable ZFS ACL (по умолчанию отжатую), то при копировании на zfs сыплет ошибками в лог. Впрочем, всё равно работает.

Мусорку (recycle bin) я не использую. Но вы можете и не отключать. Тогда придётся периодически её опустошать. Один из вариантов — настроить это в Extended GUI. см также пост про корзину.

В нижней части диалога оставляю всё по умолчанию.

Отмечу только Auxiliary parameters. Позволяют вносить записи в секцию этой конкретной шары. Как пример — автозамена легальных символов UNIX, не разрешённых в Windows. По замечательному хабрапосту. Я, грешным делом, попытался таким образом подавить кириллицу для неруссифицированного медиа устройства — не сраослось по целому ряду причин.

Жмем Save

4. Проверка

Открыв на Windows машине любую папку и написав в адресной строке \nas4free (NetBIOS имя), мы увидим все разделяемые папки на нашем сервере. На данный момент — Медиа.

Убедитесь в работоспособности — запишите туда любой файл для примера, создайте папку.

Если не работает — надо на расшаренной папке (или датасете) поправить права. См NB в самом начале.

Домашний NAS, часть десятая, настройка сетевого доступа по протоколу SMB.

NAS мы собрали, NAS4Free установили, диски сконфигурировали, а вот сетевого доступа у нас до сих пор нет. Такая себе «вещь в себе». Будем исправлять эту ситуацию.

Начнем мы пожалуй с настройки прав доступа, а точнее, разрешим всем все делать все что можно с нашими файлами. Т.е. фактически отключим систему контроля и разграничения доступа к нашим данным. Конечно, она была придумана и реализована не просто так, но, если вы в состоянии сами справится с назначением прав доступа — поступайте по своему.

НУ а мы отправимся в дополнительно -> команда

и введем там chmod -R 777 / mnt и жмакаем кнопочку «выполнить»

ВНИМАНИЕ: если Вы приведенной выше командой отключите ограничения доступа к Вашим данным, то давать какой либо доступ из вне вашей домашней локальной сети категорически не желательно.

Ну а теперь пришло время настроить доступ к нашему NAS-серверу по сети.

Для доступа по локальной сети для windows-компьютеров традиционно используется SMB-протокол, значит отправляется в службы -> CIFS/SMB -> параметры

и ставим галочку «включить».

выбираем тип аутентификации «Anonymous»

Максимальный протокол выставляем в NT1

Вводим имя, под которым наш сервер будет представлен в локальной сети (я оставил по умолчанию nas4free) и имя нашей локальной рабочей группы. Настоятельно рекомендую всем домашним компьютерам выставлять одинаковую рабочую группу.

Сменим кодовую страницу DOS на ASCII (тут возможны варианты, как и CP866, CP1251 и другие, но т.к. у меня уже есть сервер, который использует кодовую страницу ASCII, то я выбрал её же, для исключения проблем синхронизации)