- Содержание статьи

- Как работает применение групповой политики

- Применение политик ограничения запуска программ

- Активирование политики ограниченного использования программ

- Общие параметры настроек политики

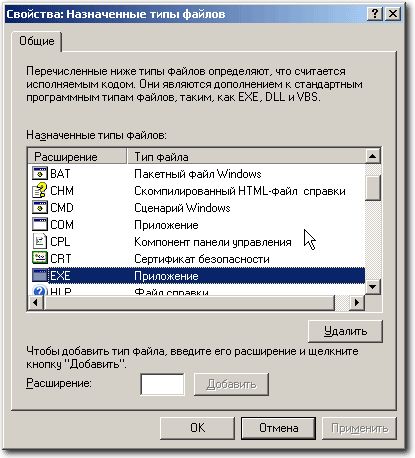

- Типы файлов

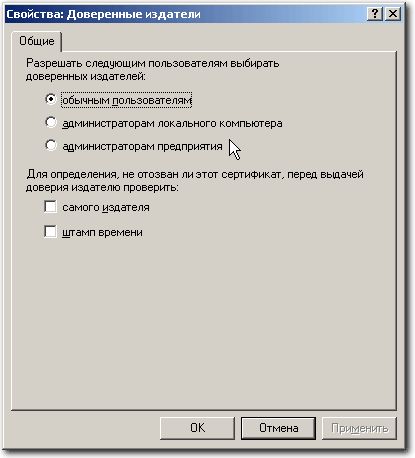

- Доверенные издатели

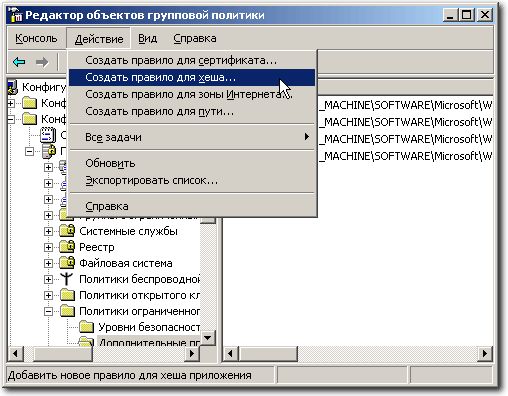

- Создание правил политики

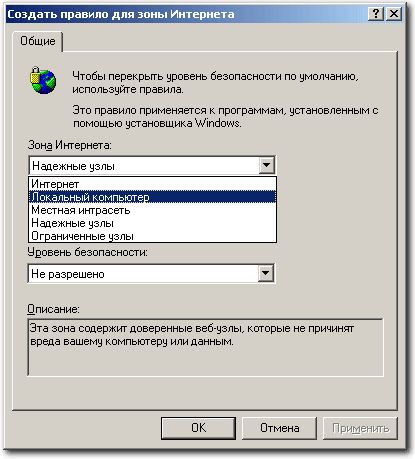

- Правило зоны

- Правило пути

- Правило сертификата

- Правило хеша

- Область действия политик ограниченного использования программ и приоритет правил

- Планирование создания правил политики

- Небольшие примеры использования

- Добавить комментарий

Одной из отличительных особенностей Active Directory по праву считают механизм групповых политик, обеспечивающий эффективное и централизованное управление многочисленными параметрами операционных систем и приложений. Применение групповых политик позволяет администраторам определять правила, в соответствии с которыми настраиваются параметры рабочей среды как для пользователей, так и для компьютеров. Это позволяет достаточно просто и эффективно поддерживать вычислительную среду предприятия в рабочем состоянии.

Безусловно, к числу важнейших задач администрирования можно отнести обеспечение безопасности системы в целом. Не последнюю роль в этом играет процесс контроля программ, выполняемых на компьютерах домена. Наиболее яркий пример необходимости в нем – создание рабочей среды, исключающей возможность запуска вредоносного программного обеспечения. Впрочем, существуют и другие причины, по которым может возникнуть необходимость создания и применения правил, позволяющих или запрещающих исполнение различных программ. Ну, вот, допустим, босса раздражают скучающие сотрудники, раскладывающие пасьянс. Или новая версия используемого ПО вызывает конфликты с другими приложениями.

Решение таких задач с использованием политик ограниченного использования программ предоставляет администратору способ идентификации программ, выполняемых на компьютере домена и создание правил, устанавливающих возможность их выполнения. Использование таких политик возможно на операционных системах Windows Vista, Windows Server 2003 и Windows XP.

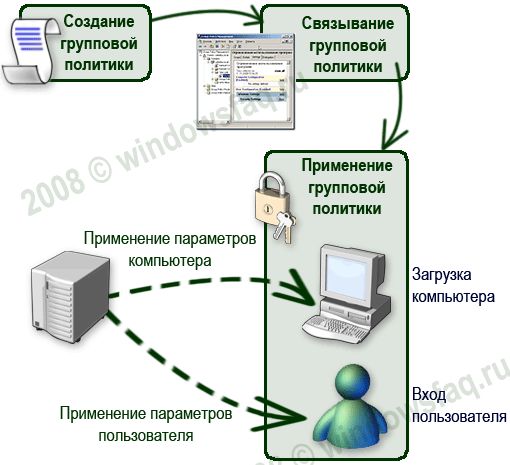

Как работает применение групповой политики

Применение групповой политики

Вкратце, собственно сам механизм применения групповой политики выглядит следующим образом. Вначале администратор создает объект групповой политики (GPO), содержащий определенный набор параметров рабочей среды. Этот объект может содержать настройки, применяемые как компьютеру, так и к пользователю. Далее, с помощью связывания (или привязки, linking) этот объект ассоциируется с одним или несколькими элементами дерева Active Directory. При загрузке компьютера, входящего в домен, выполняется запрос списков групповой политики у контроллера домена. Контроллер пересылает необходимые списки в том порядке, в котором они должны применяться на компьютере. Когда пользователь осуществляет вход в систему, выполняется еще один запрос о необходимых объектах групповой политики, которые затем применяются к пользователю, выполнившему вход в систему.

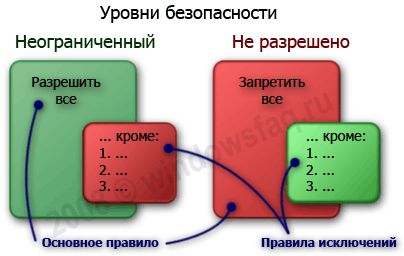

Применение политик ограничения запуска программ

В общем рассмотрении механизм работы политик ограничения запуска программ достаточно прост. Для начала они активируются при создании нового объекта групповой политики или редактировании существующего. Затем выбирается уровень необходимой безопасности. Уровень безопасности – это базовая модель контроля за исполнением программ, или, другими словами – правило по умолчанию. Взглянув на рисунок, вы все поймете:

Уровни безопасности

Затем настраиваются параметры политики – к каким типам файлов будет применяться политика, будет ли она распространяться на локальных администраторов компьютеров, кто сможет определять, что подписанному содержимому можно доверять. После этого создаются сами правила, запрещающие или разрешающие выполнение программ, идентифицированных правилом. Как видим, весь этот механизм очень похож на настройку файервола. Рассмотрим его подробнее.

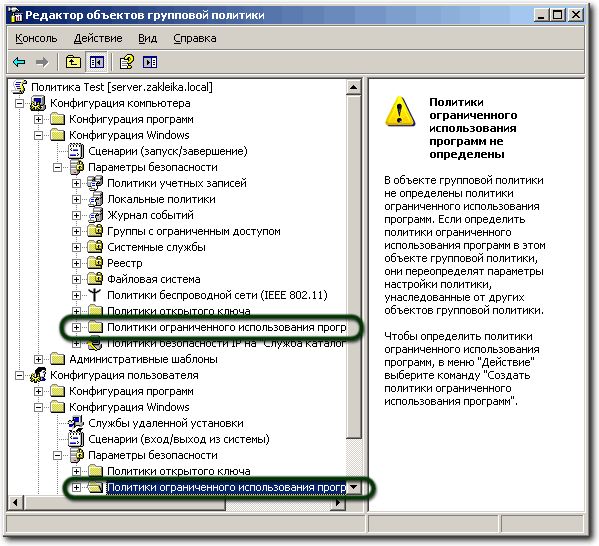

Активирование политики ограниченного использования программ

Создайте объект групповой политики или откройте в редакторе существующий. Откройте ветвь Конфигурация компьютера или Конфигурация пользователя (в зависимости от того, к чему необходимо будет применить политику). Найдите и выберите раздел Конфигурация Windows – Параметры безопасности – Политики ограниченного использования программ.

Активирование политики ограниченного использования программ

Если политики еще не были определены, в окне редактора вы увидите предупреждение, что в случае их назначения новые правила перекроют параметры политик, унаследованных от других объектов GPO. Поскольку именно это мы и собираемся сделать, выбираем в меню Действие команду Создать политики ограниченного использования программ.

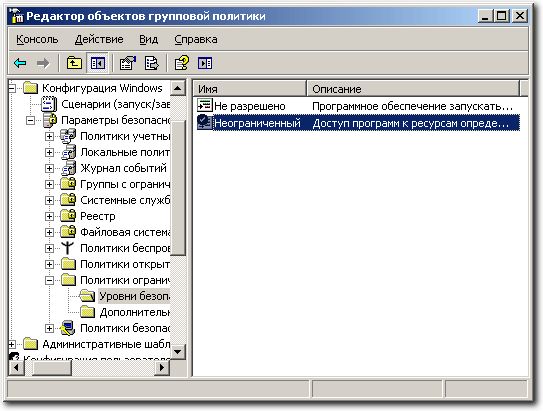

Переходим в раздел Уровни безопасности. Действующий уровень отмечен иконкой с галочкой. По умолчанию им является уровень Неограниченный.

Активирование политики ограниченного использования программ

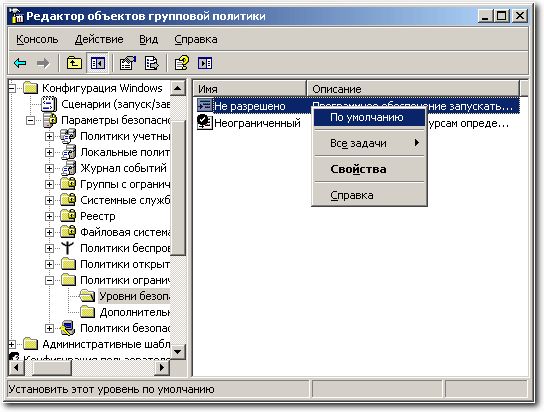

Этот уровень разрешает запуск любых программ, кроме явно запрещенных правилами. Особого смысла в использовании такого уровня безопасности нет, кроме случаев, когда необходимо запретить использование небольшого количества программ, не представляющих явную угрозу безопасности для вычислительной системы (как раз для примера с пасьянсом). Для обеспечения действенного запрета на использование нежелательных программ необходимо использовать уровень безопасности Не разрешено. Для изменения уровня необходимо сделать двойной щелчок мышью на нужном параметре и в открывшемся окне нажать кнопку По умолчанию, или, щелкнув правой кнопкой мыши выбрать в контекстном меню команду По умолчанию.

Активирование политики ограниченного использования программ

Общие параметры настроек политики

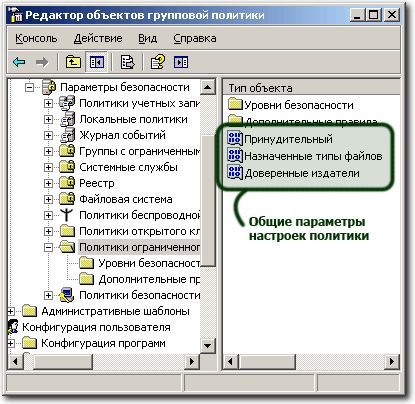

В узле Политики ограниченного использования программ расположены общие параметры настроек, определяющих применение политик.

Общие параметры

Принудительное использование

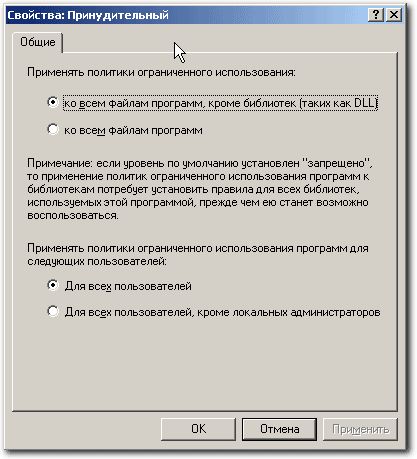

Первый параметр определяет, следует ли проверять библиотеки DLL, и возможность применения ограничений, накладываемых политикой на локальных администраторов компьютеров. DLL – это библиотеки динамической компоновки, которые являются частью некоторых исполняемых программ. По умолчанию, проверка DLL отключена.

Опции принудительного применения

Без особой нужды нет необходимости переключать этот параметр в положение проверки всех файлов программ. Причин для этого несколько. Во-первых, при большом количестве исполняемых файлов и «прицепленных» к ним библиотек (а в Windows их предостаточно) резко снижается производительность системы — параметры политики будут просматриваться при каждом вызове программой библиотеки DLL. Во-вторых, если исполнение файла будет запрещено политикой, то не возникнет и необходимости проверки сопутствующих библиотек.

Второй параметр позволяет исключить локальных администраторов компьютеров из списка пользователей, к которым будет применяться политика. Он используется только для политик компьютера. Включается, если необходимо позволить локальным администраторам запускать любые приложения. Более предпочтительный способ предоставить эту возможность – либо временное перемещение учетной записи компьютера в организационную единицу, на которую не распространяются данные политики, либо убрать разрешение Применение групповой политики в свойствах группы GPO, в состав которой входят администраторы.

Типы файлов

Здесь перечисляются все типы файлов, ассоциированные с их расширением, которые политика будет идентифицировать как исполняемый код.

Типы файлов

Список редактируемый – вы можете исключать из него перечисленные типы, а также добавлять новые.

Доверенные издатели

Эта группа параметров позволяет настраивать реагирование политики на элементы управления ActiveX® и другое подписанное содержимое.

Доверенные издатели

Здесь можно указать, кто будет принимать решение о доверии подписанному содержимому (лучше оставить это право администраторам предприятия), а также задать параметры проверки сертификатов – проверить, не отозван ли сертификат, и удостовериться, что он не просрочен.

Создание правил политики

Правило политики ограниченного использования программ – это и есть тот механизм, с помощью которого программа «опознается». Правило определяет, разрешить или запретить выполнение программы, соответствующей указанным в нем условиям. Для сопоставления программы и условия можно использовать четыре параметра исполняемого файла — или, другими словами, применять один из четырех типов правил:

- Зона

- Путь

- Сертификат

- Хеш

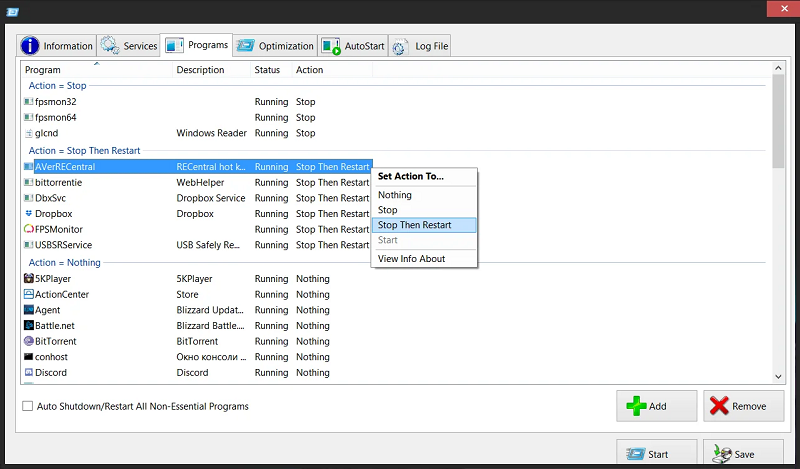

Создание нового правила

Для создания нового правила необходимо перейти в раздел Дополнительные правила, щелкнув по нему мышью в списке объектов редактора групповой политики, и затем выбрав в меню Действие (или в меню, открываемом правым щелчком мыши) необходимый тип правила.

Правило зоны

Дабы избежать некоторой двусмысленности, сразу оговоримся, что речь пойдет о зонах, используемых Internet Explorer, а не учреждениях пенитенциарной системы. Этот тип правила позволяет задать зону Интернета и установить для нее правило – разрешить запуск или запретить его.

Правило зоны

Главный минус, делающий его практически бесполезным – применяется только к файлам пакетов установщика Windows (Windows Installer, расширение *.msi).

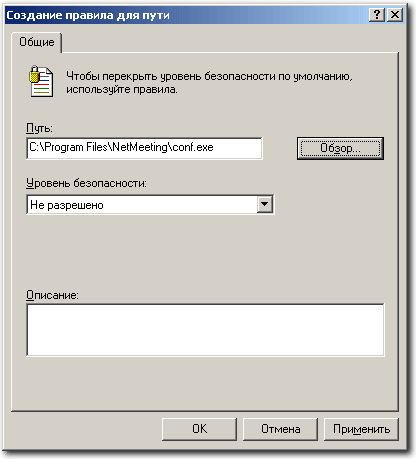

Правило пути

Идентифицирует исполняемое приложение по его местоположению. Может содержать имя каталога или полный путь к исполняемой программе. Используется как локальный путь, так и универсальный путь в формате UNC. Допустимо применение переменных среды и подстановочных знаков «?» для любого единичного символа и «*» для любого количества символов.

Правило пути

Путь можно ввести вручную в соответствующее поле или воспользоваться кнопкой Обзор.

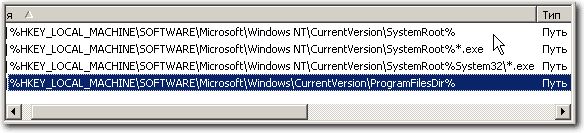

Кроме указания самих путей в явном виде, допускается указание пути в реестре. Такая возможность полезна в том случае, когда у пользователя существует возможность установить приложение в неопределенное заранее место файловой системы компьютера, а программа хранит пути к своим рабочим каталогам в реестре. Правило будет просматривать соответствующую ветвь реестра, и при его совпадении будет производиться заданное в правиле действие – разрешение или запрет на запуск. Путь в реестре должен быть заключен между знаками «%». Он может содержать в окончании пути подстановочные знаки и использовать переменные среды. Не допускается использовать сокращения HKLM и HKCU (должен использоваться полный формат в виде HKEY_LOCAL_MACHINE), путь не должен заканчиваться символом «» непосредственно перед закрывающим знаком «%» в правиле. Параметр реестра может быть типа REG_SZ или REG_EXPAND_SZ. По умолчанию, при активировании политик ограниченного использования программ создается четыре разрешающих правила пути в реестре.

Правило пути в реестре

Они позволяют выполнить гарантированный запуск необходимых для работы ОС программ и служб, и при необходимости могут быть отредактированы. Если программа соответствует сразу нескольким определенным правилам пути, высший приоритет будет иметь то из них, которое наиболее точно описывает данную программу.

Очень удобное для использования правило пути имеет один существенный недостаток, значительно ограничивающий его применение. Поскольку оценка программы производится только по ее местоположению, придется постоянно учитывать права доступа пользователя к файловой системе. Если учетная запись пользователя позволяет копировать и переименовывать файлы, он с легкостью может обойти это правило, просто переименовав приложение, а затем переместив его в нужное место файловой системы.

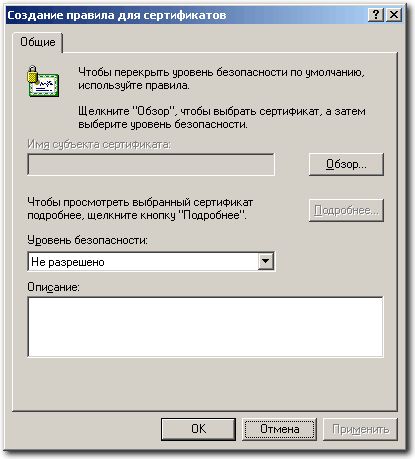

Правило сертификата

Устанавливаются для файлов, имеющих цифровую подпись издателя. Для создания правила нажмите кнопку Обзор и укажите необходимый сертификат.

Правило для сертификата

Способ идентификации программ с помощью сертификатов достаточно надежен, но и у него существуют минусы. Во-первых, он требует применения центров сертификации. Во-вторых, невозможно установить разные значения правил для программ одного издателя. Например, тот же пасьянс из стандартных игр Windows таким правилом запретить не получится, поскольку оно запретит и запуск ключевых компонентов всей операционной системы.

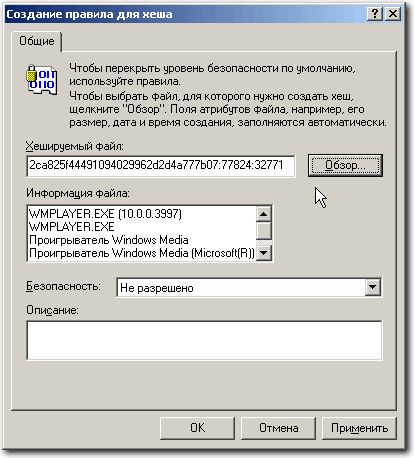

Правило хеша

Пожалуй, самое «полезное» правило. Для идентификации файла используется его хеш. Хеш – это цифровой «отпечаток» файла, получаемый преобразованием его содержимого в битовую строку фиксированной длины с помощью специальных криптографических функций. Замечательное свойство такого преобразования заключается в том, что хеш однозначно идентифицирует любой файл, независимо от его названия и месторасположения. Любое, самое незначительное изменение кода файла приводит к изменению его хеша. И наоборот, два абсолютно идентичных файла имеют одинаковый хеш.

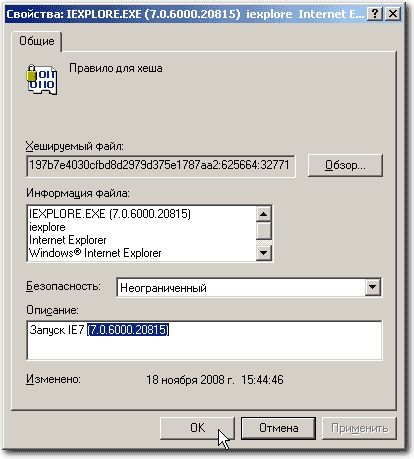

Правило для хеша

Для вычисления хеша файла укажите путь к нему, нажав кнопку Обзор. Если файл расположен на другом компьютере, необходимо обеспечить к нему доступ с той машины, где настраивается политика. Вы можете, например, подключить как сетевой диск стандартный общий ресурс вида \COMP_NAMEC$. После расчета хеша в поле Хешируемый файл появятся его значение, длина файла и код алгоритма хеширования, разделенные двоеточием.

Идентификация файла по его хешу является наиболее предпочтительной, позволяя однозначно определять файл. Его недостаток – это большой первоначальный объем работы, который необходимо проделать при создании нового набора правил. Этот тип правил используется по принципу – «один файл, одно правило». Более того, различные версии одной программы имеют различное значение хеша. При достаточно большом объеме разрешенных для исполнения программ эта задача может в чем-то напоминать перепись населения. Впрочем, об упрощении процесса сбора информации о запускаемых программах мы расскажем чуть ниже.

Область действия политик ограниченного использования программ и приоритет правил

Действие политик ограниченного использования программ не распространяется на:

- Программы, запущенные от имени учетной записи SYSTEM

- Драйверы и другие приложения уровня ядра

- Макросы внутри документов Microsoft Office

- Программы, написанные для общей многоязыковой библиотеки времени выполнения (Common Language Runtime) – эти программы используют политику безопасности доступа кода (Code Access Security Policy)

Приоритет применения правил выглядит так (по мере убывания приоритета):

- Правило для хеша

- Правило для сертификата

- Правило для пути

- Правило для зоны Интернета

- Правило по умолчанию

Планирование создания правил политики

Планируя применение политик ограниченного использования программ, всегда полезно и настоятельно рекомендуется предварительно провести их «обкатку» в тестовой среде. Ввиду сложности структуры на первоначальном этапе возможны ошибки, которые, конечно, лучше исправлять не на рабочей системе. В случае «срабатывания» правила политики в локальный журнал компьютера заносится событие. Код содержит тип правила, его вызвавшего (865 — уровень безопасности по умолчанию, 866 — правило для пути, 867 — правило для сертификата, 868 — правило для зоны Интернета или правило для хеша).

При создании политики, имеющей уровень безопасности Не разрешено, необходимо будет определить, какой код может быть разрешен для запуска пользователем. Как отмечалось выше, эта задача может быть достаточно трудоемкой. Для облегчения процесса инвентаризации программ можно задействовать их отслеживание с помощью расширенного ведения журнала. Этот способ достаточно прост и эффективен.

На тестовом компьютере активируется политика ограничения программ, и в качестве уровня безопасности устанавливается параметр Неограниченный. Все дополнительные правила из политики удаляются. Суть в том, что, несмотря на отсутствие ограничений, при активировании политики можно включить функцию расширенного ведения журнала, в который будет заноситься информация о запущенных программах. Выполнив на тестовом компьютере запуск минимально необходимого пользователю набора программ, а затем, проанализировав этого журнал, можно разработать все необходимые правила для политики.

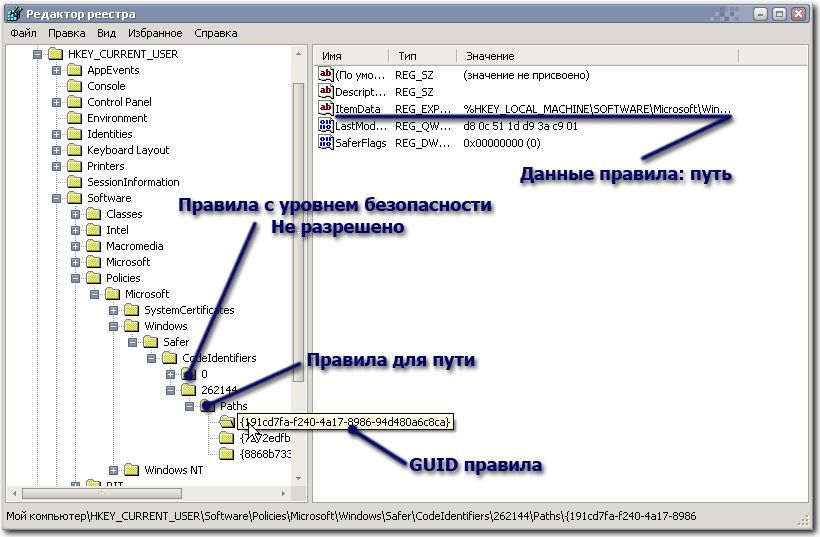

Для включения режима расширенного ведения журнала на тестовом компьютере создайте параметр реестра в ветви HKLMSOFTWAREPoliciesMicrosoftWindowsSaferCodeIdentifiers с именем LogFileName. Его значение должно содержать путь к каталогу, где будет расположен файл журнала. Содержимое журнала выглядит следующим образом:

winlogon.exe (PID = 452) identified C:WINDOWSsystem32userinit.exe as Unrestricted using path rule, Guid = {191cd7fa-f240-4a17-8986-94d480a6c8ca}

Эта запись «переводится» так: родительский процесс winlogon.exe, имеющий значение идентификатора (PID) 452, выполнил запуск C:Windowssystem32userinit.exe; правило, вызвавшее «срабатывание» — правило для пути с уровнем безопасности Неограниченный (Unrestricted), имеет код GUID {191cd7fa-f240-4a17-8986-94d480a6c8ca}. Каждое правило имеет свой идентификатор GUID. После того, как политика ограниченного использования программ применена, ее конфигурация хранится в системном реестре. Список контроля доступа, защищающий разделы реестра, позволяет только администраторам и учетной записи SYSTEM изменять ее. Политика пользователя хранится в разделе HKCUSoftwarePoliciesMicrosoftWindows, политика компьютера хранится в разделе HKLMSOFTWAREPoliciesMicrosoftWindows.

Параметры политик в реестре

В случае каких-либо ошибок можно найти правило по его коду GUID и выяснить причину ошибки. По окончании отладки всех правил, на рабочей системе ведение журнала желательно прекратить, удалив параметр LogFileName из реестра для уменьшения использования дискового пространства и снижения быстродействия системы. В случае, если политика содержит параметры только для компьютера или пользователя, для ускорения обработки политики следует отключить неиспользуемые компоненты GPO.

Также для определения тех программ, которым потребуется создать разрешающие правила, можно воспользоваться утилитой msinfo32.exe. Для этого запустите все необходимые приложения, после этого нажмите кнопку Пуск, выберите Выполнить и введите команду msinfo32.exe. В окне программы msinfo32 разверните узел Программная среда и выберите Выполняемые задачи.

Небольшие примеры использования

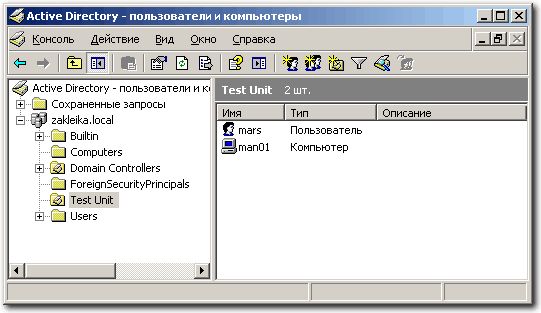

Покажем все вышеизложенное на небольшом примере в тестовой среде. Создадим OU (пусть это будет Test Unit), поместим в него учетные записи компьютера и пользователя.

Тестовая OU

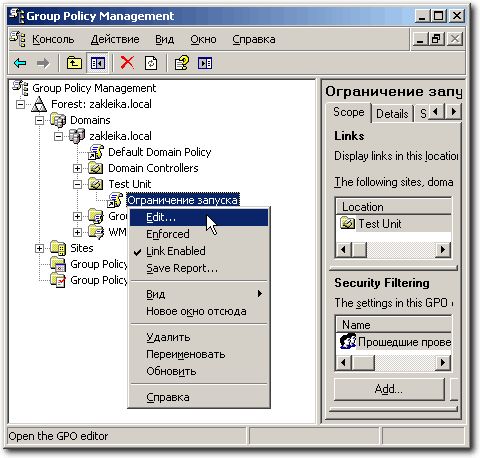

Для управления групповой политикой будет использоваться консоль gpmc. Создаем GPO – правой кнопкой мыши щелкаем на Test Unit, выбираем команду Свойства, в открывшемся окне переходим на вкладку Group Policy. Открываем консоль gpmc, еще раз делаем правый щелчок на Test Unit, и выбираем в меню команду Создать и связать GPO здесь… (Create and Link a GPO Here). Указываем имя для создаваемой политики, нажимаем кнопку ОК. Выбираем созданную политику, щелкаем по ней правой кнопкой мыши и указываем команду Редактировать (Edit).

Редактирование GPO

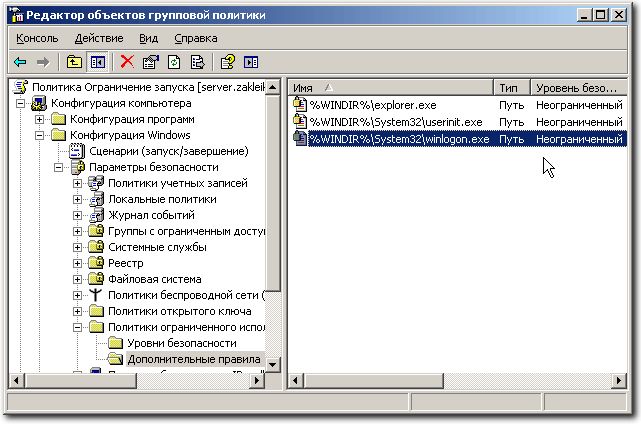

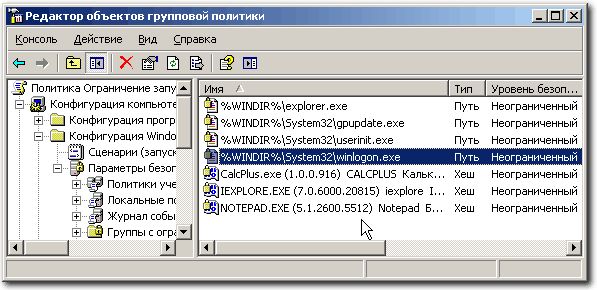

Откроется редактор объектов групповой политики. Сначала создадим политику, применяемую к компьютеру. Мы собираемся запретить всем пользователям на компьютерах группы Test Unit запуск любых программ, кроме Internet Explorer. Переходим в раздел Конфигурация компьютера – Конфигурация Windows – Параметры безопасности – Политики ограниченного использования программ. В меню Действие (или с помощью правой кнопки мыши) выбираем команду Новые политики. Переходим в раздел Уровни безопасности, включаем Не разрешено. Учитывая, что автоматически были созданы дополнительные правила, удаляем их. Для обеспечения входа пользователя в систему понадобится установить разрешения для некоторых программ. В моем случае (тестовая система с «чистой» установкой), необходимо, как минимум, разрешить запуск winlogon.exe, userinit.exe (для Vista это будут logonui.exe и userinit.exe) и explorer.exe из системной папки %windir%system32. В другой ситуации, возможно, потребуются дополнительные разрешения — например, может возникнуть необходимость обработки сценариев, расположенных на сервере при входе пользователя в систему. Создаем для них правила пути, параметры которых вы можете увидеть на рисунке:

Созданные правила

Теперь создадим правило, разрешающее запуск Internet Explorer. Чтобы не дать возможности пользователю подмены файла и не зависеть от его расположения в файловой системе, будем использовать правило хеша. Подключаем на сервере, где мы производим настройку групповой политики диск C тестового компьютера. В редакторе объектов групповой политики в меню Действие выбираем команду Создать правило для хеша. Нажимаем кнопку Обзор, переходим в папку Program FilesInternet Explorer расположенную на тестовом компьютере и указываем файл IEXPLORE.EXE.

Правило хеша для IE

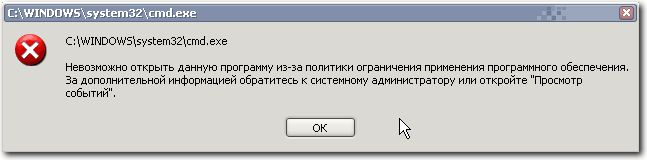

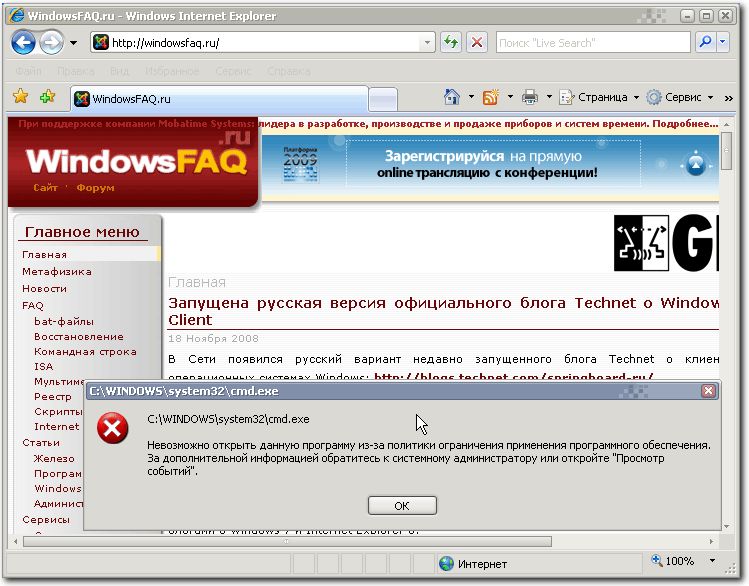

Чтобы потом не путаться, указываем в поле Описание название программы и ее версию. Отправляемся к тестируемому компьютеру проверять, что получилось. Для применения политик перезагружаем компьютер или выполняем на нем команду gpupdate /force. Пробуем запустить что-нибудь.

Запрет запуска программы

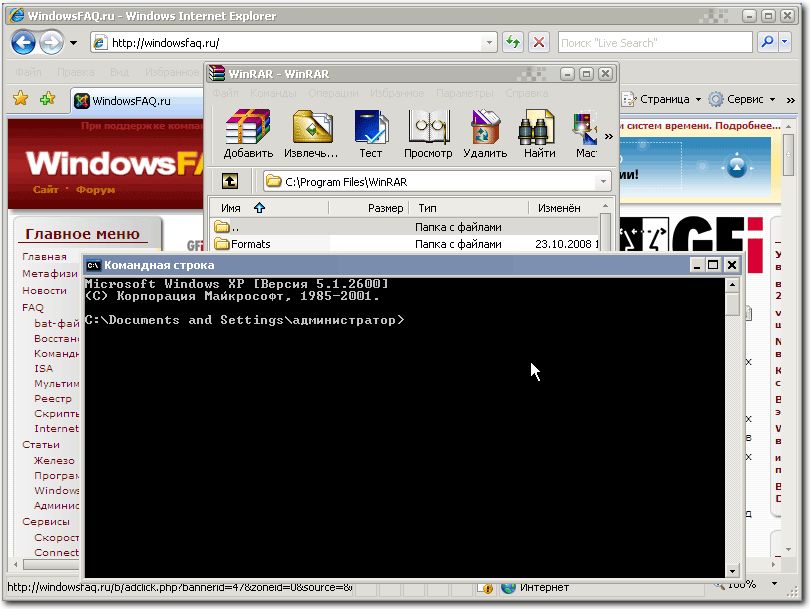

Отлично, запрет работает. Но самое забавное, что щелчок по ярлыку IE на рабочем столе его тоже не запускает (хотя прямой запуск из Проводника в рабочей папке IE сработает). Отменяем действие политики, чтобы посмотреть журнал ее применения (иначе Блокнот тоже не запустится). Наткнувшись на строчку вида

explorer.exe (PID = 372) identified C:Documents and SettingsадминистраторРабочий столЗапустить обозреватель Internet Explorer.lnk as Disallowed using default rule, Guid = {11015445-d282-4f86-96a2-9e485f593302}

вспоминаем, что ярлыки (то есть файлы с расширением .lnk) также расцениваются как исполняемый код. Поскольку у нас разрешен Проводник, нет особой нужды запрещать запуск ярлыков, тем более, что мы разрешаем запускать лишь определенные программы. Поэтому просто удалим тип LNK из списка назначенных типов файлов.

Напомним, что обновление параметров групповой политики происходит при загрузке компьютера, а обработка параметров, относящихся к пользователю – при его входе в систему. Принудительно обновить параметры групповой политики можно с помощью команды gpupdate /force. Утилита gpupdate.exe также является исполняемым кодом, и это следует учесть в период тестирования. Чтобы не перезагружать компьютер каждый раз после изменения параметров групповой политики для проверки работы правил, добавим gpupdate.exe в список разрешенных приложений. Разрешим еще запуск Блокнота и Калькулятора с помощью правил хеша. Все правила выглядят так:

Добавление правил для запуска Блокнота и Калькулятора

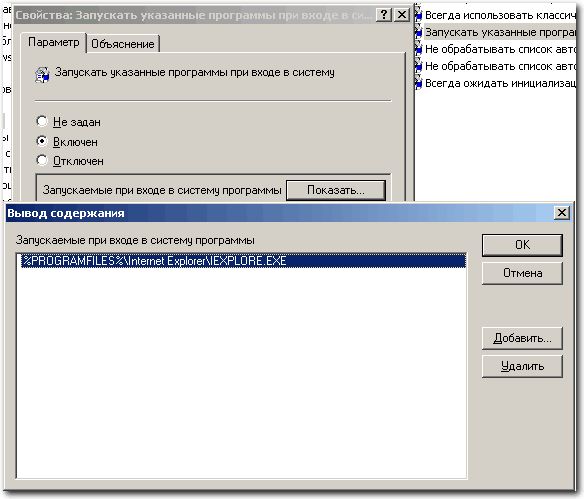

В дополнение к ограничениям, можно заставить какую-либо программу из разрешенных к запуску автоматически стартовать при входе пользователя в систему. Для этого в разделе Административные шаблоны – Система – Вход в систему редактора политики выберите параметр Запускать указанные программы при входе в систему. Переведите переключатель в положение Включен, нажмите кнопку Показать. В открывшемся окне нажмите кнопку Добавить и укажите полный путь к программе (если она расположена в system32, достаточно указать только имя файла).

Запуск программ при входе в систему

Компьютер теперь представляет собой подобие терминала, на котором любой пользователь (включая администраторов) может выполнить только те программы, для которых были созданы правила политики ограниченного использования программ. Даже выбрав в меню разрешенной программы команду Открыть и указав в диалоге исполняемый файл, который не указан в правилах, его запуск будет запрещен.

В следующем примере мы изменим настройки политики, применяя ее лишь к тем пользователям, которые входят в Test Unit. Для этого создаем одноименные параметры в ветви Параметры пользователя, а настройки из ветви Параметры компьютера удаляем. Если вы отключали обработку параметров пользователя для ускорения обработки политики, ее необходимо будет включить (наоборот, теперь, если параметры компьютера не используются, можно отключить их обработку). Перезагрузим компьютер, и попробуем войти с учетными записями пользователей, которые принадлежат OU Test Unit, и которые в него не входят. Ниже показан экран, который увидит пользователь с учетной записью, входящей в Test Unit.

Пользователь с ограничениями

А здесь — пользователь, не входящий в Test Unit, не будет попадать под действие политики ограниченного использования программ.

Пользователь без ограничений

Заключение

Настоятельно рекомендуется не изменять базовую доменную политику безопасности, а создавать новые объекты групповой политики. Это позволит в случае каких-либо непредвиденных ситуаций редактировать вновь созданные GPO, не затрагивая параметры безопасности всего домена. Следует учесть, что политика ограниченного использования программ при входе в систему пользователя, являющегося локальным администратором, в безопасном режиме не обрабатывается. Это дает возможность исправить политику, вызывающую проблемы.

Применение политик возможно и на компьютерах с ОС Windows, не являющихся членами домена. Например, можно создать шаблон безопасности на основе политики, а затем, после его переноса на необходимый компьютер, применить этот шаблон к локальной политике безопасности. В этом случае следует убедиться, что политика позволит произвести запуск утилиты Secedit, с помощью которой можно будет в дальнейшем обновить политику или отменить изменения.

При планировании применения политики ограниченного использования программ приходится учитывать множество аспектов, в том числе не явных. Поэтому еще раз обращаем внимание на то, что их настройку лучше производить в тестовой среде. Это позволит убедиться, что политика обеспечивает запуск необходимых приложений (например, используемые антивирусные программы), и запрещает исполнение нежелательного ПО. Такое использование позволит значительно снизить риск выполнения на компьютере вредоносных программ и упростит его дальнейшее администрирование.

Parallels Parallels Remote Application Server (RAS) представляет из себя RDP с человеческим лицом, но некоторые его фишки должны быть настроены на стороне Windows Server (либо в виртуальных машинах, которые вы используете). Под катом рекомендации Матвея Коровина из команды техподдержки Parallels о настройках Windows Server при использовании RAS.

Ниже будут представлены групповые политики, которые смогут сделать ваш Parallels RAS (или просто сервер терминалов) более удобным и безопасным. Для более целевого использования приведенных ниже конфигураций, рекомендуем создать отдельную группу пользователей Parallels RAS и применять групповые политики именно к ней.

Часть первая. «Запрещательная»

Прячем элементы эксплорера (Диски, кнопка «Пуск» и тд)

По умолчанию при подключении к терминальному серверу виртуальной машине пользователь, добавленный в группу «Пользователи удаленного рабочего стола» увидит полностью функциональный рабочий стол.

Локальные диски будут ему видны и часто доступны. Согласитесь, это неплохая дыра в безопасности, если пользователь даже со своими лимитированными правами будет иметь возможность доступа к локальным дискам и файлам на удаленном сервере.

Даже если установить правильное разграничение доступа и тем самым обезопасить себя пугливый юзверь все равно будет путать диски терминального сервера со своими локальными дисками и в ужасе звонить в тех поддержку. Наилучшим решением такой ситуации будет спрятать локальные диски терминального сервера от пытливого взора энд юзера.

Расположение групповой политики:

User ConfigurationPoliciesAdministrative TemplatesWindows ComponentsWindows Explorer

И измените значение следующих опций:

• Hide these specified drives in My Computer — изменив значение этой опции, вы можете убрать упоминание конкретных дисков из меню компьютера и всех связанных меню, однако это не запрещает доступ к дискам. Если пользователь задаст абсолютный адрес диска, то он откроется.

• Prevent access to drives from My Computer — запретить доступ к конкретным дискам. При включении этой опции доступ к дискам будет ограничен, но диски будут отображены в file explorer.

Что еще можно спрятать от пользователя, используя эту групповую политику:

• Remove Run menu from Start Menu – при активации убирает кнопку «Пуск» из меню

• Remove Search button from Windows Explorer – здесь все просто: поиск в эксплорере будет недоступен

• Disable Windows Explorer’s default context menu – это функция лишает пользователя возможности вызывать менюшку правым кликом мыши (можно купить старых мышек от мака и сэкономить на одной кнопке)

После написания этой части проснулась просто-таки депутатская страсть к запретам. На этом фоне стоит рассказать вам, какими способами можно запретить пользователю все.

И так поехали:

Запрещаем использование командной строки (даже если пользователь сможет открыть CMD ему останется просто любоваться черным окошком с уведомлением о запрете доступа)

Расположение групповой политики:

User Configuration → Policies → Administrative Templates → System → Prevent access to the command promt.

Меняем значение на enabled.

Опция Disable the command prompt script processing also запрещает пользователю выполнять скрипты.

Есть один нюанс: если у вас настроены логон скрипты при включении этой опции, они выполняться не будут.

Убираем кнопки выключения перезагрузки сна (будет обидно, если удаленный пользователь случайно выключит терминальный сервер)

Расположение групповой политики:

User Configuration → Administrative Templates → Start Menu and Taskbar → Remove and prevent access to the Shut Down, Restart, Sleep, and Hibernate Commands

При включении этой опции пользователь сможет только заблокировать сессию или разлогиниться из нее.

Запрещаем Автозапуск «Управление сервером» при логине

Расположение групповой политики:

Computer Configuration → Policies → Administrative Templates → System → Server Manager → Do not display Server Manager automatically at logon

Меняем значение на enabled.

Запрещаем запуск PowerShell

Расположение групповой политики:

User Configuration → Policies → Administrative Templates → System → Don’t run specified Windows applications

Включаем эту политику и добавляем туда следующие приложения

powershell.exe and powershell_ise.exe

Этой политикой можно запретить запуск любых установленных (а также не установленных) приложений.

Прячем элементы панели управления

Расположение групповой политики:

User Configuration → Administrative Templates → Control Panel → Show only specified Control Panel items.

При включении этой политики все элементы панели управления будут скрыты от пользователя. Если пользователю должны быть доступны какие-либо элементы, добавьте их в исключения.

Запрещаем запуск редактора реестра

Расположение групповой политики:

User Configuration → Policies → Administrative Templates → System → Prevent access to registry editing tools

Меняем значение на enabled.

Запрещаем все

Логичным завершением этой части статьи будет рассказ о том, как запретить пользователям все. Есть мнение, что пользователь должен подключиться к удаленному рабочему столу, посмотреть на него и, убедившись в торжестве технического прогресса, отключиться.

Для достижения этой цели нам нужно создать групповую политику добавления дополнительных ключей в реестре Windows:

Расположение групповой политики:

User ConfigurationPreferences Windows SettingsRegistry

Кликаем правой кнопкой мыши по Registry затем New затем Registry item

Добавляем новый REG_DWORD параметр RestrictRun со значением 1 в ключ реестра

HKCUSoftwareMicrosoftWindowsCurrentVersionPoliciesExplorer

Теперь пользователю запрещено запускать любые приложения кроме системных.

Как запретить ему пользоваться CMD и Power Shell описано выше.

Если вы все-таки решите (исключительно по доброте душевной) разрешить пользователям запуск каких-либо приложений, их нужно будет добавить в «разрешительный список» путем создания в ключе

HKCUSoftwareMicrosoftWindowsCurrentVersionPoliciesExplorerRestrictRun

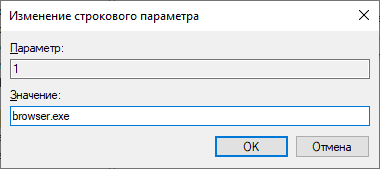

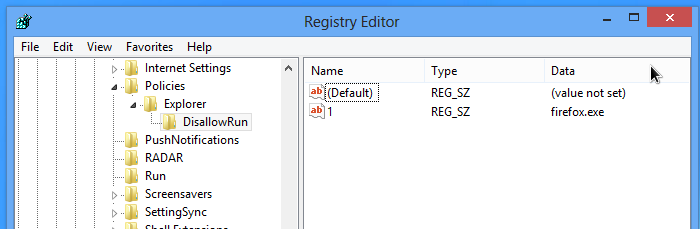

Значением типа string, используя порядковый номер разрешаемой программы в качестве имени (нумерация как это не странно начинается с 1), и именем разрешаемой программы в качестве значения.

Пример:

HKCUSoftwareMicrosoftWindowsCurrentVersionPoliciesExplorerRestrictRun]

String Name:«1»=«notepad.exe»

String Name «2»=«calc.exe»

При такой конфигурации пользователь сможет запустить только блокнот и калькулятор.

На этом хочется закончить «Запрещательную» часть. Конечно, можно упомянуть еще некоторое количество «Низя», но все это настраивается через Parallels Client и встроенные политики Parallels RAS.

Часть вторая. «Время и прочая романтика»

Установка временных лимитов для удаленных сессий

Бывает, что пользователь запускает приложение в фоне и может даже не пользоваться им. Если для обычных приложений это не страшно, то запущенное в фоне опубликованное приложение / рабочий стол занимает лицензию, а лицензии, как бы дико это не звучало для России, стоят денег.

Для решения этого вопроса умные люди из Microsoft придумали различные статусы терминальных сессий и временные лимиты для них.

Какие бывают статусы терминальных сессий:

Active – сессия активна и в ней что-то происходит. Пользователь двигает мышкой, нажимает на кнопки и создает имитацию бурной деятельности

IDLE – соединение есть, сессия запущена, приложение работает, но пользователь активности не проявляет

Disconnected – пользователь нажал крестик и отключился. Объяснять конечному пользователю, что за зверь логоф и чем он питается — бесполезно.

Наиболее целесообразно устанавливать временные рамки на IDLE и Disconnected сессий.

В них ничего не происходит, а лицензии занимаются.

Добиться этого мы можем опять-таки, используя групповые политики.

Расположение групповой политики:

User Configuration → Policies → Administrative Templates Administrative Templates → Windows Components → Remote Desktop Services → Remote Desktop Session Host → Session Time Limits

В этой ветке есть несколько опций. Давайте разберем их все:

Set time limit for active but idle Remote Desktop Services sessions

Максимальное время работы для Active сессий.

Set time limit for active Remote Desktop Services sessions

Максимальное время работы для IDLE сессий.

Set time limit for disconnected sessions

Максимальное время работы для disconnected сессий.

End session when time limits are reached

Если установить эту политику в Enabled статус, то по достижению временного лимита сессии будут завершаться, а не отключаться.

Настройка временных лимитов – важный шаг для оптимизации работы сервера и оптимизации затрат на ПО.

Установка времени логина для пользователей или скажем нет переработкам

У каждого из нас есть рабочий день, а также утро, вечер и ночь. Но Британские (или Мальтийские) ученые недавно выяснили, что от работы, оказывается, можно заболеть или даже умереть. Работа — это очень сильный и опасный наркотик, поэтому в ярой заботе о любимых пользователях мы должны ограничить им время, когда они могут логиниться на сервер. А то надумают тоже работать из дома, отпуска и по выходным. И помогут нам в этом не групповые политики. Настройка времени работы находится в свойствах пользователя. Где-то далеко в начале этой статьи я упоминал, что все манипуляции лучше производить со специально созданной группой пользователей Parallels RAS, так вот, на примере этой группы мы и разберем, как установить часы работы.

Идем в левый нижний угол нашего экрана, нажимаем кнопку пуск и печатаем dsa.msc

Откроется всеми любимая оснастка Active Directory Users and Computers.

Найдите созданную вами группу пользователей Parallels RAS кликните по ней правой кнопкой мыши и зайдите в свойства. Во вкладке Account будет опция Logon Hours в которой нужно выбрать разрешенные и запрещенные часы работы для группы.

Итог этого раздела:

1. Вы великолепны

2. Жизни пользователей спасены от переработки

Часть третья. «Интерактивная»

Используя опубликованные ресурсы, часто приходится не только запрещать все подряд на сервере, но и перенаправлять в удаленную сессию локальные ресурсы. И если с принтерами, сканерами, дисками, звуком и COM портами никаких сложностей не возникнет, Parallels RAS прекрасно их перенаправляет без дополнительных настроек со стороны Windows, то с перенаправлением USB устройств и веб камер все не так просто.

Для перенаправления данного типа оборудования нужно, чтобы звезды сошлись в правильном порядке не только на сервере, но и на клиентской машине:

На компьютере пользователя измените следующую групповую политику:

Computer Configuration → Administrative Templates → Windows Components → Remote Desktop Services → Remote Desktop Connection Client → RemoteFX USB Device Redirection

Присвойте ей значение Enabled

Теперь в свойствах Parallels клиента (Connection Properties → Local Resources) вы сможете выбрать, какое именно из подключенных USB устройств должно быть перенаправлено на сервер.

Примечание: USB устройство может быть задействовано либо в опубликованном приложении, либо на локальном компьютере, но не одновременно и там, и там.

На стороне сервера необходимо установить драйверы и все необходимое ПО для работы USB устройства. К сожалению, универсального драйвера для всего подряд человечество еще не придумало.

На этом хотелось бы завершить обзор настроек Windows, которые будут важны для работы Parallels RAS.

З.Ы. Таких длинных текстов писать не доводилось давно, отсюда огромная благодарность всем тем, кто осилил эту статью.

Для ограничения программ, разрешенных для запуска на Windows Server 2008 R2, используются групповые политики.

Запускаем файл gpedit.msc. Переходим в раздел «Конфигурация компьютера» — «Конфигурация Windows» — «Параметры безопасности» — «Политики ограниченного использования программ». По умолчанию этот раздел пуст. Долбасим правую кнопу мыши и в меню выбираем «Создать политику ограниченного использования программ».

Политика для ограничения запуска программ создана. Остались детали: ввести список разрешенных программ и нажать кнопку «запретить все».

Редактируем назначенные типы файлов.

Удаляем тип LNK, чтобы можно было запускать ярлычки разрешенных программ. Добавляем типы HTM, HTML, JS. Нечего эти файлы запускать на сервере.

Для настройки «Применение» указываем, что правила должны действовать для всех пользователей, кроме локальных администраторов. В этом случае администратор сможет запустить любую программу, если запустит ее через меню «Запуск от имени администратора».

Переходим к группе «Дополнительные правила». Здесь необходимо ввести список разрешенных для запуска программ. По умолчанию в этом разделе есть две записи, разрешающие запуск служебных программ и программ из Programm Files. Нам нужны жесткие ограничения, поэтому удаляем эти записи и добавляем каждую программу по-отдельности.

При создании нового правила для пути необходимо указать полный путь к разрешенной программе и установить уровень безопасности «Неограниченный».

Необходимо учитывать, для пользователей, работающих с терминальным сервером Windows Server 2008 R2 должны быть доступны для запуска следующие программы:

C:Windowsexplorer.exe

C:WindowsSystem32control.exe

C:WindowsSystem32csrss.exe

C:WindowsSystem32dllhost.exe

C:WindowsSystem32dwm.exe

C:WindowsSystem32logonui.exe

C:WindowsSystem32rdpclip.exe

C:WindowsSystem32rundll32.exe

C:WindowsSystem32taskhost.exe

C:WindowsSystem32TSTheme.exe

C:WindowsSystem32userinit.exe

C:WindowsSystem32taskmgr.exe (диспетчер задач)

C:Windowssplwow64.exe

C:WindowsSystem32conhost.exe

C:WindowsSystem32cmd.exe

C:WindowsSysWOW64cmd.exe

C:WindowsSysWOW64fixmapi.exe (функция «Отправить — Адресат» меню Проводника)

Заключительный шаг: включить запрет на запуск всех программ, кроме разрешенных. В группе «Уровни безопасности» устанавливаем по умолчанию уровень «Запрещено».

После этих изменений администратор не сможет запускать файл gpedit.msc для редактирования групповых политик. Обходной путь: запустить консоль mmc.exe и вручную выбрать на редактирование нужную оснастку.

После старта Windows на компьютере запускается группа программ, настроенная под определённого пользователя. Эти «элементы запуска» могут быть как сторонними программами, установленными пользователем и настроенными для запуска при загрузке системы, до встроенных программ Windows, которые система должна запускать при старте автоматически. Windows – это операционная система, которая передаёт полный контроль над компьютером пользователю. В этом случае пользователи Windows также имеют право определять, какие программы должны при старте запускаться, а какие нет.

Пользователям Windows иногда необходимо запретить запуск некоторых программ по ряду причин (начиная с того, что целевая программа является вредоносной или иным образом опасной, и заканчивая тем, что целевая программа поглощает много ресурсов компьютера). К счастью, предотвратить запуск программы при запуске на компьютере под управлением Windows довольно легко. Для разных версий операционной системы используются одни и те же решения, реализованные по-разному. Рассмотрим их более подробно.

Чтобы отключить запуск программ в Windows, поочерёдно выполняйте описанные дальше действия, пока не добьётесь положительного результата. Например, если первый метод не работает, только тогда переходите ко второму, а затем к третьему, пока полностью не предотвратите выполнение целевой программы при запуске.

Запрет запуска программ через редактор групповых политик

Первое решение оказывается эффективным в большинстве случаев, поэтому начинать нужно именно с него. Чтобы запретить запуск приложений через редактор групповых политик, выполните следующие действия:

Готово! Теперь запуск указанных приложений запрещён на уровне системы локальной политики. Перезагрузите ПК и убедитесь, что изменения вступили в силу. В противном случае переходите к следующему решению.

Запрет запуска программ через реестр Windows

Возможность запретить запуск программ в Windows при старте также есть в реестре. В таком случае вы можете запретить запуск некоторых программ при старте Windows, только если вы это сделаете через Реестр на вашем компьютере.

ВАЖНО. Содержит инструкции по редактированию реестра. Если вы сделаете какую-либо ошибку при редактировании реестра, вы можете вызвать сбой или невозможность загрузки Windows, что потребует переустановки Windows. Редактируйте реестр на свой страх и риск. Всегда делайте резервную копию реестра, прежде чем вносить какие-либо изменения. Если вам неудобно редактировать реестр, не пытайтесь выполнить эти инструкции. Вместо этого обратитесь за помощью к поставщику компьютерной поддержки.

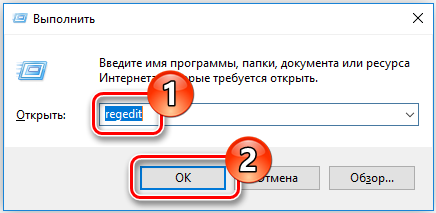

Чтобы удалить загрузочную запись из реестра:

- Нажмите Win-R. В поле «Открыть:» введите regedit и нажмите Enter.

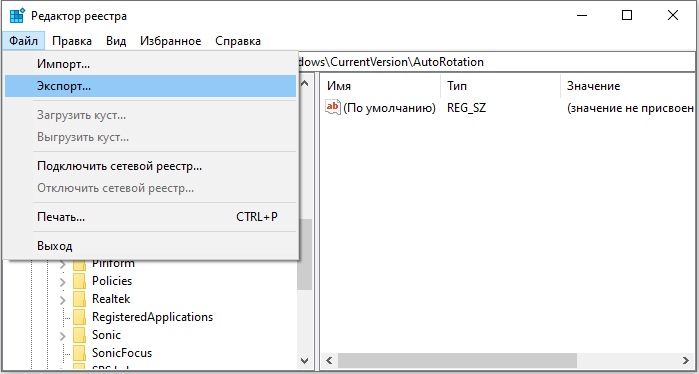

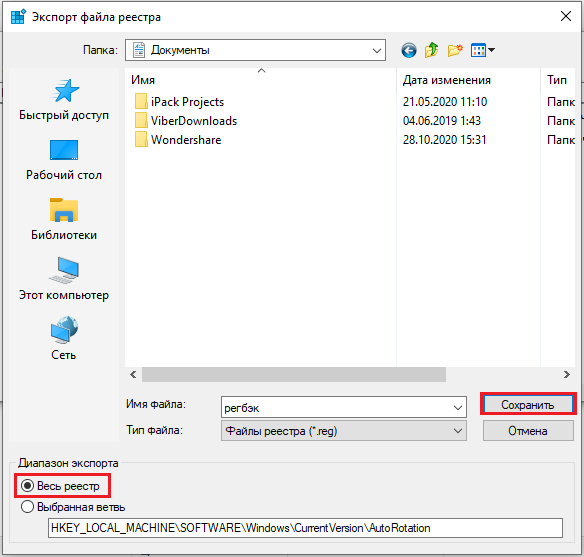

- Чтобы сохранить резервную копию реестра, в меню Файл выберите Экспорт ….

- Обязательно отметьте место назначения файла; по умолчанию он будет сохранён на рабочем столе.

- Дайте файлу понятное имя, например, реестр или регбэк, чтобы вы помнили, что этот файл является резервной копией реестра.

- В поле «Диапазон экспорта» убедитесь, что выбрано «Всё», и нажмите «Сохранить». Это создаст резервную копию рабочего реестра.

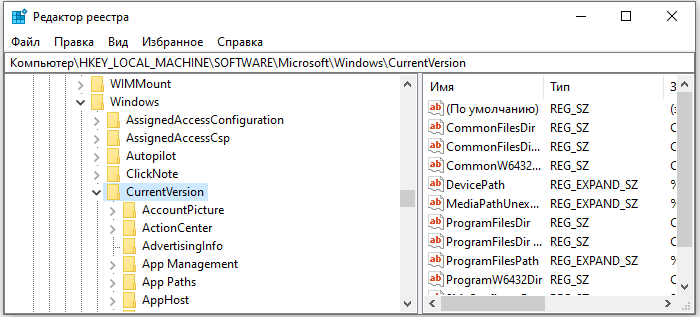

- Чтобы развернуть HKEY LOCAL MACHINE, нажмите + (знак плюс) слева.

- Разверните дерево Software, затем Microsoft, затем Windows, а затем CurrentVersion.

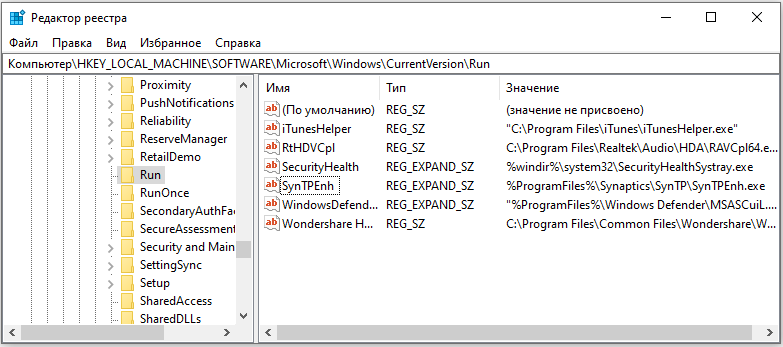

- Выделите папку «Run». В правой части экрана вы увидите программы, настроенные на запуск при старте, которые могут отсутствовать в папке «Автозагрузка». Некоторые из них могут быть важными, такими как антивирусные программы или брандмауэры. Также могут быть нежелательные или ненужные программы, такие как шпионское и рекламное программное обеспечение. Вам нужно будет выяснить, что нужно, а что нет.

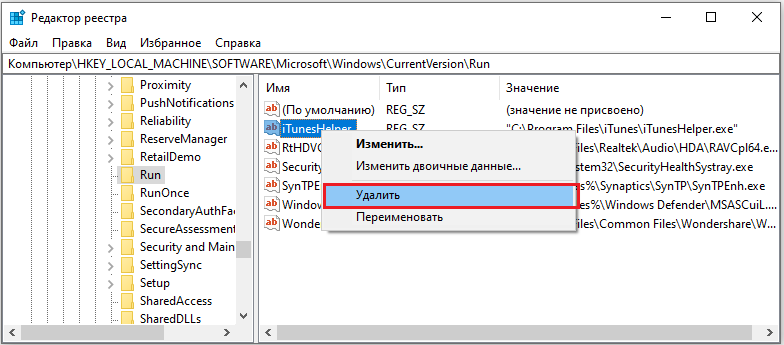

- Выделите любую программу (программы), которую вы хотите запретить для автоматического запуска, а затем нажмите клавишу Del. Помните, что удаление программ здесь не удаляет их с вашего компьютера; это только останавливает их автоматический запуск.

Изменения в реестре вносятся немедленно, поэтому вам не нужно сохранять свои изменения. На этом этапе вы можете просто закрыть редактор реестра.

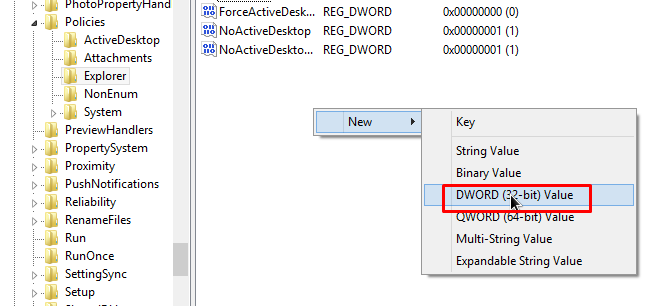

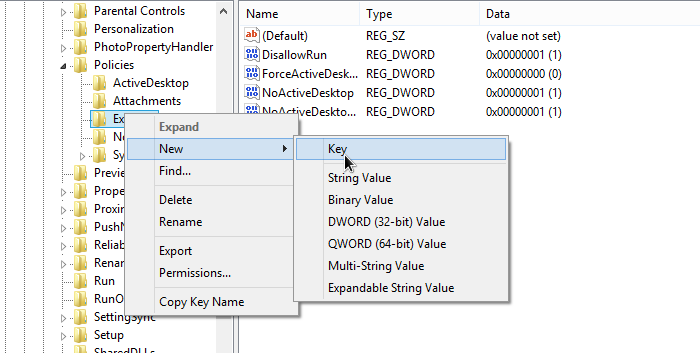

Ещё один вариант ограничения запуска программ в Windows через реестр:

- Откройте реестр Windows и перейдите в каталог: HKEY_CURRENT_USER/Software/Microsoft/Windows/CurrentVersion/Policies/Explorer

- Щёлкните правой кнопкой мыши пустую область с правой стороны и добавьте новое «DWORD (32-разрядное) значение» с именем «DisallowRun».

- Откройте «DisallowRun» и присвойте ему значение «1».

- Щёлкните правой кнопкой мыши и добавьте новый «Ключ», также называемый «DisallowRun». Будет создана новая папка.

- Выберите папку «DisallowRun» на левой панели.

- Щёлкните правой кнопкой мыши пустую область с правой стороны и добавьте новое «DWORD (32-разрядное) значение» с именем «1».

- Откройте «1» и в поле значение введите название программы, которую вы хотите заблокировать, например, «itunes.exe».

- Повторите описанные шаги с любыми приложениями, которые необходимо заблокировать, только увеличивайте число, используемое в «DWORD (32-битном) значении» каждый раз (2, 3, 4, 5 и т. д.)

После этого даже при попытке принудительного запуска программы вы увидите сообщение «Эта операция была отменена из-за действующих на этом компьютере ограничений. Пожалуйста, обратитесь к системному администратору».

Запрет запуска программ с помощью сторонних программ

Кажется, что какой бы мощный компьютер ни был с точки зрения аппаратного обеспечения, он никогда не бывает достаточно быстрым, чтобы всё делать то, что вы хотите. Будь то новейшие игры или редактирование/создание/кодирование видео, большинству пользователей захочется выжать каждую единицу производительности, которую только можно получить. Конечно, вы можете прибегнуть к разгону, но для некоторых пользователей это просто не вариант.

Некоторые приложения требуют значительных системных ресурсов. Фоновое обновление компонентов Windows, запуск запланированных заданий, дефрагментация жёсткого диска или другие системные процессы, которые запускаются в автоматическом режиме, могут препятствовать стабильной работе компьютера. Многие задачи на ПК также требуют закрытия всех запущенных в данный момент программ, и при установке большинства программного обеспечения необходимо закрывать все другие приложения, чтобы минимизировать конфликты и избежать замены используемых файлов.

Один из способов запрета запуска программ и определённых служб – использовать инструмент, который может сделать это автоматически. Теоретически, чем меньше вы работаете в фоновом режиме, занимая процессорное время, память и используя жёсткий диск, тем быстрее и стабильнее будет запускаться игра или интенсивное приложение. Вот несколько самых популярных программ, с помощью которых можно запретить автозагрузку приложений.

AlacrityPC

AlacrityPC основан на старом инструменте повышения производительности, называемом FSAutoStart, который был создан специально для разгона Microsoft Flight Simulator. Теперь он разработан, чтобы помочь вам максимально эффективно использовать свой компьютер при выполнении любых ресурсоёмких задач, заранее отключив ненужные службы и заблокировав запуск приложений. AlacrityPC работает с профилями, и вы можете использовать одно из значений по умолчанию или задать собственный настройки, чтобы отключить именно те процессы и службы, которые вы хотите. Перетащите значок профиля на рабочий стол, чтобы запустить его автоматически.

Существуют некоторые дополнительные оптимизации, такие как дефрагментация памяти, выключение оболочки рабочего стола, удаление обоев и выключение/перезагрузка системы после закрытия программы автозапуска. Автозапуск запустит программу после применения форсирования, а затем вернётся обратно после закрытия программы.

AlacrityPC не обновлялся с 2008 года, хотя известно, что он работает с Windows 7, и на сайте есть небольшое обновление, но вы должны вручную скопировать файлы в папку ProgramFiles. Чтобы отключить сообщение об ошибке обновления при запуске, выберите Сервис/Параметры. Для работы приложения требуется .NET Framework 2.0.

JetBoost

Если вы ищете удобное приложение-бустер, которое не требует большого количества настроек, вам обязательно стоит попробовать JetBoost. Интерфейс приложения прост и понятен – для запуска программы в Windows просто нажмите кнопку Boost.

Метод увеличение производительности по умолчанию не слишком агрессивен и просто отключит некоторые службы, очистит системную память, буфер обмена, изменит профиль питания на высокую производительность и предотвратит запуск автоматических обновлений. Если вы хотите получить больше контроля, отключив больше функций, нажмите кнопку «Настроить». Здесь можно отключить запущенные процессы, сторонние службы и Explorer.exe.

Немного странная, но полезная функция – возможность создавать переносную версию из установленного приложения. Для этого нажмите значок «Дополнительно» в правом верхнем углу окна. JetBoost работает от Windows 2000 до Windows 10 32-разрядных и 64-разрядных.

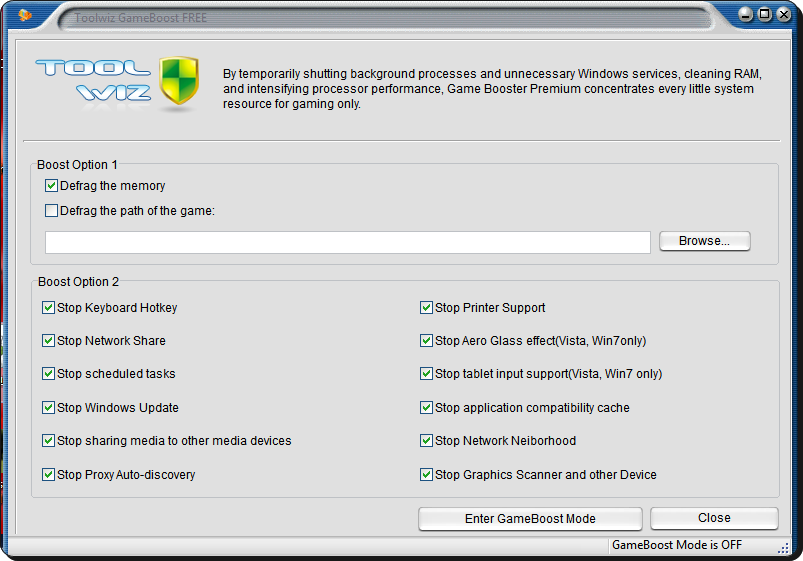

ToolWiz GameBoost

ToolWiz GameBoost – это ещё один простой в использовании инструмент. Он не будет путать вас множеством опций, которые потенциально могут вызвать системные проблемы. Как и в JetBoost, если вы хотите использовать программу без каких-либо настроек, просто загрузите её и нажмите EnterGameBoostMode – она начнёт закрываться и оптимизировать перечисленные компоненты системы.

Фактически, GameBoost не имеет много параметров для настройки. Здесь только 2 раздела, которые называются BootOption 1 и BoostOption 2. У Option 1 есть единственная опция по умолчанию, которая не включена: вы можете дефрагментировать файлы и папки, в которых находится игра.

Память и все параметры Option2, такие как отключение запланированных задач, обновление Windows, поддержка принтера, Aeroglass, ввод с планшета, сетевое окружение и т. д., включены по умолчанию. Работает от WindowsXP до Windows10.

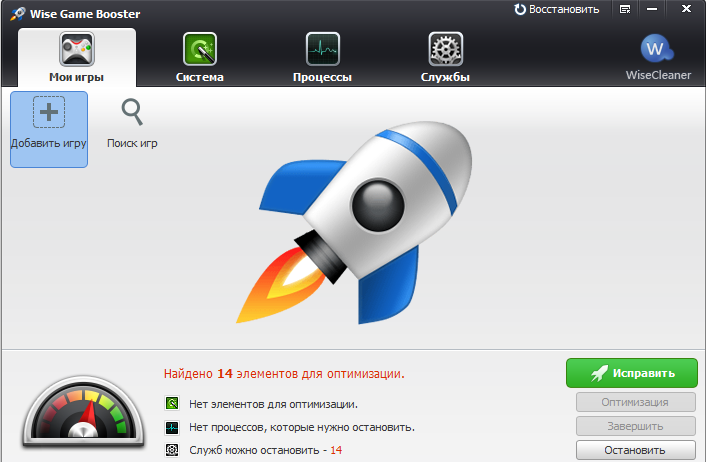

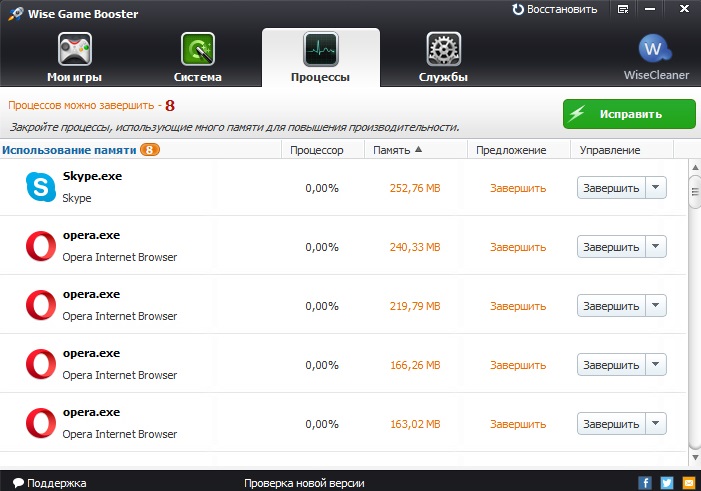

Wise Game Booster

Wiseбольше известен своими приложениями для очистки и оптимизации дисков/реестра. GameBooster – ещё один отличный инструмент, который может помочь максимизировать количество системных ресурсов, доступных для игр или интенсивных приложений. Чтобы быстро оптимизировать систему, просто нажмите кнопку «Оптимизировать все» на вкладке «Мои игры». Вкладка «Мои игры» – это область ярлыков, в которую можно поместить любимые приложения, запускаемые во время использования программы.

Помимо ряда системных служб и любых ненужных процессов, которые отключаются при оптимизации системы, можно настроить около 20 системных параметров, таких как запуск Explorer в отдельном процессе, оптимизация 5 сетевых настроек и повышение скорости отклика нескольких систем.

К сожалению, в программе нет простой кнопки восстановления, чтобы вернуть все настройки пользователя по умолчанию, и вам придётся настраивать каждый раздел отдельно. Работает на Windows XP и выше, доступна портативная версия.

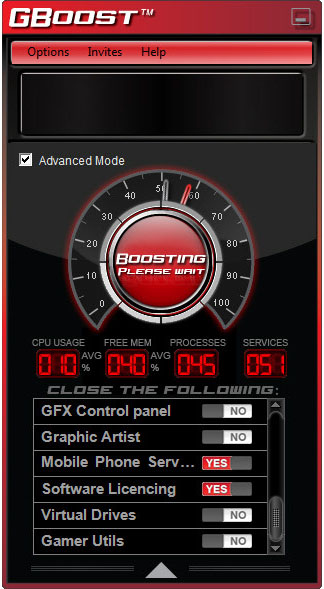

GBoost

Внешне GBoost напоминает приложение для разгона компонентов ПК. Программа необходима для быстрого и лёгкогоотключения ненужных служб и процессов, чтобы получить последние единицы производительности своего компьютера. Кнопка «Нажать для ускорения» отключит компоненты по умолчанию и, чтобы восстановить всё обратно, снова нажмите эту же кнопку.

Циферблат вокруг кнопки ускорения – это показатель того, насколько оптимизированной GBoost считает систему: чем ближе к 100, тем лучше. Нажмите стрелку вниз или поле «Расширенный режим», чтобы получить список всего, что можно отключить. Опытным пользователям могут не понравиться общие названия для параметров отключения, таких как Gamer Utils, Graphic Artist или Music Players и т. д.

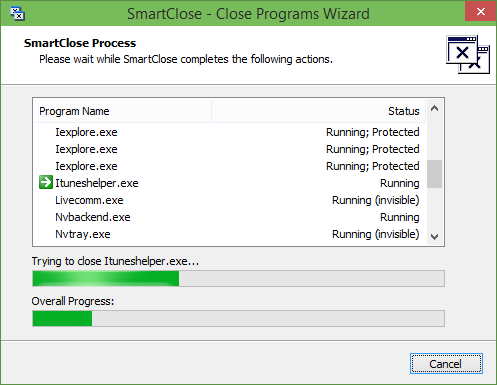

SmartClose

SmartClose – это инструмент, который в некоторых случаях легче использовать, чем другие аналогичные программы, а в других – сложнее. То, как работает программа, больше похоже на ПО для резервного копирования, использующее образы «До» и «После», чтобы отключить процессы и службы, а затем восстановить их снова. Полезной функцией является мастер настройки Windows, который поможет вам в процессе создания образа системы.

На этапе настройки мастера вы можете закрыть все открытые процессы, закрыть окна (Internet) Explorer, отключить заставку, остановить службы и создать файл образа. Если вы хотите, чтобы SmartClose никогда не останавливал определённый процесс, его необходимо настроить и добавить в качестве защищённой программы.

Если вы хотите остановить или защитить выбранные службы, они должны быть настроены в текстовом файле INI с помощью Блокнота. Вы можете сохранить несколько образов для разных сценариев, а затем восстановить или отредактировать любой из них с помощью мастера. Работает на Windows XP, Vista и 7.

Game Booster

Game Booster от IObit– это, пожалуй, самый тщательный и продвинутый бесплатный инструмент для улучшения системы из всех, если вы серьёзный геймер и хотите выжать из своей системы каждый последний кадр в секунду. Он работает, как и большинство других инструментов, временно отключая фоновые процессы, останавливая службы, очищая оперативную память, очищая буфер обмена и отключая обновление Windows. Если вы хотите попробовать и посмотреть, как это работает без особых настроек, просто нажмите на большую кнопку Start Boost.

Вы можете сами перейти к настройке процесса, сервиса и других общих настроек с помощью кнопки «Настроить» и добавить игры в Песочницу, которая скорее представляет собой окно быстрого запуска и ускорения. Game Booster идёт ещё дальше, предоставляя возможность проверять наличие обновлений драйверов, дефрагментировать файлы для каждой отдельной игры в Game Box и применять несколько общих системных настроек. В нижней части окна также есть монитор температуры.

Другие полезные дополнительные инструменты для геймеров – это возможность сохранить скриншот или даже видео вашей сессии и установить счётчик FPS на игровом экране. Они управляются через настраиваемые горячие клавиши.

В последней версии Game Booster IObit сотрудничал с производителем периферийных устройств для ПК Razer, и теперь вам необходимо создать учётную запись в Razer для использования этой программы. Многие давние пользователи Game Booster рекомендуют более раннюю бета-версию 3.4 или 3.5, поскольку они не требуют регистрации, в два раза меньше по размеру, но имеют схожие функции.

Эффективность этих инструментов, очевидно, зависит от нескольких факторов, и результат от компьютера к компьютеру будет отличаться. Если ваша система в хорошем состоянии, и вы строго контролируете, какие службы включены и какие программы запускаются в вашем трее и т. д., результативность, скорее всего, будет слишком минимальной, чтобы её заметить. Однако, если у вас есть несколько задач, выполняющихся в фоновом режиме, или ваша система не очень мощная, отключение всего возможного может дать достаточный прирост производительности для заметного ускорения.

Решаемая задача: Запретить запуск программ, кроме явно добавленных, для всех пользователей компьютера, кроме Администраторов.

Для выполнения описанных действий требуется учетная запись Администратора.

В данном случае у нас имеется определенное условие – «никто, кроме…». Зададим правила ограничения на использование программ.

Откройте Редактор локальной групповой политики и пройдите по пути Конфигурация компьютера – Конфигурация Windows – Параметры безопасности. Выберите Политики ограниченного использования программ.

Чтобы включить политики жмем Действие – Создать политику ограниченного использования программ.

В окне появились дополнительные опции. Заходим в раздел Дополнительные правила. Щелкаем правой кнопкой мыши на Дополнительных правилах и выбираем Создать правило для пути… для добавления пути.

После нажатия кнопки обзор, откроется окно проводника, где можно выбрать путь к папкам, из которых разрешен запуск программ. Папка выбрана, выставляем для нее уровень безопасности Неограниченный для полного доступа, и нажимаем ОК.

Повторяем действия, добавляя папки

- C:Program Files

- C:Program Files (x86)

- C:Windows

- C:Scripts

- Для пути %HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionPrintPrintersDefaultSpoolDirectory% Ставим значение Запрещено.

Теперь нужно указать, что запрет на запуск программы не распространяется на Администратора компьютера. Снова идем в Политики ограниченного использования программ и открываем Применение. Ставим переключатель в позицию Все пользователи, кроме локальных администраторов и жмем ОК.

Запрет запуска программы для всех, кроме администратора настроен.

Один параметр может оказаться досадной и никак не улучшающей безопасность помехой — по умолчанию, SRP обрабатывает не только исполняемые файлы, но и некоторые другие типы файлов — например, ярлыки (Shortcuts). Выполните двойной щелчок по значению Назначенные типы файлов и удалите расширение LNK из списка. Замечу, сами ярлыки и их целевые файлы обрабатываются политикой отдельно. Таким образом, удаляя LNK из списка обрабатываемых расширений, вы не понижаете уровень безопасности системы — создать ярлык на неразрешённый файл и таким образом запустить его в обход политики всё равно будет невозможным.

Затем идем в Политики ограниченного использования программ, Уровни безопасности, щелкаем по Запрещено и устанавливаем его по-умолчанию.

После этого все программы, кроме тех, что присутствуют в Дополнительных правилах будут запрещены политикой для запуска.

- Remove From My Forums

Как ограничить список запускаемых программ на терминальном сервере?

-

Вопрос

-

Доброго времени суток!

Есть домен на контроллерах Server 2012 R2, и терминальный сервер на Windows Server 2008 R2.

Пользователи подключаются к терминальному серверу либо с тонких клиентов WTWare либо просто по RDP.Стоит две задачи:

1) Как ограничить пользователям список запускаемых программ?

2) Как запретить пользователям устанавливать любое ПО на сервер?

3) Членов группы администраторы из этих правил исключить.

Подозреваю что это делается при помощи групповых политик. Подозреваю что второе вытекает из первого.

Пользователи задолбали устанавливать всякий мусор,и зачастую заражённый софт на сервер, запускать не регламентированное ПО!-

Изменено

26 сентября 2014 г. 5:21

-

Изменено

Ответы

-

-

Изменено

osr_MVP, Moderator

26 сентября 2014 г. 6:36 -

Предложено в качестве ответа

Vector BCOModerator

26 сентября 2014 г. 7:26 -

Помечено в качестве ответа

Lester_strange

26 сентября 2014 г. 8:12

-

Изменено