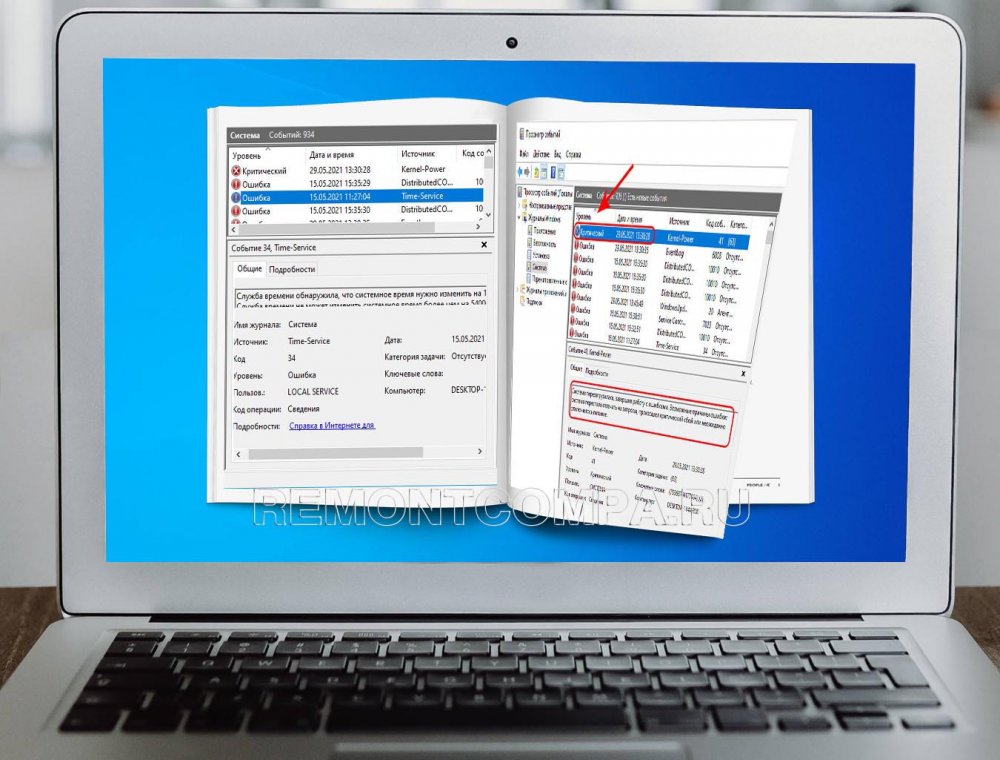

Привет, друзья. В этой публикации поговорим о таком системном компоненте, как журнал событий Windows 10. Это часть классического функционала операционной системы, унаследованная от версий-предшественниц, оснастка консоли управления MMC. Журнал событий являет собой административную функцию, фиксирующую значимые события самой системы, установленных драйверов и программ. Что за события ведёт журнал, и как можно использовать его данные — давайте в этом разбираться ниже.

Журнал событий Windows 10

Как посмотреть журнал событий в Windows 10

Итак, журнал событий Windows 10. Это системное средство, фиксирующее различные технические события операционной системы. Может быть полезно при решении разного рода проблем на компьютере – при произвольных выключениях или перезагрузках, частых зависаниях, появлении BSOD, проблемах с обновлениями, сбоях работы драйверов и т.п. Журнал событий входит в число средств администрирования операционной системы.

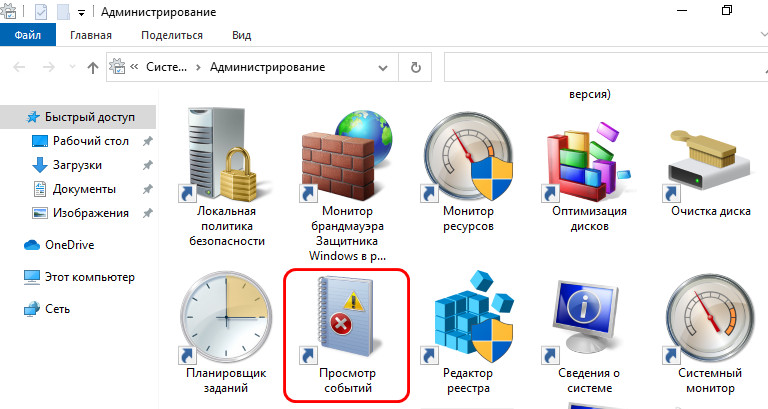

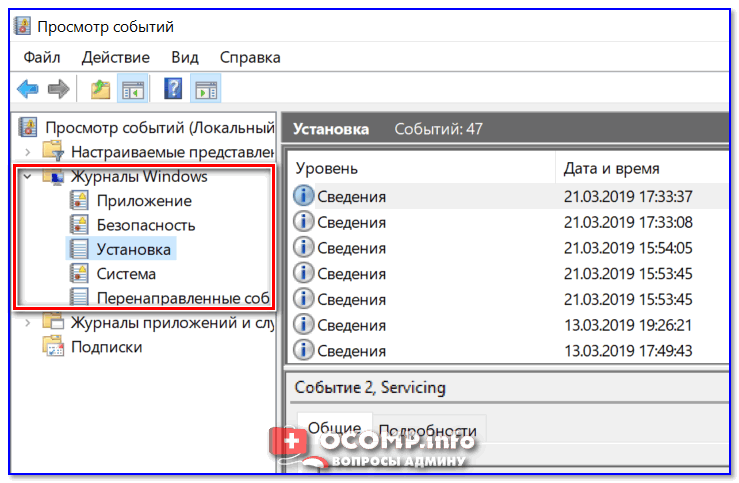

Находится в составе оснастки консоли MMC «Просмотр событий».

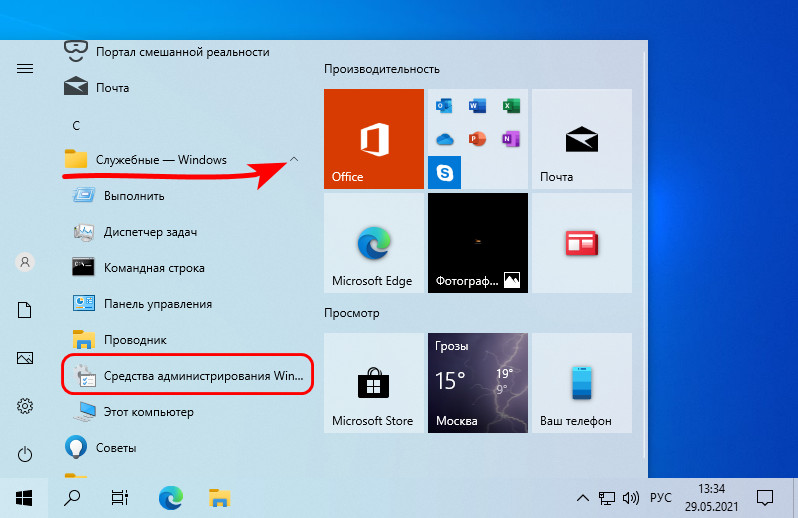

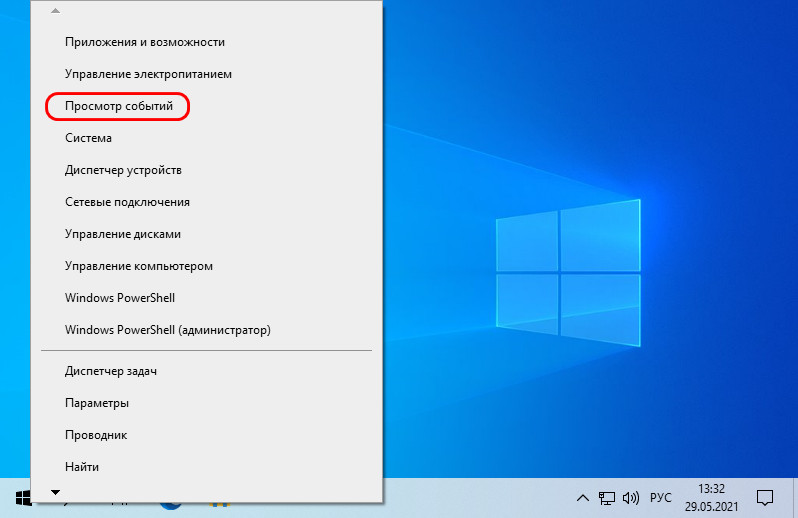

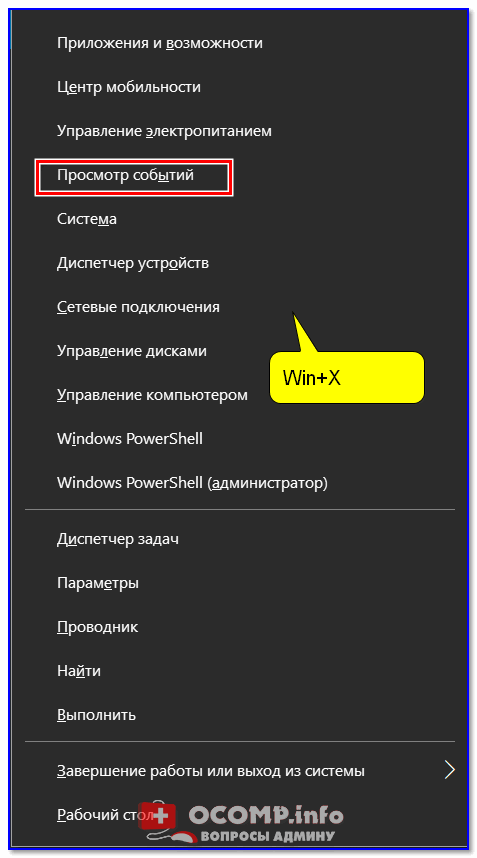

Эту оснастку можно запустить в меню по клавишам Win+X.

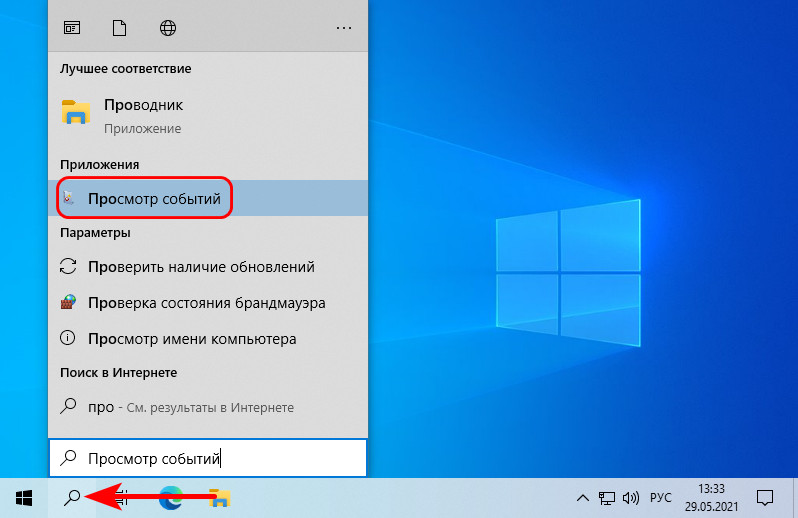

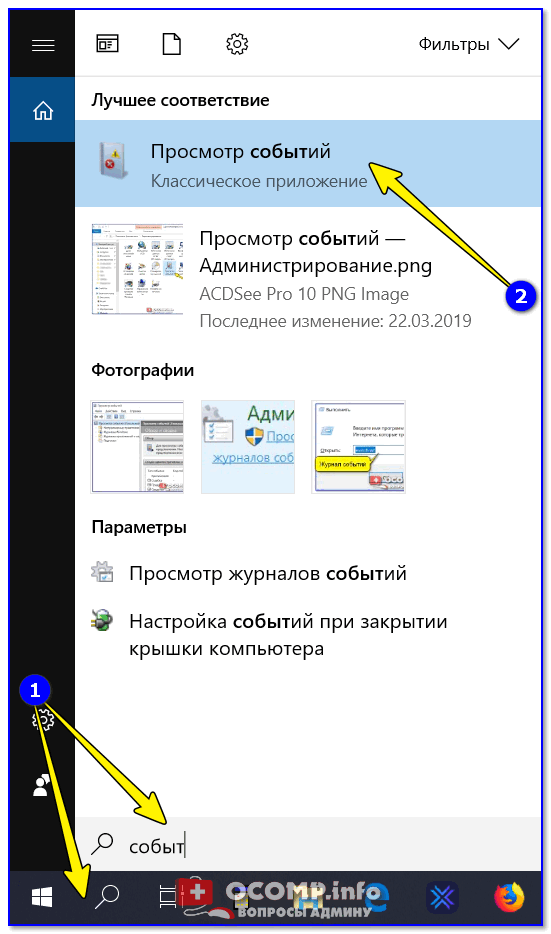

Либо с помощью системного поиска, введя в него запрос «просмотр…».

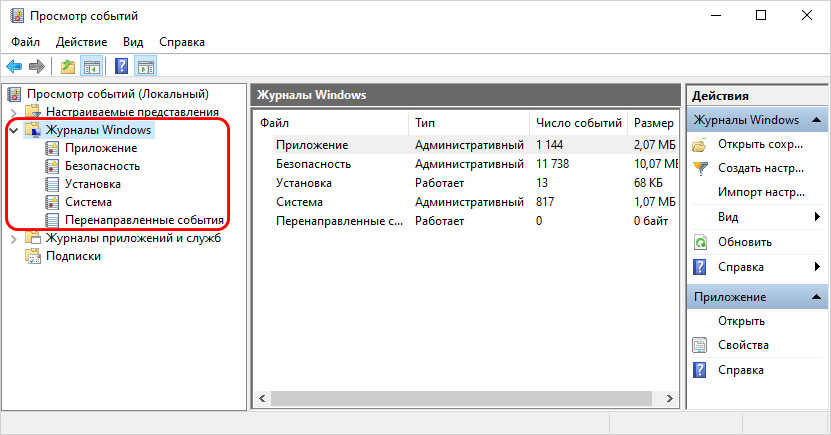

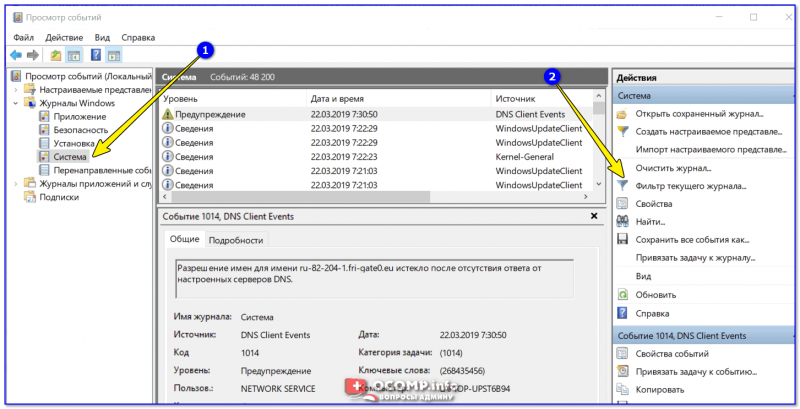

Одной из веток оснастки и есть журнал событий – ветка «Журналы Windows»

Что такое журнал событий Windows 10, и зачем нужен

События в журнале сгруппированы по категориям, самые значимые из них:

-

«Система» — категория, содержащая события самой операционной системы;

-

«Приложение» — категория, содержащая события установленных в Windows 10 программ;

-

«Безопасность» — категория, содержащая события, связанные со входом пользователей в операционную систему, участием в защищённых локальных сетях, запуском брандмауэра, операциями шифрования и т.п.

Именно в этих категориях преимущественно нужно искать события, которые могут что-то нам рассказать о проблемах с компьютером.

У событий в журнале есть уровни, они же, по сути, типы событий:

-

Сведения — это информационные сообщения, фиксирующие запуски и остановки системных и программных служб, которые выполнены обычно, без каких-то проблем и сбоев;

-

Предупреждения — сообщения, фиксирующие системные и программные события, при выполнении которых возникли проблемы. Эти проблемы потенциально могут быть причинами сбоя Windows 10 и программ;

-

Ошибки — сообщения, фиксирующие события, при выполнении которых произошёл критический сбой программ и Windows 10, влекущий за собой потерю данных. Ошибки бывают обычные и критические. Критические – это те, что повлекли за собой сбой работы системы.

Каждое из событий имеет общее и подробное описание, по формулировкам из которых в случае с предупреждениями и ошибками мы можем дополнительно наюзать в Интернете информацию, что это за проблема, и что с ней делать.

Но, друзья, пересматривать все предупреждения и ошибки журнала, заморачиваться ими, что-то выяснять – всё это без надобности делать не нужно. Наличие в журнале огромного числа ошибок и предупреждений не значит, что с компьютером что-то не то. В работе Windows 10 происходит множество различных процессов, их работа иногда завершается нештатно, но эти процессы перезапускаются и потом нормально работают. Чем больше на компьютере используется различного ПО, тем больше будет разного типа событий. Обращаться к журналу событий Windows 10 нужно только тогда, когда у нас есть какая-то проблема – сбои работы драйверов, произвольное разлогинивание системы, зависания, произвольные перезагрузки или выключения компьютера, появление BSOD и т.п. В таких случаях журнал событий, возможно, поможет нам отыскать причину проблемы или как минимум даст направления, в которых нужно искать причину. Также журнал позволит отследить частоту и закономерность сбоев работы системы и программ, что может быть важно при определении причины проблемы.

События в журнале можно фильтровать по ключевым словам и сортировать по различным критериям, в частности, по уровню критичности, дате и времени фиксации события. Например, можем отсортировать события по дате и времени, чтобы отследить, какие события в конкретный день предшествовали внезапному сбою работы компьютера. Другой пример: дабы отследить все сбои, можем отсортировать сообщения по уровню ошибок в начале списка и посмотреть дату и время каждого сбоя.

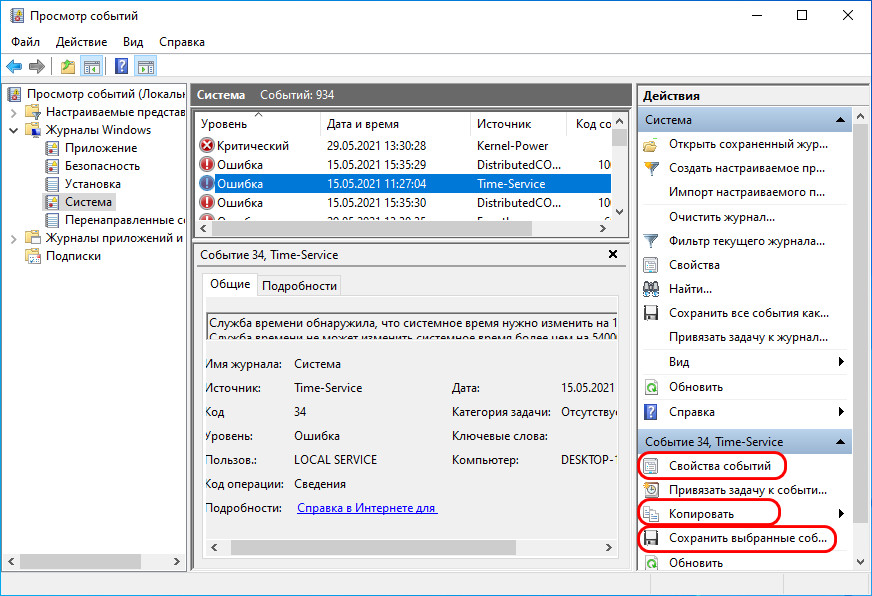

В контекстном меню или на панели консоли справа есть опции событий, которые нам могут пригодиться в процессе их отслеживания:

-

«Свойства событий» — открывает событие в отдельном окошке для удобства просмотра;

-

«Копировать» — копирует сведения события как таблицу или как простой текст;

-

«Сохранить выбранные события» — сохраняет событие в отдельный файл.

Очистка журнала событий Windows 10

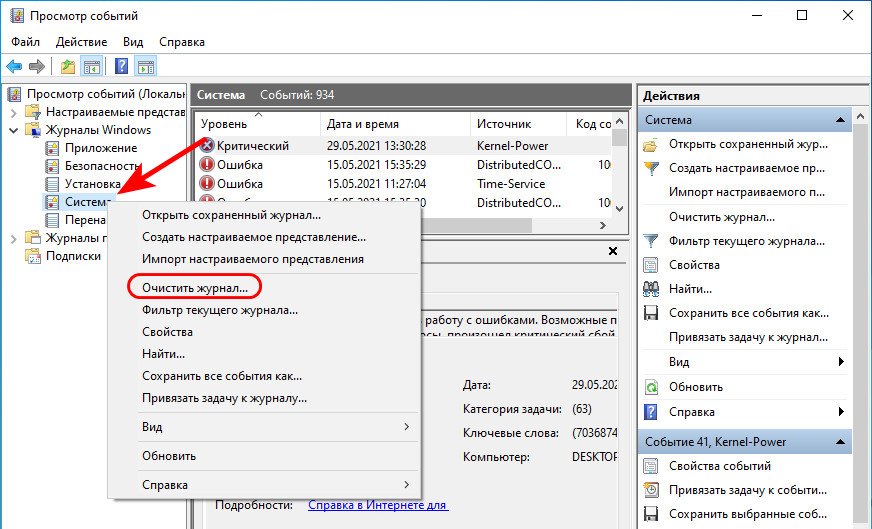

Если вы столкнулись с какой-то проблемой и отследили все важные события журнала, после этого можно очистить его. Дабы в будущем, если снова столкнётесь с необходимостью отслеживания событий, в журнале был, так сказать, меньший фронт работы. Для очистки вызываем на каждой очищаемой категории контекстное меню и выбираем «Очистить журнал».

Содержание:

- 1 Где находится журнал событий Windows

- 2 Как открыть журнал

- 3 Как использовать содержимое журнала

- 4 Очистка, удаление и отключение журнала

Даже когда пользователь ПК не совершает никаких действий, операционная система продолжает считывать и записывать множество данных. Наиболее важные события отслеживаются и автоматически записываются в особый лог, который в Windows называется Журналом событий. Но для чего нужен такой мониторинг? Ни для кого не является секретом, что в работе операционной системы и установленных программ могут возникать сбои. Чтобы администраторы могли находить причины таких ошибок, система должна их регистрировать, что собственно она и делает.

Итак, основным предназначением Журнала событий в Windows 7/10 является сбор данных, которые могут пригодиться при устранении неисправностей в работе системы, программного обеспечения и оборудования. Впрочем, заносятся в него не только ошибки, но также и предупреждения, и вполне удачные операции, например, установка новой программы или подключение к сети.

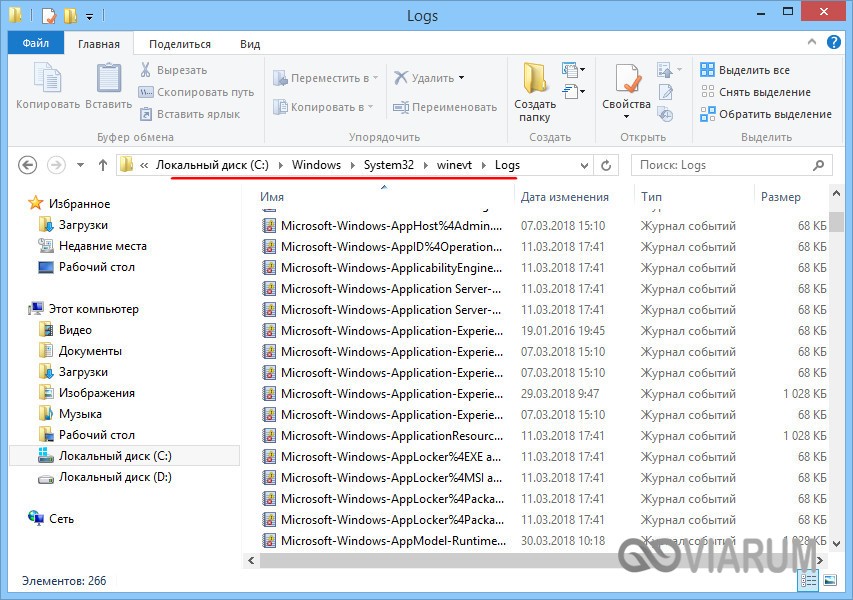

Физически Журнал событий представляет собой набор файлов в формате EVTX, хранящихся в системной папке %SystemRoot%/System32/Winevt/Logs.

Хотя эти файлы содержат текстовые данные, открыть их Блокнотом или другим текстовым редактором не получится, поскольку они имеют бинарный формат. Тогда как посмотреть Журнал событий в Windows 7/10, спросите вы? Очень просто, для этого в системе предусмотрена специальная штатная утилита eventvwr.

Как открыть журнал

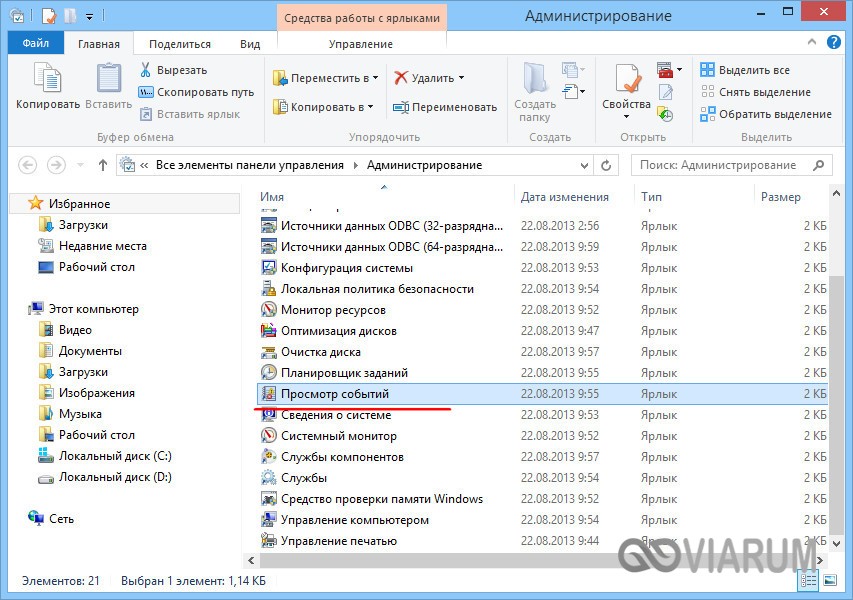

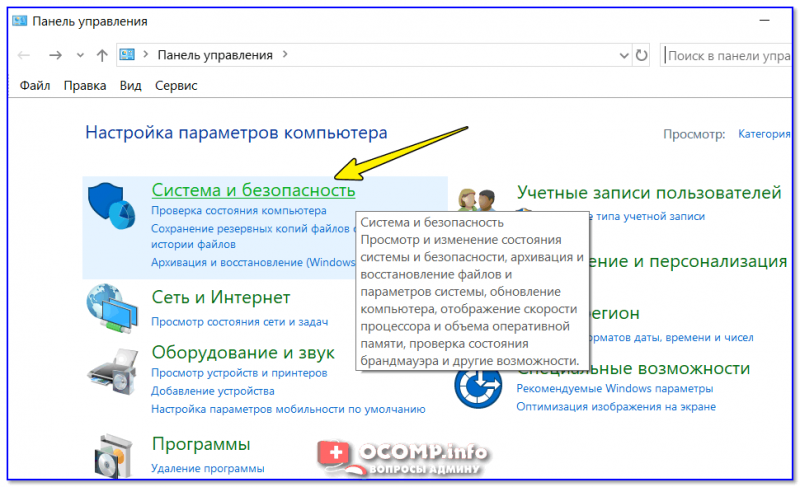

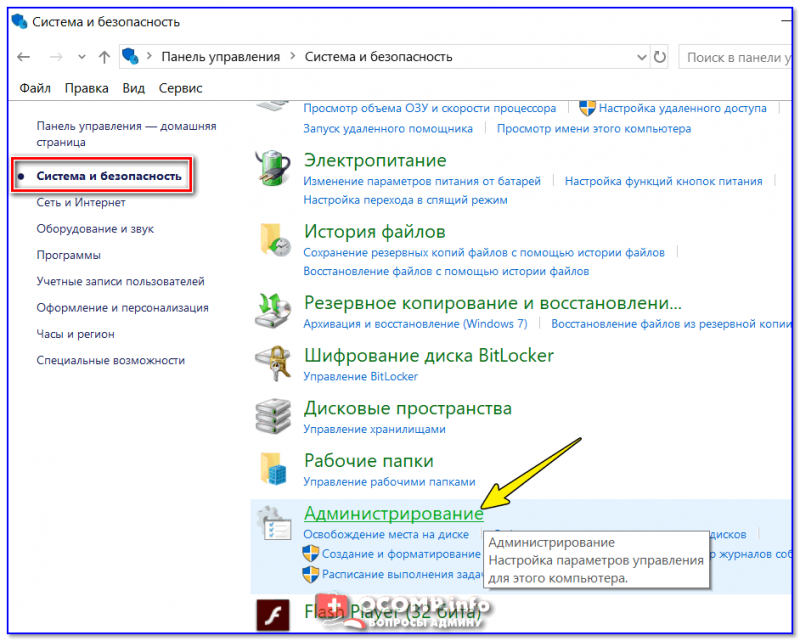

Запустить утилиту можно из классической Панели управления, перейдя по цепочке Администрирование – Просмотр событий или выполнив в окошке Run (Win+R) команду eventvwr.msc.

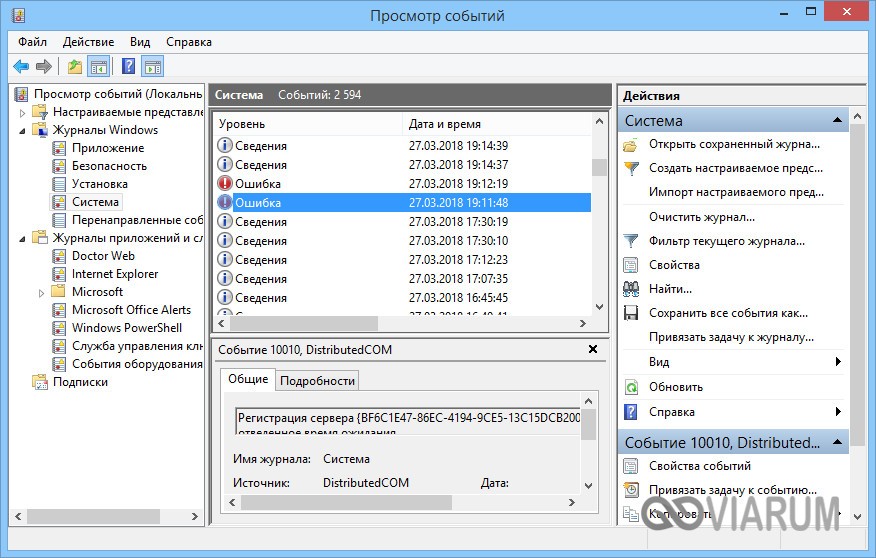

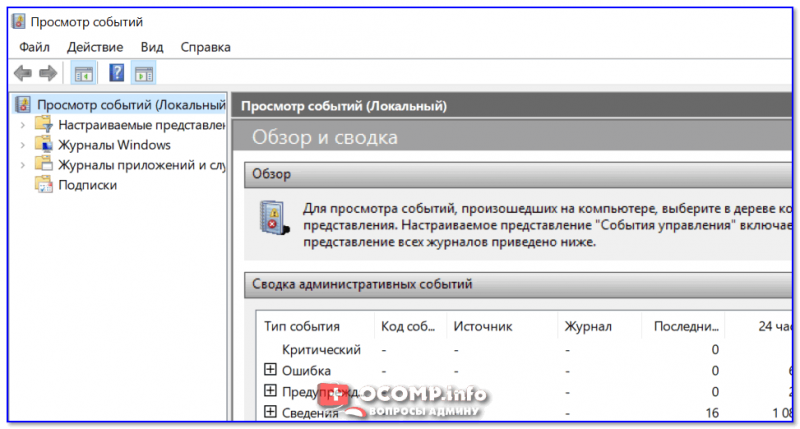

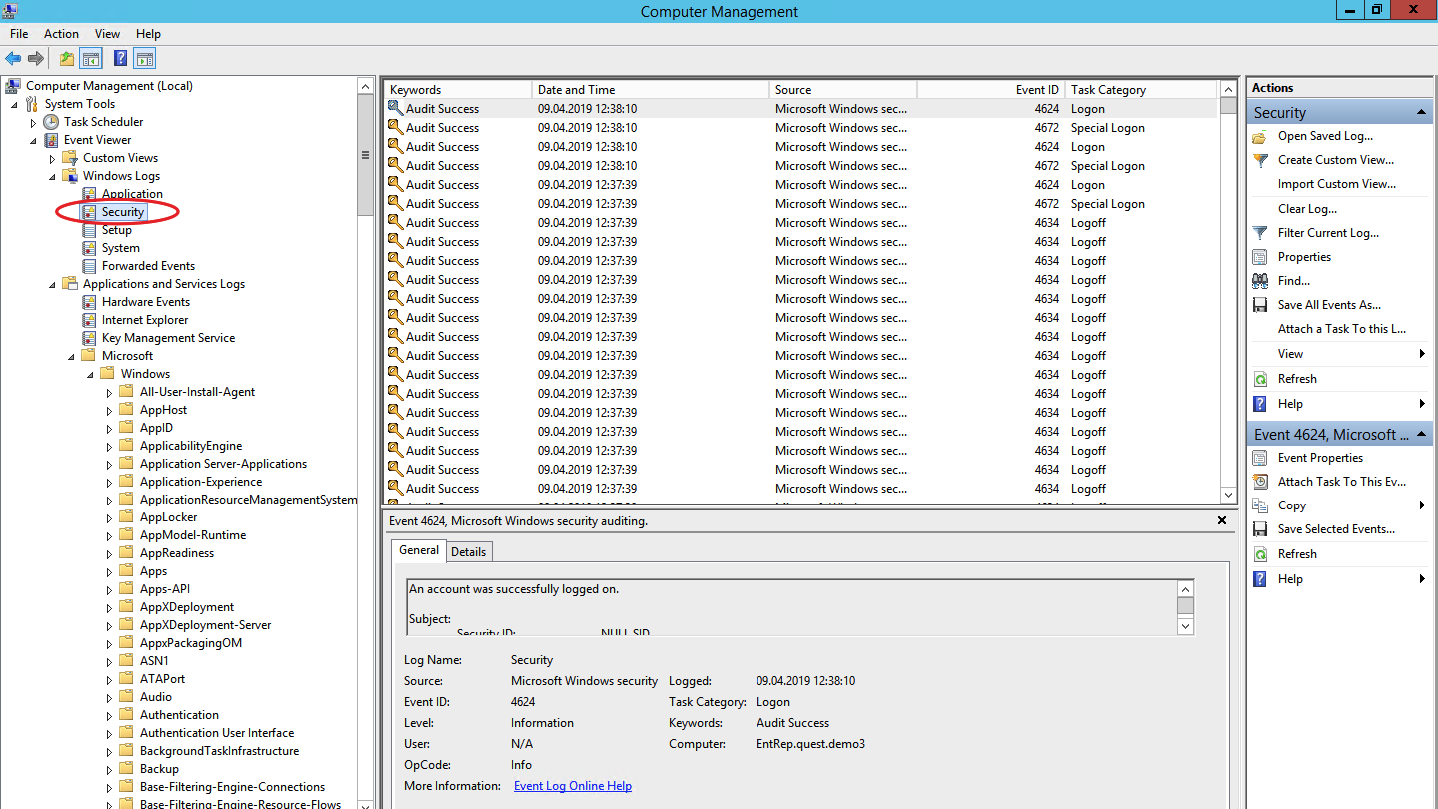

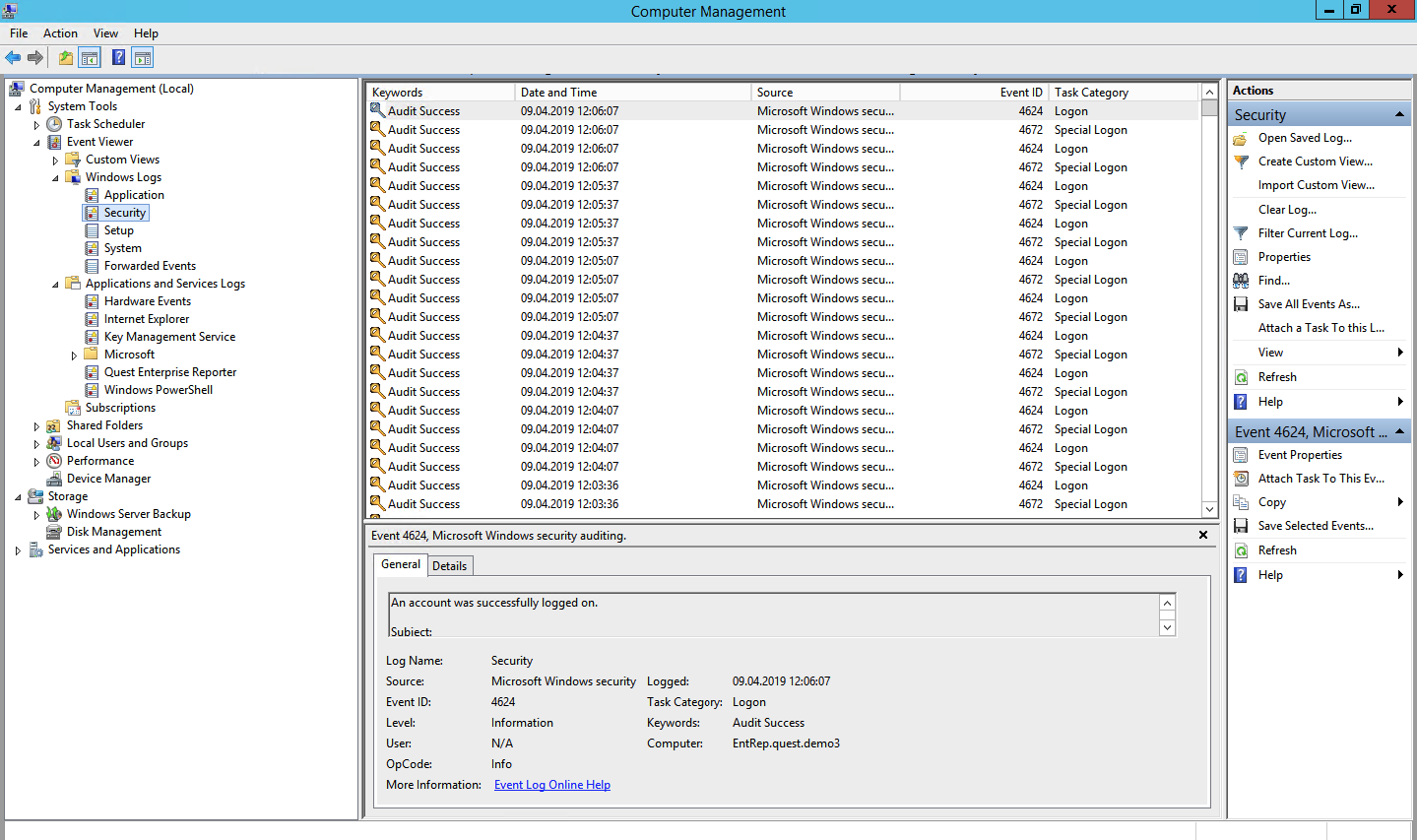

В левой колонке окна утилиты можно видеть отсортированные по разделам журналы, в средней отображается список событий выбранной категории, в правой – список доступных действий с выбранным журналом, внизу располагается панель подробных сведений о конкретной записи. Всего разделов четыре: настраиваемые события, журналы Windows, журналы приложений и служб, а также подписки.

Наибольший интерес представляет раздел «Журналы Windows», именно с ним чаще всего приходится работать, выясняя причины неполадок в работе системы и программ. Журнал системных событий включает три основных и две дополнительных категории. Основные это «Система», «Приложения» и «Безопасность», дополнительные – «Установка» и «Перенаправленные события».

Категория «Система» содержит события, сгенерированные системными компонентами – драйверами и модулями Windows.

Ветка «Приложения» включает записи, созданные различными программами. Эти данные могут пригодиться как системным администраторам и разработчикам программного обеспечения, так и обычным пользователям, желающим установить причину отказа той или иной программы.

Третья категория событий «Безопасность» содержит сведения, связанные с безопасностью системы. К ним относятся входы пользователей в аккаунты, управление учётными записями, изменение разрешений и прав доступа к файлам и папкам, запуск и остановка процессов и так далее.

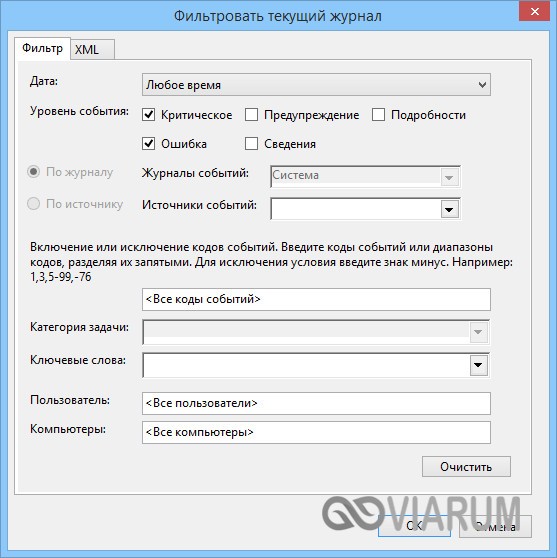

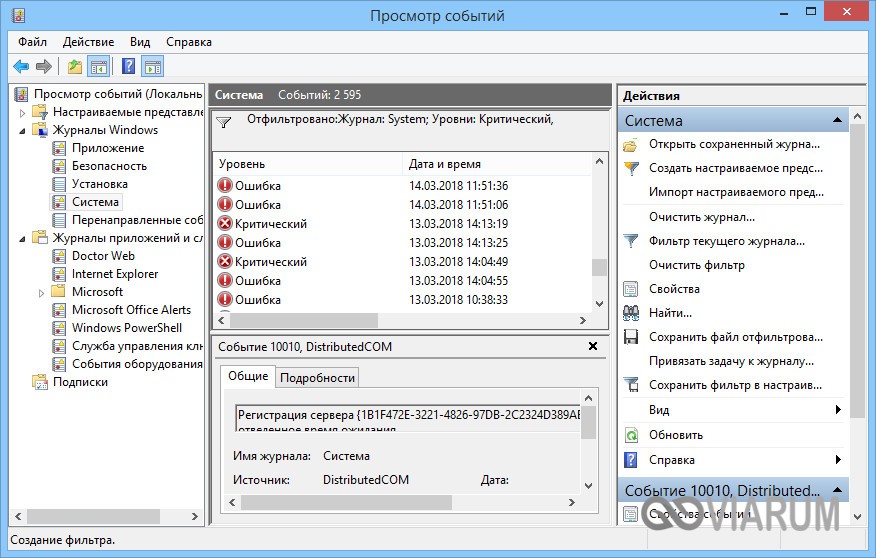

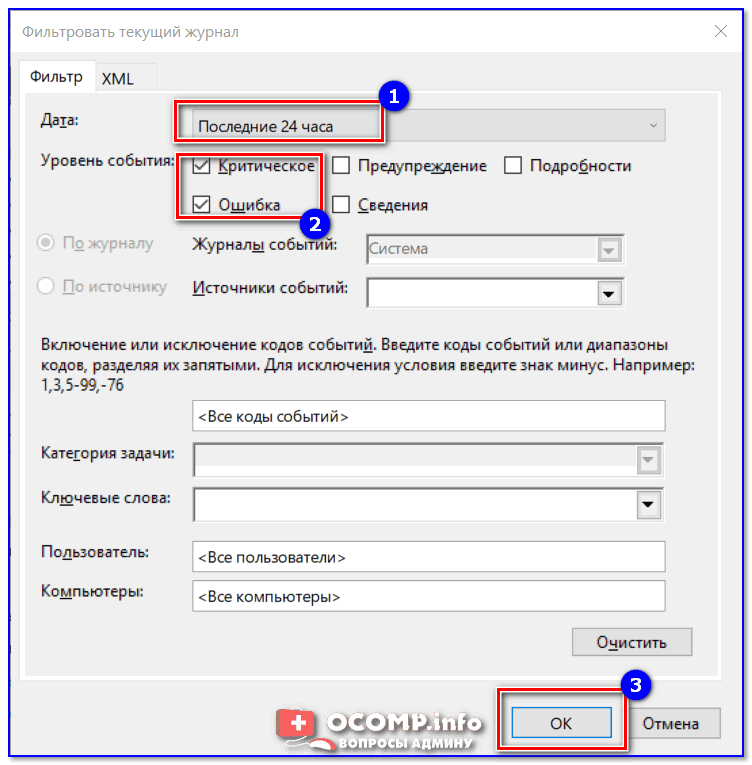

Так как число событий может исчисляться тысячами и даже десятками тысяч, в eventvwr предусмотрена возможность поиска и фильтрации событий по свойствам – важности, времени, источнику, имени компьютера и пользователя, коду и так далее. Допустим, вы хотите получить список системных ошибок. Выберите слева Журналы Windows – Система, справа нажмите «Фильтр текущего журнала» и отметьте в открывшемся окне галочкой уровень события – пункты «Ошибка» и «Критическое». Нажмите «OK» и утилита тут же отфильтрует записи.

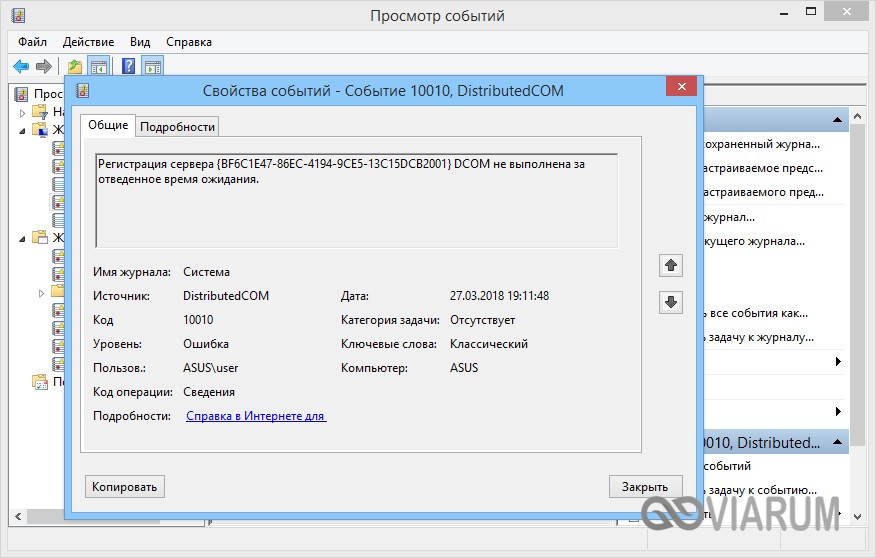

Чтобы просмотреть конкретную запись, кликните по ней дважды – сведения откроются в окошке «Свойства событий».

Как использовать содержимое журнала

Хорошо, теперь мы в курсе, где находится журнал событий и как его открыть, осталось узнать, как его можно использовать. Сразу нужно сказать, что в силу своей специфичности содержащиеся в нем сведения мало что могут поведать обычному пользователю. О чем говорит, к примеру, ошибка «Регистрация сервера {BF6C1E47-86EC-4194-9CE5-13C15DCB2001} DCOM не выполнена за отведенное время ожидания»? Не обладающему соответствующими знаниями юзеру будет непросто определить причину неполадки, с другой стороны, что мешает поискать ответ в Интернете?

Так, описание приведенной выше ошибки имеется на сайте Microsoft и указывает оно на проблемы со SkyDrive, кстати, не представляющие совершенно никакой угрозы. Если вы не пользуетесь этим сервисом, ошибку можно игнорировать или отключить ее источник в «Планировщике заданий». А еще описание ошибки можно отправить разработчику, предварительно сохранив его в файл XML, CSV или TХT.

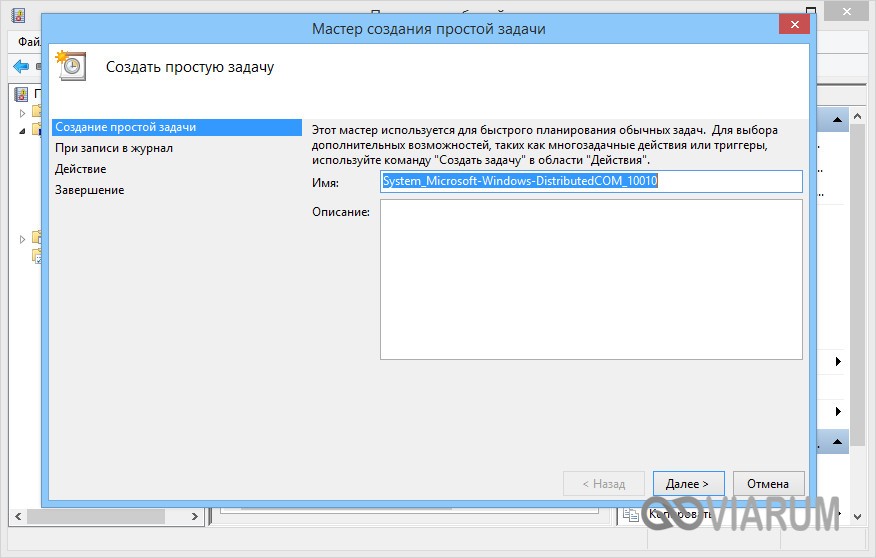

Также пользователи могут связывать отслеживаемые события с задачами в «Планировщике заданий». Для этого необходимо кликнуть ПКМ по записи, выбрать «Привязать задачу к событию» и создать с помощью запустившегося мастера нужное задание. В следующий раз, когда произойдет такое событие, система сама запустит выполнение задания.

Очистка, удаление и отключение журнала

На жестком диске файлы журнала занимают сравнительно немного места, тем не менее, у пользователя может возникнуть необходимость их очистить. Сделать это можно разными способами: с помощью оснастки eventvwr, командной строки и PowerShell. Для выборочной очистки вполне подойдет ручной способ. Нужно зайти в журнал событий, кликнуть ПКМ по очищаемому журналу в левой колонке и выбрать в меню опцию «Очистить журнал».

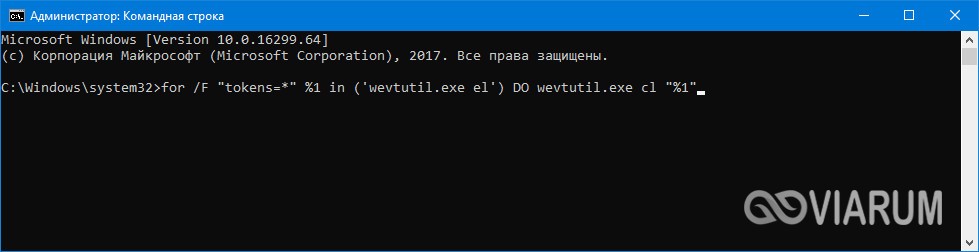

Если вы хотите полностью удалить все записи журнала, удобнее будет воспользоваться запущенной от имени администратора командной строкой. Команда очистки выглядит следующим образом:

for /F «tokens=*» %1 in (‘wevtutil.exe el’) DO wevtutil.exe cl «%1»

Вместо командной строки для быстрой и полной очистки журнала также можно воспользоваться консолью PowerShell. Откройте ее с повышенными правами и выполните в ней такую команду:

wevtutil el | Foreach-Object {wevtutil cl «$_»}

При очистке через PowerShell в журнале могут остаться несколько записей. Это не беда, в крайнем случае события можно удалить вручную.

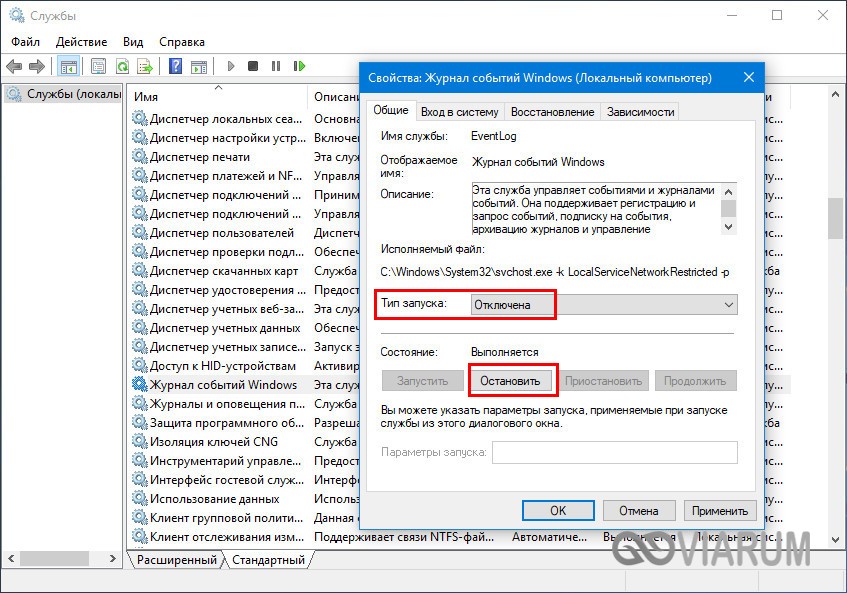

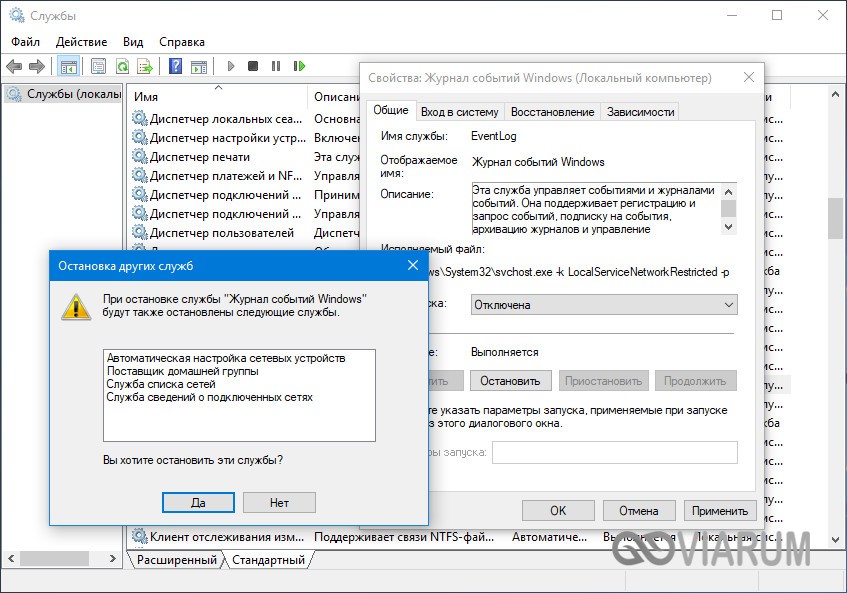

Итак, мы знаем, как открыть журнал событий, знаем, как его использовать и очищать, в завершение давайте посмотрим, как его полностью отключить, хотя делать это без особой нужды не рекомендуется, так как вместе с журналом событий отключатся некоторые, возможно нужные вам службы.

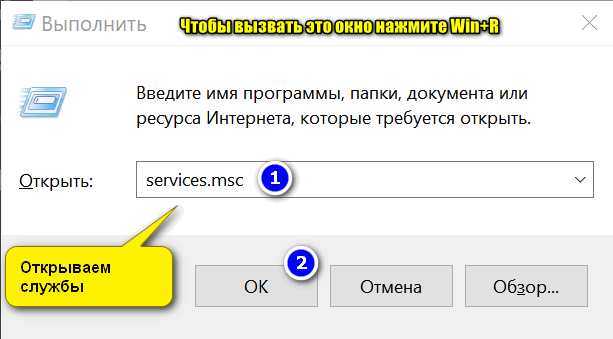

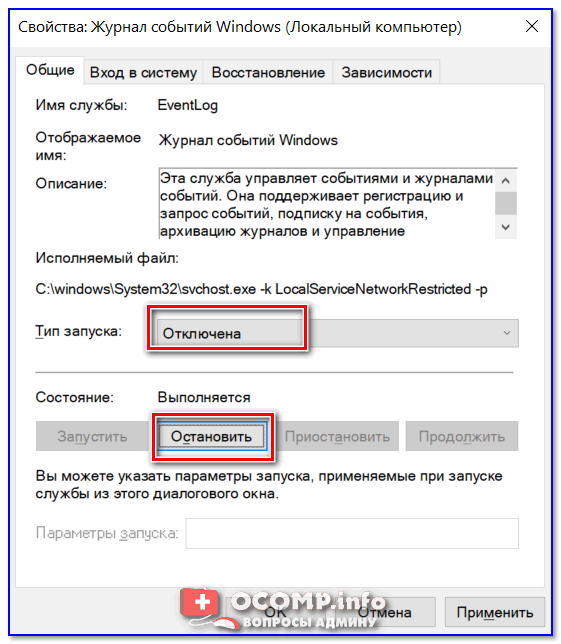

Командой services.msc откройте оснастку «Службы», справа найдите «Журнал событий Windows», кликните по нему дважды, в открывшемся окошке свойств тип запуска выберите «Отключено», а затем нажмите кнопку «Остановить».

Изменения вступят в силу после перезагрузки компьютера. Вот и все, больше системные и программные события регистрироваться не будут.

Даже если вы за компьютером ничего не делаете — в процессе работы ОС Windows записывает часть данных в спец. документы (их еще называют логами или системными журналами). Как правило, под-запись попадают различные события, например, включение/выключение ПК, возникновение ошибок, обновления и т.д. 👀

Разумеется, в некоторых случаях эти записи могут быть очень полезными. Например, при поиске причин возникновения ошибок, синих экранов, внезапных перезагрузок и т.д. Отмечу, что если у вас установлена не официальная версия Windows — может так стать, что журналы у вас отключены… 😢

В общем, в этой заметке покажу азы работы с журналами событий в Windows (например, как найти ошибку и ее код, что несомненно поможет в диагностике).

Итак…

*

Работа с журналом событий (для начинающих)

❶

Как его открыть

Вариант 1

Этот вариант универсальный и работает во всех современных версиях ОС Windows.

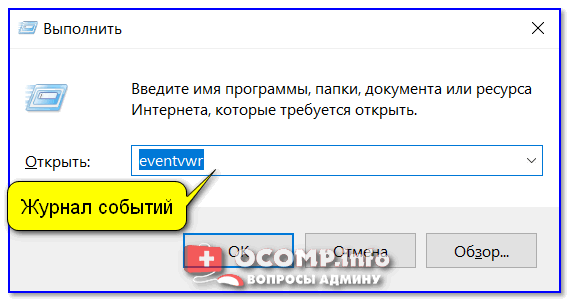

- нажать сочетание кнопок Win+R — должно появиться окно «Выполнить»;

- ввести команду eventvwr и нажать OK (примечание: также можно воспользоваться диспетчером задач (Ctrl+Shift+Esc) — нажать по меню «Файл/новая задача» и ввести ту же команду eventvwr);

eventvwr — команда для вызова журнала событий

- после этого у вас должно появиться окно «Просмотр событий» — обратите внимание на левую колонку, в ней как раз и содержатся всевозможные журналы Windows…

Просмотр событий

Вариант 2

- сначала необходимо 👉 открыть панель управления и перейти в раздел «Система и безопасность»;

Система и безопасность

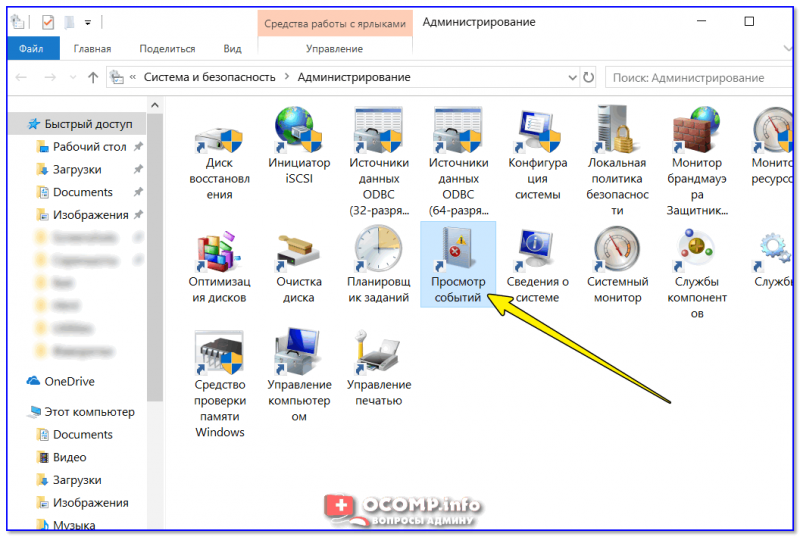

- далее необходимо перейти в раздел «Администрирование»;

Администрирование

- после кликнуть мышкой по ярлыку «Просмотр событий».

Просмотр событий — Администрирование

Вариант 3

Актуально для пользователей Windows 10/11.

1) Нажать по значку с «лупой» на панели задач, в поисковую строку написать «событий» и в результатах поиска ОС Windows предоставит вам ссылку на журнал (см. скрин ниже). 👇

Windows 10 — события

2) Еще один способ: нажать сочетание Win+X — появится меню со ссылками на основные инструменты, среди которых будет и журнал событий.

Win+X — вызов меню

❷

Журналы Windows

Журналы Windows

Наибольшую пользу (по крайней мере, для начинающих пользователей) представляет раздел «Журналы Windows» (выделен на скрине выше). Довольно часто при различных неполадках приходится изучать как раз его.

В нем есть 5 вкладок, из которых 3 основных: «Приложение», «Безопасность», «Система». Именно о них пару слов подробнее:

- «Приложение» — здесь собираются все ошибки (и предупреждения), которые возникают из-за работы программ. Вкладка будет полезна в тех случаях, когда у вас какое-нибудь приложение нестабильно работает;

- «Система» — в этой вкладке содержатся события, которые сгенерированы различными компонентами ОС Windows (модули, драйверы и пр.);

- «Безопасность» — события, относящиеся к безопасности системы (входы в учетную запись, раздача прав доступа папкам и файлам, и т.д.).

❸

Как найти и просмотреть ошибки (в т.ч. критические)

Надо сказать, что Windows записывает в журналы очень много различной информации (вы в этом можете убедиться, открыв любой из них). Среди стольких записей найти нужную ошибку не так просто. И именно для этого здесь предусмотрены спец. фильтры. Ниже покажу простой пример их использования.

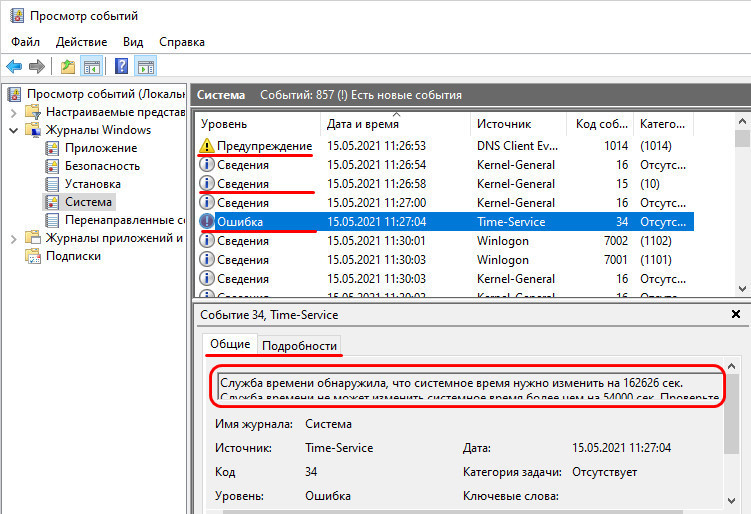

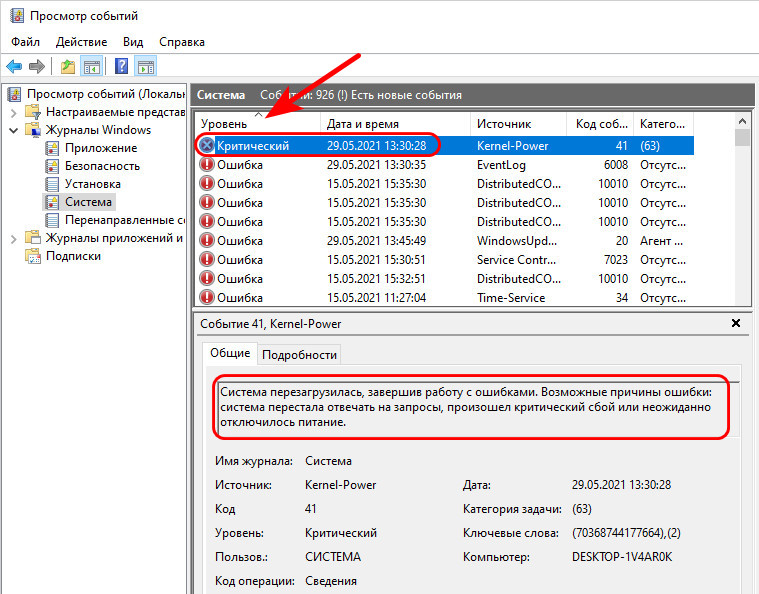

И так, сначала необходимо выбрать нужный журнал (например «Система»), далее кликнуть в правой колонке по инструменту «Фильтр текущего журнала».

Система — фильтр текущего журнала / Кликабельно

После указать дату, уровень события (например, ошибки), и нажать OK.

Критические ошибки

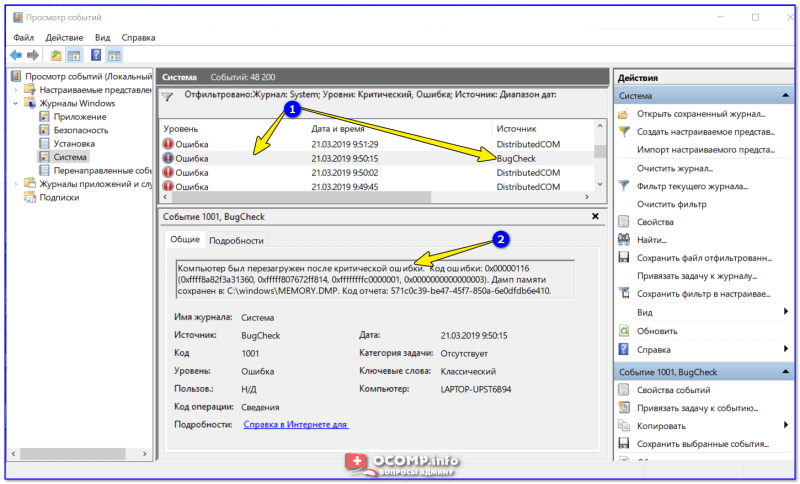

В результате вы увидите отфильтрованный список событий. Ориентируясь по дате и времени вы можете найти именно ту ошибку, которая вас интересует.

Например, на своем подопытном компьютере я нашел ошибку из-за которой он перезагрузился (благодаря коду ошибки и ее подробному описанию — можно найти решение на сайте Microsoft).

Представлены все ошибки по дате и времени их возникновения / Кликабельно

Т.е. как видите из примера — использование журнала событий очень даже помогает в решении самых разных проблем с ПК.

❹

Можно ли отключить журналы событий

Можно! Только нужно ли? (хотя не могу не отметить, что многие считают, что на этом можно сэкономить толику дискового пространства, плюс система более отзывчива и меньше нагрузка на жесткий диск)

*

Для отключения журналов событий нужно:

- открыть «службы» (для этого нажмите Win+R, введите команду services.msc и нажмите OK);

Открываем службы — services.msc (универсальный способ)

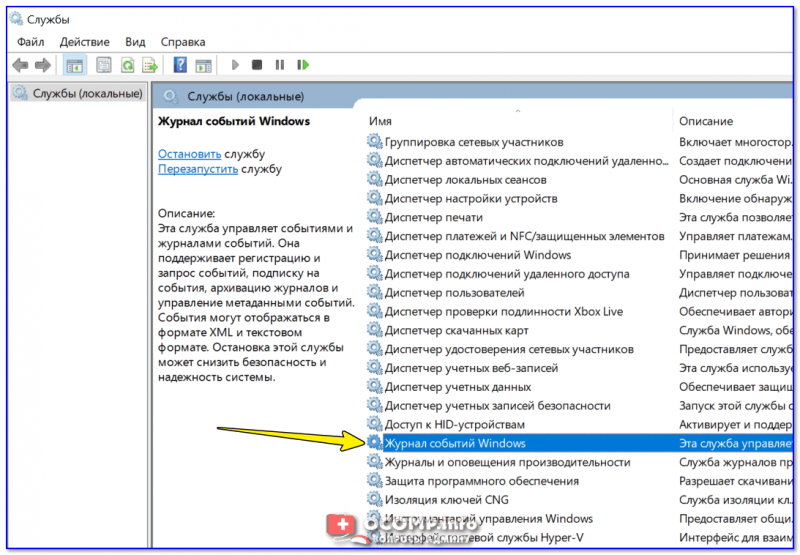

- далее нужно найти службу «Журнал событий Windows» и открыть ее;

Службы — журналы событий

- после перевести тип запуска в режим «отключена» и нажать кнопку «остановить». Затем сохранить настройки и перезагрузить компьютер.

Отключена — остановить

*

На этом пока всё, удачи!

✌

Первая публикация: 23.03.2019

Корректировка: 14.08.2021

Полезный софт:

-

- Видео-Монтаж

Отличное ПО для создания своих первых видеороликов (все действия идут по шагам!).

Видео сделает даже новичок!

-

- Ускоритель компьютера

Программа для очистки Windows от «мусора» (удаляет временные файлы, ускоряет систему, оптимизирует реестр).

Пользовательская рабочая станция — самое уязвимое место инфраструктуры по части информационной безопасности. Пользователям может прийти на рабочую почту письмо вроде бы из безопасного источника, но со ссылкой на заражённый сайт. Возможно, кто-то скачает полезную для работы утилиту из неизвестно какого места. Да можно придумать не один десяток кейсов, как через пользователей вредоносное ПО может внедриться на внутрикорпоративные ресурсы. Поэтому рабочие станции требуют повышенного внимания, и в статье мы расскажем, откуда и какие события брать для отслеживания атак.

Для выявления атаки на самой ранней стадии в ОС Windows есть три полезных событийных источника: журнал событий безопасности, журнал системного мониторинга и журналы Power Shell.

Журнал событий безопасности (Security Log)

Это главное место хранения системных логов безопасности. Сюда складываются события входа/выхода пользователей, доступа к объектам, изменения политик и других активностей, связанных с безопасностью. Разумеется, если настроена соответствующая политика.

Перебор пользователей и групп (события 4798 и 4799). Вредоносное ПО в самом начале атаки часто перебирает локальные учетные записи пользователей и локальные группы на рабочей станции, чтобы найти учетные данные для своих тёмных делишек. Эти события помогут обнаружить вредоносный код раньше, чем он двинется дальше и, используя собранные данные, распространится на другие системы.

Создание локальной учётной записи и изменения в локальных группах (события 4720, 4722–4726, 4738, 4740, 4767, 4780, 4781, 4794, 5376 и 5377). Атака может также начинаться, например, с добавления нового пользователя в группу локальных администраторов.

Попытки входа с локальной учётной записью (событие 4624). Добропорядочные пользователи заходят с доменной учётной записью и выявление входа под локальной учётной записью может означать начало атаки. Событие 4624 включает также входы под доменной учетной записью, поэтому при обработке событий нужно зафильтровать события, в которых домен отличается от имени рабочей станции.

Попытка входа с заданной учётной записью (событие 4648). Такое бывает, когда процесс выполняется в режиме “Запуск от имени” (run as). В нормальном режиме работы систем такого не должно быть, поэтому такие события должны находиться под контролем.

Блокировка/разблокировка рабочей станции (события 4800-4803). К категории подозрительных событий можно отнести любые действия, которые происходили на заблокированной рабочей станции.

Изменения конфигурации файрволла (события 4944-4958). Очевидно, что при установке нового ПО настройки конфигурации файрволла могут меняться, что вызовет ложные срабатывания. Контролировать такие изменения в большинстве случаев нет необходимости, но знать о них точно лишним не будет.

Подключение устройств Plug’n’play (событие 6416 и только для WIndows 10). За этим важно следить, если пользователи обычно не подключают новые устройства к рабочей станции, а тут вдруг раз — и подключили.

Windows включает в себя 9 категорий аудита и 50 субкатегорий для тонкой настройки. Минимальный набор субкатегорий, который стоит включить в настройках:

Logon/Logoff

- Logon;

- Logoff;

- Account Lockout;

- Other Logon/Logoff Events.

Account Management

- User Account Management;

- Security Group Management.

Policy Change

- Audit Policy Change;

- Authentication Policy Change;

- Authorization Policy Change.

Системный монитор (Sysmon)

Sysmon — встроенная в Windows утилита, которая умеет записывать события в системный журнал. Обычно требуется его устанавливать отдельно.

Эти же события можно в принципе найти в журнале безопасности (включив нужную политику аудита), но Sysmon даёт больше подробностей. Какие события можно забирать из Sysmon?

Создание процесса (ID события 1). Системный журнал событий безопасности тоже может сказать, когда запустился какой-нибудь *.exe и даже покажет его имя и путь запуска. Но в отличие от Sysmon не сможет показать хэш приложения. Злонамеренное ПО может называться даже безобидным notepad.exe, но именно хэш выведет его на чистую воду.

Сетевые подключения (ID события 3). Очевидно, что сетевых подключений много, и за всеми не уследить. Но важно учитывать, что Sysmon в отличие от того же Security Log умеет привязать сетевое подключение к полям ProcessID и ProcessGUID, показывает порт и IP-адреса источника и приёмника.

Изменения в системном реестре (ID события 12-14). Самый простой способ добавить себя в автозапуск — прописаться в реестре. Security Log это умеет, но Sysmon показывает, кто внёс изменения, когда, откуда, process ID и предыдущее значение ключа.

Создание файла (ID события 11). Sysmon, в отличие от Security Log, покажет не только расположение файла, но и его имя. Понятно, что за всем не уследишь, но можно же проводить аудит определённых директорий.

А теперь то, чего в политиках Security Log нет, но есть в Sysmon:

Изменение времени создания файла (ID события 2). Некоторое вредоносное ПО может подменять дату создания файла для его скрытия из отчётов с недавно созданными файлами.

Загрузка драйверов и динамических библиотек (ID событий 6-7). Отслеживание загрузки в память DLL и драйверов устройств, проверка цифровой подписи и её валидности.

Создание потока в выполняющемся процессе (ID события 8). Один из видов атаки, за которым тоже нужно следить.

События RawAccessRead (ID события 9). Операции чтения с диска при помощи “\.”. В абсолютном большинстве случаев такая активность должна считаться ненормальной.

Создание именованного файлового потока (ID события 15). Событие регистрируется, когда создается именованный файловый поток, который генерирует события с хэшем содержимого файла.

Создание named pipe и подключения (ID события 17-18). Отслеживание вредоносного кода, который коммуницирует с другими компонентами через named pipe.

Активность по WMI (ID события 19). Регистрация событий, которые генерируются при обращении к системе по протоколу WMI.

Для защиты самого Sysmon нужно отслеживать события с ID 4 (остановка и запуск Sysmon) и ID 16 (изменение конфигурации Sysmon).

Журналы Power Shell

Power Shell — мощный инструмент управления Windows-инфраструктурой, поэтому велики шансы, что атакующий выберет именно его. Для получения данных о событиях Power Shell можно использовать два источника: Windows PowerShell log и Microsoft-WindowsPowerShell / Operational log.

Windows PowerShell log

Загружен поставщик данных (ID события 600). Поставщики PowerShell — это программы, которые служат источником данных для PowerShell для просмотра и управления ими. Например, встроенными поставщиками могут быть переменные среды Windows или системный реестр. За появлением новых поставщиков нужно следить, чтобы вовремя выявить злонамеренную активность. Например, если видите, что среди поставщиков появился WSMan, значит был начат удаленный сеанс PowerShell.

Microsoft-WindowsPowerShell / Operational log (или MicrosoftWindows-PowerShellCore / Operational в PowerShell 6)

Журналирование модулей (ID события 4103). В событиях хранится информация о каждой выполненной команде и параметрах, с которыми она вызывалась.

Журналирование блокировки скриптов (ID события 4104). Журналирование блокировки скриптов показывает каждый выполненный блок кода PowerShell. Даже если злоумышленник попытается скрыть команду, этот тип события покажет фактически выполненную команду PowerShell. Ещё в этом типе события могут фиксироваться некоторые выполняемые низкоуровневые вызовы API, эти события обычно записывается как Verbose, но если подозрительная команда или сценарий используются в блоке кода, он будет зарегистрирован как c критичностью Warning.

Обратите внимание, что после настройки инструмента сбора и анализа этих событий потребуется дополнительное время на отладку для снижения количества ложных срабатываний.

Расскажите в комментариях, какие собираете логи для аудита информационной безопасности и какие инструменты для этого используете. Одно из наших направлений — решения для аудита событий информационной безопасности. Для решения задачи сбора и анализа логов можем предложить присмотреться к Quest InTrust, который умеет сжимать хранящиеся данные с коэффициентом 20:1, а один его установленный экземпляр способен обрабатывать до 60000 событий в секунду из 10000 источников.

Операционная система Windows, системные службы и приложения записывают события и ошибки в системные журналы, чтобы в дальнейшем у системного администратора была возможность проверки операционной системы и диагностики проблем.

Получить доступ к этим записям можно через встроенное приложение Просмотр событий (Event Viewer). Есть несколько вариантов запуска данного приложения:

- через меню Пуск – Средства администрирования Windows – >Просмотр событий (Start – Windows Administrative Tools – Event Viewer);

- в командной строке или в окне Выполнить набрать eventvwr.msc:

В Диспетчере серверов в разделе Средства выбрать Просмотр событий (Server Manager – Tools – Event Viewer):

Описание интерфейса программы

Окно программы состоит из следующих компонентов:

- Панель навигации позволяет выбрать конкретный журнал, записи которого необходимо просмотреть;

- Список событий, содержащийся в выбранном журнале. В колонках выведена базовая информация о событии. Их можно отсортировать по датам, типам, категориям событий и т.д.;

- Детальная информация о выбранном во второй панели событии. Также детальную информацию можно открыть в отдельном окне, если кликнуть по нужному событию два раза;

- Панель быстрых действий, которые можно совершить с данным журналом или событием. Действия также доступны в контекстном меню (клик правой кнопкой мыши по журналу или событию).

Для удобства просмотра и управления системные журналы разбиты по категориям:

- Приложения (Application) – как и гласит название, содержит события и ошибки приложений;

- Безопасность (Security) – если в операционной системе включена и настроена функция аудита, журнал будет содержать записи, связанные с отслеживанием соответствующих событий (например, авторизация пользователя или попытки неудачного входа в операционную систему);

- Система (System) – здесь регистрируются события операционной системы и системных сервисов;

- Установка (Setup) – события, связанные с инсталляцией обновлений Windows, дополнительных приложений.

В разделе Журналы приложений и служб (Applications and Services Logs) можно найти более детальную информацию о событиях отдельных служб и приложений, зарегистрированных в операционной системе, что бывает полезно при диагностике проблем в работе отдельных сервисов.

Сами события также разделяются на типы:

- Сведения (Information) — информируют о штатной работе приложений.

- Предупреждение (Warning) — событие, свидетельствующее о возможных проблемах в будущем (например, заканчивается свободное место на диске – приложения могут продолжать работу в штатном режиме, но когда место закончится совсем, работа будет невозможна).

- Ошибка (Error) — проблема, ведущая к деградации приложения или службы, потерям данных.

- Критическое (Critical) — значительная проблема, ведущая к неработоспособности приложения или службы.

- Аудит успеха (Success audit) — событие журнала Безопасность (Security), обозначающее успешно осуществленное действие, для которого включено отслеживание (например, успешный вход в систему).

- Аудит отказа (Failure audit) — событие журнала Безопасность (Security) обозначающее безуспешную попытку осуществить действие, для которого включено отслеживание (например, ошибка входа в систему).

Работа с журналами

Службы и приложения могут генерировать огромное количество самых разнообразных событий. Для простоты доступа к нужным записям журнала можно использовать функцию фильтрации журнала:

Правый клик по журналу – Фильтр текущего журнала… (>Filter Current Log…), либо выбрать данную функцию в панели быстрых действий. Открывшееся окно позволяет настроить фильтр и отобразить только те события, которые необходимы в данный момент:

Можно задать временной период, уровни события, выбрать журналы и конкретные источники событий. Если известны коды событий, которые нужно включить или исключить из фильтра, их также можно указать.

Когда необходимость в фильтрации событий отпадет, ее можно отключить действием Очистить фильтр (Clear Filter):

Приложение Просмотр событий (Event Viewer) позволяет также настроить дополнительные свойства журналов. Доступ к настройкам можно получить через панель быстрых действий, либо через контекстное меню журнала – правый клик по журналу – Свойства (Properties):

В открывшемся окне настроек можно увидеть путь, по которому сохраняется файл журнала, текущий размер, а также можно задать максимальный размер файла:

В нижней части окна можно выбрать вариант действия при достижении журналом максимального значения:

- Переписывать события при необходимости (Overwrite events as needed) – новое событие будет записываться поверх самого старого события в журнале, таким образом будут доступны события только за определенный диапазон времени.

- Архивировать журнал при заполнении (Overwrite the log when full) – заполненный журнал будет сохранен, последующие события будут записываться в новый файл журнала. При необходимости доступа к старым событиям, архивный файл можно будет открыть в приложении Просмотр событий (Event Viewer).

- Не переписывать события (Do not overwrite events) – при заполнении журнала выдается системное сообщение о необходимости очистить журнал, старые события не перезаписываются.

Аverage rating : 5

Оценок: 1

191028

Санкт-Петербург

Литейный пр., д. 26, Лит. А

+7 (812) 403-06-99

700

300

ООО «ИТГЛОБАЛКОМ ЛАБС»

191028

Санкт-Петербург

Литейный пр., д. 26, Лит. А

+7 (812) 403-06-99

700

300

ООО «ИТГЛОБАЛКОМ ЛАБС»

700

300

Система Windows, в виду своей сложности не смогла-бы обойтись без своего очень важного компонента — Журнала событий. Журнал событий Windows — это средство, позволяющее программам и самой системе Windows регистрировать и хранить уведомления в одном месте. В журнале регистрируются все ошибки, информационные сообщения и предупреждения программ.

В некоторых случаях злоумышленники пользуются журналом событий Windows, для обмана людей — вердоносная программа, заразившая компьютер, котрый до заражения работал без ошибок, пишет в журнал уведомления про возникшие ошибки в работе системы. После этого, злоумышленник, уверенный в том, что события в журнале записаны звонит жертве, представляется сотрудником компании Майкрософт и просит открыть программу Просмотр событий для того, чтоб удостовериться что сообщение действительно есть. После этого злоумышленник предлагает продиктовать по телефону номер своей кредитной карточки, для того, чтоб исправить эту ошибку.

Как правило, если ваш компьютер работает без нареканий, можно сильно не переживать, если иногда появляются ошибки в журнале событий Windows. Но если система сбоит, тогда журнал событий может вам сильно помочь с диагностикой проблемы.

Запуск программы Просмотр событий

Для запуска программы Просмотр событий, откройте меню Пуск, в строке поиска введите «Просмотр событий» и нажмите Ввод. Также программу Просмотр событий можно открыть через папку Администрирование в меню Пуск.

События разнесены по категориям, например события приожений находятся в категории Приложения, а системные события — в категории Система. Если на вашем компьютере настроен аудит событий безопасности, например аудит событий входа в систему — тогда события аудита регистрируются в категории Безопасность.

Ошибки в журнале — не повод впадать в депрессию

Если вы видите в программе Просмотр событий, что в журнале периодически появляются ошибки и предупреждения — не расстраивайтесь. Они не всегда настолько страшны как может показаться с первого раза. Иногда ошибки и уведомления могут регистрироваться на полностью рабочем компьютере.

Программа Просмотр событий создана с целью облегчения Системному администратору наблюдения за компьютерами и исправления возникающих проблем. Если компьютер работает нормально, то вероятнее всего ошибка, записанная в журнал событий не столь критична. Например ошибка на следующем рисунке совершенно не критична и на нее не стоит обращать внимание.

Даже предупреждения для обычного пользователя компьютера не критичны. Если вы системный администратор и пытаетесь устранить ошибку на сервере — тогда журнал событий Windows может вам пригодиться, но если вы не админ — тогда журнал событий вам мало чем поможет.

В идеале — все программы в случае возникновения ошибок должы делать записи в Журнале событий Windows, но на практике — разработчики пренебрегабют этой диагностической функцией и в случае возникновения ошибок в работе программы в журнал ничего не пишут, или пишут информацию, которая в решении программы мало чем может помочь.

Как пользоваться программаой Просмотр событий

Если у вас возник вопрос: а зачем мне вообще нужен какой-то Журнал событий? Действительно, пока ваш компьютер работает как часы — вам журнал событий не нужен, но он может пригодиться, если у вас возникли проблемы с компьютером, например тот стал самопроизвольно перезагружаться, или стали появляться синие экраны смерти. В журнале событий вы сможете найти более детальную информацию о причинах. Например, запись об ошибке, в журнале Система может сообщать про неудачную попытку запуска системной службы, или другую ошибку. В интернет можно найти информацию по каждому из ID ошибки (Код события).

В поисковике введите Event ID: ID_ОШИБКИ, и ві получите предостаточно информации по данной ошибке.

Помимо решения проблем, Журнал событий можно использовать для отслеживания когда ваш компьютер включался и выключался — вся эта информация записывается в Журнал событий Windows. Если у вас есть сервер, который нельзя выключать, вы можете включить отслеживание событий выключения компьютера, тем самым будете иметь возможность оперативно принимать меры по включению сервера.

Запуск задач, в ответ на события в журнале событий Windows

Вы можете использовать Журнал событий WIndows в паре с Планировщиком заданий — нажмите правой кнопкой мыши на любом событии и в открывшемся контекстном меню выберите пункт Привязать задачу к событию. В следующий раз, когда произойдет такое событие, Windows автоматически запустит выполнение соданного задания.

From Wikipedia, the free encyclopedia

(Redirected from Event ID)

Event Viewer in Windows 10 |

|

| Developer(s) | Microsoft |

|---|---|

| Operating system | Microsoft Windows |

| Service name | Windows Event log (eventlog) |

| Type | Utility software |

Event Viewer is a component of Microsoft’s Windows NT operating system that lets administrators and users view the event logs on a local or remote machine. Applications and operating-system components can use this centralized log service to report events that have taken place, such as a failure to start a component or to complete an action. In Windows Vista, Microsoft overhauled the event system.[1]

Due to the Event Viewer’s routine reporting of minor start-up and processing errors (which do not, in fact, harm or damage the computer), the software is frequently used by technical support scammers to trick the victim into thinking that their computer contains critical errors requiring immediate technical support.[2] An example is the «Administrative Events» field under «Custom Views» which can have over a thousand errors or warnings logged over a month’s time.

Overview[edit]

Windows NT has featured event logs since its release in 1993.

The Event Viewer uses event IDs to define the uniquely identifiable events that a Windows computer can encounter. For example, when a user’s authentication fails, the system may generate Event ID 672.

Windows NT 4.0 added support for defining «event sources» (i.e. the application which created the event) and performing backups of logs.

Windows 2000 added the capability for applications to create their own log sources in addition to the three system-defined «System», «Application», and «Security» log-files. Windows 2000 also replaced NT4’s Event Viewer with a Microsoft Management Console (MMC) snap-in.

Windows Server 2003 added the AuthzInstallSecurityEventSource() API calls so that applications could register with the security-event logs, and write security-audit entries.[3]

Versions of Windows based on the Windows NT 6.0 kernel (Windows Vista and Windows Server 2008) no longer have a 300-megabyte limit to their total size. Prior to NT 6.0, the system opened on-disk files as memory-mapped files in kernel memory space, which used the same memory pools as other kernel components.

Event Viewer log-files with filename extension evtx typically appear in a directory such as C:WindowsSystem32winevtLogs

Command-line interface[edit]

| Developer(s) | Microsoft |

|---|---|

| Initial release | October 25, 2001; 21 years ago |

| Operating system | Microsoft Windows |

| Type | Command |

| License | Proprietary commercial software |

| Website | docs.microsoft.com/en-us/windows-server/administration/windows-commands/eventcreate |

Windows XP introduced set of three command-line interface tools, useful to task automation:

eventquery.vbs– Official script to query, filter and output results based on the event logs.[4] Discontinued after XP.eventcreate– a command (continued in Vista and 7) to put custom events in the logs.[5]eventtriggers– a command to create event driven tasks.[6] Discontinued after XP, replaced by the «Attach task to this event» feature.

Windows Vista[edit]

Event Viewer consists of a rewritten event tracing and logging architecture on Windows Vista.[1] It has been rewritten around a structured XML log-format and a designated log type to allow applications to more precisely log events and to help make it easier for support technicians and developers to interpret the events.

The XML representation of the event can be viewed on the Details tab in an event’s properties. It is also possible to view all potential events, their structures, registered event publishers and their configuration using the wevtutil utility, even before the events are fired.

There are a large number of different types of event logs including Administrative, Operational, Analytic, and Debug log types. Selecting the Application Logs node in the Scope pane reveals numerous new subcategorized event logs, including many labeled as diagnostic logs.

Analytic and Debug events which are high frequency are directly saved into a trace file while Admin and Operational events are infrequent enough to allow additional processing without affecting system performance, so they are delivered to the Event Log service.

Events are published asynchronously to reduce the performance impact on the event publishing application. Event attributes are also much more detailed and show EventID, Level, Task, Opcode, and Keywords properties.

Users can filter event logs by one or more criteria or by a limited XPath 1.0 expression, and custom views can be created for one or more events. Using XPath as the query language allows viewing logs related only to a certain subsystem or an issue with only a certain component, archiving select events and sending traces on the fly to support technicians.

Filtering using XPath 1.0[edit]

- Open Windows Event Log

- Expand out Windows Logs

- Select the log file that is of interest (In the example below, the Security event log is used)

- Right-click on the Event Log and select Filter Current Log…

- Change the selected tab from Filter to XML

- Check the box to Edit query manually’

- Paste the query into the text box. Sample queries can be found below.

Here are examples of simple custom filters for the new Window Event Log:

- Select all events in the Security Event Log where the account name involved (TargetUserName) is «JUser»

<QueryList><Query Id="0" Path="Security"><Select Path="Security">*[EventData[Data[@Name="TargetUserName"]="JUser"]]</Select></Query></QueryList>

- Select all events in the Security Event Log where any Data node of the EventData section is the string «JUser»

<QueryList><Query Id="0" Path="Security"><Select Path="Security">*[EventData[Data="JUser"]]</Select></Query></QueryList>

- Select all events in the Security Event Log where any Data node of the EventData section is «JUser» or «JDoe»

<QueryList><Query Id="0" Path="Security"><Select Path="Security">*[EventData[Data="JUser" or Data="JDoe"]]</Select></Query></QueryList>

- Select all events in the Security Event Log where any Data node of the EventData section is «JUser» and the Event ID is «4471»

<QueryList><Query Id="0" Path="Security"><Select Path="Security">*[System[EventID="4471"]] and *[EventData[Data="JUser"]]</Select></Query></QueryList>

- Real-world example for a package called Goldmine which has two @Names

<QueryList><Query Id="0" Path="Application"><Select Path="Application">*[System[Provider[@Name='GoldMine' or @Name='GMService']]]</Select></Query></QueryList>

Caveats:

- There are limitations to Microsoft’s implementation of XPath[7]

- Queries using XPath string functions will result in error[8]

Event subscribers[edit]

Major event subscribers include the Event Collector service and Task Scheduler 2.0. The Event Collector service can automatically forward event logs to other remote systems, running Windows Vista, Windows Server 2008 or Windows Server 2003 R2 on a configurable schedule. Event logs can also be remotely viewed from other computers or multiple event logs can be centrally logged and monitored without an agent and managed from a single computer. Events can also be directly associated with tasks, which run in the redesigned Task Scheduler and trigger automated actions when particular events take place.

See also[edit]

- List of Microsoft Windows components

- Microsoft Management Console

- Technical support scam

References[edit]

- ^ a b «New tools for Event Management in Windows Vista». TechNet. Microsoft. November 2006.

- ^ Anderson, Nate (October 4, 2012). ««I am calling you from Windows»: A tech support scammer dials Ars Technica». Ars Technica.

- ^

«AuthzInstallSecurityEventSource Function». MSDN. Microsoft. Retrieved October 5, 2007. - ^ LLC), Tara Meyer (Aquent. «Eventquery.vbs». docs.microsoft.com.

- ^ LLC), Tara Meyer (Aquent. «Eventcreate». docs.microsoft.com.

- ^ LLC), Tara Meyer (Aquent. «Eventtriggers». docs.microsoft.com.

- ^ «Microsoft’s Implementation and Limitations of XPath 1.0 in Windows Event Log». MSDN. Microsoft. Retrieved August 7, 2009.

- ^ «Powershell script to filter events using an Xpath query». Retrieved September 20, 2011.

External links[edit]

- Official sources:

- Event Viewer — Inside Show on Microsoft Learn

- Events and Errors (Windows Server 2008) on Microsoft Learn

From Wikipedia, the free encyclopedia

(Redirected from Event ID)

Event Viewer in Windows 10 |

|

| Developer(s) | Microsoft |

|---|---|

| Operating system | Microsoft Windows |

| Service name | Windows Event log (eventlog) |

| Type | Utility software |

Event Viewer is a component of Microsoft’s Windows NT operating system that lets administrators and users view the event logs on a local or remote machine. Applications and operating-system components can use this centralized log service to report events that have taken place, such as a failure to start a component or to complete an action. In Windows Vista, Microsoft overhauled the event system.[1]

Due to the Event Viewer’s routine reporting of minor start-up and processing errors (which do not, in fact, harm or damage the computer), the software is frequently used by technical support scammers to trick the victim into thinking that their computer contains critical errors requiring immediate technical support.[2] An example is the «Administrative Events» field under «Custom Views» which can have over a thousand errors or warnings logged over a month’s time.

Overview[edit]

Windows NT has featured event logs since its release in 1993.

The Event Viewer uses event IDs to define the uniquely identifiable events that a Windows computer can encounter. For example, when a user’s authentication fails, the system may generate Event ID 672.

Windows NT 4.0 added support for defining «event sources» (i.e. the application which created the event) and performing backups of logs.

Windows 2000 added the capability for applications to create their own log sources in addition to the three system-defined «System», «Application», and «Security» log-files. Windows 2000 also replaced NT4’s Event Viewer with a Microsoft Management Console (MMC) snap-in.

Windows Server 2003 added the AuthzInstallSecurityEventSource() API calls so that applications could register with the security-event logs, and write security-audit entries.[3]

Versions of Windows based on the Windows NT 6.0 kernel (Windows Vista and Windows Server 2008) no longer have a 300-megabyte limit to their total size. Prior to NT 6.0, the system opened on-disk files as memory-mapped files in kernel memory space, which used the same memory pools as other kernel components.

Event Viewer log-files with filename extension evtx typically appear in a directory such as C:WindowsSystem32winevtLogs

Command-line interface[edit]

| Developer(s) | Microsoft |

|---|---|

| Initial release | October 25, 2001; 21 years ago |

| Operating system | Microsoft Windows |

| Type | Command |

| License | Proprietary commercial software |

| Website | docs.microsoft.com/en-us/windows-server/administration/windows-commands/eventcreate |

Windows XP introduced set of three command-line interface tools, useful to task automation:

eventquery.vbs– Official script to query, filter and output results based on the event logs.[4] Discontinued after XP.eventcreate– a command (continued in Vista and 7) to put custom events in the logs.[5]eventtriggers– a command to create event driven tasks.[6] Discontinued after XP, replaced by the «Attach task to this event» feature.

Windows Vista[edit]

Event Viewer consists of a rewritten event tracing and logging architecture on Windows Vista.[1] It has been rewritten around a structured XML log-format and a designated log type to allow applications to more precisely log events and to help make it easier for support technicians and developers to interpret the events.

The XML representation of the event can be viewed on the Details tab in an event’s properties. It is also possible to view all potential events, their structures, registered event publishers and their configuration using the wevtutil utility, even before the events are fired.

There are a large number of different types of event logs including Administrative, Operational, Analytic, and Debug log types. Selecting the Application Logs node in the Scope pane reveals numerous new subcategorized event logs, including many labeled as diagnostic logs.

Analytic and Debug events which are high frequency are directly saved into a trace file while Admin and Operational events are infrequent enough to allow additional processing without affecting system performance, so they are delivered to the Event Log service.

Events are published asynchronously to reduce the performance impact on the event publishing application. Event attributes are also much more detailed and show EventID, Level, Task, Opcode, and Keywords properties.

Users can filter event logs by one or more criteria or by a limited XPath 1.0 expression, and custom views can be created for one or more events. Using XPath as the query language allows viewing logs related only to a certain subsystem or an issue with only a certain component, archiving select events and sending traces on the fly to support technicians.

Filtering using XPath 1.0[edit]

- Open Windows Event Log

- Expand out Windows Logs

- Select the log file that is of interest (In the example below, the Security event log is used)

- Right-click on the Event Log and select Filter Current Log…

- Change the selected tab from Filter to XML

- Check the box to Edit query manually’

- Paste the query into the text box. Sample queries can be found below.

Here are examples of simple custom filters for the new Window Event Log:

- Select all events in the Security Event Log where the account name involved (TargetUserName) is «JUser»

<QueryList><Query Id="0" Path="Security"><Select Path="Security">*[EventData[Data[@Name="TargetUserName"]="JUser"]]</Select></Query></QueryList>

- Select all events in the Security Event Log where any Data node of the EventData section is the string «JUser»

<QueryList><Query Id="0" Path="Security"><Select Path="Security">*[EventData[Data="JUser"]]</Select></Query></QueryList>

- Select all events in the Security Event Log where any Data node of the EventData section is «JUser» or «JDoe»

<QueryList><Query Id="0" Path="Security"><Select Path="Security">*[EventData[Data="JUser" or Data="JDoe"]]</Select></Query></QueryList>

- Select all events in the Security Event Log where any Data node of the EventData section is «JUser» and the Event ID is «4471»

<QueryList><Query Id="0" Path="Security"><Select Path="Security">*[System[EventID="4471"]] and *[EventData[Data="JUser"]]</Select></Query></QueryList>

- Real-world example for a package called Goldmine which has two @Names

<QueryList><Query Id="0" Path="Application"><Select Path="Application">*[System[Provider[@Name='GoldMine' or @Name='GMService']]]</Select></Query></QueryList>

Caveats:

- There are limitations to Microsoft’s implementation of XPath[7]

- Queries using XPath string functions will result in error[8]

Event subscribers[edit]

Major event subscribers include the Event Collector service and Task Scheduler 2.0. The Event Collector service can automatically forward event logs to other remote systems, running Windows Vista, Windows Server 2008 or Windows Server 2003 R2 on a configurable schedule. Event logs can also be remotely viewed from other computers or multiple event logs can be centrally logged and monitored without an agent and managed from a single computer. Events can also be directly associated with tasks, which run in the redesigned Task Scheduler and trigger automated actions when particular events take place.

See also[edit]

- List of Microsoft Windows components

- Microsoft Management Console

- Technical support scam

References[edit]

- ^ a b «New tools for Event Management in Windows Vista». TechNet. Microsoft. November 2006.

- ^ Anderson, Nate (October 4, 2012). ««I am calling you from Windows»: A tech support scammer dials Ars Technica». Ars Technica.

- ^

«AuthzInstallSecurityEventSource Function». MSDN. Microsoft. Retrieved October 5, 2007. - ^ LLC), Tara Meyer (Aquent. «Eventquery.vbs». docs.microsoft.com.

- ^ LLC), Tara Meyer (Aquent. «Eventcreate». docs.microsoft.com.

- ^ LLC), Tara Meyer (Aquent. «Eventtriggers». docs.microsoft.com.

- ^ «Microsoft’s Implementation and Limitations of XPath 1.0 in Windows Event Log». MSDN. Microsoft. Retrieved August 7, 2009.

- ^ «Powershell script to filter events using an Xpath query». Retrieved September 20, 2011.

External links[edit]

- Official sources:

- Event Viewer — Inside Show on Microsoft Learn

- Events and Errors (Windows Server 2008) on Microsoft Learn